Здравствуйте. Я на свой компьютер уже давно никакие программы не скачиваю и никогда не захожу на вредоносные сайты (сайты я проверяю антивирусом «Аваст»). Но, не смотря на это, на моём компьютере время от времени появляются вирусы. Я удаляю вирусы, но через некоторое время на моём компьютере появляются новые вирусы. Объясните, с чем это связано?

Откуда же они берутся?

комментировать

в избранное

Натал ья124 [19.1K]

6 лет назад

Спасибо что насмешили.)) Что бы поймать вирус не обязательно ходить на вредоносные сайты и антивирусник не важно какой, он тоже не панацея. Вирус можно словить абсолютно на любом сайте, даже на самом невинном. Даже просто разглядывая чьи нибудь фото, даже на информационном и вполне себе официальном сайте, даже в любом интернет- магазине.Даже когда почту свою открываете можете поймать. Успокойтесь и не думайте об этом, вы все равно не сможете это контролировать. Хотя есть один вариант что бы не поймать вирус, это совсем не выходить в интернет, в противном случае это неизбежно.

Что такое вредоносное ПО?

автор вопроса выбрал этот ответ лучшим

комментировать

в избранное ссылка отблагодарить

danil asar [6.1K]

6 лет назад

Ой, ну вы и скажите! Сами по себе? Лол.

Вы скачали с какого-нибудь Бог весть какого сайта кряк, а в него вшит вирус.

Антивирусы

Для борьбы с компьютерными вирусами создали антивирусы. Вредоносный софт отступил. Но чёрный рынок не стоит на месте. Люди продолжают писать вирусы с новыми алгоритмами, продавать исходники, делать атаки на заказ, другие покупают, делают установщик, например, ГТА, встраивают вирус, выкладывают в интернет статью с названием страницы типа «Скачать ГТА быстро и бесплатно без вирусов».

Каким антивирусам доверять? (не реклама, просто моё мнение)

Ваш Аваст сам распространяется вирусными атаками, поэтому доверять ему не стоит.

Вот список проверенных: Dr. Web, Касперский, 360 Total Security.

- Я использую 360 Total Security, т.к. он бесплатный и часто обновляет свои базы. Но у него тоже есть недостатки: ругается на самые популярные в мире программы, при чём скачанные с оф. сайта, постоянно рекламирует Facebook, Я.Браузер и Opera.

- Dr. Web — мощный и дорогой антивирус. Стоит у меня на работе.

- Касперский — не такой дорогой, как Dr. Web, но и не реагирует на большинство вирусов. Сам имеет уязвимости, с помощью которых вирусы его используют, как самозащиту.

Как защитить себя от вирусов?

- Не нужно скачивать взломанные программы. Тем более установщик очень тяжёлой программы, весящий всего пару мегабайт.

- Скачивать проги только с оф. сайтов.

- Иметь антивирус (желательно Dr.Web или 360 Security).

- Забыть про мэйл.ру (он подвигает свои одноклассники и амиго с помощью вирусов)

- При установке программы снимать все галочки с «Установить Я.Браузер», «Установить партнёрское ПО» и т.п. Если не отображаются, всегда выберайте не «Полная установка», а «Выборочная».

- Если на странице скачивания просят добавить прогу в белый список антивируса или антивирусное ПО может ругнуться, лучше не скачивать это.

- Смотреть отзывы о каждой программе на форумах, Вопрос-Ответ и т.п. сайтах.

Фишинг

Бывает, что подделывают страницы популярных сайтов, форумов и т.п.

Удаление вредоносных программ на компьютере.

- Сам ищу, найти не могу!

- Вот, скачай с файлообменника: СКАЧАТЬ

- Там номер телефона просят

- Это защита от вирусов типа рега в вк, всё бесплатно

- Спасибо!

- Спс а то весь интырнет абыскала не нашла

- Всё идеально спс автору

Затем смотришь на адрес сайта, а там: otvet.moil.ru/quision/123456.html или вообще 15.rgba.75host.net/kfjdkLKJHKgffkgkJJKJFfjgkfg5gh4gbbgvfoFGb

Таким страницам точно нельзя доверять. Тоже самое с форумами.

У меня всё-таки появился вирус! Что делать?

Даже соблюдение вышеуказанных правил не всегда гарантирует безопасность.

- Попробуйте удалить весь нежелательный софт (если поставился)

- Завершите процессы всех неизвестных программ

- Перезапустите компьютер

- Опять завершите процессы всех неизвестных программ

- Запустите полную проверку компьютера в антивирусе

- Дождитесь завершения

- Дальше два варианта:

- Если нашлись заражённые файлы, запускайте лечение

- Если не нашлись, перезапустите компьютер.

- Внимательно следите за состоянием компьютера, запускайте полные проверки еженедельно в течение трёх месяцев

- Вызовите компьютерного мастера

- Если после будут замечены признаки жизнедеятельности вирусов, поможет только форматирование жёсткого диска.

комментировать

в избранное ссылка отблагодарить

[поль зоват ель забло киров ан] [145K]

6 лет назад

1). Ни один антивирус не защищает на 100%.

2). Антивирус AVAST автор книг по компьютерам Денис Колисниченко назвал «бесплатным решетом». Он может пропустить какие-то вирусы, которых нет в его антивирусных базах. К тому же AVAST нуждается в настройке, повышающей безопасность компьютера.

3). Если Вы проверяете компьютер только AVASToм, это не есть хорошо. Компьютер нужно проверять бесплатными антивирусными сканерами. Например, DrWebCureIt, который мне посоветовали мои интернет-провайдеры. Есть ещё Kaspersky Virus Removal Tool от Касперского.

4). Также желательно проверять компьютер антишпионами. Они находят то, что не находят антивирусы. К ним можно отнести антивирусную утилиту AVZ4, антишпион Spybot. Ещё у меня, кроме антивируса, установлен антишпион Spyware Blaster. Он не может проверять компьютер, но может предотвратить проникновение на него программы-шпиона.

5). Иметь на компьютере только лишь антивирус — тоже не есть хорошо. Обязательно нужен фаервол (он же — брандмауэр). Из бесплатных хорошо зарекомендовал себя фаервол COMODO. Он, правда, премудрый — у него очень много настроек. Но можно использовать настройки по умолчанию.

Фаервол нужен для отражения сетевых атак хакеров и для запрета выхода в интернет вредоносных программ, если они есть у Вас на компьютере. Антивирус этими функциями не обладает.

6). Кроме вышеназванного мои интернет-провайдеры посоветовали мне иногда проверять компьютер утилитами AdwCleaner и FixerBro. Они находят ненужные и вредоносные рекламные баннеры и тулбары в браузере. Это тоже нужно удалять.

7). Кроме вирусов из интернета они могут прискакать на компьютер с пиратских дисков или с чужих флешек. Вставили Вы в компьютер чью-то флешку, а она заражена! Вот и пожалуйста!

8). Многие вирусы могут размножаться: только что был один вирус, а через некоторое время их уже куча! Я сам видел, как вирус заражал исполнительные файлы с расширением exe. Может, и у Вас в компьютере такая бяка сидит.

P.S. Первым делом советую скачать с сайта разработчика сканер DrWebCureIt, выбрать в настройках для проверки всё, что имеется на компьютере, запустить проверку и удалить обнаруженные угрозы.

Также можно проверить компьютер сканером от Касперского, антишпионом AVZ, утилитой AdwCleaner. И удалить то, что они найдут.

Если нет фаервола — установить. Или хотя бы включить брандмауэр Windows. Он, конечно, слабоват, но лучше, чем вообще ничего.

Времени на проверки компьютера уходит, конечно, много. Но результат того стоит.

Источник: www.bolshoyvopros.ru

Подробно о том откуда берутся на компьютере трояны, вымогатели и другие вирусы ☠

В настоящее время банды вымогателей применяют многоуровневое партнерство для обхода операций по борьбе с киберпреступностью. Так называемые «посредники первичного доступа», действуют как цепочка поставок для преступного подполья, предоставляя бандам вымогателей (и другим) доступ к большим массивам скомпрометированных систем.

Эти маклеры первичного доступа являются важной частью киберпреступности. Сегодня три типа посредничества являются источниками большинства атак программ-вымогателей:

Продавцы скомпрометированных конечных точек RDP: банды киберпреступников в настоящее время проводят атаки методом грубой силы на рабочие станции или серверы, настроенные для удаленного доступа по RDP, которые также остались открытыми в Интернете со слабыми учетными данными. Эти системы позже продаются в так называемых «магазинах RDP», откуда банды вымогателей часто выбирают системы, которые, по их мнению, могут быть расположены внутри сети важной цели.

Продавцы взломанных сетевых устройств: банды киберпреступников также используют эксплойты для широко известных уязвимостей, чтобы получить контроль над сетевым оборудованием компании, таким как серверы VPN , межсетевые экраны или другие периферийные устройства. Доступ к этим устройствам и внутренним сетям, которые они защищают / подключаются, продается на хакерских форумах или «под заказ» бандам вымогателей.

Продавцы компьютеров, уже зараженных вредоносным ПО: многие современные вредоносные бот-сети часто прочесывают зараженные компьютеры в поисках систем в корпоративных сетях, а затем продают доступ к этим ценным системам другим киберпреступникам, в том числе бандам вымогателей.

Защита от этих трех типов начального доступа часто является самым простым способом избежать программ-вымогателей.

Однако, хотя защита от первых двух обычно включает в себя применение правильных политик паролей и обновление оборудования, от третьего вектора защитить труднее. Здесь нужна только чистая переустановка системы.

Связанные статьи:

- Инструмент проверки паролей в Chrome

- Как избавиться от ненужных программ на компьютере

- Основные причины для переустановки Windows

В этой статье рассматриваются известные штаммы вредоносных программ, которые использовались за последние два года для установки программ-вымогателей.

Приведенный ниже список, составленный с помощью исследователей безопасности из Advanced Intelligence, Binary Defense и Sophos, должен послужить оповещением для любой организации.

При обнаружении любого из этих распространителей вредоносного ПО системные администраторы должны удалить все, отключить системы, провести аудит и удалить вредоносные программы в качестве первоочередной задачи.

Источник: dzen.ru

Кто создает вредоносные программы(вирусы) и почему

Справка

На чтение 12 мин Просмотров 789 Опубликовано 19.05.2021

Доброго времени суток, дорогие читатели. Многих из вас интересует вопрос, кто же на самом деле создает вирусные или вредоносные программы, для чего вообще это нужно и какую цель создатели вредоносной программы преследуют. И чтобы полноценно ответить вам на этот вопрос, мы разложим его на несколько пунктов, дабы вам было легче принять общую картину.

Каковы цели создателей вредоносных программ

Ни для кого не секрет, что даже официальные спец службы принимают на работу грамотных хакеров, способных взломать что-то или отразить взлом своей системы. Пожалуй, для программиста лучшего подтверждения своим способностям нет. Но, эту цель для себя ставят честные программисты, которых, к сожалению, очень немного.

Как правило они разрабатывают программы, в том числе и вредоносные, и если у них получается взломать какую-то систему – они сообщают об этом или непосредственно компании, которую взломали, либо в службу антивирусов, дабы ознакомить с существующим вирусом разработчиков антивируса.

Нередко за это их ждет какая-то награда, а то и вовсе, полноценное рабочее место. Однако, чтобы пробиться легальным способом, человек должен действительно хорошо разбираться в своем деле. Более того, даже в этом случае большого успеха добиваются лишь единицы.

А кушать хочется. Именно поэтому многие программисты решают наладить не самый честный заработок, взламывая компьютеры обычных пользователей или просто частных лиц, за данные которых они вымогают деньги. Конечно, не всегда это у них получается, тем не менее, тренироваться на обычных людях им никто не мешает, так сказать «авось сработает». В конечном итоге можно вывести несколько целей, которые преследуют создатели вредоносных программ:

- Слава и имя, причем не только в сети, но и за ее пределами.

- Заработок, как легальный, так и нелегальный.

- Возможность создания собственной сети или даже бизнеса.

- Хулиганство, удовлетворение своего эго.

Исходя из этого, можно поделить создателей вредоносных программ на несколько категорий, с которыми мы и познакомимся ниже.

Кто создает вредоносные программы

Как мы уже сказали выше, всех создателей вредоносных программ можно поделить на несколько категорий, в зависимости от того, для чего они создаются и запускаются в массы.

Хулиганство

Как правило, основная масса вредоносных программ создается из хулиганских побуждений. Их разработчики прекрасно понимают, что наживы из этого они никакой не извлекут, но все равно продолжают безобразничать. Не всегда подобные программы попадали в массы, тем не менее, и такие случаи были зафиксированы.

Это, своего рода, вандалы, которые встречаются не только в киберпространстве, но и в обычной жизни. Таким людям просто нравится приносить кому-то неприятности, что-то ломать или разрушать. И не всегда понятно, какая им от этого выгода, а вот то, что это черта характера – очевидно

Данную категорию «создателей» также можно поделить на несколько частей:

Студенты и школьники

Собственно говоря, сама эра компьютерных вирусов началась с обычного школьника. Да, впоследствии идею подхватили серьезные компании, но факт остается фактом. Обычно студенты-программисты (или их младшие братья) решают показать, насколько «хорошо» они изучили язык программирования и пользуются созданными вредоносными программами друг против друга.

Как правило, такие истории заканчивались достаточно безобидно. Программисты мстили своим обидчикам, и история на этом заканчивалась. Но зафиксированы и случаи, когда вредоносные программы получалось распространить далеко за пределы ВУЗа или школы. В большинстве случаев программы являлись достаточно безобидными, и даже в самых серьезных случаях, дело, дальше переустановки операционной системы, не уходило.

Самоучки

В этом плане, интернет работает против самого себя, ибо сейчас в открытом доступе можно найти массу информации, касающуюся того, как создавать вредоносные программы и использовать их. Этим охотно пользуются молодые люди, в качестве возможности проверить свои способности и навыки. Опять-таки, разработка серьезного вируса не по зубам не обученному пользователю, но какой-нибудь троян смастерить им вполне по силам.

Разработчики

Собственно говоря, к этой категории можно отнести все тех же студентов и самоучек, только спустя 5-10 лет, когда они уже полностью овладели мастерством машинного языка. В 80% случаев их деятельность все также нацелена на хулиганство и возможность проверки собственных способностей. Тем не менее, они способны создать действительно сложную программу, которой вполне по силам взломать даже правительственные учреждения и ресурсы.

Исследователи

В большинстве случаев – это сотрудники антивирусных компаний, которые разрабатывают вирусы, чтобы постоянно поддерживать собственную антивирусную базу.

Существует легенда, по которой создатели антивирусов сами выпускают вредоносные программы в массы, дабы их продукт лучше покупался. Но это всего лишь теория, пусть и очень правдоподобная. Официальных подтверждений подобной деятельности – нет!

Как бы там не было, исследователи сами создают вирусы, дабы проверить профпригодность антивирусных программ. Это даже не хулиганство – это профессиональный интерес, т.к. пользователь, чья программа сумеет обойти хорошо защищенные системы, явно заинтересует крупные компании, которые пожелают с ним сотрудничать.

Самое опасное, что разработками всех «хулиганов и исследователей» могут воспользоваться мошенники, а иногда и преступники кибернетического мира. Вот в их руках вредоносные программы превращаются в настоящее оружие.

Вымогательство и воровство

Собственно говоря – это вторая категория, по опасности, создателей вредоносных программ. Как и в случае с хулиганами, их также можно поделить на те же категории, с тем только отличием, что главной задачей таких людей является заработок.

Как правило – они создают программы-вымогатели, которые блокируют Windows, требуя вознаграждение. Еще чаще они создают программы, по типу троянов, которые раскрывают для них коды доступа к различным социальным сетям или группам, а также логины и пароли от игровых аккаунтов (Epic Games Store или Steam). В последствии, за возвращение доступа к аккаунту настоящего владельца, они требуют денежную компенсацию. Как правило, суммы – небольшие, дабы не привлекать внимание правительственных органов.

С появлением двухсторонней аутентификации, влияние мелких кибермошенников и шантажистов несколько уменьшилось. Однако, с уверенностью можно сказать, что это только на время, ибо рано или поздно, а они найдут способ обходить и эти системы.

Киберпреступный мир

А это – настоящие преступники, которые готовы на все, дабы получить серьезную наживу. Как правило, сюда можно отнести целые группировки хакеров, взламывающих не только правительственные учреждения, сайты и т.д., но и влиятельных, а также знаменитых людей. Ниже мы приведем вам примеры их деятельности.

Создание массовых спам-атак

Собственно говоря, спам – это все та же реклама, только назойливая. Так или иначе, адресат все равно получает то или иное уведомление, которое хоть немного, а отложится у него в голове. Более того, нередко подобные спам-атаки приводят к тому, что люди переходят по ссылкам в письме, в результате чего открывают доступ своего компьютера для более серьезных программ, причем не только шпионских, но и для мощных вирусов.

Особенностью таких атак является то, что вычислить изначального «автора» спама – практически невозможно. При этом скорость распространения спама – просто заоблачная. А самое главное – от спама, по сути, нельзя полноценно защититься, ибо компьютеров, рассылающих спам-письма, огромное количество.

Сами же авторы спама преследуют 2 цели – нажива и возможность получения большей информации.

Ddos-атаки

Ddos – это аббревиатура от Distributed Denial of Service. Говоря простыми словами – это отказ в обслуживании клиента или ресурса. Чтобы объяснить вам значение таких атак, мы приведем вам простой пример.

Допустим вы являетесь владельцем сайта, который обладает ограниченной пропускной возможностью, например, 100 человек за раз. Ограниченный доступ есть у абсолютно любого ресурса, который зависит от мощности сервера и ширина канала подключения к интернету. Ddos создает огромное количество подключений одновременно. Т.е., на ваш предел в 100 человек, Ddos насылает на него 1000 запросов, в результате чего, ваш сайт попросту падает.

Как правило, жертвами Ddos-атак становятся интернет-магазины, сайты, онлайн-казино, букмекерские конторы и т.д. Т.е., Ddos-атакам подвержены все ресурсы, прибыль которого зависит от работоспособности их сайта. Как правило – это крупные компании, но нередко атакам подвергаются и начинающие ресурсы, а также частные лица.

Например, в 2012-2014 годах, на чемпионатах мира по Dota 2 с призовыми фондами до 10 млн долларов США, некоторые игроки постоянно подвергались Ddos-атакам, в результате чего некоторые матчи приходилось даже переносить, либо менять игрока.

Цель преступников – нажива, либо «уничтожение конкурента», а иногда – и то, и другое одновременно. Они либо требуют вознаграждение, за прекращение атаки, либо получают «зарплату», за «отстранение» конкурента, либо (как в случае с Dota 2) получают выгоду со ставок или любыми другими способами.

В настоящее время Ddos-атаки встречаются все реже и реже, тем не менее, они вполне реальны и опасаться их точно стоит.

Зомби-машины

Это яркий предвестник спам-атак. Разработчики вредоносных программ создают такой софт, который способен незаметно внедриться в компьютер пользователя и не причинять ему вреда долгие месяцы. Но компьютер уже является зараженным (подключенным к общей сети вирусов).

Такие сети преступники сдают в аренду вполне нормальным начинающим компаниям, которые хотят быстрого пиара, в том числе и через спам. Так что не всегда спам вредоносный, но всегда надоедливый и назойливый. Кстати говоря, за аренду подобных сетей, их разработчики получают огромные деньги. А стоимость такой сети, может достигать нескольких миллионов долларов.

Воровство

Это как раз то, о чем мы говорили вам, когда писали о деятельности троянов. Данные программы способны долгое время находиться на компьютере носителя, никак не выдавая себя. В это время, они собирают очень много информации. Это и данные кредитных карт, и данные интернет-кошельков, и доступ к платным ресурсам и многое другое.

Как правило, злоумышленники получают доступ ко всем интернет-ресурсам, которыми пользовался их владелец. В этом случае им даже вымогать ничего не нужно, т.к. они вполне могут «расплачиваться» счетами ни о чем не подозревающего человека.

Конечно, уровни сложности троянов для тех же социальных сете и для банковских карт – ни с чем не сравним. Тем не менее, вред они приносят одинаковый.

Воровство личных данных

Вместо описания, мы приведем вам простой пример. Взять, к примеру, тех же звезд, которые заявляли о похищении их фотографий пикантного содержания. Такие дела всегда громогласны. При этом, не всегда злоумышленники предлагают вернуть такие данные за вознаграждение владельцу. Очень часто их услугами пользуются журналисты, которые за подобные новости получают неплохие гонорары, а главное – делают себе имя.

Собственно говоря, личными данными могут быть не только фотографии. Это и важные договора по бизнесу, ценная информация о компании и т.д. Самое интересное, что добыть такую информацию можно чуть ли не легальным способом. На данный момент, этот способ запрещен только в Японии и Франции.

Шантаж

Эту тему мы немного уже затронули, но мы описали только случаи похищения данных, с требованием о выкупе. Но есть и куда более простые способы. Например, преступники получают доступ к компьютеру владельца, где блокируют доступ к каким-то важным файлам и сразу же присылают сообщение, в котором предлагают разблокировать файл за определенную сумму.

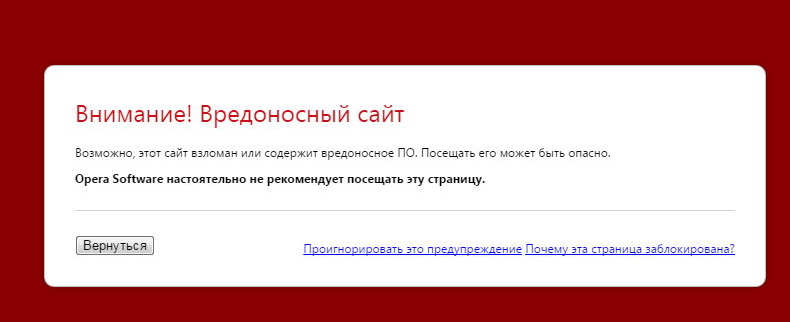

Вредоносные сайты

Главной головной болью любого кибер-преступника является способ «доставки» вируса на компьютер носителя. Как мы уже сказали выше, для этого используют специальные сети, но и туда попасть не так просто. Для этого преступники создают специальные вредоносные сайты, на которых вы можете с легкостью подцепить заразу.

Примечательно, что преступники действуют умно, и обычно используют сайты, о которых в слух не говорят. Это, так называемая, «клубничка», казино и т.п.

Купля/продажа

Это, пожалуй, один из самых безобидных видов деятельности преступников. Обычно такие группировки не занимаются «грязными» делами. Они просто воруют данные, информацию, аккаунты и т.д., а впоследствии просто перепродают эту информацию в руки более закоренелых кибер-преступников.

Хакерские группировки

А это, безусловно, самые серьезные кибер-преступники во всем мире. Такие группировки взламывают правительственные учреждения, совершают кибер-атаки, воруют данные, принадлежащие странам. Грубо говоря – это враги государства и даже государств.

Примечательно, что к простому народу это не имеет никакого значения, ибо внимание таких «структур» привлекают исключительно «большие клиенты». Ярким тому примером может служить организация Anonymous. Кстати, если вам интересно, то в следующей статье мы расскажем вам о ней более подробно.

Бизнес

Это последняя категория людей, которые используют вредоносные программы на полулегальном уровне, чтобы сколотить себе состояние. Как и в предыдущем случае, можно также выделить несколько видов деятельности подобных «бизнесменов».

Платные звонки

Собственно говоря, тут нет ничего сложного. Разработчики вирусов создают подставную компанию, от лица которой договариваются с телефонным провайдером о платных входящих звонках. Затем они взламывают компьютера и телефоны обычных пользователей, от лица которых они потом себе и звонят.

Само собой, телефонный провайдер понятия не имеет о том, что звонят не реальные люди, а программы-шпионы, поэтому честно перечисляют деньги в фонд такой компании. В последнее время такие атаки практически не наблюдаются, однако нужно быть начеку.

Назойливая реклама

К сожалению, на данный момент принудительная реклама запрещена только в США. Дело в том, что она также является частью киберпреступного бизнеса. Хакеры заключают договор с рекламодателем, после чего используют все те же сети.

Вреда от этого, правда, не много, больше неудобств. При этом и обнаружить такой вирус невозможно, т.к. запускается он вместе с браузером и часто маскируется под рекламные баннеры сайтов, вроде как от лица владельцев сайта.

Платные сайты

Ярким тому примером служат сайты, так сказать, пикантного содержания. Обычно они предлагают пользователям ответить на подтверждение возраста 18+, но с этим подтверждением они автоматически внедряют в компьютер пользователя вредоносную программу, которая не только подключает его к сети, но и всячески агитирует перейти на платный ресурс.

Запрос о покупке антивируса

Это относительная новинка в мире кибербизнеса. Опять-таки, страшного в этом ничего нет, просто программа оповещает вас о наличии вируса или какой-нибудь проблемы, после чего предлагает вам купить ее решение, за достаточно большие деньги. При этом, проблема в 90% случаев оказывается ерундовой, а ее решение вообще не требует финансовых затрат.

Вот такая история, дорогие читатели. Теперь вы знаете, кто и для чего создает вредоносные программы, а также то, какой у них интерес и выгода. На этом мы прощаемся с вами, всем удачи и до новых встреч.

Источник: helpantivirus.ru