Открытые информационные системы

Понятие открытых систем сформировалось в рамках деятельности, направленной на обеспечение взаимодействия информационных систем и технологий, создаваемых различными инструментальными средствами на различных программно-аппаратных платформах.

Необходимость развития компьютерных сетей и потребность в переносимости программного обеспечения привели к появлению общих принципов и стандартов, направленных на обеспечение совместимости и взаимодействия данных и программ в различных неоднородных вычислительных средах.

В конечном счете эта деятельность направлена на создание технологии, решающей проблему развития единого информационного пространства как в рамках одной страны, так и во всем мире.

Суть технологии открытых систем в том, что она обеспечивает:

- унифицированный обмен данными между различными компьютерами;

- переносимость прикладных программ между различными платформами;

- мобильность пользователей (возможность переходить с одного компьютера на другой без специального переобучения).

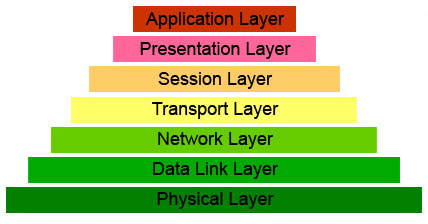

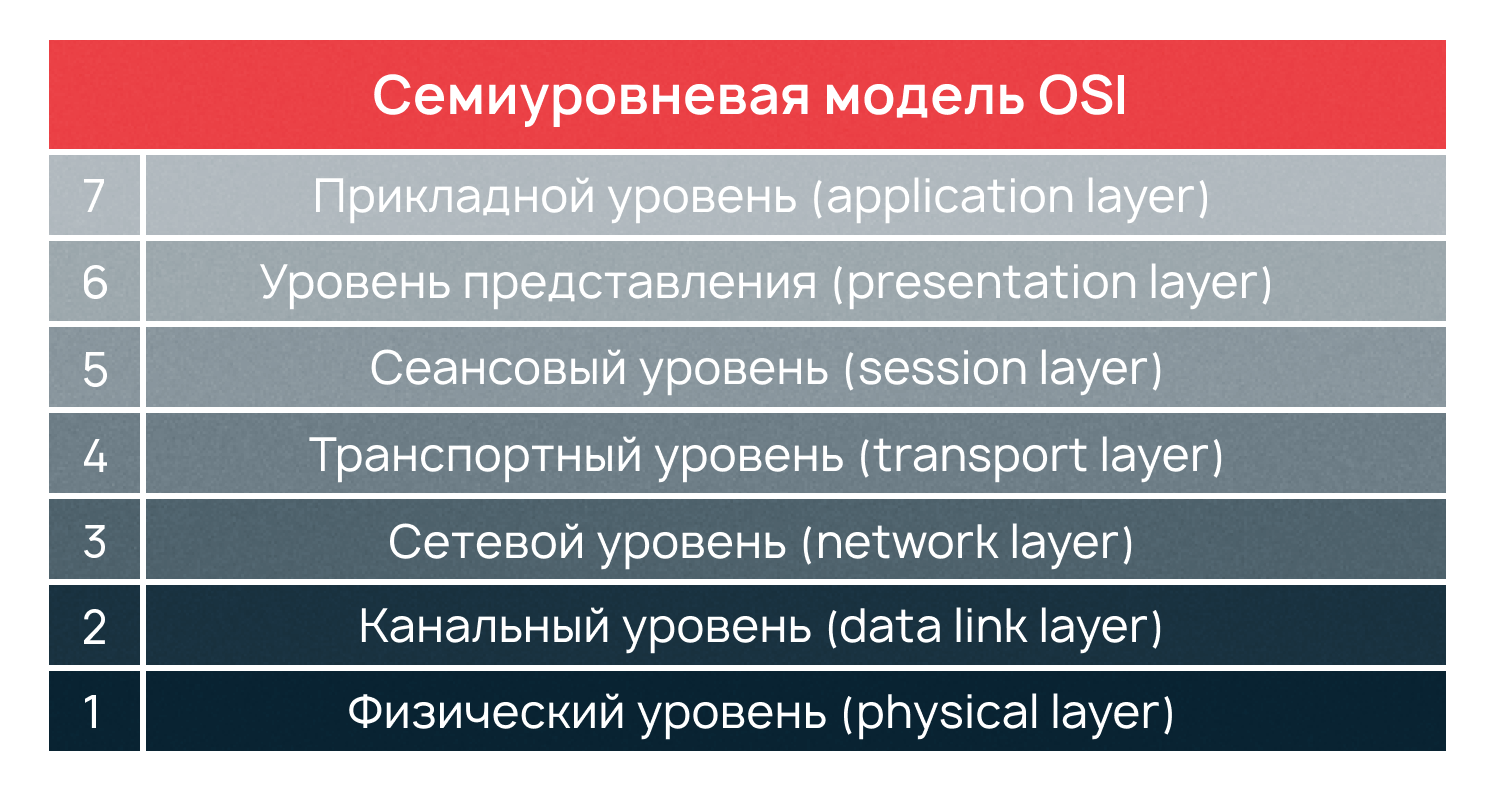

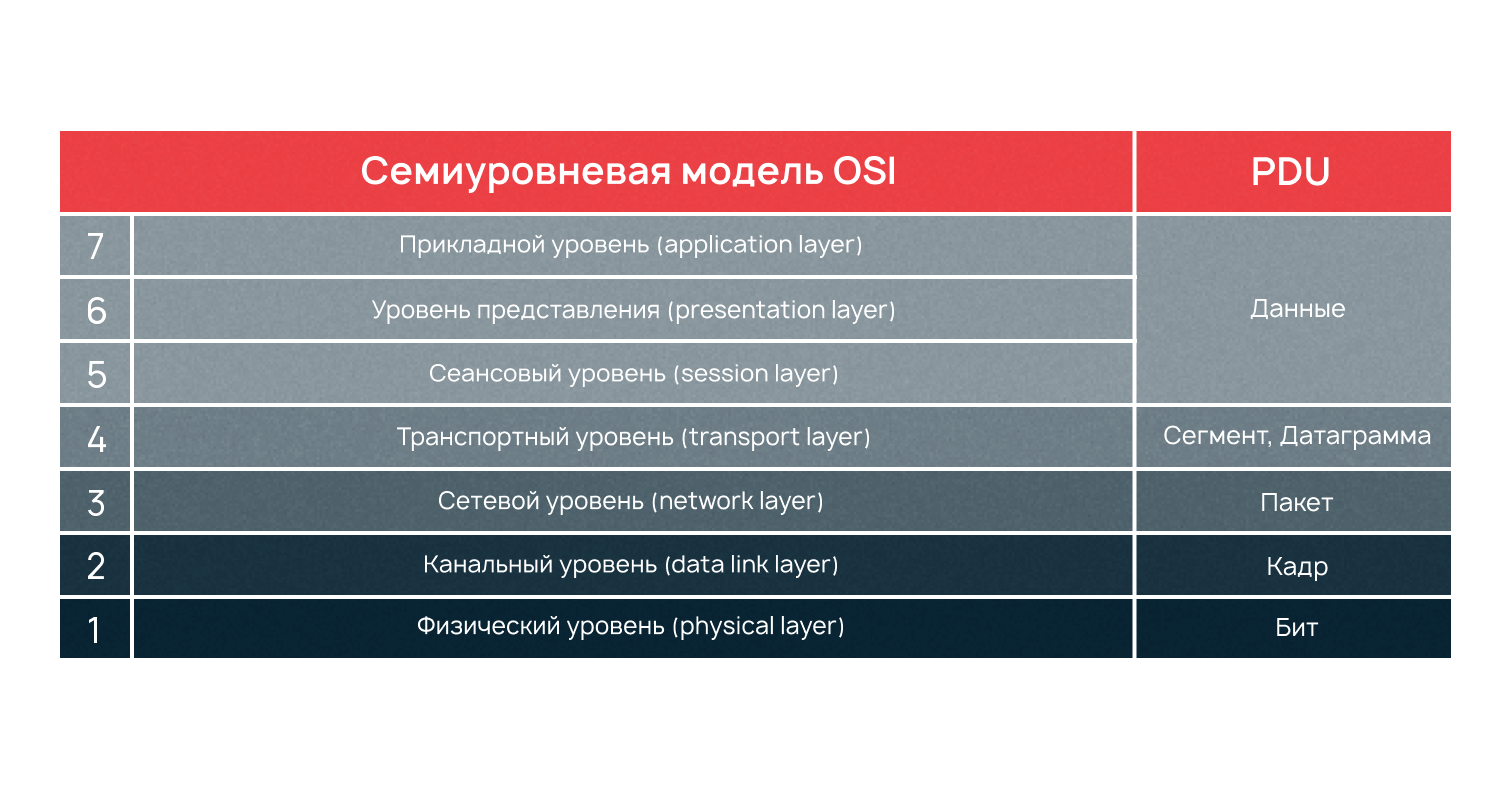

Эталонная модель osi/rm

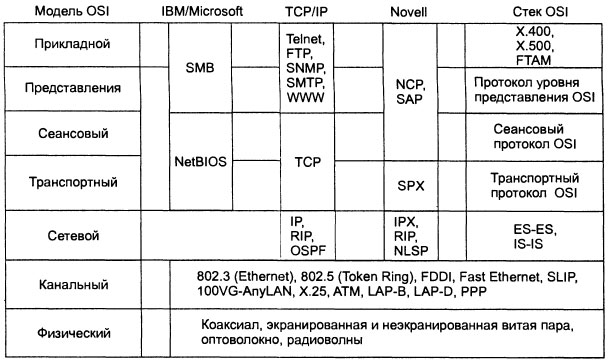

В начале 80-х годов ряд международных организаций по стандартизации разработали модель для описания сетевого взаимодействия открытых систем, которая оказала большое влияние на развитие всей идеологии открытых систем. Эталоннаямодельвзаимодействияоткрытыхсистем(Open System Interconnection Reference Model- OSI/RM). Под взаимодействием систем понимается процесс информационного обмена между ними, а также процедуры их совместного функционирования для выполнения общего задания. В соответствии с этой моделью элементы системы делятся на ряд иерархически упорядоченных функциональных слоев, которые называются уровнями. Каждый уровень состоит из объектов, выполняющих определенную логическую функцию, связанную с обменом данными. Совокупность правил взаимодействия объектов одного уровня называется протоколом. Взаимодействуя в соответствии со своим протоколом, эти объекты обеспечивают определенный набор услуг для вышерасположенного уровня. В эталонной модели таких уровней семь:

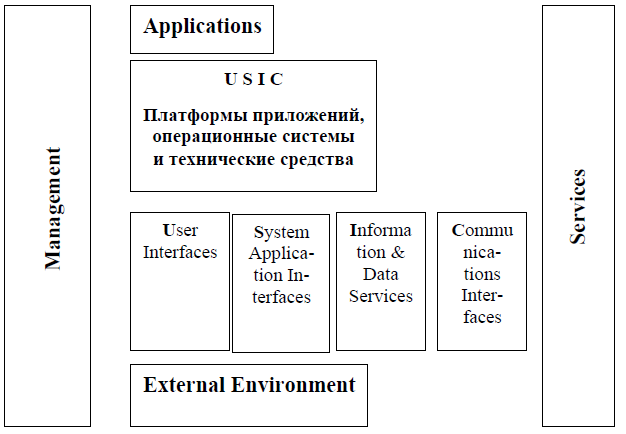

Вертикальные стрелки показывают связи между уровнями системы, горизонтальные – логические связи систем на разных уровнях. Значение эталонной модели в том, что она вводит единый перечень понятий и общепринятый способ расщепления различных функций сети на уровни. В соответствии с эталонной моделью разработан набор протоколов OSI, некоторые из которых получили распространение на практике. Кроме модели OSI/RM существует еще несколько моделей открытых систем, разработанных различными организациями Модель MUSIC. Модель MUSIC была предложена Центральным Агентством по вычислительной технике и телекоммуникации (CCTA) Великобритании MUSIC –акроним от названий основных элементов модели: M – Management; U – User interface; S – Service interface for programs; I – Information and data formats; C – Communications interface.

Вертикальные стрелки показывают связи между уровнями системы, горизонтальные – логические связи систем на разных уровнях. Значение эталонной модели в том, что она вводит единый перечень понятий и общепринятый способ расщепления различных функций сети на уровни. В соответствии с эталонной моделью разработан набор протоколов OSI, некоторые из которых получили распространение на практике. Кроме модели OSI/RM существует еще несколько моделей открытых систем, разработанных различными организациями Модель MUSIC. Модель MUSIC была предложена Центральным Агентством по вычислительной технике и телекоммуникации (CCTA) Великобритании MUSIC –акроним от названий основных элементов модели: M – Management; U – User interface; S – Service interface for programs; I – Information and data formats; C – Communications interface.  В модели MUSIC наибольшее внимание уделено тем аспектам взаимодействия и интерфейсам, которые могут оказаться критическими именно для прикладной системы, функционирующей в открытой среде. МодельMIC (Model for Interactions between Components) разработана AFUU (Французская Ассоциация пользователей UNIX и открытых систем) и AFNOR (Французская Ассоциация стандартизации)

В модели MUSIC наибольшее внимание уделено тем аспектам взаимодействия и интерфейсам, которые могут оказаться критическими именно для прикладной системы, функционирующей в открытой среде. МодельMIC (Model for Interactions between Components) разработана AFUU (Французская Ассоциация пользователей UNIX и открытых систем) и AFNOR (Французская Ассоциация стандартизации)  Модель строится в виде матрицы, столбцы которой соответствуют видам взаимодействия (обслуживания) в системе: взаимодействие с пользователем, системные средства, доступ к данным, коммуникационные средства. Строки матрицы соответствуют уровням обслуживания в рамках каждого типа взаимодействия от физического уровня до уровня связи с прикладной программой (или пользователем). Этот тип классификации соответствует принципу разбиения на уровни, принятому в коммуникационной модели OSI Модель OSE/RM Комитетом IEEE POSIX 1003.0 была предложена эталонная модель среды открытых информационных систем OSE/RM (Open Systems Environment/Reference Model)

Модель строится в виде матрицы, столбцы которой соответствуют видам взаимодействия (обслуживания) в системе: взаимодействие с пользователем, системные средства, доступ к данным, коммуникационные средства. Строки матрицы соответствуют уровням обслуживания в рамках каждого типа взаимодействия от физического уровня до уровня связи с прикладной программой (или пользователем). Этот тип классификации соответствует принципу разбиения на уровни, принятому в коммуникационной модели OSI Модель OSE/RM Комитетом IEEE POSIX 1003.0 была предложена эталонная модель среды открытых информационных систем OSE/RM (Open Systems Environment/Reference Model) Среда открытых систем OSE – это функциональная компьютерная среда, которая поддерживает переносимые, масштабируемые и взаимодействующие прикладные программы через стандартные услуги, интерфейсы, форматы и протоколы. Базовая модель OSE содержит три контактирующих сущности: приложение, прикладная платформа, внешняя среда и два интерфейса интерфейс с приложением (API) интерфейс с внешней средой (EEI) EEI включает: интерфейс человек-компьютер (HCI) интерфейс информационной службы (ISI) интерфейс службы связи (CSI) HCI – взаимодействие пользователя и платформы ISI – взаимодействие с внешней памятью CSI – взаимодействие с устройствами передачи данных Наиболее масштабным примером открытой информационной системы является глобальная компьютерная сеть Интернет, в разработке которой принимают участие тысячи специалистов из самых разных организаций, работающих в различных странах. Спецификации, в соответствии с которыми ведется эта работа, принимаются в результате гласного и открытого обсуждения. Они получили название Request for Comments (RFC). Ввиду постоянной растущей популярности Интернета документы RFC становятся международными стандартами де-факто, многие из которых затем приобретают статус официальных международных стандартов в результате их утверждения какой-либо организацией по стандартизации, как правило, ISO и ITU. Существует несколько организационных подразделений, отвечающих за развитие и, в частности, за стандартизацию архитектуры и протоколов Интернета. Основным из них является научно-административное сообщество Интернета (Internet Society, ISOC), объединяющее около 100 000 человек, которое занимается социальными, политическими и техническими проблемами эволюции Интернета. Под управлением ISOC работает совет по архитектуре Интернета (Internet Architecture Board, IAB). В IAB входят две основные группы: Internet Research Task Force (IRTF) Internet Engineering Task Force (IETF). IRTF — координирует долгосрочные исследовательские проекты. Вторая группа — IETF — это инженерная группа, которая занимается решением текущих технических проблем Интернета. Именно IETF определяет спецификации, которые затем становятся стандартами Интернета. Глобальная сеть Интернет функционирует на основе набора протоколов TCP/IP (Transmission Control Protocol / Internet Protocol) – Протокол управления передачей / Межсетевой протокол, которые соответствуют 3 – 5 уровням эталонной модели.

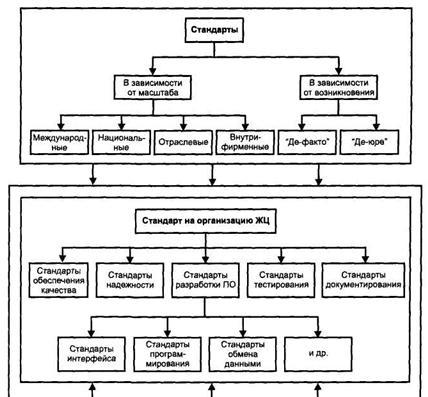

Среда открытых систем OSE – это функциональная компьютерная среда, которая поддерживает переносимые, масштабируемые и взаимодействующие прикладные программы через стандартные услуги, интерфейсы, форматы и протоколы. Базовая модель OSE содержит три контактирующих сущности: приложение, прикладная платформа, внешняя среда и два интерфейса интерфейс с приложением (API) интерфейс с внешней средой (EEI) EEI включает: интерфейс человек-компьютер (HCI) интерфейс информационной службы (ISI) интерфейс службы связи (CSI) HCI – взаимодействие пользователя и платформы ISI – взаимодействие с внешней памятью CSI – взаимодействие с устройствами передачи данных Наиболее масштабным примером открытой информационной системы является глобальная компьютерная сеть Интернет, в разработке которой принимают участие тысячи специалистов из самых разных организаций, работающих в различных странах. Спецификации, в соответствии с которыми ведется эта работа, принимаются в результате гласного и открытого обсуждения. Они получили название Request for Comments (RFC). Ввиду постоянной растущей популярности Интернета документы RFC становятся международными стандартами де-факто, многие из которых затем приобретают статус официальных международных стандартов в результате их утверждения какой-либо организацией по стандартизации, как правило, ISO и ITU. Существует несколько организационных подразделений, отвечающих за развитие и, в частности, за стандартизацию архитектуры и протоколов Интернета. Основным из них является научно-административное сообщество Интернета (Internet Society, ISOC), объединяющее около 100 000 человек, которое занимается социальными, политическими и техническими проблемами эволюции Интернета. Под управлением ISOC работает совет по архитектуре Интернета (Internet Architecture Board, IAB). В IAB входят две основные группы: Internet Research Task Force (IRTF) Internet Engineering Task Force (IETF). IRTF — координирует долгосрочные исследовательские проекты. Вторая группа — IETF — это инженерная группа, которая занимается решением текущих технических проблем Интернета. Именно IETF определяет спецификации, которые затем становятся стандартами Интернета. Глобальная сеть Интернет функционирует на основе набора протоколов TCP/IP (Transmission Control Protocol / Internet Protocol) – Протокол управления передачей / Межсетевой протокол, которые соответствуют 3 – 5 уровням эталонной модели.  Виды ИТ стандартов

Виды ИТ стандартов Официальные международные организации стандартизации

Официальные международные организации стандартизации

- ISO (International Organization for Standardization – Международная организация стандартизации, http://www.iso.ch/

- IEC (International Electrotechnical Commision – Международная электротехническая комиссия, http://www.iec.ch

- ITU (International Telecommunication Union – Международный союз по телекоммуникации, http://www.itu.org/

Европейские региональные организации стандартизации В качестве официальных европейских организаций стандартизации ИТ признаются:

- CEN (the European Committee for Standardization – www.cenorm.be) – европейский комитет стандартизации широкого спектра товаров, услуг и технологий, в том числе, связанных с областью ИТ – аналог ISO.

- CENELEC (the European Committee for Electrotechnical Standardization –www.cenelec.be) – европейский комитет стандартизации решений в электротехнике, в частности, стандартизации коммуникационных кабелей, волоконной оптики и электронных приборов – аналог IEC.

- ETSI (European Telecommunications Standards Institute – www.etsi.org) – европейский институт стандартизации в области сетевой инфраструктуры – аналог ITU-T.

Промышленные консорциумы и профессиональные организации

- ISOC (Internet Society – Общество Интернета, www.isoc.org/index.html) – ассоциация экспертов, отвечающая за разработку стандартов Интернет-технологий;

- IEEE (Institute of Electrical and Electronic Engineers – Институт инженеров по электротехнике и электронике, www.ieee.org) – профессиональная международная организация-разработчик ряда важных международных стандартов ИТ.

- OMG (Object Management Group – Группа управления объектами, www.omg.org) – международный консорциум, осуществляющий разработку стандартов для создания унифицированного распределённого объектного программного обеспечения.

- ECMA (European Computer Manufactureres Association – Европейская ассоциация производителей вычислительных машин, www.ecma.ch.) – международная ассоциация, целью которой служит промышленная стандартизация информационных и коммуникационных систем.

- W3C (World Wide Web Consortium, www.w3.org) – консорциум, который специализируется на разработке и развитии стандартов WWW-технологий

- ATM Forum (ATM форум, www.atmforum.org) – консорциум, целями которого являются разработка и развитие стандартов широкополосных сетей асинхронного режима передачи данных (Asynchronous Transfere Mode, ATM).

- DAVIC (Digital Audio-Visual Council – Совет по развитию цифровых аудио и видео мультимедиа систем, www.davic.org) – консорциум, осуществляющий разработку и развитие архитектурных, функциональных и информационных моделей и стандартов мультимедиа-сервисов Глобальной информационной инфраструктуры.

- OpenGroup (www.opengroup.org) – организация, сформированная в 1996 году в результате объединения консорциумов X/Open и Open Software Foundation, исследует вопросы открытости и бесшовного введения информационных систем в интерсеть.

.

Модель OSI | 7 уровней за 7 минут

В чем смысл open source?

Источник: studfile.net

Open Systems International

Open Systems International (OSI) — ведущий поставщик программного обеспечения для операционных технологи, который помогает клиентам цифровизировать и трансформировать используемые технологии для более эффективного использования возобновляемых источников энергии (Альтернативная энергетика (Россия и мир)).

История

2020: Emerson покупает Open Systems International

В начале сентября 2020 года Emerson объявила о приобретении OSI за $1,6 млрд. Руководство компании считает, что цифровизация имеет решающее значение для повышения надежности электросети, ведь включение чистых и возобновляемых источников энергии, таких как солнечная и ветровая, требует точной и эффективной координации. Emerson надеется объединить свои передовые технологии в области производства с ПО OSI для распределения электроэнергии и тем самым предоставить клиентам возможность непрерывного мониторинга, контроля и оптимизации процессов в реальном времени.

Emerson покупает Open Systems International за $1,6 млрд

Передовая модульная технология OSI предлагает клиентам индивидуальные решения для управления энергосистемой, которые могут быть масштабированы при необходимости. Сочетание этой технологии с системой управления Emerson Ovation даст потребителям коммунальных услуг более четкое представление о текущем состоянии их энергосистемы. Кроме того, компании обещают оптимизировать энергоэффективность всей энергосети от производства до доставки потребителю, и тем самым минимизировать углеродный след. [1]

Примечания

Источник: www.tadviser.ru

Простое пособие по сетевой модели OSI для начинающих

Открытая сетевая модель OSI (Open Systems Interconnection model) состоит из семи уровней. Что это за уровни, как устроена модель и какова ее роль при построении сетей — в статье.

Модель OSI является эталонной. Полное название модели выглядит как «Basic Reference Model Open Systems Interconnection model», где Basic Reference Model — это как раз некая образцовая модель. Вначале рассмотрим общую информацию, а потом перейдем к частным аспектам.

Принцип устройства сетевой модели

Сетевая модель OSI имеет семь уровней, иерархически расположенных от большего к меньшему. Cамым верхним является седьмой (прикладной), а самым нижним — первый (физический). Модель OSI разрабатывалась еще в 1970-х годах, чтобы описать архитектуру и принципы работы сетей передачи данных.

В процессе передачи данных всегда участвуют устройство-отправитель, устройство-получатель, а также сами данные, которые должны быть переданы и получены. С точки зрения рядового пользователя задача элементарна — нужно взять и отправить эти данные. Все, что происходит при отправке и приеме данных, детально описывает семиуровневая модель OSI.

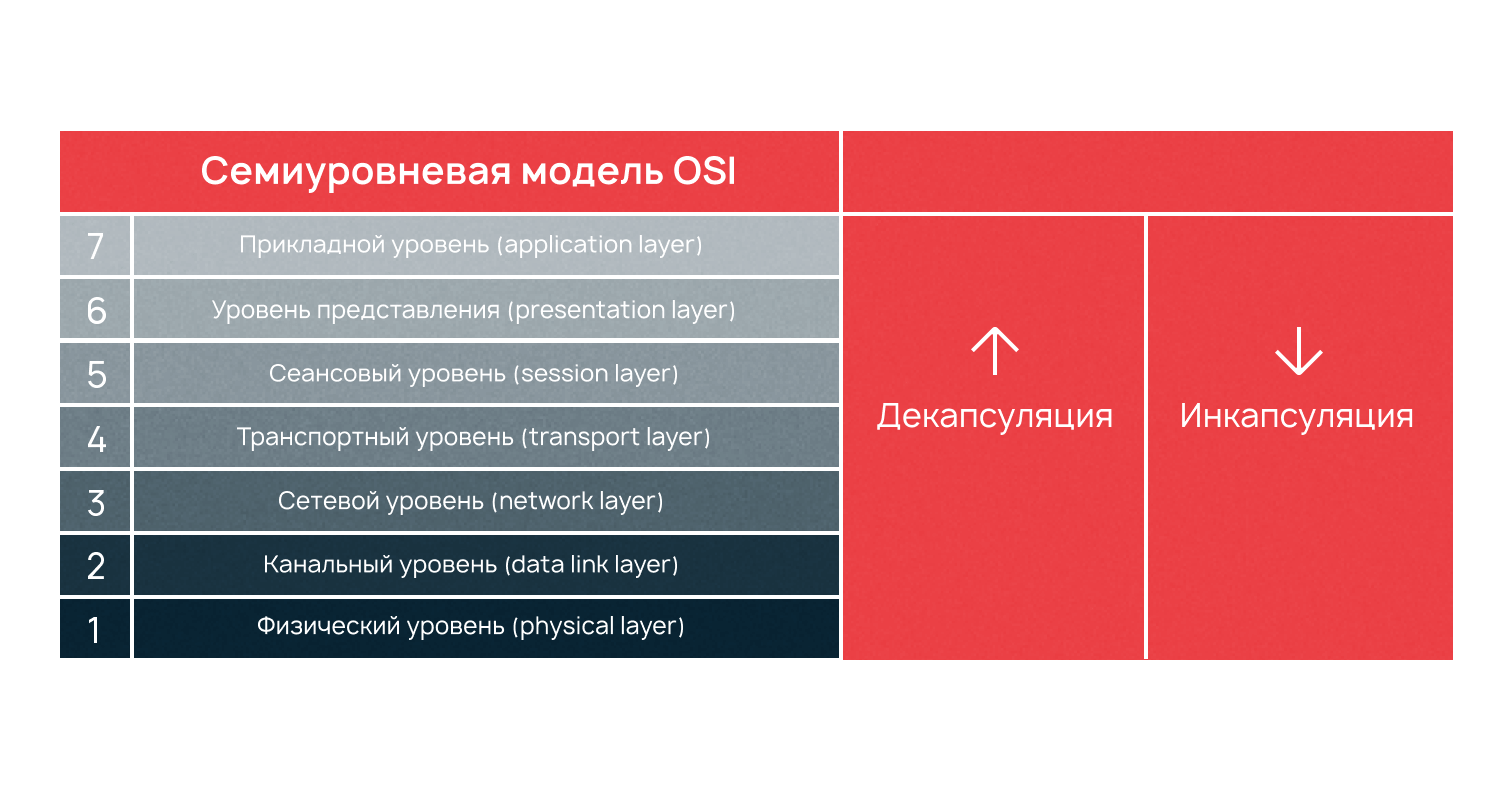

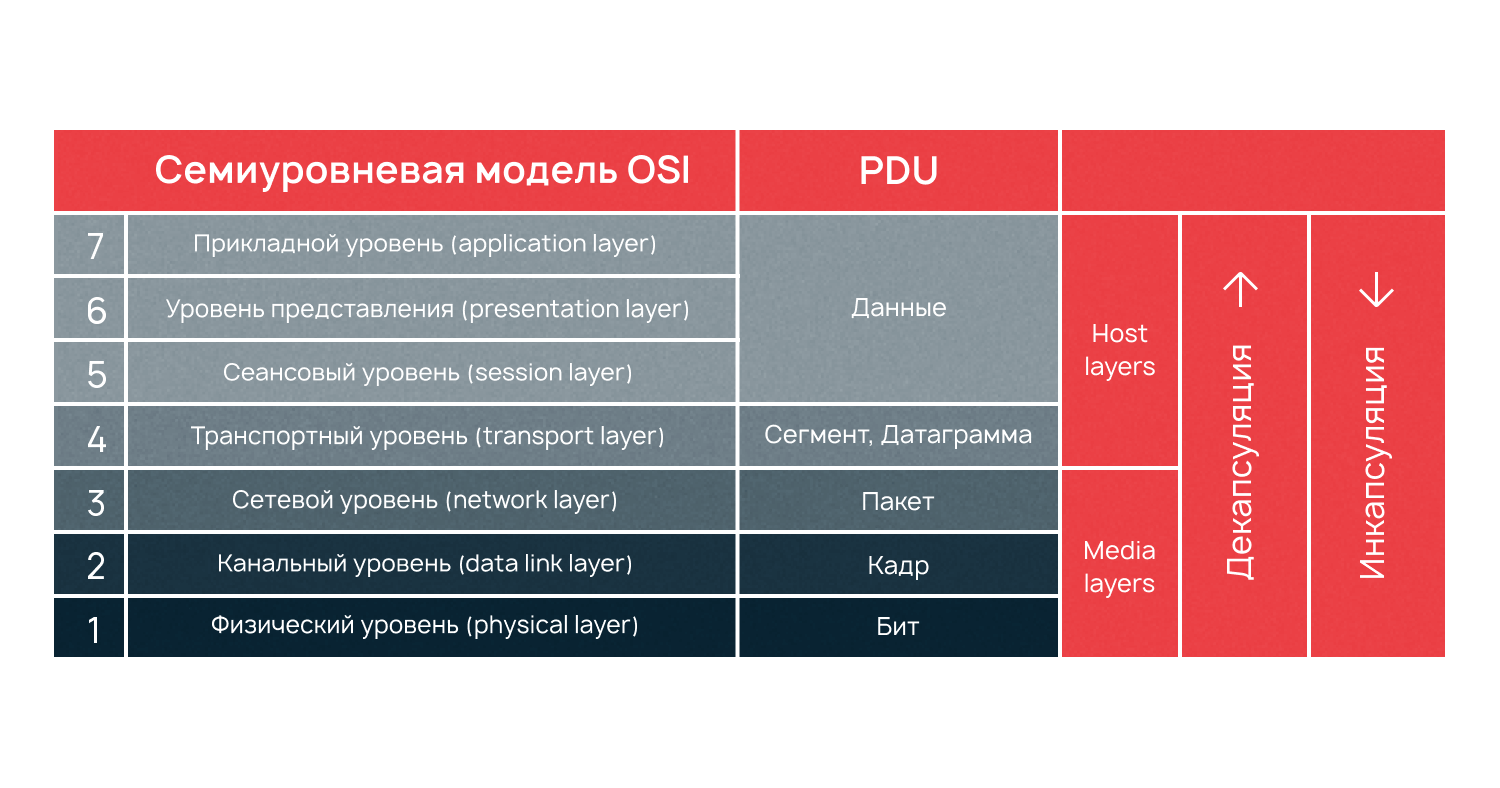

На седьмом уровне информация представляется в виде данных, на первом — в виде бит. Процесс, когда информация отправляется и переходит из данных в биты, называется инкапсуляцией. Обратный процесс, когда информация, полученная в битах на первом уровне, переходит в данные на седьмом, называется декапсуляцией. На каждом из семи уровней информация представляется в виде блоков данных протокола — PDU (Protocol Data Unit).

Рассмотрим на примере: пользователь 1 отправляет картинку, которая обрабатывается на седьмом уровне в виде данных, данные должны пройти все уровни до самого нижнего (первого), где будут представлены как биты. Этот процесс называется инкапсуляцией. Компьютер пользователя 2 принимает биты, которые должны снова стать данными. Этот обратный процесс называется декапсуляция. Что происходит с информацией на каждом из семи уровней, как и где биты переходят в данные мы разберем в этой статье.

Первый, физический уровень (physical layer, L1)

Начнем с самого нижнего уровня. Он отвечает за обмен физическими сигналами между физическими устройствами, «железом». Компьютерное железо не понимает, что такое картинка или что на ней изображено, «железу» картинка понятна только в виде набора нулей и единиц, то есть бит.

Каждый уровень имеет свои PDU (Protocol Data Unit), представляемые в той форме, которая будет понятна на данном уровне и, возможно, на следующем до преобразования. Работа с чистыми данными происходит только на уровнях с пятого по седьмой.

Устройства физического уровня оперируют битами. Они передаются по кабелям (например, через оптоволокно) или без — например, через Bluetooth или IRDA, Wi-Fi, GSM, 4G и так далее.

Второй уровень, канальный (data link layer, L2)

Когда два пользователя находятся в одной сети, состоящей только из двух устройств, — это идеальный случай. Но что если этих устройств больше?

Второй уровень решает проблему адресации при передаче информации. Канальный уровень получает биты и превращает их в кадры (frame, также «фреймы»). Задача здесь — сформировать кадры с адресом отправителя и получателя, после чего отправить их по сети.

У канального уровня есть два подуровня — это MAC и LLC. MAC (Media Access Control, контроль доступа к среде) отвечает за присвоение физических MAC-адресов, а LLC (Logical Link Control, контроль логической связи) занимается проверкой и исправлением данных, управляет их передачей. Для упрощения мы указываем LLC на втором уровне модели, но, если быть точными, LLC нельзя отнести полностью ни к первому, ни ко второму уровню — он между.

На втором уровне OSI работают коммутаторы, их задача — передать сформированные кадры от одного устройства к другому, используя в качестве адресов только физические MAC-адреса.

На канальном уровне активно используется протокол ARP (Address Resolution Protocol — протокол определения адреса). С помощью него 64-битные MAC-адреса сопоставляются с 32-битными IP-адресами и наоборот, тем самым обеспечивается инкапсуляция и декапсуляция данных.

Третий уровень, сетевой (network layer, L3)

На третьем уровне появляется новое понятие — маршрутизация. Для этой задачи были созданы устройства третьего уровня — маршрутизаторы (их еще называют роутерами). Маршрутизаторы получают MAC-адрес от коммутаторов с предыдущего уровня и занимаются построением маршрута от одного устройства к другому с учетом всех потенциальных неполадок в сети.

Четвертый уровень, транспортный (transport layer, L4)

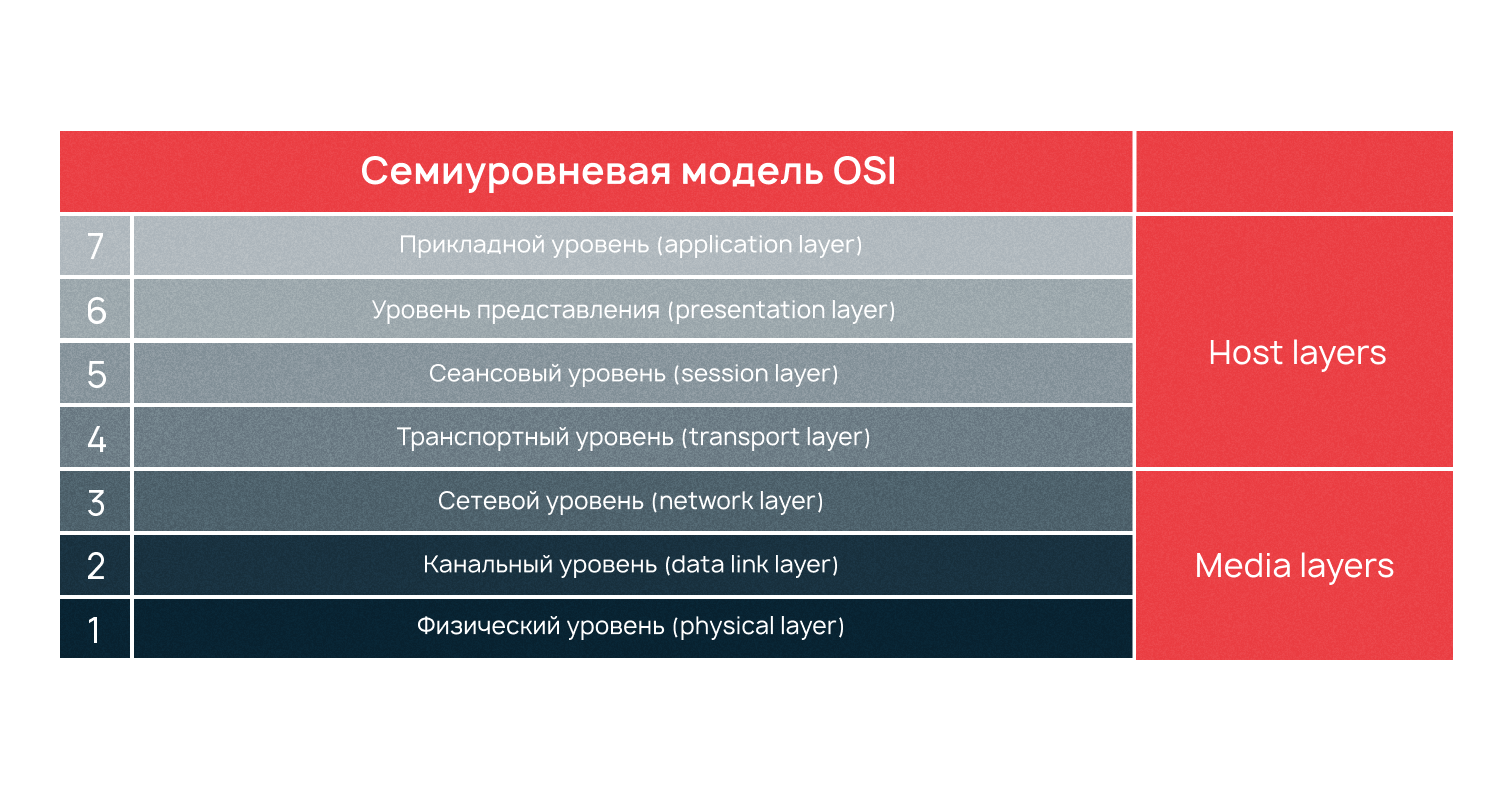

Все семь уровней модели OSI можно условно разделить на две группы:

- Media layers (уровни среды),

- Host layers (уровни хоста).

Уровни группы Media Layers (L1, L2, L3) занимаются передачей информации (по кабелю или беспроводной сети), используются сетевыми устройствами, такими как коммутаторы, маршрутизаторы и т.п. Уровни группы Host Layers (L4, L5, L6, L7) используются непосредственно на устройствах, будь то стационарные компьютеры или мобильные устройства.

Четвертый уровень — это посредник между Host Layers и Media Layers, относящийся скорее к первым, чем к последним. Его главной задачей является транспортировка пакетов. Естественно, при транспортировке возможны потери, но некоторые типы данных более чувствительны к потерям, чем другие. Например, если в тексте потеряются гласные, то будет сложно понять смысл, а если из видеопотока пропадет пара кадров, то это практически никак не скажется на конечном пользователе. Поэтому при передаче данных, наиболее чувствительных к потерям на транспортном уровне, используется протокол TCP, контролирующий целостность доставленной информации.

Для мультимедийных файлов небольшие потери не так важны, гораздо критичнее будет задержка. Для передачи таких данных, наиболее чувствительных к задержкам, используется протокол UDP, позволяющий организовать связь без установки соединения.

При передаче по протоколу TCP данные делятся на сегменты. Сегмент — это часть пакета. Когда приходит пакет данных, который превышает пропускную способность сети, пакет делится на сегменты допустимого размера. Сегментация пакетов также требуется в ненадежных сетях, когда существует большая вероятность того, что большой пакет будет потерян.

При передаче данных по протоколу UDP пакеты данных делятся уже на датаграммы. Датаграмма (datagram) — это тоже часть пакета, но ее нельзя путать с сегментом.

Главное отличие датаграмм — в автономности. Каждая датаграмма содержит все необходимые заголовки, чтобы дойти до конечного адресата, поэтому они не зависят от сети, могут доставляться разными маршрутами и в разном порядке. При потере датаграмм или сегментов получаются «битые» куски данных, которые не получится корректно обработать.

Первые четыре уровня — специализация сетевых инженеров. С последними тремя они не так часто сталкиваются, потому что пятым, шестым и седьмым занимаются разработчики.

Базовая защита от DDoS в Selectel

Защищаем сервисы на уровнях L3, L4 бесплатно.

Пятый уровень, сеансовый (session layer, L5)

Пятый уровень оперирует чистыми данными. Помимо пятого, чистые данные используются также на шестом и седьмом уровне. Сеансовый уровень отвечает за поддержку сеанса или сессии связи. Пятый уровень оказывает услугу следующему: управляет взаимодействием между приложениями, открывает возможности синхронизации задач, завершения сеанса, обмена информации.

Службы сеансового уровня зачастую применяются в средах приложений, требующих удаленного вызова процедур, т.е. чтобы запрашивать выполнение действий на удаленных компьютерах или независимых системах на одном устройстве (при наличии нескольких ОС).

Примером работы пятого уровня может служить видеозвонок по сети. Во время видеосвязи необходимо, чтобы два потока данных (аудио и видео) шли синхронно. Когда к разговору двоих человек прибавится третий — получится уже конференция. Задача пятого уровня — сделать так, чтобы собеседники могли понять, кто сейчас говорит.

Шестой уровень, представления данных (presentation layer, L6)

О задачах уровня представления вновь говорит его название. Шестой уровень отвечает за преобразование протоколов и кодирование/декодирование данных. Шестой уровень также занимается представлением картинок (в JPEG, GIF и т.д.), а также видео-аудио (в MPEG, QuickTime). А помимо этого → шифрованием данных, когда при передаче их необходимо защитить.

Седьмой уровень, прикладной (application layer)

Седьмой уровень иногда еще называют уровень приложений, но чтобы не запутаться можно использовать оригинальное название — application layer. Прикладной уровень — это то, с чем взаимодействуют пользователи, своего рода графический интерфейс всей модели OSI, с другими он взаимодействует по минимуму.

Все услуги, получаемые седьмым уровнем от других, используются для доставки данных до пользователя. Протоколам седьмого уровня не требуется обеспечивать маршрутизацию или гарантировать доставку данных, когда об этом уже позаботились предыдущие шесть. Задача седьмого уровня — использовать свои протоколы, чтобы пользователь увидел данные в понятном ему виде.

Критика модели OSI

Семиуровневая модель была принята в качестве стандарта ISO/IEC 7498, действующего по сей день, однако, модель имеет свои недостатки. Среди основных недостатков говорят о неподходящем времени, плохой технологии, поздней имплементации, неудачной политике.

Первый недостаток — это неподходящее время. На разработку модели было потрачено неоправданно большое количество времени, но разработчики не уделили достаточное внимание существующим в то время стандартам. В связи с этим модель обвиняют в том, что она не отражает действительность. В таких утверждениях есть доля истины, ведь уже на момент появления OSI другие компании были больше готовы работать с получившей широкое распространение моделью TCP/IP.

Вторым недостатком называют плохую технологию. Как основной довод в пользу того, что OSI — это плохая технология, приводят распространенность стека TCP/IP. Протоколы OSI часто дублируют другу друга, функции распределены по уровням неравнозначно, а одни и те же задачи могут быть решены на разных уровнях. Даже изначальное описание архитектуры в распечатанном виде имеет толщину в один метр.

Разделение на семь уровней было скорее политическим, чем техническим. При построении сетей в реальности иногда можно обойтись без уровней 5 и 6, также в редких случаях можно обойтись только первыми четырьмя уровнями.

Кроме того, в отличие от TCP/IP, OSI никогда не ассоциировалась с UNIX. Добиться широкого распространения OSI не получилось потому, что она проектировалась как закрытая модель, продвигаемая Европейскими телекоммуникационными компаниями и правительством США. Стек протоколов TCP/IP изначально был открыт для всех, что позволило ему набрать популярность среди сторонников открытого программного кода.

Даже несмотря на то, что основные проблемы архитектуры OSI были политическими, репутация была запятнана и модель не получила распространения. Тем не менее, в сетевых технологиях, при работе с коммутацией даже сегодня обычно используют модель OSI.

Вывод, роль модели OSI при построении сетей

В статье мы рассмотрели принципы построения сетевой модели OSI. На каждом из семи уровней модели выполняется своя задача. В действительности архитектура OSI сложнее, чем мы описали. Существуют и другие уровни, например, восьмой — так называют самого пользователя.

Как мы упоминали выше, оригинальное описание всех принципов построения сетей в рамках этой модели, если его распечатать, будет иметь толщину в один метр. Но компании активно используют OSI как эталон. Мы перечислили только основную структуру словами, понятными начинающим.

Модель OSI служит инструментом при диагностике сетей. Если в сети что-то не работает, то гораздо проще определить уровень, на котором произошла неполадка, чем пытаться перестроить всю сеть заново.

Зная архитектуру сети, гораздо проще ее строить и диагностировать. Как нельзя построить дом, не зная его архитектуры, так невозможно построить сеть, не зная модели OSI. При проектировании важно учитывать все. Важно учесть взаимодействие каждого уровня с другими, насколько обеспечивается безопасность, шифрование данных внутри сети, какой прирост пользователей выдержит сеть без обрушения, будет ли возможно перенести сеть на другую машину и т.д. Каждый из перечисленных критериев укладывается в функции одного из семи уровней.

Источник: selectel.ru

Open System Architect

![]()

Open System Architect (OSA) — это приложение, используемое для моделирования системы.

Open System Architect (OSA) — это приложение, используемое для моделирования системы. В настоящее время OSA поддерживает моделирование данных (физическое и логическое) с использованием UML. Уникальность OSA заключается в том, что это продукт с открытым исходным кодом, лицензированный по лицензии Public Public License (GPL). Свободный фактор делает OSA особенно интересной для студентов, но OSA достаточно мощная, чтобы выгодно сравнивать ее с продуктами стоимостью в тысячи долларов.

Источник: progsoft.net

Топ-10 бесплатных Open Source SIEM Tools в 2020 году

Успешная стратегия SIEM – это настоящие инвестиции, и иногда — очень дорогостоящие. Управление SIEM — это ресурсоемкий процесс, требующий постоянных оценок и корректировок для установления и поддержания оптимальной производительности. Без решения SIEM система будет подвержена множеству опасностей.

Бесплатные Open Source SIEM Tools могут помочь пользователю. Они считаются общедоступными и используются сообществом лояльных сторонников. IТ-специалисты по всему миру делятся своими знаниями и опытом для настройки SIEM-кода Open Source, что означает, что сам инструмент постоянно развивается. Для администраторов, у которых есть время и ресурсы для поддержки и настройки Open Source Tools, упомянутые в статье инструменты станут полезной находкой.

Для того чтобы помочь пользователю выбрать между бесчисленными бесплатными Open Source SIEM Tools на рынке, был составлен рекомендованный специалистами список программного обеспечения SIEM. В него были также включены несколько платных инструментов, которые предоставляют покупателю бесплатные пробные версии. Бесплатные инструменты просто не способны предложить полноценное решение SIEM корпоративного уровня. SolarWinds ® Security and Event Manager (SEM), к примеру, дает возможность использовать 30-дневную бесплатную пробную версию. Перед знакомством со списком продуктов сначала будут кратко описаны основные функции и возможности SIEM.

Что нужно знать о бесплатных решениях Open Source SIEM

Проблема Open Source Tools заключается в том, что они могут быть уязвимы и не обнаружат мошенническую активность. Эти программы обычно имеют небольшой бюджет, поэтому они, как правило, менее удобны в использовании, чем их платные аналоги. Они, как правило, требуют больше усилий и времени для поддержания их нормального функционирования. Open Source SIEM Tools, как правило, не подходят для IТ-отделов, поэтому большинство из организаций переходят на инструменты корпоративного уровня. Более того, для использования Open Source Tools придется полагаться только на свой опыт – пользователь не может позвонить в поддержку и получить ответы на свои вопросы.

SolarWinds Security Event Manager

SolarWinds Security Event Manager (SEM), хоть и не является бесплатным Open Source инструментом, предлагает пользователям 30-дневную пробную версию. Эта программа была включена в данный список, потому что она будет отличным выбором для корпоративного применения. Инструмент охватывает вышеупомянутые функции и возможности, а также имеет динамическую визуализацию данных с широким спектром доступных графиков и диаграмм. Сама панель выглядит привлекательно: она красочная и простая в использовании. Этот инструмент SIEM соответствует всем требованиям и поддерживает HIPAA, SOX, PCI DSS.

SEM полон полезных функций, что является доказательством того, как много внимания было уделено его дизайну. Например, программа сразу поддерживает необходимые функции, что означает, что человеку не нужно будет тратить время на возню с настройками. Это особенно важно для тех, кто еще не купил платную версию, а хочет только попробовать 30-дневную бесплатную версию.

SEM — это высокоавтоматизированное решение. Оно автоматически блокирует сотни типов атак, имеет встроенную систему оповещения, постоянно информирующую пользователя об угрозах, и расширенные утилиты поиска, чтобы ускорить навигацию по журналам. Эта программа работает 24/7, так что нет никаких возможностей для осуществления подозрительной активности. Она реагирует в режиме реального времени, предоставляет человеку отчеты и производит развертывание виртуальных устройств.

SEM предлагает фантастическое соотношение цены и качества. Если нужно эффективное и простое в использовании решение корпоративного уровня, тогда нужно попробовать скачать бесплатную версию программы.

Лучшие бесплатные SIEM Tools

1. OSSIM

OSSIM от AlienVault — это один из самых популярных Open Source SIEM Tools. Это очень многофункциональная программа с записью событий, нормализацией и корреляционными утилитами. Она может похвастаться краткосрочными возможностями регистрации и мониторинга, а также долгосрочной оценкой угроз и встроенными автоматизированными ответами, анализом и архивированием данных.

Есть много причин выбрать OSSIM, в том числе бесценные инструменты, такие как обнаружение активности и поведенческий мониторинг. Пользователь может получать информацию в режиме реального времени о потенциально вредоносных хостах, тем самым он обезопасит себя. Основной минус этого бесплатного инструмента SIEM заключается в том, что он немного негибкий. Его настройка займет огромное количество времени, особенно на Windows.

2. OSSEC

Из всех доступных бесплатных программ SIEM OSSEC будет отличным выбором. Она известна как решение для обнаружения вторжений и популярна среди пользователей macOS, Linux, BSD и Solaris. Лучшее в этой программе то, что она оснащена как серверным агентом, так и бессерверным режимом. Утилиты анализа журналов охватывают многочисленные источники, включая почтовые серверы, FTP и базы данных.

Если пользователь хочет контролировать несколько сетей из одной точки, то OSSEC – именно то, что ему нужно. Сообщество OSSEC достаточно отзывчивое и поддерживает своих участников. Можно присоединиться к рассылке или даже каналу Slack, что облегчит сотрудничество с другими пользователями. Единственная проблема заключается в том, что обновления программного обеспечения с помощью этого инструмента не всегда безопасны.

3. Sagan

Sagan — это бесплатный инструмент SIEM с возможностью анализа входов в реальном времени и их корреляции. Он также будет полезен для корректного ведения журналов, выполнения скриптов при обнаружении событий, оповещения в режиме реального времени, поддержки многострочных журналов и автоматического мониторинга межсетевого экрана. Это легкий инструмент с многопоточной архитектурой, который позволяет использовать все ядра процессора для обработки журналов в режиме реального времени. Он совместим с несколькими графическими консолями безопасности, такими как BASE, Snorby и EveBox. Главным недостатком Sagan является то, что он не особенно удобен в использовании.

4. Splunk Free

Splunk Free, как и следует из его названия, — это бесплатная версия Splunk. Данное программное обеспечение SIEM позволяет индексировать до 500 МБ каждый день, и срок его действия не ограничен. Единственное ограничение относится к количеству новых данных, которое пользователь может добавить. Преимущество этой системы заключается в том, что человек способен продолжать добавлять 500 МБ в день, а это означает, что в итоге у него может быть несколько терабайт данных. Однако если нужно загружать более 500 МБ в день, понадобится корпоративная версия.

Splunk Enterprise обеспечивает видимость в реальном времени, позволяя автоматизировать сбор, индексирование и оповещение данных. Он оснащен искусственным интеллектом и машинным обучением, что означает, что решение апгрейдится каждый день. Splunk Enterprise — это комплексная программа SIEM. Хотя Splunk Free имеет достаточно функций, она ограничена во многих отношениях, поэтому это нежизнеспособное долгосрочное решение. К примеру, отсутствует функция оповещения или кластеризации индексаторов, доступная только в корпоративной версии.

5. Snort

Это бесплатное решение Open Source для обнаружения вторжений. Оно предлагает пользователю некоторые полезные функции. К примеру, человек может анализировать сетевой трафик в режиме реального времени, получить сведения о журналах и увидеть трафик или дамп потока пакетов в файлы журналов.

Хотя процесс установки не особенно понятен и считается немного запутанным, сам инструмент имеет поддержку Snort. Официальная документация включает в себя руководство пользователя Snort, документ с часто задаваемыми вопросами и руководство по поиску и использованию кода Oinkcode. Этот инструмент, вероятно, подойдет только для опытных IТ-специалистов. Нужно понимать, что Snort не представляет собой полноценное решение SIEM.

6. Elasticsearch

Elasticsearch — это, по своей сути, мощная поисковая и аналитическая система. Она хранит данные централизованно, позволяя человеку запрашивать их, комбинируя типы поиска (гео, метрические, структурированные, неструктурированные). Этот инструмент отлично подходит для увеличения и уменьшения масштаба больших объемов линий журнала, так что пользователь способен увидеть общую картину и ее детали. К сожалению, эта программа не очень хороша для корреляции и не предоставляет никаких готовых функций оповещения.

7. MozDef

MozDef — это масштабируемый и устойчивый инструмент. Это решение с открытым исходным кодом, использующее архитектуру на основе микросервисов. Он может быть интегрирован с многочисленными программами, способен похвастаться корреляцией событий и предупреждением об опасности, чтобы человек был в курсе всех событий. MozDef был создан Mozilla, и это, без сомнения, очень мощный инструмент, но его настройка займет достаточное количество времени.

8. ELK Stack

Elastic Stack, также известный как ELK, состоит из нескольких бесплатных инструментов SIEM. Elasticsearch является распределенным механизмом поиска и аналитики на основе JSON. Kibana, еще один инструмент, который представляет доступ к эластичному стеку. Beats — это платформа, ответственная за отправление данные с других машин, в то время как Logstash — это конвейер сбора данных. В сочетании эти инструменты предлагают более комплексное решение SIEM, чем отдельно Elasticsearch, однако последний обладает большинством полезных функций.

9. Wazuh

Wazuh — это бесплатное программное обеспечение SIEM, определяющее приоритетность обнаружения угроз. Оно реагирует на инциденты, связанные с мониторингом целостности системы и их особенностями. Доступна облачная версия, что является большим преимуществом, хоть она и не бесплатна. С облачной безопасностью и безопасностью контейнеров, анализом данных журналов, обнаружением вторжений, аналитикой и выявлением уязвимостей и оценкой конфигурации этот инструмент считается действительно универсальным.

10. Apache Metron

Apache Metron — это Open Source SIEM Tool, объединяющий несколько решений в одну централизованную консоль. Apache Metron состоит из шести основных компонентов: аналитик SOC, исследователь SOC, менеджер SOC, криминалист, инженер системы безопасности и ученый в сфере безопасности данных. Сама платформа выглядит привлекательно и динамично, однако ее интерфейс достаточно сложно устроен.

Возможности и функции SIEM

SIEM, еще известный как Security Information and Event Management, является фундаментальным элементом для обеспечения кибербезопасности. Программное обеспечение SIEM предоставляет пользователю утилиты, необходимые для эффективного управления журналами, обнаружения вторжений, корреляции событий, сбора информации об угрозах, управления инцидентами, выполнения стандартов соответствия и оценки уязвимостей.

Конечно, различные инструменты SIEM будут отдавать приоритет вариативным функциям. Важно, чтобы человек понял основы SIEM, прежде чем выбирать инструмент, который он хочет использовать. Независимо от того, решит ли он установить бесплатную или платную программу SIEM, пользователю следует обратить свое внимание на следующие важные факторы:

- Обнаружение вторжений: эффективный подход к обнаружению вторжений имеет решающее значение. Инструмент должен уметь отличать безобидные неудачные попытки входа в систему от интенсивных, симптоматичных атак. Ключевым моментом является анализ данных в реальном времени.

- Автоматические уведомления и оповещения: решения SIEM должны предупреждать пользователя о возникновении любых проблем.

- Ведение журнала событий: помогает обнаружить необычную активность в режиме реального времени и тщательно исследовать любые проблемы.

- Интеллектуальное обнаружение угроз: решение SIEM должно быть способно прогнозировать потенциальные угрозы, что требует сравнения информации о последних угрозах с текущими.

- Хранение и фильтрация данных: данные должны храниться в архиве, чтобы при необходимости на них можно было ссылаться, информируя о будущем обнаружении угроз. Эти данные должны быть доступны для поиска и фильтрации, чтобы человек мог легко и быстро сориентироваться.

- Визуализация: визуализация данных может быть чрезвычайно полезна для их интерпретации. Графики, циферблаты и цветовое кодирование дадут человеку представление о том, что происходит в системе, мгновенно.

- Соответствие требованиям: всегда полезно иметь программное обеспечение SIEM для обеспечения соответствия нормативным требованиям.

- Совместимость: программное обеспечение SIEM должно быть совместимо с существующей сетью, только так оно сможет предоставить человеку всестороннее представление о происходящих событиях.

Источник: cisoclub.ru