(от греч. рrōtokоllon – первый лист манускрипта). Вид письменного сообщения, фиксация основного содержания устной монологической и диалогической речи, организованной по определенной форме.

(англ. protocol) – набор правил, которым следуют компьютеры и программы при обмене информацией. Существует масса различных протоколов, которые управляют всеми аспектами связи и передачи данных – от аппаратного до прикладного уровня, но все они сходны в том, что задают правила, делающие связь возможной.

документ, фиксирующий ход обсуждения вопроса и принятие решения на собраниях, совещаниях, конференциях. П. строится по стандартной схеме: 1) Вводная часть, содержащая постоянную информацию (председатель, секретарь, присутствовали) и переменную информацию(инициалы и фамилия председателя, секретаря, присутствующих).

Вводная часть заканчивается повесткой дня, где располагаются вопросы, выносимые на рассмотрение, в порядке их сложности и важности. 2) Основная часть состоит из фрагментов в соответствии с пунктами повестки дня. Текст каждого фрагмента строится по формуле:слушали —выступили—постановили (решили). Каждый из фрагментов начинается с абзаца. Л.Г. Антонова

В мобильном Майнкрафте обновили управление!

Источник: didacts.ru

Что такое протокол

Сейчас многие устройства и программы умеют связываться друг с другом: компьютеры — между собой, телефон — с наушниками, а серверы — с браузером. И довольно часто всё происходит без сбоев. Этим мы обязаны протоколам — вот о них и поговорим.

Что такое протокол

Протокол в ИТ — это набор правил, по которым устройства и программы обмениваются данными. Можно сказать, что это язык — в смысле, что это набор правил общения. Можно сказать, что это грамматика языка. Короче — набор правил.

Обычно в протоколе будут правила:

- Как открывать общение и приветствовать другую сторону.

- Как договориться с другой стороной о параметрах передачи данных.

- Что делать в случае ошибок и недопонимания.

- Как понять, что передача данных завершена.

Когда мы говорили про умный дом, то там многое было завязано на протоколы. Именно по этой причине приборы от разных производителей часто не могут работать вместе — у них просто нет общего протокола.

Физические и логические протоколы

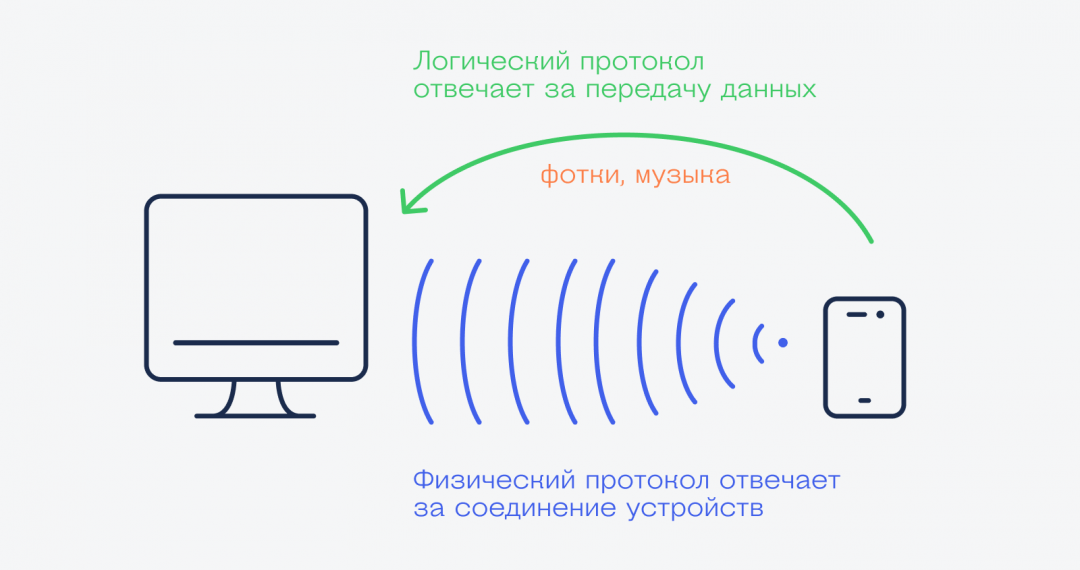

Протоколы делятся на два вида — физические и логические.

Физические протоколы регулируют то, как именно и какие сигналы будут идти от одного устройства к другому. Например, импульсами по 5 вольт 100 раз в секунду или на определённой частоте радиосигналов. Эти протоколы нужны для того, чтобы наладить связь между устройствами. А уже после налаживания связи можно передавать данные.

Физические протоколы часто называют сигнальными, потому что они регулируют передачу физических сигналов между устройствами.

Логические протоколы отвечают за смысл и передачу данных, когда связь уже установлена. Например, у нас есть два блютус-устройства, телефон и наушники, которые выяснили друг про друга, что они могут работать по одному и тому же проколу. После того как они наладили связь, они могут использовать протокол передачи данных, чтобы узнать друг о друге получше:

Что такое TCP/IP: Объясняем на пальцах

- какая версия блютуса стоит на каждом устройстве;

- кто что умеет делать — только играть музыку или ещё может работать как гарнитура;

- есть ли поддержка музыкальных кодеков;

- какой уровень заряда на каждом устройстве;

- нужно ли использовать энергосберегающий режим и так далее.

Получается, что задача физического протокола — установить связь между устройствами, а логического — передавать данные по этой установленной связи.

Сетевые модели

Скорее всего, вы уже знаете, что браузеры получают данные от серверов по протоколу HTTPS, файлы — по FTP-протоколу, а сервером можно управлять по SSH-протоколу. Но так как все они используют похожие схемы установления связи и логики работы, сетевые протоколы объединяют в модели передачи данных в сети.

Модель (в этом случае) — это сборник протоколов и других вещей, которые вместе помогают решать более сложные задачи, чем то, на что способен один конкретный протокол.

Можно представить, что модель — это как комплексный обед в столовой. В него входит несколько блюд, в каждое блюдо входят какие-то продукты, а всё вместе — это сложный комплекс из питательных веществ, который помогает вам наесться, не думая о деталях: содержании клетчатки и витаминах, белках, жирах и углеводах.

Соответственно, сетевая модель — это «комплексный обед» из протоколов, которые разложены на разных уровнях и служат каждый своей цели.

В ИТ есть две основных сетевых модели передачи данных — OSI и стек TCP/IP. OSI расшифровывается как Open Systems Interconnection Model, открытая модель взаимосвязей систем. Её разберём сейчас, а TCP/IP — в отдельной статье.

Как устроена модель OSI

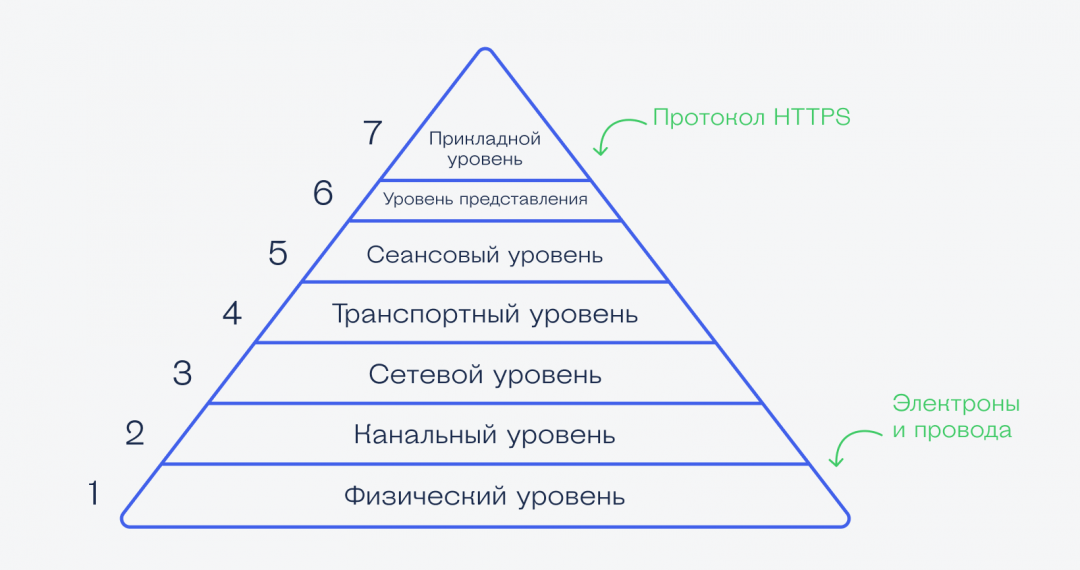

В OSI всё делится на 7 уровней, каждый из которых отвечает за что-то своё.

- Физический уровень отвечает за физические параметры связи — будет ли это радиосвязь, передача тока по проводам или оптический канал связи.

- Канальный уровень регулирует то, как именно будет использоваться физический канал связи и как будут передаваться и приниматься сигналы по этому каналу.

- Сетевой уровень задаёт правила адресации и доставки сообщения — как сделать так, чтобы наше сообщение получил нужный нам адресат.

- Транспортный уровень делает так, чтобы все сообщения отправлялись по очереди, а не так, чтобы один всё время что-то отправляет, а второй не знает, как вклиниться.

- Сеансовый уровень отвечает за связь между двумя программами, которые работают на разных компьютерах.

- Уровень представления используется для того, чтобы внутренние данные компьютера представить в том формате, который нужен для передачи этих данных.

- Прикладной уровень обеспечивает понятный способ связи по сети для разных программ.

Предполагается, что более высокие уровни используют для своей работы более низкие уровни. Например, пятый, сеансовый уровень исходит из того, что все остальные четыре нижних уровня работают как нужно и ему про это думать не надо. Это позволяет разным программистам сосредоточиться каждый на своих задачах и не тратить силы на работу с другими уровнями.

Что это нам даёт

Как пользователю интернета вам не нужно знать, как работают протоколы и сетевые модели. Но как разработчику вам полезно понимать механизм, благодаря которому компьютеры могут друг до друга докричаться.

И вот этот механизм:

- У нас есть набор правил, которые приняли все компьютеры, которые друг друга понимают.

- Эти правила как бы вложены друг в друга. По-другому можно сказать, что более высокоуровневые правила сидят на низкоуровневых.

- Благодаря этой вложенности мы можем делать очень сложно взаимодействующие машины: нам не надо изобретать новый способ связи между устройствами, нам достаточно использовать общепринятые протоколы.

На основании этих базовых понятий мы расскажем о главной сетевой модели современности — TCP/IP. Это всё присказка, а сказка впереди.

Источник: thecode.media

Класс информационных сетей как открытые информационные системы

Суть сети – это соединение разного оборудования, а значит, проблема совместимости является одной из наиболее острых. Эту проблему решают стандарты взаимодействия открытых систем.

Каждая открытая система предназначена для выполнения двух задач – обработки данных и передачи данных. Поэтому она состоит из двух частей (рис. 2.1). Первая из них – прикладные процессы, предназначена для обработки данных и в первую очередь для нужд пользователей. Вторая часть – область взаимодействия, которая обеспечивает передачу данных между прикладными процессами, расположенными в различных системах.

Рис. 2.1. Структура открытой системы.

В компьютерных сетях идеологической основой стандартизации является многоуровневый подход к разработке средств сетевого взаимодействия. Именно на основе этого подхода была разработана стандартная семиуровневая модель взаимодействия открытых систем.

Многоуровневый подход заключается в следующем. Все множество модулей разбивают на уровни. Уровни образуют иерархию, то есть имеются вышележащие и нижележащие уровни. Множество модулей, составляющих каждый уровень, сформировано таким образом, что для выполнения своих задач они обращаются с запросами только к модулям непосредственно примыкающего нижележащего уровня.

С другой стороны, результаты работы всех модулей, принадлежащих некоторому уровню, могут быть переданы только модулям соседнего вышележащего уровня. Такая иерархическая декомпозиция задачи предполагает четкое определение функции каждого уровня и интерфейсов между уровнями. Интерфейс определяет набор функций, которые нижележащий уровень предоставляет вышележащему.

Сетевые компоненты, лежащие на одном уровне, но в разных узлах, обмениваются информацией в соответствии с некоторым протоколом. Протокол – protocol – набор правил, которым следуют компьютеры и программы при обмене информацией. Существует масса различных протоколов, которые управляют всеми аспектами связи и передачи данных – от аппаратного до прикладного уровня, но все они сходны в том, что задают правила, делающие связь возможной.

Модули, реализующие протоколы соседних уровней и находящиеся в одном узле, также взаимодействуют друг с другом в соответствии с четко определенными правилами и с помощью стандартизованных форматов сообщений. Эти правила принято называть интерфейсом. Интерфейс определяет набор сервисов, предоставляемый данным уровнем соседнему уровню.

Иерархически организованный набор протоколов, достаточный для организации взаимодействия узлов в сети, называется стеком коммуникационных протоколов.

Модели и структуры информационных сетей

Сетевые топологии

Под топологией – topology – информационной сети обычно понимается физическое расположение компьютеров сети друг относительно друга и способ соединения их линиями связи.

Важно отметить, что понятие топологии относится прежде всего к локальным сетям, в которых структуру связей можно легко проследить. В глобальных сетях структура связей обычно скрыта от пользователей и не слишком важна, так как каждый сеанс связи может производиться по своему пути.

3.1.1 Топология «Шина»

Шинная топология представляет собой топологию, в которой все устройства локальной сети подключаются к линейной сетевой среде передачи данных – шине или трассе.

Рис. 3.1. Топология «Шина».

Каждое устройство независимо подключается к общему шинному кабелю с помощью специального разъема. Шинный кабель должен иметь на конце согласующий резистор, или терминатор, который поглощает электрический сигнал, не давая ему отражаться и двигаться в обратном направлении по шине.

– небольшое время установки сети;

– дешевизна (требуется меньше кабеля и сетевых устройств);

– выход из строя рабочей станции не отражается на работе сети.

– любые неполадки в сети, как обрыв кабеля, выход из строя терминатора полностью уничтожают работу всей сети;

– сложная локализация неисправностей;

– с добавлением новых рабочих станций падает производительность сети.

3.1.2 Топология «Кольцо»

При использовании кольцевой топологии все компьютеры сети подключаются последовательно друг к другу, образуя замкнутую сеть.

Рис. 3.2. Топология «Кольцо».

В кольце, в отличие от других топологий, не используется конкурентный метод посылки данных, компьютер в сети получает данные от стоящего предыдущим в списке адресатов и перенаправляет их далее, если они адресованы не ему.

– практически полное отсутствие дополнительного оборудования;

– возможность устойчивой работы без существенного падения скорости передачи при загрузке сети, поскольку использование маркера исключает возможность коллизий.

– выход из строя одной рабочей станции, и другие неполадки (обрыв кабеля), отражаются на работоспособности всей сети;

– сложность конфигурирования и настройки;

– сложность поиска неисправностей.

3.1.3. Топология «Двойное кольцо»

Эта топология использует два кольца, соединяющих компьютеры.

Рис. 3.3. Топология «Двойное кольцо».

Два кольца образуют основной и резервный путь для передачи данных. Часто данные по первому кольцу передаются в одном направлении, а по второму в обратном. При выходе из строя одного кольца оно объединяется со вторым, и сеть продолжает функционировать.

3.1.4 Топология «Звезда»

При такой топологии все компьютеры сети присоединяются к одному центральному узлу с использованием отдельных линий связи.

а – активная «Звезда»; б – пассивная «Звезда»;

Рис. 3.4. Топология «Звезда».

Передача данных осуществляется через центральный узел. При использовании концентрата в качестве центрального узла, только одна рабочая станция в сети в определенный момент времени может передавать данные. В случае применения коммутатора этот недостаток отсутствует.

– выход из строя одной рабочей станции не отражается на работе всей сети в целом;

– хорошая масштабируемость сети;

– легкий поиск неисправностей и обрывов в сети;

– высокая производительность сети (при условии правильного проектирования);

– гибкие возможности администрирования.

– выход из строя центрального концентратора обернётся неработоспособностью сети (или сегмента сети) в целом;

– для прокладки сети зачастую требуется больше кабеля, чем для большинства других топологий;

– конечное число рабочих станций в сети (или сегменте сети) ограничено количеством портов в центральном концентраторе.

Ячеистая топология

Ячеистая топология – базовая полносвязная топология компьютерной сети, в которой каждая рабочая станция сети соединяется со всеми другими рабочими станциями этой же сети.

Рис. 3.5. Ячеистая топология.

– повышенная пропускная способность;

– высокий уровень безопасности, т.к. поток информации идет от компьютера-отправителя к получателю напрямую.

– избыточный расход кабеля;

– потребность наличия нескольких сетевых интерфейсов на компьютерах сети.

3.1.6 Топология «Решетка»

Это топология, в которой узлы образуют регулярную многомерную решетку. При этом каждое ребро решетки параллельно ее оси и соединяет два смежных узла вдоль этой оси.

Одномерная решётка – это цепь, соединяющая два внешних узла (имеющие лишь одного соседа) через некоторое количество внутренних (у которых по два соседа – слева и справа). При соединении обоих внешних узлов получается кольцевая топология. Двух- и трехмерные решетки используются в архитектуре суперкомпьютеров.

а – одномерная «Решетка»; б – двумерная «Решетка»;

Рис. 3.6. Топология «Решетка».

Технологии локальных сетей

Локальная сеть Token Ring

Этот стандарт разработан фирмой IBM. В качестве передающей среды применяется неэкранированная или экранированная витая пара или оптоволокно. В качестве метода управления доступом станций к передающей среде используется метод — маркерное кольцо (Token Ring). Основные положения этого метода:

– устройства подключаются к сети по топологии кольцо;

– все устройства, подключенные к сети, могут передавать данные, только получив разрешение на передачу (маркер);

– в любой момент времени только одна станция в сети обладает таким правом.

В сети можно подключать компьютеры по топологии звезда или кольцо.

Сети Token Ring работают с двумя битовыми скоростями – 4 и 16 Мбит/с. Смешение станций, работающих на различных скоростях, в одном кольце не допускается. Сети Token Ring, работающие со скоростью 16 Мбит/с, имеют некоторые усовершенствования в алгоритме доступа по сравнению со стандартом 4 Мбит/с.

Локальная сеть Arcnet

Arcnet – a ttached r esource c omputer netw ork – простая, недорогая, надежная и достаточно гибкая архитектура локальной сети, разработанная корпорацией Datapoint. В качестве передающей среды используются витая пара, коаксиальный кабель и оптоволоконный кабель. При подключении устройств в Аrcnet применяют топологии шина и звезда. Метод управления доступом станций к передающей среде – маркерная шина (Token Bus). Этот метод предусматривает следующие правила:

– все устройства, подключенные к сети, могут передавать данные, только получив разрешение на передачу (маркер);

– в любой момент времени только одна станция в сети обладает таким правом;

– данные, передаваемые одной станцией, доступны всем станциям сети.

В сети Arcnet можно использовать две топологии: звезда и шина.

Локальная сеть Ethernet

Спецификацию Ethernet предложила компания Xerox Corporation. Позднее к этому проекту присоединились компании Digital Equipment Corporation (DEC) и Intel Corporation. Различия между ними незначительные.

На логическом уровне в Ethernet применяется топология шина:

– все устройства, подключенные к сети, равноправны, то есть любая станция может начать передачу в любой момент времени (если передающая среда свободна);

– данные, передаваемые одной станцией, доступны всем станциям сети.

На физическом уровне Ethernet поддерживает любую топологию сети.

Физические спецификации технологии Ethernet на сегодняшний день включают следующие среды передачи данных:

– 10Base-5 – коаксиальный кабель диаметром 0.5 дюйма, называемый «толстым» коаксиалом. Имеет волновое сопротивление 50 Ом. Максимальная длина сегмента 500 метров (без повторителей).

– 10Base-2 – коаксиальный кабель диаметром 0.25 дюйма, называемый «тонким» коаксиалом. Имеет волновое сопротивление 50 Ом. Максимальная длина сегмента 185 метров (без повторителей).

– 10Base-T – кабель на основе неэкранированной витой пары. Образует звездообразную топологию на основе концентратора. Расстояние между концентратором и конечным узлом не более 100 м.

– 10Base-F – волоконно-оптический кабель. Топология аналогична топологии стандарта 10Base-T. Имеется несколько вариантов этой спецификации с максимальной длиной сегмента до 2000 м.

Число 10 в указанных выше названиях обозначает битовую скорость передачи данных этих стандартов – 10 Мбит/с. Слово Base – метод передачи на одной базовой частоте 10 МГц (в отличие от методов, использующих несколько несущих частот, которые называются Broadband – широкополосными). Последний символ в названии стандарта физического уровня обозначает тип кабеля.

Технология FDDI

FDDI – f iber d istributed d ata i nterface – оптоволоконный интерфейс распределенных данных. Это первая технология локальных сетей, в которой средой передачи данных является оптоволокно. Работы по созданию технологий и устройств для использования волоконно-оптических каналов в локальных сетях начали проводиться институтом ANSI. В результате появились начальные версии стандарта FDDI, который обеспечивал передачу кадров со скоростью 100 Мбит/с по двойному волоконно-оптическому кольцу длиной до 100 км.

Существует значительная преемственность между технологиями Token Ring и FDDI: для обеих характерны кольцевая топология и маркерный метод доступа.

Технология FDDI является наиболее отказоустойчивой технологией локальных сетей. При однократных отказах кабельной системы или станции сеть, за счет «сворачивания» двойного кольца в одинарное, остается вполне работоспособной.

Маркерный метод доступа FDDI работает по-разному для синхронных и асинхронных кадров (тип кадра определяет станция). Для передачи синхронного кадра станция всегда может захватить пришедший маркер на фиксированное время. Для передачи асинхронного кадра станция может захватить маркер только в том случае, когда маркер выполнил оборот по кольцу достаточно быстро, что говорит об отсутствии перегрузок кольца. Такой метод доступа, во-первых, отдает предпочтение синхронным кадрам, а во-вторых, регулирует загрузку кольца, притормаживая передачу несрочных асинхронных кадров.

В качестве физической среды технология FDDI использует волоконно-оптические кабели и неэкранированную витую пару 5 категории. Максимальное количество станций двойного подключения в кольце 500, максимальный диаметр двойного кольца 100 км. Максимальные расстояния между соседними узлами для многомодового кабеля равны 2 км, для витой пары UTP 5 категории 100 м, а для одномодового оптоволокна зависят от его качества.

Источник: infopedia.su