nbsp Быстрый переход к описанию утилит пакета:

nbsp Ввод с клавиатуры направляется на удаленный компьютер, нажатие Ctrl-C завершит удаленный процесс. Если не задано имя пользователя, то удаленный процесс будет выполнен на удаленной системе с правами локальной системной учетной записи, т.е. без доступа к сетевым ресурсам, даже если ваша учетная запись на удаленной системе дает вам такой доступ. Поэтому, если удаленному приложению требуется доступ к сетевым ресурсам, задавать имя пользователя в формате «DomainUser» обязательно. Код возврата (ERRORLEVEL) по завершению Psexec определяется удаленным приложением, что позволяет анализировать результаты выполнения удаленного приложения в командных файлах.

Примеры:

nbsp запустить командный процессор cmd.exe на удаленном компьютере

Psexec.exe \192.168.0.1 cmd.exe

Psexec.exe \Comp1 cmd.exe

Psexec.exe \192.168.0.1 -u vasya -p mypass cmd.exe

Psexec.exe \192.168.0.1 -u vasya -p mypass -c -f -w C: cmd.exe

Активация Windows 11 — Бесплатно и Легально (за 2 минуты)

В результате вы получаете доступ к командной строке на удаленном компьютере и увидите приглашение:

Microsoft Windows 2000 [Версия 5.00.2195]

(С) Корпорация Майкрософт, 1985-2000.

С:WINNTsystem32 >

nbsp Теперь команды, вводимые с консоли этого окна будут выполняться на удаленном компьютере. Однако, не стоит запускать на выполнение программы, использующие графический интерфейс, взаимодействие с ними будет невозможно.

nbsp Вы можете выполнить любую консольную команду на удаленном компьютере. Примеры:

— получить информацию о настройке TCP/IP

Psexec.exe \REMOTEPC -u MydomainMyUsername -p mypass ipconfig /all

— получить информацию о сетевом окружении на REMOTEPC:

Psexec.exe \REMOTEPC -u MydomainMyUsername -p mypass net view

— послать сообщение от REMOTEPC на другой компьютер (REMOTE2):

Psexec.exe \REMOTEPC -u MydomainMyUsername -p mypass net send REMOTE2 TEXT OF MESSAGE

— подключить диск «C» удаленного компьютера REMOTE2 к удаленному компьютеру REMOTEPC:

Psexec.exe \REMOTEPC -u MydomainMyUsername -p mypass net use X: \REMOTE2C

— скопировать каталог C:TEST с удаленного компьютера REMOTEPC на удаленный компьютер REMOTE2:

Psexec.exe \REMOTEPC -u MydomainMyUsername -p mypass xcopy C:test*.* X:TEST*.*

— архивировать данные каталога «C:TEST» удаленного компьютера REMOTEPC на удаленный компьютер REMOTE2:

Psexec.exe \REMOTEPC -u MydomainMyUsername -p mypass arj a X:ARHIVtest.arj C:TEST*.*

nbsp Для того, чтобы выполнить командный файл (.bat или .cmd), нужно сначала скопировать его на удаленный компьютер, т.е. обязательно использовать ключ -c . Если в командном файле используются сетевые диски или команды, требующие доступ к сети (например, NET.EXE ), то нужно задать имя пользователя:

Psexec.exe \192.168.0.1 -u vasya -p mypass -c mycmd.cmd

nbsp Иногда необходимо запустить приложение на удаленном компьютере, видимое для его пользователя. Используйте ключ -i:

Psexec.exe \192.168.0.1 -u vasya -p mypass -i notepad.exe

После запуска блокнота (notepad.exe) PsExec будет ждать его завершения удаленным пользователем. Если в этом ожидании нет необходимости, то нужно использовать ключ -d .

nbsp Особенность запуска приложения от имени локальной учетной записи позволяет получить в редакторе реестра (REGEDIT.EXE) доступ к разделам SAM и SECURITY. Для этого нужно запустить удаленно regedit без указания имени пользователя и пароля и использовать «-i»:

psexec.exe \REMOTE -i regedit.exe

После чего на компьютере \REMOTE запустится редактор реестра с доступными разделами SAM и SECURITY.

Или локально с ключами -s и -i:

psexec.exe -s -i regedit.exe

В Windows Vista/7/8/10 используется изоляция сеанса, в котором работают системные службы, от сеанса пользователя (Session 0 Isolation), поэтому команда для этих версий ОС будет выглядеть иначе:

psexec -s -i 0 regedit.exe

после чего нужно нажать на кнопку «Просмотреть сообщение» в диалоговом окне «Обнаружение интерактивных служб».

nbsp Учтите, что в таком режиме использования редактора реестра вы получаете права на создание, изменение и удаление даже таких ключей, которые доступны только процессам ядра.

nbsp С точки зрения системного администрирования PSexec удобно использовать для запуска приложений на всех компьютерах домена (вместо имени компьютера задать — \*) с правами администратора или под локальной системной учетной записью (ключ -s).

Psexec.exe \* -s install.exe — запустить install.exe на всех компьютерах домена под системной учетной записью

nbsp Ну и последнее — Psexec можно использовать для обхода ошибки типа Negative delta time , возникающей на многоядерных системах из-за несовпадения счетчиков RTSC (Real Time Stamp Counter) у разных ядер. Для чего приложение запускается с помощью psexec только для одного ядра (ключ -a):

psexec.exe -a 1 -i -w «папка приложения» «приложение»

Ключи (кроме рассмотренных выше для PSExec):

-h — включить в выдаваемый отчет информацию об установленных обновлениях (hotfixes).

-s — отображать список установленных программ.

-d — отображать информацию о дисках (тип, файловая система, метка тома, размер, объем свободного пространства.

-c — выдавать данные в формате CSV (текстовый файл с данными, разделенными по полям с помощью символа-разделителя — запятой). Вы можете импортировать данные из такого файла в другие приложения, например, в Excel.

-t — позволяет задать символ разделитель в файлах формата CSV, если он должен отличаться от запятой.

pskill [\computer [-u username [-p password]]]

Если \computer опущено — то выполняется завершение процесса на локальной машине.

process Id or name — имя или идентификатор процесса (его можно получить с помощью рассматриваемой ниже утилиты PsList.exe).

nbsp Кстати, с помощью PsKill можно принудительно получить перезагрузку или даже «синий экран смерти» (BSOD- Blue Screen Of Death), если завершать системные процессы (lsass, winlogon и т.п.)

pskill winword — завершить процесс winword на локальном компьютере

pskill \comp3 -u admin -p password 620 — завершить процесс с идентификатором 620 на компьютере comp3

pskill \SERVER -u admin -p password winlogon — завершить процесс winlogon на компьютере SERVER. Будет вызван «синий экран смерти» системы. Подключение к компьютеру SERVER выполняется с использованием имени пользователя admin и пароля password

pslist.exe [-d][-m][-x][-t][-s [n] [-r n] [\computer [-u username][-p password][name|pid]

-d — включить в отчет информацию о потоках, выполняемых процессом (thread details).

-m — включить в отчет информацию об использовании памяти (memory).

-x — включить в отчет все вышеперечисленное.

-t — выдать только дерево процессов (tree).

-s [n] — запускаться в режиме диспетчера задач, каждые n секунд (по умолчанию — 1 сек. Для завершения нажать Escape.

-r n — время обновления экрана в режиме диспетчера задач (по умолчанию -1 сек.).

name — выдать информацию только о процессе с именем name. Если имеется несколько процессов с одинаковым именем, (например FAR), то будет выдана информация обо всех процессах, имя которых соответствует name. Если в качестве name задать часть имени, например символ «F», то в отчет попадут сведения о всех процессах, имя которых начинаются с указанной буквы.

pid — выдать информацию о процессе с идентификатором pid. Будет выдана информация только об одном процессе, имеющем идентификатор pid.

psloggedon.exe [-l] [-d domain] [-x] [\computername]

или psloggedon.exe [username]

-l — показать только локальных пользователей.

-d — показать только пользователей домена domain.

-x — не показывать время входа в систему.

psloggedon.exe -l \server — Выдать имя локального пользователя компьютера server.

psloggedon.exe \server — Выдать список всех пользователей, подключенных к компьютеру server.

psloggedon.exe admin -d mydomain.com — Найти в домене mydomain.com компьютер с залогиненым пользователем «admin».

-a — выдать данные после указанного времени (after).

-b — выдать данные до указанного времени (before).

-c — очистить журнал событий после выдачи (clear).

-d — выдать записи только за предыдущие n дней.

-f — использовать фильтр типов событий (начальная буква i — информация, w — предупреждения, e — ошибки,»-f we» — предупреждения и ошибки).

-i — выдать записи с указанным идентификатором ID (не более 10 ID).

-l — выдать содержимое ранее сохраненного в файл журнала событий.

-n — выдавать только первые n записей.

-o — выдавать только по источнику события (-o cdrom).

-s -t — ключи формирования выходного потока для строкового поиска.

event log — тип журнала ( по умолчанию — System)

nbsp Например, выдать в файл otlup.txt информацию об отказе в доступе (событие c в журнале Security) на компьютере с адресом 192.168.0.25 за последние 7 дней:

psloglist.exe \192.168.0.25 -u admin -p admpass -d 7 -i 529 Security > otlup.txt

nbsp Выдать в файл errors.txt информацию о предупреждениях и ошибках за последние 3 дня на текущем компьютере в журнале System:

psloglist.exe -u admin -p admpass -d 3 -f we > errors.txt

nbsp Если вы не знаете номер идентификатора события, но знаете его смысловое описание, то можно объединить выполнение PSloglist.exe с параметром -s, в цепочку с утилитой findstr.exe, указав последней ключевое слово (несколько слов) для поиска. Первый пример можно было бы выполнить и так:

psloglist.exe \192.168.0.25 -u admin -p admpass -d 7 Security | findstr -I /C:FAILURE > otlup.txt

Ключ /C: задает строку поиска, ключ -I указывает, что не надо учитывать регистр символов. Если в строке поиска есть пробелы, то ее надо заключить в двойные кавычки — /C:»Audit Failure».

Username — имя пользователя, для которого будет изменен пароль.

NewPassword — новый пароль.

psservice.exe [\Computer [-u Username [-p Password]]]

Cmd может принимать значения:

query -запрос о состоянии службы.

config — запрос о конфигурации службы

setconfig — изменение типа запуска службы

start — запустить службу

stop — остановить службу

restart — перезапустить службу

pause — приостановить службу

cont — продолжить работу приостановленной службы

depend — показать список служб, зависящих от указанной

find -найти службу в локальной сети

nbsp Примеры:

psservice \gamerPC -u admin -p admpass query nncron — опросить состояние службы nncron на компьютере gamerPC

psservice -u admin -p admpass setconfig nncron auto — установить на локальном компьютере тип запуска службы в «авто». Возможные варианты — demand — «вручную» и disabled — «отключено».

psservice -u admin -p admpass find «DHCP клиент» — найти службу «DHCP клиент» в локальной сети. Результат — список компьютеров с работающей службой. Если после имени службы задать ключ all — то в список попадут и компьютеры, где служба установлена, но не запущена. И учтите, что имена служб содержащих русские символы должны задаваться в ДОС-кодировке и, при наличии пробелов — заключаться в двойные кавычки.

-a — отменить запланированные перезагрузку или отключение.

-c — разрешить локальному пользователю отменять перезагрузку или выключение.

-d — перевести компьютер в спящий режим.

-f — принудительно закрывать запущенные приложения.

-h — перевод в режим спящий режим (если поддерживается) с выгрузкой содержимого оперативной памяти на диск с последующим восстановлением после включения.

-k — выключить питание (перезагрузка, если выключение питания не поддерживается )

-l — блокировка компьютера.

-m — текст сообщения, которое будет выдано пользователю останавливаемого компьютера.

-o — завершение сеанса текущего пользователя.

-r — перезагрузить (Reboot) компьютер.

-s — завершение работы без выключения питания.

-t -счетчик времени в секундах до начала завершения работы (если не задан — 20 секунд) или время в 24-часовом формате, когда будет выполнено завершение работы системы. .

pssuspend [-r] [\RemoteComputer [-u Username [-p Password]]]

-r -продолжить работу ранее приостановленной службы.

process Id or name — имя или идентификатор процесса. Можно получить с помощью ранее рассмотренной утилиты PsList.

Примеры использования PSTools в командных файлах.

nbsp Теперь нужно обеспечить последовательное формирование IP-адресов компьютеров для командной строки PSlist. Проще всего это сделать с помощью присвоения временной переменной окружения (действительной только на время выполнения командного файла) значения постоянной составляющей адреса (например — 192.168.0.) и вычисляемого значения младшей части (например, в диапазоне 1-254). Для примера будем считать, что нам необходимо просканировать компьютеры в диапазоне адресов:

192.168.0.1 nbsp 192.168.0.30:

set IPTMP=192.168.0. — старшая часть адреса

set /A IPLAST=1 — младшая часть. Ключ /A означает вычисляемое числовое выражение

set IPFULL=%IPTMP%%IPLAST% — значение полного IP-адреса.

nbsp Командная строка для PSlist будет выглядеть следующим образом:

pslist \%IPFULL% %1

nbsp Теперь осталось только циклически запускать PSlist, прибавляя в каждом цикле единицу к младшей части адреса, пока ее значение не достигнет 30 и анализировать значение ERRORLEVEL после выполнения. Для анализа результата будем выполнять переход командой:

GOTO REZULT%ERRORLEVEL%

обеспечивающей переход на метку REZULT0 при обнаружении процесса и на REZULT1 — при его отсутствии.

nbsp Окончательное содержимое командного файла:

nbsp В заключение добавлю, что для того, чтобы этот скрипт работал, PSlist.exe и PSkill.exe должны быть доступны в путях поиска исполняемых файлов, например в каталоге WINDOWSsystem32. Пользователь, запускающий его, должен обладать правами администратора по отношению к сканируемым компьютерам. И, если текущий пользователь таковым не является, то в параметры запуска утилит PSlist.exe и PSkill.exe нужно добавить ключи, задающие имя пользователя и пароль.

Этот командный файл несложен, но на практике не всегда применим, особенно когда в диапазоне IP- адресов есть большое количество выключенных компьютеров. Время выполнения в этом случае может быть неприемлемо большим. Для решения проблемы можно использовать опрос компьютеров по списку, полученному из сетевого окружения. Пример использования подобного приема найдете в статье «Командные файлы».

Примеры использования утилиты PsShutdown в командных файлах можно найти в статье, посвященной планировщику NNcron.

nbsp Веб-узел Sysinternals был создан в 1996 г. Марком Руссиновичем (Mark Russinovich) и Брюсом Когсвеллом (Bryce Cogswell) для размещения созданных ими усовершенствованных сервисных программ и технической информации, а в июле 2006 г. корпорация Microsoft приобрела компанию Sysinternals. После этого события, утилиты PsTools при первом запуске требуют подтверждения лицензионного соглашения в графическом окне, что может вызвать некоторые неудобства в случае, когда нет возможности сделать это подтверждение, например, на удаленном компьютере. Для решения данной проблемы используйте запуск утилит с ключом /accepteula (хотя бы 1 раз) или создайте командный файл с нужными вам утилитами пакета и выполните его на используемом компьютере:

psexec.exe /accepteula

psfile.exe /accepteula

psgetsid.exe /accepteula

Psinfo.exe /accepteula

pskill.exe /accepteula

pslist.exe /accepteula

psloggedon.exe /accepteula

psloglist.exe /accepteula

pspasswd.exe /accepteula

psservice.exe /accepteula

psshutdown.exe /accepteula

pssuspend.exe /accepteula

.

nbsp При возникновении проблем с кодировкой кириллицы в командной строке, запустите редактор реестра и перейдите к разделу

HKEY_CURRENT_USERConsole

измените строковый параметр FaceName на Lucida Console и добавьте параметр типа REG_DWORD c именем CodePage присвоив ему десятичное (не шестнадцатеричное . ) значение 1251 .

При работе в окне командного процессора, сменить кодовую страницу, можно с помощью команды CHCP

CHCP — вывести номер текущей кодовой страницы

CHCP 866 — установить кодовую страницу 866 (DOS)

CHCP 1251 — установить кодовую страницу 1251 (Windows)

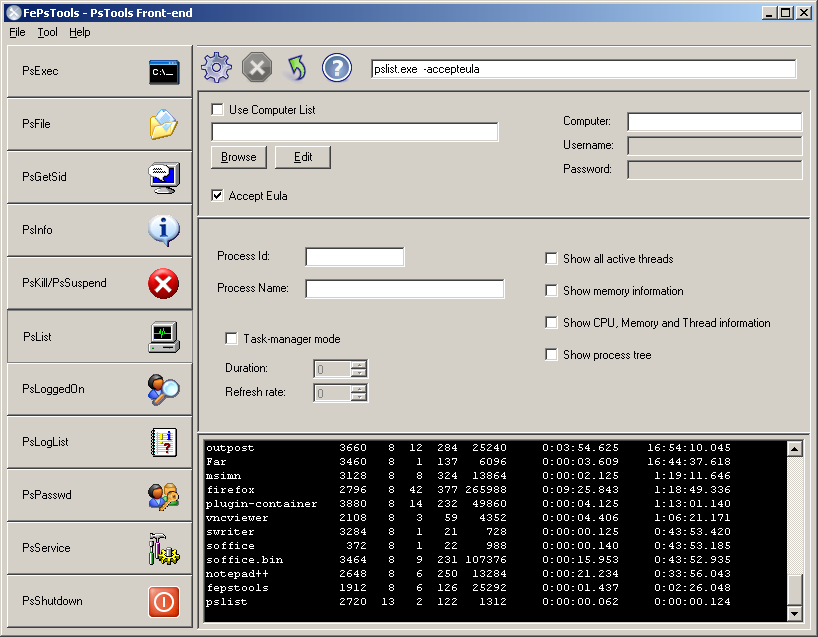

Графическая оболочка для командной строки утилит PSTools .

Front-end for PsTools (FePsTools) — программа графического интерфейса вокруг командной строки утилит пакета PsTools. Позволяет упростить создание нужных параметров для основных утилит пакета. В процессе заполнения полей и установки флажков, программа формирует требуемую для выполнения выбранной утилиты, командную строку, которую можно скопировать в буфер обмена, создать для нее ярлык, или выполнить непосредственно из среды FePsTools.

Программа написана под .NET Framework 2.0 или старше. Инсталляция не требуется, но при первом запуске необходимо указать в настройках путь к используемому на данном компьютере пакету утилит PsTools — File — Settings — PsTools Directory .

Ниже приведены ссылки для скачивания пакета PSTools . Набор утилит устаревшей версии 2.44 бывает полезен, когда возможности обновленных версий не устраивают Вас по каким-либо причинам.

Если вы желаете поделиться ссылкой на эту страницу в своей социальной сети, пользуйтесь кнопкой «Поделиться»

Источник: admcomp.ru

What is mpdlpcmd.exe and How to Remove this file

In this article I will give you full information about what is mpdlpcmd.exe process, what type of errors you may get using this file, how to fix file errors, and then I will show you how to block mpdlpcmd.exe from running in your computer. and completely remove this file from your PC.

Table Of Contents :

1. Top Strategies for Resolving mpdlpcmd.exe File Issues

2. What is mpdlpcmd.exe?

3. What did other users said about this file?

4. Errors associated with the mpdlpcmd.exe file

5. Steps to fix mpdlpcmd.exe Errors

6. How to remove mpdlpcmd.exe file from my computer

7. Read users comments

mpdlpcmd.exe 310 Kb

Top Strategies for Resolving mpdlpcmd.exe File Issues

To prevent issues with mpdlpcmd.exe , it’s crucial to maintain a clean and organized computer. This involves conducting regular malware scans, 1 by freeing up hard drive space, 2 uninstalling unused programs, 3 reviewing Autostart programs, and ensuring that Windows’ 4 Automatic Update is enabled. It’s also essential to create periodic backups or set up restore points to safeguard your system.

If you encounter an issue, it’s useful to remember the last activity or program you installed before the problem occurred. You can utilize the 5 resmon command to pinpoint any processes that may be causing the problem. Instead of resorting to a complete Windows reinstallation for more severe problems, it’s advisable to repair your existing installation or execute the 6 DISM.exe /Online /Cleanup-image /Restorehealth command for Windows 8 and newer versions. This will enable you to repair your operating system without compromising your data.

If you need assistance analyzing the mpdlpcmd.exe process on your computer, the following software can be useful: Asmwsoft PC Optimizer offers a comprehensive list of all active Windows tasks, including concealed processes such as Autostart entries or keyboard and browser monitoring. Its security risk rating highlights the probability of the process being a spyware, malware, or a Trojan.

What is mpdlpcmd.exe file?

The mpdlpcmd.exe file is a legitimate executable file that is commonly found in C:/Program Files/Windows Defender/MpDlpCmd.exe. This file is associated with the Microsoft Windows Operating System , developed by Microsoft Corporation , MD5 signature : 422c6aadf7ff8e37c34af8d5621aab5b . .

The mpdlpcmd.exe file is typically located in the C:/Program Files/Windows Defender/MpDlpCmd.exe and has a file size of around 318448 (byte). This file is required for the proper functioning of applications that use the Microsoft Windows Operating System. When an application requires this file, it will be loaded into memory and run in the background.

While the mpdlpcmd.exe file is a legitimate Microsoft Windows Operating System component, it can sometimes be targeted by malware creators who try to disguise their malicious code by using the same filename. Therefore, it is important to ensure that the mpdlpcmd.exe file on your computer is legitimate and has not been infected by any malware.

One way to verify the legitimacy of the mpdlpcmd.exe file is to check its digital signature. The legitimate mpdlpcmd.exe file should have a digital signature from Microsoft Corporation Corporation, which can be viewed by right-clicking on the file and selecting Properties, then going to the Digital Signatures tab.

Another way to ensure the safety of your system is to keep your operating system and security software up-to-date. Regularly updating your system can help prevent malware infections and keep your system secure.

What did other users said about it?

Total users ( 202 ), 133 says I will keep this file, and 69 says I will remove it from my computer.

Источник: www.exedb.com

Что такое MpCmdRun.exe?

Подлинный файл MpCmdRun.exe является одним из компонентов программного обеспечения Microsoft Malware Protection, разработанного Microsoft Corporation .

«MpCmdRun.exe» — это служебная программа командной строки Microsoft Malware Protection. В соответствии с привилегиями администратора он позволяет запускать из командной строки контролируемый параметром резидентный программный продукт Microsoft для защиты от вредоносных программ (Защитник Windows, Microsoft Security Client или Microsoft Security Essentials). С помощью сценариев или прямых командных команд консоли можно сканировать что угодно, от одного файла до всей системы, с включением или отключением корректирующих действий. Он находится в «C: Program Files

MPCmdRun расшифровывается как Microsoft M alware P rotection C o m man d — Run Utility

Расширение .exe в имени файла указывает на файл exe cutable. Исполняемые файлы могут, в некоторых случаях, нанести вред вашему компьютеру. Поэтому, пожалуйста, прочитайте ниже, чтобы решить для себя, является ли MpCmdRun.exe на вашем компьютере трояном, который вы должны удалить, или это файл, принадлежащий операционной системе Windows или доверенному приложению.

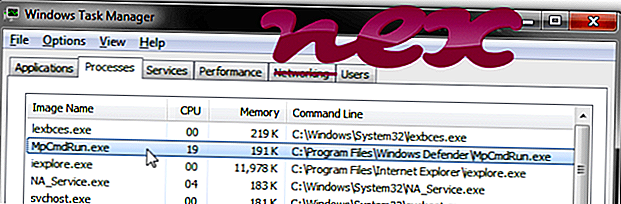

Процесс MpCmdRun.exe в диспетчере задач Windows

Процесс, известный как служебная программа командной строки Microsoft Malware Protection или служебная программа командной строки Защитника Windows, относится к программному обеспечению Microsoft Windows Operating System или Microsoft Malware Protection или Microsoft Windows или Microsoft Security Essentials от Microsoft (www.microsoft.com).

Описание: MpCmdRun.exe является важной частью Windows, но часто вызывает проблемы. MpCmdRun.exe находится в подпапках «C: Program Files» или иногда в подпапках C: Windows (в основном C: Program Files Защитник Windows ). Известные размеры файлов в Windows 10/8/7 / XP составляют 385 360 байт (14% всех вхождений), 190 976 байт и еще 54 варианта.

Чтобы восстановить поврежденную систему, вам необходимо Скачать PC Repair https://ru.nex-software.com/chto-takoe-mpcmdrunexe» target=»_blank»]ru.nex-software.com[/mask_link]