На сайте майкрософт размещена информация о том, как можно проверить подвержена ли ОС атакам meltdown. Там же имеется информация, как можно отключить последнее исправление.

Учитывая, что в интернете не утихают слухи о катастрофическом падении производительности и даже появляются сравнительные тесты «до» и «после» информация по отключению данной заплатки может оказаться полезной.

Сразу к делу: отключить можно внесением или корректировкой двух параметров в реестре.

С сайта майкрософт:

Включение или отключение фикса отдельно для CVE-2017-5715 и CVE-2017-5754 (Spectre и Meltdown)

Как включить фикс CVE-2017-5715 и CVE-2017-5754

reg add «HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSession ManagerMemory Management» /v FeatureSettingsOverride /t REG_DWORD /d 0 /f reg add «HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSession ManagerMemory Management» /v FeatureSettingsOverrideMask /t REG_DWORD /d 3 /f

Как отключить фикс CVE-2017-5715 и CVE-2017-5754

Disabling Spectre And Meltdown In Windows For Increased Performance

reg add «HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSession ManagerMemory Management» /v FeatureSettingsOverride /t REG_DWORD /d 3 /f reg add «HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSession ManagerMemory Management» /v FeatureSettingsOverrideMask /t REG_DWORD /d 3 /f

Включение или отключение фикса отдельно для CVE 2017-5715 (Spectre)

Как включить фикс CVE-2017-5715

reg add «HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSession ManagerMemory Management» /v FeatureSettingsOverride /t REG_DWORD /d 0 /f reg add «HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSession ManagerMemory Management» /v FeatureSettingsOverrideMask /t REG_DWORD /d 1 /f

Как отключить фикс CVE-2017-5715

reg add «HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSession ManagerMemory Management» /v FeatureSettingsOverride /t REG_DWORD /d 1 /f reg add «HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSession ManagerMemory Management» /v FeatureSettingsOverrideMask /t REG_DWORD /d 1 /f

Примечание * Установка значения 3 для FeatureSettingsOverrideMask является одинаковым для обоих случаев.

Примечание.* Отключение и включение посредством изменения параметров реестра потребует перезагрузки компьютера и права администратора.

Примечание.* Изменять MinVmVersionForCpuBasedMitigations нет необходимости.

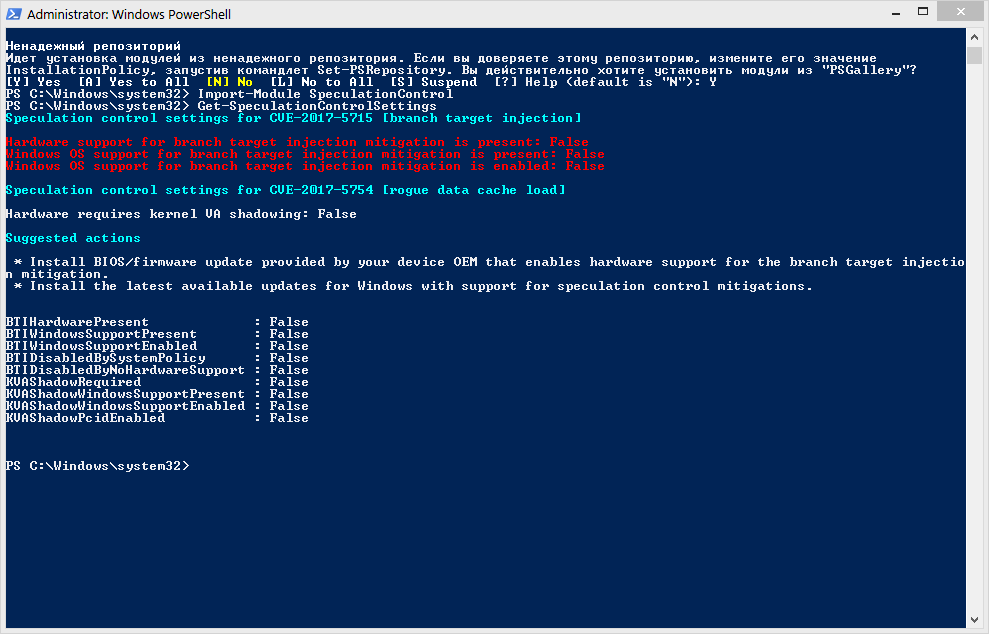

Проверка наличия уязвимости в системе при помощи powershell модуля SpeculationControl

Предполагается, что ExecutionPolicy в powershell настроена на нужный уровень (Bypass или Unrestricted).

Установка модуля PowerShell:

Install-Module SpeculationControl

На оба вопроса отвечаем «Y».

Import-Module SpeculationControl

Get-SpeculationControlSettings

Результат в случае полной «защищенности» ПК:

Meltdown и Spectre | Как отключить Meltdown и Spectre | Оптимизация процессора | InSpectre обзор

BTIHardwarePresent : True BTIWindowsSupportPresent : True BTIWindowsSupportEnabled : True BTIDisabledBySystemPolicy : True BTIDisabledByNoHardwareSupport : True KVAShadowRequired : True KVAShadowWindowsSupportPresent : True KVAShadowWindowsSupportEnabled : True KVAShadowPcidEnabled : True

После применения изменения настроек и перезагрузки:

BTIHardwarePresent : False BTIWindowsSupportPresent : False BTIWindowsSupportEnabled : False BTIDisabledBySystemPolicy : False BTIDisabledByNoHardwareSupport : False KVAShadowRequired : False KVAShadowWindowsSupportPresent : False KVAShadowWindowsSupportEnabled : False KVAShadowPcidEnabled : False

А вот вопросы нужно это делать или нет, есть ли смысл или нет и остаются открытыми.

Официальное обновление отключающее патч CVE 2017-5715 для всех поддерживаемых windows

www.catalog.update.microsoft.com/Search.aspx?q=KB4078130

P.P.S.: Если у кого-нибудь есть возможность протестировать есть ли вообще изменения в плане производительности, то было бы очень замечательно.

Источник: habr.com

Name already in use

A tag already exists with the provided branch name. Many Git commands accept both tag and branch names, so creating this branch may cause unexpected behavior. Are you sure you want to create this branch?

Cancel Create

windows10-latency-optimization / _content / tweaks-experimental.md

- Go to file T

- Go to line L

- Copy path

- Copy permalink

This commit does not belong to any branch on this repository, and may belong to a fork outside of the repository.

Latest commit 052083d May 13, 2021

1 contributor

Users who have contributed to this file

227 lines (149 sloc) 14.8 KB

- Open with Desktop

- View raw

- Copy raw contents Copy raw contents Copy raw contents

Copy raw contents

Данные настройки не обязательны, но в них есть немного для каждого.

- Отключение патчей Meltdown, Spectre, Zombieload v2

- Настройка сети

Отключение патчей Meltdown, Spectre, Zombieload v2

Для дальнейшей настройки необходимо ознакомиться c Работа с реестром.

Windows Registry Editor Version 5.00 ; отключение патчей Meltdown и Spectre [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSession ManagerMemory Management] «FeatureSettings»=dword:00000001 «FeatureSettingsOverride»=dword:00000003 «FeatureSettingsOverrideMask»=dword:00000003 ; отключение патча Zombieload v2 [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSession ManagerKernel] «DisableTsx»=dword:00000001

Значения по-умолчанию:

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSession ManagerMemory Management] «FeatureSettings»=dword:00000000 «FeatureSettingsOverride»=- «FeatureSettingsOverrideMask»=- [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSession ManagerKernel] «DisableTsx»=-

В своё время обнаружение Meltdown [?] и Spectre [?] наделало не мало шума, и зачастую противники этих патчей выдвигают основной аргумент в пользу его отключения – уменьшение производительности CPU. С одной стороны некоторое падение производительности действительно есть [?] , тоже самое касается и Zombieload [?] – что-то в районе пары процентов, что не критично и в пределах погрешности, с другой стороны это всё же потенциальная дыра и в приличном обществе такое выставлять на показ не принято.

✨ На слабых CPU есть смысл поэкспериментировать с данной настройкой.

⚠️ Все настройки сети необходимо тестировать, чтобы определить оптимальные для вашего качества соединения.

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersionMultimediaSystemProfile] «NetworkThrottlingIndex»=dword:ffffffff

Значения по-умолчанию:

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersionMultimediaSystemProfile] «NetworkThrottlingIndex»=dword:0000000a

По-умолчанию в Windows используется механизм регулирования сети, где ограничивается обработка не мультимедийного сетевого трафика до 10 пакетов в миллисекунду (чуть больше 100 Mb/s). Смысл такого регулирования заключается в том, что обработка сетевых пакетов может быть ресурсоёмкой задачей, и может потребоваться регулирование, чтобы обеспечить приоритетный доступ CPU к мультимедийным программам. Но т.к. мы хотим избавиться от дополнительных вмешательств, то данную настройку так же рекомендуется отключить, особенно при наличии гигабитной сети.

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesTcpipParametersInterfaces***] «TCPNoDelay»=dword:00000001 «TcpAckFrequency»=dword:00000001 «TcpDelAckTicks»=dword:00000000 «MTU»=dword:000005dc

Значения по-умолчанию:

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesTcpipParametersInterfaces***] «TCPNoDelay»=- «TcpAckFrequency»=- «TcpDelAckTicks»=- «MTU»=-

В качестве части имени ветки мы используем *** , где *** надо заменить на Class GUID нашего сетевого адаптера.

Параметр TCPNoDelay отвечает за включение Алгоритма Нейгла [?] , который предназначен для повышения эффективности протокола TCP [?] за счёт уменьшения количества сетевых пакетов, путём объединения несколько небольших пакетов в один крупный пакет для более эффективной передачи ( nagling ). Однако было доказано [?] , что в некоторых играх он увеличивает сетевую задержку, поэтому рекомендуется отключить его.

⚠️ Имейте в виду, что отключение данной функции уменьшит скорость загрузки/отдачи из-за меньшего количества данных, передаваемых за пакет.

Параметр TcpAckFrequency определяет количество подтверждений TCP (ACK), чтобы уменьшить количество пакетов [?] . Для увеличения пропускной способности можете поэкспериментировать с небольшими значениями, превышающими 2 . Производительность Wi-Fi также может немного улучшиться, если с отключить данную функцию установив 1 .

Параметр TcpDelAckTicks служит для настройки тайм-аута TCP (ACK) [?] . Если вы отключили nagling , то данный параметр так же стоит отключить установив параметр в 0 .

⚠️ Вы также можете установить значение параметра 1 , чтобы уменьшить nagling с 200ms по умолчанию, не отключая его.

Параметр MTU , как ясно из названия, явно задаёт использовать MTU [?] равный 1500 байт [?] для избежания авто-установки в не правильное значение, т.к. по-умолчанию все сетевые устройства используют это значение равное 1500, а разные значения на устройствах могут привести с потери пакетов.

Congestion Control Provider [?] – специальные алгоритмы используемые чтобы улучшить пропускную способность. Доступны несколько вариантов:

- CTCP [?] – может улучшить пропускную способность при более высоких задержках или широкополосном соединении.

- DCTCP – используется для повышения пропускной способности на локальных каналах с низкой задержкой, если у вас есть LAN-сеть или гигабитное соединение. Используется на серверах.

- NewReno – аналогичен CTCP , но так же использует дополнительные алгоритмы Fast Retransmit nul netsh int tcp set heuristics disabled > nul

Включение DCTCP:

netsh int tcp set supplemental Internet congestionprovider=dctcp > nul netsh int tcp set heuristics disabled > nul

Включение NewReno (по-умолчанию):netsh int tcp set supplemental Internet congestionprovider=NewReno > nul netsh int tcp set heuristics disabled > nul

Автоматическая настройка TCP [?] — поможет улучшить пропускную способность в сетях с высокой пропускной способностью и большими задержками. Отключение фиксирует значение для TCP Window ограничивая его до 64Kb. Normal обычно является лучшим выбором, но, возможно, стоит попробовать отключить эту настройку.

netsh int tcp set global autotuninglevel=disabled > nul netsh int tcp set global chimney=disabled > nul netsh int tcp set global rss=enabled > nul netsh int tcp set global rsc=disabled > nul

Режим Normal (по-умолчанию):netsh int tcp set global autotuninglevel=normal > nul netsh int tcp set global chimney=disabled > nul netsh int tcp set global rss=enabled > nul netsh int tcp set global rsc=disabled > nul

ECN Capability [?] – это механизм, который предоставляет маршрутизаторам альтернативный метод сообщения о перегрузке сети. Используется для уменьшения повторных передач пакетов. ECN предполагает, что причиной потери пакетов является перегрузка маршрутизатора, что позволяет им, испытывающим перегрузку, маркировать пакеты, из-за чего клиенты автоматически снижают скорость передачи данных, чтобы избежать дальнейшую потерю пакетов.

Включить ECN Capability :

netsh int tcp set global ecncapability=enabled > nul netsh int tcp set global timestamps=disabled > nul

Отключить ECN Capability (по-умолчанию):

netsh int tcp set global ecncapability=disabled > nul netsh int tcp set global timestamps=disabled > nulРекомендуется включать только при наличии перегрузки, потери пакетов или при нестабильном подключении.

⚠️ Не включайте эту настройку, если вы используете старый маршрутизатор или компьютер.

Retransmit TimeOut (RTO) [?] – сколько времени неподтверждённые пакеты будут бегать по сети, прежде чем соединение будет прервано. В сетях с высокой задержкой это может увеличить количество повторных передач пакетов.

Установить таймаут в 2s :

netsh int tcp set global initialRto=2000 > nul powershell -Command «Set-NetTCPSetting -SettingName InternetCustom -MinRto 300» > nul

Установить таймаут в 3s (по-умолчанию):

netsh int tcp set global initialRto=3000 > nul powershell -Command «Set-NetTCPSetting -SettingName InternetCustom -MinRto 300» > nul⚠️ Рекомендуется уменьшить таймаут для современных широкополосных сетей с малой задержкой.

Источник: github.com

Отключаем патчи Meltdown и Spectre в Windows 10, восстанавливаем производительность

Компания Microsoft изрядно постаралась вовремя устранить «дыры» в своей операционной системе. Первыми исправлениями была залатана Windows 10,которая наименее подвержена уязвимостям. Потом патчи получили ОС Windows 7. Увы, фиксы изрядно притормозили компьютеры. Особенно это касается файловой производительности.

И еще в большей степени падение заметили владельцы систем с традиционными жесткими дисками на магнитных носителях. Однако если внимательно изучить все технические ноты Microsoft, то обнаруживается забавная запись, поясняющая как отключить воздействие исправление на ОС.

Патчи против Meltdown и Spectre делятся на три категории. Первая — это исправления в BIOS для материнских плат. Вторые — это заплатки для операционной системы. И, наконец, последние — это исправления производителей процессоров, разработанные инженерами и поставляемые в виде программных фиксов. Все три ступени воздействуют на ПК не лучшим образом.

С одной стороны они закрывают любые возможности проникновения, но с другой, раз за разом снижая производительность ПК. Как показывает практика, самым разрушительным воздействием обладают патчи Mocrosoft.

1 Проверяем состояние защиты от уязвимостей

Для начала устанавливаем модуль PowerShell, введя в командную строку (лучше с правами администратора) Install-Module SpeculationControl . Во время инсталляции отвечаем на два вопроса «Y». Если система ругается и не устанавливает дополнение, то следует пройти на сайт Microsoft и обновить powershell. После набираем: Import-Module SpeculationControl и вводим строку инициализации проверки модулей: Get-SpeculationControlSettings

2 Альтернативный вариант с временным изменением прав пользователя

Те, кто работает под учетной записью пользователя, возможно, не получится установить дополнения, для этого добавляем еще 2 шага в общий процесс. Сначала выполняем команду, которая предоставит права пользователю: Set-ExecutionPolicy Bypass . Потом устанавливаем модуль PowerShell, введя в командную строку (лучше с правами администратора) Install-Module SpeculationControl . Во время инсталляции отвечаем на два вопроса «Y». После набираем: Import-Module SpeculationControl и вводим строку инициализации проверки модулей: Get-SpeculationControlSettings . Возвращаем прежнюю настройку прав, выполнив команду Set-ExecutionPolicy Restricted .

3 Результаты проверки

- BTIHardwarePresent : True/False

- BTIWindowsSupportPresent : True/False

- BTIWindowsSupportEnabled : True/False

- BTIDisabledBySystemPolicy : True/False

- BTIDisabledByNoHardwareSupport : True/False

- KVAShadowRequired : True/False

- KVAShadowWindowsSupportPresent : True/False

- KVAShadowWindowsSupportEnabled : True/False

- KVAShadowPcidEnabled : True/False

4 Включаем работу заплаток

Из под учетки Администратора добавляем значения в реестр, пройдя по следующим путям:

reg add «HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSession ManagerMemory Management» /v FeatureSettingsOverride /t REG_DWORD /d 0 /f

reg add «HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSession ManagerMemory Management» /v FeatureSettingsOverrideMask /t REG_DWORD /d 3 /f

5 Выключаем исправления

Из под учетки Администратора добавляем значения в реестр, пройдя по следующим путям:

reg add «HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSession ManagerMemory Management» /v FeatureSettingsOverride /t REG_DWORD /d 3 /f

reg add «HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSession ManagerMemory Management» /v FeatureSettingsOverrideMask /t REG_DWORD /d 3 /f

После изменений требуется обязательно перезагрузка ПК!

6 Владельцем процессоров AMD лучше подождать

Временно Microsoft перестала подписывать исправление KB4056892 для операционных систем Windows, потому что пользователи массово жаловались на работу компьютера. По заявлению Microsoft после установки обновления у части пользователей система переставала загружаться или циклически перезагружалась с ошибкой. На днях Microsoft подтвердила наличие данной проблемы и приостановила выдачу обновлений для компьютеров с такими процессорами. Сообщается, что Microsoft совместно с AMD уже работают над решением проблемы. Точные сроки возобновления распространения обновлений неизвестны.

Источник: ichip.ru