Обход / удаление блокировки активации корпоративного MDM профиля на iPhone и iPad

Что такое ограниченный профиль конфигурации удаленного управления MDM ?

Большинство владельцев мобильной техники Apple даже не подозревают, что для операционной системы iOS существуют «корпоративные профили конфигурации» или другими словами «управление мобильными устройствами» (Remote Management).

MDM (система управления мобильными устройствами – Mobile Device Management) позволяет компании , организации устанавливать и настраивать на iPhone, iPad, iMac или MacBook сотрудника, которые принадлежат компании, профиль удаленного управления. При развертывании профиля MDM администратор может отключить функции, установить и удалить программы, выполнять мониторинг, отслеживать местоположение работника, ограничивать интернет-трафик а также удаленно заблокировать и стереть iPhone либо iPad.

Корпоративный MDM профиль компании также упрощает распространение, настройку собственных приложений компании и управление ими. Организациям часто требуется распространять приложения для повышения продуктивности сотрудников. В то же время, любой компании необходимо следить, как приложения подключаются к внутренним ресурсам, и гарантировать безопасность корпоративных данных в том случае, если пользователь часто меняет место работы. Таким образом, система iOS и профиль конфигурации MDM вместе предоставляют дополнительные возможности управления устройством, обеспечивая безопасность и качество работы пользователя. Контроль расширяет возможности управления девайсами, которые являются собственностью компании: для них можно установить дополнительные ограничения – отключить iMessage и Game Center, также запретить пользователям вносить изменения в свои учётные записи Apple Id и iCloud.

РАЗБЛОКИРОВКА MDM профиля iPhone iPad iOs 15 2022 | Обход удаление bypass мдм блокировки Apple

По умолчанию все iOS-устройства являются неконтролируемыми. Для управления дополнительными настройками и ограничениями контроль сочетается вместе с удаленным управлением через MDM. При использовании Программы регистрации устройств (DEP) контроль осуществляется через Wi-Fi в процессе настройки айфона, айпеда. Или же это реализуется с помощью программы Apple Configurator.

Каждое корпоративное устройство на котором установлен профиль удаленного управления (Remote Management) всегда защищен логином и паролем, установленные администратором и которые являются уникальными для каждого сотрудника компании!

У вас есть iPhone либо iPad с блокировкой активации профиля конфигурации MDM?

Итак если Вы стали обладателем устройства Apple на котором установлен профиль удаленного управления MDM и хотите избавится от всех ограничений и удалить блокировку iOS MDM Profile Activation Lock с iPhone или iPad, в таком случае Вы можете позвонить в службу поддержки компании от которой был установлен профиль конфигураци, и возможно сотрудник ИТ-отдела (администратор) сможет отправить команду на ваше устройство, которая удалит профиль компании, что позволит вам разблокировать устройство.

MDM профиль — что ЭТО? iPhone на блокировке стоит ли брать?

Тем не менее, есть много iPhone и iPad, которые принадлежат бывшим сотрудникам компаний. Большинство из них по-прежнему имеют профиль MDM, установленный на устройстве и который блокирует его для использования без каких либо ограничений.

Мы с удовольствием хотим представить вам программное обеспечение iActivate, которое предоставляет быстрое решение для обхода и удаления профиля конфигурации Mobile Device Management на любом устройстве iOS.

![]()

Как проверить или на вашем iPhone / iPad стоит блокировка активации MDM ?

Для начала, Вы должны активировать свое устройство, чтобы ответить на этот вопрос:

- Подключите iPhone или iPad к компьютеру

- Откройте программу iTunes на ПК

- Активируйте устройство Apple

- Успешная активация означает, что на устройстве не установлен корпоративный профиль конфигурации MDM

Если вы видите сообщение на экране телефона: “Remote management” – Corporation will automatically configure your iPhone (Удаленное управление – Компания автоматически настроит ваш iPhone) или Please enter your credentials to authenticate your device (Введите свои учетные данные для аутентификации вашего устройства) это означает, что у вас установлена блокировка мобильного устройства (MDM) , которую следует снять, так как этот iphone управляется (контролируется) организацией.

Внимание! Не путайте блокировку MDM, с блокировкой активации iCloud, программа iActivate не сможет удалить профиль удаленного управления (Remote Management) если на вашем устройстве включена функция “Найти iPhone”

Почему это лучшее решение для устройств Apple c блокировкой активации MDM?

- Сервис iActivate полностью автоматизирован

- Нет необходимости устанавливать / удалять сторонние сертификаты

- Никаких технических знаний не требуется, программа iActivate все сделает за Вас сама!

- Поддерживается любая версия iOS

- Поддержка операционных систем Windows (x32, x64)/ Mac

- Для обхода / удаления профиля конфигурации MDM требуется лишь несколько минут!

Просто подключаете iPhone или iPad к компьютеру и после запуска программы iActivate, она сразу определит Ваше устройство (IMEI , Serial Number, UDID , версию iOS)

Как обойти / удалить блокировку MDM мгновенно с помощью программы iActivate?

- Шаг 1. Убедитесь, что на Вашем устройстве действительно установлена блокировка активации профиля управления мобильным устройством (MDM), которую необходимо обойти.

- Шаг 2. Найдите номер IMEI устройства.

- Шаг 3. Загрузите инструмент iActivate: https://iactivate.host – программа должна использоваться вместе с вашим iPhone или iPad

- Шаг 4. Чтобы использовать программное обеспечение iActivate, Вам необходимо заполнить форму заказа!

- Шаг 5. Подключить телефон к компьютеру, запустите инструмент iActivate.

- Шаг 6. Теперь необходимо на самом устройстве разрешить доступ программе к iPhone или iPad нажав на предупреждение «Доверять этому компьютеру»и нажать кнопку «Start iActivate.host»

- Шаг 7. Вот и все! Теперь вы можете использовать свой телефон без каких либо ограничений профиля конфигурации MDM!

Внимание! Ни в коем случае не восстанавливайте корпоративный (MDM) iPhone, iPad из ранее созданной резервной копии iTunes. После восстановления, стирания, полного сброса настроек – блокировка MDM снова появиться на вашем устройстве Apple.

Решение для вашей проблемы:

- После завершения процесса удаления MDM войдите на устройстве Apple в свою учетную запись iCloud. Все ваши контакты, заметки, напоминания, будут загружены автоматически.

- Затем зайдите в свою учетную запись Apple ID в настройках телефона (iTunes Store и App Store) и скачайте все свои приложения из App Store, связанные с вашим Apple ID.

- Сделайте резервную копию устройства через iTunes.

- Теперь в случае повторной блокировки MDM вы сможете восстановить девайс из этой резервной копии и без профиля MDM, но со всеми вашими приложениями, настройками и контактами.

Не позволяйте компаниям контролировать каждый ваш шаг. Разблокируйте свой корпоративный iPhone или iPad для личного использования без ограничений, которые позволяют компании следить за вашей повседневной деятельностью.

Вопроси https://letsunlockiphone.ru/%D0%BE%D0%B1%D1%85%D0%BE%D0%B4-%D0%BA%D0%BE%D1%80%D0%BF%D0%BE%D1%80%D0%B0%D1%82%D0%B8%D0%B2%D0%BD%D0%BE%D0%B3%D0%BE-mdm-%D0%BF%D1%80%D0%BE%D1%84%D0%B8%D0%BB%D1%8F-iphone-%D0%B8-ipad/» target=»_blank»]letsunlockiphone.ru[/mask_link]

Mdm app что это за программа

Чтобы управлять мобильными устройствами Apple под управлением macOS, iOS и tvOS и их настройками, используется технология MDM (Mobile Device management). Не стоит путать эту аббревиатуру с понятием MDM как таковым, подразумевающим собой устоявшийся отраслевой термин – Mobile device management или с технологиями Android MDM или MDM от Microsoft. Все это называется “протоколами”, но работает по разному.

Протокол MDM позволяет управлять устройствами Apple, начиная с iOS 4, macOS 10.7 и Apple TV с iOS 7. При помощи MDM администратор может проверять, устанавливать или удалять конфигурационные профили, удалять код блокировки устройств и стирать информацию с управляемого устройства.

Конфигурационный профиль

Конфигурационный профиль – это файл, с помощью которого можно распространять настройки на устройства Apple, например: настройки электронной почты, VPN, сертификаты. Конфигурационные профили удобно распространять на большое количество устройств.

Список всех настраиваемых параметров:

- Ограничения на использование устройств

- Настройки Wi-Fi

- Настройки VPN

- Настройки электронной почты

- Настройки Exchange

- Настройки подключения к каталогу LDAP (Active Directory)

- Настройки подключения к серверу календарей CalDAV

- Настройки Web clips

- Данные для аутентификации

По сути конфигурационный профиль (далее профиль) является plist-файлом с расширением .mobileconfig. Такой файл можно создать через приложения Apple Configurator 2, Server.app или вручную, следуя документации Apple – Configuration Profile Reference

Что входит в сам профиль:

- Configuration Profile Keys – обязательные ключи для любого профиля

- Payload Dictionary Keys – ключи для описания типа Payload (набора настроек)

- Payload-Specific Property Keys – ключи описания конкретных типов Payload

- Domains Payload – группа настроек, которая управляется профилем

- macOS Server Payload – настройки учетных записей macOS Server

- Active Directory Payload – настройки Active Directory

Также профили можно шифровать или подписывать сертификатом.

Пример профиля, содержащего набор настроек для работы с SCEP – Simple Certificate Enrollment Protocol (SCEP)

< ?xml version=»1.0″ encoding=»UTF-8″?> < !DOCTYPE plist PUBLIC «-//Apple Inc//DTD PLIST 1.0//EN» «http://www.apple.com/DTDs/PropertyList-1.0.dtd»> PayloadVersion 1 PayloadUUID Ignored PayloadType Configuration PayloadIdentifier Ignored PayloadContent PayloadContent URL https://scep.example.com/scep Name EnrollmentCAInstance Subject O Example, Inc. CN User Device Cert Challenge . Keysize 1024 KeyType RSA KeyUsage 5 PayloadDescription Provides device encryption identity PayloadUUID fd8a6b9e-0fed-406f-9571-8ec98722b713 PayloadType com.apple.security.scep PayloadDisplayName Encryption Identity PayloadVersion 1 PayloadOrganization Example, Inc. PayloadIdentifier com.example.profileservice.scep

Распространить профиль можно несколькими способами:

- через Apple Configurator 2 (для iOS)

- отправить Email

- разместить ссылку на странице

- Over-the-air (для iOS) – Over-the-Air Profile Delivery Concepts

- Over-the-air с помощью сервера MDM

- с помощью DEP – Device Enrollment Program на supervised-устройствах (в России пока недоступно)

Протокол MDM

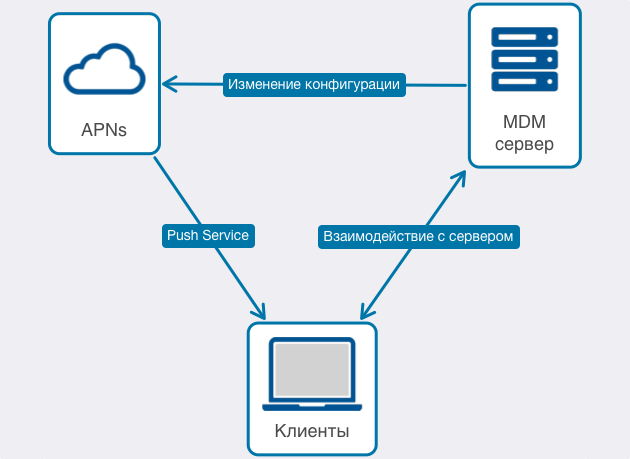

Протокол MDM работает поверх HTTP, использует TLS и Push-уведомления. Apple Push Notification Service (APNS) требуется для отправки “wake up”-сообщений на управляемое устройство, которое подключается к заранее указанному веб-сервису для получения команд и возврата результатов выполнения.

Сам сервис MDM представляет из себя HTTPS-сервер, поэтому, в отличие от Active Directory, устройство не обязано находиться в одной сети с сервером, чтобы получить новые настройки: достаточно, чтобы MDM-сервер был доступен извне по протоколу HTTPS. Устройство связывается с MDM-сервером в ответ на push-сообщение, устанавливая TLS-подключение к серверу, далее проверяет сертификат сервера и проходит аутентификацию. Благодаря этому, становятся невозможными атаки с подменой сервера, когда злоумышленник заменяет легитимный сервер своим: у него просто нет доступа к ключам сервера. Далее требуется распространить набор настроек MDM Payload, на ваши устройства.

Распространение MDM Payload

MDM Payload распространяется через конфигурационные профили или через Device Enrollment Program. На одном устройстве – только один MDM Payload, привязать к двум серверам нельзя.

Профили, распространяемые через сервис MDM, называются управляемыми. Если MDM Payload удалить – эти профили также будут удалены. Хотя сервис MDM имеет доступ ко списку всех профилей, установленных на устройстве, удалять он может только те профили и приложения, которые были установлены через него же. Также с помощью MDM можно создавать управляемые записи и устанавливать приложения приобретенные через Volume Purchase Program (в России пока недоступен).

Если вы подготавливаете iOS-устройства к MDM через Apple Configurator 2, то начиная с iOS 5 устройства могут быть помечены как контролируемые (supervised). Устройства, начиная с iOS 7, обозначаются контролируемыми через DEP. Для контролируемых устройств доступны дополнительные настройки и ограничения.

Если профиль установлен не через DEP – пользователь устройства может удалить MDM payload самостоятельно. То же самое под силу серверу MDM.

Профиль, содержащий MDM Payload и установленный через DEP, будет блокирован для удаления. Профили, установленные через MDM, также могут быть заблокированы, однако они будут удалены с устройства, как только вы удалите профиль MDM.

Привязка устройств к MDM

Для того, чтобы сервер MDM мог управлять устройствами, требуется следующее:

- Установить конфигурационный профиль, содержащий в себе специальный MDM payload, или с помощью DEP

- Устройство подключается к серверу (check-in server), предоставляет свой собственный сертификат для аутентификации, свой уникальный номер UDID и другую служебную информацию

Если сервер принимает устройство – последнее предоставляет свой push-токен серверу, который использует для отправки push-уведомлений.

Работа устройства с MDM

- Сервер отправляет push-сообщение на устройство

- Устройство запрашивает на сервере, какую команду нужно выполнить

- Устройство выполняет команду

- Устройство отправляет на сервер результат выполнения команды и делает запрос на следующую команду

Время от времени токен может меняться. Если такое изменение зафиксировано при очередном push-сообщении с сервера, устройство автоматически отмечается на сервере MDM и сообщает ему о новом push-токене.

Безопасность

В ответ на push-сообщение, устройство связывается с MDM-сервером через TLS-подключение (используется TLS 1.2), проверяет сертификат сервера, затем проходит аутентификацию. Благодаря этому, становятся невозможными атаки с подменой сервера.

Дополнения к протоколу MDM для macOS

Как следует из названия Mobile Device Management, этот протокол был изначально придуман для управления мобильными устройствами (iPhone и iPad). Чтобы обеспечить работу и с компьютерами под управлением macOS, протокол MDM расширили дополнительными функциями.

Mac, в отличие от iPhone, – устройство, которым могут пользоваться несколько человек. Поскольку настройки для разных пользователей могут быть индивидуальными, MDM-клиент macOS подключает компьютер и пользователей этого компьютера к серверу MDM как отдельные сущности. Это позволяет управлять настройками как компьютера, так и отдельных пользователей.

MDM-запросы для устройства отправляются демоном mdmclient, а запросы для отдельного пользователя отправляются агентом mdmclient, работающим от имени этого пользователя. Если на компьютере осуществлен вход нескольких пользователей, будет запущено несколько экземпляров агента mdmclient, по количеству вошедших пользователей. Эт агенты взаимодействуют с сервером независимо друг от друга.

Если MDM-сервер поддерживает управление и пользователями, и устройствами, то при установке профиля он автоматически будет “промоутирован” до профиля устройства. Это приведет к следующим последствиям:

- Устройство будет управляемым

- Локальный пользователь, установивший профиль, будет управляемым

- Другие локальные пользователи не будут управляемыми. Сервер никогда не получит запросы от локальных пользователей, кроме того, который установил профиль

- Сетевые учетные записи будут управляемыми, если сервер их аутентифицирует. Если сервер по каким-то причинам не примет их, то они также будут неуправляемыми

Итого

Управление устройствами Apple не похоже на те привычные механизмы, которые работают в Active Directory.

Идея взаимодействия MDM с инфраструктурой Windows популярна, так как количество техники Apple в компаниях растет, сотрудники приносят свои собственные устройства. С помощью MDM и конфигурационных профилей можно привязать ваши Маки к домену AD, использовать SCEP, сетевые учетные записи и SSO. Но управлять Маками с помощью политик active Directory не получится. Для этого потребуются сторонние решения, включающие в себя функционал MDM и дополняющие его своими собственным решениями. Об этом мы напишем в следующих статьях.

Источник: www.shortcut.ru

Mdm app что это за программа

Для термина «MDM» см. также другие значения.

Управление мобильными устройствами (англ.Mobile device management, MDM) — набор сервисов и технологий, обеспечивающих контроль и защиту мобильных устройств, используемых организацией и её сотрудниками. Понятие «мобильные устройства» в данном случае подразумевает смартфоны, планшеты и специализированные компьютеры, такие как терминалы сбора данных или мобильные платежные системы.

Управление мобильными устройствами

Управление мобильными устройствами преследует две основные задачи: обеспечение безопасности корпоративных данных на устройствах, находящихся вне сетевой инфраструктуры, а также контроль состояния самих устройств.

Обычно MDM-решение состоит из двух частей: контрольного центра и клиентского программного обеспечения. Клиентское программное обеспечение может включать средства шифрования, позволяющие обеспечить конфиденциальность рабочих данных независимо от личной информации пользователя, а также ряд инструментов, предназначенных для удалённого мониторинга и управления устройством. Среди часто встречающихся функций удалённого управления — возможность дистанционного стирания данных, установка приложений и обновлений, всплывающие оповещения и набор инструментов «анти-вор» (включающий отслеживание географического положения устройства, его блокировку и фотографирование окружающей похитителя обстановки).

MDM-системы могут обладать встроенным антивирусным решением, также могут являться частью мультиплатформенной системы информационной безопасности. Решения по управлению мобильными устройствами существуют для большинства популярных мобильных платформ (Android, iOS, Windows Phone, Blackberry, Symbian). Однако набор доступных функций, в зависимости от операционной системы, может заметно отличаться. Это обусловлено различиями в идеологии платформ — и, как следствие, в различном уровне доступа к данным для разработчиков MDM-решений [1] .

Примечания

Литература

- Michael Johnson. Mobile Device Management: What You Need to Know for It Operations Management. — Emereo Pty Limited, 2011. — 476 p. — ISBN 9781743042151.

- Heinrich Kersten, Gerhard Klett. Mobile Device Management. — Hüthig Jehle Rehm, 2012. — 233 p. — ISBN 9783826692147.

Complete mobile device management.

Oversee and control corporate and employee-owned devices on your network. Efficiently manage all iOS, Android, and Windows Phone devices from procurement to retirement.

Instant and automated enrollment.

Enroll your organization’s fleet of devices with platform-specific enrollment practices including Apple DEP, Samsung KNOX, and Android NFC.

Enforce maximum mobile security.

Maximize security with device authentication, strong passcodes, and containerization of BYOD data. Protect devices and corporate data with remote device lock, full or selective data wipe, and geotracking of lost assets.

Manage app life cycles.

Control the life cycle of corporate apps from deployment to retirement. Push business apps to devices silently, manage volume licensing, and black list apps that aren’t enterprise-approved.

Securely access emails.

Access corporate emails safely by collaborating with email platforms such as Office 365 and Exchange ActiveSync.

Управление мобильными устройствами и ПК из облака

Enhance security with content encryption and control mail data access by other apps.

Regularly audit devices and apps.

Generate detailed reports on all mobile assets and their app inventories. Routinely check for compliance status and report lost, jail-broken, or rooted devices.

Стартовая страница > Файлы > DeviceManager.exe — Что это такое?

Как удалить DeviceManager

Подлинный файл является одним из компонентов программного обеспечения DeviceManager Application, разработанного Koninklijke Philips Electronics N.V.

DeviceManager.exe — это исполняемый файл (программа) для Windows. Расширение имени файла .exe — это аббревиатура от англ. слова executable — исполнимый. Необходимо запускать исполняемые файлы от проверенных производителей программ, потому что исполняемые файлы могут потенциально изменить настройки компьютера или нанести вред вашему компьютеру. Бесплатный форум с информацией о файлах может помочь вам разобраться является ли DeviceManager.exe вирусом, трояном, программой-шпионом, рекламой, которую вы можете удалить, или файл принадлежит системе Windows или приложению, которому можно доверять.

Вот так, вы сможете исправить ошибки, связанные с DeviceManager.exe

- Используйте программу Настройщик Windows, чтобы найти причину проблем, в том числе и медленной работы компьютера.

- Обновите программу DeviceManager MFC Application. Обновление можно найти на сайте производителя (ссылка приведена ниже).

- В следующих пунктах предоставлено описание работы DeviceManager.exe.

Информация о файле DeviceManager.exe

Процесс DeviceManager MFC Application или Svyaznoy Modem или Dodo Mobile Broadband или HSPA USB MODEM принадлежит программе DeviceManager Application или Svyaznoy Modem или Dodo Mobile Broadband или Quick net или HSPA USB MODEM от Koninklijke Philips Electronics N.V (www.philips.com) или Alcatel (www.alcatel.com) (версия X200 Modem).

Описание: DeviceManager.exe не является необходимым для Windows. Файл DeviceManager.exe находится в подпапках «C:Program FilesCommon Files». Размер файла для Windows 10/8/7/XP составляет 40,960 байт.

Нет описания файла. У процесса нет видимого окна. Это не системный процесс Windows. Поэтому технический рейтинг надежности 51% опасности.

Если вы хотите полностью удалить программу, перейдите в Панель управления ⇒ Программы ⇒ Svyaznoy Modem или Dodo Mobile Broadband.

Рекомендуем: Выявление проблем, связанных с DeviceManager.exe

Если DeviceManager.exe находится в подпапках «C:Program Files», тогда рейтинг надежности 17% опасности. Размер файла 663,552 байт (50% всех случаев) или 888,832 байт. У процесса есть видимое окно. Это не системный файл Windows. DeviceManager.exe способен записывать ввод данных.

Если вы хотите полностью удалить программу, перейдите в Панель управления ⇒ Программы ⇒ Philips Device Manager.

Важно: Некоторые вредоносные программы маскируют себя как DeviceManager.exe, особенно, если они расположены в каталоге c:windows или c:windowssystem32. Таким образом, вы должны проверить файл DeviceManager.exe на вашем ПК, чтобы убедиться, что это угроза. Мы рекомендуем Security Task Manager для проверки безопасности вашего компьютера.

Комментарий пользователя

Пока нет комментариев пользователей. Почему бы не быть первым, кто добавить небольшой комментарий и одновременно поможет другим пользователям?

Лучшие практики для исправления проблем с DeviceManager

Аккуратный и опрятный компьютер — это главное требование для избежания проблем с DeviceManager. Для этого требуется регулярная проверка компьютера на вирусы, очистка жесткого диска, используя cleanmgr и sfc /scannow, удаление программ, которые больше не нужны, проверка программ, которые запускаются при старте Windows (используя msconfig) и активация Автоматическое обновление Windows. Всегда помните о создании периодических бэкапов, или в крайнем случае о создании точек восстановления.

Если у вас актуальные проблемы, попробуйте вспомнить, что вы делали в последнее время, или последнюю программу, которую вы устанавливали перед тем, как появилась впервые проблема. Используйте команду resmon, чтобы определить процесс, который вызывает проблемы. Даже если у вас серьезные проблемы с компьютером, прежде чем переустанавливать Windows, лучше попробуйте восстановить целостность установки ОС или для Windows 8 и более поздних версий Windows выполнить команду DISM.exe /Online /Cleanup-image /Restorehealth. Это позволит восстановить операционную систему без потери данных.

Следующие программы могут вам помочь для анализа процесса DeviceManager.exe на вашем компьютере: Security Task Manager отображает все запущенные задания Windows, включая встроенные скрытые процессы, такие как мониторинг клавиатуры и браузера или записей автозагрузки. Уникальная оценка рисков безопасности указывает на вероятность процесса быть потенциально опасным — шпионской программой, вирусом или трояном.

Mobile Device Management

Malwarebytes Anti-Malware определяет и удаляет бездействующие программы-шпионы, рекламное ПО, трояны, кейлоггеры, вредоносные программы и трекеры с вашего жесткого диска.

DeviceManager сканер

Security Task Manager показывает все запущенные сервисы Windows, включая внедренные скрытые приложения (например, мониторинг клавиатуры или браузера, авто вход). Уникальный рейтинг надежности указывает на вероятность того, что процесс потенциально может быть вредоносной программой-шпионом, кейлоггером или трояном.

Бесплатный aнтивирус находит и удаляет неактивные программы-шпионы, рекламу, трояны, кейлоггеры, вредоносные и следящие программы с вашего жесткого диска. Идеальное дополнение к Security Task Manager.

SpeedUpMyPC бесплатное сканирование, очистка, восстановление и оптимизация вашей системы.

Источник: steptosleep.ru

Mdm app что это за программа

Управление мобильными устройствами (MDM)

После публикации нескольких статей по Citrix Device Manager я получил с десяток откликов с благодарностью за проделанную работу, что для меня было неожиданно, так как тема, без сомнения, горячая но не в России, а на Западе. В переписке с менеджером компании AirWatch он мне сказал, что наша страна пока не рассматривается, как потенциальный рынок. В пример был приведен опыт MobileIron, который, проработав год, так и не вышел на окупаемость, не вернул своих инвестиций. Давайте же опровергнем эту туфту по поводу нашей общей отсталости от передовых технологий, буду посильно повышать общую грамотность ИТ населения.

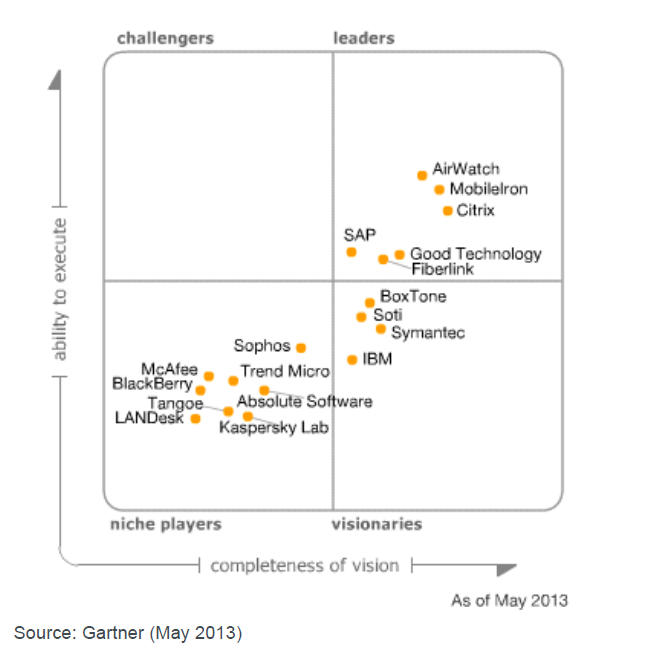

Для начала ознакомимся со свежим квадратом Gartner по MDM теме:

В лидеры выбились три продукта от компаний AirWatch, MobileIron и Citrix. Про них и пойдет речь в этой статье. Расскажу про функциональные возможности и разницу между ними. Но для начала термины, в которых легко заплутать.

MDM — MAM — MIM — MCM — MEM

Эти понятия родились не просто так, оказалось что на мобильных устройствах можно много чем управлять и чтобы все возможности не перепутались между собой их разделили на логические группы.

MDM — mobile device management — администратор получает инструменты для управления большим количеством мобильных устройств из единой консоли. Есть отлаженный механизм привязки устройства к системе, через процедуру установки агента и авторизации. А также возможность удаленно (через интернет) загружать на планшеты и смартфоны настройки и политики. Если связь с устройством не прерывается, то в любой момент можно заблокировать устройство, удалить данные, запретить доступ к корпоративным ресурсам. Если связь с устройством надолго прервалась, то могут сработать политики, которые уничтожат данные.

MAM — mobile application management — управление отдельными корпоративными приложениями на устройстве пользователя. Обычно существует портал, где сотрудник может выбрать необходимые для работы программы, которые установятся на мобильные устройства. Этими приложениями может управлять администратор, не имея доступа к остальным данным, как это происходит в случае MDM. Описанная система популярна во многих западных компаниях, которые применяют в работе схему BYOD.

BYOD — bring you own device — мы привыкли, что при приеме на работу нам выдают компьютер, иногда ноутбук, иногда телефон, флешку. Очень часто бывает так, что сотрудники не довольны тем оборудованием, которое получают. Как решение, в некоторых компаниях (например, Citrix) сотрудникам выдают деньги.

А дальше они сами решают, на каком оборудовании им бы было приятно каждый день выполнять свои трудовые обязанности. А может быть, удобно на своем ноутбуке работать, тогда деньги просто перемещаются в кошелек сотрудника. Компания работодатель довольна тем, что не нужно заниматься администрированием устройств, а пользователи довольны, т.к. сами сделали выбор.

MIM (mobile information management) или MCM (mobile content management) — работа с мобильного устройства предполагает постоянный доступ к корпоративным документам, совместную работу с документами разных сотрудников, работу с одними и теми же документами с разных мобильных устройств и компьютеров. Сотрудники уже давно сами используют файловые сервисы, например, Dropbox, Яндекс диск, Google диск. Это настолько удобно, что лишить их подобных благ прогресса не получится, они все равно будут пользоваться ими. В качестве замены производители MDM решений предлагают свои продукты (аналоги Dropbox), которыми можно управлять, которые устанавливаются на серверах компании, которые используют доменные службы для аутентификации пользователей.

MEM — mobail email management — корпоративная электронная почта, самый востребованный сервис, без которого уже не мыслит работу современный человек. Для решения проблемы безопасности использования электронной почты производители решений используют разные инструменты, самый популярный их которых, специальный почтовый клиент для MS Exchange — NitroDesk TouchDown (подробнее тут)

Источник: itsave.ru