Программы для того, чтобы следить за деятельностью человека за компьютером, могут понадобиться каждому. Так, есть много разнообразных шпионов. Чаще всего их используют, когда за компьютером сидит больше одного человека. В этой статье мы поговорим про один из видов шпионских программ – клавиатурный шпион. Разберем, зачем нужно такое оборудование и какое лучше установить для домашнего пользования.

Что такое клавиатурный шпион и зачем он нужен?

Клавиатурный шпион – keylogger – это общее название для программ, которые записывают все, что было набрано с клавиатуры компьютера в любой программе или в сети. Программа указывает время и программу записи, так что легко определить, какой текст куда пошел.

Нередко родители устанавливают такое ПО для того, чтобы следить, набирал ли ребенок доклад на клавиатуре или переписывался в интернете.

Переживаете за безопасность своих данных? Читайте статью про лучший антивирус для Windows 10.

Кроме того, если вы пользуетесь компьютером вместе со своей второй половинкой, то шпион – способ посмотреть, не изменяет ли он. Если это компьютер на работе, с помощью шпиона для клавиатуры можно посмотреть, не лазил ли кто у вас в документах, не изменял ли посторонний человек что-то в настройках и так далее.

Напрямую с клавиатурой программа не связана. Она ставится в память компьютера. Часто то, что такая программа есть на ПК, не видно для пользователя, только если он не начнет искать программу специально.

Особенности выбора

Рассматривая возможность установки такой программы, стоит знать, что некоторые утилиты показывают все, что было написано на клавиатуре. Другие же записывают информацию только с браузера или одного приложения, которое выберет пользователь.

Кроме того, есть утилиты с гибкими настройками, где можно подключать и отключать запись, а также есть те, в которых это невозможно регулировать.

Программы для слежки за клавиатурой отличаются друг от друга тем, насколько они открыты для пользователя. Варианты попроще очевидны, ведь в результате их деятельности файл с записью сохраняется на рабочий стол, где его сложно не заметить. Они подойдут для того, чтобы контролировать маленьких детей.

Другие утилиты работают скрытно, запись сохраняется в секретной папке или приходит пользователю на почту. Подобные утилиты нужны для того, чтобы факт слежки остался незаметным. Их устанавливают для контроля подростков или для того, чтобы убедиться в безопасности своих файлов на рабочем компьютере.

Есть платные утилиты – у них более широкий функционал, а также бесплатные версии. Учитывая то, сколько есть производителей подобного софта, а также то, как много показателей нужно учесть перед тем, как устанавливать программу, выбор кажется очень сложным.

Лучшие клавиатурные шпионы: ТОП 10 программ

Нет единого для всех варианта, какой клавиатурный шпион будет лучшим. Ведь у всех ситуации разные, необходимы разные настройки. Кроме того, есть люди, которым так нужен подобный софт с широкими возможностями, которые готовы его купить, а есть те, кто хочет простую программу бесплатно. Ниже представлен список хороших программ, которые отвечают требованиям записи показателей с клавиатуры, однако отличаются по функциям и доступности. Каждый сможет выбрать себе софт по потребности.

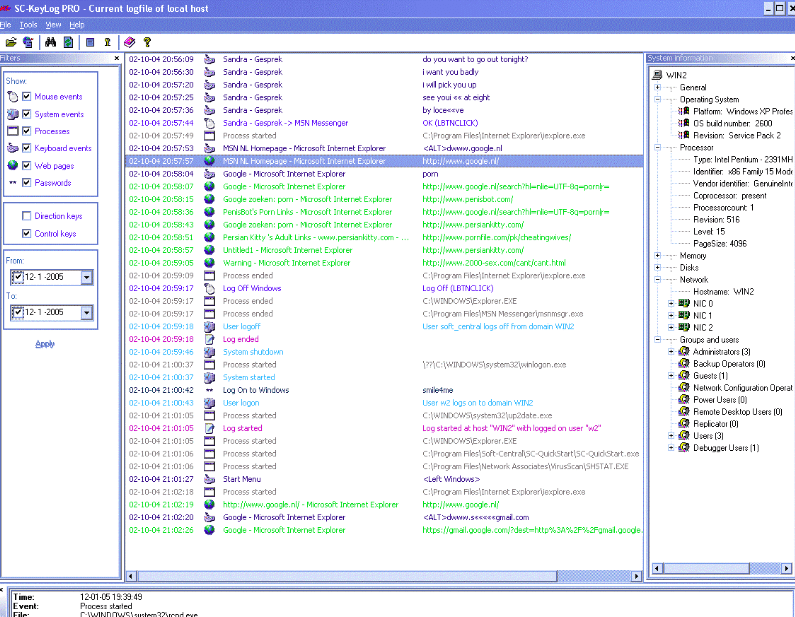

SC-KeyLog

Это большая программа для слежки за клавиатурой, в которой очень много функций. Она доступна бесплатно и имеет хорошие отзывы от пользователей. Те, кто уже установил такой софт, делятся, что данные по клавиатуре приходят на почту без перебоев, а предметы слежки не замечают утилиту за работой.

Помимо того, что программа записывает клавиатуру, она также отслеживает клики мыши на сайте, пароли и т.д. То есть, утилита собирает информацию по всему, что пользователь делает на компьютере.

Удобно то, что файл с записью можно посмотреть с любого устройства удаленно, ведь в настройках можно выбрать пункт, чтобы данные формировались в письмо и присылались по электронной почте.

- То, как работает программа, не видно для пользователя.

- Она присылает файл и его можно посмотреть с другого устройства.

- Собирает все данные о пользователе.

- Плохо сохраняет пароли, эта функция работает не выше NT0.

- Неудобный интерфейс, из-за чего могут быть сложности в настройках.

- Данные отображаются в неудобном формате.

- Занимает много места и может тормозить компьютер, если он не очень мощный.

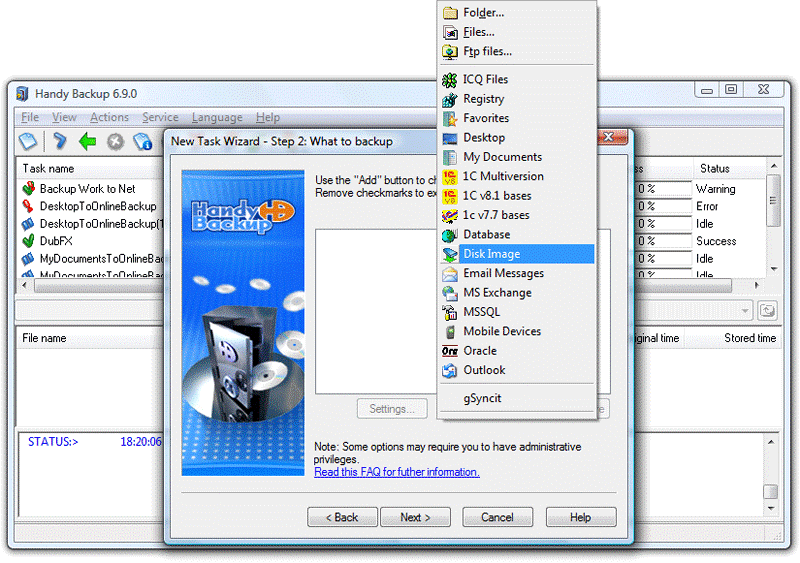

WideStep Handy Keylogger

У приложения есть пробная бесплатная версия, а также производитель предлагает купить полную версию за 35 долларов. Это очень интересная программа, за которую не жалко отдать деньги, если вы собираетесь пользоваться этими функциями.

Особенность программы в том, что она может отправлять данные на почту только с указанной периодичностью, а не сразу после того, как файл с записью будет сформирован. Все функции работают нормально и стабильно, это подтверждают отзывы пользователей. Многие пишут, что она удобна и незаметна, а данные собирает в полном объеме.

- Собирает разные виды информации, получается полная картина действий пользователя за определенный период.

- Независимая работа, которую не видно, если специально не искать кейлоггер среди установленных программ.

- Простой и интуитивно понятный интерфейс, достаточно удобное управление.

- Платная версия очень дорогая как для непрофессиональной программы.

- Запись файлов неудобная, ее бывает сложно разобрать.

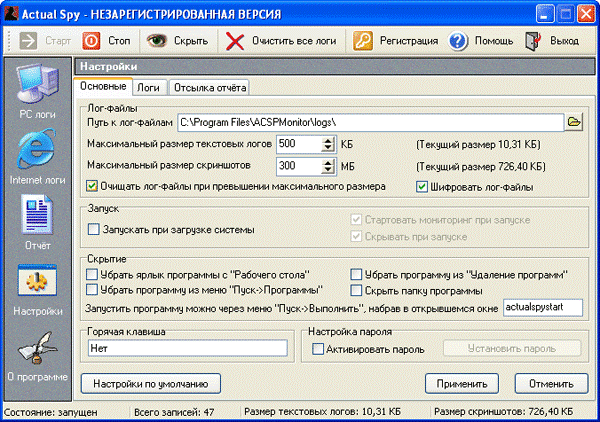

Actual Spy

Это – довольно сложная программа, которая обладает расширенным функционалом. Она платная – за 600 рублей можно получить доступ к полной версии. Есть пробная бесплатная версия.

Особенность программы в том, что она делает скрины экрана во время, которое было выбрано заранее. В остальном, она как и предыдущие кейлоггеры, записывает все, что делает пользователь на компьютере. Достаточно незаметна, не сильно нагружает компьютер, поэтому без проблем работает в фоновом режиме.

У нее широкий функционал – она собирает информацию по кликам мышки и вводимым данным, по программе, которая открывается. Кроме того, в указанное время утилита делает скрин, незаметно для пользователя.

- Широкий функционал.

- Записывает не только действие, но и время, когда оно было сделано.

Работает незаметно для пользователя. - Журнал с записями, который получается, она шифрует и его сложно найти или прочитать при нахождении.

- Распространяется платно, хотя и по разумной цене.

- Много весит.

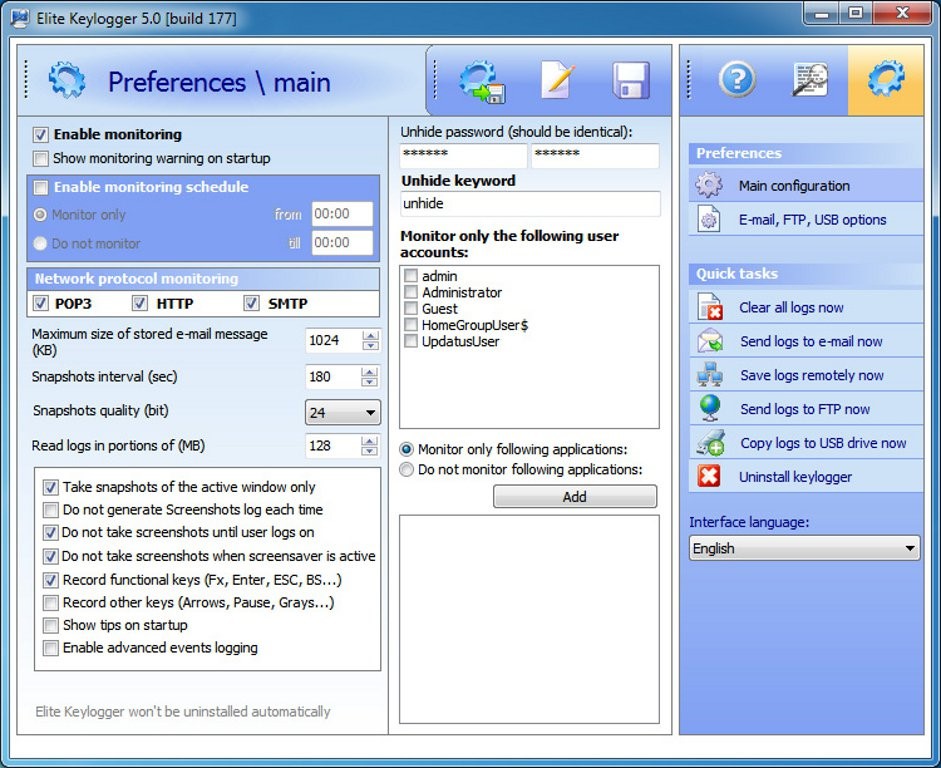

EliteKeylogger

Это достаточно дорогая программа – за доступ к платной версии нужно отдать 70 долларов. Однако, это плата за полную скрытность. Ее не всегда находят специальные утилиты и антивирусник, а найти без программы, вручную и вовсе почти невозможно.

Программа запускается сразу же, как только включается компьютер, что очень удобно, если человек не имеет доступа к ПК.

- Работает скрытно, найти практически невозможно.

- Загружается сразу же, как только включается ПК.

- Отслеживает нажатие всех клавиш – даже служебных.

- Ее сложно поставить на компьютер самостоятельно.

- Стоит дорого.

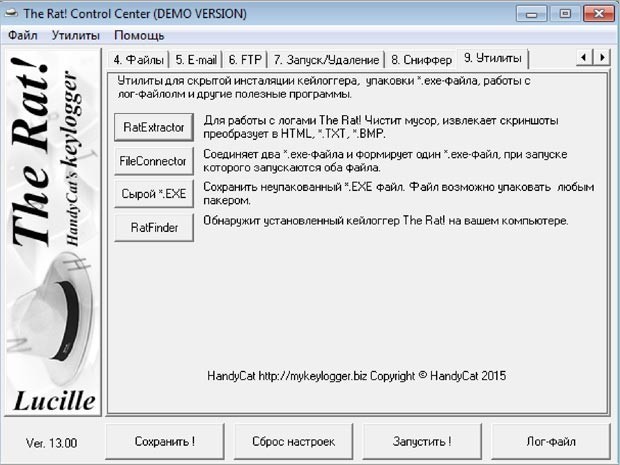

The Rat!

Программа очень популярная, однако она платна. Есть возможность несколько дней пользоваться демонстрационной версией.

Сам софт очень простой и легкий, однако его плюс в том, что он остается невидимым для пользователя и его сложно найти даже с помощью специальных программ и антивирусов.

- Проста в использовании, при этом выдает стабильную работу и имеет широкий функционал.

- Мало весит.

- Практически невозможно обнаружить.

- Неудобно смотреть журнал, также неудобен сам интерфейс программы.

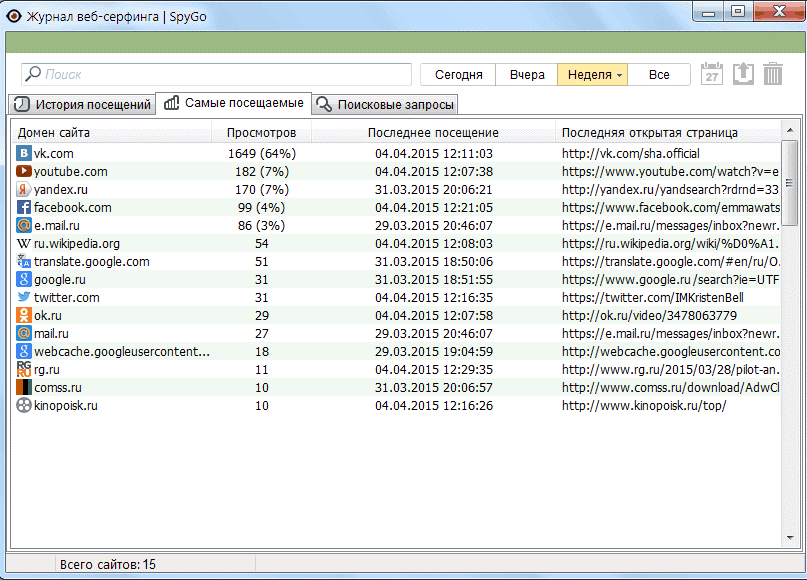

SPYGO

Используется не как средство для слежки, а как программа по мониторингу, поэтому ее очень легко найти. Есть несколько версий, каждая из которых отличается возможностями и настройками. Она присылает отчет на электронную почту, кроме скриншотов, которые программа делает периодически во время работы.

- Антивирус ее не видит потому что она считается законным средством мониторинга, поэтому при очередной проверке не будет неприятностей с тем, что антивирус будет предлагать ее удалить и пытаться блокировать.

- В базе можно искать фразы по ключевым словам, что удобно для мониторинга.

- Находится простым поиском.

- Сложно разобраться в настройках.

- Не очень удобный формат просмотра файлов.

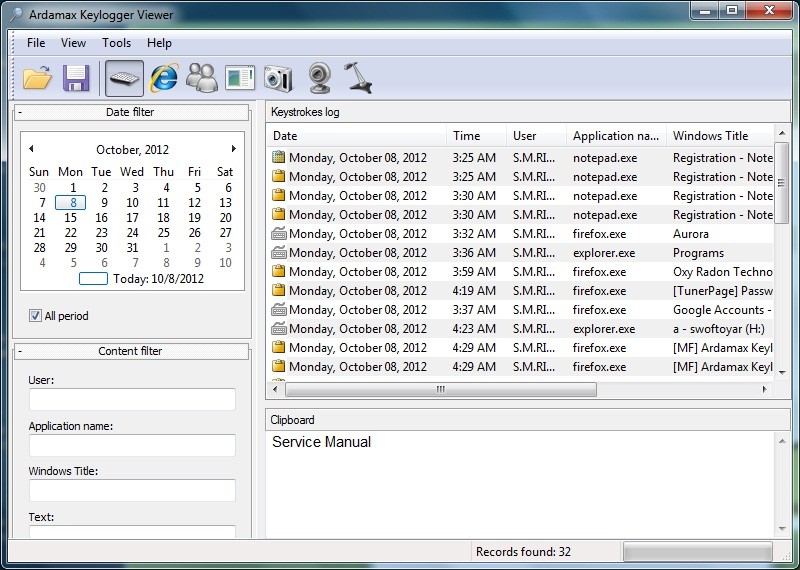

Ardamax Keylogger 2.9

Очень маленькая и простая программа, которая не показывает своей работы через панель задач или диспетчер. У нее небольшой функционал, но распространяется софт бесплатно, поэтому это простительно. К тому же, она не весит много и занимает достаточно мало ресурса системы, поэтому не тормозит работу компьютера как аналоги с расширенными функциями.

Интересная особенность как для маленькой бесплатной программы – она записывает информацию либо постоянно, либо периодически, в зависимости от настроек. А также удобно то, что он отправляет отчеты о работе на электронную почту и можно посмотреть их с любого устройства. Кстати, частоту отправки отчетов также можно указать в настройках программы.

- Стабильная работа программы.

- Указание частоты записи и отправки отчетов в настройках.

- Работает скрыто.

- Весит немного.

- Просто управлять и настроить.

- Бесплатная.

- Малый функционал.

- Неудобно управлять с помощью горячих клавиш.

NS Keylogger Personal Monitor 3.8

Бесплатная программа, которой очень просто управлять, а места на компьютере она занимает крайне немного. Функционал скромный, однако с основной задачей – записью информации с клавиатуры – она справляется хорошо.

Дополнительное преимущество в том, что работает скрытно, ее не видно через диспетчер задач, ни через нижнюю панель.

- Проста в использовании и настройках.

- Занимает мало места.

- Стабильно записывает весь текст, который был набран.

- Не сильно нагружает и тормозит работу компьютера.

- Если постараться – можно найти ее антивирусами и программами по поиску шпионов.

- Узкий функционал – только основная запись.

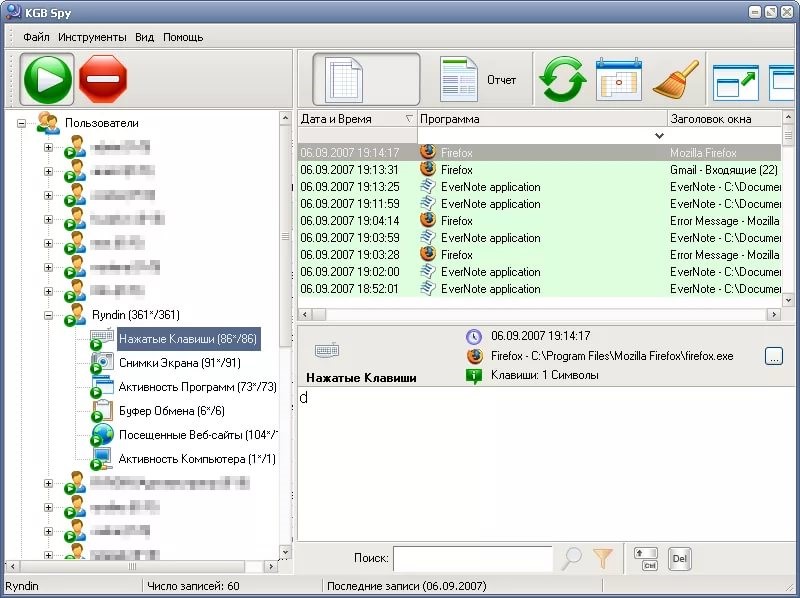

KGB Spy

Приложение платное, недорогое, работает полностью скрыто, его сложно найти даже при намеренном поиске. Это достаточно стабильная программа с удобным интерфейсом, которая записывает информацию с клавиатуры и время ввода. Однако, на этом возможности программы заканчиваются. Как для платного приложения, этого очень мало. Основная причина покупки этого софта в том, что найти ее непросто, поэтому слежка окажется незаметной.

- Стабильная работа.

- Скрытый режим.

- Простота в настройках.

- Сбор информации с клавиатуры и время, когда это было введено.

- Доступна платно и, как для платной программы, имеет мало функций

Golden Keylogger 1.32

Это маленькая и простая утилита, которая распространяется бесплатно и имеет небольшой функционал. Ее легко найти, однако она справляется с записью ввода с клавиатуры и радует небольшим весом. Чаще всего ее устанавливают для маленьких детей или чтобы воспользоваться записью всего пару раз.

- Мало весит.

- Стабильно работает и записывает работу с клавиатурой.

- Нельзя отправить отчет на почту.

- Ее просто найти, если проверить компьютер антивирусом.

- Неудобный интерфейс, что может привести к сложностям настроек.

Вывод

Клавиатурный шпион – программа очень интересная и иногда просто необходимая. Ее в основном покупают родители для того, чтобы следить, как их дети проводят время в интернете.

Часто читатели спрашивают о целесообразности покупки софта, который нужен не для работы и который не окупится впоследствии. С точки зрения логики, для того, чтобы пользоваться программой постоянно, чтобы она не давала сбоев, а человек, за которым следят, не мог сам ее отключить, лучше купить одну из платных версий. Это рекомендуется для родителей, которые переживают за то, какой контент ищет чадо в интернете. За относительно небольшие деньги вы будете уверены в поведении своего ребенка.

Если же клавиатурный шпион нужен на пару дней – то нет смысла устанавливать что-то платное. Можно попробовать бесплатную версию хорошего шпиона либо выбрать одну из доступных альтернатив.

Помните, что современные технологии облегчают нам жизнь, однако есть моральные нормы их использования. И устанавливать программу, которая следит за действиями человека на клавиатуре можно только из благих побуждений или если это касается вашей личной безопасности.

- Лучшие аналоги Word – платные, бесплатные и онлайн-платформы

- Автоматическое обновление драйверов. Самые удобные программы

- SAP – программа для бухгалтеров. Как работает?

Источник: geekon.media

Троянские программы для слежки под Windows, macOS, Linux, Android, iOS

![]()

Listen to this article

Трояны для слежки со встроенным кейлоггером и функциями похищения критически важных данных — это одна из старейших разновидностей малвари. За четверть века шпионский софт только эволюционировал, получая все новые функции защиты от детекта. Заодно были освоены мобильные устройства, появились разновидности троянов, предназначенные для таргетированных атак.

В этой статье мы рассмотрим наиболее известных представителей коммерческих шпионских программ и поговорим о защитных мерах. Казалось бы, самый очевидный способ защититься от любого компьютерного или мобильного шпиона — установить антивирус и навсегда забыть о проблеме. Но «очевидный» — не синоним слову «эффективный». Большинство антивирусных программ ловит троянов примерно так же, как контрразведчики вычисляют настоящих шпионов: по отпечаткам пальцев, то есть методом сигнатурного детектирования.

Сигнатура — это хранящийся в специальной базе уникальный идентификатор файла, с помощью которого можно отличить его от других. Если образец этого вредоносного файла ранее не исследовался в вирусной лаборатории и его сигнатура не добавлена в базы, антивирус не сможет опознать его. Есть разные способы обойти сигнатурный детект — мы не раз о них неоднократно писали.

Остается еще эвристика. Но и эвристические механизмы поиска угроз, опирающиеся на поведенческий анализ, выполнение программы в песочнице и прочие ухищрения, — не панацея, иначе антивирусы не сталкивались бы с ложными срабатываниями. Иными словами, даже если на вашем компьютере установлена самая современная защита, это отнюдь не означает, что вы в безопасности. Какие же коммерческие программы-шпионы наиболее популярны сейчас на рынке и как вычислить их присутствие в системе?

Троян для слежки FinFisher

Кибершпионская софтина под названием FinFisher, она же FinSpy, была разработана компанией Gamma Group и применялась, по слухам, для политической слежки за журналистами и диссидентами в разных странах мира. Программу в 2011 году слил в WikiLeaks Джулиан Ассанж, после чего она стала достоянием анонимусов и подверглась пристальному изучению со стороны специалистов по информационной безопасности и прочих заинтересованных лиц.

FinFisher может перехватывать переписку жертвы в социальных сетях, отслеживать почтовые сообщения, работать кейлоггером, предоставлять доступ к хранящимся на инфицированной машине файлам, а также записывать видео и аудио с помощью встроенного микрофона и камеры. Существуют сборки FinFisher под Windows, macOS и Linux. Кроме того, были созданы мобильные версии трояна практически для всех существующих сегодня платформ: Android, iOS, BlackBerry, Symbian и Windows Mobile.

Схема распространения FinFisher типична для троянов: шпион раздавался с помощью загрузчиков, которые рассылались по электронной почте под видом полезных приложений или прилетали на компьютер с обновлениями ранее установленной безопасной программы. В одной из атак, исследованных ребятами из ESET, использовалась также реализация схемы MITM: при попытке скачать нужную программу ничего не подозревающая жертва перенаправлялась на фишинговый сайт, откуда загружала дистрибутив с трояном. В рассмотренном ESET примере FinFisher был встроен в дистрибутив утилиты TrueCrypt. Ирония заключается в том, что юзер, желающий защитить свои данные и зашифровать диск для пущей безопасности, своими руками устанавливал spyware на собственную машину.

Создатели постарались сделать работу FinFisher максимально незаметной и всячески затруднить обнаружение трояна. В его коде имеются функции защиты приложения от отладки, предотвращения запуска в виртуальной машине, противодействия дизассемблированию, а сам код обфусцирован. Кроме того, программа старается действовать в зараженной системе незаметно и лишний раз не обращать на себя внимание пользователя.

Защита от трояна FinFisher

Выловить FinFisher на устройстве вручную — довольно сложная задача. Известные семплы успешно детектируются и удаляются популярными антивирусными программами, а вот неизвестные… С ними сложнее.

Как бы банально это ни звучало, но очевидным (и весьма действенным) средством защиты от этого шпиона служит правильно настроенный файрвол. Во время работы FinFisher устанавливает соединение не только со своим управляющим сервером (его адрес может меняться от семпла к семплу), но и с несколькими другими хостами, откуда подгружаются его компоненты. Если настроить брандмауэр так, что он будет параноидально блокировать соединения приложений с неизвестными узлами, FinFisher не сможет нормально работать на таком устройстве. Ну а чтобы не получить протрояненную доброжелателями софтину вместо чистого дистрибутива, лучше качать программы по HTTPS и не лениться проверять цифровую подпись программ.

Троян для слежки Adwind

Эта кросс-платформенная программа, которую можно отнести к категории систем дистанционного контроля (RCS, Remote Control Systems) или RAT (Remote Access Tool), получила известность в 2016 году, а выявлена была еще раньше — в 2013-м. Этот троян известен под разными именами: Sockrat, JSocket, jRat, Unrecom, Frutas и AlienSpy. Фактически все это — перепевки одной и той же мелодии.

Поскольку Adwind написан на Java, он ориентирован практически на все платформы, где есть ее поддержка: Windows, Linux, macOS и, конечно же, Android. Популярность Adwind у анонимусов объясняется прежде всего тем, что троян долгое время распространялся по схеме SAAS (Software as a Service), то есть по подписке. У разработчиков был свой интернет-магазин, служба технической поддержки и даже рекламный канал c видосами на PоrnHub YouTube. Ценник был вполне демократичным: от 20 до 300 вечнозеленых американских долларов в зависимости от выбранного пакета услуг. Вторая причина — относительная простота получения рабочего покриптованного бинарника, который не будет палиться антивирусами — по крайней мере до тех пор, пока кто-нибудь не зальет его на VirusTotal.

Основное назначение трояна — предоставлять доброжелателям несанкционированный доступ к скомпрометированной машине. Кроме того, он может делать скриншоты, фиксировать нажатия клавиш, воровать из браузеров сохраненные пароли и данные форм, а также баловаться с камерой и микрофоном.

Основной канал распространения шпиона — электронная почта приправленная социальной инженерией. Потенциальным жертвам атаки рассылали письма, либо имеющие во вложении даунлоадер в формате .JAR, либо содержащие HTML-код со вставками на VBScript и JScript, который втихаря подтягивал на машину JRE и дроппер трояна. Аналитики из «Лаборатории Касперского» фиксировали также случаи распространения Adwind с использованием документов RTF, содержащих эксплоит для уязвимости CVE-2012-0158.

Защита от трояна Adwind

Чтобы защититься от трояна Adwind, можно отключить на компьютере Java или снести Java Runtime — не дожидаясь, как говорится, перитонита. И разумеется, не устраивать соревнований по скоростному открытию аттачей в электронных сообщениях, полученных от подозрительных отправителей. Если Java вам таки очень нужна, еще один примитивный, но действенный метод защиты от Adwind — смена ассоциации файлов .JAR с JRE на, скажем, notepad.exe.

В Android полностью выкорчевать Java по понятным причинам невозможно, но там достаточно всего лишь не рутовать девайс и не устанавливать что угодно откуда попало, ограничившись Google Play в качестве основного источника приложений.

Троян для слежки DroidJack

Так называется, наверное, самый популярный коммерческий троян для удаленного управления Android, который основан на приложении Sandroid. Этот инструмент состоит из двух компонентов: клиентской и серверной части. Одна устанавливается на смартфон или планшет в виде файла APK, вторая реализована как обычное приложение Windows, которое позволяет управлять устройством. Пожизненная лицензия на эту софтину стоит 210 долларов.

DroidJack позволяет передавать текущие GPS-координаты девайса, управлять входящими и исходящими вызовами, записывать телефонные разговоры, читать и отправлять SMS, сообщения в WhatsApp, просматривать историю браузера, список запущенных приложений, копировать контакты, получать изображение со встроенной камеры, управлять громкостью и многое другое.

Очевидно, что для работы DroidJack нужно сначала установить приложение на устройство. Сделать это можно, либо физически завладев им, либо каким-то образом вынудив пользователя поставить программу самостоятельно. У большинства известных на сегодня семплов DroidJack отсутствуют какие-либо механизмы скрытной установки.

Троян свободно продается, но цена не особенно демократичная. Именно поэтому добрые девелоперы разработали более дешевые аналоги этой программы — среди них можно отметить, например, OmniRAT, способную похвастаться почти таким же набором функций, но в четыре раза дешевле.

Защита от трояна DroidJack

Первое, на что следует обратить внимание пользователю, — и DroidJack, и OmniRAT требуют при инсталляции большое количество разрешений. Если вы пытаетесь установить на свой смартфон фонарик, резонно задуматься, зачем ему доступ к отправке SMS и адресной книге.

Во-вторых, даже несмотря на то, что шпион удаляет свой значок из списка приложений, работающую программу все равно видно в перечне запущенных процессов. Наконец, DroidJack прекрасно ловится большинством современных антивирусов для Android, поэтому регулярная проверка устройства бывает все же небесполезна.

Троян для слежки Pegasus

Пегас — это, как известно, конь с крыльями. Применительно к Android и iOS Pegasus — это троянский конь, одна из известнейших разновидностей коммерческих мобильных шпионов.

Любопытно, что Pegasus способен устанавливаться на мобильные устройства Apple, не подвергнутые процедуре джейлбрейка. В ходе нескольких известных целевых атак «Пегаса» пытались доставить на iPhone при помощи SMS-сообщений, содержащих вредоносную ссылку. Для установки в систему троян использует уязвимости, правда для устаревших на сегодняшний день версий iOS (до 9.3.5). Однако никто не знает точно, на что способны более современные редакции Pegasus, разработчики которого (а в создании шпиона подозревают израильскую компанию NSO Group) здравствуют и поныне.

Троян состоит из нескольких функциональных модулей, которые подгружает на инфицированное устройство по мере необходимости. Набор функций у Pegasus в целом стандартен для подобного spyware: это кейлоггинг, создание скриншотов, чтение SMS и почтовой переписки, копирование истории браузера, прослушивание телефонных звонков и так далее.

Троян Pegasus старается вести себя по возможности скрытно и никак не проявляться на скомпрометированном устройстве. Если она обнаружит, что в телефон вставлена другая сим-карта, или не сумеет достучаться до управляющего сервера в течение 60 суток, программа самоуничтожается. Все это свидетельствует о том, что Pegasus заточен на таргетированные атаки, это не «оружие массового поражения».

Известные образцы Pegasus для Android не используют уязвимостей, но для получения администраторских привилегий (без которых не смогут украсть с девайса ничего, кроме названия его модели) применяют традиционную тактику — достают юзера назойливыми алертами до тех пор, пока он не согласится нажать на заветную кнопочку.

Защита от трояна Pegasus

Методов защиты от Pegasus существует несколько: для владельцев iPhone и iPad — вовремя обновлять систему, для пользователей Android — не выдавать левым приложениям административных полномочий, даже если они очень об этом просят.

Заключение

Коммерческие трояны были, есть и будут есть системы пользователей. Просто потому, что спрос, как говорил один умный дядька по имени Джон Мейнард Кейнс, рождает предложение. Антивирусы, как мы уже выяснили, не панацея, поэтому для защиты от троянов для слежки следует использовать самый мощный из существующих на сегодняшний день аналитических инструментов — головной мозг. Проверяйте устанавливаемые программы антивирусными утилитами, следите, на какие сетевые адреса они стучатся во время работы, наблюдайте, какие процессы запускаются в системе, не забывайте вовремя обновлять ОС, отключать ненужные компоненты вроде Java Runtime и накатывать по вечерам не только ноль пять нефильтрованного, но и все актуальные патчи безопасности.

Источник: rucore.net

ТОП-10 ШПИОНСКИХ ПРОГРАММ ДЛЯ СЛЕЖКИ ЗА КОМПЬЮТЕРОМ И СМАРТФОНОМ

Идея шпионского ПО для отслеживания активности на электронных устройствах стара как мир. Это подручный инструмент, призванный похищать данные с других компьютеров, смартфонов или планшетов.

Ежегодно появляются все более изощренные системы мониторинга, разработки в сфере ИИ и прочее, и прочее. Многие компании-производители предлагают даже бесплатные приложения для отслеживания данных на своих сайтах.