Чтобы получить доверие от новых клиентов, предложите им полезную услугу — аудит программ 1С на проверку лицензионности. Услуга выполняется легко и быстро и не требует каких‑то вложений. Предлагайте аудит и текущим клиентам, для профилактики безопасности. Таким образом, вы можете их спасти от административной и уголовной ответственности за нарушение авторских прав фирмы «1С».

1. Поиск программных файлов «1С» на жестких дисках компьютеров

Проверка должна происходить на каждом компьютере клиента. Запустите компьютер в обычном режиме. В меню «Пуск» выберите пункт «Найти» — «Файлы и папки», далее введите поисковую строку «1cv*.exe». Функционал поиска можно вызвать также по F3, находясь в корневой папке соответствующего диска или в папке «Компьютер» — «Этот компьютер».

Обязательно проверьте настройки параметров папок и поиска! Файлы могут быть спрятаны в папках. В «параметрах поиска и папок» выберите поиск в сжатых архивах и в системных папках. Эта настройка позволит найти файлы в архивах zip и cab.

Лицензирование программы Виды лицензий

Если поиск не дал результатов, можно переходить к обследованию следующего компьютера. Если файлы найдены, переходите к следующему пункту.

2. Проверка работоспособности программ

Запустите каждую найденную программу обычным способом — двойным кликом мышкой. Но не трогайте файлы из каталогов «patch» или «crack», эти файлы могут быть модифицированы или заражены.

После запуска программы должно появится окно для запуска информационной базы. Запустите любую имеющуюся базу или попробуйте создать новую. Лицензионная версия должна запуститься. При отсутствии ключа программа выдаст сообщение об ошибке «Не обнаружен ключ защиты программы!». В обоих случаях можно закрыть программу и переходить к следующему пункту.

Если программа не запустилась и не выдает ошибок — значит, этот файл сотрудниками не используется, он устарел. Он может быть удален после консультации с администратором и собственником ЭВМ.

3. Проверка работоспособности программ без интернета

Отключите физически интернетный кабель от компьютера, разорвите все сетевые соединения, включая Wi‑Fi и 3G/4G. Попробуйте запустить программу снова. Программа может перестать запускаться или выдавать ошибку про отсутствие ключа или лицензии — это хорошо. Значит, система защиты функционирует правильно и можно переходить к тестированию следующих файлов.

Если отключение сети не повлияло на работоспособность программ, закрывайте программу и переходите к следующему пункту.

4. Проверка работоспособности программ при отключении ключа защиты

Выключите компьютер и осмотрите его системный блок. Вы можете обнаружить аппаратный ключ защиты. Ключи защиты могут быть двух видов: для порта USB и для порта LPT.

Если вы обнаружили ключ защиты, отключите его. Затем включите компьютер и повторите манипуляции с проверкой работоспособности. Программы не должны запускаться.

Если аппаратный ключ отсутствует, но программа запускается, то:

Лицензионные программы бесплатно. Бесплатные лицензии.

- Тестируемая программа не имеет систему защиты и для запуска не требует ключей или лицензий. Такие программы: базовая версия «1С:Предприятие» версий 7.7, 8.0 и 8.1; учебная версия «1С:Предприятие 8». Чтобы это подтвердить, обратитесь к свойствам файла правой кнопкой мыши.

- Тестируемая программа запускается без ключей, при наличии лицензий — «1С:Предприятие 8.2» и поздние версии. Чтобы это подтвердить, переходите к следующему пункту.

- Система защиты программы взломана (пиратская версия).

5. Проверка работоспособности системы защиты версий «1C:Предприятие 8.2» и выше, выпущенных после 2010 года (самый сложный пункт)

Современные версии «1C:Предприятие 8» при отсутствии подключения к сети ищут локальный ключ. Взлом программы направлен на эмулирование аппаратных ключей. Простыми словами — программа будет показывать, что к компьютеру подключен USB‑ключ.

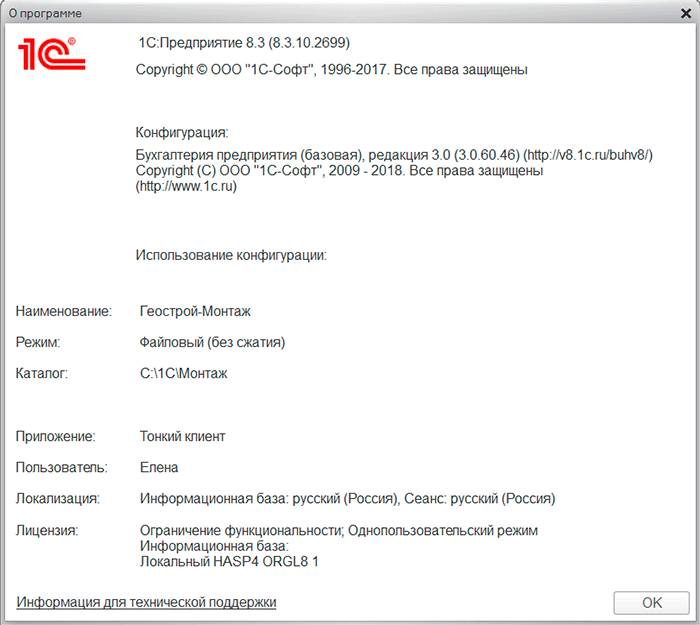

Откройте программу и выберете кнопку «О программе». В открывшимся окне обратите внимание на строку «Лицензия». После первой записи о используемой лицензии могут следовать строчки «Информационная база:» и далее отображаться история использовавшихся с данной конфигурацией ключей. Например:

После слов «Информационная база:» ссылаются на аппаратный ключ «Локальный HASP 4 ORGL8 1» — это историческая запись. В данном случае осталось проверить файлы программных лицензий на носителях отсоединенного от ЛВС компьютера. Для этого снова используйте поиска программных файлов на компьютере по маске *.lic. Файл программной лицензии должен быть в единственном экземпляре, независимо от количества релизов.

Кроме наличия файла использование программных лицензий должно подтверждаться специальным документом «Лицензия на . Данные для получения лицензии ». Этот бумажный документ из конверта, который передавался пользователю в комплекте с иными принадлежностями (регистрационной карточкой, дисками с дистрибутивами, руководством пользователя) при приобретении соответствующей лицензии.

6. Подведение итогов

После полной проверки каждого компьютера клиента необходимо донести до пользователя, есть ли у него нелицензионные программы и к каким последствиям это может привести. Ни в коем случае не удаляйте файлы без согласования с администратором и собственником ЭВМ!

Взломанные файлы могут остаться в архивах rar, 7zip или в другом не поддерживаемом ОС формате. Данные архивы и любую манипуляцию с ними стоит обсуждать с администратором и собственником ЭВМ.

Дополнительно можно провести аудит прикладных конфигураций.

Заинтересованы в том, чтобы регулярно проводить аудиты?

Заполните форму и получите дополнительные материалы от дистрибьютора «1С‑Рарус»! Консультацию по антипиратству можно получить у менеджера по маркетингу — Ларичкиной Ирине:

Источник: rarus-soft.ru

Свободное ПО: «проверка лицензионности»

Перед руководством организации, которая перевела свои компьютеры под управление «свободных» операционных систем, постоянно маячит угроза «проверки хозяйственной деятельности». Среди прочего, проверять она будет и лицензионность установленного на компьютерах программного обеспечения. И, разумеется, унесет весь компьютерный парк «на экспертизу», не найдя на привычном месте «лицензионной наклейки» от Windows.

О реальности такого исхода и о том, как с такими «проверками» бороться, мы сегодня и поговорим.

Реальна ли угроза?

Страх перед «проверками» подкрепляется широко распространившейся сейчас незаконной практикой привлекать к ответственности за все пиратское ПО, скопившееся в организации, кого-то одного, или директора, или системного администратора. В качестве обоснования часто говорится о том, что в их должностные обязанности входит «контроль за лицензионной чистотой ПО».

Правда, сторонники такого мнения затрудняются ответить на вопрос о том, почему за нарушение этих «должностных обязанностей» необходимо привлекать к уголовной, а не, скажем, к дисциплинарной ответственности. Непонятно еще и то, как с помощью «должностной инструкции» эту самую уголовную ответственность можно на себя принять.

Статья 146 УК РФ предусматривает ответственность за два вида действий. Во-первых, это действия с контрафактными экземплярами произведений, совершенные в целях их сбыта. Во-вторых, это незаконное использование произведения. Причем под «использованием» понимается не все подряд, а только те действия, которые перечислены во втором пункте статьи 1270 ГК РФ.

В случае с ПО наиболее распространенным видом такого использования будет «воспроизведение», то есть, создание экземпляра. Или, проще говоря, установка. И привлекать к ответственности по закону нужно того, кто лично установил на компьютер ПО на сумму более пятидесяти тысяч рублей, а не того, кто подписал какую-то «должностную инструкцию».

Однако, как уже было сказано, практика незаконного привлечения к уголовной ответственности широко распространилась. Выгодна она, прежде всего, «органам». Во-первых, у них всегда есть «крайний», а во-вторых, на этого «крайнего» можно «повесить» весь пиратский софт на предприятии, не разбираясь, кто там из пользователей его притащил и установил. В итоге у них появляется «раскрытое преступление» по статье 146 УК РФ. Вот так все просто.

Поэтому при любой милицейской проверке необходимо держать в уме, что проверяющие будут «копать» именно в направлении статьи 146 УК РФ и уголовного дела. Это, как вы понимаете усугубляет ситуацию. Но могу вас успокоить: в случае со «свободным» софтом привлечение к уголовной ответственности невозможно.

Уголовное дело предполагает существование потерпевшего, который должен подтвердить факт нарушения авторских прав и стоимость «спираченного» ПО. В случае с бесплатными линуксами их нулевая цена общеизвестна, так что об уголовной ответственности говорить не приходится.

Возможно привлечение к ответственности административной, по статье 7.12 КоАП. В таких делах суды часто смотрят на нарушения закона сквозь пальцы, а никакой минимальной суммы, с которой начинается ответственность, эта статья не предусматривает. Но даже при этом страхи возможных «проверок лицензионности» стоит считать сильно преувеличенными.

Как правило, проверяющие знают о существовании бесплатных операционных систем, и никаких претензий в таких случаях не возникает. Все, что может заинтересовать их — это наличие на компьютере виртуальной машины с установленной копией Windows, а также программы для этой ОС, установленные под Wine.

«Подтверждения легальности»

Страхи проверок активно используются и компаниями, продающими дистрибутивы Linux и прилагающими к ним «лицензии», как раз на такой случай. Иногда к «лицензиям» прилагаются и другие атрибуты лицензионности, например, «лицензионные наклейки». Это — самая настоящая «медвежья услуга» для пользователей: таким образом далекие от компьютеров люди привыкают к тому, что наклейка и другие «атрибуты лицензионности» должны присутствовать непременно.

К тому же, сравнив любой произвольно взятый дистрибутив Linux «с наклейкой» и без, мы сможем прийти к выводу о том, что цена за нее, мягко говоря, великовата.

За рубежом, где подобный этап борьбы полиции с линуксом уже прошли, уже выработались способы противодействия, и основной из них — подтверждение лицензионности с помощью распечатанного и переведенного текста той лицензии, на условиях которой распространяется конкретный дистрибутив или программа. Чаще всего — это GNU GPL. Кстати, в сети можно скачать ее переведенную и заверенную нотариусом копию.

Есть еще один документ, который может служить подспорьем в нелегком деле «подтверждения лицензионности» свободных программ. Это — одна из частей методического пособия по корпоративному лицензированию, составленного Некоммерческим партнерством поставщиков программных продуктов. В ней говорится об особенностях лицензирования программ, распространяемых на условиях «свободных» лицензий.

Что касается советов, содержащихся в этом пособии, то они стандартны: сохранять побольше материальных свидетельств получения программы, распечатывать тексты лицензий и ставить ПО на баланс. Кроме этого, НП ППП выпускает еще одно пособие «Компьютерное пиратство: методы и средства борьбы», которое предназначено для сотрудников правоохранительных органов. Оно распространяется уже давно, поэтому большинство правоохранителей знают, что это за организация, и к ее мнению прислушаются.

Стоит сохранять все материальные свидетельства приобретения вами программы: чеки, упаковку, договоры, если они есть. Для демонстрации «легальности» можно также продемонстрировать окна программ, содержащие указание на применимую к ним лицензию, а также веб-сайт производителя.

Закон «О милиции» и как с ним бороться

Обычно при описании процедуры проверок принято ссылаться на законы «О милиции» и «О защите прав юридических лиц и индивидуальных предпринимателей при проведении государственного и муниципального контроля и надзора», которые детально регламентируют порядок проверок организаций и их периодичность. Согласно им, о проверке должно быть вынесено постановление начальника, в котором должны быть перечислены сотрудники милиции, проводящие проверку.

В январе прошлого года в эти законы были внесены изменения, существенно ограничивающие права милиции при проведении таких проверок. Милиция лишилась возможности проверять соблюдение налогового законодательства, в закон «Об оперативно-розыскной деятельности» и КоАП были внесены изменения, обязывающие проверяющих выдавать копии документов тому лицу, у которого они изъяты, а также был более детально регламентировал сам порядок изъятия. Кстати, документ в электронной форме — это тоже документ, и при изъятии компьютера стоит требовать возможности скопировать содержимое жесткого диска.

Однако, милицией очень быстро было найдено противоядие. Для того, чтобы зайти в любую контору «с проверкой», просто пишется «рапорт» оперуполномоченного, о том, что у него есть «оперативная информация» о том, что по такому-то адресу на компьютерах установлено контрафактное ПО. Руководителем ОВД дается поручение провести проверку по признакам преступления в порядке статей 144-145 УПК. Милиция идет и проводит «осмотр места происшествия», а при необходимости — изымает в ходе этого осмотра компьютеры.

Отдельный вопрос — о том, откуда берется такая «оперативная информация»: есть основания полагать, что в большинстве случаев рапорты о ее наличии просто фабрикуются, только для того, чтобы провести проверку. Оперативно-розыскная деятельность секретна, так что о том, кто на вас «настучал», вам никто не расскажет, и в суд этот отказ обжаловать бесполезно.

Все дело в том, что Уголовно-процессуальный кодекс не содержит таких строгих требований, как закон «О милиции»: он не требует периодичности проверок, выдачи копий документов при изъятии оригиналов, и всего прочего. В его 84-й статье говорится о том, что копии документов могут быть предоставлены тому лицу, у которого изъяты оригиналы — по его ходатайству. А могут и не быть — на усмотрение следователя. А закон «О защите прав юридических лиц. » на производство предварительного следствия не распространяется вообще.

Так что милиция, скорее всего, будет настаивать на том, что они проводят проверку по «признакам преступления» и действуют только в соответствии с УПК. В этом случае необходимо ссылаться на инструкцию «о порядке проведения сотрудниками милиции проверок и ревизий финансовой, хозяйственной, предпринимательской и торговой деятельности», которая во-первых, регламентирует именно проверку при наличии признаков преступления, а во-вторых, детально определяет порядок проведения проверки и требует руководствоваться при этом также и законом «О милиции».

Эту инструкцию, а также упомянутые законы стоит распечатать и держать под рукой (желательно — по одному экземпляру на кабинет, на тот случай, если сотрудникам запретят выходить из помещений, как часто бывает).

Подготовка

Кроме распечатки подходящих законов и инструкций, стоит заранее провести в организации аудит ПО, и удалить все, что вызывает сомнения в «лицензионной чистоте». Кстати, если вы полностью перевели рабочие места под Linux, не думайте, что этого достаточно для того, чтобы обезопаситься. Стараниями разработчиков Wine под этим «не-эмулятором» беспроблемно работает большое количество программ для Windows, каждая из которых может оказаться «пиратской». Устанавливаются они в каталог пользователя и для их установки знать пароль root’а вовсе не требуется. Так что стоит это учесть при организации аудита.

Если к вам проверка все-таки пришла, не стоит в ходе ее проведения требовать изъятия только жестких дисков, или, наоборот, только системного блока целиком, или расчета контрольной суммы файлов на жестком диске, или еще чего-то подобного. Определенного порядка изъятия компьютеров не существует, поэтому изымают их как угодно. Единственное требование — описание и опечатывание изъятого, но и его порядка закон не установил.

Имеет также смысл определить в организации лиц, уполномоченных быть ее представителем при таких проверках. Сделать это нужно приказом, как и положено, а копию этого приказа — приложить к распечаткам законов, о которых говорилось выше.

Дополнительным сигналом о том, что вас могут проверить, может стать письмо от местного представителя кого-нибудь из производителей «коммерческого» ПО или правоохранительных органов — о том, что у вас, якобы установлен «пиратский» софт. У этого письма есть свое назначение. В самом начале мы говорили о практике привлечения к уголовной ответственности директора или сисадмина, назначенных «крайними». Такое письмо, согласно этой практике, считается «доказательством умысла»: якобы «виновный» директор, зная о том, что у него установлен контрафакт, продолжает его использовать, что «свидетельствует о наличии умысла».

Почему-то при этом упускается из виду то, что письмо не содержит указаний на конкретные компьютеры с «пираткой». С таким же успехом можно считать «доказательством умысла» в любом преступлении просто тот факт, что обвиняемый знал, что «нехорошо так делать». К тому же, неустранение последствий преступления не является соучастием в нем.

Тем не менее, такие «доказательства» фигурируют во многих уголовных делах, связанных с контрафактом. Так что после получения такого письма следует приготовиться к грядущей проверке. Ну и, разумеется, следует заранее прочитать все те нормативные документы, ссылки на которые содержатся в этой статье. С изучения своих прав лучше всего начинать их защиту.

Источник: habr.com

seerozha

На просторах великой страны нас встречает могильный покой

Инструкция о прохождении проверок лицензионности программного обеспечения seerozha 3 ноября, 2009

К несчастью для моего работодателя, кушать хотят все, в том числе и сотрудники правоохранительных органов. Одним из эффективных методов удовлетворения аппетита — организация проверки лицензионности и правомерности использования программного обеспечения. Поскольку платное ПО на все объекты уже давно приобретено, начинаются дурные вопросы по поводу легальности использования бесплатных программ, наличия клиентских и терминальных лицензий Windows, и прочее, прочее, прочее.

Зачастую проверяемые под прессом отдельных сотрудников правоохранительных органов теряются, и рассказывают совсем не то, что нужно, да и необходимой технической квалификацией (пониманием, что и каким образом работает и как лицензируется).

В общем, сделали инструкцию о прохождении проверок, которую можно использовать как шаблон-пособие:

Рекомендации для Заказчика по подтверждению

лицензионности используемого программного обеспечения

и действиях при проверках правоохранительными органами

1. Учет комп ьютеров на объекте Заказчика.

Системный администратор (инженер) объекта Заказчика должен иметь в своем распоряжении следующие документы:

— сводную ведомость инвентаризации компьютерной техники и программного обеспечения в форме таблицы, включающую аппаратную конфигурацию компьютера (модель и частота процессора, модель и объем оперативной памяти, модель материнской платы, модель и объем жесткого диска), серийный номер компьютера, номер и дату счета-фактуры и товарной накладной на приобретение компьютера, список программного обеспечения, установленного на компьютере;

— копии счетов-фактур и товарных накладных на приобретение компьютеров, заверенных печатью организации;

— копии счетов-фактур и товарных накладных на приобретение программного обеспечения, заверенных печатью организации;

— копии лицензионных соглашений на программное обеспечение (например, Microsoft Open License ) в случае их предоставления собственником (продавцом) программного обеспечения, заверенных печатью организации;

— упаковочные материалы (коробки) и дистрибутивы программного обеспечения в случае их предоставления собственником (продавцом) программного обеспечения;

— копии актов, договоров (поставки, продажи или аренды) или иных юридически значимых документов, подтверждающих правомерность использования программного обеспечения, заверенных печатью организации;

— копию настоящей инструкции.

Все компьютеры, находящиеся на объектах Заказчика должны быть маркированы лицензионными наклейками, подтверждающими правомерность использования операционной системы ( Microsoft Windows XP или Microsoft Windows Vista в соответствии с фактически установленной).

Лицензионные ключи на программное обеспечение, указанные его при установке должны соответствовать фактически указанным на наклейках (коробках) или в лицензионных соглашениях.

Установка и использование любого программного обеспечения, правомочность использования которого не подтверждена документально (включая свободно распространяемые, бесплатные, самостоятельно разработанные и пр.) не допускается. В случае использования свободно распространяемого ( Open Source ) программного обеспечения необходимо иметь распечатанный текст лицензии, на основании которой это программное обеспечение используется.

Хранение на компьютерах и серверах объекта, а также на иных информационных носителях ( flash -диски, носители CD / DVD , жесткие диски) дистрибутивов программного обеспечения (даже без их установки на компьютеры) правомочность хранения которых не подтверждена документально (включая свободно распространяемые, бесплатные, самостоятельно разработанные и пр.) не допускается.

2. Нормативные документы и правовая ответственность за использование нелицензионного программного обеспечения.

Ответственность за использование нелицензионного программного обеспечения предусмотрена следующими нормативными документами:

— уголовный Кодекс РФ, ч. 2 и 3 ст. 146;

— гражданский Кодекс РФ, ст. 1301;

— кодекс РФ об Административных Правонарушениях (КоАП), ч.1 ст. 7.12;

— международные конвенции, в которых участвует Россия.

На основании этих документов за использование нелицензионного программного обеспечения предусмотрены следующие виды ответственности:

ОТВЕТСТВЕННОСТИ

ОТВЕТСТВЕННОСТЬ

Источник: seerozha.livejournal.com