Как уже упоминалось, распространение ПО по Сети требует аутентификации, которая достигается благодаря использованию сертификатов. Рассмотрим этот процесс подробнее.

При покупке коробочного ПО обычно не возникает сомнения в том, что программный продукт, находящийся внутри, принадлежит производителю. Однако, когда вы скачиваете продукт из Сети, нет гарантии, что поставщик данного ПО является именно тем, за кого себя выдает, а скачиваемое ПО не содержит вирусов.

Данная проблема решается путем внедрения в распространяемый продукт кода аутентификации (Authenticode), позволяющего включать информацию о разработчике посредством использования цифровой подписи. Скачивая ПО, подписанное кодом аутентификации и заверенное центром сертификации, пользователи могут быть уверены, что ПО не было изменено после подписания.

Согласно компонентной модели, элементы кода могут загружаться на компьютер пользователя во время обращения на Web-ресурс, например, для воспроизведения анимации. Для того чтобы исключить загрузку небезопасного кода, применяется система подписанных приложений. На основе данной технологии пользователи могут безбоязненно получать подписанные приложения.

Пригожин пришел в Минобороны подписывать контракт #shorts

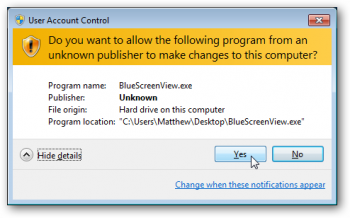

Если пользователь Internet Explorer встретит компонент, распространяемый без подписи, программа (в зависимости от внутренних настроек безопасности браузера) либо откажется загрузить такой код, либо выдаст предупреждение о небезопасном компоненте. Если же пользователь столкнется с подписанным приложением, клиентская программа подтвердит его безопасность (рис. 10.9).

Рис. 10.9. Предупреждение о возможности:небезопасной инсталляции — сверху; безопасной инсталляции — снизу

В Internet Explorer для импорта и экспорта сертификатов предусмотрен менеджер импорта и экспорта сертификатов — Internet Explorer Certificate Manager, который позволяет инсталлировать и удалять сертификаты клиентские и сертификаты центров сертификации.

В пакете Office2003 технология цифровых подписей применяется для подписывания файлов, документов и макросов. Если подписан весь файл, цифровая подпись гарантирует, что этот файл не изменялся с момента подписывания. Подписывание кода аналогично цифровой подписи, но обычно понятие » цифровая подпись » соотносится с процессом подписывания документа, а «подписывание кода» — с подписыванием исполняемого кода. Подписывание кода гарантирует, что он не изменялся с того момента, когда был подписан первоначально. Важное значение в Office 2003 имеет возможность запретить выполнение неподписанных макросов 2 . Макросы позволяют повысить эффективность работы, но в то же время представляют угрозу как средство распространения вирусов.

Безопасность при переписке

Как было показано в предыдущих разделах, для обеспечения секретности и аутентификации отправителя необходимо шифрование данных и подтверждение подлинности документов с помощью электронной подписи.

Как подписать документ электронной подписью с Smart ID

Рассмотрим систему безопасности почты на примере программы Outlook 2003.

Получить доступ к системе безопасности можно по команде Сервис -> Параметры -> Безопасность (рис. 10.10).

Рис. 10.10. Вкладка «Безопасность» панели «Параметры» Outlook 2003

Для того чтобы воспользоваться системой безопасности, точно так же, как и для работы с защищенными Web-ресурсами, необходимо получить личное цифровое удостоверение — цифровой сертификат, который выдается независимым центром сертификации на конкретный адрес электронной почты. Если у пользователя имеется несколько адресов электронной почты, ему необходимо иметь несколько сертификатов. На основе цифрового сертификата пользователь получает индивидуальную электронную подпись и пару ключей (открытый и закрытый).

Кнопка «Получить удостоверение» (рис. 10.10) должна отсылать пользователя на сайты организаций, предоставляющих сертификаты. В качестве источника получения сертификата можно назвать www.verisign.com или www.thawte.com.

Получив цифровое удостоверение, пользователь может подписывать свои письма. Для этого необходимо поставить флажок в строке «Добавлять цифровую подпись к исходящим сообщениям». В этом случае все сообщения, которые пользователь отправит, будут содержать его подпись и открытый ключ, и каждый, кто получит такое письмо, сможет отправить в ответ зашифрованное сообщение. Установить флажок «Шифровать содержимое и вложения исходящих сообщений» имеет смысл в том случае, если у пользователя имеются подписи (открытые ключи) всех, с кем он переписывается.

Outlook 2003 позволяет сохранять цифровые сертификаты от любых корреспонден-тов, которые посылают вам подписанную почту, просматривать их, проверять или удалять.

Источник: infopedia.su

Code Signing сертификаты или сертификаты разработчика. Виды, как выбрать

В прошлый раз мы рассматривали цифровые SSL сертификаты, в этот раз рассмотрим еще один вариант цифровых сертификатов.

Code Signing сертификаты — это сертификат, которым подписывается программное обеспечение или скрипты, который подтверждает автора программы и гарантирует, что код не был изменен, после того, как была наложена цифровая подпись. Также их еще называют сертификаты разработчика.

Итак сертификаты разработчика предоставляют нам несколько возможностей. Во-первых это механизм цифровой подписи, которая подтверждает, что программа, которой вы пользуетесь действительно выпущена той или иной компанией, то есть гарантирует подлинность источника. А во вторых гарантирует целостность содержимого, то есть, что с момента подписания программный продукт не был поврежден или изменен.

Во всех современных версиях Windows, начиная с Windows XP SP2, при установке программного обеспечения без такой цифровой подписи вы получите предупреждение. То же самое кстати касается и установки драйверов, которые не имеют соответствующей цифровой подписи.

В случае, если цифровая подпись не найдена, Windows выдаст предупреждение, что у этой программы «Неизвестный издатель» и запускать её не рекомендуется.

В случае, если программа имеет цифровую подпись, то окошко будет выглядеть иначе и вы также сможете посмотреть информацию о сертификате.

Какие бывают виды Code signing сертификатов, и чем отличаются?

Прежде всего рассмотрим сертификаты, по центрам сертификации, которые их выпускают.

Лучше всего различия между сертификатами от разных центров сертификации показывает сводная табличка.

В колонках указаны названия центров сертификации, а в в строках тип сертификата или технология/платформа для которой он используется.

| Microsoft Authenticode Signing | + | + | + | + | + | + | + |

| Code Signing for Apple | + | + | + | + | + | + | |

| Microsoft Vba Signing | + | + | + | + | + | + | + |

| Java Code Signing | + | + | + | + | + | + | + |

| Adobe Air Signing | + | + | + | + | + | + | + |

| Kernel Mode Signing | + | + | + | + | |||

| Android | + | ||||||

| Windows Phone | + | ||||||

| Qualcomm BREW | + | ||||||

| Стоимость, от | 500$ | 250$ | 90$ | 220$ | 220$ | 330$ | 200$ |

стоит уточнить, что не все центры сертификации дают полную информацию о платформах, на которых работают их сертификаты, поэтому плюсом отмечены только те платформы, поддержка которых в явном виде заявлена центром сертификации.

Microsoft Authenticode

Для подписи 32 и 64 битных файлов (.exe, .cab, .dll, .ocx, .msi, .xpi и .xap файлы). Также позволяет подписывать код для Microsoft® Office, Microsoft VBA, Netscape Object Signing и Marimba Channel Signing.

Поддерживает приложения на Silverlight 4

Code Signing for Apple

Позволяет разработчикам подписывать программы для Mac OS, а также обновления для программного обеспечения

Microsoft Office Vba Signing

Java Code Signing

Для подписи Java апплетов. Позволяет подписывать .jar файлы и Java приложения для настольных и мобильных устройств.

Распознается Java Runtime Environment (JRE)

Adobe Air Signing

Для подписи файлов .air

Требуется для всех приложений, основанных на AIR

Kernel Mode Signing

Сертификаты разработчика Kernel-Mode позволяют подписывать, так называемые kernel-mode приложения и драйвера устройств. 64 битная версия Windows Vista и Windows 7 требуют, чтобы все kernel-mode приложения были подписаны сертификатом и доверенного центра сертификации.

Android

Для подписи и оптимизации .apk файлов для платформы Android

Microsoft Windows Phone

Для цифровой подписи приложений для Windows Phone и Xbox 360. Требуется для сервиса Microsoft App Hub

Qualcomm BREW

Для тех, кто разрабатывает приложения под платформу BREW (Binary Runtime Environment for Wireless)

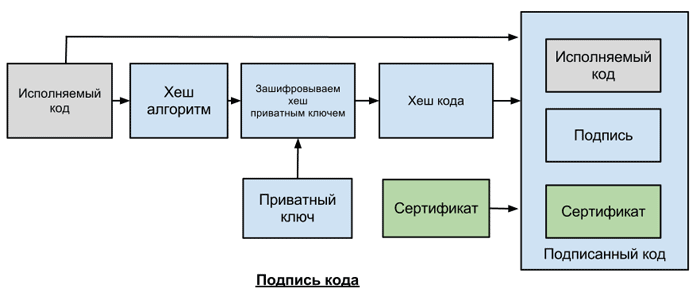

Как работает Code Signing сертификат:

Процесс подписи кода.

- Издатель (разработчик) запрашивает Code Signing сертификат у центра сертификации

- Используя SIGNCODE.EXE или другую утилиту для подписи кода издатель, cоздает хеш кода, используя алгоритмы MD5 или SHA

- Кодирует хеш, с помощью приватного ключа

- Создает пакет, который включает в себя: код, зашифрованный хеш и сертификат издателя

Процесс проверки подписанного кода.

- Пользователь скачивает или устанавливает подписанное ПО и платформа или система пользователя проверяет сертификат издателя, который подписан корневым приватным ключем центра сертификации

- Система запускает код, используя тот же самый алгоритм создания хеша, как издатель и создает новый хеш

- Используя публичный ключ издателя, который содержится в сертификате, система расшифровывает зашифрованный хеш

- И сравнивает между собой 2 хеша

Центр сертификации

Когда разработчик запрашивает цифровой сертификат — центр сертификации идентифицирует его и выпускает сертификат, связанный с корневым сертификатом центра сертификации. Платформы и устройства содержат в себе корневой сертификат соответствующего центра сертификации. То есть если платформа или устройство доверяет какому-либо центру сертификации, то оно доверят и вашему сертификату, подписанному этим центром сертификации.

В случае если хеши не совпадают вы получите ошибку при запуске такого ПО — это может означать, что ПО было модифицировано вирусом или злоумышленником.

Когда ПО расшифровывает цифровую подпись, оно проверяет также корневой сертификат в системе, источник проверенной информации. В случае использования самоподписного сертификата, вы получите ошибку: «издатель не может быть проверен». Поэтому важно использовать сертификаты того центра сертификации, чьи корневые сертификаты уже установлены в системе у предполагаемого пользователя программы.

О самом процессе верификации организации рассказывать не буду, так как он такой же как и для SSL сертификатов с валидацией организации, о чем мы уже говорили в прошлой статье.

Несколько слов про timestamp.

Timestamp или временная метка используется для указания времени, когда цифровая подпись была сделана. Если такая метка присутствует, то приложение, которое проверяет подпись проверит был ли сертификат, связанный с подписью валидным на момент подписи. Если же такой метки нет, и срок сертификата уже закончился, то подпись будет считаться недействительной.

Пример:

Сертификат действителен с: 01.01. 2008

Сертификат действителен до: 31.12.2010

Подпись сделана: 04.07.2009

Подпись проверена: 30.04.2012

C временной меткой (timestamp) подпись пройдет проверку, поскольку на момент подписи сертификат был действителен. Без такой метки сертификат не пройдет проверку, поскольку на момент проверки у сертификата уже закончился срок.

То есть такая метка позволяет использовать подписанный код, даже после срок окончания сертификата.

Подведем итог

Для выбора сертификата сначала нужно выбрать центр сертификации, который выпускает сертификаты под нужную вам платформу, а дальше выбор по сути сводится к выбору по цене и по известности центра сертификации, зачастую клиенты выбирают те центры сертификации, с которым уже работали ранее.

Несколько советов.

- Заявку на сертификат желательно оформлять с той же машины, с которой вы потом будете выполнять подпись ПО.

- Большинство центров сертификации рекомендуют генерировать заявку на сертификат через Internet explorer, хотя при генерации заявок через другие браузеры у нас также не было проблем.

Буду рад ответить на вопросы по сертификатам разработчика, в рамках своей компетенции, так как сам разработчиком не являюсь.

Также буду рад дополнениям и уточнениям от тех, кто такими сертификатами пользуется.

UPD: добавил важную информацию про timestamp (временную метку), спасибо TolTol и crea7or

- code signing

- цифровая подпись

- сертификаты

- сертификат разработчика

- Блог компании «TutHost»

- Информационная безопасность

- Разработка веб-сайтов

Источник: habr.com

Кто подписывает подписанные программы

В электронном документообороте простая электронная подпись (ПЭП) имеет силу собственноручной подписи: закон разрешает подписывать ей первичные документы при соблюдении нескольких условий. Разбираемся, как это работает на нашей платформе.

Что такое простая электронная подпись

Вот что об электронной подписи написано в законе:

«Простой электронной подписью является электронная подпись, которая с помощью кодов, паролей или иных средств подтверждает факт формирования электронной подписи определенным лицом».

— ч. 2 ст. 5 № 63-ФЗ от 6 апреля 2022 г

Например, на сайте интернет-магазина вам высылают смс со специальным кодом. Номер телефона — это способ идентифицировать вашу личность, а высланный код — ключ к электронной подписи. Когда вы вводите код из смс на сайте магазина, вы ставите простую электронную подпись.

Как работает простая электронная подпись

Простая электронная подпись используется, например, в документообороте компании с контрагентами. Всё сразу становится намного проще.

Без ПЭП; С ПЭП

Компания заключает договор с самозанятым, который живет на Бали и разрабатывает сайты.; Самозанятый получает договор в электронной форме. Ему высылают договор, который месяц летит на самолете сначала в Джакарту, а потом на Бали.;Нажимает «Подписать документ». Самозанятый подписывает договор и высылает его назад.; Ему на телефон приходит смс со специальным кодом. Еще через месяц бухгалтер получает копию и подписывает ее. Наконец-то можно приступать к делу.;Он вводит код в окошко — документ подписан.

Электронный документооборот | Что такое ЭДО и как это работает

Как работает электронный документооборот (ЭДО) Консоли? В чем преимущества нашей электронной подписи и как с помощью ЭДО наши клиенты добиваются 100% подписания всех закрывающих документов.

Легально ли подписывать документы простой электронной подписью

Минфин и ФНС не раз подтверждали, что ПЭП можно использовать для подписания первичных учетных документов, то есть для любых документов, подтверждающих факт хозяйственной жизни компании. Вот, посмотрите сами:

- Письмо Минфина России от 05 марта 2019 г. №03-03-07/14313

- Письмо Минфина России от 13 июля 2020 г. №03-03-06/1/60739

- Письмо Минфина России от 22 января 2021 г. №03-03-06/1/3395

- Письмо Минфина России от 26 февраля 2021 г. №03-03-06/1/13409

- Письмо Минфина России от 12 мая 2022 г. №03-02-07/43502

- Письмо ФНС России от 10 апреля 2020 г. №ЕА-4-15/6118

«ПЭП признается эквивалентом собственноручной подписи, если это установлено федеральными законами, принимаемыми в соответствии с ними нормативными правовыми актами, нормативными актами Банка России или соглашением между участниками электронного взаимодействия, в том числе правилами платежных систем».

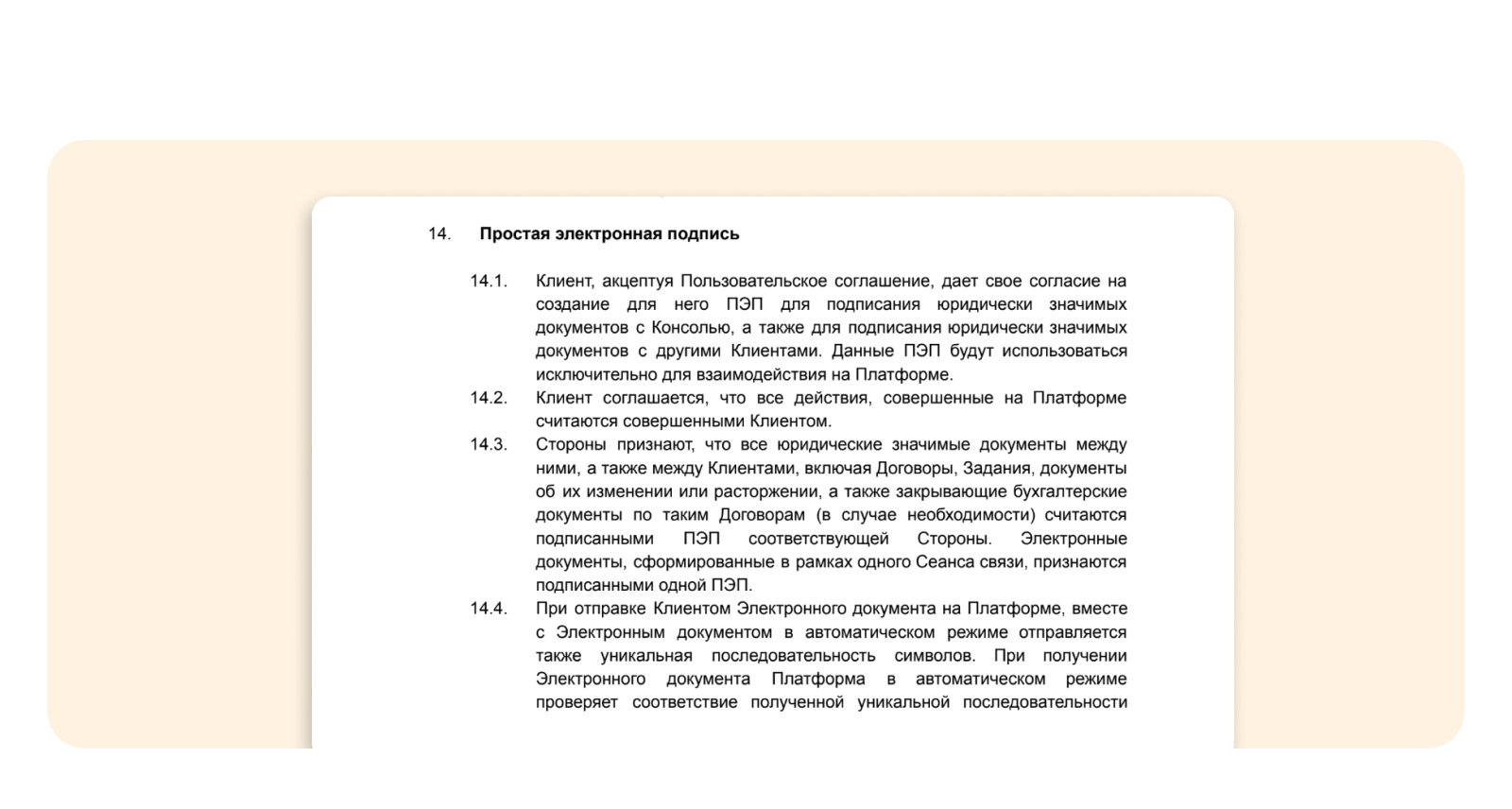

Но чтобы такая подпись приобрела юридическую силу, компания должна соблюсти два условия:

Перед тем, как начать использовать ПЭП, стороны должны заключить пользовательское соглашение или соглашение сторон об использовании ПЭП. Там нужно прописать всю процедуру, обозначить права и обязанности сторон. Тогда ПЭП приобретает силу собственноручной подписи, а в будущем можно будет проверить, когда и кто именно ее поставил.

Стороны должны решить, что будет считаться простой электронной подписью. Например, если обе стороны договорятся, что получение письма с определенного адреса означает подписание документа с помощью ПЭП, то получение такого письма будет равняться собственноручной подписи.

Попробовать бесплатно

Оставьте заявку, и мы расскажем, как Консоль.Про может вам помочь

Как работает ПЭП в Консоль.Про

В Консоль.Про все документы между компанией и исполнителем подписываются ПЭП. У нас действуют несколько ступеней идентификации лица:

- При регистрации самозанятого на платформе мы запрашиваем данные паспорта, СНИЛС и ИНН.

- Затем нужно сделать селфи с открытым паспортом, чтобы мы были уверены, кто подписывает документ.

- После этого самозанятый дает согласие на выдачу ПЭП и может пользоваться ей для подписи документов.

В личном кабинете Консоль.Про можно указать только один номер телефона, на который будет приходить код ПЭП. Так мы точно знаем, что код получает человек, который зарегистрировался на платформе.

После подписании договора с помощью ПЭП внизу документа появится небольшая синяя печать: там указаны реквизиты компании, исполнителя и время подписания. У каждой подписи есть уникальный идентификатор, и ее подлинность можно проверить прямо на платформе. Так документы в Консоль.Про приобретают юридическую силу.

Готовые документы подписываются электронной подписью со стороны заказчика и со стороны исполнителя

Регламент работы с ПЭП и способ определения лица, ставящего подпись, мы указали в пользовательском соглашении. Исполнители принимают его еще до того, как регистрируются на платформе — иначе они просто не смогут заключить договор с помощью ПЭП.

Прочитать пользовательское соглашение можно на сайте

А еще мы добавили в шаблон договора с исполнителем следующие положения. Они нужны, чтобы придать ПЭП юридическую силу в отношениях исполнителя и заказчика:

«1.2. Стороны признают, что Договор (в том числе иной документ, связанный с исполнением Договора), используемый и направляемый посредством функций Платформы, признается подписанным простой электронной подписью соответствующей Стороны.

1.3. Стороны соглашаются с тем, что документы, подписанные простой электронной подписью, имеют равную юридическую силу с документами, составленными на бумажном носителе и подписанными собственноручной подписью. Документ, подписанный простой электронной подписью, порождает права и обязательства Сторон, если он соответствует условиям, определенным Пользовательским соглашением.

1.4. Свидетельством того, что документ, подписанный простой электронной подписью, получен второй Стороной, является отображение соответствующего электронного документа (сообщения) в интерфейсе Личного кабинета Клиента».

Источник: konsol.pro