K9 Web Protection была программный продукт, разработанный Blue Coat, Inc. для фильтрации и ограничения доступа в Интернет. Это программное обеспечение было внедрено предприятиями, чтобы ограничить возможность сотрудников тратить время на непродуктивные веб-сайты и предотвратить доступ пользователей к вредоносному ПО.

Таким образом, как отключить синее пальто?

- Авторизуйтесь на Portal.Threatpulse.com.

- Выберите Service Mode> Mobility> Unified Agent.

- В Unified Agent настройки находятся «Разрешить отключение агента конечным пользователем».

Имея это в виду, как мне активировать K9 Web Protection?

Настройте K9 Web Protection на домашнем компьютере.

- Настройте K9 Web Protection на домашнем компьютере.

- Откройте свой интернет-браузер и посетите http://www.k9webprotection.com. …

- Нажмите «Далее. …

- Запомните свой пароль, который понадобится вам для блокировки или разрешения доступа к веб-сайтам в будущем.

Кроме того, работает ли K9 Web Protection в Windows 10?

Solved Everything You Wanted to Know About KLMS AGENT

Если вы используете приложение K9 Web Protection, вы могли бы попробовать запускать его в безопасном режиме на ваш компьютер с Windows 8.1 или Windows 10. Это приложение нормально работало в безопасном режиме в предыдущих версиях Windows. Однако кажется, что это часто вызывает некоторые проблемы в Windows 8.1 и Windows 10.

Как обойти агент Symantec WSS?

Чтобы добавить сайты в список обхода:

- Войдите на портал службы веб-безопасности.

- Перейдите к подключению.

- В разделе «Настройка и конфигурация»> «Выберите обходной трафик».

- Выберите один из следующих способов: Вкладка «Обойденные IP-адреса / подсети». WSS будет обходить трафик, отправляемый на IP-адреса / подсети из этого списка.

Во-вторых, что такое синий слой WebFilter?

Веб-фильтр Blue Coat делит миллиарды веб-страниц на более чем 50 языках на 85 полезных категорий которой легко могут управлять ИТ-администраторы. … WebPulse автоматически обновляет базу данных WebFilter, чтобы обеспечить наиболее точные оценки и защиту на веб-шлюзе.

Как работает Symantec WSS?

Symantec WSS — это облачное решение, которое защищает ваших сотрудников от кибер-рисков при использовании Интернета. Позволяет пользователю получать доступ к веб-ресурсам и быть защищенным от кибер-рисков, таких как вредоносное ПО, криптовалюта, фишинговые атаки, а также обеспечивать соблюдение политик в отношении того, как персоналу разрешен доступ в Интернет.

Что такое перенаправление трафика WSS?

Перенаправление веб-трафика (WTR) — это новая функция клиента Symantec Endpoint Protection (SEP), которая позволяет клиентам, владеющим как SEP, так и Web Security Service (WSS) перенаправлять веб-трафик своих клиентов Windows и Macintosh через Клиент SEP.

Как отключить агент WSS?

- Перейдите к. Связь> Агенты. .

- Найдите устройство, которое нужно отключить. Вы можете использовать поле поиска для фильтрации, включая идентификатор установки, если он известен. От. …

- Укажите продолжительность отключения. Щелкните. Отключить агента. …

- (Необязательно) — Если вам требуется тестирование сверх исходной продолжительности, вернитесь к. Действие. столбец и выберите.

Что такое категория bluecoat?

Blue Coat WebFilter классифицирует миллиарды веб-страниц в более 50 языков в 85 полезных категориях, которыми легко могут управлять ИТ-администраторы. Благодаря множеству рейтингов категорий, WebFilter дает ИТ-администраторам большую гибкость политик и детальный контроль. …

ПОСТАРАЙСЯ КАК МОЖНО БЫСТРЕЙ ОТКЛЮЧИТЬ ЭТОГО АГЕНТА ДОВЕРИЯ НА СВОЕМ ТЕЛЕФОНЕ!

Что такое Symantec Web Filter?

Symantec WebFilter повышает продуктивность бизнеса, блокируя загрузку вредоносных программ и веб-угроз, а также обеспечивая соблюдение нормативных требований.. … Global Intelligence Network обеспечивает облачный интеллект для нескольких продуктов Symantec, включая ProxySG, систему анализа содержимого, анализ вредоносных программ и аналитику безопасности.

Как узнать категорию веб-сайта?

Как я могу проверить категорию сайта?

- Откройте конфигурацию GFI WebMonitor.

- Перейдите к узлу WebFilter Edition и разверните.

- Разверните «Политики веб-фильтрации» и выберите узел «База данных WebGrade».

- В разделе «Проверить категорию URL» справа введите предполагаемое доменное имя и нажмите кнопку «Проверить категорию URL».

Что такое агент Symantec WSS?

Агент WSS — это мощный, гибкий, облачный метод подключения к WSS. Агент WSS использует VPN-туннель для безопасной маршрутизации трафика с машины конечного пользователя на WSS. … Поскольку такие запросы перенаправляются, пользователь не может обойти фильтрацию и сканирование на наличие вредоносных программ. Агент WSS предоставляет дополнительные функции безопасности.

Что такое синее пальто Symantec?

Blue Coat Systems была компания, предоставляющая оборудование, программное обеспечение и услуги, предназначенные для кибербезопасности и управления сетью.. В 2016 году она была приобретена и передана Symantec. До 2002 года компания была известна как CacheFlow.… Она также производила потребительские товары, такие как программное обеспечение для родительского контроля.

Что такое Iswss?

WSS определяет привязку цифровых подписей XML, шифрования XML и токенов имени пользователя / пароля для защиты сообщений SOAP. WSS на сервере приложений определяет, как использовать WSS для защиты вызовов веб-служб, включая веб-службы, развернутые на нашем сервере приложений.

Как включить перенаправление трафика WSS?

Компания Администратор WSS настраивает файл PAC на портале WSS. чтобы получить URL-адрес файла PAC. Файл PAC автоматизирует перенаправление веб-трафика на WSS и обеспечивает безопасные настройки прокси-сервера для ваших веб-браузеров. Метод файла PAC позволяет перенаправлять трафик порта 80 и 443 (веб-трафик) для проверки.

Что такое агент Symantec WSS?

Агент WSS — это мощный, гибкий, облачный метод подключения к WSS. Агент WSS использует VPN-туннель для безопасной маршрутизации трафика с машины конечного пользователя на WSS. … Поскольку такие запросы перенаправляются, пользователь не может обойти фильтрацию и сканирование на наличие вредоносных программ. Агент WSS предоставляет дополнительные функции безопасности.

Что такое SEP в сети?

Symantec Endpoint Protection, разработанный Broadcom Inc., представляет собой пакет программного обеспечения безопасности, который включает функции защиты от вредоносных программ, предотвращения вторжений и брандмауэра для серверов и настольных компьютеров. У него самая большая доля рынка среди продуктов для обеспечения безопасности конечных точек.

Что такое агент Symantec WSS?

Агент WSS — это мощный, гибкий, ориентированный на облако метод подключения к WSS. Агент WSS использует VPN-туннель для безопасной маршрутизации трафика с машины конечного пользователя на WSS. … Поскольку такие запросы перенаправляются, пользователь не может обойти фильтрацию и сканирование на наличие вредоносных программ. Агент WSS предоставляет дополнительные функции безопасности.

Как обойти унифицированный агент Blue Coat?

Перейдите на веб-страницу URLHide для обхода любых фильтров, исходящих из программного обеспечения Blue Coat WebFilter (см. Ресурсы). URLHide — это бесплатный прокси, который обеспечивает неограниченный просмотр, не беспокоясь об ограничениях Blue Coat WebFilter.

Что такое синее пальто UK?

Синий мундир стиль дресс-кода, традиционно носят в школах Bluecoat (английские частные школы, созданные на базе благотворительных школ). Основной элемент синего пальто — длинное (темно-синее или черное) пальто с поясом на талии, украшенное белым воротником.

Где делают Bluecoat Gin?

Bluecoat — джин, производимый Филадельфия Дистиллинг, Филадельфия. Филадельфия, открытая в 2005 году, была первой винокурней, построенной в штате Пенсильвания, который когда-то был рассадником дистилляции со времен Сухого закона.

Как мне классифицировать мой домен?

Как классифицировать мои домены?

- Выберите Профиль на левой боковой панели и выберите раздел Инструменты:

- Нажмите кнопку «Управление» для категорий:

- На странице «Управление категориями» вы можете добавить новую категорию, нажав кнопку «Добавить категорию» (1), или изменить существующую, нажав кнопку «Изменить» рядом с ней (2):

URL-адрес вредоносен?

Вредоносный URL ссылка, созданная с целью пропаганды мошенничества, атак и мошенничества.. Нажав на зараженный URL-адрес, вы можете загрузить программу-вымогатель, вирус, троян или любой другой тип вредоносного ПО, которое может поставить под угрозу ваш компьютер или даже вашу сеть, если речь идет о компании.

Что такое категоризация URL-адресов?

Категоризация URL ограничивает доступ пользователей к определенным веб-сайтам и категориям веб-сайтов. … Например, вы можете заблокировать доступ к опасным сайтам, таким как сайты, которые, как известно, заражены вредоносным ПО, и выборочно ограничить доступ к контенту, такому как контент для взрослых или потоковое мультимедиа для корпоративных пользователей.

Последнее обновление: 3 дней назад — Авторов: 9 — Авторов: 12 — Ссылки: 25 интервью и постов; 6 Видео.

Узнайте все о своем любимом. знаменитости в Интервью со знаменитостями и не забудьте поделиться этим постом!

Источник: celebrity.fm

Кейсы использования агентов endpoint из практики наших заказчиков

Ниже мы расскажем о типичных сценариях применения систем мониторинга рабочих станций на примерах из практики.

Кейлоггинг для выявления дискредитации паролей

Endpoint-агенты имеют целый набор разных функций, которые позволяют обнаруживать нелегитимные действия сотрудников в отношении компании. С их помощью можно выявлять следы нарушений ИБ-политики компании, утечек конфиденциальных документов, различных мошеннических сговоров, финансовой нечистоплотности персонала и многих других инцидентов.

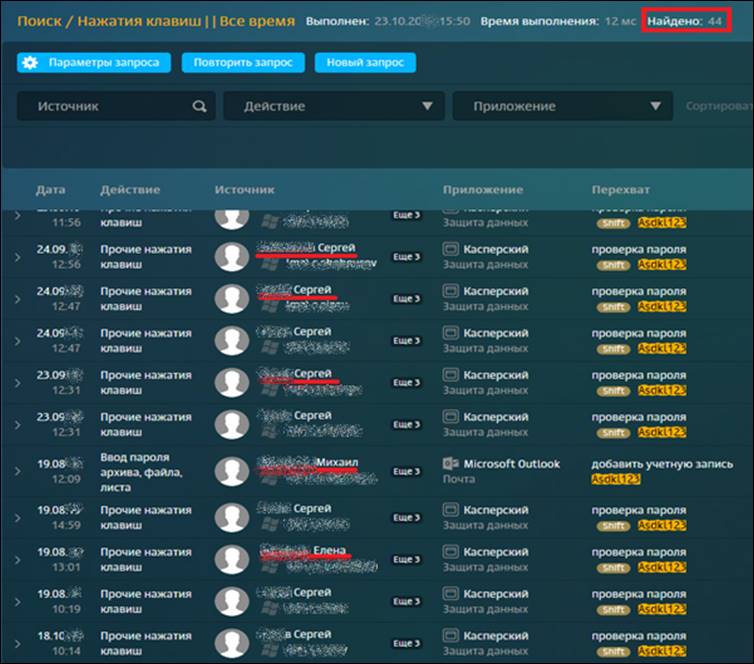

Одной из таких полезных функций является кейлоггинг или отслеживание нажатия клавиш на клавиатуре. Система собирает и хранит длительное время всю историю набора информации с клавиатуры для каждого агента. А это значит, что можно восстановить дату и время, а главное — факт ввода каких-либо важных данных.

В нашей практике чаще всего кейлоггинг помогает узнать, как пользователи применяют свои пароли. Проблема заключается в том, что практически любая организация сталкивается с проблемой дискредитации паролей. Масштабы этого неприятного явления могут быть разными, но нужно помнить, что пользователи склонны делиться паролями друг с другом.

Иногда пароль дают коллеге, чтобы он в отсутствие сотрудника переслал важные документы. Однажды в ходе пилотного проекта мы выяснили, что системный администратор поделился с одним из сотрудников, которому просто не имел возможности отказать, паролем на установку дополнительного ПО в Kaspersky Security Suite.

После поиска по базе оказалось, что этим паролем пользуются 70% сотрудников, и на компьютерах организации давно уже установлено какое попало ПО, в том числе опасное и вредоносное. Иногда пароли передают специально, например, чтобы сбить с толку службу безопасности. Ведь если сотрудника не было на месте, его невозможно будет обвинить в инциденте.

Он просто скажет: «Да, видимо, утечка была с моей рабочей станции, но меня-то здесь не было!» На самом деле, современные развитые DLP-системы обладают широчайшим инструментарием для расследования подобных инцидентов. Если говорить только о возможностях endpoint агента, то можно просто воспользоваться полнотекстовым поиском в системе и моментально узнать, кто еще из сотрудников компании использовал искомый пароль (см. скриншот ниже).

Создавать сложные запросы уже нет необходимости. Если же endpoint-агент ведет запись с веб-камер рабочих станций сотрудников, то можно получить визуальное подтверждение, кто именно был за компьютером в момент ввода пароля.

Более детальное расследование можно провести, применяя систему анализа поведения пользователей (UBA): с ее помощью служба безопасности сразу узнает, что пароль вводит человек, которого не должно быть в офисе. Так, в модуле Dozor UBA имеются паттерны (характерные особенности) поведения «Работа ночью» или «Работа в выходные дни», в которых отдельно отмечается прирост числа включенных в них сотрудников.

В списке включенных в паттерн лиц всегда бросаются в глаза работники, для которых попадание в список не является нормальным: например, их должности не подразумевают подобный график работы. И когда офицер безопасности понимает, что на компьютере такого сотрудника зафиксирована какая-либо активность, а по данным СКУДа этот работник покинул помещение, – это веский повод проверить версию дискредитации пароля от рабочей станции и служебных программ.

Работа на опережение позволяет выявить негативные явления на ранних стадиях. Кроме того, модуль UBA зафиксирует несвойственную конкретному работнику активность, например, отправку конфиденцильных файлов вовне. А модуль мониторинга электронной почты и мессенджеров DLP-системы поможет определить, кому пересылались учетные данные и когда.

Еще один типичный пример дискредитации паролей связан с передачей дел при увольнении сотрудников. В нашей практике встречались случаи, когда покидающие компанию работники передавали работодателю зашифрованные архивы и… неверные пароли от них! В этом случае кейлоггинг позволяет восстановить историю нажатия клавиш и найти правильный пароль.

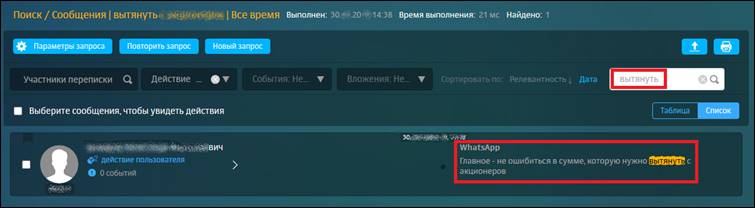

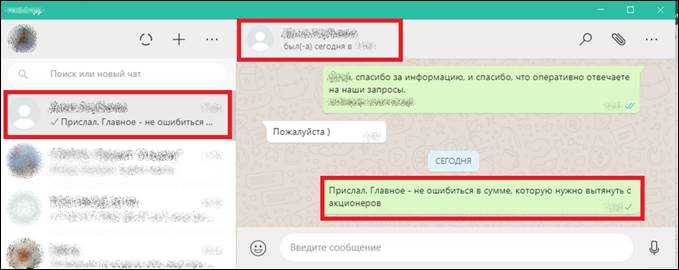

Поиск по ключевым словам

Большинство современных модулей контроля рабочих станций способны вести мониторинг переписки пользователей в наиболее популярных мессенджерах. Однако некоторые сотрудники умудряются установить на рабочий компьютер какой-нибудь экзотический восточно-европейский или китайский сервис обмена сообщениями. В этом случае единственным инструментом контроля остается отслеживание нажатий клавиш на клавиатуре по ключевым словам. В одной из компаний мы проводили проверку использования при общении сотрудников в мессенджерах слова «вытянуть», потому что его часто применяют в коммуникациях при подготовке к совершению различных неправомерных действий. В результате удалось выявить сотрудника, который обсуждал, как «посильнее нагреть начальство» на очередной сделкем (см. скриншоты ниже).

Выявление компромата в общедоступных файлообменниках

Агенты контроля конечных точек часто помогают отследить копирование чувствительной информации на USB, в облачные хранилища или попытку ее слива в соцсети. Система может проверять наличие графических вложений в сообщениях, искать определенные типы документов.

Недавно при помощи агентского перехвата была пресечена утечка компрометирующих фото с корпоратива одной из крупных федеральных компаний. Специалисты по информационной безопасности проанализировали все сообщения, включая мессенджеры, соцсети, почту, флешки и другие каналы на предмет содержания какой-либо информации, связанной с тематикой корпоратива.

С помощью поиска по нажатию клавиш ИБ-специалисты заметили присвоение имён папкам «Корпоратив официально» и «Корпоратив неофициально». Затем они проверили дальнейшие действия с файлами в папках и обнаружили что сотрудники бухгалтерии разместили архив с фото на Яндекс.Диске и активно делятся ссылками друг с другом. В общей массе фото оказались не самые пристойные кадры с участием ключевых сотрудников компании, и их утечки удалось избежать. С учетом слабого уровня защищенности общедоступных файлообменных ресурсов и несоблюдения некоторыми сотрудниками правил корпоративной культуры репутационные риски для компании были весьма высоки.

Скриншоты для расследования случаев мошенничества

Агентский модуль для конечных точек имеет функциональность снятия снимков с экранов рабочих компьютеров пользователей. Эти данные помогают восстановить картину событий, когда возникает подозрение, что произошел ИБ-инцидент или имело место мошенничество. Например, в одной компании сотрудник срочно отпросился с работы, потому что у него «умерла бабушка».

Не верить человеку в такой ситуации некрасиво, но у службы безопасности возникли сомнения. При анализе скриншотов с рабочего ноутбука сотрудника выяснилось, что за несколько минут до печального известия он общался в мессенджере с девушкой, оказывающей платные интимные услуги (см. скриншот ниже).

С помощью endpoint-агента удалось выяснить, что сотрудник вместо похорон бабушки побежал на свидание. В результате удалось изобличить обманщика, а также не допустить, чтобы участливый коллектив скидывался на похороны бабуле. В другом случае наличие endpoint-агента помогло обнаружить сотрудника, который отказывался от выполнения заказов, отправляя их «налево».

Он настроил пересылку информации о заказах через одного из руководителей финансового блока компании в надежде, что того не будут подозревать. Впрочем, endpoint-агент вместе с модулем UBA помогли службе безопасности выявить нестандартное поведение сотрудника (см. скриншот ниже).

А после анализа скриншотов с рабочих компьютеров участников аферы удалось установить, куда бухгалтер сохранял «левые заказы», и узнать все подробности этого сговора. Печать на принтере Анализ документов, уходящих на печать, — один из классических способов обнаружения нечистоплотных сотрудников.

Например, в одной региональной компании выяснилось, что менеджер по закупкам получает «рибейты» (по сути откаты) от контрагентов за то, что в закупках отдается предпочтение определенному вендору. Инцидент был замечен после того, как девушка решила распечатать на офисном принтере документ на получение денежного перевода от фирмы-однодневки.

Это заинтересовало службу безопасности, которая по нажатию клавиш на рабочем компьютере сотрудницы обнаружила запросы в поисковиках по слову рибейт (см. скриншот ниже). Примечательно, что трехнедельный мониторинг активности менеджера показал, что в течение этого времени сотрудница ничего кроме данного документа на офисном принтере не распечатывала.

Мы рекомендуем нашим клиентам вести мониторинг печати по ключевым словам, таким как извещение, повестка, договор (в особенности, если это не свойственно сотруднику по его должностной деятельности) и тому подобным. Кроме того, наша рекомендация компаниям – устанавливать агенты на компьютеры всех работников со схожими должностными полномочиями (участники тендеров, ключевых сделок, участники формирования бюджета вплоть до рядовых сотрудников, формирующих ТЗ, определяющих начальную максимальную цену). Перевод денег, конечно, может приходить от частного лица или от фирмы-посредника. Но очень часто договоренности о подобных активностях одновременно присутствуют и в электронной переписке, социальных сетях, мессенджерах. Дополненная печатью документов на принтере, эта активность позволяет весьма эффективно выявлять подобные инциденты.

Endpoint-агент как элемент экосистемы

Как можно видеть, endpoint-агенты значительно расширяют возможности службы информационной безопасности и помогают навести в компании порядок. Однако они являются лишь частью экосистемы решений для защиты компании от внутренних угроз.

Многие аспекты контролируются на уровне серверов, и правильное использование агентов позволяет найти баланс между безопасностью и оптимальными затратами. Например, можно установить агенты на все компьютеры корпоративной сети, но активировать их только при необходимости — когда есть соответствующие сигналы от серверных систем, модуля UBA или просто подозрения опытного безопасника. Например, если сотрудник вдруг перестал отправлять сообщения или, наоборот, у него резко возросла интенсивность переписки, если он сменил рабочий график или ведет себя странно на «удаленке», – это повод активировать агентское ПО и узнать, в чем же дело. Отслеживая ввод с клавиатуры, скриншоты и передачу данных, печать, запись информации на внешние накопители, можно избежать множества неприятностей и сохранить конфиденциальность корпоративной информации.

Мир сходит с ума и грянет киберапокалипсис. Подпишись на наш Телеграм канал, чтобы узнать первым, как выжить в цифровом кошмаре!

Источник: www.securitylab.ru

Klms agent что это

Ребят, многие из вас не знают, но на наших мобильных устройствах стандартно вшит и автоматически включен агент .

KLMS Agent: What is KNOX | How to remove KLMS Agent

Просмотров 7 тыс. Год назад

KLMS Agent: What is KNOX | How to remove KLMS Agent 0:12 — KLMS AGENT 0:41 — Is KLMS AGENT a virus? 0:56 — KLMS .

How to fix KLMS Agent Android app has stopped error?

Просмотров 510 11 месяцев назад

Learn more about the KLMS AGENT app and how to fix unfortunately has stopped errors on your Android phone! Read more the .

Что такое User-agent?

Просмотров 8 тыс. 4 года назад

В видео вы узнаете что такое user-agent для чего он нужен и как его использовать для SEO продвижения сайта. А также как .

5 шпионских приложений которые нужно установить на АНДРОИД хакеру

Просмотров 399 тыс. 5 лет назад

#отомосем #xiaomi #miui11 5 шпионских приложений которые нужно установить на АНДРОИД хакерские приложения .

Похожие запросы для Klms agent что это

СРОЧНО ОТКЛЮЧИ АГЕНТА ДОВЕРИЯ НА ТЕЛЕФОНЕ!

Просмотров 34 тыс. 2 года назад

В этом видео мы отключим агента доверия на телефоне. Он отслеживает все ваши посещенные места, собирает .

Осторожно KMS Auto,Как не получить вирус в ПК

Просмотров 128 тыс. Год назад

Куда нам можно написать Куда скинуть новости и тд тп discord.gg/hdfkDZeweR Дискорд icq.im/duduoffice .

Что такое lms?

Просмотров 7 тыс. 3 года назад

Посмотрев это видео, вы за 5 минут поймете, что такое learning management system и на что ориентироваться при ее .

КАК УДАЛИТЬ СИСТЕМНЫЕ ПРИЛОЖЕНИЯ НА ЛЮБОМ SAMSUNG | БЕЗ РУТ ПРАВ,БЕЗ ПРОШИВКИ

Просмотров 172 тыс. 2 года назад

По любым возникающим вопросам(Реклама ваших программ,игр,приложений,сайтов,сотрудничество,предложения .

Активация Windows — KMS vs AD

Просмотров 1,9 тыс. Год назад

Активация Windows — KMS vs AD Для просмотра полной версии фильма, Вам предлагается зарегистрироваться на сайте .

ML: Что такое Кластеризация/clustering, где применяется, как работает, виды алгоритмов

Просмотров 4,2 тыс. 3 года назад

В этом видео мы разюеремся, что такое кластеризация, зачем это нужно и какие алгоритмы кластеризации существуют.

СРОЧНО ОТКЛЮЧИ ЭТО и УСКОРЬ СВОЙ Samsung ДО ПРЕДЕЛА |СКРЫТАЯ ВОЗМОЖНОСТЬ

Просмотров 782 тыс. 2 года назад

Лайфхак для того,чтобы ускорить ваш Samsung. Канал AndroHack тут — t.me/AndroHackApp ☀️ Мой Telegram .

Что такое TalkBack? И как его включить и выключить?

Просмотров 231 тыс. 6 лет назад

У многих людей возникают вопросы. К примеру, как включить, или выключить TalkBack? Или зачем эта программа .

Aplicativo ESPIÃO Perigoso no Android, MUITO CUIDADO!

Просмотров 36 тыс. 3 года назад

Para fazer uma Doação para ajudar o Canal BPV: Banco Itaú Agência: 6124 Conta: 90573-5 Conta Corrente Leonardo Malta de .

Роль Client Service в агентстве или кто такой Аккаунт менеджер?

Просмотров 4,1 тыс. 2 года назад

Client Service менеджер является важным звеном в сотрудничестве клиента с агентством. В этом видео, Client Service .

Удаление приложений, которые не удаляются: инструкция для ANDROID

Просмотров 463 тыс. Год назад

Как удалить приложения с телефона, которые не удаляются и были установлены на ваш смартфон (не путайте со .

Как найти зарубежного клиента в агентство по интернет-маркетингу и SMM

Просмотров 417 5 месяцев назад

Привет, меня зовут Антон Сабуров и большую часть своей профессиональной жизни я работаю в агентствах. Я начал .

LPIC 108.3 Почтовые агенты (MTA)

Просмотров 9 тыс. 6 лет назад

Выясняем что такое MTA, чем они отличаются и выполняем основные действия по переадресации и управлению .

Преимущества и недостатки системы управления складом WMS

Просмотров 688 Год назад

wms #автоматизациясклада #логистика Система управления складом призвана помочь в управлении и контроле .

COMO DESCOBRIR APLICATIVO ESPIÃO NO SEU CELULAR 2021

Просмотров 324 тыс. 2 года назад

sabe aquele aplicativo que você esta achando que esta te vigiando . então veja esse vídeo e veja quais procedimentos .

Зарутил Android — какие приложения можно/нельзя УДАЛИТЬ ▣- Компьютерщик

Просмотров 25 тыс. 5 лет назад

НЕ РЕКОМЕНДУЮ ИСПОЛЬЗОВАТЬ KingoRoot! Как его удалить — в одном из следующих видео. Компьютерщик .

Появляется ОКНО — Не удается найти. УНИЧТОЖАЕМ ЗАРАЗУ! Ошибка не удалось найти

Просмотров 286 тыс.

5 лет назад

В этом видео я расскажу как бороться с появляющимися окнами Не удается найти . (концовки разные, а суть та же). Еще у .

Как выбрать поддерживаемую версию Android: minSdk, targetSdk, compileSdk

Просмотров 3,4 тыс. 2 года назад

AndroidBroadcast #ЛучшиеПрактики #minSdk Какие версии Android стоит поддерживать? Как убедить команду повысить .

Ошибка com android phone: что это такое?

Просмотров 21 тыс. 5 лет назад

В статье вы узнаете о причинах возникновения ошибки в приложении com android phone как исправить и не допускать её в .

Значение слова метод персон. Что такое метод персон.

Просмотров 122 2 года назад

Для чего используется метод персон? Что это вообще такое? Человеку, далекому от сферы продаж может быть .

How to Disable the Security Log Agent Samsung Galaxy Notification

Просмотров 55 тыс. 4 года назад

Some OEMs are okay with letting people modify the software on the smartphones they sell to customers. Some will limit various .

Онлайн-семинар для системных администраторов Как настроить электронную почту в домене .РФ

Просмотров 97 4 месяца назад

Доставки почты давайте сделаем дик на то что указано в макс. Мы видим что это опять же наша хорошо проверим записи в .

7. Способы продвижения контента в интернете

Просмотров 58 Год назад

Спикер: Аникуль Бидайбекова, преподаватель-практик по маркетингу в UIB, основатель и владелец креативного агентства .

How to Remove ANY Virus from Windows 10 in ONE STEP in 2021

Просмотров 2,1 млн 2 года назад

Welcome to my channel and today’s video is about remove all viruses and repair windows 10 in one step. We literally fix any .

HOW TO REMOVE HACKTOOL/AUTOKMS ~window 10

Просмотров 31 тыс. Год назад

howtoremovevirius #how to remove virius in window 10.

How to Uninstall Or Delete Spying Apps From Any Phone

Просмотров 278 тыс.

2 года назад

How to Uninstall Or Delete Spying Apps From Any Phone. How to Uninstall Spying apps. How to delete spying apps from your .

Что такое ККМ и зачем он нужен кыргызским бизнесменам?

Просмотров 644 9 месяцев назад

С началом 2022 года всех предпринимателей, которые продают товары или оказывают услуги, обязали установить .

[Easy Steps] HackTool Win32 AutoKMS Removal Using Windows Security

Просмотров 19 тыс. 6 месяцев назад

A hacktool is a phrase for software that allows the unauthorized use of Microsoft products such as Windows and Office. It typically .

Скрытый МАЙНЕР — Вычисляем и УНИЧТОЖАЕМ!

Просмотров 1,8 млн 4 года назад

Как найти и уничтожить скрытый вирус майнер? Расскажу как работает скрытый майнер и где его можно найти. Ключи на .

Мини ПК с Алиэкспресс — замена Win10 на Win8.1, установка драйверов, установка кулера.

Просмотров 265 2 года назад

Продолжение видео про мини ПК с Алиэкспресс, рассказываю как я решил сменить 10 винду на 8.1 (и зачем), поиск и .

We FINALLY made it to MANADO | Motor Travel Indonesia [S2-E46]

Просмотров 77 День назад

In this episode, we are touring from Malingkapoto in Gorontalo to Manado in North Sulawesi. Finally, we made it to the city of .

Источник: x-vid.net

Приготовься к введению в России социального рейтинга

Уже сегодня банки формируют свои предложения исходя из данных собранных их приложениями на смартфонах клиентов. В частности ставка по кредиту, которую вам предложат, сильно зависит от файлов, размещенных на вашем устройстве, и сайтов, которые вы посещали. Именно поэтому банки так настойчиво предлагают их установить (даже отказывая в обслуживании, сославшись на возможность выполнения этих действий самостоятельно). Для этого банковские клиенты требуют максимальных прав на устройстве. Например, Сбербанк Онлайн утверждает, что ему необходим доступ к файловой системе для… поиска вирусов на устройстве.

В настоящей публикации будет затронут только вопрос приватности информации на смартфонах. Дело в том, что именно эти устройства позволяют получить большое количество информации о своих пользователях в удобном для анализа виде. Я предлагаю простое решение, которое закроет большинство дыр безопасности без сложных и опасных для устройства действий. Можно сказать, что я выделил 20% необходимых усилий, которые приведут к 80% эффекта.

Предварительные действия

Если вы собираетесь получить приватность на своем устройстве, то крайне желательно произвести восстановление к заводским настройкам. За годы использования на нем уже накопилось большое количество «следов», которые даже при полной текущей защищенности позволяют произвести анализ вашей персоны. Желательно переносимые данные сохранить на аналоговую бумажку: ваша лень не позволит перетащить на новый смартфон кучу дорогого сердцу старого хлама.

Классика

Для начала разберемся в возможных действиях, которые помогут сохранить приватность информации на устройстве. Как правило выделяют:

- Управление доступом приложений.

- Блокировка рекламы и отслеживающих трекеров.

- Установка файрвола.

- Изоляция приложений.

Обыватели полагают, что основную угрозу для компьютеров (а смартфон- самый настоящий компьютер!) представляют вирусы. Но это уже давно не так, поскольку основную угрозу представляет официальное программное обеспечение (с закрытым исходным кодом), которому пользователь добровольно дал права на выполнение любых действий. «Антивирусы» используют поиск по сигнатурам (кускам кода), поэтому не могут поймать официальные программы за неожиданными действиями (поскольку для них написан новый код). Перейдем к рассмотрению этичных приложений.

F- Droid

Приложения собранные в этом магазине распространяются с открытым исходным кодом. Помимо этого администраторы этого магазина выполняют анализ кода всех размещенных приложений, чтобы те не делали то, что от них не ожидает пользователь. Такие приложения называются этичными, и именно они позволят нам достичь ранее обозначенной цели.

Конечно, для реализации 4-ех наших пунктов можно получать root- права, но лучше установить такие приложения, которые изначально удовлетворяют этим требованиям. Для этичных программ нет необходимости блокировать рекламу / трекеры / интернет (но мы и это сделаем!), и они также требуют минимальных прав доступа к устройству. Поэтому работа с этичными приложениями- главная составляющая безопасности на смартфоне.

Поэтому наш план безопасности будет содержать следующие пункты:

- Замена закрытых программ на этичные аналоги из магазины F- Droid.

- Удаление ненужных предустановленных программ (что также повысит быстродействие устройства).

- Установка файрвола NetGuard.

- Изоляция закрытых приложений в песочницах (например, «антивируса» Сбербанк Онлайн).

- Использование веб- интерфейса для социальных сетей.

1. Замена закрытых программ на этичные аналоги из магазины F- Droid

С официального сайта F- Droid скачиваете программу в виде apk- файла и устанавливаете его на свое устройство (возможно в настройках придется разрешить установку из непроверенных источников). Например, я использую такие программы:

AnySoftKeyboard — клавиатура без прав на доступ в интернет.

NetGuard — файрвол (о нем более подробно будет написано ниже).

NewPipe — клиент youtube с возможностью вопроизведения в фоне и «мягкой» настройкой скорости воспроизведения и тона (с точностью до 1%). В настройках задайте значения полей «Страна контента по умолчанию» и «Язык контента по умолчанию» для получения подходящей инфорации. Поддерживается импорт / экспорт каналов из стандартного приложения youtube.

Timber — удобный аудио- проигрыватель. Поддерживает плейлисты, в том числе текущий с возможностью изменения порядка проигрывания. Работает с гарнитурой.

Librera PRO — чтение книг вслух разного формата (в том числе с возможностью выбора позиции начала чтения).

DuckDuckGo — веб- браузер с этичным поиском (не запоминает поисковые запросы). Также не сохраняются куки, по которым можно определить какие сайты вы посещали ранее. Не помнит истории. Нет прав на доступ к камере.

VLC — потрясающе качественный видео- проигрыватель: может играть видео в аудио- режиме, ускорять / замедлять воспроизведение, с помощью свайпов меняет яркость / громкость…

Riseup VPN — vpn- клиент.

Tor Browser — единственное спасение от чтения файла proc/net- уязвимости всех андроид устройств до 10 версии (любое приложение с любыми правами может читать этот файл, в котором отражаются все посещенные вами ip- адреса).

Orbot — позволяет пустить трафик любых приложений через тор- сеть.

Open Camera — выполнение фото / видео съемки с устройства.

Files — файловый менеджер.

QKSMS — клиент для работы с SMS сообщениями.

Больше этичных приложений рассмотрено по этой ссылке:Обзор свободного ПО для Android.

2. Удаление ненужных предустановленных программ (что также повысит быстродействие устройства)

Для выпонения этого пункта будем использовать ADB (Android Debug Bridge). Сначала на ПК необходимо установить необходимые компоненты. Подробно для разных ОС этот вопрос рассмотрен в статье Команды adb для Android пользователей. Далее получаем список подключенных устройств:

adb devices -l

, и в случае успешного результата приступаем к удалению пакетов:

adb shell pm uninstall —user 0 ИМЯ_ВАШЕГО_ПАКЕТА

Программы, которые мы хотим удалить, необходимо задавать в виде пакетов, названия которых можно узнать с помощью программы App Inspector из Play Маркет. Например, я удалил следующие приложения:

Видео, Диск, Заметки, Интернет (браузер от Samsung), Карты, Клавиатура Samsung, Магазин, Погода, Редактор сообщений электронной почты, руководство пользователя, хранилище электронной почты, AllShare, BBCAgent, Email, ELM Agent, Facebook (+ installer и manager), Google Play Музыка, Google Play Фильмы, Hangouts, KLMS Agent, KNOX (+ client и agent), MegaFonPRO, Samsung Account, Samsung Billing, Samsung Cloud Data Relay, Samsung Memo Sync, Samsung Syncadapters, Теле2 меню, UBank.

Отдельно замечу, что KLMS Agent, KNOX — полезные функции, если они действительно поддерживаются вашим устройством и работодателем. Это разработка Samsung, которая позволяет изолировать приложения работодателя и настраивается системным администратором удаленно. Поэтому перед удалением проверьте работает ли эта технология на вашем устройстве (возможно будущему работодателю она будет необходима). Ниже я приведу этичный аналог Shelter, который полностью настраивается самим пользователем, и полезен при использовании закрытых программ.

Если вы загляните в права приложений MegaFonPRO и Теле2 меню (думаю у остальных операторов тоже есть подобные приложения), то поймете, что они собирают очень много лишней информации. При этом, являясь операторами связи, полностью выполняют распоряжения людей в погонах.

Разумеется необходимо анализировать полезность того или иного приложения именно для вас и принимать решение о его удалении исходя из своих потребностей. Также стоит учитывать зависимости приложений и удалять приложения, без которых возможна корректная работа оставшихся программ на устройстве.

После удаления этих приложени на моем устройстве освободилось 2,5 ГБ на диске, а оперативная память стала заполнена только на 2/3 (ранее все было занято под завязку). Смартфон стал значительно отзывчивее, а приложения не закрываются при переключении между ними.

Заметьте, что я установил открытые аналоги удаленных приложений, но свободное место на диске все равно выросло. Почему так? Дело в том, что этичные приложения делают только то, что заявлено в их описании, поэтому содержат в разы меньше кода, и поэтому весят в разы меньше (в том числе в оперативной памяте!). Все это отлично сказывается на производительности устройства: мой старенький смартфон начал летать при работе с этичным ПО.

3. Установка файрвола NetGuard

После того как мы освободили большое количество ресурсов настало время ставить файрвол. Дело в том, что без root- прав он реализован в виде отдельного приложения постоянно висящего в памяти (а не в качестве редактора системного файла iptables), и менеджер ресурсов при недостатке памяти его автоматически закрывает. Также для NetGuard необходимо отключить оптимизацию энергопотребления: Настроки -> Батарея -> Оптимизация приложений (кнопка «Подробно») -> отключаем для приложения NetGuard.

NetGuard имеет русскоязычный интерфес, что облегчает его настройку:

По умолчанию: обязательно включите 3 опции «Блокировать wi-fi / моб.сеть / роуминг по умолчанию».

Опции: выберите «Автозапуск через 1 минуту».

Параметры сети: включите «Блокировать wi-fi / моб. сети».

Теперь в основном окне программы укажите только те приложения, которым реально нужен выход в интернет. Например, в моем случае это DuckDuckGo, F-Droid, NewPipe, RiseupVPN и TorBrowser. К сожалению NetGuard не может ограничить интернет для системных приложений (например, Play Маркет), но в п.2 мы удалили все ненужные приложения, поэтому утечки будут только в компанию Google.

Приложение работает с помощью использования vpn- сервиса устройства, за который оно конкурирует с vpn- клиентами (например, с Riseup VPN). Т.е. при включении стороннего VPN- клиента файрвол будет выключаться, и наоборот- включение NetGuard выключит соединение с помощью VPN- клиента. Поэтому вместо VPN- клиентов желательно использовать сеть Tor (Tor Browser и Orbot).

4. Изоляция закрытых приложений в песочницах

Для выполнения этого пункта вам потребуется этичное приложение Shelter. К сожалению, оно требует версии Андроид не ниже 7.0, поэтому я не могу дать каких- либо рекомендаций по его использованию (мое устройство находится под управлением Андроид 5.1.1). Выше я уже писал, что у компании Samsung есть своя разработка этого функционала для корпоративного сегмента- KNOX. Поэтому стоит оценивать применимость обеих альтернатив и при прочих равных отдать предпочтение открытому программному обеспечению.

5. Использование веб- интерфейса для социальных сетей

Если вы загляните в разрешения приложения ВКонтакте, то поймете, что подобные приложения желательно удалить со своего устройства. Есть простая и достаточно удобная альтернатива- использовать веб- интерфейс. Подобные приложения плохи также тем, что связывают ваш виртуальный профиль соц.сетей с реальными данными (банковскими картами и сим- картами мобильных операторов). Если нет этой связи, то «навесить» на вас плохой контент, просмотренный в соц. сетях, просто невозможно. Именно поэтому сегодня банки снижают ставку по кредиту в обмен на биометрию клиента: в дальнейшем это позволит легко идентифицировать его личность (например, при использовании авторизации в смартфоне по отпечатку пальца).

Итоги

Давайте пробежимся по всем нашим действиям: мы удалили закрытые программы с большим количеством прав (как через Play Маркет, так и с помощью ADB), заменив их на этичные аналоги с минимальными разрешениями. Подняли файрвол, который не позволяет приложениям сливать данные в интернет. Изолировали нужные, но назойливые приложения в песочницах и отвязали свои профили соц.сетей от своих реальных идентификаторов.

Конечно, особенно упорные могут пойти дальше и получить root- права, чтобы получить более продвинутый файрвол, блокировать рекламу и отслеживающие трекеры, а также управлять доступом приложений. Но как мне кажется все это уже реализовано выше, причем без рисков для устройства и в простой форме. Я вам очень советую проявить заботу о своих близких и оправить им эту инструкцию. К тому же в будущем мире тотального контроля их рейтинг будет также характеризовать и вас.

Источник: temofeev.ru