У нас есть 22 ответов на вопрос Какие вредоносные программы размножаются? Скорее всего, этого будет достаточно, чтобы вы получили ответ на ваш вопрос.

Содержание

- Какие вредоносные программы могут Саморазмножаться?

- Какие вредные действия могут совершать вредоносные программы?

- Как размножаются программные вирусы?

- Какие вирусы не размножаются и не рассылаются сами?

- Какая программа считается зараженной?

- Какие типы вредоносных программ вы изучили?

- Какие виды вредоносных программ не заражают файлы?

- В чем главная опасность которую могут нанести вредоносные программы?

- Какие вредоносные программы размножаются? Ответы пользователей

- Какие вредоносные программы размножаются? Видео-ответы

Отвечает Максик Поляков

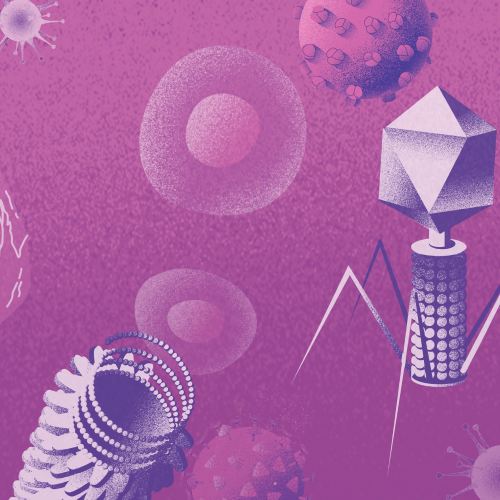

На самом деле вредоносные программы можно разделить на три группы: компьютерные вирусы; сетевые черви; троянские программы. Компьютерные вирусы – это программы, которые умеют размножаться и внедрять свои копии в другие программы, т.

Что такое вредоносное ПО?

Какие вредоносные программы могут Саморазмножаться?

Одним из самых популярных червей является «Worm», вредоносная программа, обладающая способностью к несанкционированному пользователем саморазмножению в компьютерных сетях через сетевые ресурсы. «Email-Worm» саморазмножается по каналам электронной почты.

Какие вредные действия могут совершать вредоносные программы?

Вредоносное воздействие (действие)визуальные и звуковые эффекты;удаление файлов и каталогов;изменение содержимого файлов и каталогов;изменение содержимого секторов диска;воздействие на базы данных;воздействие на аппаратное обеспечение компьютера;

Как размножаются программные вирусы?

4. В чем заключается размножение программного вируса? 1) Программа-вирус один раз копируется в теле другой программы. 2) Вирусный код неоднократно копируется в теле другой программы.

Какие вирусы не размножаются и не рассылаются сами?

Троянские программы не размножаются и не рассылаются сами, они ничего не уничтожают на вашем компьютере, однако последствия от их деятельности могут оказаться самыми неприятными и ощутимыми. Задача троянской программы – обеспечить злоумышленнику доступ к Вашему компьютеру и возможность управления им.

Какая программа считается зараженной?

Программа, внутри которой находится вирус, называется зараженной. Когда такая программа начинает работу, то сначала управление получает вирус.

Какие типы вредоносных программ вы изучили?

Основные виды вирусных программЧерви — Worm. Червь – программа, которая делает копии самой себя. . Вирусы-маскировщики — Rootkit. . Вирусы – шпионы — Spyware. . Зомби — Zombie. . Рекламные вирусы — Adware. . Вирусы – блокировщики — Winlock.Такие программы блокирует пользователю доступ к операционной системе. . Троянские вирусы — Trojan.18 июн. 2014 г.

Какие виды вредоносных программ не заражают файлы?

«Троянские кони» («трояны») — широкий класс вредоносных объектов разнообразного назначения, которые обычно не имеют собственного механизма распространения (т. е. не могут заражать файлы или размножать свои копии через сеть).

В чем главная опасность которую могут нанести вредоносные программы?

Для домашних пользователей, заражение может привести к потере относительно маловажной информации, которую легко восстановить, или может привести к потере информации, из-за которой киберпреступники могут получить доступ к банковскому счету пользователя.

Источник: querybase.ru

Какие вредоносные программы умеют сами размножаться?

Сетевые черви – это вредоносные программы, которые размножаются, но не являются частью других файлов, представляя собой самостоятельные файлы. Сетевые черви могут распространяться по локальным сетям и Интернету (например, через электронную почту). Особенность червей – чрезвычайно быстрое «размножение».

Что делают вредоносные программы Попав в компьютер?

собирают конфиденциальную информацию, такую как пароли, номера кредитных карт, номера PIN и т. д.; собирают адреса электронной почты с компьютера пользователя; запоминают наиболее посещаемые вами веб-страницы.

Кто придумал вредоносные программы?

Brain и Jerusalem

«мозг»), который был разработан братьями Амджатом и Базитом Алви в 1986 и был обнаружен летом 1987. По данным McAfee, вирус заразил только в США более 18 тысяч компьютеров.

В чем особенность вредоносных программ?

По основному определению, вредоносные программы предназначены для получения несанкционированного доступа к информации, в обход существующих правил разграничения доступа. . Несанкционированный доступ к информации (англ.

Как работают вредоносные программы?

Как правило, вирусы проникают в компьютер в виде вложения электронного сообщения, которое содержит полезную нагрузку вируса, или часть вредоносной программы, которая выполняет вредоносные действия. Как только жертва открывает файл, происходит заражение устройства.

Чем опасны вредоносные программы?

Для домашних пользователей, заражение может привести к потере относительно маловажной информации, которую легко восстановить, или может привести к потере информации, из-за которой киберпреступники могут получить доступ к банковскому счету пользователя.

Кто и для чего создает вирусы?

В основном вирусы создаются профессиональными и очень высококвалифицированными программистами с целью получения прибыли. В подобных вредоносных программках используются сложные и оригинальные методы проникновения на компьютер и распространения по интернету. . Последняя категория создателей вирусов – это исследователи.

Для чего используется вредоносное программное обеспечение?

Вредоносное ПО (malware)

Вредоносным считается любое программное обеспечение, которое пытается заразить компьютер или мобильное устройство. Злоумышленники используют его для самых разных целей, включая получение личных данных и паролей, похищение денежных средств, блокировку доступа к устройству для его владельца.

Как называется вредоносная программа которая способна красть данные пользователя компьютера?

Вирусы — это вредоносные программы, которые способны воспроизводить себя на компьютерах или через компьютерные сети. Вирусы мешают устройствам работать, приводят к ошибкам, а также могут красть ваши личные данные, рассылать спам от вашего имени и доставлять множество других неприятностей.

Источник: chelc.ru

Червь Морриса и еще три компьютерных ретровируса

Как студенческие шутки приводили к созданию вредоносных программ и почему одна ошибка в коде спровоцировала крупную эпидемию

Написать нам

Над материалом работали

606 публикаций

Добавить в закладки

Вы сможете увидеть эту публикацию в личном кабинете

Добавить в закладки

Вы сможете увидеть эту публикацию в личном кабинете

Добавить в закладки

Вы сможете увидеть эту публикацию в личном кабинете

Добавить в закладки

Вы сможете увидеть эту публикацию в личном кабинете

Добавить в закладки

Вы сможете увидеть эту публикацию в личном кабинете

Добавить в закладки

Вы сможете увидеть эту публикацию в личном кабинете

Добавить в закладки

Вы сможете увидеть эту публикацию в личном кабинете

Добавить в закладки

Вы сможете увидеть эту публикацию в личном кабинете

Добавить в закладки

Вы сможете увидеть эту публикацию в личном кабинете

Подпишитесь на нашу рассылку и получайте новости о новых проектах, мероприятиях и материалах ПостНауки

Уведомление о Cookies

Источник: postnauka.ru