5 эффективных программ для слежения за компьютером

Программы слежения за компьютером, или как их еще называют – программы шпионы, устанавливаются системными администраторами на служебные ПК по распоряжению руководителями предприятий. Целью установки шпионского ПО является контроль за эффективностью проведения рабочего времени и рациональностью использования оборудования предприятия.

В меньшей степени программы слежения за компьютером используются в частном порядке: родительский контроль и слежение за личной жизнью домочадцев. Но и этот способ применения шпионских утилит набирает популярность среди населения. Шпионский софт не стоит путать с троянским, дело в том, что он абсолютно безопасен для работы оборудования, передает данные только контролирующему лицу и не ведет никакую другую вредоносную деятельность по отношению к пользователю компьютера, на который установлена программа шпион. Однако разработчики не исключают тот факт, что их полностью легитимная программа может быть приобретена и установлена на личный ПК без ведома пользователя, с целью преследования корыстных целей. При этом стоит помнить, что установленная программа, может никак себя не проявлять, т.е пользователь может и не подозревать о стороннем контроле над его действиями.

LightLogger

Приложение разработано одним человеком и регулярно обновляется. Отлично подходит для домашнего использования.

Под домашним имеется ввиду слежка за активностью членов семьи или знакомых, которые могут заходить в гости, чтобы с вашего компьютера что-то сделать в интернете.

В возможности LightLogger входят все классические функции шпиона. Он позволяет мониторить нажатия кнопок клавиатуры и вывести данные для каждой программы, чем покажет, какие сообщения в каком приложении вводил человек, отобразит все его пароли и логины.

Мониторинг веб-страниц записывает историю посещения сайтов в большинстве браузеров со временем нахождения на странице.

Ни одна программа, даже портативная и запущенная с флешки не скроется от взора LightLogger.

Рис. 2 – Любую функцию LightLogger можно отключить

Функция создания снимков экрана через заданные временные интервалы отобразит содержимое дисплея и сохранит в файл с указанным качеством картинки. Содержимое буфера обмена по умолчанию сохраняется в текстовый документ.

Запускается LightLogger в скрытом режиме, но сам процесс в Диспетчере задач отображается. Ярлыков же в Пуске не создаётся, что является дополнительным фактором для маскировки.

Vkurse для Андроид

Vkurse – программа-шпион для устройств под управлением ОС Андроид. Позволяет в режиме реального времени отслеживать действия пользователя на телефоне или планшете.

Вирус Webalta – как от него избавиться

- одновременный контроль за всеми мессенджерами, запущенными на устройстве;

- позволяет сделать снимок экрана;

- отслеживание введенной текстовой информации с клавиатуры Android;

- обнаружение с помощью GPS;

- запись входящих и исходящих звонков.

- скрытый режим работы без активного окна;

- возможность установки без root;

- не загружает систему.

- возможность обнаружения приложения через «Task Manager» (диспетчер задач).

Actual Keylogger

Известная ещё с Windows XP программа, поддерживает «десятку», хоть и обладает интерфейсом, отставшим от времени лет на 12. Она состоит из нескольких модулей, каждый из коих записывает активность отдельного компонента.

Компьютер (файловая система)

Здесь ничего нового мы не увидим: привычные сохранение содержимого буфера, перехват нажатия клавиш, снимки экрана, запущенные приложения, открытые файлы, документы, выведенные на печать.

По любому критерию предоставляется подробная информация с датами, временем, содержимым документов.

Интернет

Записываются все соединения с интернетом, будь то браузер, мессенджер или менеджер загрузки.

Масса настроек и внушительное количество параметров при создании отчёта предоставят нужные сведения в удобочитаемом видео в текстовом формате или в html.

Русскоязычный интерфейс не предусмотрен. При инсталляции в Пуске появляются все ярлыки, визуально не видно, что софт запущен, но любой Диспетчер задач его обнаруживает.

Рис. 3 – Устаревший интерфейс и богатый функционал Actual Keylogger

Защитник Windows

Продолжает мой обзор антишпионских программ встроенная утилита от компании Microsoft. В новых версиях Виндовс он включена по умолчанию, но явно не даёт о себе знать, пока не будет обнаружена опасность.

- Быстро находит вредоносные скрипты, которые замедляют систему;

- Борется с рекламными вирусами в браузерах;

- Резервирует все внесенные изменения, чтобы потом можно было выполнить откат;

- Есть планировщик заданий, который поможет автоматизировать процесс сканирования;

- Работает в фоне, не привлекая внимание пользователя;

- Обновление баз происходит почти ежедневно.

Snitch

Один из немногих шпионов, требующий наличие аккаунта и интернет-подключения (скорее всего, для отправки собранных сведений на сервера разработчиков).

Наличие учётной записи защитит доступ к интерфейсу, что сделает почти невозможным удаление слежки.

Данная утилита также ведёт сбор сведений о действиях юзера за компьютером и визуализирует их в удобном для восприятия виде в качестве отчётов с графиками. Она перехватывает и ведёт учёт любого нажатия клавиши, запуска приложения, собирает все логины, пароли и содержимое введённых сообщений.

Рис. 4 – Подробный отчёт о действиях пользователя в файловой системе

От конкурентов отличается качеством и возможностью формирования отчётов: большего количества функций и удобства работы с полученной информацией в русскоязычных шпионах не отыскать.

Здесь информация сортируется, выбирается, отсеивается по множеству критериев, и может быть отображена в виде графика, коих здесь несколько разновидностей.

Snitch, как и большинство аналогов, работает скрытно, но создает ярлык даже на рабочем столе, обнаруживая себя, а также делится всеми сведениями с разработчиками.

Рис. 5 – Частота и время вызова приложений

Как обнаружить программу шпиона на своем домашнем или рабочем компьютере

Обнаружить следы работы шпионского софта на офисном ПК крайне сложно, а уж отключить его, тем более – невозможно, ведь вся настройка оборудования и установленные программы, настроены таким образом, чтобы не выдать присутствия контроля и функционирование программы для слежения за компьютером. Десятки высококвалифицированных программистов, кропотливо, и за огромные деньги, работали на данным функционалом, единственное, на что следует рассчитывать это на официальное предупреждение от руководства компании о введении мер контроля.

В домашних условиях отследить работу шпионской программы и отключить слежку, значительно проще, ведь в настройках оборудования не заведены ограничения на установку программ и их настройку. Оптимальным вариантом для обнаружения шпионского софта является установка антивирусной программы с функцией поиска шпионских троянов, например, Spyware Terminator или Super Anti Spyware, так же существуют программы блокирующие некоторый функционал отслеживающего софта типа Malwarebytes Anti-Malware, Super AntiSpyware и им подобные.

Mipko Personal Monitor

Отличная утилита, отличающаяся скрытностью и несколькими режимами работы.

Уже во время установки она предлагает выбрать цель своего наличия на компьютере (слежка за своим ПК, за работником или ребёнком) и скрыть своё присутствие на ПК.

Устанавливается в каталог Windowssyswow64 или Windowssystem32, не давая отыскать себя в ProgramFiles.

Рис. 6 – Скрытие ещё до установки

Перехватывает информацию по 14 положениям:

- введённый текст и сообщения в мессенджерах;

- перехват логинов и паролей;

- запись в текстовый документ всего, что попадало в буфер обмена;

- создание скриншотов с заданным качеством через определённые временные промежутки или с указанными событиями (клики мыши);

- создание фотографий через веб-камеру;

- анализ трафика и можно отследить, а лицо вора сфотографировать или записать на видео.

- широкий функционал;

- русифицированный интерфейс;

- абсолютно скрытый режим работы.

Как понять что за вами следят через компьютер!Все под калпаком

Как следить за человеком? (и Илоном Маском)

Это лишь неполный функционал одной из лучших, по мнению пользователей, программ-шпионов. По настоятельным рекомендациям разработчиков Neo Spy, при установке контроля над сотрудниками, последних необходимо поставить в известность. Это делается из этических соображений, разумеется. Цены, в зависимости от версии, колеблются в пределах 820-1990 рублей.

Преимущества Neo Spy:

Источник: ktexnika.ru

Как работодатели следят за своим персоналом

Привет, друзья. Примерно треть сотрудников компаний, чьи обязанности связаны с работой на ПК, подозревают, что за ними скрыто следят их работодатели. Как минимум десятая часть сотрудников уже по факту столкнулась с тем, что работодатель мониторил их работу за компьютером, проверял посещённые сайты, читал личную переписку.

А некоторые компании и вовсе следят за сотрудниками открыто, иногда даже демонстративно, действуя таким образом на упреждение нежелательных со стороны сотрудников действий. Зачем компании следят за своим персоналом? Какие способы для этого используют? Как выявить слежку, если она скрытая?

↑ Как работодатели следят за своим персоналом

↑ 1. Зачем компании следят за своим персоналом

К слежке за сотрудниками компании вынуждены прибегать в целях защиты своих интересов. Например, банки обязаны защищать информацию, составляющую банковскую тайну. Предприятия, производящие какую-то продукцию, или организации, занимающиеся разработками, должны принимать меры по борьбе с промышленным шпионажем. Торговые компании могут охранять свои контрагентские базы данных.

Сервисные организации путём открытой слежки за сотрудниками и анализа эффективности их работы могут улучшать качество обслуживания. Это что касается специфики работы компаний.

Любой организации, чем бы она ни занималась, но которая скрывает часть прибыли в целях уплаты меньшей суммы налогов, всегда есть чего бояться – что чёрная бухгалтерия попадёт туда, куда не надо.

Скрытая слежка в некоторых компаниях применяется для оценки эффективности работы сотрудников.

↑ 2. Какие бывают методы слежки за сотрудниками?

Помимо мониторинга рабочих помещений с помощью видеонаблюдения и прослушки компании могут отслеживать работу сотрудников за их компьютерами, в среде операционных систем и на уровне локальной сети. В зависимости от масштабов организаций и профессионального уровня IT-специалистов способы слежки могут быть разными. Что это за способы, и как их выявить в среде Windows?

Обычный просмотр активности пользователя компьютера

Вверенные сотрудникам для выполнения их обязанностей ПК уполномоченные работодателем лица могут проверять физически, когда самих сотрудников нет на рабочем месте. У таких лиц для этих целей обычно есть доступ к администраторской учётной записи компьютера. Что они могут отслеживать? Да всё, что могут отследить — файлы на жёстком диске, установленные программы, интернет-активность, журнал событий операционной системы и т.п.

Как понять, копается ли в вашем рабочем компьютере кто-то во время вашего отсутствия?

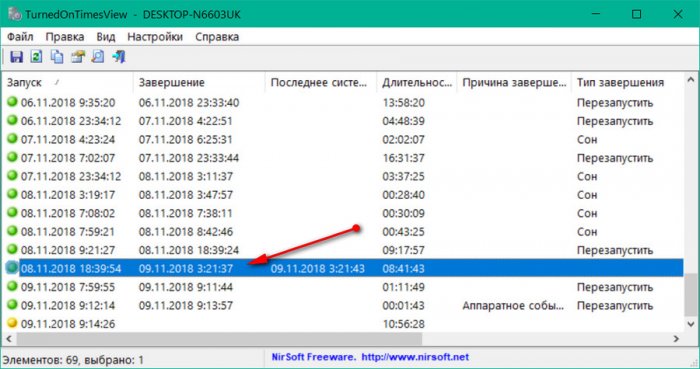

В этом поможет разобраться бесплатная портативная утилита TurnedOnTimesView. Она выдаёт информацию обо всех завершениях работы компьютера, будь это выключение, погружение в сон или перезагрузка, за месячный период. В её окне увидим дату и время последнего выключения компьютера. Ну и поймём, мы или не мы его выключали.

Скачать утилиту TurnedOnTimesView можно здесь:

Плюс к этому, крайне полезно взять за правило не хранить пароли в браузере, в конце рабочего дня выходить из своих аккаунтов в соцсетях, а сами их, где возможно, настроить на двухфакторную авторизацию с подтверждением входа через личный телефон.

Удалённый доступ

В более-менее крупных компаниях обычно есть локальная сеть, в которую объединены все рабочие компьютеры. И управляют этой сетью системные администраторы. Они мониторят сетевой и интернет-трафик, а также могут удалённо подключаться к компьютерам сотрудников. Иногда для решения возникших у них проблем по их же запросу, а иногда по указке работодателя.

В Windows есть свои встроенные средства удалённого взаимодействия с клиентскими компьютерами по локальной сети, администраторы могут подключаться с помощью протокола RDP. В том числе с использованием режима теневого подключения – без подтверждения подключения, без перехвата управления и, соответственно, блокировки работы пользователя. Также они могут использовать сторонние программы типа TeamViewer или Radmin для удалённого подключения через Интернет, а у них — свои специфические преимущества.

Изначально ПО для удалённого доступа не предназначено для скрытой слежки за клиентскими компьютерами. Его предназначение – удалённая настройка, решение проблем, обеспечение корпоративной связи и т.п. Но если по вам есть отмашка свыше, системному администратору не составит труда подключиться к вашему рабочему столу и отследить или даже записать видео о том, что происходит у вас на экране.

Как понять, что системный администратор имеет доступ к вашему рабочему столу? Ну такой вопрос может стоять у вас, если вы на работе новенький. Самый простой вариант — аккуратно, ненавязчиво спросить об этом сотрудников. Или обратиться к системщику с какой-то проблемой, чтобы посмотреть, подключится ли он удалённо для её решения.

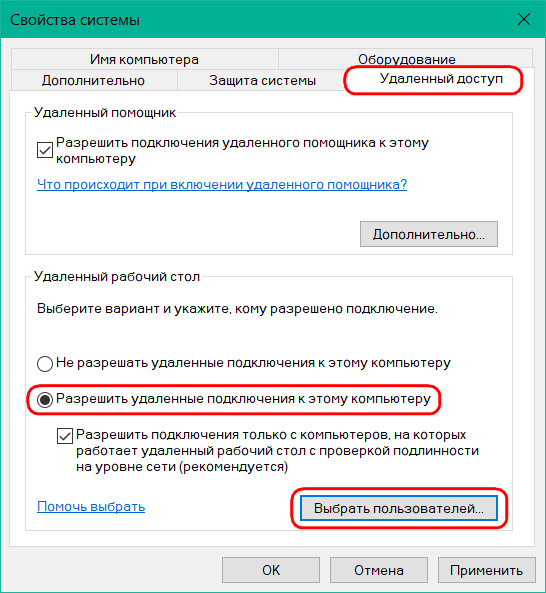

Можно посмотреть, какие программы висят в системном трее. Можно заглянуть в свойства системы, выставлено ли там разрешение для удалённых подключений, и какие пользователи могут подключаться по RDP.

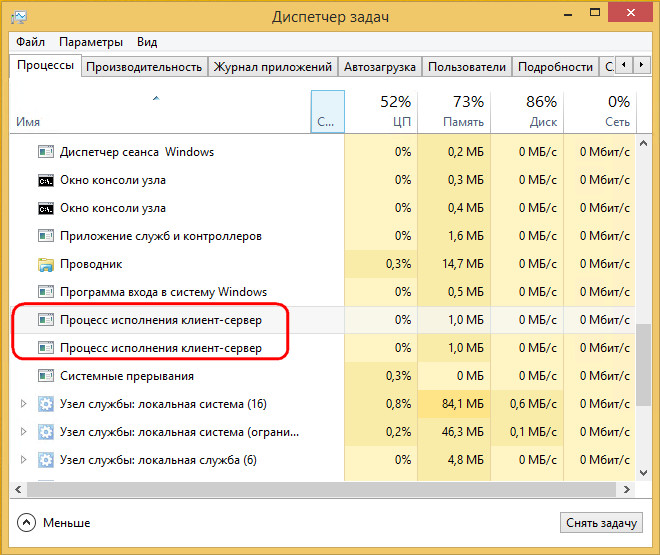

Можно в диспетчере задач периодически отслеживать, подключён ли в данный момент кто-то по RDP.

Если компьютер слабый, удалённое подключение даст о себе знать резким снижением производительности Windows.

Хоть механизмы удалённого доступа изначально и не являются инструментами слежки, системщики могут скрывать или маскировать их процессы на клиентских компьютерах, чтобы сотрудники не отключали их. Однако механизмы удалённого доступа не являются эффективными в плане слежки, для этого есть специальный тип софта – кейлоггеры для работодателей.

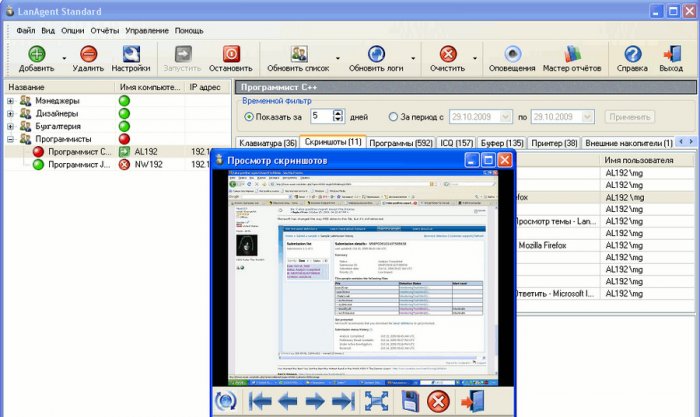

Кейлоггеры

Компании, предлагающие программы-кейлоггеры, не могут официально позиционировать такого рода продукты для всей подряд аудитории, ибо слежка незаконна, потому называют их средствами родительского контроля или мониторинга персонала для работодателей. Или ещё — системы контроля сотрудников и учёта рабочего времени. Но как их политкорректно ни назови, в сути своей это кейлоггеры.

Что могут такого рода программы? Многое:

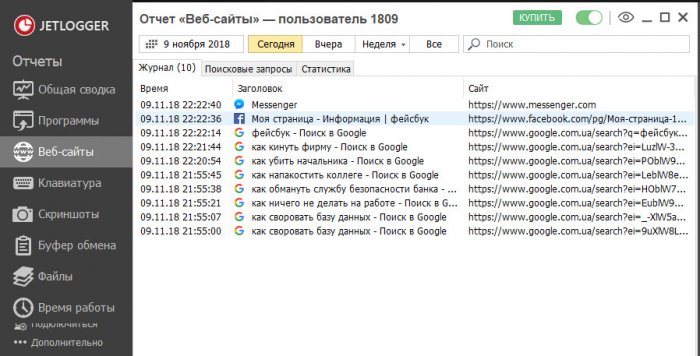

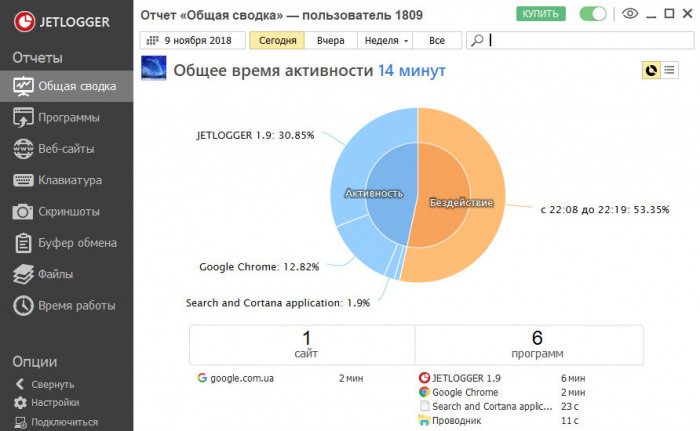

• Фиксируют все запущенные программы, ведут по ним статистику активности;

• Фиксируют все посещённые сайты, ведут по ним статистику активности, отслеживают поисковые запросы;

• Фиксируют ввод с клавиатуры;

• Отслеживают файлы, которые воспроизводились, или над которыми проводилась работа;

• Могут через определённые промежутки времени делать скриншоты экрана, фото с веб-камеры, записывать речь с микрофона;

• Могут перехватывать сообщения в соцсетях и мессенджерах;

• Систематизируют данные и выдают статистику активности.

Результаты слежки кейлоггеры с определённой периодикой отправляют работодателю по FTP, электронной почте или с использованием иных средств коммуникации. Некоторые предусматривают даже поставку отслеженных данных в режиме реального времени.

В числе таких программ-кейлоггеров: Jetlogger, Kickidler, BitCop, CrocoTime, Disciplina, Mipko Employee Monitor, LanAgent.

Как выявить, отслеживает ли работодатель вашу активность таким вот образом? Кейлоггеры специально заточены под слежку, потому их процессы не отображаются в диспетчере задач, их папки установки скрыты, их не найти в перечне деинсталляции, а удаляются они через свой же интерфейс. Проще грамотно влиться в коллектив и получить инсайдерскую информацию по этому (и не только) вопросу. Есть ещё способ с провокацией реакции руководства, но я бы вам его не советовал применять на деле.

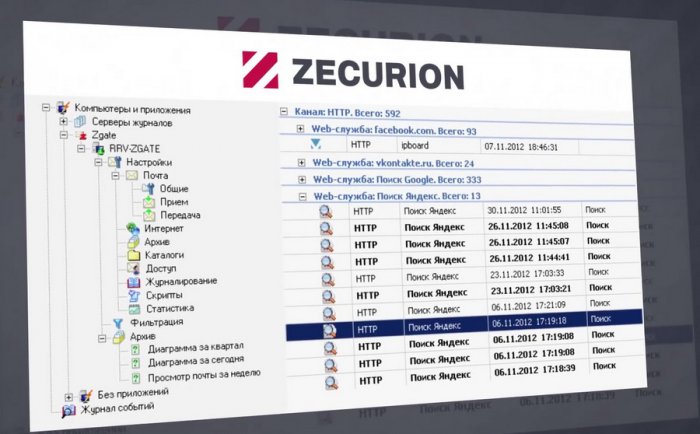

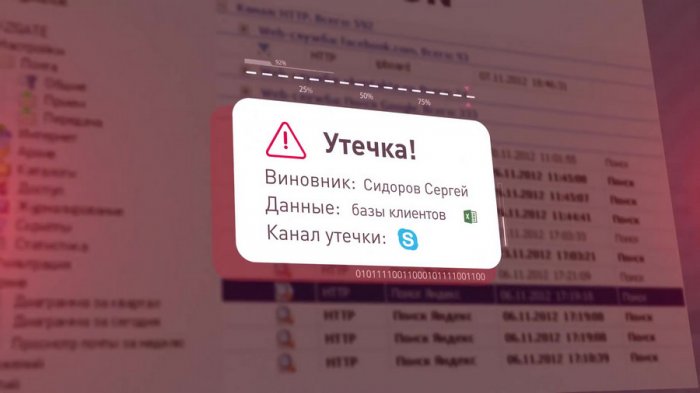

DLP-системы

В серьёзных организациях используются DLP-системы – комплексное сетевое ПО для упреждения утечки секретной информации через Интернет. DLP-системы анализируют трафик, выходящий за пределы локальных сетей компаний.

При выявлении слива секретной информации они блокируют передачу данных и отправляют уведомление об инциденте сотрудникам службы безопасности компании.

Вот некоторые примеры DLP-систем: Zecurion Zgate, Symantec DLP, InfoWatch Traffic Monitor, Falcongaze SecureTower, SearchInform SIEM.

В серьёзных организациях с жёстким подходом в плане охраны внутренней информации сотрудникам-новичкам без наставника-старожила никак не обойтись. Чтобы не попасть в неприятную ситуацию, лучше в подходящей обстановке расспросить коллег о негласной корпоративной политике – о тех нюансах, о которых на официальном вводном инструктаже не предупреждают.

Источник: remontcompa.ru