В соответствии с принципами стеганографии скрываемую информацию представляют в двоичной системе счисления, разбивают на биты, которыми заменяют младшие биты файла-контейнера.

Дана исходная последовательность чисел, состоящая из восьми байтов (контейнер):

В заданном контейнере необходимо скрыть русскую заглавную букву «К».

В соответствии с кодовой таблицей CP-1251 (см. Приложение) двоичный код русской буквы К будет записан как 202D = 11001010B.

Будем поочередно выделять по одному биту из двоичного кода буквы, начиная с самого младшего бита, и заменять этими битами младшие биты в байтах контейнера (исходной последовательности).

Бит 1 (0B), записанный в первый байт 01011000B, преобразует его в байт 01011000B (исходный байт в данном случае остался неизменным).

Бит 2 (1B), записанный во второй байт 01010100B, преобразует его в байт 01010101B.

Бит 3 (0B), записанный в третий байт 01011011B, преобразует его в байт 01011010B.

Бит 4 (1B), записанный в четвертый байт 01110111B, преобразует его в байт 01110111B (исходный байт остался без изменения).

КАК ПОДКЛЮЧИТЬ МАЙНЕР — Регистрация пулов ✅ НАЧНИ МАЙНИТЬ ПРЯМО СЕЙЧАС

Бит 5 (0B), записанный в пятый байт 01010101B, преобразует его в байт 01010100B.

Бит 6 (0B), записанный в шестой байт 10011000B, преобразует его в байт 10011000B (изменений не произошло).

Бит 7 (1B), записанный в седьмой байт 10100111B, преобразует его в байт 10100111B (исходный байт остался без изменений).

Бит 8 (1B), записанный в восьмой байт 01101110B, преобразует его в байт 01101111B.

Таким образом, каждый исходный и полученный байты одинаковые или отличаются друг от друга не более чем на одну единицу в младшем (правом) разряде.

Результаты выполненных преобразований приведены в таблице.

В таблице полужирным шрифтом выделена скрываемая информация (русская буква К).

Методические указания к п.6.2.

Чтобы скрыть сообщение при помощи программы Courier, нужно выполнить следующие действия.

1. Щёлкнуть по кнопке Open a New Bitmap (Открыть новый точечный рисунок), выбрать графический файл, который будет использован в качестве контейнера. Исходное изображение появится слева в окне программы Courier.

2. Далее щёлкнуть по кнопке Hide New Message (Скрыть новое сообщение). В первой строке появившегося окна указано максимальное количество символов, которые можно скрыть в данном изображении (это зависит от размера графического файла-контейнера). Набрать текстовую информацию. Полученное в результате шифрования изображение будет показано с правой стороны окна программы Courier.

3. Щёлкнуть по кнопке Save Bitmap (Сохранить точечный рисунок).

Извлечение скрытого сообщения.

1. Как и для сокрытия сообщения, щёлкнуть по кнопке Open a New Bitmap (Открыть новый точечный рисунок), выбрать необходимый начиненный файл.

2. Щёлкнуть по кнопке Extract Message (Извлечь сообщение).

Методические указания к п.п. 6.3, 6.4.

Для сокрытия данных в звуковом или графическом контейнере с помощью программы S-Tools необходимо выполнить следующее.

В прод с помощью GITLAB CI/CD. На простом примере. Основы.

1. «Перетащить» мышью звуковой или графический файл в открытое окно программы S-Tools. Для просмотра файловой системы можно использовать, например, Проводник операционной системы Windows.

2. Далее «перетащить» скрываемый файл в окно файла-контейнера.

3. Если размер контейнера достаточен для сокрытия данных, появится новое окно. В окне следует ввести пароль (Passphrase), подтвердить его (Verify Passphrase), а также выбрать один из предложенных алгоритмов шифрования.

Необходимо обратить особое внимание на то, что в пароле нельзя вместо строчных букв вводить заглавные буквы (и наоборот).

При использовании некоторых графических контейнеров может появиться меню с переключателем пунктов Convert to a 24-bit image (Конвертировать в 24-битное изображение) и Attempt colour reduction (Попытаться сократить цвета).

4. Наполненный контейнер появится в новом окне Hidden data (Скрытые данные). Для сохранения результатов шифрования щелчком правой кнопки мыши выбрать опцию Save (Сохранить), указать имя полученного файла (и расширение), его местоположение.

Для извлечения скрытых данных из файла-контейнера необходимо выполнить следующие действия.

1. «Перетащить» звуковой или графический файл в окно программы S-Tools.

2. Щелкнув правой кнопкой мыши в области окна открытого файла, выбрать опцию Reveal (Показать).

3. Дважды набрать пароль в пунктах Passphrase (Пароль) и Verify Passphrase (Подтвердить пароль). Указать алгоритм шифрования, использованный при сокрытии данных.

4. Если пароль и алгоритм введены правильно, появится окно Revealed Archive (Показанный архив), в котором находится скрытый файл. Щелчком правой кнопкой мыши по скрытому файлу выбрать опцию Save as… (Сохранить как…) и указать место на диске, в котором его требуется сохранить.

При использовании для просмотра текстового файла блокнота целесообразно файл сохранять с расширением txt, например, Doc10.txt.

Методические указания к п. 6.5.

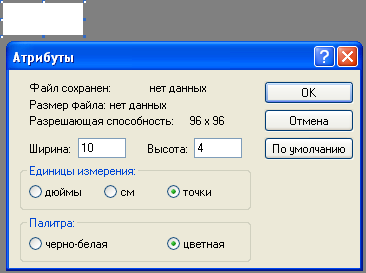

С помощью графического редактора Paint создать изображение прямоугольника с размером и цветом в соответствии с таблицей 6. При этом в Paint следует использовать опции Рисунок – Атрибуты… Переключатель Единицы измерения установить в положение точки. Размеры фигур умышленно выбраны малыми для того, чтобы просматриваемый объем файла был небольшим.

Порядок выбора атрибутов иллюстрирует следующий рисунок. Слева вверху виден белый прямоугольник в увеличенном масштабе.

Созданный рисунок сохранить в своей папке. Новому файлу целесообразно дать имя, которое характеризует его содержимое, например, Белый_10_4. С помощью программы Courier в созданный рисунок занести скрываемый текст из табл. 6. Порядок выполнения этой операции был изучен при выполнении Задания 2. Начиненный файл нужно сохранить в своей папке с любым именем, например, Белый_10_4_SeL.

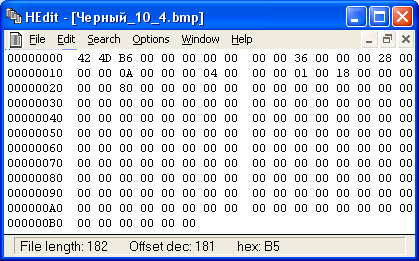

С помощью программы HEdit32 изучить содержимое пустого и наполненного контейнера, то есть двух ранее созданных графических файлов.

Для примера ниже показано содержимое файла для черного прямоугольника размером 10х4 пикселя. Первые строки (54 байт) содержат служебную информацию (заголовок). Так как прямоугольник черный, то байты, отображающие цвет прямоугольника, содержат нули (00).

В левом столбце указаны восьмиразрядные шестнадцатеричные числа – адреса ячеек памяти. Правее приведено содержимое ячеек памяти в шестнадцатеричной системе счисления

Нужно обратить внимание на следующую деталь. При статическом распределение оперативной памяти (которое уже не используется в современных ЭВМ) адреса байтов будут совпадать с адресами ячеек памяти ОЗУ. При динамическом распределении памяти физические адреса определяются операционной системой в зависимости от наличия свободного места в ОЗУ.

В дальнейшем при описании принципа стеганографии будем использовать термин «ячейка памяти», понимая под этим адрес байта в исходном файле, не забывая, что при динамическом распределении памяти физический адрес в ОЗУ будет иным.

На следующем рисунке показана память контейнера, в который записана буква Z.

В первых строчках файла содержится служебная информация (ячейки 0…2FH). Ниже приведен фрагмент памяти, где выделены ячейки памяти, в которых размещена скрываемая в контейнере буква Z.

0030: 00 00 00 00 00 00 00 00 00 00 00 01 00 00 00 00

0040: 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00

0050: 00 00 00 00 00 00 00 00 00 00 00 03 00 00 00 00

0060: 00 00 00 00 00 00 00 02 00 00 02 02 02 01 00 00

Дадим пояснение к полученному результату.

Код буквы Z в кодировке CP-1251 равен 90D = 01011010B.

Буква Z будет представлена (скрыта) в программе Courier последовательностью четырех байтов: 10B = 02H, 10B = 02H, 01B = 01H, 01B = 01H. Этот результат получен следующим образом: взяты по 2 бита из двоичного кода буквы, начиная с младших (правых) разрядов, и заменены ими 2 младших бита в соответствующих байтах изображения (файла-контейнера).

Процесс разбиения кода буквы Z на пары битов и порядок их размещения в памяти иллюстрирует следующая таблица:

Источник: studfile.net

Изучить порядок работы с программами Courier и S-Tools.

4.1Зегжда Д.П., Ивашко А.М.Основы безопасности информационных систем – М.: Горячая линия — Телеком, — 2000. – 452с.

4.2Хорев П.Б. Методы и средства защиты информации в компьютерных системах: учеб. пособие для студ. высш. учеб. заведений – 2 изд. – М: издательский центр «Академия», 2006. – 256с.

4.3Мельников В.П., Клейменов С.А., Петраков А.М.Информационная безопасность и защита информации: Учебное пособие студ. высш. учеб. заведений. – издательский центр «Академия», 2006. – 336с. (серия «Высшее профессиональное образование»)

4.4Партыка Т.Л., Попов И.И.Информационная безопасность: Учебное пособие длястудентов учреждений среднего профессионального образования. – 2 изд., испр. И доп. М.: ФОРУМ: ИНФРА-М, 2007. – 368с. (серия Профессиональное образование.

4.5 Конспект лекций

5 Основное оборудование:

5.1 Персональный IBM PC.

9 Контрольные вопросы

9.1 В чем состоит основная идея стеганографии?

9.2 Для чего предназначена программа Courier?

9.3 Для чего предназначена программа S-Tools?

9.4 В чем принципиальное различие криптографии и стеганографии?

9.5 Что означает термин «контейнер»?

9.6 Приведите примеры контейнеров, которые могут быть использованы для скрытой передачи информации.

9.7 Какой тип графических файлов (расширение) применим для сокрытия текста в программе Courier?

9.8 Какие контейнеры используются в программе S-Tools?

9.9 Каковы сферы использования стеганографии?

9.10 Что означает аббревиатура LSB?

9.11 Может ли программа Courier скрыть в одном контейнере несколько сообщений?

9.12 Как с помощью программы S-Tools скрыть файл в графическом контейнере?

9.13 Как, используя программу S-Tools, скрыть файл в звуковом контейнере?

9.14 Как восстановить данные, скрытые программой S-Tools в графическом файле?

9.15 Как извлечь скрытые данные из звукового контейнера с помощью программы S-Tools?

9.16 Назовите имя автора программы Courier.

9.17 Кто является автором программы S-Tools?

9.18 Как преобразовать двоичное число в шестнадцатеричное?

9.19 Как преобразовать шестнадцатеричное число в двоичное?

9.20 Как преобразовать десятичное число в двоичное число?

9.21 Как преобразовать двоичное число в десятичное число?

6 Задание на занятие:

6.1. Задание 1. Изучение принципа стеганографии

В соответствии со своим номером варианта необходимо скрыть текст из трех букв (табл.1) в указанном контейнере – последовательности двоичных чисел (24 байта).

Контейнер для нечетных вариантов

11001010 00110100 10001111 11110011 00011110 10101100

00111011 01010101 01100111 00110011 00011101 11100010

10101011 11110110 00001101 10010001 01011010 00101110

00101010 11010001 00110111 10110010 01010101 01100011

Контейнер для четных вариантов

01111001 01110100 00100101 01110111 00010100 10100011

00101001 11010010 01001111 10110101 01001000 00111111

01000010 10110110 11011111 10110001 01011010 10001000

01101110 10010000 01110101 10010110 00010001 11101011

| Вариант | Текст | Вариант | Текст |

| Fox | Миг | ||

| Hug | Бит | ||

| Big | Сон | ||

| Red | Час | ||

| Dog | Эра | ||

| Cat | Год | ||

| Arm | Сто | ||

| Lip | Век |

Отчет должен содержать исходную последовательность байтов (пустой контейнер), скрываемый текст (в виде двоичных чисел) и результаты шифрования (начиненный, заполненный контейнер).

6.2. Задание 2. Сокрытие текста в графическом контейнере и его извлечение с помощью программы Courier

6.2.1. Используя программу Courier, скрыть в рисунке свою фамилию, имя и номер группы. Полученный файл сохранить в своей папке. Рисунки-контейнеры находятся в папке Courier_Pic_clean, причем имена (в данном случае порядковые номера) файлов совпадают с номерами вариантов. В отчете следует привести описание порядка выполнения данного задания.

6.2.2. Из папки Courier_Pic_secr извлечь информацию, скрытую в файле, имя которого соответствует номеру варианта. Извлечённый текст поместить в отчёт.

6.3. Задание 3. Сокрытие (размещение, внедрение) текста в звуковом контейнере и его извлечение (программа S-Tools)

6.3.1. В соответствии со своим вариантом скрыть заданный текст в указанном звуковом файле (таблица 2). Звуковые файлы (не начиненные контейнеры) следует выбрать из папки Sounds_clean (Звуки_чистые). Текст рекомендуется набирать в текстовом редакторе Notepad (Блокнот). Пароль и метод шифрования нужно выбрать самостоятельно.

Зашифрованный файл (начиненный контейнер) следует сохранить в собственной папке.

В отчете необходимо привести максимально допустимый объем скрываемой информации в данном звуковом файле, описать порядок сокрытия текстового файла в звуковом контейнере с помощью программы S-Tools, а также указать выбранный алгоритм шифрования и пароль.

| № варианта | Имя файла | Текст |

| Snd1.wav | Нашу тайну редко выдает тот, кто ее знает, а чаще тот, кто ее угадывает. | |

| Snd2.wav | Никогда не думайте ни минуты о людях, которых вы не любите. | |

| Snd3.wav | Многие принимают свою память за ум, а свои взгляды – за факты. | |

| Snd4.wav | Труд делает нечувствительным к огорчениям. | |

| Snd5.wav | Счастье не в том, чтобы делать всегда, что хочешь, а в том, чтобы всегда хотеть того, что делаешь. | |

| Snd6.wav | Говорите правду – и вы будете оригинальны. | |

| Snd7.wav | И жемчугов, и трона золотого Ценней разумно сказанное слово. | |

| Snd8.wav | Ясность украшает глубокие мысли. | |

| Snd9.wav | Вглядись в явление – и увидишь, что оно есть шелуха другого, глубже его лежащего. | |

| Snd10.wav | Не бойтесь убивающих тело, а бойтесь убивающих душу. | |

| Snd11.wav | Тот, кто требует платы за свою честность, чаще всего продает свою честь. | |

| Snd12.wav | Поверь мне – счастье только там Где любят нас, где верят нам! | |

| Snd13.wav | Если это не секрет, можешь не говорить. | |

| Snd14.wav | Тот, кто владеет собой, владеет миром. | |

| Snd15.wav | Одно и то же слово и совет На пользу мудрецу, глупцу во вред. | |

| Snd16.wav | Язык используется либо для выражения мыслей, либо для сокрытия мыслей, либо вместо мыслей. |

6.3.2. Выполнить обратное преобразование, то есть извлечь скрытый текст из звукового файла (начиненного контейнера). Файл с начиненным контейнером находится в папке Sounds_secr (Звуки секретные). Извлеченный файл следует сохранить в своей папке. В отчете привести полученный текст, а также описать порядок извлечения скрытого текста из начиненного контейнера.

Имя файла, пароль и использованный алгоритм шифрования выбираются из таблицы 3 в соответствии с номером варианта.

| Вар | Файл | Пароль | Алгоритм |

| 1_hidden.wav | abc | MDC | |

| 2_hidden.wav | sdfr | DES | |

| 3_hidden.wav | red | Triple DES | |

| 4_hidden.wav | mas | IDEA | |

| 5_hidden.wav | pass | DES | |

| 6_hidden.wav | word | MDC | |

| 7_hidden.wav | ais | Triple DES | |

| 8_hidden.wav | qwerty | IDEA | |

| 9_hidden.wav | show | Triple DES | |

| 10_hidden.wav | park | MDC | |

| 11_hidden.wav | sole | DES | |

| 12_hidden.wav | star | IDEA | |

| 13_hidden.wav | moon | MDC | |

| 14_hidden.wav | ibm | Triple DES | |

| 15_hidden.wav | intel | DES | |

| 16_hidden.wav | rain | MDC |

6.4. Задание 4. Сокрытие (размещение, внедрение) текста в графическом контейнере и его извлечение (программа S-Tools)

6.4.1. В соответствии со своим вариантом скрыть заданный текст в указанном графическом файле (таблица 4). Графические файлы (не начиненные контейнеры) следует выбрать из папки Pictures_clean (Картинки_чистые). Текст рекомендуется набирать в текстовом редакторе Notepad (Блокнот). Пароль и метод шифрования нужно выбрать самостоятельно.

Зашифрованный файл (начиненный контейнер) следует сохранить в своей папке.

В отчете необходимо указать максимально допустимый объем скрываемой информации в данном графическом файле, описать порядок сокрытия текстового файла в графическом контейнере с помощью программы S-Tools, а также привести выбранный алгоритм шифрования и пароль.

| № варианта | Имя файла | Текст |

| Pic1.bmp | Доброта – язык, на котором немые могут говорить и который глухие могут слышать. | |

| Pic2.bmp | Где мало слов, там вес они имеют. | |

| Pic3.bmp | Лишить сердце желаний – все равно что лишить землю атмосферы. | |

| Pic4.bmp | Искусство, в сущности, отражает вовсе не жизнь, а зрителя. | |

| Pic5.bmp | Молчание иногда более многозначительно и возвышенно, чем самое благородное и самое выразительное красноречие. | |

| Pic6.bmp | Высший поступок – поставить другого впереди себя. | |

| Pic7.bmp | Дороже всех титулов – доброе сердце. | |

| Pic8.bmp | Видеть и чувствовать – это быть, размышлять, это жить. | |

| Pic9.bmp | Время и случай ничего не могут сделать для тех, кто ничего не делает для себя самого. | |

| Pic10.bmp | Истинная любовь тем отличается от золота и глины, что она не становится меньше, будучи разделенной. | |

| Pic11.bmp | Красота – как драгоценный камень: чем она проще, тем драгоценнее. | |

| Pic12.bmp | Гениальность – это прежде всего выдающаяся способность быть за все в ответе. | |

| Pic13.bmp | Вознаграждению и наказанию подвластно все в этом мире. Все, кроме сердца. | |

| Pic14.bmp | Все приходит для того, кто умеет ждать. | |

| Pic15.bmp | Человек не может быть неисправимо плохим, если он хотя бы раз от души смеялся. | |

| Pic16.bmp | Счастье не имеет сравнительной степени. |

6.4.2. Выполнить обратное преобразование, то есть с помощью S_Tools извлечь скрытый текст из графического файла (начиненного контейнера). Файл с начиненным контейнером находится в папке Pictures (Картинки). Извлеченный файл следует сохранить в своей папке. В отчете привести полученный текст, а также описать порядок извлечения скрытого текста из начиненного контейнера.

Имя файла, пароль и использованный алгоритм шифрования выбираются из таблицы 5.

| Файл | Пароль | Алгоритм |

| 1_hiddpic.bmp | Exit | MDC |

| 2_hiddpic.bmp | Freedom | DES |

| 3_hiddpic.bmp | Soul | Triple DES |

| 4_hiddpic.bmp | Fantasy | IDEA |

| 5_hiddpic.bmp | Joke | DES |

| 6_hiddpic.bmp | Alone | MDC |

| 7_hiddpic.bmp | Thoughts | Triple DES |

| 8_hiddpic.bmp | Wars | IDEA |

| 9_hiddpic.bmp | Desire | Triple DES |

| 10_hiddpic.bmp | Ocean | MDC |

| 11_hiddpic.bmp | Every | DES |

| 12_hiddpic.bmp | Good | IDEA |

| 13_hiddpic.bmp | Things | MDC |

| 14_hiddpic.bmp | Mistake | Triple DES |

| 15_hiddpic.bmp | Mine | DES |

| 16_hiddpic.bmp | Head | MDC |

6.5. Задание 5. Изучение алгоритма шифрования, использованного в программе Courier

В графическом редакторе Paint создать рисунок (прямоугольник или квадрат) с заданными атрибутами и указанным цветом заливки бумаги (см. табл. 6). Для прямоугольника вначале указана его ширина, а затем – высота. Например, размер 10×4 означает, что прямоугольник имеет размер: 10 точек (пикселей) по ширине и 4 точки по высоте.

Записать в рисунок (поместить в контейнер, в графический файл) с помощью программы Courier заданный текст (табл. 6).

В отчёте представить битовые карты рисунка без текста и с текстом. Битовые карты следует получить с помощью программы HEdit32.

С помощью этих битовых карт объяснить принципы стеганографии. В отчете нужно указать адреса размещения каждого бита каждой буквы.

| № варианта | Рисунок | Текст |

| Белый прямоугольник 10×4 пикселей | haL | |

| Чёрный прямоугольник 10×4 пикселей | WAu | |

| Белый квадрат 10×10 пикселей | AiS | |

| Чёрный квадрат 10×10 пикселей | dWq | |

| Белый прямоугольник 10×4 пикселей | Asd | |

| Чёрный прямоугольник 10×4 пикселей | MiL | |

| Белый квадрат 10×10 пикселей | WtS | |

| Чёрный квадрат 10×10 пикселей | CiA | |

| Белый прямоугольник 10×4 пикселей | Saw | |

| Чёрный прямоугольник 10×4 пикселей | LmA | |

| Белый квадрат 10×10 пикселей | EnL | |

| Чёрный квадрат 10×10 пикселей | CaF | |

| Белый прямоугольник 10×4 пикселей | TaK | |

| Чёрный прямоугольник 10×4 пикселей | fML | |

| Белый квадрат 10×10 пикселей | Net | |

| Чёрный квадрат 10×10 пикселей | mLi |

Источник: studopedya.ru

Как спрятать файлы на компьютере

Существует много разнообразных программ для защиты файлов и папок. В этой статье будет рассмотрена лишь небольшая их часть, проверенная автором лично длительным периодом их практического использования.

Рассмотренные программы обеспечивают надежную защиту папок и файлов от доступа посторонних лиц. Более простые способы защиты данных описаны здесь.

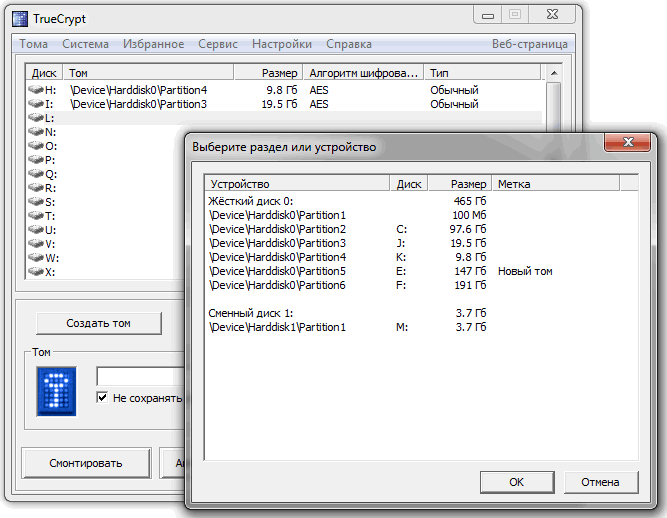

Защита файлов при помощи программы TrueCrypt

Эта программа защищает не непосредственно сами файлы. Она позволяет создавать специальные контейнеры, в которые можно помещать любую информацию (документы, видео, фото и др.). Вся информация в таком контейнере хранится в закриптованном виде. Для доступа к контейнеру пользователь должен знать пароль. В качестве дополнительной защиты, кроме пароля, можно использовать также ключевой файл, без наличия которого открыть контейнер невозможно.

В качестве контейнера программа может использовать специально созданный файл или же какое-то запоминающее устройство целиком (флешку, логический раздел жесткого диска).

Доступ к зашифрованному контейнеру осуществляется путем его виртуального превращения в отдельный логический раздел (монтирования). Чтобы смонтировать (открыть) контейнер, пользователь должен запустить программу TrueCrypt, указать на этот контейнер, ввести пароль, после чего в перечне запоминающих устройств компьютера (в разделе «Компьютер») появится дополнительное запоминающее устройство.

Это и будет наш контейнер. С ним можно работать как с обычным запоминающим устройством – копировать, удалять, создавать файлы, просматривать, переименовывать, корректировать их и т.д. При этом, данные, сохраняемые в смонтированном контейнере, криптуются программой «на лету». Пользователь этого даже не замечает.

После размонтирования контейнера он перестанет отображаться в списке запоминающих устройств компьютера.

Как уже было сказано, программа TrueCrypt может создавать контейнеры двух основных видов:

1. В виде отдельного файла любого размера (указывается пользователем). Размер этого файла будет размером контейнера. Примечательно, что файлу-контейнеру можно присвоить любое название и расширение, например, «Avatar.avi».

Такой файл на диске визуально будет выглядеть как фильм «Аватар» и по умолчанию (если дважды щелкнуть по нему мышкой) будет открываться программой-видеопроигрывателем. Никакого кино, естественно, при этом не последует. Вылетит сообщение о неисправности файла.

2. В виде целого запоминающего устройства (флешки, портативного жесткого диска, логического раздела жесткого диска компьютера). Программа TrueCrypt позволяет закриптовать все пространство запоминающего устройства (в том числе вместе с уже находящимися на нем файлами). Если такое устройство попытаться открыть обычным способом (двойным щелчком мышки), появится сообщение о том, что носитель неотформатирован.

Таким образом, программа TrueCrypt реализует два уровня защиты.

Во-первых, она прячет файлы визуально, помещая их внутрь другого файла или на носитель, который на первый взгляд кажется неотформатированным. Если контейнер даже и попадет в руки непосвященного человека, тот, скорее всего, просто удалит его, даже и не догадываясь о его действительном предназначении.

Во-вторых, данные, хранящиеся в контейнере, хорошо криптуются. Взломать такой контейнер в обычных условиях практически невозможно.

Еще одной важной особенностью программы TrueCrypt является возможность криптования системного логического раздела компьютера, то есть, раздела, в котором установлена операционная система. Пароль для доступа к нему будет запрашиваться компьютером сразу после его включения (еще до начала загрузки Windows). Это очень полезная возможность, поскольку она гарантирует надежную защиту информации даже в том случае, если компьютер будет загружен злоумышленниками со съемного носителя (Live CD) или же если жесткий диск или SSD компьютера будет ими снят и подсоединен к другому компьютеру. Зашифрованный раздел при этом будет опознаваться как неоформатированный.

Пользоваться программой TrueCrypt не сложно, в ней все понятно на интуитивном уровне. Но на всякий случай вот информация о порядке осуществления основных операций:

1. Для создания зашифрованного контейнера – запустить программу, нажать кнопку «Создать том», выбрать один из вариантов создания контейнера и дальше отвечать на вопросы мастера создания тома (см. изображение);

2. Чтобы смонтировать контейнер — запустить программу, в основном окошке выделить букву устройства, в виде которого будет смонтирован контейнер, затем нажать кнопку «Устройство» или «Файл» (в зависимости от типа контейнера) и указать на контейнер.

После этого нажать кнопку «Смонтировать», ввести пароль, указать на ключевой файл (если такой способ защиты был выбран для монтируемого контейнера) и нажать кнопку «ОК».

3. Чтобы размонтировать контейнер нужно открыть окно программы, в основном окошке выбрать смонтированное устройство и нажать кнопку «Размонтировать», или же просто выключить компьютер.

Защита файлов при помощи программы AxCrypt

Программа AxCrypt защищает непосредственно каждый отдельный файл, сохраняя его в зашифрованном виде и устанавливая на него пароль.

Пользоваться этой программой очень просто и удобно. После установки AxCrypt добавляется в контекстное меню файлов. Чтобы зашифровать файл, достаточно щелкнуть по нему правой кнопкой мышки. Откроется контекстное меню, в котором указатель мышки необходимо навести на пункт «AxCrypt» (см. рис.). Будет предложено несколько вариантов шифрования:

1. Пункт «Encrypt» — файл шифруется, оригинал файла не сохраняется, для защиты пользователь дважды вводит пароль, который важно не забыть, поскольку взломать зашифрованный файл нереально. Этот файл можно будет открыть только при наличии пароля и только на компьютере, на котором установлена программа AxCrypt;

2. Пункт «Encrypt a copy» — все так же, как в первом варианте, только оригинал файла сохраняется;

3. Пункт «Encrypt copy to .EXE» — создаст самораспаковывающийся зашифрованный файл. Его можно будет открыть на любом компьютере при наличии пароля без необходимости установки программы AxCrypt.

Защита файлов при помощи программы S-Tools

Программа S-Tools позволяет шифровать и прятать файлы в любые файлы изображений формата GIF и BMP, а также в аудиозаписи формата WAV. При этом, работоспособность файлов, используемых в качестве контейнера, сохраняется. То есть, фотографии со спрятанными в них данными будут открываться компьютером, как ни в чем не бывало, аудиозаписи-контейнеры также будут воспроизводиться.

Позитивным моментом является также и то, что S-Tools не требует установки (портативная программа).

Но использовать ее в повседневной жизни все же не очень удобно. Самым большим минусом этого способа защиты данных является то, что используемые в качестве контейнеров файлы являются не большими. Соответственно, спрятать в них много информации невозможно.

Программу S-Tools можно использовать для надежной защиты какого-нибудь небольшого текстового файла, например, файла с паролями или другой похожей информацией.

Как пользоваться S-Tools

1. Упаковка файла

Сначала нужно приготовить будущий контейнер – изображение форматов GIF, BMP или аудиофайл формата WAV. Это не самые распространенные форматы. Если в наличии таких не окажется – нужно переконвертировать в них файлы других форматов. Запускаем S-Tools. Перетаскиваем мышкой файл-контейнер в окно утилиты.

Там этот файл откроется в виде отдельного окна. В это окно таким же образом перетаскиваем файл, который нужно спрятать. Через несколько секунд S-Tools предложит ввести пароль и выбрать метод шифрования. Вводим пароль в поле «Passphrase» и повторяем его в поле «Verify Passphrase». Жмем кнопку ОК.

Через некоторое время в окне S-Tools появится еще одно окно с названием «hidden. «. Это и есть уже упакованный контейнер. Для сохранения результатов нужно щелкнуть по этому окну правой кнопкой мышки, в контекстном меню, которое откроется, выбрать пункт «Save as…», указать куда сохранить файл, его имя, и нажать кнопку «Сохранить».

Бывает, что S-Tools во время сохранения результатов «съедает» расширение файла. Если созданный контейнер компьютером автоматически не распознается как изображение или аудиофайл, расширение нужно дописать вручную — щелкаем правой кнопкой мышки по файлу, в контекстном меню выбираем «переименовать» и в конце названия файла добавляем .bmp, .gif или .wav (в зависимости от того, какой тип файла использовался в качестве контейнера).

2. Извлечение файла

Запускаем S-Tools, мышкой перетаскиваем в окно утилиты файл-контейнер. Откроется окно этого файла. Щелкаем по нему правой кнопкой мышки, в контекстном меню выбираем «Reveal…». Затем вводим пароль и метод шифрования, указанные при упаковке, жмем ОК. Откроется еще одно окно с названием «Revealed Archive», в котором будет отображаться спрятанный файл.

Щелчек правой кнопкой мышки по этому файлу, выбираем пункт «Save as», указываем куда извлечь файл, жмем «Сохранить».

ПОДЕЛИТЬСЯ:

НАПИСАТЬ АВТОРУ

Похожие материалы

Как запретить программе выход в Интернет

Бывают ситуации, когда какой-то программе нужно запретить выход в Интернет. Например, Вам нравится пользоваться старой программой, а она постоянно обновляется через Интернет до новой версии, которая Вас не устраивает, или же регулярно достает сообщениями о наличии обновлений в сети.

Если эта программа не браузер и Интернет ей не нужен, доступ в сеть ей можно запретить. Это никак не скажется на сетевых возможностях остальных программ и работе компьютера в целом.

Настройка автосохранения в Word

Автосохранение в Word — весьма полезная функция. Особенно, если приходится часто работать с текстом, а компьютер подключен к электросети напрямую, без блока бесперебойного питания. Лично меня оно много раз спасало.

По умолчанию, Word автоматически сохраняет открытые документы каждые 10 минут в папке «C:UsersПапка_текущего_пользователяAppDataRoamingMicrosoftWord». Если компьютер вдруг внезапно выключился, при следующем открытии программы Word пользователю будет предложено открыть сохраненные копии, или же удалить их, если необходимость в них отсутствует.

Указанные выше параметры можно изменить, заставив компьютер осуществлять автосохранение в любой другой папке, а также увеличив или уменьшив его частоту. Затрудняюсь придумать пример, когда это может понадобиться, но автосохранение Word при желании можно вообще отключить.

Где находится папка Автозагрузка в Windows 8, 10

Бывалые пользователи Windows привыкли к тому, что в меню «Пуск» компьютера есть папка «Автозагрузка». Файлы или ярлыки, добавленные в эту папку, автоматически стартуют вместе с операционной системой.

Этот весьма удобный инструмент по каким-то причинам не был включен в меню «Пуск» Windows 8 и Windows 10. Тем не менее, он по-прежнему присутствует во всех версиях этой ОС. Как открыть папку «Автозагрузка» в Windows 8 и Windows 10 речь пойдет в этой статье.

Как защитить от изменений или снять защиту с листа или книги Microsoft Excel

Microsoft Excel позволяет защищать от изменений как отдельные листы в книге (файле), так и книгу целиком, в том числе с установкой пароля. Установить или снять защиту не сложно. Тем не менее, даже у опытных пользователей с этим могут возникнуть проблемы. Иногда, работая с файлом Excel, созданным другим пользователем, люди даже не понимают, почему они не могут изменить некоторые его элементы или структуру, начинают сетовать на сложность и неудобство Microsoft Excel и т.д. На самом же деле нужно просто понимать, как это работает.

Где хранятся закладки Google Chrome на компьютере с Windows

Google Chrome является самым популярным браузером. На момент написания этой статьи больше половины всех читателей нашего сайта пользуются именно им. И если вы тоже отдаете предпочтение Chrome, вам может быть полезной следующая информация.

Чтобы перенести закладки Google Chrome с одного компьютера на другой, можно воспользоваться онлайн-синхронизацией. Но можно сделать это и просто скопировав файлы. О том, что это за файлы и где они хранятся, и пойдет речь дальше.

Как установить программу на компьютер

Почти все программы (в т.ч. и компьютерные игры) распространяются в сжатом (запакованном) виде. Для нормальной работы их нужно распаковать и правильно разместить на жестком диске. Процесс распаковки и размещения называется установкой или инсталляцией.

О том, как установить программу на компьютер, и пойдет речь в изложенной ниже статье.

ПОКАЗАТЬ ЕЩЕ

Источник: www.chaynikam.info