На каких инструментах играет Смит, если каждый из них владеет двумя инструментами?

- Флейта и гобой

- Флейта и кларнет

- Труба и гобой

- Альт и скрипка

- Три одноклассника – Влад, Тимур и Юра, встретились спустя 10 лет после окончания школы. Выяснилось, что один из них стал врачем, другой физиком, а третий юристом. Один полюбил туризм, другой бег, страсть третьего – регби.

Юра сказал, что на туризм ему не хватает времени, хотя его сестра – единственный врач в семье, заядлый турист.

Врач сказал, что он разделяет увлечение коллеги.

Забавно, но у двоих из друзей в названиях их профессий и увлечений не встречается ни одна буква их имен.

Определите, чем любит заниматься Юра в свободное время и какая у него профессия.

- Физик, бег

- Врач, бег

- Физик регби

- Юрист, туризм

- Брауну, Джону и Смиту предъявлено обвинение в соучастии в ограблении банка. В ходе следствия Браун сказал, что преступники были на синем «бьюике». Джонс сказал, что это был черный «Крайслер», Смит утверждал, что это был «форд», но не синий. Они договорились запутать следствие и потому называли неправильно либо марку, либо цвет автомобиля. На автомобиле какого цвета (синего или черного) были грабители?

Ответ: черный

Как получить крутой платный антивирус Нортон который не тормозит компьютер абсолютно бесплатно

- В одном доме живут Воронов, Павлов, Журавлев, Спицын. Один из них – математик, другой – художник, третий – писатель, а четвертый – баянист. Кто из них художник, если известно, что

ни Воронов, ни Журавлев не умеют играть на баяне;

Журавлев не знаком с Вороновым;

писатель и художник в воскресенье уезжают на дачу к Павлову;

писатель собирается написать очерк о Спицыне и Воронове.

Ответ: Спицын

- В очереди стоят Вика, Соня, Боря, Денис и Алла. Вика стоит впереди Сони, но после Аллы; Боря и Алла не стоят рядом; Денис не находится рядом ни с Аллой, ни с Викой, ни с Борей. Третьим в очереди стоит…

Ответ: Боря

- В велогонках приняли участие 5 школьников. После гонок 5 болельщиков заявили:

Коля занял 1-е место, а Ваня – 4;

Сережа занял 2-е место, а Ваня – 4;

Сережа занял 2-е место, а Коля – 3;

Толя занял 1-е место, а Надя – 4;

Надя заняла 3-е место, а Толя – 5.

Зная, что одно из показаний каждого болельщика верное, а другое – ложное, найти того, кто занял 3-е место.

Ответ: Ваня

- В какой строке таблицы истинности допущена ошибка?

Ответ:7

- В какой из строк таблицы истинности допущена ошибка?

Ответ: 4

- При каких значениях х логические выражения (х≤2) или (х< 20) и (х>10) будет истинным?

- При х = 7

- При любых значениях меньше, чем 20

- При любых значениях больше, чем 10

- При любых значениях не больших, чем 2

- При каких значениях х логическое выражение (х≤2) и (х< 20) или (х>1) будет истинным?

- Только при любом значении меньшем, чем 2

- При любых значениях

- Только при любых значении больше, чем 10

- Только при х=20

- На входе логической схемы при F=1 невозможна следующая комбинация сигналов (А,В,С).

- (0; 0; 0)

- (0; 0; 1)

- (0; 1; 1)

- (1; 0; 1)

- На входе логической схемы при F=1 невозможна следующая комбинация сигналов (А,В,С).

- (0; 0; 1)

- (0; 1; 0)

- (1; 0; 0)

- (1; 1; 1)

- Любое предложение, в отношении которого имеет смысл утверждать о его истинности или ложности, называется

- Высказыванием

- Утверждением

- Предположением

- подтверждением

Основные устройства информационных и коммуникационных технологий (13 вопросов)

ЛУЧШАЯ БЕСПЛАТНАЯ ПРОГРАММА ДЛЯ ОБНАРУЖЕНИЯ И УДАЛЕНИЯ ВИРУСОВ | NORTON POWER ERASER

- Из утверждений

- При включении компьютера содержимое внешней памяти сохраняется

- Мышь не является устройством ввода

- Сканер не является долговременной памятью компьютера

- Процессор относится к внешним устройствам компьютера

- a иc

- b и d

- b

- d и c

- Из утверждений

- Компьютер не может эксплуатироваться без CD-ROM

- При выключении компьютера содержимое оперативной памяти исчезает

- В совместных компьютерах используются команды переменной длины

- Плоттер- устройство для ввода в компьютер графических изображений

- b иc

- a

- a, b и d

- b и d

- Большая интегральная схема (БИС) представляет собой

- Кристалл кремния, на котором размещаются от десятка до сотен логических элементов

- Транзисторы, расположенные на одной плате

- Набор программ для работы на ЭВМ

- Набор ламп, выполняющих различные функции

- Все типы и модели ЭВМ, построенные на одних и тех же научных и технических принципах

- Все счетные машины

- Совокупность машин, предназначенных для обработки, хранения и передачи информации

- Все типы и модели ЭВМ, созданные в одной и той же стране

- BIOS это …

- Базовая система ввода вывода

- Микросхема, ответственная за хранение времени

- Тактовый генератор

- Игровой манипулятор

- В постоянно-запоминающем устройстве (ПЗУ)

- В оперативно-запоминающем устройстве (ОЗУ)

- На винчестере

- На CD-ROM

«… информации проводится с помощью …»

- Хранение, процессора

- Передача, локальной сети

- Обработка, винчестера

- Вывод, клавиатуры

- Вместо многоточия вставить соответствующие слова

«… информации проводится с помощью …»

- Хранение, процессора

- Обработка, дисплея

- Хранение, модема

- Ввод, клавиатуры

- Электронные схемы для управления внешними устройствами – это…

- Контроллеры

- Плоттеры

- Драйверы

- Сканеры

- Монитор

- Процессор

- Оптическое устройство

- клавиатура

- Арифметико-логическое устройство

- Центральный процессор

- Принтер

- Оперативная память

- Выполнения всех арифметических и логических операций над числовой и символьной информацией

- Формирования и подачи во все блоки ЭВМ в нужные моменты времени определенных сигналов управления

- Кратковременного хранения, записи и выдачи информации

- Связи между процессором и основной памятью

- Лазерный принтер

- Струйный принтер

- Матричный принтер

- Все принтеры одинаково

Операционная система: назначение и функциональные возможности. Программные средства информационных и коммуникационных технологий (9 вопросов)

1. Набор слайдов, возможно, со звуковым сопровождением

В. Топология сети

2. Способ соединения компьютеров в сеть

3. программа перевода программы с языка программирования в машинные коды

А. операционная система

1. программа, обрабатывающая таблицы различной структуры

В. Электронная таблица

2. комплекс программ для управления всеми ресурсами компьютера

3. программа для плотной записи информации на диске

Ответ: 3

- Сколько документов из перечисленного ниже списка файлов могли быть созданы в программе Microsoft Excel?

Ответ: 1

Технология обработки текстовой информации (15 вопросов)

- Какая операция из приведенного ниже списка относятся к форматированию абзацев?

- Выравнивание текста

- Задание размера шрифта

- Установка отступов текста

- Установка интервала между строк

- Процедура форматирования текста предусматривает

- Удаление текста

- Автоматическое расположение текста в соответствии с определенными правилами

- Отмену предыдущей операции, совершенной над текстом

- Разбивку текста на страницы

- Для какой строки была построена диаграмма?

- 3

- 1

- 2

- 4

- Для какого столбца была построена диаграмма?

- Гистограмма

- Линейчатая

- Круговая

- График

- Какая диаграмма изображена на рисунке?

- линейчатая

- гистограмма

- круговая

- график

- В каком порядке будут идти текстовые фрагменты «Побег», «Extreme», «Ночной дозор», «Остров», «9 рота», которыми заполнен столбец таблицы, если упорядочить его по убыванию?

- «Побег», «Остров», «Ночной дозор», «Extreme», «9 рота»

- «9 рота», «Extreme», «Ночной дозор», «Остров», «Побег»

- «Побег», «Extreme», «Ночной дозор», «Остров», «9 рота»

- «Ночной дозор», «Остров», «Побег», «Extreme», «9 рота»

- «10а», «10б», «11», «9а», «9б»

- «9а», «9б», «10а», «10б», «11»

- «9а», «10а», «9б», «10б», «11»

- «10а», «10б», «9а», «9б», «11»

- Выбрать команду Правка/Отменить

- Клавишей Delete удалить лишние объекты

- Закрыть документ без сохранения и вновь его открыть

- Клавишей Backspace удалить лишние объекты

- Выделения фрагмента текста

- Выполнения команды переместить

- Выполнения команды удалить

- Очистки буфера обмена

- Набор команд

- Комментарии

- Диалоговое окно

- Панель задач

- Макрос – это автоматически выполняемая последовательность: 1) логически связанных команд, отображаемых на экране; 2) команд и нажатий клавиш, хранимых в памяти ПК; 3) набор функций форматирования 4) наиболее часто используемых слов или их сочетаний

- 2

- 1

- 3

- 4

Технология обработки информации в электронных таблицах (9 вопросов)

- Электронная таблица – это

- Программа обработки числовых табличных данных

- База данных в виде таблицы

- Электронное устройство для рисования таблиц

- Таблица, подготовленная в редакторе текстов

- =A3+B3

- =A2+B2

- =A1+B1

- =A3-B3

- =B3+C2

- =A3+B2

- =A2+B1

- =B4+C3

Какое значение будет выведено в ячейке D3, если в ней находится формула =СРЗНАЧ(А1:D2)?

Ответ: 3

Какое значение будет выведено в ячейке D3, если в ней находится формула =СУММ(В1:D2)?

Ответ: 20

- При копировании ячейки D5, содержащей формулу СУММ(D1:D4), в ячейку Е6, эта ячейка будет содержать формулу

- СУММ(D1:D4)

- СУММ(D1:D5)

- СУММ(E1:E4)

- СУММ(E2:E5)

Источник: izi-otvet.ru

3) какая программа не является антивирусной? 1) avp 2) defrag 3) norton antivirus 4) dr web

2) defrag — программа дефрагментации дисков

Ответ оставил: Гость

Шаг 1) 1*3=3

Шаг 2) 3*3=9

Шаг 3) 9-1=8

Шаг 4) 8*3=24

Шаг 5) 24-1=23

Ответ: 11212

Ответ оставил: Гость

Переводчик — источник, позволяющий переводить слова с одного языка на другой, энциклопедия — источник, позволяющий узнать характеристику и информацию о чем-либо.

Ответ оставил: Гость

Program suma;

Var n, sum, i:integer;

begin

read(n);

for i:=1 to n do sum:=sum+i;

write(sum);

end.

Другие вопросы по информатике

Информатика, опубликовано 09.01.2019 16:01

Информатика, опубликовано 09.01.2019 16:01

Информатика, опубликовано 09.01.2019 16:01

Информатика, опубликовано 09.01.2019 16:01

✅ Ответов: 1 на вопрос по информатике: 3) какая программа не является антивирусной? 1) avp 2) defrag 3) norton antivirus 4) dr web. ты найдешь на сайте. Также ты можешь добавить свой вариант ответа, если считаешь, что он не верен или твой ответ более полный. Пожалуйста, добавляй только правильные ответы.

Источник: yznay.com

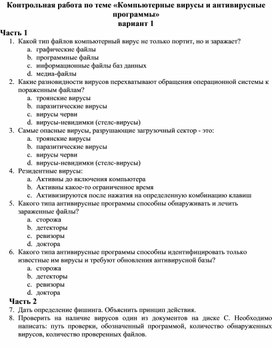

Компьютерные вирусы и антивирусные программы

1. Какой тип файлов компьютерный вирус не только портит, но и заражает?

a. графические файлы

b. программные файлы

c. информационные файлы баз данных

2. Какие разновидности вирусов перехватывают обращения операционной системы к пораженным файлам?

a. троянские вирусы

b. паразитические вирусы

d. вирусы-невидимки (стелс-вирусы)

3. Самые опасные вирусы, разрушающие загрузочный сектор — это:

a. троянские вирусы

b. паразитические вирусы

d. вирусы-невидимки (стелс-вирусы)

4. Резидентные вирусы:

a. Активны до включения компьютера

b. Активны какое-то ограниченное время

c. Активизируются после нажатия на определенную комбинацию клавиш

5. Какого типа антивирусные программы способны обнаруживать и лечить зараженные файлы?

6. Какого типа антивирусные программы способны идентифицировать только известные им вирусы и требуют обновления антивирусной базы?

7. Дать определение фишинга. Объяснить принцип действия.

8. Проверить на наличие вирусов один из документов на диске С. Необходимо написать: путь проверки, обозначенный программой, количество обнаруженных вирусов, количество проверенных файлов.

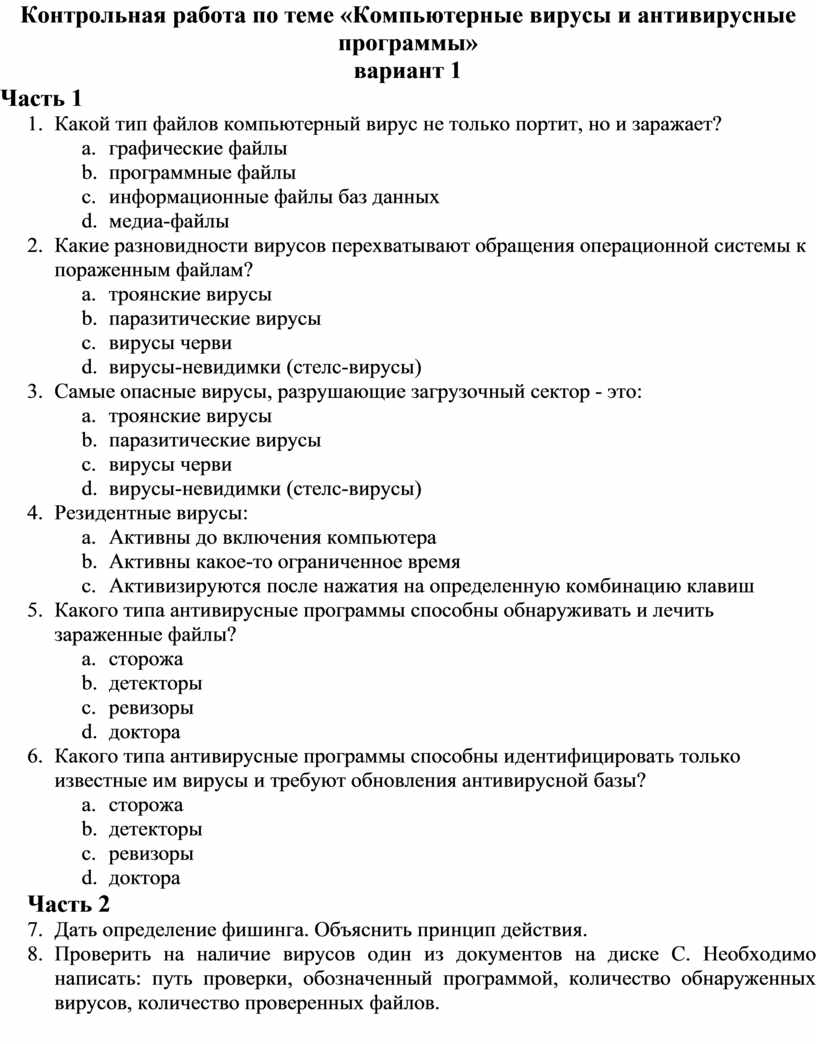

Контрольная работа по теме

«Компьютерные вирусы и антивирусные программы»

1. Какого типа антивирусные программы подают сигнал тревоги, но лечить неспособны?

2. Антивирусная программа Dr . Web – это:

3. Компьютер не может заразиться вирусом, если Вы:

a. Запустили зараженный исполняемый файл

b. Вставили в дисковод зараженную дискету

c. установили зараженный драйвер

d. открыли для редактирования зараженный документ MS Word

4. Резидентные вирусы:

a. Активны до включения компьютера

b. Активны какое-то ограниченное время

c. Активизируются после нажатия на определенную комбинацию клавиш

5. Что такое компьютерный вирус?

a. Прикладная программа

b. Системная программа

c. Программы, которые могут «размножаться» и скрытно внедрять свои копии в файлы, загрузочные секторы дисков и документов

6. Какие существуют средства защиты от компьютерных вирусов?

a. резервное копирование наиболее ценных данных

b. аппаратные средства

c. программные средства

d. все перечисленное

7. Троянский вирус. Способы распространения.

8. Проверить на наличие вирусов один из документов на диске С. Необходимо написать: путь проверки, обозначенный программой, количество обнаруженных вирусов, количество проверенных файлов.

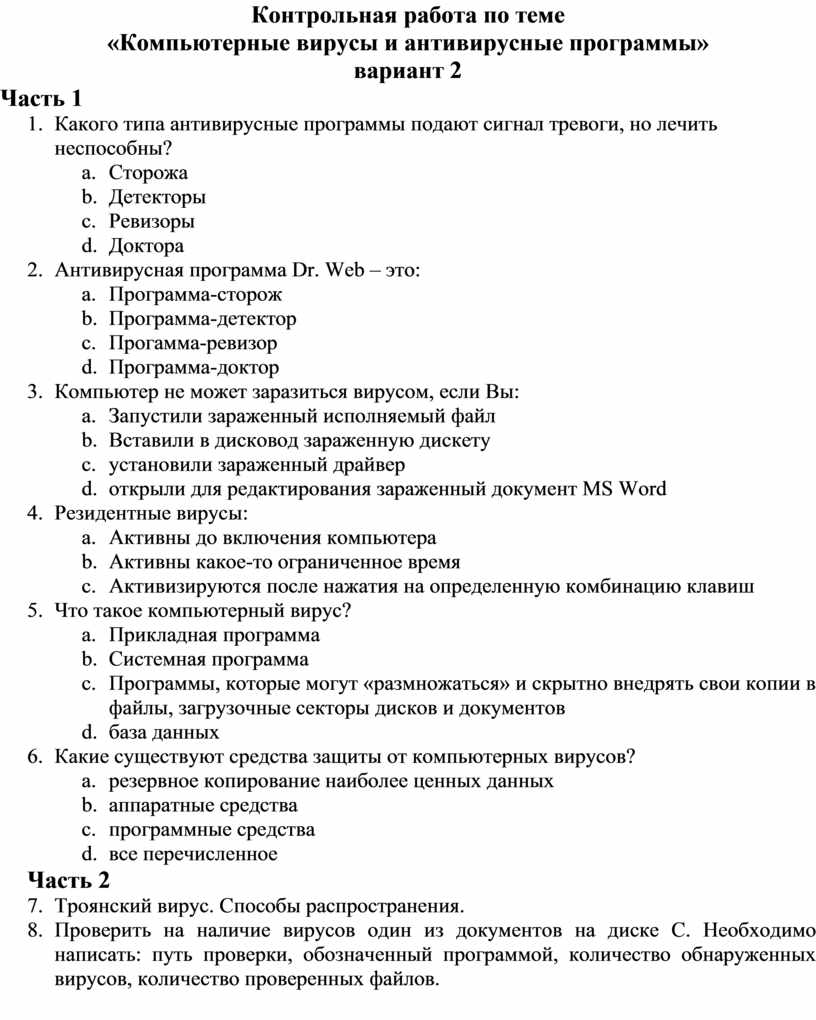

Контрольная работа по теме

«Компьютерные вирусы и антивирусные программы»

1. Какие существуют вспомогательные средства защиты?

a. аппаратные средства

b. программные средства

c. аппаратные средства и антивирусные программы

d. все перечисленное

2. На чем основано действие антивирусной программы?

a. На ожидании начала вирусной атаки.

b. на сравнении программных кодов с известными вирусами

c. на удалении зараженных файлов

d. на всех перечисленных.

3. Какие программы относятся к антивирусным?

a. AVP, DrWeb, Norton AntiVirus.

b. MS-DOS, MS Word, AVP

c. MS Word, MS Excel, Nortom Commander

d. MS Word, MS Excel, Paint

4. По типам антивирусной программы DrWeb относится:

5. По предложенному описанию определите тип вируса. Заражают файлы документов Word и Excel. Являются фактически макрокомандами, которые встраиваются в документ.

6. Компьютерным вирусом называется:

a. средства для сжатия и работы с ними

b. программный код, способный выполнять несанкционированные дейтсвия

c. совершенные программы, которые нельзя увидеть средствами операционной системы

7. Сетевые черви. Последствия воздействия

8. Проверить на наличие вирусов один из документов на диске С. Необходимо написать: путь проверки, обозначенный программой, количество обнаруженных вирусов, количество проверенных файлов.

Контрольная работа по теме

«Компьютерные вирусы и антивирусные программы»

1. Какова схема работы компьютерных вирусов?

a. Заражение – размножение – атака

b. размножение – заражение – атака

c. атака – размножение – заражение

d. размножение — заражение

2. Заражение происходит при

a. загрузке операционной системы

b. включении питания

c. запуске инфицированной программы или при обращении к носителю, имеющему вредоносный код в системной области

d. загрузке непроверенного носителя информации

3. Вирусы, обитающие только в оперативной памяти компьютеров и не копирующие себя на носители данных, называются:

4. Вирусы, способные обитать в файлах документов:

5. Удаление вируса называется

6. Большинство антивирусных программ выявляют вирусы по:

a. алгоритмов маскировки

b. образцам программного кода

c. среде обитания

d. разрушающему действию

7. История появления мобильных вирусов. Принцип действия.

8. Проверить на наличие вирусов один из документов на диске С. Необходимо написать: путь проверки, обозначенный программой, количество обнаруженных вирусов, количество проверенных файлов.

Контрольная работа по теме

«Компьютерные вирусы и антивирусные программы»

1. Вирусы, располагающиеся в служебных секторах носителей данных и поступающие в оперативную память только при загрузке компьютера:

2. Вирусы, предназначенные не для разрушения, а для фиксирования нажатия клавиш в момент ввода парольных или регистрационных данных и записывать их в невидимый файл

a. Сетевые вирусы

c. «троянские кони»

d. вирусы «невидимки»

3. Компьютерные вирусы:

a. возникают в связи сбоев в аппаратной части компьютера

b. создаются людьми специально для нанесения ущерба ПК

c. зарождаются при работе неверно написанных программных продуктов

d. являются следствиями ошибок в операционной системе

e. имеют биологическое происхождение

4. Отличительными особенностями компьютерного вируса являются:

a. значительный объем программного кода

b. необходимость запуска со стороны пользователя

c. способность к повышению помехоустойчивости операционной системы

d. маленький объем, способность к самостоятельному запуску и созданию помех корректной работе компьютера

e. легкость распознавания

5. Загрузочные вирусы характеризуются тем, что:

a. поражают загрузочные сектора дисков

b. поражают программы в начале их работы

c. запускаются при запуске компьютера

d. изменяют весь код заражаемого файла

e. всегда меняют начало и длину файла

6. Что необходимо иметь для проверки на вирус жесткого диска?

a. защищенную программу

b. загрузочную программу

c. файл с антивирусной программой

d. антивирусную программу, установленную на компьютер

7. Принцип действия вирусов зомби.

8. Проверить на наличие вирусов один из документов на диске С. Необходимо написать: путь проверки, обозначенный программой, количество обнаруженных вирусов, количество проверенных файлов.

Контрольная работа по теме

«Компьютерные вирусы и антивирусные программы»

1. Файловый вирус

a. поражает загрузочные сектора дисков

b. поражают программы в начале их работы

c. запускаются при запуске компьютера

d. изменяют весь код заражаемого файла

e. всегда меняют начало и длину файла

2. Заражение компьютерными вирусами может произойти в процессе…

a. работы с файлами

b. форматирования диска

c. выключения компьютера

d. печати на принтере

3. Какая программа не является антивирусной?

c. Norton Antivirus

4. Как вирус может появиться в компьютере?

a. при работе компьютера в сети

b. при решении математической задачи

c. при работе с макросами

5. Какие программы не относятся к антивирусным?

b. программы сканирования

6. Как происходит заражение «почтовым» вирусом?

a. при открытии зараженного файла, присланного с письмом по e — mail

b. при подключении к почтовому серверу

c. при подключении к web -серверу, зараженному «почтовым» вирусом

d. при получении с письмом, присланном по e — mail , зараженного файла

7. Последствия воздействия вредоносных программ

8. Проверить на наличие вирусов один из документов на диске С. Необходимо написать: путь проверки, обозначенный программой, количество обнаруженных вирусов, количество проверенных файлов.

Контрольная работа по теме

«Компьютерные вирусы и антивирусные программы»

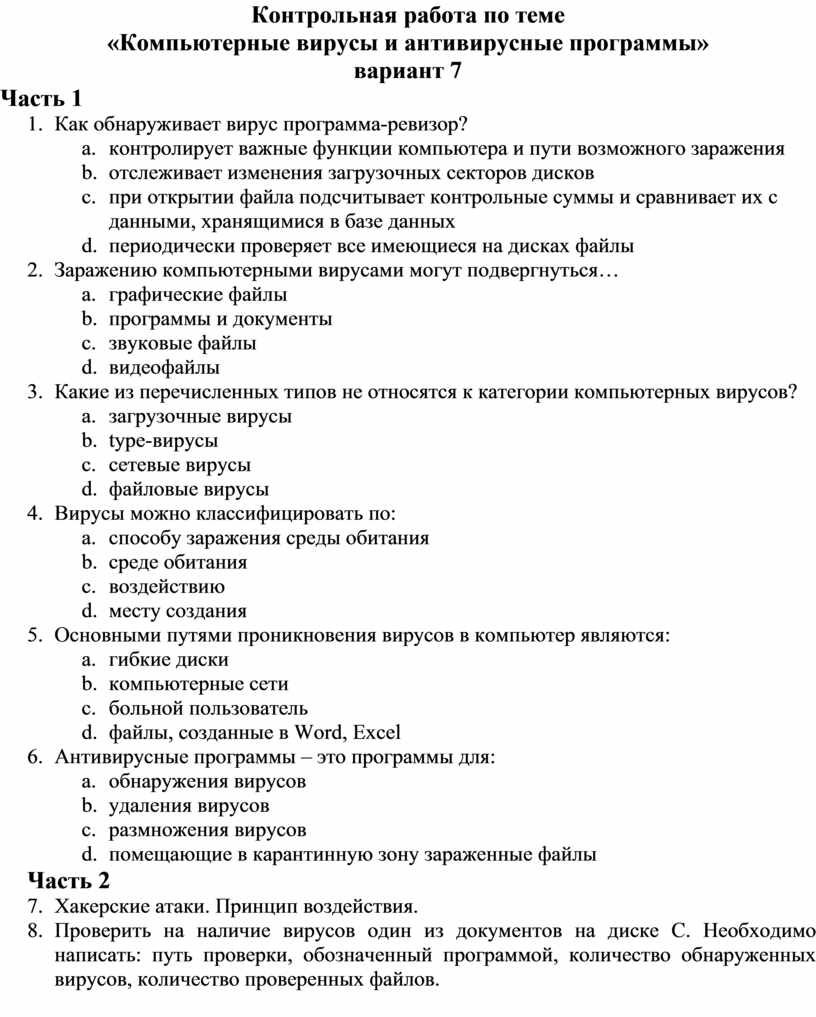

1. Как обнаруживает вирус программа-ревизор?

a. контролирует важные функции компьютера и пути возможного заражения

b. отслеживает изменения загрузочных секторов дисков

c. при открытии файла подсчитывает контрольные суммы и сравнивает их с данными, хранящимися в базе данных

d. периодически проверяет все имеющиеся на дисках файлы

2. Заражению компьютерными вирусами могут подвергнуться…

a. графические файлы

b. программы и документы

c. звуковые файлы

3. Какие из перечисленных типов не относятся к категории компьютерных вирусов?

a. загрузочные вирусы

c. сетевые вирусы

d. файловые вирусы

4. Вирусы можно классифицировать по:

a. способу заражения среды обитания

b. среде обитания

d. месту создания

5. Основными путями проникновения вирусов в компьютер являются:

b. компьютерные сети

c. больной пользователь

d. файлы, созданные в Word, Excel

6. Антивирусные программы – это программы для:

a. обнаружения вирусов

b. удаления вирусов

c. размножения вирусов

d. помещающие в карантинную зону зараженные файлы

7. Хакерские атаки. Принцип воздействия.

8. Проверить на наличие вирусов один из документов на диске С. Необходимо написать: путь проверки, обозначенный программой, количество обнаруженных вирусов, количество проверенных файлов.

Контрольная работа по теме

«Компьютерные вирусы и антивирусные программы»

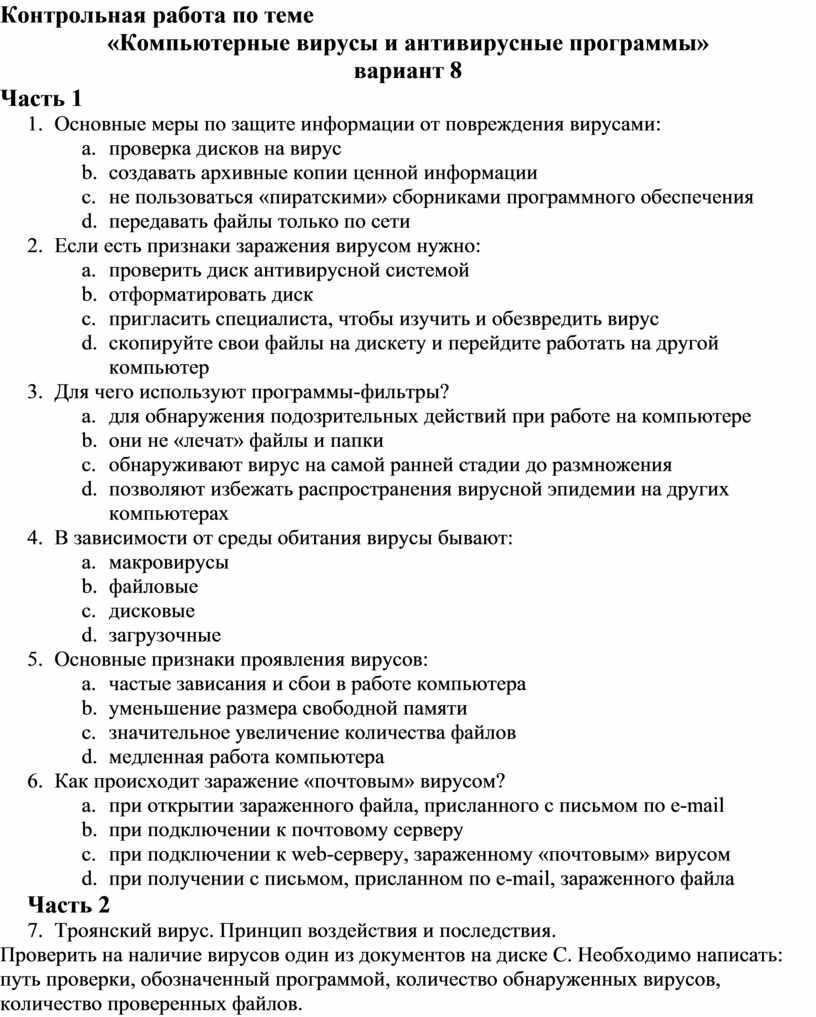

1. Основные меры по защите информации от повреждения вирусами:

a. проверка дисков на вирус

b. создавать архивные копии ценной информации

c. не пользоваться «пиратскими» сборниками программного обеспечения

d. передавать файлы только по сети

2. Если есть признаки заражения вирусом нужно:

a. проверить диск антивирусной системой

b. отформатировать диск

c. пригласить специалиста, чтобы изучить и обезвредить вирус

d. скопируйте свои файлы на дискету и перейдите работать на другой компьютер

3. Для чего используют программы-фильтры?

a. для обнаружения подозрительных действий при работе на компьютере

b. они не «лечат» файлы и папки

c. обнаруживают вирус на самой ранней стадии до размножения

d. позволяют избежать распространения вирусной эпидемии на других компьютерах

4. В зависимости от среды обитания вирусы бывают:

5. Основные признаки проявления вирусов:

a. частые зависания и сбои в работе компьютера

b. уменьшение размера свободной памяти

c. значительное увеличение количества файлов

d. медленная работа компьютера

6. Как происходит заражение «почтовым» вирусом?

a. при открытии зараженного файла, присланного с письмом по e — mail

b. при подключении к почтовому серверу

c. при подключении к web -серверу, зараженному «почтовым» вирусом

d. при получении с письмом, присланном по e — mail , зараженного файла

7. Троянский вирус. Принцип воздействия и последствия.

8. Проверить на наличие вирусов один из документов на диске С. Необходимо написать: путь проверки, обозначенный программой, количество обнаруженных вирусов, количество проверенных файлов.

Контрольная работа по теме «Компьютерные вирусы и антивирусные программы» вариант 1

Контрольная работа по теме «Компьютерные вирусы и антивирусные программы» вариант 2

Контрольная работа по теме «Компьютерные вирусы и антивирусные программы» вариант 3

Контрольная работа по теме «Компьютерные вирусы и антивирусные программы» вариант 4

Контрольная работа по теме «Компьютерные вирусы и антивирусные программы» вариант 5

Контрольная работа по теме «Компьютерные вирусы и антивирусные программы» вариант 6

Контрольная работа по теме «Компьютерные вирусы и антивирусные программы» вариант 7

Контрольная работа по теме «Компьютерные вирусы и антивирусные программы» вариант 8

Материалы на данной страницы взяты из открытых истончиков либо размещены пользователем в соответствии с договором-офертой сайта. Вы можете сообщить о нарушении.

Источник: znanio.ru