На многих интернет-сайтах можно увидеть похожую картинку:

Что обозначает самое нижнее число на ней?

?) Число посетителей за последние 24 часа

?) Количество просмотров за сегодня

?) Число посетителей за сегодня

?) Общее число посетителей

?) Количество просмотров страницы за 24 часа

Вопрос id:89850

Тема/шкала: Службы и сервисы Интернет

Какие из перечисленных интернет-ресурсов являются веб-каталогами?

?) www.yahoo.com

?) Яндекс.Каталог

?) Google.List

?) list.mail.ru

Вопрос id:89851

Тема/шкала: Службы и сервисы Интернет

Какой из перечисленных веб-элементов называется CAPTHA?

Вопрос id:89852

Тема/шкала: Работа с электронной корреспонденцией

Какое из представленных утверждений относительно возможности пересылки файлов, содержащих компьютерные вирусы, по электронной почте не является верным?

?) Файлы драйверов с расширением .vxd не могут быть заражены компьютерным вирусом

?) Выявить вирус, присланный по электронной почте, гарантированно можно только после его копирования на жесткий диск

Перегоняем файлы по ftp с ПК на ТВ приставку и обратно

?) Текстовый файл (.txt) может быть носителем компьютерного вируса

?) Исполняемые файлы, как правило, являются носителями вируса

?) Проверка на вирусы на почтовых серверах даёт полную гарантию защиты от вирусов

Вопрос id:89853

Тема/шкала: Службы и сервисы Интернет

При регистрации на сайте (например, в Яндекс-Почте) пользователь ввел максимально длинный пароль, но в итоге получил следующий результат:

Какой пароль ввел пользователь? (дайте максимально корректный ответ)

?) Пароль только из цифр

?) Пароль, состоящий из повторений одной буквы или одной цифры

?) Пароль, состоящий из пробелов

?) Пароль, состоящий из букв «A»

?) Пароль, состоящий из единиц

Вопрос id:89854

Тема/шкала: Свойства и функции браузеров

Какие из утверждений относительно одновременного использования браузеров нескольких фирм-производителей являются верными?

?) Все современные браузеры могут открывать файлы с расширением *.html

?) Все современные браузеры производит корпорация Microsoft

?) Перед установкой нового браузера необходимо удалить предыдущий

?) Невозможно установить на один компьютер два и более браузера

?) Только один браузер может использоваться по умолчанию

Вопрос id:89855

Тема/шкала: Службы и сервисы Интернет

Какой из перечисленных значков сигнализирует о запущенной клиентской программе WebMoney Keeper Classic?

?) Нет верного ответа

Вопрос id:89856

Тема/шкала: Свойства и функции браузеров

Какое из представленных утверждений об использовании браузеров сторонних разработчиков в среде операционных систем Windows является верным?

?) В среде Windows допустимо использовать и другие браузеры, но только, если Ваша версия Windows является английской

?) В среде Windows допустимо использовать и другие браузеры, но только, если Internet Explorer от Microsoft является браузером по умолчанию

?) В среде Windows допустимо использовать и другие браузеры, но только после удаления с жёсткого диска Internet Explorer от Microsoft

Как быстро передавать ФАЙЛЫ с телефона на ПК. Беспроводное FTP соединение без сторонних программ

?) В среде Windows допустимо использовать другие браузеры

?) В среде Windows допустимо использовать только Internet Explorer от Microsoft

Вопрос id:89857

Тема/шкала: Принципы функционирования Интернет

Какое из представленных утверждений о HTML и HTTP является верным?

?) HTTP — это протокол передачи гипертекста, а HTML — язык разметки гипертекста

?) HTML — это протокол передачи гипертекста, а HTTP — язык разметки гипертекста

?) HTML является разновидностью HTTP

?) HTML и HTTP основаны на протоколе TCP/IP

?) HTTP является разновидностью HTML

Вопрос id:89858

Тема/шкала: Службы и сервисы Интернет

При завершении регистрации на сайте на одной из Web-страниц Вам предлагается ввести представленный на рисунке код в соответствующее окно.

Какое из перечисленных утверждений характеризует данный набор цифр?

?) Этот код идентифицирует вас на данном сайте (ваш SID)

?) Это ваша уникальная секретная комбинация для восстановления пароля

?) Этот код служит для автоматической настройки отображения цветопередачи и шрифтов для вашего ПК на данном сайте

?) Этот набор цифр вводят для проверки настроек вашего дисплея

?) Это проверочный код для предотвращения автоматической регистрации

Вопрос id:89859

Тема/шкала: Работа с электронной корреспонденцией

Отправив сообщение электронной почты, Вы запросили у адресата подтверждение получения, воспользовавшись опцией почтовой программы.

Сможет ли адресат прочитать это сообщение, если он не желает подтверждать его получение?

?) Работа почтовой программы адресата будет заблокирована до подтверждения

?) Адресат сможет прочитать только заголовок сообщения

?) Адресат сможет прочитать сообщение без ограничений

?) Адресат сможет прочитать только тему этого сообщения

?) Адресат не сможет прочитать это сообщение

Вопрос id:89860

Тема/шкала: Использование поисковых систем

Какое из утверждений относительно механизма работы поисковой системы является верным?

?) По запросу производится поиск во всех существующих в Интернет web-документах с учётом страны проживания пользователя

?) По запросу производится поиск в созданных заранее специализированных базах данных

?) По запросу пользователя производится поиск во всех существующих в Интернет web-документах

?) По запросу пользователя работники поисковой системы производят поиск во всех существующих в Интернет web-документах

?) По запросу производится поиск во всех существующих в Интернет web-документах на языке локализации операционной системы пользователя

Вопрос id:89861

Тема/шкала: Без категории

Вы скачали с торрент-трекера файл, а его хеш-код MD5 не совпал с тем, что заявил автор раздачи. Что верно относительно данной ситуации? (выберите все подходящие варианты ответов из предложенных)

?) Неравенство хеш-кодов не означает неидентичность файлов

?) Хеш-коды не обязательно должны совпадать при передачи по протоколу BitTorrent

?) Автор раздачи мог ошибиться при указании хеш-кода

?) У вас «битый» файл

?) У вас точная копия файла с трекера

Вопрос id:89862

Тема/шкала: Работа с электронной корреспонденцией

Что из перечисленного НЕ допустимо в логинах адресов электронной почты?

?) Символ «_» (подчёркивание)

?) Символ «-» (дефис, минус)

?) Символ «.» (точка)

?) Символ «!» (восклицательный знак)

?) Римские цифры

Вопрос id:89863

Тема/шкала: Принципы функционирования Интернет

На основе протокола XMPP уже открыто множество частных и корпоративных серверов XMPP. Среди них есть достаточно крупные проекты, такие как Facebook, Google Talk, В Контакте, Одноклассники.ru, Я.Онлайн, LiveJournal и др. На чем основан протокол XMPP (ранее известен как Jabber)?

?) на JavaScript

Вопрос id:89864

Тема/шкала: Службы и сервисы Интернет

Для чего служит торрент?

?) Для кооперативного обмена файлами через Интернет

?) Для кооперативного обмена .torrent-файлами

?) Для скачивания файлов с торрент-трекера

?) Это веб-сервис для обмена файлами в сети Интернет

?) Нет верного ответа

Вопрос id:89865

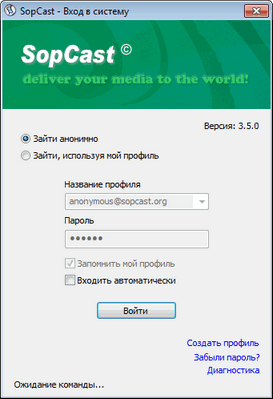

Тема/шкала: Приложения для работы в сети Интернет

Для чего предназначено следующее приложение?

?) Для вещания в сети интернет (подкастинга)

?) Для просмотра онлайн видеотрансляций

?) Для размещения медиафайлов на FTP

?) Для размещения медиафайлов на специальных хостингах

?) Нет верного ответа

Вопрос id:89866

Тема/шкала: Службы и сервисы Интернет

В системе Webmoney Transfer на данный момент имеют хождение семь видов валют. Какие из представленных идентификаторов являются типами валют WebMoney?

Вопрос id:89867

Тема/шкала: Принципы функционирования Интернет

Какой HTTP-код возвращается в случае успешного запроса ресурса?

Вопрос id:89868

Тема/шкала: Свойства и функции браузеров

Какое из перечисленных утверждений относительно cookies НЕ является верным?

?) Сервер может считывать содержащуюся в cookies информацию

?) На основе использования cookies можно организовать функции оформления заказов в онлайновых магазинах

?) Одни значения cookies могут храниться только в течение одной сессии, а другие, установленные на некоторый период, записываются в файл

?) Область использования cookies в сети Интернет ограничена отдельными доменами

?) Это небольшой фрагмент данных, созданный веб-сервером или веб-страницей

Вопрос id:89869

Тема/шкала: Службы и сервисы Интернет

Пользуясь Google Maps или аналогичным сервисом Интернет, определите, какая из представленных карт является картой(частью карты) Нового Орлеана(США).

Вопрос id:89870

Тема/шкала: Принципы функционирования Интернет

Какие утверждения относительно термина «сайт» верны?

?) Движок сайта по сути не является компьютерной программой

?) Сайт — это совокупность электронных документов (файлов), объединённых под одним адресом (доменным именем или IP-адресом)

?) Все сайты в совокупности составляют Всемирную паутину (WWW)

?) Первый в мире сайт был создан корпорацией Microsoft в 1990-м году

?) Страницы сайтов — это файлы с текстом, размеченным на языке XML

Вопрос id:89871

Тема/шкала: Работа с электронной корреспонденцией

Какой из перечисленных факторов позволяет осуществлять работу с почтовой программой, не загружая сообщения на компьютер пользователя?

?) Наличие сервера TCP/IP

?) Наличие сервера POP3

?) Наличие сервера SMTP

?) Наличие сервера IMAP

?) Наличие сервера FTP

Вопрос id:89872

Тема/шкала: Использование поисковых систем

Какие из утверждений относительно поисковых роботов являются верными?

?) Это название известной поисковой системы

?) Это специализированные мощные компьютеры

?) Без них невозможно функционирование поисковых систем

?) Это программы, считывающие информацию с web-страниц для систематизации и занесения в базы данных

?) Это особо опасная разновидность «интернет-червей»

Вопрос id:89873

Тема/шкала: Принципы функционирования Интернет

Какое из утверждений относительно прокси-серверов НЕ является верным?

?) С помошью прокси-сервера можно снизить внешний трафик

?) При помощи прокси-серверов зачастую можно просматривать сайты, доступ к которым заблокирован администратором локальной сети

?) Прокси-сервера позволяют сохранять анонимность в сети

?) Прокси-сервера никогда не используют кэширование информации

?) Анонимайзер (Anonymizer) является прокси-сервером

Вопрос id:89874

Тема/шкала: Без категории

Какие названия имеет программа, контролирующая и фильтрующая данные, передаваемые из одной сети в другую?

?) резидентный монитор

?) межсетевой экран

?) брандмауэр

Вопрос id:89875

Тема/шкала: Использование поисковых систем

Пользуясь поиском, выясните, кто выиграл золотую медаль в вольной борьбе в категории 100кг. на Летних Олимпийских играх в Атланте.

?) Алексей Медведев (Белоруссия)

?) Александр Карелин (Россия)

?) Бувайсар Сайтиев (Россия)

?) Брюс Баумгартнер (США)

?) Курт Энгл (США)

Вопрос id:89876

Тема/шкала: Использование поисковых систем

Какой из перечисленных факторов НЕ оказывает влияние на общее количество ссылок, выдаваемых поисковой системой?

?) Скорость подключения к Интернет

?) Предмет поиска

?) Оформление запроса

?) Язык запроса

?) Специфика конкретной поисковой системы

Вопрос id:89877

Тема/шкала: Свойства и функции браузеров

Какое из предложенных утверждений относительно возможности закачки файлов средствами браузеров является верным?

?) Можно закачивать файлы с сайтов средствами любого браузера только при наличии спутникового канала связи

?) Закачивание файлов с сайтов в сети Интернет возможно только при наличие специальной программы (например, Download Master или FlashGet)

?) Можно закачивать файлы с сайтов в сети Интернет, но только средствами браузера Internet Explorer от Microsoft

?) Многие браузеры позволяют закачивать файлы при отсутствии на сайте ограничений на скачивание

?) Можно закачивать файлы с сайтов в сети Интернет, но только средствами браузеров сторонних разработчиков (не Microsoft)

Вопрос id:89878

Тема/шкала: Службы и сервисы Интернет

За какими номерами на следующей картинке скрыты названия социальных сетей?

Источник: testserver.pro

Средства использования сетевых сервисов

3. Однократный щелчок левой кнопкой мыши в изображенном на рисунке окне Internet Explorer приведет к … a) доставке электронной почты b) переходу к ресурсу www.rambler.ru c) переходу к ресурсу cards.rambler.ru d) поиску документов по ключевым словам

4. Обязательным для заполнения в изображенном на рисунке диалоговом окне почтовой программы является поле a) «Кому» b) «Область текста сообщения» c) «Копия» d) «Тема»

5. Программа The Bat является … a) клиентом для работы с электронной почтой b) интернет-браузером c) графическим редактор d) консольной программой настройки операционной системы

6. FireWall — это a) то же самое, что и Интернет браузер b) графический редактор c) почтовая программа d) то же самое, что и брэндмауэр

7. Программа ________ НЕ является браузером a) Internet Explorer b) Mozilla c) Net Operator d) Opera

8. Различие команд «Переслать» (Forward) и «Ответить» (Reply) в почтовых программах состоит в том, что a) при ответе сразу указывается электронный адрес в поле «Кому», при пересылке – нет b) при ответе в теме письма добавляется слово «Fwd» c) при ответе сохраняются вложенные файлы, а при пересылке нет d) при пересылке нельзя изменять тест письма, а при ответе можно

9. Среди перечисленных программ ________ не может получать файлы по ftp a) Cuteftp b) Internet Explorer c) WinRar d) Opera

10. Причиной того, что при работе с Internet Explorer в автономном режиме веб-страница index.html просматривается без рисунков, является то, что . a) в автономном режиме ни одна страница не доступна для просмотра b) в автономном режиме веб-страницы всегда просматриваются без рисунков c) страница не сохранилась в кэше браузера d) веб-страница была сохранена в виде «только HTML»

11. Автономный режим просмотра веб-страниц предназначен для . a) скачивания файлов из Интернет b) просмотра ранее сохраненных страниц без подключения к Интернет c) просмотра только тех страниц в Интернет, которые входят в заранее созданный список d) работы в Интернет в режиме безопасного соединения

12. Программа браузер поддерживает возможность . a) редактирования веб-страниц b) отдельного закачивания всех картинок с сайта c) закачивания файлов на сервер по протоколу ftp d) скачивания файлов по протоколу ftp

13. С помощью почтовой программы можно . a) пересылать файлы как вложения в письмо b) пересылать файлы по протоколу ftp c) получать файлы по протоколу ftp d) загружать и просматривать веб-страницы

14. Почтовой программой НЕ является . a) Microsoft Outlook b) The Bat c) Netscape Navigator d) Outlook Express

15. В обозревателе Internet Explorer отсутствует возможность . a) создания списка закладок для быстрого доступа к страницам Интернет b) настройки кодировки для отображения веб-страниц c) скачивания связанных между собой страниц с сохранением целостности гиперссылок d) ведения журнала посещаемых страниц

16. Какая часть электронного адреса ресурса http://www.google.com/inf02000/det123.html описывает адрес сервера a) www.google.com b) http://www.google.com/inf02000/det123.html c) http://www.google.com/ d) inf02000/det123.html

18. Какая часть электронного адреса ресурса http://www.google.com/inf02000/det123.html описывает путь к файлу, расположенному на сервере a) /inf02000/ b) http://www.google.com/ c) inf02000/det123.html d) www.google.com

19. Какая часть электронного адреса ресурса http://www.google.com/inf02000/01_02_05/det123.html описывает путь к файлу, расположенному на сервере a) www.google.com b) http://www.google.com/ c) /inf02000/01_02_05/det123.html d) /inf02000/01_02_05/

20. Какая часть электронного адреса ресурса http://www.google.com/inf02000/01_02_05/det123.html описывает протокол a) http:// b) www c) www.google.com d) http://www.google.com/

21. Унифицированная форма записи адресов документов в сети Internet – это a) IP – адреса b) DNS – адреса c) FAT d) URL – адреса

22. Выделенная курсивом часть электронного адреса ресурса http://www.google.com/inf02000/det123.html обозначает a) имя удаленного компьютера b) имя файла на удаленном компьютере c) протокол связи с удаленным компьютером d) иерархию доменов, в которой располагается удаленный компьютер

23. Выделенная курсивом часть электронного адреса ресурса http://www.google.com/inf02000/det123.html обозначает a) имя удаленного компьютера b) имя файла на удаленном компьютере c) протокол связи с удаленным компьютером d) иерархию доменов, в которой располагается удаленный компьютер

24. Выделенная курсивом часть электронного адреса ресурса http://www.google.com/inf02000/det123.html обозначает a) протокол связи с удаленным компьютером b) имя файла на удаленном компьютере c) имя удаленного компьютера d) иерархию доменов, в которой располагается удаленный компьютер

25. Для каждого компьютера, подключенного к Internet, устанавливаются адреса: a) цифровой и символьный b) цифровой и доменный c) Символьный и доменный d) цифровой и пользовательский

26. Укажите адрес поисковой системы Internet a) http://www.mail.ru b) http://www.rbc.ru c) http://www.rambler.ru d) http://www.sotovik.ru

27. Укажите адрес поисковой системы Internet a) http://www.magazin.ru b) http://www.mail.ru c) http://www.ya.ru d) http://www.sotovik.ru

Защита информации в локальных и глобальных компьютерных сетях

Защита информации

1. Составляющими сетевого аудита являются: 1)аудит безопасности каждой новой системы (как программной, так и аппаратной) при ее инсталляции в сеть 2)регулярный автоматизированный аудит сети 3)антивирусная проверка сети 4)выборочный аудит безопасности a) 1,2,4 b) 2,3 c) 1,2,3 d) 1,3,4

2. Принципиальным отличием межсетевых экранов (МЭ) от систем обнаружения атак (СОВ) является то, что. a) МЭ были разработаны для активной или пассивной защиты, а СОВ – для активного или пассивного обнаружения b) МЭ работают только на сетевом уровне, а СОВ – еще и на физическом c) отличий МЭ от СОВ нет d) МЭ были разработаны для активного или пассивного обнаружения, а СОВ – для активной или пассивной защиты

3. Сетевые черви это – a) программы, которые не изменяют файлы на дисках, а распространяются в компьютерной сети, проникают в операционную систему компьютера, находят адреса других компьютеров или пользователей и рассылают по этим адресам свои копии b) вредоносные программы, действие которых заключается в создании сбоев при питании компьютера от электрической сети c) программы, которые изменяют файлы на дисках, и распространяются в пределах компьютера d) программы, распространяющиеся только при помощи электронной почты

4. Основным средством антивирусной защиты является. a) периодическая проверка списка загруженных программ b) использование сетевых экранов при работе в сети Интернет c) периодическая проверка компьютера с помощью антивирусного программного обеспечения d) периодическая проверка списка автоматически загружаемых программ

5. Программными средствами для защиты информации в компьютерной сети из списка: а) Firewall б) Brandmauer в) Sniffer г) Backup являются… a) а,г b) а,б c) б,в d) в,г

6. Наиболее защищёнными от несанкционированного доступа линиями связи сегодня являются. a) радио b) электрические c) инфракрасные d) оптоволоконные

7. Электронно-цифровая подпись (ЭЦП) документа позволяет получателю . a) только удостовериться в истинности отправителя документа, но не проверить подлинность документа b) либо удостовериться в корректности отправителя документа, либо удостовериться в том, что документ не изменён во время передачи c) удостовериться в корректности отправителя документа и удостовериться в том, что документ не изменён во время передачи d) только удостовериться в том, что документ не изменён во время передачи

8. Электронно-цифровая подпись (ЭЦП) документа формируется на основе . a) сторонних данных b) перестановки элементов ключа c) специального вспомогательного документа d) самого документа

9. Одинаковые ключи для шифрования и дешифрования имеет ______________ криптология a) двоичная b) симметричная c) асимметричная d) хеширующая

10. Электронно-цифровая подпись (ЭЦП) документа позволяет решить вопрос о… a) подлинности документа b) режиме доступа к документу c) секретности документа d) ценности документа

11. Сжатый образ исходного текста обычно используется . a) в качестве ключа для шифрования текста b) как результат шифрования текста для его отправки по незащищенному каналу c) как открытый ключ в симметричных алгоритмах d) для создания электронно-цифровой подписи

12. Для создания электронно-цифровой подписи обычно используется . a) метод гаммирования b) пароль, вводимый пользователем c) шифрование исходного текста симметричным алгоритмом d) сжатый образ исходного текста для

13. Абсолютная защита компьютера от сетевых атак возможна при . a) использовании лицензированного программного обеспечения b) установке межсетевого экрана c) использовании новейших антивирусных средств d) отсутствии соединения

14. Для защиты содержимого письма электронной почты от несанкционированного ознакомления используется . a) межсетевой экран b) антивирусное средство c) электронно-цифровая подпись d) шифрование сообщения

15. Для установки истинности отправителя сообщения по сети используется . a) шифрование сообщения b) пароль для входа в почтовую программу c) электронно-цифровая подпись d) специальный протокол пересылки сообщения

16. Электронно-цифровая подпись позволяет . a) пересылать сообщение по секретному каналу b) удостовериться в истинности отправителя и целостности сообщения c) зашифровать сообщение для сохранения его секретности d) восстанавливать поврежденные сообщения

17. Наиболее опасной с точки зрения вирусной активности частью электронного письма является . a) вложение b) заголовок c) тема d) адрес

18. Среди перечисленных программ брандмауэром является . a) DrWeb b) Outlook c) Internet Explorer d) Outpost Firewall

19. Основным путем заражения вирусами по сети является a) HTML документ b) сообщения с internet пейджера c) почтовое сообщение d) SMS

Источник: studfile.net

10 лучших FTP-клиентов для использования в Windows 10

С помощью FTP, то есть протокола передачи файлов, вы можете обмениваться данными по определенной сети, а именно протоколу IP/TCP. FTP требует двух ПК в качестве клиента и сервера для передачи данных. FTP-сервер управляет входящими запросами на сетевое соединение от других компьютеров, а программное обеспечение FTP-клиента устанавливает соединение между компьютером и клиентом. Короче говоря, программное обеспечение FTP-клиента на компьютере обрабатывает выгрузкой и загрузкой файлов на определенный сервер.

Практически каждый компьютер поддерживает передачу файлов по FTP на основе IP/TCP. После установки соединения между компьютерами вы можете настроить или изменить файлы в соответствии с потребностями.

В настоящее время на рынке доступно различное программное обеспечение для FTP-клиентов и серверов. В этой публикации мы рассмотрим лучшие FTP-клиенты для Windows 10.

Как использовать FTP-клиент? Чтобы использовать FTP-клиент, вы должны получить данные для входа на FTP-сервер, имя пользователя, пароль и удаленный каталог для доступа к программе. Вы должны были получить эту информацию на свой адрес электронной почты во время регистрации учетной записи на хостинге.

Лучшие FTP-клиенты для Windows 10

Теперь, если вы хотите поделиться своими файлами с друзьями и семьёй, сделать резервную копию своих данных на веб-сервере или передать папку клиенту, вы можете использовать FTP-клиент.

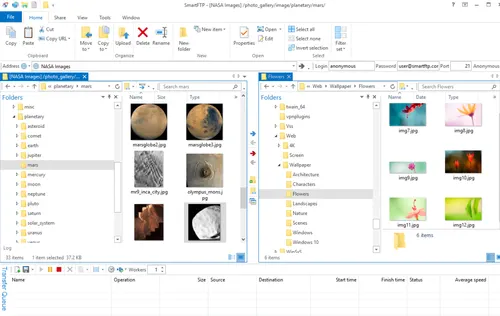

SmartFTP

SmartFTP, разработанный специально для Windows, является одной из лучших программ FTP, оснащенных высококачественными функциями. Этот FTP-клиент умный и многофункциональный, так как это FTP, FTPS, SFTP, Google Drive, Amazon S3, SSH, OneDrive, SSH, WebDAV, Backblaze B2, Terminal Client. SmartFTP – это быстрый и надёжный способ передачи и обмена файлами между сервером и локальным компьютером. Кроме того, программное обеспечение можно использовать для управления веб-сайтами, для загрузки и скачивания файлов и защиты личных файлов на сервере. Кроме того, он хорошо работает с Windows 10 и успешно используется для синхронизации удаленных и локальных файлов резервных копий. Скачать можно здесь

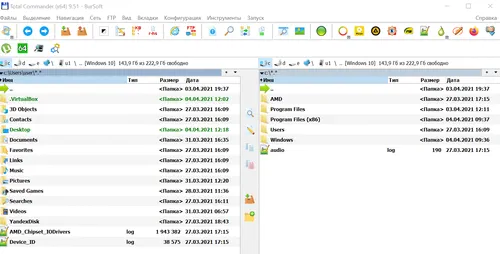

Total Commander

Следующим на очереди идёт Total Commander, который изобилует множеством функций, например, двойное файловое окно, а также различные языки и Unicode, расширенную функцию поиска. Кроме того, программа позволяет сравнивать файлы и одновременно управлять каталогами. Вы можете быстро просмотреть изображения, использовать инструмент множественного переименования и параллельный порт.

Программа имеет встроенный FTP-клиент с поддержкой HTTP и FXP прокси. Кроме того, у него есть настраиваемые столбцы, удобный интерфейс и просмотр эскизов. С Total Commander вы можете сравнивать, изолировать деревья и вести журнал, а также управлять паролями для плагинов и FTP. Вы можете получить программу по ссылке ниже. Скачать можно здесь

Источник: windows-school.ru