Process Monitor 3.0 – утилита для мониторинга процессов ОС Windows

Разработчики из Windows Sysinternals выпустили новую версию утилиты Process Monitor 3.0, популярной утилиты для мониторинга системы. Этот полезный инструмент предоставит подробную и актуальную информацию об активности всех приложений, выполняемых на вашем ПК. В том числе пользователь сможет узнать, к каким файлам обращаются программы, с какими ключами реестра взаимодействуют, какие процессы запускаются от их лица и многое другое. Предлагаемая версия не может похвастаться большим количеством новых функций, однако некоторые предложенные изменения наверняка вызовут интерес у пользователей.

К примеру, с помощью предлагаемого инструмента пользователь сможет выявлять причины утечек системных ресурсов, происходящих в его отсутствие. Для решения указанной задачи запустите Process Monitor, выберите опцию «Capture Events» в меню «File» и изучите имена процессов в левой части экрана.

На этой панели можно найти информацию о файлах, открываемых и закрываемых различными процессами, и узнать к каким ключам реестра обращается интересующая вас программа. Эта информация поможет обнаружить нежелательные программы, например приложения, работающие в фоновом режиме и удалить их с целью высвобождения ресурсов системы. Не менее полезной утилита окажется при решении проблем в работе компьютера. Допустим, вы пытаетесь запустить программу под названием app.exe, однако приложение неожиданно завершает свою работу сразу же после запуска. Благодаря Process Monitor вы сможете идентифицировать отсутствующие файлы или неправильно настроенные параметры приложения.

КАК ДЕКОМПИЛИРОВАТЬ EXE DLL C# | КАК УЗНАТЬ ИСХОДНЫЙ КОД ПРОГРАММЫ | ДЕКОМПИЛЯЦИЯ | C# ПЛЮШКИ

При запуске новой процедуры трассировки, пользователь нередко получает отчет внушительных размеров, содержащий сотни и тысячи строк. Размер отчета можно слегка сократит с помощью специальных фильтров, однако, даже после этого можно будет наблюдать некоторый переизбыток информации.

Вниманию пользователей версии Process Monitor 3.0 предлагается поддержка закладок, предназначенных для выделения наиболее важных данных (опция «Toggle Bookmark» в контекстном меню). Новая функция может использоваться даже со старыми отчетами. Выбранные пользователем строки для лучшей видимости выделяются полужирным шрифтом. А переход между закладками осуществляется одним нажатием на кнопку. Благодаря этому нововведению, владелец компьютера сможет быстро и без лишних усилий обнаружить всю интересующую его информацию.

В версии Process Monitor 3.0 был усовершенствован механизм записи переменных окружения, в особенности в момент запуска процесса. Выберите приложение и выполните операцию «Process Start», после чего вы увидите папку, из которой запускается конкретная программа и полную копию его текущего окружения. Разработчики также сообщают, что выпущенная версия утилиты может похвастаться более тесной совместимостью с новой операционной системой Windows 8.

Копию приложения можно бесплатно загрузить с сайта производителя – http://technet.microsoft.com/en-us/sysinternals/bb896645.

Мониторинг доступа к файлам / Хабр

Зачастую пользователям и системным администратором необходимо отслеживать, к каким файлам обращается приложение. В Linux-е уже есть все средства для этого, и тем удивительнее постоянно слышать на форумах — есть ли аналог Sysinternal Filemon. В данной статье я опишу использование утилиты strace, и рассмотрю ряд моментов, которые ускользают от некоторых пользователей, полагающих, что приложениям надо ограничивать права даже на чтение, например, ограничить доступ mplayer-а только к показываемому фильму.

strace — это трассировщик системных вызовов и сигналов. Для работы с файлами используется системный вызов «open», и соответственно, необходимо отслеживать только его. Пример команды:

$ strace -xf -eopen -o /path/to/log /path/to/program

Здесь мы указываем отслеживать все дочерние процессы, заменять непечатаемые символы на шестнадцатеричное представление и сохранять лог вызовов в файл /path/to/log. Потом полученный лог можно обработать соответствующими инструментами. Далее будут приведены примеры, как можно вычленить из лога всю нужную информацию.

Мониторинг текстового редактора nano

Для начала посмотрим, к каким файлам обращается простейший текстовой редактор nano:

$ strace -xf -eopen -o out.log nano temp.txt

$ sed -n ‘s/.*open((.*))s*=.*/1/p’ out.log | sort

Командой sed мы преобразуем лог в более краткий формат для читабельности, и сортируем строчки. В итоге должно вывестись что-то типа такого:

«/etc/ld.so.cache», O_RDONLY

«/etc/nanorc», O_RDONLY

«/home/nuald/.nano_history», O_RDONLY

«/home/nuald/.nano_history», O_WRONLY|O_CREAT|O_TRUNC, 0666

«/home/nuald/.nanorc», O_RDONLY

«/lib/libc.so.6», O_RDONLY

«/lib/libdl.so.2», O_RDONLY

«/lib/libncursesw.so.5», O_RDONLY

«/lib/terminfo/x/xterm», O_RDONLY

«temp.txt», O_WRONLY|O_CREAT|O_TRUNC, 0666

«/usr/lib/gconv/gconv-modules.cache», O_RDONLY

«/usr/lib/locale/en_US.utf8/LC_ADDRESS», O_RDONLY

. .. другие библиотеки для работы с локалью

«/usr/lib/locale/locale-archive», O_RDONLY

«/usr/share/locale/en/LC_MESSAGES/nano.mo», O_RDONLY

. другие файлы локализации

«/usr/share/locale/locale.alias», O_RDONLY

Можно выделить следующие категории файлов, к которым обращается программа:

- Конфигурация nano (nanorc, ~/.nano_history)

- Динамические библиотеки, используемые программой (libc и др.)

- Файлы локализации

- И собственно редактируемый файл

Т.е. в процессе работы программам нужен доступ к достаточному большому количеству файлов, и ограничение доступа на чтение отрицательно повлияет на работоспособность программ.

Мониторинг видеопроигрывателя mplayer

Теперь попробуем запустить mplayer и проверить те файлы, в которые он только пишет. Возможно, это нам даст возможность составить нужный безопасный профиль работы программы.

$ strace -xf -eopen -o out.log mplayer test.mp4

$ sed -n ‘s/.*open((.*))s*=.*/1/p’ out.log | grep -v O_RDONLY | sort

«/dev/3dfx», O_RDWR

«/dev/fb0», O_RDWR

«/dev/mga_vid», O_RDWR

«/dev/mga_vid», O_RDWR

«/dev/shm/pulse-shm-3056117003», O_RDWR|O_CREAT|O_EXCL|O_NOFOLLOW|O_CLOEXEC, 0400

«/home/nuald/.mplayer/config», O_WRONLY|O_CREAT|O_EXCL, 0666

«/home/nuald/.pulse-cookie», O_RDWR|O_CREAT|O_NOCTTY, 0600

Здесь мы командой grep ограничили вывод, и не включали файлы, которые были открыты с флагом O_RDONLY (только на чтение). Как видите, и здесь не все так гладко — mplayer-у приходится писать в другие файлы, и возможно ограничение доступа полностью его сломает, и он не сможет воспроизводить видео. Так что приведенную выше идею об ограничении доступа не так просто будет реализовать, и точно не реализовать в ее изначальном смысле.

В этом небольшом эскурсе была приведена лишь одна область применения strace. У данной программы есть много замечательных способностей, и она может позволить избавиться от бессонных ночей в поисках причин неработоспобности приложений даже без применения отладчика. Это инструмент, который должен знать любой Linux-разработчик, и надеюсь, что это принесет вам пользу в борьбе с многочисленными багами, и повысить качество разрабатываемого программного обеспечения.

P.S. Приведу список других инструментов, полезных для мониторинга доступа к файлам:

- SystemTap — инструментарий для сбора статистики. Острожно — требует debug-версии ядра (из него он берет отладочные символы и информацию). Пример мониторинга операции «open» описан в документации.

- /proc/sys/vm/block_dump — Отладка блокового ввода-вывода.

- inotify -подсистема ядра Linux, которая позволяет получать уведомления об изменениях в файловой системе. Можно использовать через inotify tools.

экспорт — найти файлы, которые использует программа

спросил 13 лет, 3 месяца назад

Изменено 9 лет, 1 месяц назад

Просмотрено 25 тысяч раз

У меня есть программа, содержащая данные, которые я хочу перенести на другой компьютер. Проблема в том, что программа не предоставляет никакого способа экспортировать эти данные. Существует ли какое-либо программное обеспечение, которое позволит вам узнать, какие файлы использует программа? Я знаю, что есть программы, которые по заданному файлу сообщают вам, какая программа его использует, но я ищу противоположное.

Вы можете использовать средство просмотра дескрипторов Process Explorer ( View->Lower Pane View->Handles ), чтобы просмотреть все файлы, открытые процессом на компьютере с Windows.

Как предполагает другой ответ, проводник процессов покажет вам открытые в данный момент дескрипторы файлов для процесса. (Это абсолютно один из лучших инструментов.)

Если этого недостаточно, Process Monitor покажет вам полный журнал всех операций с файлами и реестром, которые выполняет процесс. Это может помочь, если вы обнаружите, что пропустили что-то (например, ключ реестра) после его перемещения.

Похоже, используемое вами программное обеспечение не очень удобно. Сообщите разработчику, что вы будете искать альтернативы, если они не будут предоставлять функцию экспорта.

Process Hacker очень похож на Process Explorer и также бесплатен, но с открытым исходным кодом. Это также позволяет вам узнать, какие файлы используются процессом.

Process Explorer хорош, но он показывает только то, что запущено в данный момент, библиотека может просто использоваться для инициализации, а затем отбрасываться или использоваться только в какое-то неясное время. Dependency Walker может быть тем, что вам нужно.

Зарегистрируйтесь или войдите в систему

Зарегистрируйтесь с помощью Google

Зарегистрироваться через Facebook

Зарегистрируйтесь, используя адрес электронной почты и пароль

Опубликовать как гость

Требуется, но не отображается

Источник: blender-school.ru

Как посмотреть к каким файлам обращается программа

Как известно, кракинг большинства шаровар начинается с отслеживания того, куда прога помещает свой триальный счетчик (в файл и/или реестр). Повсеместно для этого предлагается использовать утилиты, типа Regmon и Filemon. Еще Крис Касперски в своей знаменитой книге «Техника и философия хакерских атак» со смаком описывал юзанье этих утилит.

Глядя на все это, так и хочется сказать: «И не стыдно господа кракеры?». Зачем вообще нужны какие либо утилиты для простейших операций, легко осуществляемых средствами голой Винды?

Например, нам нужно отследить к каким файлам обращается программа. Смотрим время на часах (допустим это 5:36) и запускаем шаровару. Затем закрываем ее (можно и не закрывать) и делаем Пуск->Найти->Файлы и папки, включаем поиск измененных за последний день файлов. Внимательно смотрим на файлы, которые были изменены со временем от 5:36 и выше.

Понятно, что в этот период к файлам могла обращаться только наша подопытная прога(!). Данное утверждение справедливо, если в этот момент у тебя не работал какой-нибудь хитрый сервис, который мог бы юзать файлы. Поэтому, перед проведением всех описываемых здесь СЛОЖНЫХ процедур, все лишнее должно быть отключено, чтобы не сбивало с толку. Должен заметить, что в список измененных файлов за отслеживаемый отрезок времени практически всегда будут входить файлы в которых хранится реестр, причем независимо от того пишет в них наша шаровара или нет. Просто к реестру практически постоянно обращается сама операционная система.

Ламеру на заметку: В Win9x реестр хранится в двух файлах System.dat и User.dat, а в NT/2000/XP ветки реестра разнесены по файлам Ntuser, Userdiff, Default, System, Software, Security, Sam (я не указал расширения, т. к. они могут либо совсем отсутствовать, либо принимать любой вид из трех: alt, log, sav).

Таким образом, мы отследили файлы, настала очередь реестра. Для этого экспортируем весь реестр в файл. Здесь одна тонкость: в 2000/XP при экспортировании нужно выбрать тип файла «Win9x/NT4», т. к. этот формат более удобный для последующих манипуляций (если мне не веришь, можешь попробовать другой ;)). Затем запускаем и закрываем шаровару, и снова экспортируем реестр.

Таким образом, мы имеем два файла, например, reestr1.reg и reestr2.reg. Один сделан до запуска шаровары, второй — после. Думаю понятно, что их нужно сравнить. Сделать это можно с помощью стандартной ДОСовской команды FC:

fc /L reestr1.reg reestr2.reg>1.txt

Все различия будут перенаправлены в файл 1.txt. Опция /L означает сравнение в тестовом (ASCII) режиме. В этом режиме несовпадающие фрагменты выводятся на экран в следующем виде:

***** file1

Последняя совпадающая строка

Отличающийся фрагмент первого файла

Первая вновь совпадающая строка

***** file2

Последняя совпадающая строка

Отличающийся фрагмент первого файла

Первая вновь совпадающая строка

Выше я говорил, что операционная система постоянно обращается к реестру (особенно этим страдает Win2000/XP), поэтому файл 1.txt будет содержать множество фрагментов не принадлежащих нашей шароваре. Для того чтобы понять какие ключи принадлежат Windows, достаточно сделать несколько раз экспортирование реестра, с последующим сравнением, без запуска шаровары.

Вообще при сравнении главное не лохануться, так, например, если программа привязана к счетчику, который изменяется по дням, то ты не увидишь никаких изменений в реестре пока не переведешь дату

хотя бы на один день. Думай, на это голова и дана.

Разработчики из Windows Sysinternals выпустили новую версию утилиты Process Monitor 3.0, популярной утилиты для мониторинга системы. Этот полезный инструмент предоставит подробную и актуальную информацию об активности всех приложений, выполняемых на вашем ПК. В том числе пользователь сможет узнать, к каким файлам обращаются программы, с какими ключами реестра взаимодействуют, какие процессы запускаются от их лица и многое другое. Предлагаемая версия не может похвастаться большим количеством новых функций, однако некоторые предложенные изменения наверняка вызовут интерес у пользователей.

К примеру, с помощью предлагаемого инструмента пользователь сможет выявлять причины утечек системных ресурсов, происходящих в его отсутствие. Для решения указанной задачи запустите Process Monitor, выберите опцию «Capture Events» в меню «File» и изучите имена процессов в левой части экрана.

На этой панели можно найти информацию о файлах, открываемых и закрываемых различными процессами, и узнать к каким ключам реестра обращается интересующая вас программа. Эта информация поможет обнаружить нежелательные программы, например приложения, работающие в фоновом режиме и удалить их с целью высвобождения ресурсов системы. Не менее полезной утилита окажется при решении проблем в работе компьютера. Допустим, вы пытаетесь запустить программу под названием app.exe, однако приложение неожиданно завершает свою работу сразу же после запуска. Благодаря Process Monitor вы сможете идентифицировать отсутствующие файлы или неправильно настроенные параметры приложения.

При запуске новой процедуры трассировки, пользователь нередко получает отчет внушительных размеров, содержащий сотни и тысячи строк. Размер отчета можно слегка сократит с помощью специальных фильтров, однако, даже после этого можно будет наблюдать некоторый переизбыток информации.

Вниманию пользователей версии Process Monitor 3.0 предлагается поддержка закладок, предназначенных для выделения наиболее важных данных (опция «Toggle Bookmark» в контекстном меню). Новая функция может использоваться даже со старыми отчетами. Выбранные пользователем строки для лучшей видимости выделяются полужирным шрифтом. А переход между закладками осуществляется одним нажатием на кнопку. Благодаря этому нововведению, владелец компьютера сможет быстро и без лишних усилий обнаружить всю интересующую его информацию.

В версии Process Monitor 3.0 был усовершенствован механизм записи переменных окружения, в особенности в момент запуска процесса. Выберите приложение и выполните операцию «Process Start», после чего вы увидите папку, из которой запускается конкретная программа и полную копию его текущего окружения. Разработчики также сообщают, что выпущенная версия утилиты может похвастаться более тесной совместимостью с новой операционной системой Windows 8.

Часто возникает необходимость узнать, где та или иная программа (приложение) хранят свои настройки в реестре Windows. Бывает, что поиск по реестру не дает никаких результатов, или же программа хранит свои настройки не в одной какой-либо ветке реестра, а в нескольких и нужно их все найти, чтобы посмотреть/поменять настройки или сделать их резервную копию. В данной статье мы рассмотрим как это можно сделать.

Как узнать, где программа хранит свои настройки в реестре

После скачивания и распаковки архива можно обнаружить два exe файла: Procmon.exe и Procmon64.exe

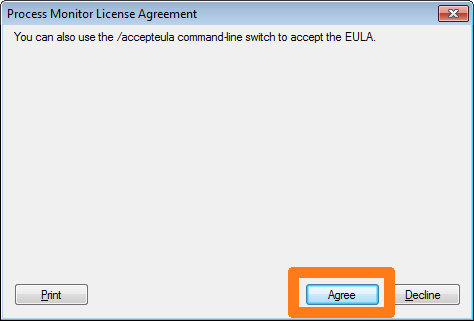

После первого запуска, программа предложит нам принять условия лицензионного соглашения, поэтому не забываем нажать кнопочку «Agree»

Для примера посмотрим к каким разделам реестра обращается стандартный графический редактор Paint, который присутствует в ОС Windows. Для этого сначала запускаем Process Monitor, а после этого интересующее нас приложение, в данном примере графический редактор Paint. Далее, в диспетчере смотрим как именно называется исполняемый файл, в случае с Пейнтом, он называется mspaint.exe .

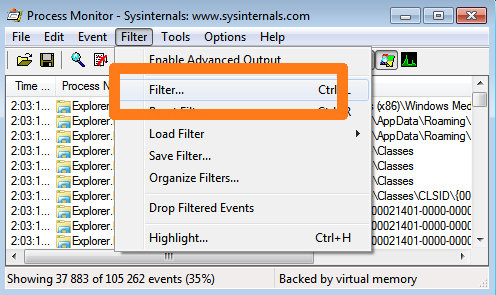

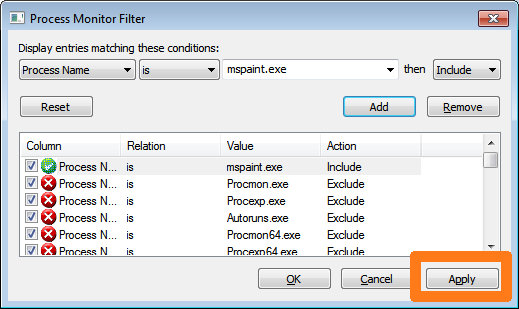

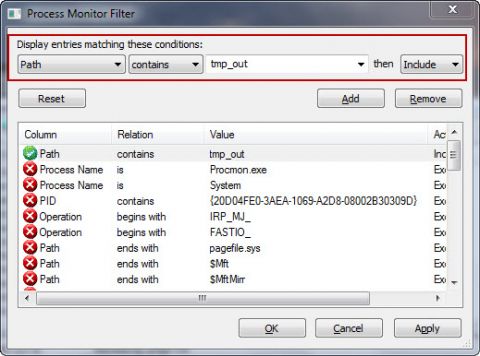

Чтобы отфильтровать все ненужные записи от любых других приложений, мы включим фильтр, в котором укажем, что хотим видеть только активность, которая вызвана процессом mspaint.exe , для этого мы выбираем пункт меню «Filter» и в нем опцию с одноименным названием «Filter. «.

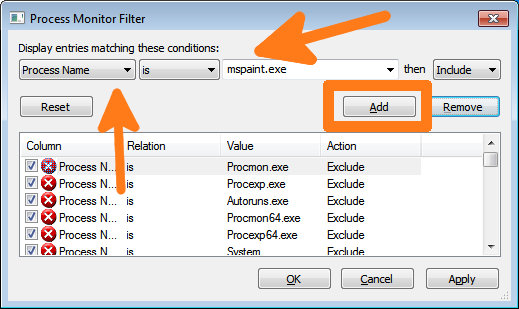

После чего выбираем из раскрывающегося меню пункт «Process Name», вписываем имя нужного нам процесса mspaint.exe и жмем на кнопку «Add», чтобы наш фильтр добавился:

Теперь осталось применить фильтр, чтобы все посторонние записи не отображались. Для этого жмем на кнопку «Apply» и потом на «OK», для закрытия окна настроек.

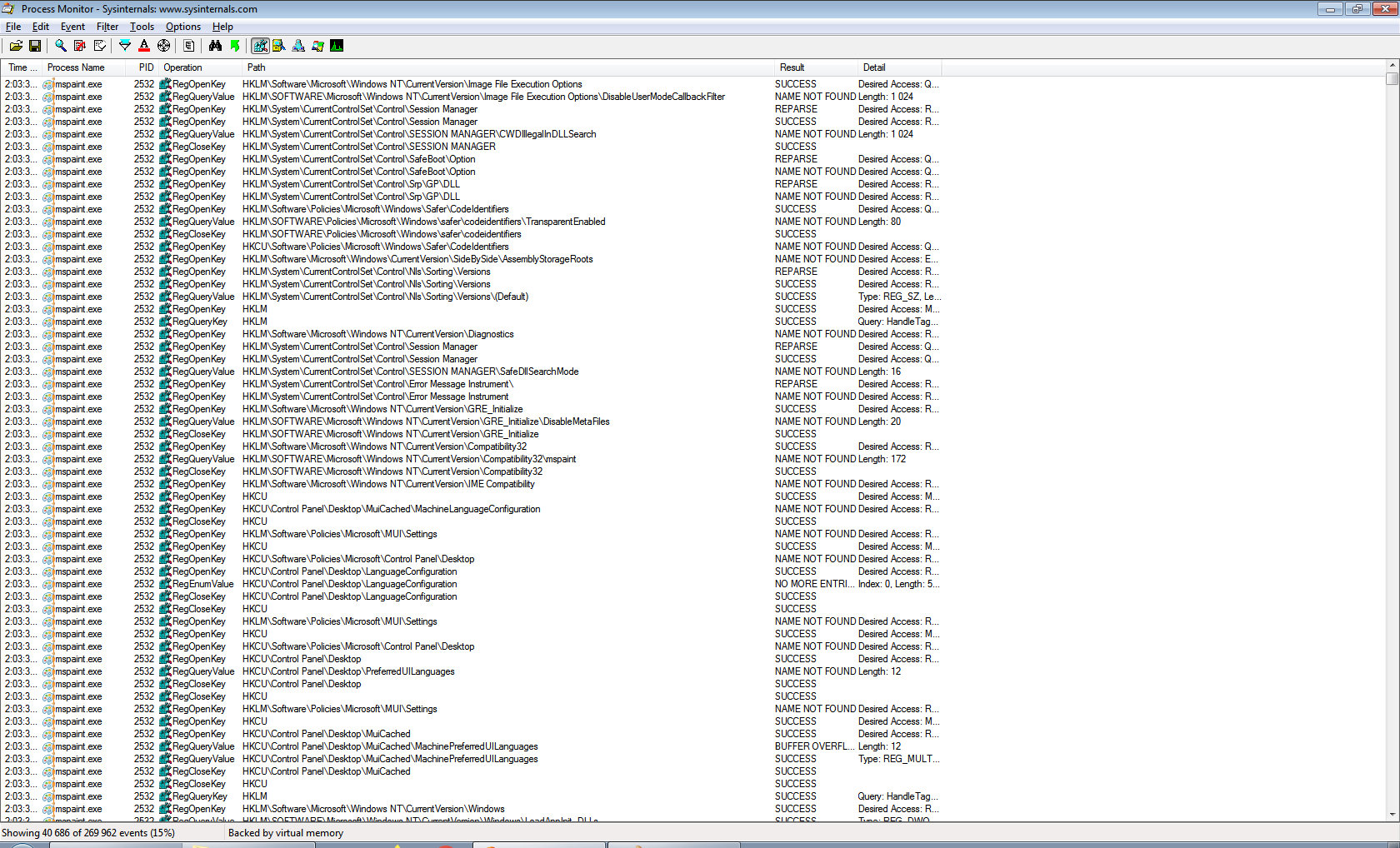

В результате перед нами будет вся информация о том, к каким конкретно разделам и ключам реестра обращается mspaint.exe в процессе своей работы:

Теперь можно закрыть редактор Paint и посмотреть куда он записывает все свои настройки, после завершения работы. Они будут также отображаться в окне Process Monitor, достаточно просто воспользоваться скроллом. Таким не хитрым способом, можно мониторить любой процесс и точно знать как и где он хранит информацию.

Непонятные файлы на диске мы обнаруживаем двумя путями. Либо они явно видны в проводнике или файловом менеджере, либо к ним приводят поиски причины исчезновения свободного места на диске. Хорошо, если после удаления файлов, они больше не появляются. Но так бывает не всегда, и в этом случае приходится определять приложение, которое их создает.

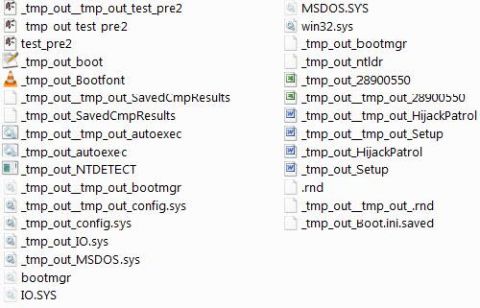

Однажды на форум обратился человек, у которого какое-то приложение записывало в корень системного диска файлы, в имени которых содержится tmp _out.

Конечно, не исключено, что эта система заражена, и требуется тщательная проверка всевозможными антивирусными средствами. Но далеко не всегда проблема связана с вредоносным кодом, и тогда понадобится другой подход. Проще всего вычислить виновника появления таких файлов с помощью утилиты Process Monitor. Из видео за четыре минуты вы узнаете, как это сделать.

Отслеживание активности

При запуске утилита отслеживает несколько типов системной активности:

- реестр

- файловую систему

- сеть

- процессы и потоки

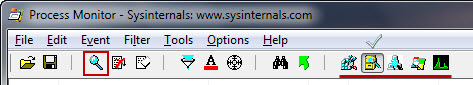

Поскольку мы ищем причину записи файлов на диск, нужно сосредоточиться на активности в файловой системе. Для этого на панели инструментов оставьте включенной только одну кнопку, отвечающую за активность на диске.

Кроме того, убедитесь, что утилита отслеживает активность. Если у вас перечеркнута кнопка, которая на рисунке обведена красным, нажмите CTRL+E.

На рисунке выше активность отслеживается, причем только в файловой системе.

Основной фильтр

Теперь нужно применить фильтр, чтобы исключить не относящуюся к делу активность. Нажмите сочетание клавиш CTRL+L, и вы увидите возможности фильтрации. В Process Monitor сразу активны некоторые фильтры, исключающие отслеживание деятельности самой программы, а также некоторых системных компонентов (файла подкачки, таблицы MFT и т.д.). Это сделано для того, чтобы исключить мониторинг стандартной активности системы. В большинстве случаев удалять эти фильтры не нужно, и достаточно просто добавить свой.

На рисунке выше показан фильтр, который будет отслеживать создание и изменение всех файлов, в путях к которым содержится tmp _out. Давайте разберем фильтр подробнее слева направо:

- Path. Путь в файловой системе. Также можно указывать разделы реестра, когда отслеживается активность в нем.

- contains. Условие, по которому определяется поиск ключевого слова. В переводе с английского это слово означает «содержит». В зависимости от задачи можно конкретизировать условие, выбрав вариант begins with (начинается с) или ends with (заканчивается на).

- tmp _out. Ключевое слово, которое в данном случае должно содержаться в пути. Имя файла и его расширение являются частью полного пути к файлу.

- Include. Включение заданного условия в список отслеживаемых.

Не забудьте нажать кнопку Add, чтобы добавить фильтр в список. Впрочем, если вы забудете, Process Monitor напомнит об этом, прежде чем закрыть окно фильтров.

В данном случае я использовал часть имени файла в качестве ключевого слова, поскольку все непонятные файлы содержат в имени tmp_out. Если файлы создаются с разными именами, но зато в определенной папке, используйте путь к этой папке в качестве ключевого слова.

Поскольку задано жесткое условие фильтрации файловой активности, в окне программы, скорее всего, теперь не будет отображаться никаких процессов. Но Process Monitor уже начал их отслеживать.

Проверить работу фильтра очень просто. Достаточно создать в текстовом редакторе файл с искомым именем или в наблюдаемой папке, и Process Monitor моментально отреагирует на это.

Дополнительные фильтры

Запись и открытие лога

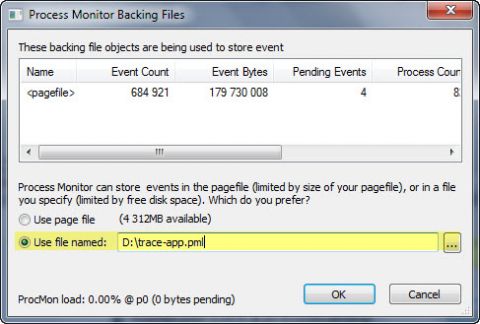

Учтите, что при длительном отслеживании размер лога может измеряться гигабайтами. По умолчанию Process Monitor записывает лог в файл подкачки. Если у вас маленький системный раздел, имеет смысл сохранять лог в файл на другом разделе диска.

Для сохранения лога в файл нажмите сочетание клавиш CTRL+B и укажите имя и желаемое расположение файла.

Изменения вступают в силу после перезапуска захвата активности. Теперь можно смело оставить Process Monitor включенным на длительное время, не опасаясь за лимит дискового пространства.

Остановить отслеживание активности можно сочетанием клавиш CTRL+E.

Впоследствии вы всегда сможете загрузить в утилиту лог из сохраненного файла. Закройте Process Monitor и дважды щелкните файл лога с расширением PML. Содержимое лога отобразится в окне Process Explorer.

Человек, обратившийся на форум с проблемой, так и не вернулся сообщить, помог ли ему мой совет. Но он был с таким вопросом не первый и, наверняка, не последний. Если вопрос возникнет у вас, вы сможете ответить на него с помощью Process Monitor.

О видео

Если честно, создание такого видео занимает намного больше времени, чем написание статьи. Поэтому я в любом случае не готов заменять печатный текст видеоматериалами. Но мне кажется, что в данном случае видео интереснее и понятнее. А что вы думаете по этому поводу?

Видео длится около четырех минут, и я старался сделать его быстрым и емким. Ведь в реальности подготовка к поимке приложения занимает буквально одну минуту. Вас устраивает скорость изложения?

Более подробный рассказ о Process Monitor и другие примеры его практического использования вы можете посмотреть в видео моего коллеги Василия Гусева, если у вас есть свободные 40 минут 🙂

Вадим — владелец этого блога, и почти все записи здесь вышли из-под его пера. Подробности о блоге и авторе здесь. Поддержать автора вы можете тут.

Вас также может заинтересовать:

Подпишитесь на канал и читайте интересные записи чаще! Есть вопросы? Задайте их в чате.

комментариев 19

Вадим.

Может стоит упомянуть еще и Filemon он тоже позволит решить задачу.

sergm, не вижу смысла, т.к. Process Monitor объединяет функционал Regmon и Filemon. Эти две утилиты больше не распространяются автором.

Годится! Согласны? +4

PS надо будет обновиться.

Ваша оценка: 0 Ваша оценка: 0

sergm, понятно, что у каждого свой привычный набор утилит (и о моем я планирую рассказать в скором времени 🙂 Но Process Monitor уже достаточно давно заменил две отдельные утилиты и расширил их функционал. Так что да, обновляться надо 🙂

Morpheus, я рад, что ты нашел мое видео полезным, ибо твое скептическое отношение к ним мне известно 🙂 В этом и есть главное преимущество коротких видео. Статью мы часто читаем по диагонали, цепляясь глазом за якоря (заголовки, жирный шрифт, картинки, код). А видео удерживает внимание непрерывно, когда автору это удается, конечно 🙂

Ваша оценка: 0 Ваша оценка: +1

Morpheus: Это может быть полезно, если сделано со вкусом. Тебе удаётся делать интересно. Спасибо! »

Morpheus: А почему нет ссылки «цитировать» для самого материала, как для комментов? »

Ваша оценка: 0

Спасибо Вадим! Очень интересно, но я с таким не сталкивался пока.

Видео суперски, кратко и ясно, такое редкость. Но и описание с нормальным количеством скринов, даже лучше.

Спасибо за Ваш блог. Читаю с удовольствием :Beer:

А я Вадим сразу вам и написал- очень будет полезно если будут хоть коротелькие ролики!! Как писал выше- нажал на паузу и разобрался)..Да и мне как то зрительно более понятно(имхо).

Ваша оценка: 0 Ваша оценка: 0

Хорошая статья и самое главное (я преподаватель информатики) с хорошими примерами.

Вадим понятно! но в любом случае будем надеяться хоть на редкие небольшие ролики:).

Ваша оценка: 0 Ваша оценка: 0 Ваша оценка: 0

Yuri, диагностику нужно проводить в два этапа:

1. Выявление папок, в которых записываются файлы.

2. Определение приложения, записывающего их.

Для первого этапа используйте специализированные утилиты. См. номер 5 в списке 10 лучших бесплатных программ для быстрой диагностики Windows. В комментариях упоминались и другие программы этого типа.

Просто спасибо. Такой труд дорогого стоит.

Дмитрий, спасибо на добром слове.

Источник: kompyutery-programmy.ru

Как узнать, к каким файлам обратилась программа?

(Ubuntu linux) Я запустил программу и как узнать, к какому файлу и IO к этой программе обратились? Я знаю, что есть программное обеспечение, которое позволяет легко получить эту информацию в окнах.

спросил(а) 2014-12-25T02:29:00+03:00 8 лет, 5 месяцев назад

добавить комментарий

пожаловаться

Вы можете задать один из двух вопросов: 1. В: Как узнать, какие файлы в текущей запущенной программе открыты? A: Посмотрите /proc//fd . 2. В: Я хочу узнать, какие файлы открывается при запуске программы. A: Используйте инструмент strace. Прочтите его страницу руководства и другую документацию, для получения дополнительной информации. PS Использование strace замедлит выполнение программы, заметьте.

ответил(а) 2014-12-25T03:00:00+03:00 8 лет, 5 месяцев назад

добавить комментарий

пожаловаться

lsof отлично подходит для поиска всех открытых файлов программы по PID. Просто запустите lsof -a -p. Он также может отображать открытые сокеты. Манипуляция для него находится по адресу http://linux.die.net/man/8/lsof. Возможно, вам придется запускать lsof как root, если у него нет setuid для корневых разрешений и выполняется другим.

Для использования IO используйте iotop. iotop требует python и больше информации об этом находится по адресу http://guichaz.free.fr/iotop/. Вы должны установить оба инструмента, используя apt-get. Ни один из этих инструментов не позволяет легко найти файлы, к которым программа могла получить доступ сразу после запуска, а затем быстро закрыть.

Это случается для многих приложений, которые читают файл конфигурации после запуска, например. Чтобы найти эти файлы, я написал утилиту, которая рекурсивно находит все файлы в каталоге, которые были созданы, доступны или изменены за последнее заданное количество секунд.

Если вы не знаете, где программа может иметь доступ к файлам, то она может искать всю систему из/.Если вы действительно хотите локализовать файлы, к которым она могла получить доступ, тогда можно запустить chroot, чтобы ограничить ее. Ниже приведена утилита, которую я называю tfind и реализуется в perl. При запуске без аргументов он печатает свое использование. Способ его использования — запустить вашу программу, через несколько секунд запустите «tfind — -a time 15 —ctime 15 —mtime 15/», чтобы просмотреть все файлы, к которым были доступны, созданы или изменены в течение последних 15 секунд, а затем устранить те файлы, которые, как известно, доступны другим программам, например /var/log/messages. Остальные файлы, вероятно, доступны вашей программе.

ответил(а) 2014-12-25T07:06:00+03:00 8 лет, 5 месяцев назад

добавить комментарий

пожаловаться

Еще в рубрике

Что-то конкретное по адресам (0x40000000, 0x80000000 и 0xBF000000)

Как операционная система вызывает запланированную пользователем задачу, которую нужно выполнить, когда придет время?

Источник: progi.pro