# 1: Нажмите «Ctrl + Alt + Delete» а затем выберите «Диспетчер задач». Или вы можете нажать «Ctrl + Shift + Esc», чтобы напрямую открыть диспетчер задач. №2: Чтобы увидеть список процессов, запущенных на вашем компьютере, щелкните «процессы». Прокрутите вниз, чтобы просмотреть список скрытых и видимых программ.

Как вы видите, что делает процесс в Windows?

Щелкните правой кнопкой мыши или нажмите и удерживайте процесс, указанный в на вкладке «Сведения» диспетчера задач и щелкните или коснитесь «Свойства». Откроется окно «Свойства», в котором вы получите доступ к полезной информации о выбранном процессе.

Какая программа позволяет вам видеть, что происходит внутри программы?

Диспетчер задач Microsoft Windows — это общий, быстрый и простой способ просмотра программ, фоновых процессов и приложений, запущенных на компьютере. Если ваш компьютер работает медленно, это полезный инструмент, позволяющий увидеть, что программа потенциально занимает слишком много ресурсов ЦП или памяти на вашем компьютере.

Как отследить что делает программа на компьютере.

Какие программы должны работать в фоновом режиме Windows 10?

Перейдите в Пуск, затем выберите Настройки> Конфиденциальность> Фоновые приложения. В разделе «Фоновые приложения» убедитесь, что параметр «Разрешить приложениям работать в фоновом режиме» включен. В разделе «Выберите, какие приложения могут работать в фоновом режиме» включите или отключите параметры отдельных приложений и служб.

Как мне вывести список всех процессов в Windows?

Просто нажмите Пуск, введите cmd.exe и откройте командную строку из результатов, чтобы начать. Просто набрав список задач и нажав клавишу Enter отображает список всех запущенных в системе процессов. Каждый процесс перечислен с его именем, идентификатором процесса, именем и номером сеанса, а также использованием памяти.

Что использует системный процесс?

Системный процесс отвечает за системная память и сжатая память в Ядро NT. Этот системный процесс представляет собой отдельный поток, работающий на каждом процессоре. . У системного процесса в Windows 10 есть дополнительная задача, это сжатие старых страниц памяти, чтобы у вас было больше свободной памяти для использования.

Что такое процессы Windows?

Процессы Windows Службы Windows и фоновые программы, которые вы обычно не вижу бега на компе. Процесс может быть программой принтера, которая работает в фоновом режиме и контролирует уровень чернил и другие настройки принтера во время работы компьютера.

Как остановить работу ненужных программ в фоновом режиме?

- Открыть настройки.

- Щелкните Конфиденциальность.

- Щелкните Фоновые приложения.

- В разделе «Выберите, какие приложения могут работать в фоновом режиме» выключите тумблер для приложений, которые вы хотите ограничить.

Как узнать, какие программы работают в фоновом режиме?

Вы можете запустить диспетчер задач, нажав клавишу комбинация Ctrl + Shift + Esc. Вы также можете получить к нему доступ, щелкнув правой кнопкой мыши на панели задач и выбрав Диспетчер задач. В разделе «Процессы»> «Приложения» отображается открытое в данный момент программное обеспечение. Этот обзор должен быть прямым, это все программы, которые вы используете в настоящее время.

Как остановить работу нежелательных программ в фоновом режиме?

Закройте все открытые программы

Нажмите Ctrl-Alt-Delete а затем Alt-T, чтобы открыть вкладку «Приложения» диспетчера задач. Нажмите стрелку вниз, а затем стрелку Shift-вниз, чтобы выбрать все программы, перечисленные в окне. Когда они все выбраны, нажмите Alt-E, затем Alt-F и, наконец, x, чтобы закрыть диспетчер задач.

Нужно ли приложениям работать в фоновом режиме?

Самые популярные приложения по умолчанию будут работать в фоновом режиме. Фоновые данные можно использовать, даже когда ваше устройство находится в режиме ожидания (с выключенным экраном), так как эти приложения постоянно проверяют свои серверы через Интернет на наличие всевозможных обновлений и уведомлений.

Почему на моем диске всегда 100?

Если вы видите использование диска 100% использование диска вашей машиной исчерпано, и производительность вашей системы будет снижена. Вам необходимо предпринять некоторые корректирующие действия. . Некоторым может потребоваться больше времени, чем обычно, из-за стресса и повышенного использования вашего жесткого диска.

Как удалить программу, которая сообщает, что она запущена?

1. Нажмите Ctrl + Alt + Delete и выберите «Запустить диспетчер задач», и откроется диспетчер задач Windows. Щелкните «Процессы», затем щелкните правой кнопкой мыши MobileGo в списке и выберите «Завершить процесс».

Источник: ch-pik.ru

Как узнать, что делает процесс Windows?

Может наступить время, когда вы захотите узнать, что делает процесс на вашем компьютере с Windows. Этот пост покажет вам, как действовать. Мы уже рассмотрели несколько процессов Windows, таких как rundll32.exe, winlogon.exe, Service Host SysMain, AppVShNotify.exe, lsass.exe и т. д. в отдельных постах, теперь этот пост покажет вам, как вы это делаете.

Как узнать, что делает процесс Windows?

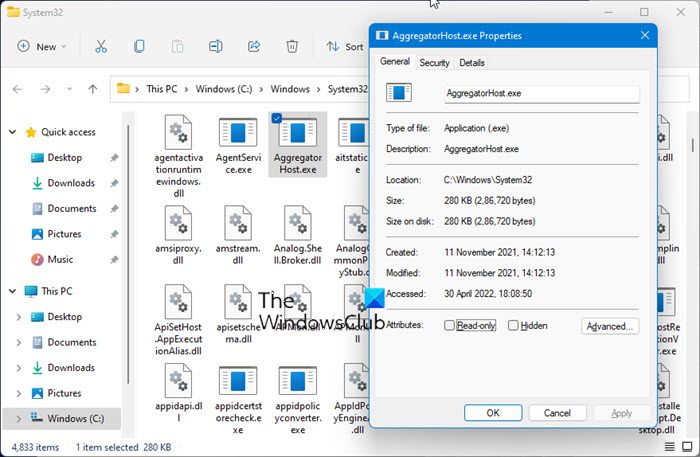

Способ определить или узнать больше о любом процессе Windows 11/10 выглядит следующим образом:

- Откройте диспетчер задач

- Найдите процесс

- Щелкните по нему правой кнопкой мыши и выберите Местонахождение открытого файла

- Куда это вас приведет?

- Система32 папка — тогда это похоже на процесс ОС

- Если он не находится в папке Windows, скорее всего, это сторонний процесс, не относящийся к ОС.

- Теперь найдите указанный файл в папке и щелкните его правой кнопкой мыши.

- Выберите и откройте «Свойства», а затем откройте вкладку «Сведения».

- Вы видите название продукта или авторские права как Microsoft?

- Если да, это законный процесс Microsoft.

- Вы не знаете? Тогда это не файл ОС Windows.

Проверка местоположения и свойств файла дает реальную картину, но помните:

Программы для Windows, мобильные приложения, игры — ВСЁ БЕСПЛАТНО, в нашем закрытом телеграмм канале — Подписывайтесь:)

- Тот факт, что файл находится в папке Windows или System32, не делает его законным файлом ОС Microsoft или Windows!

- Тот факт, что имя файла похоже на другое, принадлежащее законному программному обеспечению, не означает, что этот файл может быть связан с этим программным обеспечением.

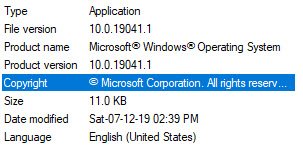

Microsoft и большинство законных компаний-разработчиков программного обеспечения всегда будут подписывать свои файлы цифровой подписью. Поэтому проверка вкладки «Подробности» также важна.

В законном файле ОС Windows всегда будут указаны детали, как показано выше.

Вы также можете проверить наличие проверенного издателя или целостность файла с помощью хэш-значения.

Читайте: Как узнать идентификатор процесса приложения в Windows

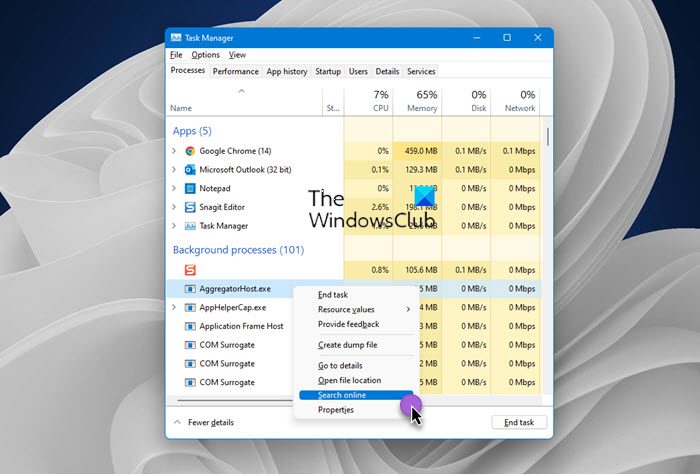

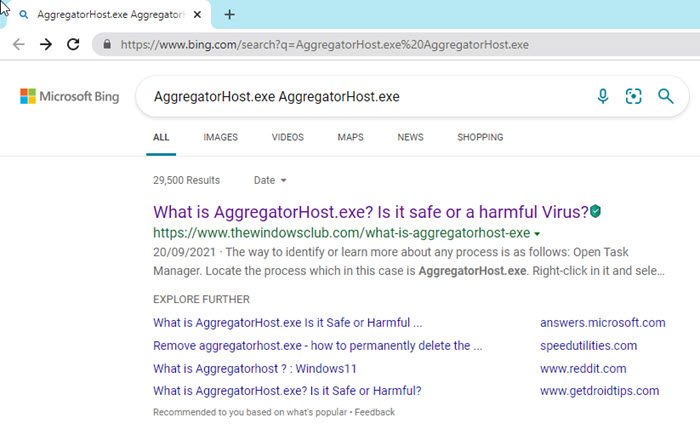

Если вы нашли файл в диспетчере задач, вы также можете щелкнуть его правой кнопкой мыши и выбрать «Поиск в Интернете».

Ваш любимый поисковик откроется и расскажет вам об этом.

Не просто посетите любой сайт, а определите пару подлинных сайтов из результатов и посетите их, чтобы получить больше информации о процессе.

Если вы ищете информацию о процессе, вы также можете найти ее здесь и посмотреть, доступна ли она.

Как узнать, какой процесс использует файл?

Вы можете использовать любой из этих методов, чтобы узнать, какой процесс блокирует или использует файл в Windows 11/10:

- Проверьте процесс, блокирующий файл, с помощью монитора ресурсов.

- Используйте SysInternals Process Explorer, чтобы определить процесс, блокирующий файл.

- Узнайте через командную строку с помощью инструмента «Ручка».

- Используйте бесплатное ПО OpenedFilesView, чтобы идентифицировать процесс, содержащий файл.

Как получить список процессов в Windows?

Чтобы найти все процессы, использующие WMIC в Windows 11/10, выполните следующие действия:

- Нажимать Win+X чтобы открыть меню WinX.

- Выберите Терминал Windows вариант.

- Введите эту команду: список процессов wmic

- Найдите подробности в окне терминала Windows.

Как проверить, является ли файл вредоносным или нет в Windows?

Вот способы проверить, является ли программный файл вирусом, прежде чем устанавливать его на свой компьютер:

- Основные шаги

- Щелкните файл правой кнопкой мыши и отсканируйте его с помощью программного обеспечения безопасности.

- Просканируйте его с помощью онлайн-сканера вредоносных программ

- Проверить наличие проверенного издателя

- Проверка целостности файла с помощью хеш-значения

- Используйте функцию песочницы Windows.

Как найти PID процесса в Windows?

Вы можете найти идентификатор процесса приложения четырьмя различными способами:

- Через диспетчер задач

- Через командную строку

- Через монитор ресурсов

- Через PowerShell

Надеюсь, вы найдете этот небольшой совет полезным.

Программы для Windows, мобильные приложения, игры — ВСЁ БЕСПЛАТНО, в нашем закрытом телеграмм канале — Подписывайтесь:)

Источник: zanz.ru

Под присмотром Monitor API: Как отслеживать вызовы API-функций и зачем это нужно?

Отладчик и дизассемблер — это, безусловно, лучшие инструменты, чтобы посмотреть, как устроена какая-то программа изнутри. Но есть еще один инструмент, который быстро может дать картину того, что происходит внутри приложения и как оно взаимодействует с операционной системой. Это монитор API-вызовов.

Работа многих приложений и самой Windows во многом построена на системе DLL, т.е. динамически загружаемых библиотек. Приложениями предоставляются сервисные API-функции, с помощью которых они могут взаимодействовать с системой. Условно говоря, есть функции для чтения и записи в реестр, работы с файловой системой, сетевого взаимодействия и т.д. Фиксируя вызовы API-функций, мы можем узнать многое о работе приложения. А перехват таких вызов (и спуфинг результата их выполнения) позволяет обойти многие ограничения системы и делать с ней практически что угодно.

Существует немало программ, которые мониторят обращения к API-функциям. Взять хотя бы небезызвестные утилиты RegMon и FileMon Марка Руссиновича. Отслеживая вызовы API-функций, касающихся взаимодействия с реестром и файловой системой, они выводят информацию в удобном для анализа виде.

Фактически, идея написать материал о давно существовавших API-шпионах появилась под впечатлением от нового релиза программы API Monitor. Она делает то же самое, что и масса других подобных программ — фиксирует обращения к API-функциям и COM-методам. Но то, как она реализована, заслуживает всяческих похвал.

Чем удивил API Monitor?

Сам проект довольно старый: его предыдущая 1.5 версия выходила еще в далеком 2001 году. Прошлым летом разработчики реанимировали проект и полностью переписали код. Теперь это офигенный инструмент! Кратко пройдемся по его возможностям.

Устанавливаем простой hook

Впрочем, лучше всего ощутить все прелести API Monitor на практике. В общем случае необходимо указать монитору две вещи: функции для отслеживания и программы/сервисы, которые предположительно будут их вызывать. Для примера возьмем простую ситуацию, когда необходимо отследить факт создания файла в системе. За это в общем случае отвечают API-функции CreateFileA, CreateFileW и NtCreateFile, вот их вызовы мы и будем мониторить.

Их надо отметить в панели API Capture Filter. Как я уже сказал, список возможных функций для мониторинга очень внушительный, и даже несмотря на их удачную группировку найти нужные элементы, не зная, где они находятся, довольно сложно. Поэтому не стесняемся воспользоваться поиском (Ctrl-F или меню «Edit -> Find»), отыскав все необходимое по ключевому слову CreateFile.

С этого момента API Monitor будет нам сообщать о вызове этих функций. Осталось выбрать программу. Это может быть уже существующий процесс, и в этом случае его достаточно выбрать в панели Running Processes, или же мы можем запустить приложение прямо из API Monitor’а. Выбирем второй вариант. Переходим «File -> Hook Process», выбираем в папке Windows notepad.exe (для простоты примера возьмем обычный блокнот).

В качестве аргументов, которые передаются приложению, предлагаю указать какой-нибудь текстовый файл. Тогда программа сразу же попытается создать документ — а именно это нам и надо. Нажимаем «ОК». Запустившийся блокнот справедливо замечает, что указанный текстовый файл он не нашел, и предлагает создать его. Соглашаемся и смотрим в вывод API Monitor.

На панели Summary ты должен увидеть список вызовов, которые были сделаны Notepad’ом. Сначала приложение вызвало функцию CreateFileW из библиотеки kernel32.dll, которая в свою очередь вызвала NtCreateFile. Обрати внимание: текстовые параметры для наглядности выделены красным цветом.

Помимо этого, в выводе отражаются возвращаемое значение и коды ошибок. Функция NtCreateFile не нашла файл и поэтому вернула «STATUS_OBJECT_NOT_FOUND», а потому kernel32.dll вернула в Nodepad INVALID_HANDLE_VALUE и ошибку «2 = Не удается найти указанный файл». Если приложение попытается создать файл прямо в папке винды, то получит ошибку из-за отказа в доступе, и это также будет отражено в выводе API Monitor. В конце концов, NtCreateFile вернет статус «STATUS_SUCCESS» — файл создан. Вот где ощущается прелесть от декодированных ошибок.

Снифаем SSL-трафик браузера

Теперь, когда мы разобрались с общим механизмом работы API Monitor, хочу показать тебе всю мощь того, что предоставляет возможность отслеживать и перехватывать API-вызовы. Для того чтобы пример был более практичным, возьмем ситуацию из реальной жизни, когда мне необходимо было отснифать SSL-трафик, передаваемый браузерами. API Monitor в этом случае позволяет нам просмотреть данные, которые будут отправлены на защищенный сайт до того, как их закриптует браузер. Этот способ, кстати, вполне можно использовать, чтобы восстановить пароли, которые когда-то были сохранены в браузере и забыты. Для начала схема для Internet Explorer:

- Открываем для примера любой сайт, который поддерживает авторизацию с использованием SSL. Пусть это будет Gmail.

- Среди вызываемых функций нас особенно интересует категория Windows Internet. Выберем весь раздел, в этом случае API Monitor будет отслеживать вызовы всех функций из этого раздела.

- В списке «Running Processes» находим процесс Internet Explorer и через контекстное меню включаем его мониторинг (Hook).

- Теперь возвращаемся в браузер, в случае необходимости вводим авторизационные данные и нажимаем на кнопку для авторизации. В этот момент имя пользователя и пароль будут отправлены на серверы Google через защищенное SSL-соединение. Но прежде они засветятся в вызовах API-функций в чистом виде.

- Среди вызовов, которые отследил API Monitor, будет вызов API-функции HttpSendRequestW. Посмотри на поле, где разбираются параметры функции: для каждого выводится его номер, тип, название, значение до и после вызова. Нас интересует параметр lpOptional и его значение после вызова (Post-Call Value). Кликнув на соответствующее значение в таблице в поле Hex Buffer, мы сможем увидеть данные, которые Internet Explorer засабмитил на сайт. Слева данные в шестнадцатеричном виде, справа — в ASCII. Среди прочего несложно находится запрос с перечнем полей и их значений, в том числе имя пользователя и пароль.

Если взять браузер Firefox, то он не использует стандартные функции Windows Internet — вместо этого применяются рантайм Netscape Portable Runtime и библиотеки Mozilla SSL. Впрочем, API Monitor отлично справляется и с ними. Нас, чтобы добавить конкретики, интересует PR_Write. Далее ставим хук на процесс Firefox’а, выполняем процедуру авторизации, и смотрим информацию о перехваченных вызовах.

В окне Summary ты увидишь множество вызовов PR_Write, выполненных библиотекой xul.dll. Это нам и нужно. Один из этих вызовов выполняет POST-запрос с интересующими нас данными, которые передаются в параметре buf. Нас интересует тот, который начинается с «POST /accounts/ServiceLoginAuth» (смотри поле «Hex Buffer»). Просто просматривай для каждого вызова Pre-Call Value буфера, и в одном из них ты увидишь интересующие данные.

Есть нюанс. Возможно, API Monitor не перехватывает достаточно данных. Чтобы это исправить, перейди «Tools -> Options» и увеличь значение параметра «Maximum size of captured buffers». Теперь все точно должно работать.

Только монитор

Помимо непосредственно API-шпионов, есть утилиты, которые позволяют не только отслеживать вызов API-функций, но, к примеру, влиять на их выполнение. Но если необходим удобный качественный шпион, которым действительно удобно пользоваться, то новый API Monitor — это то, что доктор прописал. К тому же программа поддерживает подключаемые описания вообще для любой DLL-библиотеки, оформленные в специальном XML-формате, что делает ее еще и более универсальной.

Программы для мониторинга API-вызовов

WinApiOverride

Мощнейший API-монитор от французских разработчиков, который может не только отслеживать вызовы API, но и переопределять функции. Например, исключить нужный процесс из списка процессов, которые отображаются в таскменеджере.

kerberos

Шпион для отлова вызовов WinAPI функций. Утилита перехватывает не только API, но и пользовательские функции, поддерживает плагины. Лог работы шпиона в виде текстового файла *.rep сохраняется в папке с исследуемым приложением.

APISpy32

APISpy32 — шпион за вызовами WinAPI. Программа может следить за всеми процессами одновременно в системе, имея для этого специальный навороченный движок.

DVD

Все программы из этой статьи ты найдешь на нашем DVD-приложении.

Источник: xakep.ru