Если вы будете четко понимать, как использовать AutoRuns, вы всегда сможете определить, заражен ли ваш компьютер нежелательным ПО.

Примечание: в этой статье рассказано, как можно обнаружить вредоносные программы на домашнем ноутбуке или ПК. Для выявления и удаления вредоносных программ в организации необходимо следовать корпоративному плану реагирования на инциденты.

Что такое AutoRuns?

AutoRuns — это инструмент Microsoft, который выявляет ПО, настроенное на запуск при загрузке устройства или входе пользователя в свою учетную запись. При включении компьютера часто запускается надежное программное обеспечение. Ярким примером является Outlook, поскольку проверка электронной почты нередко являются первым действием после входа в аккаунт.

Если устройство было взломано, то приникшее на него вредоносное ПО должно «выдержать» перезагрузку. После выключения компьютера вредоносной программе требуется определенный механизм для продолжения работы на устройстве. Для этого могут использоваться встроенные функции Windows, позволяющие запускать программы при загрузке.

Удаление вредоносных программ.Как удалить вредоносные программы с компьютера вручную

AutoRuns: основы

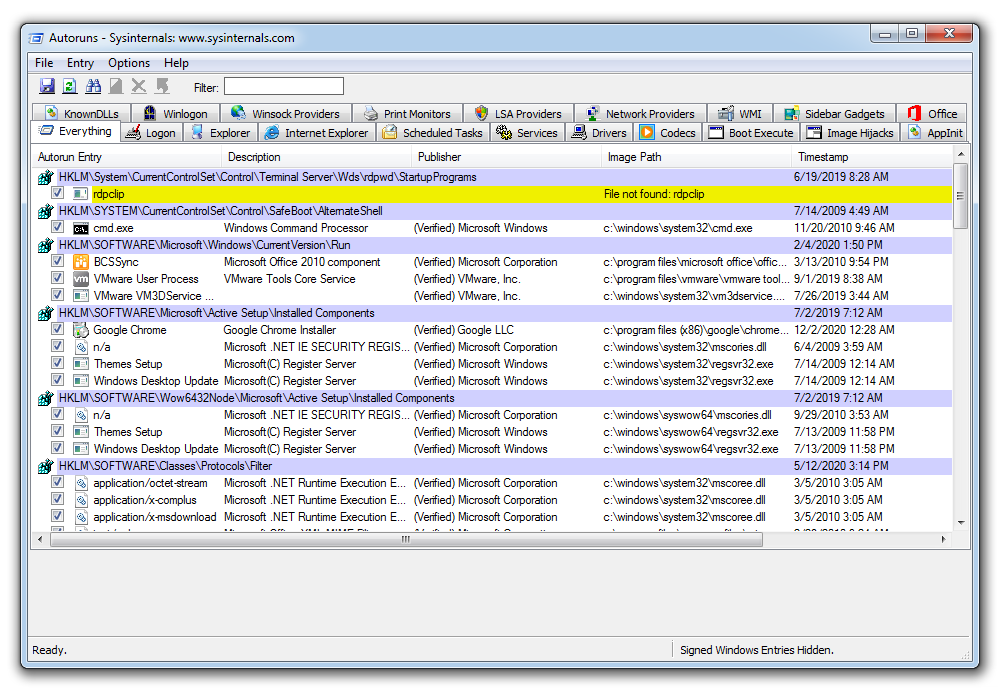

На изображении ниже мы видим, что AutoRuns имеет ряд вкладок, в каждой из которых содержатся данные о механизме автозапуска.

Во вкладке Logon (вход в систему) представлена информация о стандартных местах загрузки для всех пользователей устройства. В частности, здесь указаны места запуска программ, а также соответствующие ключи запуска. Ключ запуска является частью реестра устройства: вредоносное ПО часто создает такой ключ, чтобы при загрузке устройства вредоносная программа запускалась автоматически.

Во вкладке Explorer (проводник) отображается информация о следующих элементах:

- Shell extensions (расширения оболочки) — это отдельные плагины для Проводника Windows (например, для предварительного просмотра файлов PDF).

- Browser Helper Objects (объекты помощника браузера) — модули DLL, выполняющие роль плагинов для Internet Explorer.

- Explorer Toolbars (панели инструментов проводника) — это сторонние плагины для Internet Explorer; через панель инструментов осуществляется доступ к сторонней платформе.

- Active Setup Executions (выполнение задач через Active Setup) — механизм для однократного выполнения команд для каждого пользователя во время входа в систему.

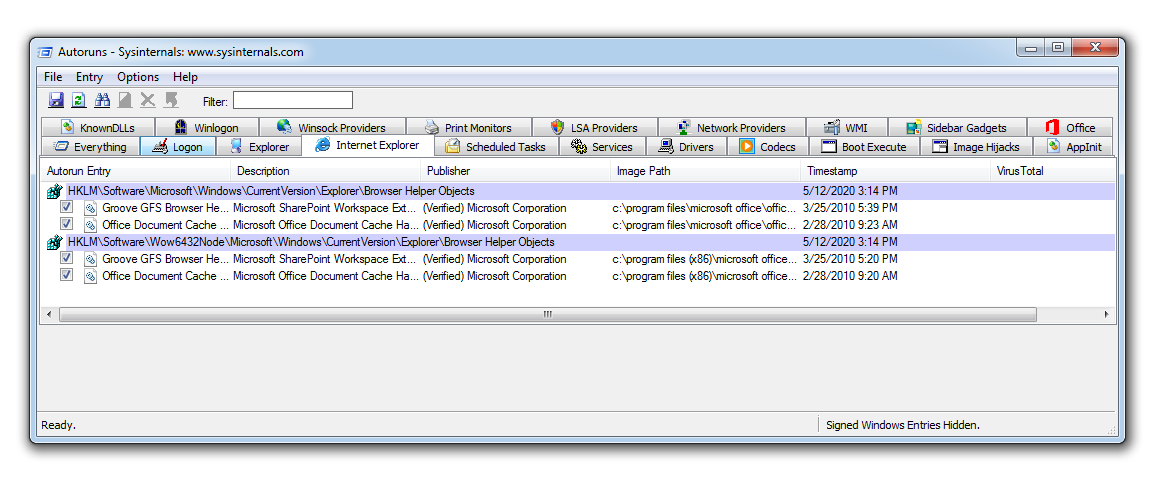

Во вкладке Internet Explorer отображаются вспомогательные объекты браузера, панели инструментов Internet Explorer и расширения.

Во вкладке Scheduled Tasks (запланированные задачи) показываются задачи, которые настроены на запуск при загрузке или входе в систему (это часто используется различными семействами вредоносных программ).

Во вкладке Services (службы) отображаются все службы Windows, автоматический запуск которых запланирован при загрузке устройства.

Драйверы позволяют оборудованию взаимодействовать с операционной системой устройства. Во вкладке Drivers в AutoRuns отображаются все зарегистрированные на устройстве драйверы, кроме отключенных.

Image Hijacks (подмена образов) представляет собой довольно коварный метод, заключающийся в том, что ключ для запуска определенного процесса в реестре Windows на самом деле запускает другой, вредоносный, процесс.

В AppInit DLL показаны библиотеки DLL, зарегистрированные как DLL инициализации приложений.

Во вкладке Boot Execute (выполнение при загрузке) отображаются места запуска, связанные с подсистемой диспетчера сеансов (smss.exe).

Известные библиотеки DLL (Known DLL) в Windows — kernel32.dll, ntdll.dll — позволяют программному обеспечению импортировать определенные функции. Некоторые вирусы устанавливают созданные разработчиком вируса вредоносные библиотеки DLL, причем в места, где вы вряд ли будете искать легитимные библиотеки DLL Windows, например во временных папках.

Winlogon используется, когда пользователь входит в систему Windows. В этой вкладке отображаются библиотеки DLL, регистрирующие уведомления о событиях Winlogon.

Во вкладке Winsock Providers (провайдеры Winsock) показываются зарегистрированные протоколы Winsock. Winsock, или Windows Sockets, позволяет программам подключаться к Интернету. Вредоносное ПО может установить себя как провайдера Winsock, чтобы его было сложно удалить. AutoRuns может отключить провайдера, но не удалить его.

Во вкладке Print Monitors показываются библиотеки DLL, загружающиеся в службу буферизации печати. Вредоносное ПО может установить сюда вредоносную DLL.

Провайдеры Windows Local Security (LSA Providers) поддерживают процессы, связанные с безопасностью и аутентификацией.

Как использовать AutoRuns для выявления подозрительного программного обеспечения

Теперь мы хорошо представляем, что может обнаружить AutoRuns, однако на всех скриншотах выше показаны исключительно записи исключительно легитимного программного обеспечения. Как мы узнаем, является ли программа, указанная в AutoRuns, надежной или требующей дополнительной проверки (в частности, вредоносным ПО)?

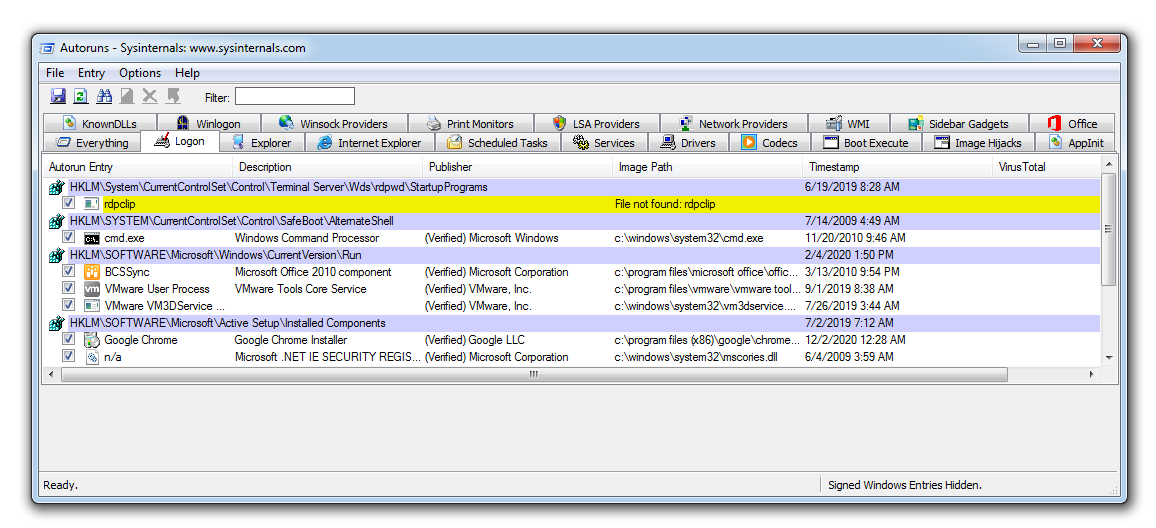

На изображении выше мы видим, что во вкладке Logon показан созданный ключ запуска для файла ARP Service (выделено красным), который можно найти в следующем месте в реестре:

HKLMSoftwareMicrosoftWindowsCurrentVersionRun

Это распространенный механизм персистентности, используемый вредоносными программами для «выживания» после перезагрузки. Также мы видим пустые ячейки в столбцах Description (описание) и Publisher (издатель). Само по себе отсутствие описания не означает, что файл является вредоносным, а вот отсутствие подписи и издателя являются поводом для расследования.

В столбце Image Path (путь к образу) можно увидеть место установки программы. В данном случае путь таков: program filesarp servicearpsv.exe.

Поиск этого пути в Google выдает всего два результата, что вызывает сомнения в легитимности программного обеспечения.

Во вкладке запланированных задач также можно увидеть увидеть две строки, относящиеся к программному обеспечению ARP Service, на которое мы обратили внимание.

Нажав правой кнопкой мыши на интересующий файл, мы можем отправить его на сайт virustotal.com. Virustotal — это база данных вредоносных программ, в которой можно узнать о том, признан ли конкретный файл вредоносным разными поставщиками антивирусов.

После отправки файла в столбце Virus Total (общее количество вирусов) будет показано, сколько поставщиков антивирусов классифицировали данный файл как вредоносный. На изображении ниже видно, что 55 из 76 поставщиков определили этот файл как вредоносный.

Вот несколько основных советов по выявлению вредоносного ПО с помощью AutoRuns:

- Google — ваш друг! В случае малейших сомнений выполните в Google поиск имени файла и его местоположения. Задайте себе вопрос: легитимное ли это ПО и в правильном ли месте оно находится?

- Проверьте описание на наличие контрольных признаков (например, грамматические ошибки или предположительно случайно сгенерированный текст — это может указывать на то, что AutoRuns обнаружил программное обеспечение, требующее детального изучения.

- Ищите временные папки. Вредоносные программы часто устанавливаются во временные папки файловой системы. Если у вас есть программа, которая запускается при загрузке устройства, почему она находится во временной папке?

- Определите хеш файла и перейдите на сайт virustotal.com. Если вредоносное ПО было установлено от имени администратора, оно может храниться где угодно на диске. Убедитесь, что файл является вредоносным, на virustotal.

Как использовать AutoRuns для удаления вредоносных программ

Во-первых, убедитесь, что вирус запущен на вашем устройстве. Для этого можно открыть диспетчер задач, однако мы рекомендуем использовать Process Hacker — один из инструментов для анализа вредоносных программ. После загрузки нажмите правой кнопкой мыши на значок на рабочем столе и выберите «Запуск от имени администратора».

После запуска Process Hacker можно найти вредоносное ПО, запущенное на устройстве.

Нажав на название вредоносной программы правой кнопкой мыши, мы можем найти файл на диске, выбрав Open file location (открыть расположение файла).

После этого в проводнике Windows будет открыта папка с данным файлом.

Перетащив файл в такой инструмент, как PeStudio, мы можем получить хеш файла.

Bf48a5558c8d2b44a37e66390494d08e

Переход на virustotal и определение хеша покажет, что это RAT (троян удаленного доступа), известный под именем Nanocore.

Чтобы остановить выполнение вредоносной программы, нажмите правой кнопкой мыши на соответствующее имя процесса и выберите «Завершить».

После этого AutoRuns позволяет удалить механизмы персистенции, используемые для запуска вредоносного ПО.

Теперь вирус можно удалить из проводника Windows.

Советы по использованию AutoRuns от Sysinternals

Как удалить вредоносную программу с компьютера

Советы и хитрости

На чтение 8 мин Просмотров 57 Обновлено 28.01.2021

Если вы подозреваете или знаете, что уже заражены компьютерным вирусом на вашем ПК с Windows 10, что вы делаете? Выполните следующие действия, и вы сможете вернуться в рабочее состояние в кратчайшие сроки.

Используйте антивирусное программное обеспечение. Эти программы — от бесплатных инструментов и платного антивирусного программного обеспечения до основных пакетов безопасности — содержат вкладки на вашем ПК с ОС Windows со сканированием, мониторингом в реальном времени и даже эвристическим анализом файлов и процессов для выявления новых угроз. Крайне важно, особенно в Windows, чтобы у вас был установлен антивирус.

Однако даже лучший антивирус не защищён от ошибок на 100%. Устройство, уже взломанное вредоносным ПО, может попасть в вашу сеть, люди могут лично разместить вредоносное ПО в системе, а некоторые вредоносные программы бездействуют, ожидая атаки. Схемы социальной инженерии и фишинга могут заставить людей (вас) щёлкнуть или загрузить заражённую ссылку или вложение. Чёрт, есть даже мошеннические программы-паники , похожие на антивирус или антишпионское ПО, но когда вы их устанавливаете, вы заражаетесь! Всегда загружайте из источника — избегайте сторонних сайтов загрузки.

Иногда трудно сказать, когда вы были поражены компьютерным вирусом. Есть множество признаков, на которые следует обращать внимание: невероятно низкая производительность, когда компьютер загружается, всплывающие окна браузера, когда браузер даже не открыт, страшные предупреждения от программ безопасности, которые вы не устанавливали, даже требования выкупа.

Если вы подозреваете или знаете с абсолютной уверенностью, что заражены вредоносным ПО, вот шаги, которые необходимо предпринять немедленно, чтобы удалить вредоносное ПО.

(Обратите внимание, что если вы всё же получите запрос о выкупе, возможно, задействованная программа- вымогатель уже зашифровала ваши файлы. Приведенные ниже решения могут уничтожить программу-вымогатель, но не могут вернуть вам доступ к данным. Поэтому убедитесь, что у вас есть постоянная резервная копия. ваших файлов, в облако или иным образом.)

Обновите свой антивирус

Во-первых, убедитесь, что ваше антивирусное программное обеспечение полностью обновлено с учётом последних определений вирусов — именно так программа определяет вредоносное ПО на основе того, что было раньше. Поставщики антивирусов постоянно обновляют эти списки, поскольку они обнаруживают новые вирусы и трояны в дикой природе и в лаборатории. Если ваше программное обеспечение устарело хотя бы на день, вы рискуете заразиться.

Если у вас Windows 10, у вас всегда установлен бесплатный антивирус в виде Центра безопасности Защитника Windows (ранее называвшегося просто Защитником Windows). Это лучше, чем ничего, и он получает обновления через встроенную функцию обновления Windows 10. Но это далеко не идеально. Мы предлагаем вам немедленно загрузить наш лучший бесплатный антивирус с самым высоким рейтингом, Kaspersky Security Cloud Free, который представляет собой урезанную версию полного пакета Kaspersky Security Cloud.

Если вам нужно исправить заражённый компьютер для бизнеса, вам или начальнику следует потратить деньги, чтобы получить полный пакет безопасности. Сегодня мы предлагаем выбор редакции вышеупомянутого Kaspersky Security Cloud, а также Kaspersky Internet Security, BitDefender Internet Security (и Bitdefender Total Security) и Norton 360 Deluxe. Всё вышеперечисленное получило 4,5-звёздочные отзывы. Они варьируются от базовых (но полных) комплектов до мегакомплектов с множеством функций и кроссплатформенных комплектов, защищающих все ваши устройства, а не только Windows.

С этим программным обеспечением выполните глубокое и тщательное сканирование. Дайте ему поработать столько, сколько потребуется, и надейтесь, что он обнаружит и устранит проблему. Это ваш лучший сценарий. Но если вредоносная программа хорошо справляется со своей задачей, она, вероятно, в первую очередь деактивировала ваш антивирус.

Восстановление, перезагрузка, сканирование и повторное сканирование

Если у вас есть точки восстановления системы, установленные в Windows, когда вредоносное ПО атакует и не может быть исправлено, используйте эту возможность для сброса системы. Это могло бы помочь… но, вероятно, не будет. Вредоносная программа может быть слишком умной.

Вы можете перезагрузиться непосредственно во встроенный Защитник Microsoft, который поставляется с Windows 10. Для этого перейдите в «Настройки»> «Обновление и безопасность»> «Безопасность Windows»> «Защита от вирусов и угроз». (Если вы используете сторонний антивирус, вы увидите его здесь, а также возможность активировать Microsoft Defender для «периодических проверок», которые не будут мешать работе вашего установленного антивируса в реальном времени. Он не может причинить боль.)

После активации Защитника Windows даже для периодического сканирования ищите Параметры сканирования. Щёлкните его и установите флажок рядом с автономным сканированием Защитника Microsoft. По словам Microsoft, после перезагрузки он выполнит около 15-минутное сканирование для поиска «руткитов и других очень стойких вредоносных программ».

Всё ещё чувствуете себя заражённым? Если на вашем компьютере есть троян удалённого доступа (также известный как RAT), возможно, кто-то имеет удалённый доступ к вашему компьютеру. Это плохие новости. Точно так же, если вы поймали какую-то программу-вымогатель, вы не хотите, чтобы она автоматически шифровала файлы, резервные копии которых вы сохраняете в облаке.

Сделайте глубокий вдох и отключитесь от Интернета. Вытяните Ethernet на ПК, выключите Wi-Fi, отключите роутер, если необходимо. Гарантирую, что ПК отключён. Убедитесь, что он не использует Wi-Fi от соседей или ближайшего офиса, чтобы оставаться в сети на стороне. Затем попробуйте выполнить антивирусное сканирование.

Не получилось? Перезагрузите Windows ещё раз, но так, чтобы вредоносная программа не перезапустилась. Попробуйте войти в минимизированный интерфейс Windows 10 под названием безопасный режим. Запустите сканирование оттуда, и это может сработать.

Пока вы находитесь в безопасном режиме, удалите все временные файлы. Они проникают в Windows даже после непродолжительного использования операционной системы и могут скрывать вредоносные программы. В меню «Пуск» (коснитесь клавиши Windows) введите «Очистка диска»; он проверит диск C: на предмет того, что вы можете безопасно удалить среди всех временных файлов.

Если Windows будет скомпрометирована за пределами удобства использования — она может даже не позволить вам войти — обойти ОС, загрузившись непосредственно в антивирусное программное обеспечение. Используйте загрузочную программу, которую иногда называют «Live CD» или «аварийный компакт-диск», хотя в наши дни вы обычно загружаетесь с USB-накопителя. На всякий случай настройте его сейчас, пока ваш компьютер исправен.

Запустите антивирусный сканер по запросу: настоятельно рекомендуется Malwarebytes Free ; он попытается продать вам премиум-версию для регулярной фоновой защиты, но отлично работает для одноразового глубокого сканирования. Norton Power Eraser (также бесплатный) — ещё один вариант.

Malwarebytes и Norton Power Eraser иногда называют «сканером вредоносного ПО второго мнения», потому что они являются второй линией атаки против злоумышленников, если ваш первоначальный антивирус не может решить проблему. Они не обеспечивают защиту в реальном времени — вы запускаете их вручную в качестве очистки. Имейте под рукой USB-накопитель на тот день, когда он вам понадобится.

Например, Norton Power Eraser поставляется в «портативной» версии, для которой не требуется полная процедура установки Windows 10. Однако он перезагрузит вашу систему, поскольку исключает руткиты. Есть много портативных приложений безопасности, которые можно поместить на USB-накопитель, и которые не требуют прямой установки.

Хотите быть внимательными? Попробуйте микс! Надеюсь, они сделают своё дело, и ваш компьютер вернётся в нормальное состояние после сканирования в безопасном режиме (между ними перезагрузите компьютер). Сканеры второго мнения не будут конфликтовать, как антивирус в реальном времени, если вы установите более одного, поскольку вы должны запускать сканирование каждой переносимой программы индивидуально.

Варианты

Возможно, вы немного нервничаете по поводу использования Norton Power Eraser, и на это есть веские причины. Он поставляется с предупреждением о том, что он чертовски агрессивен, когда пытается преследовать проблему, и поэтому риск сопутствующего ущерба высок. В предупреждении конкретно говорится: «Это может пометить законную программу для удаления».

Рисковать несколькими программами стоит по сравнению с полным сбросом Windows 10 до заводских настроек. Или выполнить настоящий «ядерный» вариант переформатирования жёсткого диска и переустановки операционной системы и всех программ (у вас есть образ чистой установленной Windows 10 с резервной копией, которую вы можете использовать для восстановления, верно?). Это становится всё менее и менее необходимым, особенно по сравнению с тёмными днями до Windows 7, но это остаётся жизнеспособным методом сброса системы без вредоносных программ.

Параметры восстановления Windows 10 позволяют легко перезагрузить компьютер, чтобы операционная система могла быть переустановлена без потери данных (вам придётся переустанавливать программы) или выполнить полный запуск с нуля до исходного состояния. Если честно, в любом случае лучше начинать с нуля каждые несколько лет.

Успешно справиться с вирусной ПК-инфекцией — всё равно что оказаться дома после ограбления; нужно время, чтобы снова почувствовать себя в безопасности. Действуйте так же, как после ограбления: повысьте свою безопасность. Получите лучший пакет безопасности с наивысшим рейтингом, который вы можете себе позволить, прочтите, как избежать мошенничества / фишинга, а затем приступите к чистке: удалите все программы, которые

Источник: poptechno.ru

Как я могу удалить вредоносные программы-шпионы, рекламное по, вирусы, трояны или руткиты с моего ПК?

Дело в том, что вредоносное ПО в последние годы стало коварным и подлым:

Коварным, потому что он путешествует в пакетах. Тонкие вредоносные программы могут скрываться за более очевидными инфекциями. Есть много хороших инструментов, перечисленных в ответах здесь, которые могут найти 99% вредоносных программ, но всегда есть, что 1% они не могут найти. В основном, что 1% — это материал, который новый: вредоносное ПО инструменты не могу найти его, потому что он просто появился и использует какой-то новый эксплойт или технику, чтобы скрыть себя от того, что инструменты еще не знают.

Вредоносное ПО также имеет короткий срок хранения. Если вы заражены, что-то из нового 1%, скорее всего, будет одной частью вашей инфекции. Это не будет вся инфекция: только часть ее. Инструменты безопасности помогут вам найти и удалить более очевидные и известные вредоносные программы и, скорее всего, удалить все видимые симптомы (потому что вы можете продолжать копать, пока не дойдете до этого), но они могут оставить небольшие кусочки позади, например, кейлоггер или руткит, скрывающийся за некоторым новым эксплойтом, который инструмент безопасности еще не знает, как проверить. У средств защиты от вредоносных программ все еще есть свое место, но я позабочусь об этом позже..

Подлым, потому что он не просто показывает рекламу, устанавливает панель инструментов, или использует ваш компьютер в качестве зомби. Современная вредоносная программа, скорее всего, подходит для банковской или кредитной карты. Люди, строящие этот материал, уже не просто сценаристы, искавшие славу; теперь они организованы профессионалами, мотивированными прибылью, и если они не могут украсть у вас напрямую, они будут искать что-то, что они могут развернуться и продать. Это может быть обработка или сетевые ресурсы на вашем компьютере, но это может быть ваш номер социального страхования или шифрование ваших файлов и их хранение для выкупа.

Сложить эти два фактора вместе, и больше не стоит даже пытаться удалить вредоносные программы из операционной системы. Раньше я был очень хорош в удалении этого материала, до такой степени, что я сделал значительную часть своей жизни таким образом, и я больше даже не делаю попытки. Я не говорю, что это не может быть сделано, но я говорю, что результаты анализа затрат/выгод и рисков изменились: это просто больше не стоит. Там слишком много поставлено на карту, и слишком легко получить результаты, которые только , кажутся, эффективными.

Многие люди не согласятся со мной в этом, но я бросаю вызов, что они не взвешивают последствия неудачи. Вы готовы поставить свои сбережения, ваш хороший кредит, даже вашу личность, что у тебя получается лучше, чем мошенники, которые зарабатывают миллионы людей делают это каждый день? Если вы попытаетесь удалить вредоносные программы, а затем продолжать работать в старой системе, это именно то, что вы делаете.

Я знаю, что есть люди, которые читают это мышление: «Эй, я удалил несколько инфекций из различных компьютеров, и ничего плохого никогда не случилось.- Я тоже, друг. Я тоже. В прошлые дни я очищал свою долю зараженных систем. Тем не менее я предлагаю теперь добавить слово «еще» в конце этого заявления.

Вы можете быть на 99% эффективны, но вы должны ошибаться только один раз, и последствия неудачи намного выше, чем они когда-то были; стоимость только одной неудачи может легко перевесить все другие успехи. У вас может даже быть компьютер, который все еще имеет тикающую бомбу замедленного действия внутри, просто ожидая активации или сбора правильной информации, прежде чем сообщить об этом. Даже если сейчас у вас 100% эффективный процесс, этот материал все время меняется. Помните: вы должны быть совершенным каждый раз; плохим парням нужно только однажды удаться.

В резюме, это печально, но если у вас есть подтвержденное заражение вредоносным ПО, полное переустройство компьютера должно быть на первом месте, вместо последнего.

Вот как это сделать:

Прежде чем заразиться, убедитесь, что у вас есть способ повторно установить любое программное обеспечение, включая операционную систему, которая не зависит ни от чего, хранящихся на внутреннем жестком диске. Для этой цели это обычно означает просто подвешивание к CD / dvds или ключам продукта, но Операционная система может потребовать от вас создания дисков восстановления самостоятельно. Не полагайтесь на раздел восстановления для этого. Если вы дождетесь после заражения, чтобы убедиться, что у вас есть то, что вам нужно повторно установить, вы можете снова заплатить за то же самое программное обеспечение. С ростом вымогателей, это также очень важно, чтобы принять регулярные резервные копии ваших данных (плюс, вы знаете, регулярные не-вредоносные вещи, как сбой жесткого диска).

Есть много хороших инструментов. Моя единственная проблема-лучший способ использовать их: я полагаюсь только на них для обнаружения. Установите и запустите инструмент, но как только он найдет доказательства реальной инфекции (больше, чем просто «отслеживания куки»), просто остановите сканирование: инструмент выполнил свою работу и подтвердил вашу инфекцию. Один

На момент подтвержденного заражения, выполните следующие действия:

- Проверьте свои кредитные и банковские счета. К тому времени, как вы узнаете о инфекции, реальный ущерб, возможно, уже был сделан. Примите все меры, необходимые для защиты ваших карт, банковского счета и удостоверения личности. Изменение паролей на любом веб-сайте, доступ к которому осуществляется с компрометируемого компьютера. Не используйте ваш компьютер, чтобы сделать это.

- Сделайте резервную копию ваших данных (даже лучше, если у вас уже есть).

- Переустановите операционную систему, используя диски, поставляемые с компьютером, приобретенные отдельно, или диск восстановления, который вы должны были создать, когда компьютер был новым. Убедитесь, что переустановка включает полный Формат диска; недостаточно операции восстановления системы или восстановления системы.

- Переустановите приложения.

- Убедитесь, что ваша Операционная система и программное обеспечение полностью исправлены и в актуальном состоянии.

- Выполните полную антивирусную проверку, чтобы очистить резервную копию с шага 2.

- Восстановите резервную копию.

Если сделать это правильно, это, скорее всего, займет от двух до шести реальных часов вашего времени, разбросанных на два-три дня (или даже дольше), пока вы ждете таких вещей, как приложения для установки, обновления windows для загрузки или большие файлы резервной копии для передачи… но это лучше, чем узнать позже, что мошенники осушили ваш банковский счет. К сожалению, это то, что вы должны сделать сами, или иметь технического друга сделать для вас.

При типичной ставке консалтинга около $ 100 / час, это может быть дешевле купить новый компьютер, чем платить магазину, чтобы сделать это. Если у вас есть друг, который сделает это для вас, сделать что-то хорошее, чтобы показать свою признательность. Даже технари, которые любят помогать вам создавать новые вещи или исправление поврежденного оборудования часто ненавидят утомительность работы по очистке. Также будет лучше, если вы возьмете свою собственную резервную копию… ваши друзья не будут знать, куда вы кладете какие файлы, или какие из них действительно важны для вас. Вы находитесь в лучшем положении, чтобы взять хорошую резервную копию,чем они.

Скоро даже всего этого может быть недостаточно, так как сейчас есть вредоносные программы, способные заразить прошивку. Даже замена жесткого диска может не удалить инфекцию, и покупка нового компьютера будет единственным вариантом. К счастью, в то время, когда я пишу это, мы еще не до этого момента, но это определенно на горизонте и быстро приближается.

Если вы абсолютно настаиваете, помимо всех причин, что вы действительно хотите очистить свою существующую установку, а не начать все сначала, то для любви к Богу убедитесь, что любой метод, который вы используете, включает в себя одну из следующих двух процедур:

- Удалите жесткий диск и подключите его как гостевой диск в другой (чистый!) компьютер для запуска сканирования.

- Загрузитесь с CD/USB-ключа с собственным набором инструментов, работающих под управлением собственного ядра. Убедитесь, что изображение для этого получено и записано на чистом компьютере. При необходимости попросите друга сделать диск для вас.

Ни в коем случае не пытайтесь очистить зараженную операционную систему, используя программное обеспечение, запущенное в качестве гостевого процесса зараженной операционной системы. Это просто глупо.

Конечно, лучший способ исправить инфекцию, чтобы избежать его в первую очередь, и есть некоторые вещи, которые вы можете сделать, чтобы помочь с этим:

- Держите вашу систему исправной. Убедитесь, что вы незамедлительно устанавливаете обновления для Windows, компания Adobe выпускает обновления, обновлений java, Apple обновляет и т. д. Это гораздо более важно, даже чем антивирусное программное обеспечение, и по большей части это не так сложно, если вы продолжаете работать. Большинство из этих компаний неофициально соглашались на все выпускать новые патчи в один и тот же день каждый месяц, поэтому, если вы держите текущий это не прерывает вас, что часто. Прерывания центра обновления Windows обычно происходят только тогда, когда вы игнорируете их слишком долго. Если это происходит с вами часто, это на вас , чтобы изменить свое поведение. Это важно.

- Не запускайте от имени администратора по умолчанию. В последних версиях Windows это так же просто, как оставить функцию контроля учетных записей включенной.

- Используйте хороший инструмент брандмауэра. В эти дни брандмауэр по умолчанию в Windows на самом деле достаточно хорош. Возможно, вы захотите дополнить этот слой чем-то вроде WinPatrol, который помогает остановить вредоносную активность на лицевой стороне. Защитник Windows также в некоторой степени работает в этом качестве. Основные плагины браузера Ad-Blocker также становятся все более полезными на этом уровне в качестве инструмента безопасности.

- Установите для большинства плагинов браузера (особенно Flash и Java) значение на «попросить активировать».

- запустите текущее антивирусное программное обеспечение. Это далекая пятая часть к другим вариантам, по мере того как традиционное програмное обеспечение A/V часто как раз не то эффективное больше. Также важно подчеркнуть «текущий». Вы можете иметь лучшее антивирусное программное обеспечение в мире, но если оно не обновлено, вы можете просто удалить его. По этой причине я в настоящее время рекомендую Microsoft Security Essentials. (Начиная с Windows 8, Microsoft Security Essentials является частью защитника Windows.) Есть, вероятно, гораздо лучшие механизмы сканирования там, но Security Essentials будет держать себя в курсе, никогда не рискуя просроченной регистрации. AVG и Avast также хорошо работают таким образом. Я просто не могу рекомендовать какое-либо антивирусное программное обеспечение, за которое вы должны платить, потому что это слишком часто, что платная подписка не работает, и вы в конечном итоге получаете устаревшие определения. Здесь также стоит отметить, что пользователям Mac необходимо запускать антивирусное программное обеспечение. Дни, когда они могли уйти без него, давно прошли. Кроме того, я думаю, что это смешно я, наверное, сейчас рекомендую для пользователей Mac купить антивирусое ПО, но и консультировать пользователей Windows против него.

- Избегайте торрент-сайтов, warez, пиратского программного обеспечения и пиратских фильмов/видео. Этот материал часто вводят с помощью вредоносных программ человеком, который треснул или опубликовал его — не всегда, но часто достаточно, чтобы избежать всего беспорядка. Это часть того, почему взломщик делает это: часто они получают долю от любой прибыли.

- Используйте свою голову при просмотре веб-страниц. Вы самое слабое звено в цепи безопасности. Если что-то звучит слишком хорошо, чтобы быть правдой, это, вероятно, так и есть. Самая очевидная кнопка загрузки редко та, которую вы хотите использовать больше при загрузке нового программного обеспечения, поэтому перед тем, как щелкнуть эту ссылку, обязательно прочитайте и поймите все на веб-странице. Кроме того, вы предпочитаете загружать программное обеспечение и обновления / обновления непосредственно от поставщика или разработчика, а не от сторонних файловых веб-сайтов.

Насколько публикация полезна?

Нажмите на звезду, чтобы оценить!

Источник: ip-calculator.ru