Фишингом называют один из способов обмана в интернете. Пользователя тем или иным образом направляют на страницу сайта, очень похожую на оригинальную, с полями ввода логина, пароля или иных данных. Введенные данные попадают в руки мошенников. Для защиты от угрозы необходимо соблюдать правила безопасности и при необходимости использовать специальные утилиты для очистки компьютера от вредоносных программ.

Статьи по теме:

- Как удалить фишинговую ссылку

- Как убрать ссылки

- Как отключить перенаправление

Вам понадобится

- Утилиты Kaspersky AVP Tool или Dr.Web CureIT.

Инструкция

Защититься от самых простых видов фишинга достаточно просто. Например, на ваш почтовый ящик пришло письмо от банка, в котором у вас открыт счет, и в нем вас под тем или иным предлогом просят пройти по приведенной ссылке. Главное правило – никогда не переходить по таким ссылкам.

ФИШИНГ 21 ВЕКА — КАК ВАС ВЗЛАМЫВАЮТ МОШЕННИКИ. СХЕМА

Если вы допускаете, что письмо действительно от банка, зайдите на главную страницу его сайта, но по другой ссылке – например, найденной в поисковике. После чего с главной страницы попробуйте попасть на ту, которая указана в письме – просто подставляйте в строку после доменного имени сайта нужные директории. В этом случае вы гарантированно не попадете на фишинговую страницу.

Самыми опасными видами фишинга являются те, что связаны с попаданием на компьютер пользователя шпионского софта. При попытке перейти, например, на страницу онлайн-банкинга, троянская программа перехватывает запрос и перенаправляет пользователя на фишинговую страницу. Ничего не подозревая, он вводит учетные данные, которые тут же попадают в руки мошенников.

В данном случае трояну нет необходимости перехватывать введенные данные и куда-то их отправлять (чему может помешать брандмауэр) – пользователь вводит их сам. После ввода данных пользователя, скорее всего, перекинет на реальную страницу банка с сообщением о неправильно введенном пароле. Он введет данные заново и войдет в свой аккаунт, не подозревая, что логин и пароль уже украдены.

Иногда пользователь сталкивается с тем, что в браузере снова и снова всплывает то или иное сообщение, требующее перехода на какой-то сайт и ввода данных. Например, вам могут сообщать о блокировке вашего компьютера в связи с рассылкой спама, для исправления ситуации надо пройти по ссылке и ввести какие-то данные. При переходе вы почти гарантированно попадете на фишинговую страницу, будь то копия страницы социальной сети, почтового сервиса или иного ресурса.

Если вы столкнулись с появлением подобного окна, первым делом проверьте компьютер утилитами Kaspersky AVP Tool или Dr.Web CureIT. В данном случае полезно иметь на компьютере две ОС – если с одной появились проблемы, и вы не можете выйти в сеть, просто загрузитесь с другой, скачайте нужные утилиты и проверьте ими компьютер. Данные утилиты не конфликтуют с другими антивирусными программами, поэтому могут быть запущены на любом компьютере.

Проверьте в браузере настройки прокси-сервера – возможно, троянская программа изменила их и вы попадаете на указанный в поле для прокси адрес, где и видите сообщение с фишинговой ссылкой. Проанализируйте запущенные в системе процессы: если есть подозрительные, выясните, каким программам они принадлежат. В этом вам поможет программа AnVir Task Manager.

- Dr.Web CureIt

- фишинговая ссылка

Совет полезен?

Статьи по теме:

- Как убрать сайт из адресной строки

- Как перенаправить пользователя

- Как очистить ссылки

Добавить комментарий к статье

Похожие советы

- Как отключить спам-фильтр

- Что такое «черный список» сайтов

- Как бороться с вирусом Penetrator

- Как посмотреть мой фото-альбом

- Как сделать фигурные скобки

- Как удалить запомненный пароль

- Как узнать свой пароль

- Как убрать выделение ссылки

- Как нарисовать градусник

- Как удалить свои данные с сайта

- Как брать «Обещанный платеж» в сети МТС

- Как отправить смс, чтобы не определился номер

- Полезные свойства ландыша майского

Источник: www.kakprosto.ru

Что делать, если после открытия вкладки появляется «Осторожно, фишинг!»?

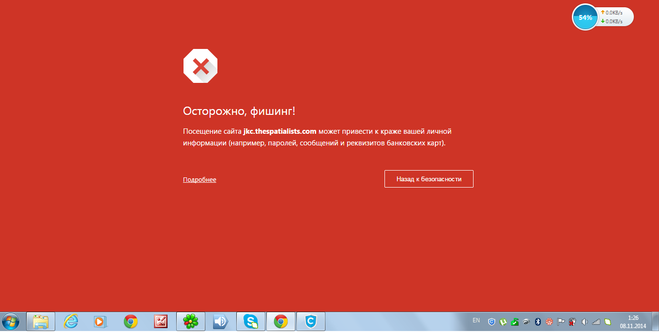

Такая проблема возникает при открытии любых вкладок. Причем если я пытаюсь открыть вкладку неоднократно, то после n-ных сообщений «Осторожно, фишинг!» вкладка с нужным сайтом все-таки откроется. Иногда открываются новые окна. Помогите, пожалуйста, разобраться.

бонус за лучший ответ (выдан): 10 кредитов

комментировать

в избранное

Ilkha n [73.4K]

8 лет назад

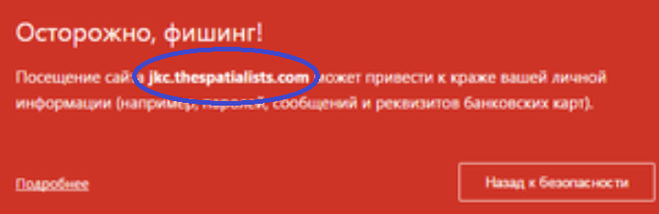

Название Вашего «вируса» всё время было у Вас перед глазами — Jkc.thespatialists.com. На самом деле это адрес вредоносного домена, на который Вас регулярно перенаправляют с целью фишинговой рекламы и получения других неприятностей. Красное окно честно предупреждает о грозящей опасности.

Фишинговый домен Jkc.thespatialists.com достаточно молодой, наибольшее распространение выпадает на осень 2014 года, его может не быть в старых базах данных антивирусников, поэтому сканирование бесполезно. Но я думаю, что подробности Вам не особенно нужны, гораздо важней, как избавиться от проблемы.

Вирус поселился в браузерах и операционной системе, поэтому их необходимо очистить.

Первоначально необходимо очистить все браузеры, установленные на компьютере, начиная с Internet Explorer. Иначе все наши последующие усилия будут напрасны, вирус из браузеров снова перекинется на компьютер.

В настройках Internet Explorer (и остальных установленных браузеров) зайдите проверьте «панель установленных расширений и инструментов» и удалите все расширения, которые по названию хоть чем-то похожи на Jkc.thespatialists.com. Также обращайте внимание на дату установки этого расширения, оно должно быть установлено не так давно, возможно последним.

В Mozilla Firefox ищем наше вредоносное ПО в окне «Дополнения» среди установленных недавно расширений.

В Хроме в «настройки» > «расширения».

Что касается очистки операционки в ручном режиме, то здесь также не сложно. Нажмите «Пуск»>»Панель управления»>»Удаление программ». Далее находите Jkc.thespatialists.com и удаляете.

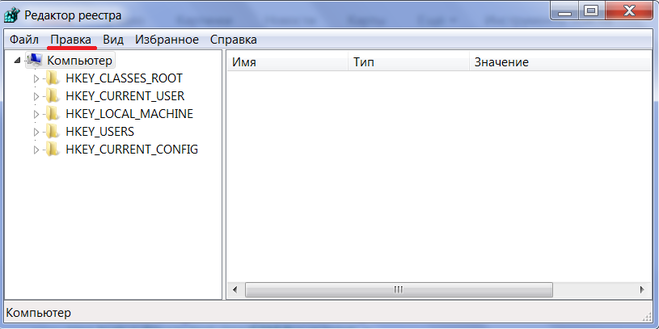

Для гарантии полного удаления нужно почистить компьютер из реестра. Делается это так. Кнопка «Пуск», в открывшейся поисковой строке набрать regedit. Если появится уведомление о разрешении редактировать, то примите его. После этого откроется вот такое окно редактора реестра.

Нажимаем кнопку «правка», в открывшемся окошке нажимаем «найти». Далее вставляем имя нашего злоумышленника и ищем его во всём реестре. Все найденные компоненты безжалостно и без сомнений УДАЛЯЮТСЯ. Нельзя ограничиваться одним найденным компонентом, нажимайте конку «найти далее» до тех пор, пока не будут найдены и уничтожены ВСЕ. Это может занять от пары минут, до .

После проведённой операции ПО компьютера очистится полностью. Но проблема может возникнуть снова, поскольку этот «вирус» вы подцепили вместе в каким-то недавно установленным программным приложением. Вспомните, с какого времени у Вас начались проблемы, посмотрите, какие программы были установлены и удалите их. При установке «не очень нужных» программ, Вы не сняли галочку напротив предложений о дополнительном приложении и тем самым сами допустили вирус в компьютер.

Если что-то непонятно или не получается, то спрашивайте. Буду рад помочь и объяснить.

автор вопроса выбрал этот ответ лучшим

в избранное ссылка отблагодарить

Ilkhan [73.4K]

Eugenia S, Опоздал с советом)) Но для порядка допишу ещё в коменте кое-что, вдруг кому другому понадобится. Каким браузером пользуетесь? Вирус сидит в браузере. Полное удаление браузера конечно, поможет. Но предварительно ещё стоило бы посмотреть, какие поисковые системы у Вас настроены и что выбрано стартовой страницей браузера и попробовать «полечить».

Например, если в пути C:Program FilesYandexOnlineonline.url будет стоять torrentino. com/start , то Вы будете постоянно автоматически попадать torrentino. com. Удалите лишние поисковые плагины, неизвестные расширения в браузерах, смените стартовую страницу (или вообще отмените её и не устанавливайте) Если ничего не изменилось, смените профиль в браузере с переносом ТОЛЬКО закладок. «Как сменить профиль в браузере»,- можно найти в инструкциях к конкретным браузерам на офсайтах. Кстати, хранить любимые закладки можно с успехом не в браузере, а в облаке на «яндекс.закладки», это даже удобней. — 8 лет назад

комментировать

ovro1 [96.5K]

8 лет назад

Евгения, возможно моя мысль для Вас покажется неприятной, но всё это — проделки Вашего антивируса! Почему я так думаю — щас поймете.

До некоторых пор использование антивирусов действительно приносило свои плоды, потому что были массовые атаки хакеров всех мастей, как говорится, на всё «живое». У создателей антивирусов было работы невпроворот, они реально не поспевали заносить в свои базы сигнатур новые источники опасности.

Постепенно активность хакеров в среде windows пошла на убыль, а. антивирусникам кушать все так же хочется! Поскольку они ко всему еще и маститые коммерсанты, они придумали хитрую аферу: — за некоторую плату стали заносить в свои базы вполне добропорядочные сайты!

Такое открытие мы сделали еще 3 года назад, когда у обладателей «касперского» перестал открываться сайт нашего музыкального форума! У других антивирусов сайт открывался без проблем! Как только дошло дело до админа — он разозлился на ситуацию и начал действовать. В итоге проблема была решена спустя пол-дня.

На наш вопрос — как ему это удалось, он не сразу, но таки признался — пришлось дать денег! Сколько именно — назвать наотрез отказался.

И еще одна интересная фишка: — у меня щас. нет антивируса вообще! И нет его аж с конца прошлого года! Кончилась лицензия на «каспера», на покупку новой не было денег, без лицензии работать на компе было невозможно — то и дело выскакивали окна, предлагающие купить лицензию через каждые 5 минут! Это стало мне действовать на психику и я каспера удалил с зачисткой реестра!

Попросил сына одолжить электрических денег на покупку антивира, а сын удивленно спрашивает — он тебе надо? не парься, батя, живи как живешь, пей пиво и хлеб жуй! Так вот скоро будет год, как я живу «на шару», а все потому, что (как утверждает сын) все создатели вирусов перекинулись на мобильные платформы! Вот там — действительно жарко!

Я не удивлюсь, что если Вы «снесете» антивирус, проблема будет снята.

Но тем не менее я Вас не призываю это делать. Посетите форумы по этой тематике, задайте там вопрос, умные люди подскажут — невыполнимых задач не существует!

Будьте крайне осторожны с использованием CCleaner:, не доверяйте ему автоматическую чистку реестра! А то так почистит, что придется ОС заново устанавливать!

в избранное ссылка отблагодарить

Ilkhan [73.4K]

У меня нет антивируса, наверно, года три. Жить стало легче, жить стало веселей!) Никаких тебе вирусов, комп работает намного быстрей) Но всё-таки нужно иметь некоторый опыт по чистке ПК от мусора в ручном режиме и самостоятельно предохраняться от вредоносных сайтов, уметь обходить их. Собственно говоря антивирусники этим и занимаются, только в автоматическом режиме. Получается, что я сам себе антивирусник) — 8 лет назад

Антивирус ЗЛО! Я за полгода пятерых убедил в этом. Все мне благодарны. Правда есть и такие, которые считают его манной небесной и ничего им не докажешь.

Сам лично, с 2008 года почти полностью перешел на Linux и вообще забыл, что такое вирусы и антивирусы.

А если проанализировать время которое тратится на «безопасность» — еженедельные/ежедневные сканирования системы, «антивирусные торможения», создание бэкапов, переустановка системы, которая так или иначе неизбежна, — получается, достаточно ограничиться созданием копий жизненно важного материала и переустановкой системы, когда насобирается много мусора. Антивирус в этом случае лишний. — 8 лет назад

Парадоксально, но многие даже не знают, что можно работать без него. А уж когда по полочкам раскладываешь принцип его работы, так многие понимают, что ничего особо важного-то у них нет — фото с котиками и с последней пьянки, — записать на диск оказывается важнее.

В итоге выходит, что тем, кому антивирь необходим (есть что терять), предпринимают такие методы защиты, которые ни один вирус не взломает (большое количество копий, осторожность с паролями, передача данных по защищенному протоколу и т.д. Линукс, в конце концов), — по сути нужда в нем отпадает. Антивирусами же пользуются те, кто днями сидит в одноклассниках, контактах и ЖД которых забит гигатоннами котиков, селфи и прочей лабуды. — 8 лет назад

ovro1 [96.5K]

Я вот сейчас вспомнил — что послужило главным отказом от «семерки» — у меня отказывалась работать музыкальная студия, ну не то, чтобы напрочь отказывалась, не работали под ней некоторые очень нужные плагины! У детей и у внука на ноутах стоят семерки, иногда я заглядываю в них — ничего такого типа «экстра» не нахожу!

Комп у меня по нынешним временам уже древний, 8 лет назад у меня было 3 винта, суммарной емкостью на 500 гиг, я поставил 1 на емкость 1 террабайт и больше «матерь» поддержать отказалась. Мне надо много дискового пространства — только студия на 1 музыкальную заготовку с учетом всех правок/переделок просит до 2 гиг! Я представляю — какие «мощности» задействованы у любителей видеомонтажа!

За пароли я абсолютно не боюсь — мои соцсети и форумы пока не ломали. — 8 лет назад

Источник: www.bolshoyvopros.ru

Как бороться с фишингом при помощи технических средств

Для защиты от фишинговых атак можно использовать как встроенные инструменты браузеров и почтовых серверов, так и наложенные средства от сторонних вендоров. Насколько эффективны такие решения по сравнению с обучением пользователей и нужно ли покупать дополнительную систему для борьбы с фишингом — разбираемся вместе с экспертами в студии прямого эфира AM Live.

- Введение

- Что такое фишинг

- Каналы распространения фишинга

- Методы защиты от фишинга

- Защита от веб-фишинга

- Нужны ли внешние источники данных для борьбы с фишингом

- Выводы

Введение

Фишинг является отправной точкой значительного числа кибератак. Посылая вредоносные сообщения или создавая сайт-клон, злоумышленники используют психологические приёмы и средства социальной инженерии, поэтому защита от таких кампаний является непростой задачей для специалистов в сфере информационной безопасности. Мы решили разобраться в том, насколько эффективны технические средства защиты от фишинга, стоит ли использовать наложенные решения в этой сфере или же разумно ограничиться встроенными элементами безопасности браузеров и почтовых сервисов. В рамках очередного эфира онлайн-конференции AM Live, состоявшегося 13 апреля, мы собрали представителей тех компаний, которые производят специализированные решения для защиты от фишинга и оказывают услуги по предотвращению этого типа атак.

В дискуссии приняли участие:

- Алексей Белоглазов, технический эксперт по защите от кибератак, Check Point Software Technologies.

- Александр Калинин, руководитель отдела мониторинга и реагирования на инциденты информационной безопасности (CERT) компании Group-IB.

- Сергей Кузнецов, руководитель отдела технического сопровождения продуктов и сервисов ESET.

- Михаил Кондрашин, технический директор компании Trend Micro в СНГ, Грузии и Монголии.

Модерировал дискуссию Алексей Лукацкий, бизнес-консультант по безопасности компании Cisco.

Что такое фишинг

По традиции, в начале прямого эфира ведущий предложил экспертам определиться с базовыми понятиями и рассказать зрителям о том, что называют фишингом и чем этот тип атак отличается от других киберугроз.

Михаил Кондрашин:

— Изначально понятие «фишинг» предполагало очень узкую трактовку и относилось к письмам, которые заманивали жертву на подложный сайт. Однако позднее значение этого термина было существенно расширено: теперь фишингом называют любое вредоносное письмо. Современные средства защиты не позволяют злоумышленнику легко подключиться к какому-либо ценному ресурсу внутри корпоративной сети, фишинг — это попытка спровоцировать определённые действия пользователя, которые станут отправной точкой кибератаки.

Алексей Белоглазов:

— Фишингом можно назвать любую мошенническую схему, которая предполагает прямую коммуникацию между злоумышленником и сотрудником организации или домашним пользователем. Для этого могут использоваться как электронные средства связи — email, мессенджеры, — так и «аналоговые», например звонок по телефону.

Александр Калинин:

— Говоря о фишинге, я бы не акцентировал внимание исключительно на электронной почте. Большую часть фишинговых ссылок наши клиенты получают через рекламу в интернете, мессенджеры и SMS-сообщения.

Сергей Кузнецов:

— Можно вспомнить о фишинге при помощи физических носителей. Примером такой атаки может являться флеш-накопитель, при помощи которого в 2010 году удалось остановить иранскую ядерную программу.

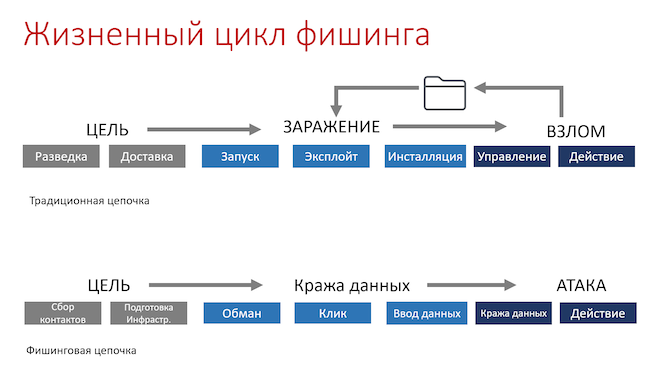

Рисунок 1. Жизненный цикл фишинга

Эксперты отметили, что компании весьма редко занимаются проактивным поиском фишинговых угроз, поскольку это — сложный процесс, требующий значительных ресурсов. Превентивная защита от фишинга включает в себя обнаружение вредоносных сайтов, которые могут быть использованы при атаке на конкретную организацию, мониторинг соцсетей с целью выявления публикаций содержащих информацию о сотрудниках, и другие меры. Как подчеркнули наши спикеры, компаниям неэффективно заниматься такой деятельностью самостоятельно: для этого есть специализированные решения.

Фишинг начинается гораздо раньше, чем жертва напрямую сталкивается с ним. Поэтому в зависимости от своих возможностей и ресурсов компании могут либо заказывать услугу мониторинга индикаторов возможной атаки, либо самостоятельно анализировать внешнее окружение в поисках потенциальных угроз.

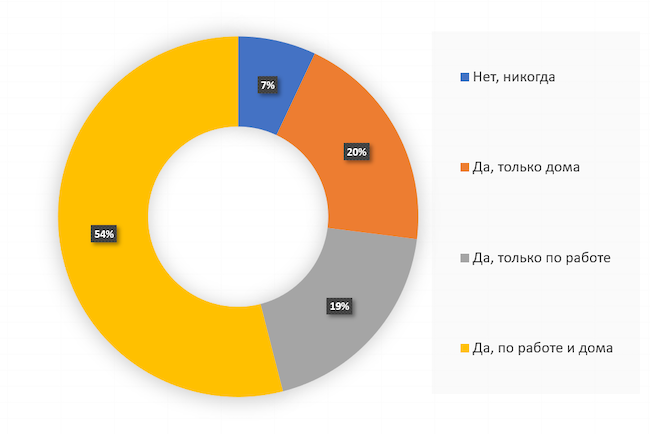

Чтобы дополнить мнение экспертов, мы спросили зрителей прямого эфира о том, сталкивались ли они с фишингом. Более половины опрошенных — 54 % — рассказали, что встречались с этим видом вредоносной активности как дома, так и в процессе рабочей деятельности. Ещё 20 % респондентов сталкивались с фишингом только дома, а 19 % — только на работе. Никогда не встречались с фишингом всего 7 % зрителей прямого эфира.

Рисунок 2. Сталкивались ли вы когда-нибудь с фишингом?

Каналы распространения фишинга

Как начинается фишинговая атака и какие средства коммуникации чаще всего используют злоумышленники для доставки подложных ссылок? Об этом спикеры AM Live поговорили в следующем блоке онлайн-конференции.

Как отметил Алексей Белоглазов, по статистике более 80 % фишинговых атак начинаются с электронной почты, однако это — тот канал, который легче всего выявить. Другие векторы нападения отслеживать гораздо сложнее, поэтому складывается впечатление, что основная масса атак строится вокруг электронной почты.

Львиная доля фишинговых атак ведётся через электронную почту просто потому, что у большинства организаций электронная почта есть — такое мнение высказал Михаил Кондрашин. Как отметил эксперт, корпоративная электронная почта защищена не идеально и у злоумышленников есть бесконечное количество попыток для того, чтобы обойти антиспам-защиту.

Спикеры уточнили, что в случае массовых атак электронная почта действительно является основным каналом доставки вредоносного контента. Однако в случае целевого нападения нередко используются другие способы взаимодействия с сотрудниками компании. При этом таргетированные фишинговые атаки не очень распространены из-за сложности их подготовки, как пояснил Сергей Кузнецов. Массовый фишинг также использует некоторый таргетинг, например проверяет регион, к которому принадлежит устройство, до начала атаки.

Александр Калинин привёл пример массовых фишинговых атак, ориентированных только на мобильные устройства. Таким образом злоумышленники пытаются увеличить время обнаружения кампании и повысить её эффективность. Что же касается ущерба, который может нанести фишинговая атака, то он колеблется от тысяч рублей в случае с частными лицами до миллионов, если целью злоумышленников является организация. Эксперты отметили, что зачастую методы массовых и направленных фишинговых атак не отличаются, однако даже ориентированные на большое число мелких жертв злоумышленники используют профилирование целей, чтобы повысить конверсию вредоносной кампании.

Несмотря на превалирование электронной почты как основного канала фишинга, киберпреступники также способны использовать мессенджеры, блоги, официальные аккаунты в соцсетях и другие варианты взаимодействия с целевыми пользователями. Так, многие интернет-провайдеры строят свое общение с клиентами на основе Viber или WhatsApp, а получивший доступ к корпоративному аккаунту злоумышленник может использовать Teams, чтобы рассылать подложные сообщения.

Методы защиты от фишинга

Почтовые серверы и клиенты, а также браузеры имеют встроенные средства защиты от фишинга. Достаточно ли этих инструментов, чтобы защититься от атаки? Так ли нужны наложенные решения? Эти и другие вопросы Алексей Лукацкий предложил обсудить в следующей части дискуссии.

Как пояснили эксперты в студии, встроенные средства безопасности почтовых сервисов и браузеров предоставляют базовый уровень защиты, который злоумышленники способны обойти, поскольку имеют возможность протестировать соответствующие механизмы до начала атаки. Наложенные средства реализуют более сложные алгоритмы, которые также могут быть изучены киберпреступниками, однако это существенно увеличит стоимость атаки — ведь нападающим придётся приобрести соответствующие решения для проверки и тестирования. Далеко не во всех случаях злоумышленники пойдут на такой шаг; так образуется «окно безопасности», где наложенные средства будут обеспечивать эффективную защиту.

По мнению спикеров, современное решение для защиты электронной почты должно обладать следующими свойствами:

Эксперты AM Live отметили, что машинное обучение используется в антифишинговых системах для сравнения страниц сайтов, а также определения подозрительных доменных имён. Эти действия нельзя автоматизировать при помощи сигнатур или статистических методов, однако искусственный интеллект хорошо справляется с этой задачей. Кроме того, при помощи машинного обучения можно анализировать действия пользователя, которые он пытается совершить после получения сообщения, и таким образом пресечь развитие атаки.

В качестве основы для машинного обучения разумно использовать поставляемую вендором базу, поскольку собственных данных организации может быть недостаточно — ведь они быстро устаревают. При этом специалист по информационной безопасности может дополнять её, а также вручную корректировать решения искусственного интеллекта для более точной настройки правил.

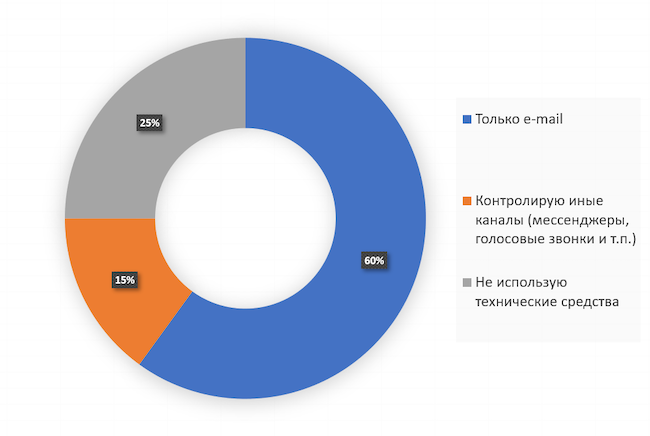

Зрители прямого эфира AM Live в своих компаниях чаще всего контролируют только канал доставки электронной почты. Об этом в ходе опроса рассказали 60 % респондентов. Ещё 15 % опрошенных защищают другие каналы, такие как мессенджеры или голосовые звонки, а 25 % наших зрителей вообще не используют технические средства защиты от фишинга.

Рисунок 3. Какие каналы доставки фишинга вы контролируете техническими средствами?

Дополнительно мы поинтересовались тем, настроены ли у зрителей встроенные механизмы защиты от фишинга в почте и браузерах. Как оказалось, у 36 % респондентов встроенная защита настроена только на почтовых серверах и клиентах, а у 8 % — только в браузерах. Защищают и почту и браузеры 30 % участников опроса, а у 26 % зрителей AM Live встроенные средства безопасности не настроены вообще.

Рисунок 4. Настроены ли у вас встроенные механизмы защиты от фишинга в почте и браузерах?

Защита от веб-фишинга

Следующий блок вопросов, который обсудили участники онлайн-конференции, касался борьбы с сайтами-клонами, используемыми фишерами. Какая стратегия в отношении перехода по ссылке из сообщения или письма (не обязательно вредоносного) должна применяться? Нужно ли по умолчанию блокировать или ограничивать все переходы на внешние ресурсы или же, наоборот, разрешать их?

Какие средства существуют для выявления фишинговых сайтов, копирующих ресурсы компании и нацеленных на обман её сотрудников? Как бороться с сайтами-однодневками? Об этом модератор предложил поговорить спикерам AM Live.

Как отметили гости студии, стратегия тотальных запретов может быть вполне эффективной, однако она губительно сказывается на бизнес-процессах компании. Использовать её в полной мере в условиях реальной работы организации очень трудно. Один из компромиссных вариантов — разрешить пользователям доступ к сайтам определённой категории, что также помогает бороться и с сайтами-однодневками.

Во многих компаниях существует практика предоставления рядовым сотрудникам доступа на основе ограниченного списка доверенных ресурсов. Однако проблема состоит в том, что главные цели фишинговых атак — сотрудники маркетинговой службы и отдела продаж, финансисты, руководители компаний — обычно обладают более широкими привилегиями, необходимыми им для работы.

Для борьбы с сайтами-клонами можно применять следующую стратегию:

- Использовать сервисы Brand Protection (защиты бренда в цифровой среде), которые проверяют все вновь зарегистрированные домены на схожесть с доменом конкретной организации, а также выполняют автоматическую проверку содержимого таких сайтов.

- Использовать средства анализа действий, выполняемых сайтом при открытии его в браузере, чтобы бороться с ресурсами, которые отображают разное содержимое в зависимости от определённых параметров сеанса.

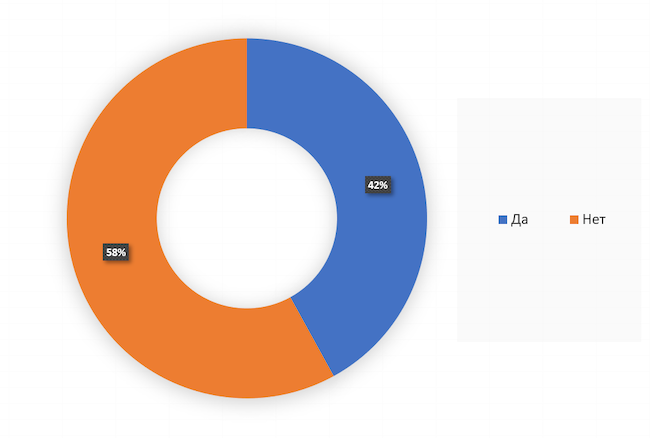

Как показали результаты опроса, 58 % зрителей конференции AM Live не предпринимают действий для борьбы с сайтами-клонами и иными фишинговыми ресурсами. Ведут такую работу 42 % опрошенных.

Рисунок 5. Боретесь ли вы с сайтами-клонами и иными фишинговыми интернет-ресурсами?

Нужны ли внешние источники данных для борьбы с фишингом

В заключение беседы эксперты высказали свои мнения о практике использования сторонних потоков данных (фидов) для обогащения систем противодействия фишингу. Как отметили спикеры, сведения от агрегаторов могут принести пользу, однако эффективность такой информации применительно к фишингу невысока, поскольку она очень быстро устаревает. Следует также учитывать, что добавление большого количества индикаторов атаки может привести к росту числа ложных срабатываний.

Ряд организаций обязан использовать фиды поставляемые ГосСОПКА и ФинЦЕРТ; в некоторых случаях эти данные могут помочь защититься от фишинговой атаки, однако эффективность тех сведений, которые содержатся в обновлениях специализированных продуктов, конечно, выше.

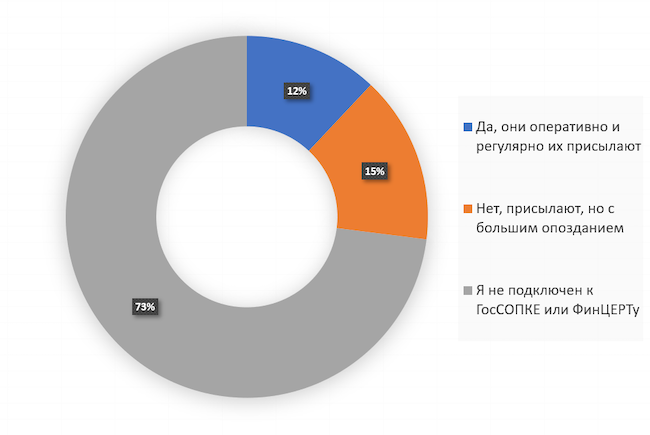

Среди наших зрителей только 12 % имеют позитивный опыт использования индикаторов фишинга, поставляемых ГосСОПКА и ФинЦЕРТ. Примерно столько же (15 %) участников проведённого нами опроса считают, что обновления этих баз появляются с большим опозданием. Не используют эти источники для борьбы с фишингом 73 % респондентов.

Рисунок 6. У вас есть позитивный опыт получения и использования фидов от ГосСОПКА или ФинЦЕРТ с индикаторами фишинга?

Выводы

Как показала дискуссия, защита от фишинга не должна ограничиваться только встроенными в браузер или почтовый клиент инструментами. Такие средства обеспечивают лишь базовый уровень защиты и чаще всего бессильны против направленных угроз. При этом наложенные решения также не гарантируют полной блокировки всех вредоносных сообщений. Корпоративным пользователям следует уделить внимание внешним ресурсам, которые могут использовать их бренд в качестве приманки, а также подложным сайтам, нацеленным на сотрудников компании.

В любом случае борьба с фишингом требует комплексного подхода, включающего в себя комбинацию технических инструментов (встроенных и наложенных), а также организационные мероприятия — обучение персонала, регламенты, действия по защите бренда в интернете.

Цикл онлайн-конференций AM Live продолжается; вас ждёт ряд прямых эфиров, в ходе которых ведущие эксперты отрасли примут участие в дискуссиях по наиболее актуальным вопросам, связанным с информационной безопасностью. Для того чтобы не пропускать новых выпусков и иметь возможность задать вопросы спикерам, подпишитесь на наш YouTube-канал и включите уведомления о новых публикациях. До встречи в прямом эфире!

Источник: www.anti-malware.ru