Вирус-майнер (майнер, Биткоин майнер) – это вредоносное программное обеспечение, основной целью которого является майнинг (mining) — заработок криптовалюты с использованием ресурсов компьютера жертвы. В идеальном случае, такое программное обеспечение должно работать максимально скрытно, иметь высокую живучесть и низкую вероятность обнаружения антивирусными программами. ”Качественный” вирус-майнер малозаметен, почти не мешает работе пользователя и с трудом обнаруживается антивирусным ПО. Основным внешним проявлением вирусного заражения является повышенное потребление ресурсов компьютера и, как следствие – дополнительный нагрев и рост шума от вентиляторов системы охлаждения. В случае ”некачественного” вируса-майнера, в дополнение к перечисленным симптомам, наблюдается снижение общей производительности компьютера, кратковременные подвисания или даже неработоспособность некоторых программ.

Что такое майнинг?

Слово ”майнинг” происходит от английского ”mining”, что означает ”разработка полезных ископаемых”. Майнинг — это не что иное, как процесс создания новых единиц криптовалюты (криптомонет) по специальному алгоритму. На сегодняшний день существует около тысячи разновидностей криптовалют, хотя все они используют алгоритмы и протоколы наиболее известного начинателя — Bitcoin .

Как УДАЛИТЬ ВИРУС МАЙНЕР с ПК?

Процесс майнинга представляет собой решение сложных ресурсоемких задач для получения уникального набора данных, подтверждающего достоверность платежных транзакций. Скорость нахождения и количество единиц криптовалюты, получаемых в виде вознаграждения, различны в системах разных валют, но в любом случае требуют значительных вычислительных ресурсов.

Мощность оборудования для майнинга обычно измеряется в мегахешах (MHash) и гигахешах (GHash). Так как сложность майнинга наиболее дорогих криптовалют уже давно недостижима на отдельно взятом компьютере, для заработка используются специальные фермы , представляющие собой мощные вычислительные системы промышленного уровня и пулы майнинга — компьютерные сети, в которых процесс майнинга распределяется между всеми участниками сети. Майнинг в общем пуле — это единственный способ для простого пользователя поучаствовать в получении хотя бы небольшой прибыли от процесса создания криптомонет. Пулы предлагают разнообразные модели распределения прибыли, учитывающие в том числе и мощность клиентского оборудования. Ну и вполне понятно, что загнав в пул десятки, сотни и даже тысячи зараженных майнером компьютеров, злоумышленники получают определенную прибыль от эксплуатации чужого компьютерного оборудования.

Вирусы-майнеры нацелены на долговременное использование компьютера жертвы и при заражении, как правило, устанавливается вспомогательное ПО, восстанавливающее основную программу майнинга в случае ее повреждения, удаления антивирусом или аварийного завершения по каким-либо причинам. Естественно, основная программа настраивается таким образом, чтобы результаты майнинга были привязаны к учетным записям злоумышленников в используемом пуле. В качестве основной программы используется легальное программное обеспечение для майнинга, которое загружается с официальных сайтов криптовалют или специальных ресурсов пулов и, фактически, не являющееся вредоносным программным обеспечением (вирусом, вирусным программным обеспечением — ПО). Это же ПО вы можете сами скачать и установить на собственном компьютере, не вызывая особых подозрений у антивируса, используемого в вашей системе. И это говорит не о низком качестве антивирусного ПО, а скорее наоборот – об отсутствии событий ложной тревоги, ведь вся разница между майнингом, полезным для пользователя, и майнингом, полезным для злоумышленника заключается в том, кому будут принадлежать его результаты, т.е. от учетной записи в пуле.

КАК УДАЛИТЬ МАЙНЕР В 2023 ГОДУ | BookManager | Miner.trojan

Как уже упоминалось, главным признаком заражения системы майнером является интенсивное использование ресурсов какой-либо программой, сопровождающееся увеличением уровня шума системного блока, а также температуры комплектующих. При чем, в многозадачной среде, как правило, вирус работает с самым низким приоритетом, используя ресурсы системы только тогда, когда компьютер простаивает. Картина выглядит так: компьютер ничем не занят, простаивает, а его температура комплектующих и издаваемый вентиляцией шум напоминает игровой режим в какой-нибудь очень даже требовательной компьютерной стрелялке. Но, на практике наблюдались случаи, когда приоритет программ для майнинга устанавливался в стандартное значение, что приводило к резкому падению полезного быстродействия. Компьютер начинает жутко ”тормозить” и им практически невозможно было пользоваться.

Удаление майнера с использованием отката на точку восстановления

Самым простым способом избавления от нежелательного ПО является возврат предыдущего состояния Windows с использованием точек восстановления, часто называемый откатом системы. Для этого необходимо, чтобы существовала точка восстановления, созданная в тот момент времени, когда заражение еще не произошло.

Для запуска средства восстановления можно воспользоваться комбинацией клавиш Win+r и набором команды rstrui.exe в открывшемся поле ввода. Или воспользоваться главным меню – ”Программы – Стандартные – Служебные – Восстановление системы”. Далее, выбираете нужную точку восстановления и выполняете откат на нее.

При успешном откате, в большинстве случаев, удается избавиться от вируса без особых усилий. Если же нет подходящей точки восстановления или откат не привел к нейтрализации вируса, придется искать более сложные пути для разрешения данной проблемы. При этом можно воспользоваться стандартными средствами операционной системы или специализированными программами, позволяющими выполнять поиск и завершение процессов, получение сведений об их свойствах, просмотр и модификацию точек автозапуска программ, проверки цифровых подписей издателей и т.п. Такая работа требует определенной квалификации пользователя и навыков в использовании командной строки, редактора реестра и прочих служебных утилит. Использование же нескольких антивирусных сканеров разных производителей, программ для очистки системы и удаления нежелательного ПО может не дать положительного результата, и в случае с майнером – обычно не дает.

Поиск и удаления майнера с использованием утилит из пакета Sysinternals Suite

Сложность выявления программ, используемых для майнинга, заключается в том, что они не обнаруживаются большинством антивирусов, поскольку фактически не являются вирусами. Есть вероятность, что антивирус может предотвратить процесс установки майнера, поскольку при этом используются не совсем обычные программные средства, но если этого не произошло, искать и удалять вредоносную (с точки зрения владельца зараженного компьютера) программу, скорее всего, придется вручную.

К сведению, в июне 2017г. средний уровень выявления вредоносности подобного ПО, например, средствами известного ресурса Virustotal составлял 15-20/62 – т.е. из 62 антивирусов, только 15-20 посчитали его вредоносной программой. При чем, наиболее популярные и качественные антивирусные программы в эту группу не входят. Для хорошо известных или обнаруженных относительно давно вирусов уровень выявления вредоносности может быть выше благодаря сигнатурам антивирусных баз данных и принятия некоторых дополнительных мер разработчиками антивирусных программ. Но все это далеко не всегда позволяет избавиться от вируса майнера без дополнительных усилий, которые потребуется приложить для решения проблемы.

Ниже рассматривается практический случай заражения системы вредоносным ПО для майнинга. Заражение произошло при использовании модифицированных игровых программ, загруженных с одного из недоверенных торент-трекеров. Хотя способ заражения мог быть и другим, как и для любого прочего вредоносного ПО – переход по ссылкам на непроверенных ресурсах, открытие почтовых вложений и т.п.

Набор вредоносных программ для майнинга в интересах злоумышленников реализует следующие функции:

— обеспечение своего автоматического запуска. Одна или несколько программ выполняют модификацию ключей реестра для автоматического запуска в случае непредвиденного завершения, перезагрузки или выключения питания. Периодически (приблизительно 1 раз в минуту) ключи реестра просматриваются и в случае их нарушения (удаления, изменения) — восстанавливаются.

— автоматического запуска программы для майнинга. Программа также запускается автоматически и параметры ее автозапуска отслеживаются и восстанавливаются одной или несколькими вспомогательными программами.

Пока в памяти компьютера выполняются процессы, обеспечивающие автоматический запуск, нет смысла удалять исполняемые файлы и записи в реестре – они все равно будут восстановлены. Поэтому, на первом этапе нужно выявить и принудительно завершить все процессы, обеспечивающие автоматический перезапуск вредоносных программ.

Для поиска и устранения вируса-майнера в современных ОС можно обойтись стандартными средствами или, например, более функциональным ПО из пакета Sysinternals Suite от Microsoft

— Process Explorer – позволяет просматривать подробные сведения о процессах, потоках, использовании ресурсов и т.п. Можно изменять приоритеты, приостанавливать (возобновлять) работу нужных процессов, убивать процессы или деревья процессов. Утилитой удобно пользоваться для анализа свойств процессов и поиска вредоносных программ.

— Autoruns – удобное средство контроля автозапуска программ. Контролирует практически все точки автоматического запуска, начиная от папок автозагрузки и заканчивая задачами планировщика. Позволяет быстро обнаружить и изолировать программы, запуск которых не желателен.

В качестве вспомогательного ПО можно также воспользоваться утилитой Process Monitor , которая в сложных случаях позволяет отслеживать активность конкретных программ с использованием фильтров (обращение к реестру, файловой системе, сети и т.п.) А также удобной для поиска файлов и папок утилитой SearhMyfiles от Nirsoft, главной особенностью которой является возможность поиска файлов и папок с использованием отметок времени файловой системы NTFS (Time stamp). В качестве критериев поиска, можно задавать диапазоны времени создания, модификации и доступа для файлов и папок (Created, Modified, Accessed). Если известно приблизительное время заражения или взлома, можно собрать полный список файлов, которые были созданы или изменены в заданный период.

Но повторюсь, для поиска и удаления майнеров, как правило, достаточно использования стандартных средств Windows — диспетчера задач и редактора реестра. Просто перечисленное выше ПО проще в использовании и удобнее для поиска вредоносных программ.

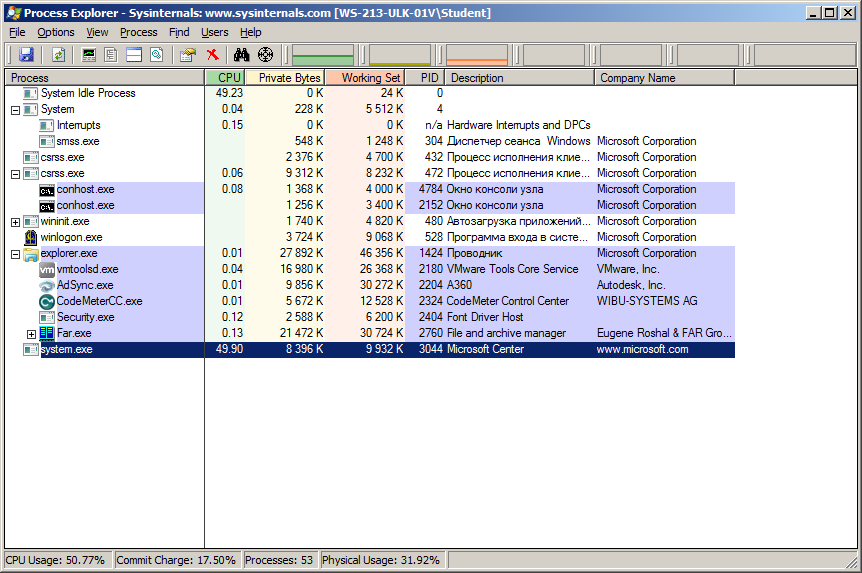

Cведения об использовании ресурсов системы, отображаемые Process Explorer:

Колонка CPU отображает степень использования центрального процессора различными процессами. System Idle Process — это не процесс, а индикация программой режима простоя (бездействия). В итоге видим, что процессор находится в режиме бездействия 49.23% времени, часть процессов используют сотые доли его ресурсов, а основным потребителем CPU является процесс system.exe — 49.90%. Даже при поверхностном анализе свойств процесса system.exe , заметны факты, которые вызывают обоснованное подозрение:

— Странное описание (Description) – Microsoft Center

— Странное имя компании (Company Name) – www.microsoft.com Прочие процессы, действительно имеющие отношение к Microsoft в качестве описания имеют строку Microsoft Corporation

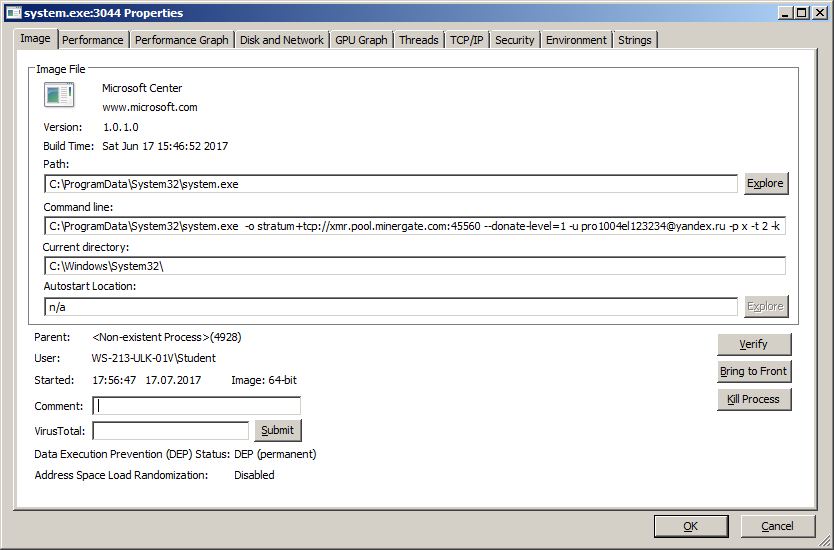

Более подробный анализ выполняется через контекстное меню, вызываемое правой кнопкой мышки – пункт Properties:

Путь исполняемого файла ProgramDataSystem32system.exe также является явно подозрительным, а переход в паку с исполняемым файлом при нажатии на соответствующую кнопку Explore показал, что и сама папка и исполняемый файл имеют атрибуты ”Скрытый” (”Hidden”). Ну, и параметры командной строки:

Поле Autostart Location содержит значение n/a , что означает, что данный процесс не имеет точек автоматического запуска. Родительский процесс для system.exe имеет идентификатор PID=4928, и на данный момент не существует ( Non existent Process ), что с большой долей вероятности говорит о том, что запуск процесса был выполнен с использованием командного файла или программы, которая завершила свою работу после запуска. Кнопка Verify предназначена для принудительной проверки наличия родительского процесса.

Кнопка Kill Process позволяет завершить текущий процесс. Это же действие можно выполнить с использованием контекстного меню, вызываемого правой кнопкой мышки для выбранного процесса.

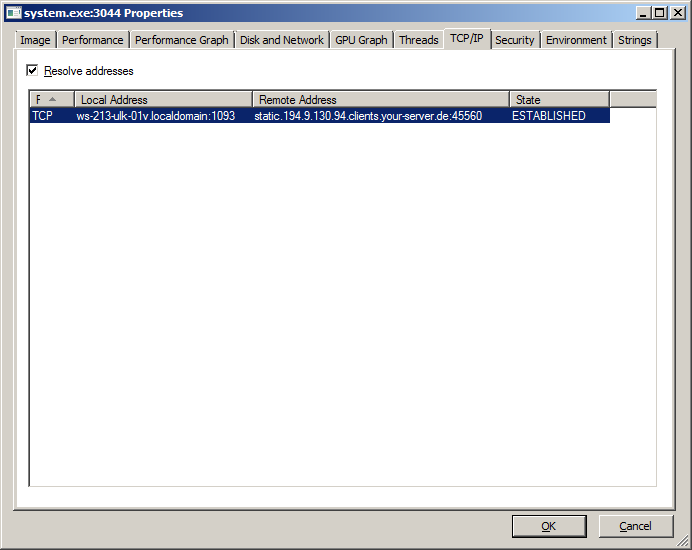

Вкладка TCP/IP позволяет получить список сетевых соединений процесса system.exe:

Как видно, процесс system.exe имеет установленное соединение локальный компьютер – удаленный сервер static. 194.9.130.94. clients.your — server.de :45560.

В данном реальном случае, процесс system.exe имел минимальный приоритет и почти не влиял на работу прочих процессов, не требующих повышенного потребления ресурсов. Но для того, чтобы оценить влияние на поведение зараженной системы, можно установить приоритет майнера равный приоритету легальных программ и оценить степень ухудшения полезной производительности компьютера.

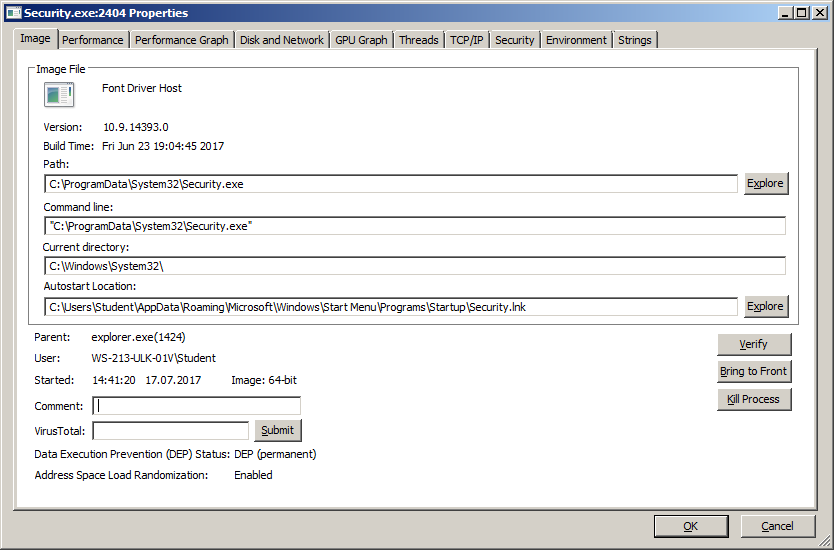

При принудительном завершении процесса system exe, он снова запускается спустя несколько секунд. Следовательно, перезапуск обеспечивается какой-то другой программой или службой. При продолжении просмотра списка процессов, в первую очередь вызывает подозрения процесс Security.exe

Как видно, для запуска программы Security.exe используется точка автозапуска из стандартного меню программ пользователя, и выполняемый файл Security.exe находится в той же скрытой папке C:ProgramDataSystem32

Следующим шагом можно принудительно завершить Security.exe , а затем – system.exe . Если после этого процесс system.exe больше не запустится, то можно приступать к удалению вредоносных файлов и настроек системы, связанных с функционированием вредоносных программ. Если же процесс system.exe снова будет запущен, то поиск вспомогательных программ, обеспечивающих его запуск нужно продолжить. В крайнем случае, можно последовательно завершать все процессы по одному, каждый раз завершая system.exe до тех пор, пока не прекратится его перезапуск.

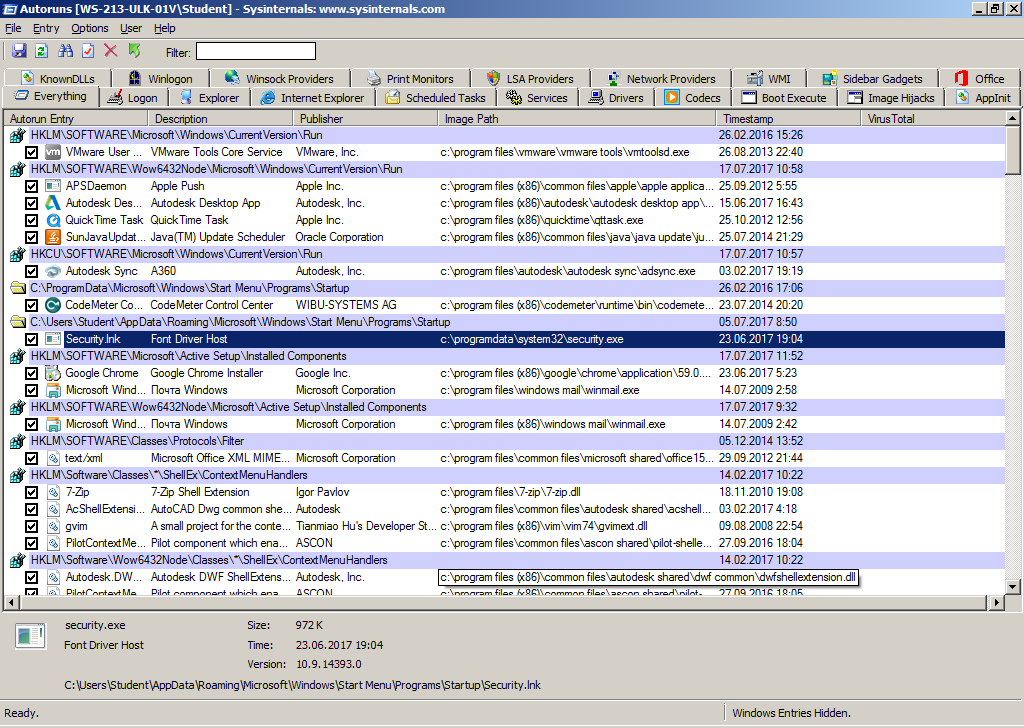

Для поиска и отключения точек автозапуска удобно использовать утилиту Autoruns из пакета Sysinternals Suite:

В отличие от стандартного средства msconfig.exe, утилита Autoruns выводит практически все возможные варианты автоматического запуска программ, существующие в данной системе. По умолчанию, отображаются все (вкладка Everything), но при необходимости, можно отфильтровать отдельные записи по типам переключаясь на вкладки в верхней части окна (Known DLLs, Winlogon, … Appinit).

При поиске записей, обеспечивающих автозапуск вредоносных программ, в первую очередь нужно обращать внимание на отсутствие цифровой подписи разработчика в колонке Publisher. Практически все современные легальные программы имеют цифровую подпись, за редким исключением, к которому, как правило, относятся программные продукты сторонних производителей или драйверы/службы от Microsoft. Вторым настораживающим принципом является отсутствие описания в колонке Description. В данном конкретном случае, под подозрением оказывается запись, обеспечивающая открытие ярлыка Security.lnk в папке автозагрузки пользователя:

C:Users Student AppData Roaming Microsoft WindowsStart Menu Programs Startup

Ярлык ссылается на файл c:programdatasystem32security.exe

Отметка времени (Time Stamp) дает дату и время заражения системы — 23.06.2017 19:04

Любую из записей, отображаемых утилитой Autoruns, можно удалить или отключить, с возможностью дальнейшего восстановления. Для удаления используется контекстное меню или клавиша Del . Для отключения – снимается галочка выбранной записи.

Скрытую папку c:programdata system32 можно удалить вместе со всем ее содержимым. После чего перезагрузиться и проверить отсутствие вредоносных процессов.

Источник: ab57.ru

Как удалить скрытый майнер

Шутки шутками, но недавно столкнулся с такой ситуацией, когда после перезагрузки мой далеко не слабый комп вдруг в простое начал шуметь, температура процессора сразу поднялась до 70 градусов, как при игре. Открываю диспетчер задач, нагрузка резко падает, и всё становится как обычно.

После закрытия диспетчера задач вдруг опять вентиляторы начинают шуметь, процесс начинает греться, открываю диспетчер задач, история повторяется. Если открыть Диспетчер задач и быстро отсортировать по нагрузке на процессор, то становится видно, что систему грузит программа MicrosoftHost.exe, которая находится в папке C: ProgramDataWindowsTask.

Сразу первым делом пытаюсь зайти на сайт Dr.Web, чтобы скачать CureIt, но при переходе на сайт, меня вдруг перекидывает на страницу 8.8.8.8 вроде, или что-то такое было. Ну после этого я сразу понял, что подцепил какой-то вирус, если погуглить по названию процесса, то пишут, что это скрытый майнер, что объясняет почему там грузит систему одна программа. Притом, если скачать CureIt с телефона и запустить на компе, то CureIt находит вирус и удаляет, как будто бы. Но после перезагрузки всё остаётся также.

Решил написать, как почистить данный вирус, если знать что делать, то времени занимает немного, но поначалу я часа полтора сидел, пока всё почистил. Но некоторые моменты сделаны довольно хитро, если не очень хорошо ориентируешься в компах, то фиг почистишь этот вирус.

В общем для того, чтобы эту бяку полностью вычистить надо проделать следующие шаги.

Сразу говорю, я точно уже не помню, как назывались процессы и т.д., и это действия только для того типа скрытого майнера, который я поймал, у других могут отличаться. Но думаю сама последовательность действий может помочь.

1. Первым делом включаем отображение системных файлов, потому что папки с вирусом созданы как системные. И включаем отображение скрытых файлов. После всех действий можно обратно выключить. Нужно сделать как на скрине.

2. После этого открываем файл hosts, который находится в папке C: WindowsSystem32driversetc. Там будет видно много строк наподобие такой.

Не помню точно, на какой адрес было перенаправление, но в файле будет куча подобных строк, с адресами всех популярных антивирусов. Удаляем все эти строки, и сохраняем файл hosts. Редактировать надо в режиме администратора, иначе прав не хватит.

3. Теперь надо найти все процессы вируса. Было несколько папок с вирусом, которые лежали в папке C: ProgramData. Чтобы наверняка их найти, открываем Диспетчер задач, и включаем отображение столбца Командная строка, и ищем процессы, которые находятся в папке C: ProgramData. Например, помню был один вирус, который назывался Realtek HD, он был со значком динамика, т.е. маскировался под звуковые драйвера, но запущен он был не из папки C: WindowsSystem32, а из папки C: ProgramData.

Если нашли такой процесс, нажимаем правой кнопкой на процесс, далее Свойства, и открываем вкладку Цифровые подписи, у нормальных драйверов и процесс будут подписи, у вируса их не будет.

Находим все такие процесс, которые лежат в папках внутри C: ProgramData и останавливаем их, иначе не получится удалить папку, пока программа внутри неё запущена.

4. Далее заходим в папку C: ProgramData. Там видим кучу системных папок, среди которых будут папки с именами известных антивирусов (думаю из-за этого CureIt и не мог ничего сделать, потому что не было прав на папку), и папки, в которых лежат процессы, которые мы остановили. Сделать с этими папками мы ничего не можем, т.к. при попытке открыть или что-то сделать, нам пишет, что нет прав, даже если у нас права администратора.

С каждой папкой нам необходимо сделать следующие действия:

Нажимаем правой кнопкой -> Свойства -> Безопасность -> Дополнительно.

В открывшемся окне мы видим, что у этой папки нет владельца. Нажимаем Изменить и указываем свою учетную запись владельцем.

И обязательно ставим галочку для дочерних объектов. После этого везде нажимаем ОК, чтобы сохранить. Теперь спокойно удаляем эту папку. Это нужно сделать со всеми папками с именами антивирусов и с процессами, которые мы ранее удалили. После этого надо в зайти в папки.

C: Program Files

C: Program Files (x86)

И точно также изменить владельца и удалить папки с именами антивирусов и различных программ от вирусов. Мне к 20 папке надоело проделывать все эти действия, поэтому можно сделать проще, через командную строку. Можно сразу в блокноте подготовить список всех папок и выполнить

takeown /F C: ProgramDataAvira /R /D Y.

takeown /F C: ProgramDataDrWeb /R /D Y.

5. Готово. После этого можно скачать тот же CureIt и всё проверить, также можно обратно скрыть системные файлы. И ещё этот майнер добавил свои папки в исключения Защитника Windows, на всякий случай надо тоже оттуда удалить эти папки.

Источник: dzen.ru

Как найти и удалить майнер с компьютера – 7 способов

Страсть к лёгкому нечестному заработку – неизменная часть человеческой натуры. Так что методы такого заработка будут придумываться до тех пор, пока существует само человечество. В век информационных технологий наиболее популярным методом подобного вида обогащения является создание компьютерных вирусов, на которых их создатели зарабатывают немалые деньги. С каждым годом вирусы развиваются, становятся более изощрёнными, и их всё труднее обнаружить. Один из ярчайших примеров такого «умного» вируса – это вирус-майнер.

Вирус майнер, как найти и удалить?

Что такое вирус майнер

Вирус майнер чем-то похож на троянский конь. Принцип его действия заключается в том, чтобы попасть в систему и начать расходовать ресурсы компьютера, загружая процессор или видеокарту до 100% в целях получения дохода для злоумышленника. Доход исчисляется специальной криптовалютой в виде биткоинов.

Получается, что разработчик зарабатывает благодаря мощности вашего компьютера. На мой взгляд, это вовсе несправедливо.

Последние модификации вируса майнинга могут способствовать пропаже личных данных, выводить операционную систему Windows из строя и открывать ходы для проникновения новых угроз.

Бороться с ним можно двумя методами: ручным и автоматическим, ниже мы рассмотрим оба способа.

Чем он опасен

Вирус вирусу рознь. Одни вирусы относительно безобидные (например, какой-нибудь браузер Амиго, устанавливающийся наперекор вашему желанию), а другие такие, которые иначе как откровенным вымогательством и угрозой не назовёшь (например, винлокеры, которые блокируют ваш компьютер и требуют перечислить деньги на определённый кошелёк для разблокировки). Майнер на первый взгляд кажется безобидным вирусом. Якобы кто-то зарабатывает на вас, но сами вы от этого ничего не теряете. Но это не совсем так.

Наличие вируса-майнера на ПК приводит к большой нагрузке его компонентов, нагрузка к перегреву, а перегрев может повредить комплектующие компьютера

Как было упомянуто выше, майнинг работает за счёт огромного множества расчётов. Чтобы проводить эти расчёты, компьютер нагружает свои аппаратные компоненты (процессор, оперативную память, но главным образом видеокарту, потому что именно в ней происходят все вычисления и именно её мощности интересуют злоумышленника).

Чем сильнее эти компоненты загружены, тем больше они нагреваются. Чрезмерная нагрузка приводит к перегреву, а перегрев – к неисправности компонентов. В лучшем же случае наличие вируса-майнера отрицательно скажется на производительности компьютера, например, снизит FPS в играх (количестве кадров в секунду). Если вы заядлый геймер, то уже только это должно побудить в вас стремление поскорее от этого вируса избавиться.

Как происходит заражение

Обычно заражение происходит несколькими путями:

- Через браузер. Например, когда вы заходите на зараженный сайт, miner может загрузиться прямо систему и начать действовать. Второй вариант – вирус майнер действует только в момент вашего нахождения на зараженном ресурсе, как специальный скрипт, но после его закрытия, все приходит в норму.

- Через установку программ, скачивание и открытие различных файлов. В таком случае угроза проникает в Windows и только после этого начинает свою активность.

Исходя из вышеперечисленных пунктов можно сделать вывод, что в наше время никак не обойтись без хороших антивирусов. Даже если вы очень осторожный пользователь, все равно есть риск заражения. По крайней мере у вас должен быть включен хотя-бы Защитник Windows 10.

В чём опасность скрытого майнинга?

Подобное ПО использует ресурсы вашего оборудования для того чтобы добывать криптовалюты. Не буду углубляться в тему Bitcoin и аналогов. Поскольку в сети есть масса информации по этому поводу.

Заражение может осуществляться несколькими способами:

- через открытие спам-сообщений, полученных по email;

- через установку вредоносных файлов;

- посредством открытия различных архивов;

- после перехода на заражённые майнерами сайты.

Ещё не так давно подобные явления были очень редкими. Первые упоминания о скрытом майнинге появились еще в начале 2010 года, но в наши дни подобных случаев становиться всё больше и больше, о чём свидетельствуют многочисленные статьи в интернете.

В чём опасность скрытого майнинга?

- Во-первых, уменьшается срок эксплуатации вашего компьютерного оборудования, поскольку нагружается процессор, видеокарта, увеличиваются обороты системы охлаждения. Всё это приводит к быстрому износу. То же самое касается и жестких дисков. Поэтому ваше «железо» прослужит меньше заявленного производителем срока;

- Во-вторых, происходит ограничение производительности вашей системы. Вы не можете работать с приложениями, которые Вам нужны, потому что ресурсы максимально потребляются майнером;

- Помимо этого, скрытые «добитчики» могут получать доступ к вашей личной информации, а это уже не шутки, поскольку на компьютере могут хранится пароли к различным сайтам, банковским реквизитам. Злоумышленники могут не только нагружать ваш ПК, но еще воровать ценные данные, таким образом нанося двойной ущерб.

Как распознать вирус майнер

Есть несколько эффективных способов, которые помогут вам распознать имеющуюся угрозу и вовремя предпринять меры для ее устранения.

И так, выполнять проверку компьютера на майнеры необходимо в следующих случаях.

- Устройство постоянно тормозит. При открытии диспетчера задач виден график загрузки процессора до 40-100%.

- Miner способен грузить видеокарту. Это видно при открытии любой программы, отображающей процент загрузки, например, GPU-Z. Еще загрузку видеокарты можно определить на слух и прикосновения. При чрезмерной нагрузке кулера начинают крутиться быстрее и шуметь, при прикосновении карта горячая.

- Еще реже повышается расход оперативной памяти. Это также видно через диспетчера устройств.

- Большой расход трафика, пропажа или удаление важных файлов, периодическое отключение интернета или торможение ПК при заходе на какой-то определенный сайт.

- Периодически возникающие сбои Windows или ошибки установленных программ.

Рекомендую проводить проверку на наличие майнеров даже если у вас имеет место быть хотя-бы один из вышеперечисленных пунктов.

«Симптомы», которые должны вас насторожить

Как только вы заметили что-то странное в работе своего компьютера, стоит среди прочего, проверить компьютер на майнер. Ведь именно он может быть причиной разных «странностей».

Вот что обычно происходит, если на ваш компьютер попал скрытый майнер:

- Нехарактерный для вашего компьютера уровень медлительности (сильно тормозит или вообще не запускается);

- Низкая скорость запуска программ;

- Частое отсутствие ответа от программ;

- Очень быстрая разрядка батареи (в случае с ноутбуком);

- Высокая температура системного блока;

- Повышенный шум вентиляторов системы охлаждения.

Что делать, если появились подозрения? Ну, во-первых, не паниковать: это, конечно, вредный вирус, который умеет хорошо маскироваться, но и с ним можно эффективно бороться. Все просто: нужно найти майнер и удалить – далее именно об этом.

Подготовка к проверке

Перед тем, как приступать к сканированию, необходимо скачать и установить антивирусные приложения.

В идеале иметь установленный антивирус, пускай даже если это бесплатная версия. В большинстве найти скрытый в системе майнер не составит ему никакого труда.

Нам пригодятся следующие программы

- Kaspersky Rescue Disk или Live Disk от Dr.Web. Это специальные аварийные загрузочные диски со встроенным антивирусным сканером. Главное отличительное преимущество таких дисков в том, что при загрузке с подобного носителя, все имеющиеся вирусы будут неактивны, а значит ничто не помешает их удалить.

- Dr.Web Cureit – специальная программа способная обнаружить и удалить скрытый майнер, трояны и прочее шпионское ПО.

- Malwarebytes Anti-Malware – проанализирует полностью весь компьютер и избавит от угроз, которые обычно не видят стандартные антивирусы.

- Adwcleaner – поможет избавиться от всякой заразы с браузера. На мой взгляд, просто незаменимая вещь.

- Ccleaner – утилита для приведения Windows в порядок. Эффективно удалит из системы остаточный мусор и исправит записи в реестре.

После того, как все утилиты будут загружены и установлены, можно переходить к проверке.

Сканирование

Проверку компьютера наличие скрытых майнеров нужно начинать со стандартного антивируса, который установлен в систему. Сразу после него можно переходить к программам строго по порядку, указанному выше в предыдущем разделе.

Если у вас нет желания начинать сканирование с использованием Live CD, то загрузитесь в безопасном режиме (чтобы минимизировать активность угроз) и начните со второго пункта. При недостаточном эффекте необходимо использовать аварийный диск.

По завершению сканирования удалите найденные вирусы майнинга, проведите очистку с помощью программы «Ccleaner» и перезагрузите компьютер.

Введение

Что же такое криптоджекинг? Если вы изучали тему криптовалют, вы наверняка знаете, что они добываются за счет вычислительной мощности. Этот процесс принято называть майнингом (mining), на нашем языке «добыча цифровой валюты».

Рисунок 1. Пример оборудования, используемого для майнинга

Поскольку ключом к добыче криптовалюты является решение определенных математических задач, майнеры будут стремиться использовать максимально возможную вычислительную мощность. Как правило, это связано с апгрейдом аппаратной составляющей, либо с покупкой специальных компьютеров, предназначенных для майнинга (так называемые mining rigs). Однако также существует и более скверный способ добывать криптовалюту — используя процессоры других пользователей без их ведома.

Основой этого способа было размещение на взломанных компьютерах и серверах программного обеспечения для майнинга. Это программное обеспечение использует вычислительную мощность процессора зараженной машины, либо посетителей зараженного сайта для скрытой добычи цифровой валюты. Так что же такое криптоджекинг и как он вписывается в эту схему?

Криптоджекингом (cryptojacking) или скрытым майнингом как раз называется процесс, когда злоумышленники используют процессоры посетителей сайта, на котором установлена программа-майнер.

Ручной способ обнаружения – диспетчер задач

Поиск скрытых майнеров можно проводить и ручным способом. Для этого запустите «Диспетчер задач», нажав комбинацию «Ctrl+Shift+Esc» и перейдите в раздел «Процессы» (в Windows 7) или «Подробности» (если у вас Windows 10).

Затем выполнять все по инструкции:

- Необходимо найти процесс, который больше всего расходует ресурсы процессора. Чаще всего он имеет непонятное название, состоящее из набора произвольных букв или символов.

- Далее открываем реестр, нажав комбинацию «Win+R» и вводим «regedit», жмем «ОК».

- Жмем «Ctrl+F», вводим название процесса, полученного на первом шаге и нажимаем «Найти».

- Таким образом ищем и удаляем все записи, в которых содержится команда на запуск вируса майнинга.

- По завершению процедуры перезагружаем ПК.

Это был первый способ, переходим ко второму.

Anvir Task Manager

Если по каким-либо причинам диспетчер задач запустить не удается, можно использовать альтернативный способ – программу Anvir Task Manager. Скачать ее можно отсюда.

- Установите и запустите софт.

- Найдите в общем списке подозрительный процесс и наведите на него мышкой, чтобы увидеть подробную информацию. Обратите внимание на все поля, нигде не должно быть прочерков и произвольных наборов символов или букв.

- Щелкаем правой мышкой и открываем раздел «Детальная информация».

- Перемещаемся во вкладку «Производительность» и в графе «Период» устанавливаем значение «1 день». Бывает полезно проводить анализ в режиме реального времени, чтобы активировать его, уберите галочку с предыдущего пункта и поставьте ее напротив значения «Realtime».

- Анализируем активность, если она превышала 20-30%, то запоминаем название процесса.

- По аналогии с предыдущим способом, открываем редактор реестра, производим поиск по имени и уничтожаем все упоминания.

- Тоже самое проделываем и с локальными дисками.

- В самом конце не помешало бы пройтись антивирусными утилитами вместе с Ccleaner.

Надеюсь, что моя инструкция помогла вам избавиться от скрытого майнинга. Если же нет, то вы можете описать свою ситуацию в комментариях, и мы вместе ее решим.

Источник: lifegamehub.ru