В мире существует огромное количество компьютерных вирусов. Установить точное их число (вместе со всеми модификациям и модернизациями) не берётся никто. Вместо этого принято подсчитывать убытки или интенсивность вирусных атак. Но, ни то, ни другое не позволяет пользователям понимать, что, же именно, как и почему попадает к ним на компьютер?

Причины создания вирусов

Причин появления вирусов как таковых нет. Это как причины человеческой глупости. Мы просто имеем фактическую величину – огромное количество компьютерных вирусов и вирусных программ, которые населяют Интернет наряду с сайтами. Правда выделить несколько причин, всё-таки стоит, они особенно понятны любому человеку.

Ребячество

Банальная причина. Кому-то захотелось попробовать «а что будет если?». Правда вирусным ребячеством сейчас почти никто не занимается. Однако не упомянуть его нельзя. Ведь именно так возник первый вирус. Он был создан, что бы показать людям «Я вот так умею, а вы ничего не можете сделать».

КАК УДАЛИТЬ ВСЕ ВИРУСЫ НА КОМПЬЮТЕРЕ??? #shorts

Однако, как это бывает в фильмах ужасов, наш подопытный вирус вырвался из-под контроля и начал плодиться да размножаться. Благо, тогда сеть изолировали и пришли к решению, что с такими вещами играться не стоит. Так, собственно говоря, вирусы и были признаны опасными. Как говорится в известной фразе «А ларчик просто открывался». Что сумел сделать один, сумели повторить другие.

Способ заработать

Самая противоречивая причина. Есть вирусы, которые направлены на кражу паролей. Другие спят до нужного момента, а потом атакуют определённый сайт. Третьи потихоньку начинают отправлять ваши персональные данные куда-то в Интернет. Четвёртые блокируют систему или сайты, требуя ввести ключ.

Сколь разномастная не будет эта куча вирусов, цель они преследуют одну – обогащение создателя. Шантаж, банальное надувательство, получение ключей и паролей. Всё это приводит к кражам денег в разных размерах. А чего стоит подключение к сети банка, когда та была «завалена» запросами от сотен тысяч компьютеров по миру. Последнее, правда, встречалось один или два раза.

Но уж очень любят режиссеры кинолент обыгрывать такие сюжеты.

Месть

Пожалуй, это самая необычная причина. Так, однажды парень сделал своей бывшей подруге троянскую программу, которая в день их знакомства (каждый месяц) уничтожала её ОС, а сама селилась неизвестно где. Собственно, девушка оказалась не шибко умной, а друзья у неё оказались не лучше. Так этот убийца ОС и распространился.

Благо лекарство от него нашлось очень быстро, слишком уж примитивным был алгоритм. Однако случай остался в мировой практике и о такой причине как месть (девушке, коллегам, бывшему начальству, родителям, школьному учителю, неважно кому) забывать не стоит.

Другие

Вы не удивитесь, узнав, что порой выдвигаются довольно интересные гипотезы. И о том, что вирусы пишутся разработчиками антивирусного ПО, что бы ни оставаться без работы. И что вирусы пишутся под заказ правительства с целью какого-то контроля населения. Скидывать со счетов эти причины не будем. Но лично автору они порой кажутся комичными.

КАК Я СОЗДАЛ ОПАСНЕЙШИЙ ВИРУС И ЗАРАБОТАЛ НА ЭТОМ!

Классификация вирусов

Какие бы цели не преследовал злоумышленник, создающий вирус, они останутся при нём. Ни программный код, ни способ распространения нам на это не укажут (хотя код может указать, особенно если это вторая причина). Однако, они могут указать нам на тип вируса, а значит и подсказать, чего стоит от него ожидать. По алгоритму работы (поведению компьютерного вируса при инфицировании компьютера) принято классифицировать вирусы следующим образом.

Паразитические вирусы

Чаще всего это черви, вирусы, которые определяются в виде «название_вируса[worm]». Они селятся на компьютере и начинают размножаться, переписывая программный код или дописывая своё тело к нему. В целом, они не опасны до определённого момента.

Их можно сравнить с червями-паразитами, пока их немного, вреда организму носителя они почти не причиняют, но чем их больше, тем ощутимее их присутствие. Они начинают заметно подгружать память и процессор, вследствие чего наблюдается падение производительности системы. К счастью, вычисляются такие вирусы довольно легко, а лечение их почти не доставляет неудобств (в самых запущенных случаях приходится переустановить систему, почти не потеряв ценных данных).

Вирусы мутанты

Самые сложные в обнаружении вирусы. Они не появляются в одном и том же виде дважды, а распространяются по сетям в зашифрованном виде, сохраняя изначальную структуру. На инфицированной машине дешифруются и начинают свою подрывную деятельность. Обнаружить их можно только в то время, когда они начинают действовать.

Мутантом может предстать любой вид вируса, достаточно организовать в нём алгоритм шифрования. На текущий момент эти вирусы составляют не такую большую угрозу, как на заре своего существования, поскольку антивирусные программы стали гибче и предугадывают возможность их появления.

Троянские программы

Эти вирусы распространяются не так быстро как черви, не могут модифицировать себя и иногда просты в обнаружении. Но за этой безобидностью скрываются самые беспощадные вирусы. Они распространяются, нацеленные на определённые программы и алгоритмы, ради однотипных задач. Кража паролей, ключей, информации о платёжных средствах и системах.

Они призваны блокировать ОС систему и вымогать деньги за разблокировку (порой это выглядит, как отправьте смс на короткий номер). Иногда они скрываются в полезных программах. Но ценой пропуска такого вируса могут стать личные данные, личные средства или просто важная и нужная вам информация.

Кейлоггеры

Довольно опасные вирусы, которые нередко распространяются как черви, но несут в себе основную угрозу как троянские программы. Работают они по принципу регистрации нажатий клавиш на клавиатуре. С вашего компьютера на неизвестный адрес (заложенный в тело вируса) периодически уходят отчёты о том, какие клавиши и когда вы нажимали. Таким образом может прослеживать как личная переписка, так и пароли от разных форумов, служб или сервисов.

Сниферы

Не столько вирусы, сколько хитроумные программы, которые распространяются вирусным методом. Их задачей является отслеживание трафика пользователей локальной сети или сети интернет. Анализ этих данных позволяет обнаруживать такие вещи, как названия учётных записей или какие-либо личные данные. Самостоятельно используется только для «прослушки» трафика, обычно является частью более мощной системы.

Руткиты

Системы или блоки вирусных программ. По сути, представляют из себя специальное ПО, которое злоумышленник устанавливает на ПК жертвы для сокрытия следов своей деятельности. Довольно сложны в выявлении, поскольку к тому моменту, когда они появляются на компьютере, тот уже фактически находится во власти злоумышленника. Метод борьбы по сути один – переустановка системы. Но даже в таком случае злоумышленник, используя старые лазейки, может вернуть свои абсолютные права.

Методы борьбы с вирусами

О самих вирусах мы уже рассказали. Пришла пора рассказать о методах борьбы с ними. Как ни странно, при всём разнообразии вирусов основной метод борьбы с ними — не пропустить всё это разнообразие на свой компьютер. А если подобное произошло, то здесь уже срабатывает второе средство – антивирусы. Итак, как же не пропустить вирусы на свой компьютер?

Первым и самым логичным средством является настройка сетевого экрана, который будет блокировать лишнее подключение и просеивать трафик. Вторым разумным средством является рекомендуемая по-умолчанию опция браузера – блокировка запуска активного содержимого сайтов, это защитит нас от заражения во время просмотра Интернет страниц. Это также могут быть дополнительные плагины для браузеров.

Каждый день создаются десятки новых вирусов, поэтому не забывайте своевременно и регулярно обновлять антивирусные базы и быть бдительным — не скачивать никакие файлы с подозрительных сайтов (в распознании которых могут помочь специальные надстройки для браузеров) и не клевать на удочку мошенников, предлагающих заработать миллион за час, просто установив программу.

Помните, вся ответственность за выполнение минимальных требований по защите вашего ПК и личных данных — лежит на вас. Без вашего участия эти вещи не сделаются сами по себе, а с вашего согласия даже лучшие антивирусы пропустят на компьютер вредоносную программу.

Источник: hidemy.name

Распространенные типы вредоносного ПО

Количество и разнообразие вредоносных программ достаточно, чтобы вскружить голову. В этом сообщении будут рассмотрены распространенные типы вредоносных программ и дано краткое описание каждого из них.

Что такое вредоносное ПО?

Malware – программное обеспечение, которое может быть использовано для компрометации компьютера, кражи данных, контроля доступа, или причинения вреда компьютеру. Вредоносное ПО – это широкий термин, обозначающий множество вредоносных программ. В этом посте будут определены несколько наиболее распространенных типов вредоносных программ; рекламное ПО, боты, ошибки, руткиты, шпионское ПО, троянские кони, вирусы и черви.

Adware

Adware или advertising-supported software (рекламное ПО) – это тип вредоносного ПО, которое автоматически доставляет рекламные объявления. Распространенные примеры рекламного ПО включают всплывающие окна с рекламой на веб-сайтах и рекламные объявления, отображаемые программным обеспечением.

Часто программное обеспечение и приложения предлагают «бесплатные» версии, которые поставляются вместе с рекламным ПО. Большинство рекламного ПО спонсируется или создается рекламодателями и служит инструментом получения дохода. Хотя некоторое рекламное ПО предназначено исключительно для доставки рекламы, нередко рекламное ПО поставляется в комплекте со шпионским ПО (см. ниже), способным отслеживать активность пользователей и красть информацию. Из-за дополнительных возможностей шпионского ПО пакеты рекламного/шпионского ПО значительно опаснее, чем сами по себе рекламные программы.

Bot (бот)

Боты – это программы, созданные для автоматического выполнения определенных операций. Хотя некоторые боты создаются для относительно безобидных целей (видеоигры, интернет-аукционы, онлайн-конкурсы и т. д.), становится все более распространенным злонамеренное использование ботов. Ботов можно использовать в ботнетах (коллекциях компьютеров, которые будут контролироваться третьими сторонами) для DDoS-атак, в качестве спам-ботов, отображающих рекламу на веб-сайтах, в качестве веб-пауков, которые очищают данные сервера, и для распространения вредоносных программ, замаскированных под популярные элементы поиска на сайтах загрузки. Веб-сайты могут защищать от ботов с помощью тестов CAPTCHA, которые проверяют пользователей как людей.

Bug

В контексте программного обеспечения баг (ошибка) – это недостаток, приводящий к нежелательному результату. Эти недостатки обычно являются результатом человеческой ошибки и обычно присутствуют в исходном коде или компиляторах программы.

Незначительные баги лишь незначительно влияют на поведение программы и, как следствие, могут сохраняться в течение долгого времени, прежде чем будут обнаружены. Более серьезные баги могут вызвать сбой или зависание. Ошибки безопасности являются наиболее серьезным типом ошибок и могут позволить злоумышленникам обойти проверку подлинности пользователя, переопределить права доступа или украсть данные. Баги можно предотвратить с помощью инструментов обучения разработчиков, контроля качества и анализа кода.

Ransomware (программы-вымогатели)

Программы-вымогатели – это разновидность вредоносного ПО, которое, по сути, удерживает компьютерную систему в плену, требуя выкупа. Вредоносная программа ограничивает доступ пользователя к компьютеру, либо шифруя файлы на жестком диске, либо блокируя систему и отображая сообщения, которые предназначены для того, чтобы заставить пользователя заплатить создателю вредоносного ПО за снятие ограничений и восстановление доступа к своему компьютеру. Программа-вымогатель обычно распространяется как обычный компьютерный червь (см. ниже), попадая на компьютер через загруженный файл или через какую-либо другую уязвимость в сетевой службе.

Rootkit (Руткит)

Руткит представляет собой тип вредоносного программного обеспечения для удаленного доступа или управления компьютером без обнаружения пользователей или программ безопасности.

После установки руткита злоумышленник, стоящий за руткитом, может удаленно запускать файлы, получать доступ / красть информацию, изменять конфигурации системы, изменять программное обеспечение (особенно любое программное обеспечение безопасности, которое может обнаруживать руткит), устанавливать скрытые вредоносные программы или управлять компьютером как частью ботнета. Предотвращение, обнаружение и удаление руткитов может быть затруднено из-за их скрытой работы. Поскольку руткит постоянно скрывает свое присутствие, обычные продукты безопасности неэффективны для обнаружения и удаления руткитов. В результате для обнаружения руткитов используются ручные методы, такие как мониторинг поведения компьютера на предмет нерегулярной активности, сканирование сигнатур и анализ дампа хранилища. Организации и пользователи могут защитить себя от руткитов, регулярно исправляя уязвимости в программном обеспечении, приложениях и операционных системах, обновляя описания вирусов, избегая подозрительных загрузок и выполняя сканирование со статическим анализом.

Spyware (Шпионское ПО)

Шпионское ПО – это тип вредоносного ПО, которое отслеживает действия пользователей без их ведома. Эти возможности шпионажа могут включать в себя мониторинг активности, сбор нажатий клавиш , сбор данных (информация об учетной записи, логины, финансовые данные) и многое другое. Шпионское ПО также часто имеет дополнительные возможности, от изменения настроек безопасности программного обеспечения или браузеров до вмешательства в сетевые соединения. Шпионское ПО распространяется, используя уязвимости программного обеспечения, связывая себя с законным ПО или троянами.

Trojan Horse (Троянский конь)

Троянский конь, широко известный как «троян», представляет собой тип вредоносного ПО, которое маскируется под обычный файл или программу, чтобы обманом заставить пользователей загрузить и установить вредоносное ПО. Троянец может предоставить злоумышленнику удаленный доступ к зараженному компьютеру. Как только злоумышленник получает доступ к зараженному компьютеру, он может украсть данные (логины, финансовые данные, даже электронные деньги), установить больше вредоносных программ, изменить файлы, контролировать активность пользователей (просмотр экрана, ведение кейлоггеров и т. компьютер в ботнетах и анонимизирует интернет-активность злоумышленника.

Virus (Вирус)

Вирус – это разновидность вредоносного ПО, которое способно копировать себя и распространяться на другие компьютеры. Вирусы часто распространяются на другие компьютеры, присоединяясь к различным программам и выполняя код, когда пользователь запускает одну из этих зараженных программ. Вирусы также могут распространяться через файлы сценариев, документы и уязвимости межсайтового сценария в веб-приложениях. Вирусы можно использовать для кражи информации, нанесения вреда хост-компьютерам и сетям, создания бот-сетей, кражи денег, отображения рекламы и многого другого.

Worm (Червь)

Компьютерные черви – один из самых распространенных видов вредоносного ПО. Они распространяются по компьютерным сетям, используя уязвимости операционной системы. Черви обычно наносят вред своим хост-сетям, потребляя пропускную способность и перегружая веб-серверы. Компьютерные черви также могут содержать «полезные данные», которые повреждают хост-компьютеры.

Полезные нагрузки — это фрагменты кода, написанные для выполнения действий на пораженных компьютерах, помимо простого распространения червя. Полезные нагрузки обычно предназначены для кражи данных, удаления файлов или создания ботнетов. Компьютерные черви можно классифицировать как тип компьютерных вирусов, но есть несколько характеристик, которые отличают компьютерных червей от обычных вирусов. Основное отличие состоит в том, что компьютерные черви обладают способностью к самовоспроизведению и независимому распространению, в то время как вирусы распространяются через человеческую деятельность (запуск программы, открытие файла и т. д.). Черви часто распространяются путем массовой рассылки писем с зараженными вложениями в контакты пользователей.

Симптомы вредоносного ПО

Хотя эти типы вредоносных программ сильно различаются по способам распространения и заражения компьютеров, все они могут вызывать схожие симптомы. Компьютеры, зараженные вредоносным ПО, могут проявлять любые из следующих симптомов:

- Повышенная загрузка ЦП

- Медленная скорость компьютера или веб-браузера

- Проблемы с подключением к сети

- Зависание или сбой

- Измененные или удаленные файлы

- Появление странных файлов, программ или значков на рабочем столе

- Работающие, выключающиеся или реконфигурируемые программы (вредоносные программы часто перенастраивают или отключают антивирусные программы и брандмауэры)

- Странное поведение компьютера

- Электронные письма/сообщения отправляются автоматически и без ведома пользователя (друг получает от вас странное электронное письмо, которое вы не отправляли)

Предотвращение и удаление вредоносного ПО

Существует несколько общих рекомендаций, которым должны следовать организации и отдельные пользователи для предотвращения заражения вредоносными программами. Некоторые случаи вредоносного ПО требуют специальных методов профилактики и лечения, но выполнение этих рекомендаций значительно повысит защиту пользователя от широкого спектра вредоносных программ:

- Установите и запустите антивирусное программное обеспечение и брандмауэр. При выборе программного обеспечения выберите программу, которая предлагает инструменты для обнаружения, помещения в карантин и удаления нескольких типов вредоносных программ. Как минимум, антивирусное ПО должно защищать от вирусов, шпионского, рекламного ПО, троянов и червей. Сочетание антивирусного программного обеспечения и брандмауэра гарантирует, что все входящие и существующие данные будут сканироваться на наличие вредоносных программ и что вредоносное ПО может быть безопасно удалено после обнаружения.

- Обновляйте программное обеспечение и операционные системы с помощью текущих исправлений уязвимостей. Эти патчи часто выпускаются для исправления ошибок или других недостатков безопасности, которые могут быть использованы злоумышленниками.

- Будьте бдительны при загрузке файлов, программ, вложений и т. д. Загрузки, которые кажутся странными или происходят из незнакомого источника, часто содержат вредоносное ПО.

Спам

Спам – это электронная рассылка массовых нежелательных сообщений. Наиболее распространенным средством распространения спама является электронная почта, но спамеры нередко используют мгновенные сообщения, текстовые сообщения, блоги, веб-форумы, поисковые системы и социальные сети. Хотя спам на самом деле не является разновидностью вредоносного ПО, вредоносные программы очень часто распространяются через спам. Это происходит, когда компьютеры, зараженные вирусами, червями или другими вредоносными программами, используются для распространения спам-сообщений, содержащих еще больше вредоносных программ. Пользователи могут предотвратить рассылку спама, избегая незнакомых писем и сохраняя свои адреса электронной почты как можно более конфиденциальными.

Хотите знать, как отслеживают ваше движение в интернете? Присоединяйтесь к нашему ТГ каналу и научитесь контролировать свои цифровые следы.

Источник: www.securitylab.ru

Самый опасный вирус в мире для компьютера. Обзор и описание компьютерных вирусов

Вирусы с самого начала создания и развития компьютерной техники получили достаточно широкое распространение. Некоторые из них были и есть совершенно безобидными, ущерб от воздействия на компьютерные системы от других оценивается миллиардами долларов. История знает немало примеров проявления вирусной активности, которая приводила к самым настоящим эпидемиям, заражая пользовательские ПК и выполняя свои деструктивные функции. Далее предлагается кратко рассмотреть самые опасные в мире вирусы для компьютера, которые в свое время оказали наиболее ощутимое воздействие на компьютерные системы по всему миру.

Что такое вирус с точки зрения компьютерных технологий?

Вообще, под компьютерными вирусами подразумевается не какое-то отвлеченное понятие, а самое обычное программное обеспечение, которое воздействует на компьютерную систему (в частности, на операционную систему, установленные в ее среде приложения или пользовательские файлы) с целью нанесения вреда, кражи данных, вымогания оплаты за расшифровку файлов и т. д. Сами же такие программы содержат специальные исполняемые коды, активирующиеся либо непосредственно при проникновении в систему, либо в определенный момент времени, но направленные на запуск совершенно различных операций. Во-первых, основной код предназначен для основного действия, на которое рассчитан сам вирус. Во-вторых, очень часто запускаются параллельные процессы, позволяющие вирусам скрыться от глаз пользователя или антивирусного ПО (замаскироваться), работая в фоновом режиме и подменяя некоторые системные компоненты собственными апплетами. В-третьих, попутно могут стартовать операции по самокопированию, внедрению кода в установленные программы, рассылке самих себя по интернету или по сети и т. д.

Разновидностей вирусных угроз сегодня известно очень много, а список их видов по классификации выглядит достаточно внушительным (трояны, черви, шифровальщики, вымогатели, стелс-вирусы, полиморфные апплеты, шпионы, кейлоггеры, резидентные или нерезидентные угрозы и многие другие), не говоря уже о том, что некоторые типы угроз к какому-то одному классу отнести нельзя. Однако, если говорить о самых опасных в мире вирусах для компьютера, практически все они относятся к категории червей. На заре развития компьютерных технологий они проникали в систему в основном через съемные носители (дискеты), но с появлением интернета стали передаваться по электронной почте или обосновывались на всевозможных сайтах во Всемирной паутине.

Самые опасные в мире вирусы для компьютера

Совершенно неправильным выглядит утверждение, что вирусы, как угроза для компьютеров, возникли в момент появления самой техники в виде домашних ПК. Дело в том, что такие технологии начали активно разрабатываться еще в начале 50-х годов прошлого столетия.

К 1961 году среди программистов даже сформировалось даже движение Core War, представляющее собой некое соревнование по незаметному уничтожению программ друг у друга. Но официальной датой появления угроз, называемых сегодня компьютерными вирусами, называют 1981 год, когда были созданы вирусы Elk Cloner и Virus 1,2,3, коды которых были предназначены для выполнения на компьютерах Apple II. Впоследствии основная масса угроз стала нацеливаться в основном на Windows и Linux-системы, хотя и считается, что Linux и «яблочные» ОС более устойчивы к их воздействию. Прародителем всех известных на сегодня угроз является небезызвестный вирус Brain, в 1986 году наделавший немало шума. На текущий момент можно выделить несколько основных угроз, которые принято считать наиболее опасными за всю недолгую историю существования компьютеров, среди которых самыми известными являются следующие:

- Brain.

- Jerusalem.

- Червь Морриса.

- Michelangelo.

- CIH («Чернобыль»).

- Melissa.

- ILoveYou.

- Nimda.

- Code Red.

- SQL Slammer.

- Sobig F.

- MyDoom.

- Conficker.

- StormWorm.

- Petya.

- WannaCry.

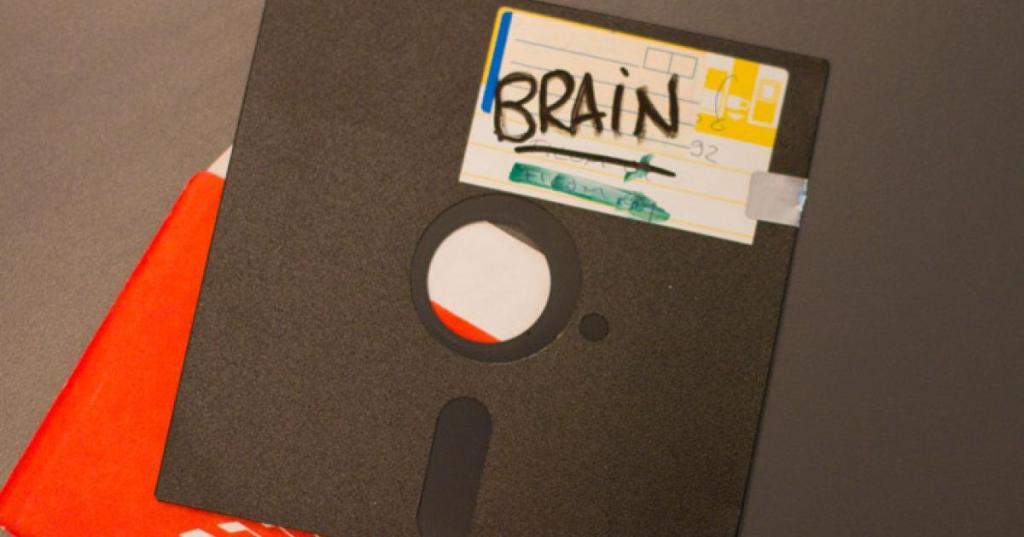

Brain

Изначально это программное обеспечение было создано двумя братьями- программистами из Пакистана и вирусом по природе своей не являлось. Данный апплет должен было всего-навсего наказать пользователей их же собственного ПО без лицензии, удаляя установленные приложения с их компьютеров.

Но, как это обычно бывает, вирус вышел из-под контроля и заразил несколько десятков тысяч компьютеров по всему миру (18 тысяч только в США). Он подменял загрузочные зараженные записи нейтральными, и поэтому попытки его обнаружения до определенного времени были абсолютно тщетными.

Jerusalem

Не менее опасным и вредоносным оказался вирусный апплет, получивший название Jerusalem, который в 1988 году наибольшее распространение получил на территории Европы, США и Ближнего Востока. Суть его воздействия сводилась к тому, что зараженные исполняемые файлы при попытке их запуска немедленно удалялись. А вот побочный эффект выглядел куда более неприятным. Если 13-е число приходилось на пятницу, вирусный апплет самопроизвольно запускал полное форматирование жесткого диска.

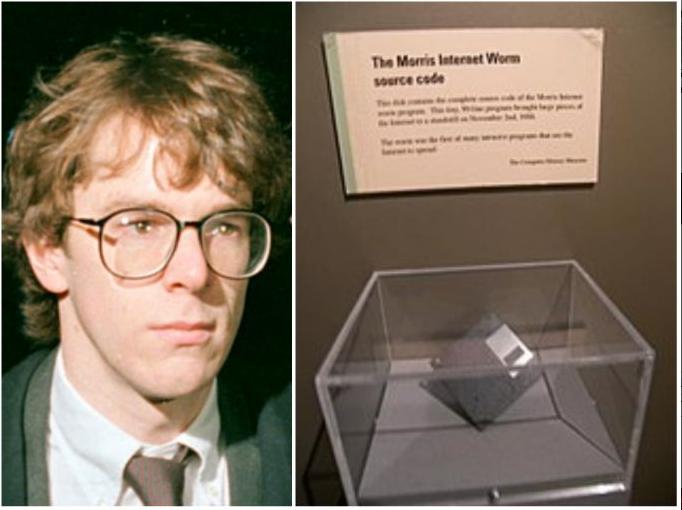

Червь Морриса

Этот вирус называют чуть ли не одним из самых гениальных творений, которое было создано 23-летним студентом из США в том же 1988 году.

Действие его выглядело двояко. С одной стороны, он был способен подбирать пароли доступа к операционным системам, используя для это словарь, содержащий всего 400 слов. С другой – доводил компьютеры до состояния полной дисфункции, постоянно копируя себя самого и пересылая копии через интернет. Общий ущерб на то время был оценен примерно в 100 миллионов долларов.

Примечательно и то, что если бы Моррис не признался в своем авторстве этого апплета, создателя так никогда бы и не нашли. Кстати сказать, по сути своей это вирус можно назвать первым сетевым червем (он распространялся по сети ARPANET).

Michelangelo

Этот вирус по природе своей изначально никакой опасности не представлял, поскольку после проникновения на компьютеры с дискет до определенного момента бездействовал и выжидал удобного момента для атаки. Таким моментом становился день рожденья Микеланджело – 6 марта. В этот день вирус активировался в системе и уничтожал абсолютно все данные, хранящиеся на жестком диске.

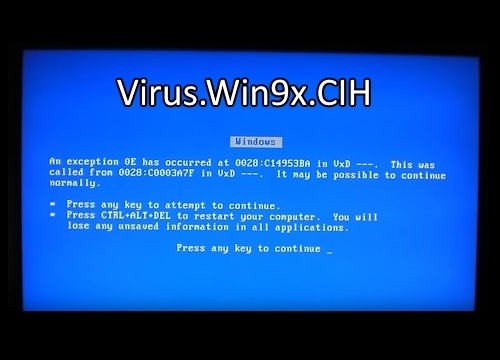

CIH («Чернобыль»)

В том же 1988 году на свет появился еще один апплет под названием CIH, созданный китайским программистом. Название было образовано по первым буквам его имени, а негласно вирус стали называть Чернобылем из-за того, что активизировался он как раз в годовщину аварии на Чернобыльской АЭС (26 апреля). Наибольшее распространение он получил в Восточной Азии, однако воздействие его на компьютеры выглядело уже более деструктивным.

Дело в том, что он удалял не только информацию на жестком диске, но и полностью стирал программную оболочку BIOS. Официально было подтверждено заражение примерно 300 тысяч компьютеров, а по негласной информации общее число пострадавших ПК составило не менее полумиллиона.

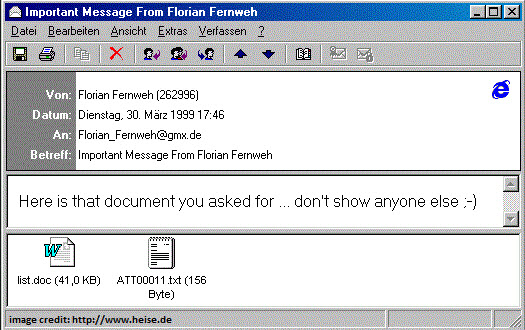

Melissa

Одним из самых опасных в мире вирусов для компьютера до сих пор считается небезызвестный апплет Melissa, наделавший в своей время немало шума в 1999 году.

Вирус поражал почтовые серверы, выискивал на пользовательских компьютерах адреса электронной почты (первые 50 в адресной книге) и рассылал не только собственную копию, но и письма с содержимым, которое сегодня отнесли бы к спаму. В некотором роде воздействие вируса Melissa на почтовые серверы было похоже на то, что сегодня называют DDoS-атаками. Таким образом, их работа была полностью парализована из-за перегруженности систем, а общий ущерб составил около 100 миллионов долларов.

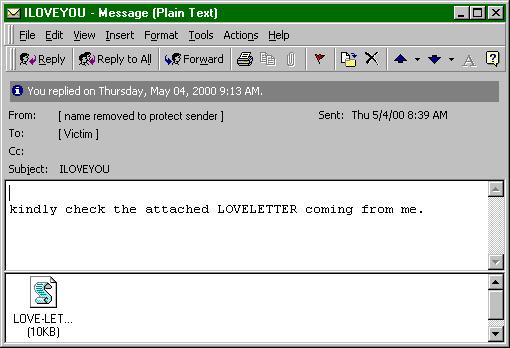

Вирус ILoveYou

2000 год в компьютерном мире добавил суматохи. Именно это время связывают с появлением одного из самых вредоносных вирусов ILoveYou. Он распространился по всему миру через электронную почту.

Адресатам приходило письмо с вложением, замаскированным под текстовый файл с признанием в любви. В теме сообщения и названии вложения как раз и указывалось I Love You.

На самом же деле содержимое вложения представляло собой самый обычный исполняемый скрипт, написанный на Visual Basic, который после запуска не только уничтожал файлы на жестком диске или в сетевом окружении, но рассылал свои копии всем контактам из адресной книги. Создатели апплета I Love You оказались весьма находчивыми и сыграли на человеческих слабостях (кому же не интересно, кто вам признается в любви?). Общий ущерб от заражения эксперты оценили примерно в 10-15 миллиардов долларов. Кстати сказать, по масштабам распространения и заражения вирус был внесен в «книгу рекордов Гиннеса» как самая опасная угроза современности.

Nimda — еще один вирус

Многовекторный червь Nimda (название представляет собой слово Admin, написанное наоборот) мир увидел в 2001 году. Он использовал несколько основных методик распространения по сети и в интернете, вследствие чего всего за 22 минуты поразил миллионы терминалов. На то время его считали самым известным интернет-червем.

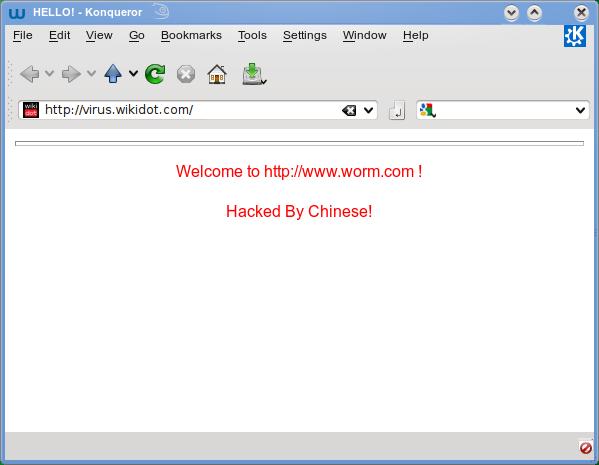

Code Red

Еще один вирус, наделавший в мире шума носит название «красного кода». Он проникал на компьютеры через браузеры, связанные с веб-сервером Microsoft IIS.

Его воздействие сводилось к подмене системных компонентов собственными зараженными файлами, а после его активации в компьютерной системе на экране монитора появлялась строка «Взломано китайцами!» с приглашением посетить сайт worm.com. Примечательно, что вирус поразил даже компьютеры Белого дома, а создан был этническими китайцами с Филиппин.

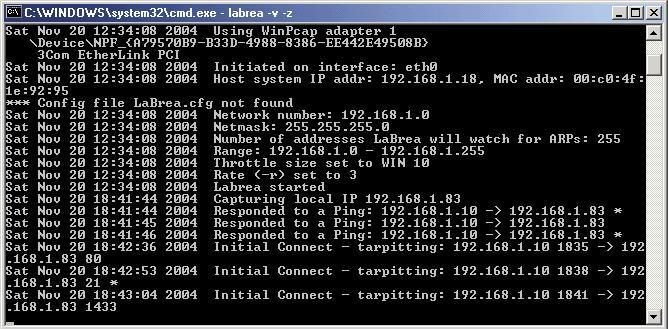

Slammer

SQL Slammer является червем, поразившим в 2003 году и серверы корпорации Microsoft, и еще 500 тысяч серверов по всему миру.

Благодаря высокой скорости распространения и воздействию по типу DDoS-апплетов, он буквально в считанные минуты существенно снизил пропускную способность серверов, а Южная Корея вообще оказалась изолированной от интернета на целых 12 часов. На поражение ушло рекордно малое время – всего за 10 минут было заражено порядка 75 тысяч компьютеров!

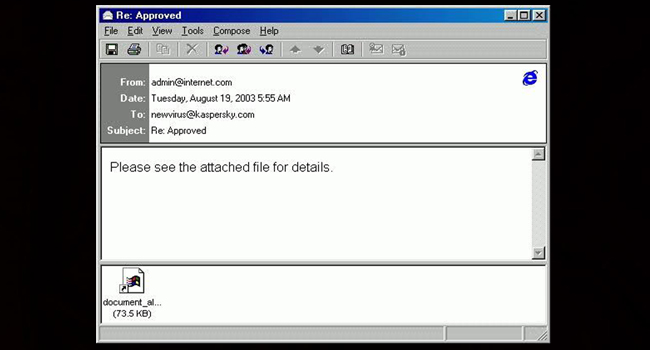

Sobig F

Вирус Sobig F в 2003 году установил своеобразный рекорд по заражению. Его воздействию подверглось около миллиона компьютеров.

Как и небезызвестный «любовный» апплет, он распространялся посредством вложения электронной почты, а корпорация Microsoft даже установила награду в 250 тысяч долларов за предоставление хоть какой-то информации о его создателях, которых не установили и до сих пор. В результате воздействия ущерб был оценен в 10 миллиардов долларов.

MyDoom

Вирус MyDoom 2004 года является практически полным аналогом предыдущей угрозы, но по скорости распространения и количеству зараженных систем побил его рекорд.

Его воздействие коснулось в основном Windows-компьютеров и свелось к тому, что пользователи не могли зайти на сайты антивирусных приложений, открыть новостные ленты или даже обратиться к некоторым разделам на официальных интернет-ресурсах Microsoft.

Conficker

Настоящая буря в виде усиленных DDoS-атак грянула в 2009 году, когда появился вирус Conficker. Описание его воздействия сводится к следующему. Апплет после проникновения и на компьютеры, и даже на смартфоны как бы объединял их вычислительные возможности в единой целое, после чего и атаковал выбранные ресурсы. Ущерб от его воздействия выражается едва ли не в астрономической сумме – 9,1 триллиона долларов!

StormWorm

Этот вирусный апплет принято считать своеобразным ботнетом, предназначенным для проведения DDoS-атак. Время его появления относят к 2007 году, а в качестве создателей часто называют программистов, предположительно имеющих российские корни. Заражению только по предварительным оценкам подверглось порядка миллиона компьютеров по всему миру, а создавали его явно профессионалы, использовавшие самые передовые на тот момент компьютерные и сетевые технологии.

Petya

Это апплет является одним из самых свежих, а время его появления относят к 2016 году. Первые его модификации всего лишь блокировали доступ к данным на компьютерах путем шифрования файлов, когда за расшифровку требовалось заплатить определенную сумму. Иными словами, этот апплет одновременно стал и шифровальщиком, и вымогателем. Однако последние версии вируса «научились» еще и поражать загрузочные записи самих операционных систем Windows. Есть мнение, что это были только пробные атаки, а настоящего полномасштабного воздействия следует ожидать в недалеком будущем.

WannaCry

Наконец, этот вирус выглядит очень похожим на предыдущую угрозу, однако в качестве оплаты требует исключительно криптовалюту (биткоины), операции с которыми практически невозможно отследить в большинстве известных систем финансовых расчетов.

Источник: fb.ru