Как узнать у кого есть удаленный доступ к моему компьютеру?

Зайдите в Управление компьютером: В разделе Общие папки откройте раздел Сеансы: Вы увидите список активных подключений к вашему компьютеру. Здесь можно увидеть, какой пользователь подключился, с какого компьютера установлено подключение, просмотреть активность пользователя (колонка Время простоя).

Как определить есть ли удаленный доступ?

- Отключите компьютер от интернета. …

- Проверьте список недавно открытых файлов и программ. …

- Запустите Диспетчер задач или Мониторинг системы. …

- В списке запущенных программ найдите программы для удаленного доступа. …

- Обратите внимание на аномально высокую загруженность процессора.

Как получить доступ к удаленному компьютеру?

Зайти в меню Пуск — Нажать правой кнопкой мыши Мой компьютер — в контекстном меню выбрать Свойства. В открывшемся окне с системной информацией, в правой части нажмите Настройка удаленного доступа. У вас открылось диалоговое окно Свойства системы, вкладка Удаленный доступ.

Удаленный доступ

Как предотвратить удаленный доступ к компьютеру?

Отключение удаленного доступа в системном меню

На панели закладок, вверху, выбрать «Удаленный доступ». В разделе «Удаленный помощник» убрать отметку напротив «Разрешить подключение». В меню «Удаленный рабочий стол» установить отметку напротив «Не разрешать подключения». Нажать «ОК» и закрыть все системные окна.

Как узнать кто подключен к моему компьютеру по локальной сети?

Зайдите в Управление компьютером: В разделе Общие папки откройте раздел Сеансы: Вы увидите список активных подключений к вашему компьютеру. Здесь можно увидеть, какой пользователь подключился, с какого компьютера установлено подключение, просмотреть активность пользователя (колонка Время простоя).

Как узнать какое оборудование подключено к компьютеру?

Откройте Главное меню Windows, и нажмите на кнопку «Параметры»; В открывшемся списке нажмите на надпись «Система»; В меню слева выберите пункт «О системе»; В нижней части открывшегося окна нажмите на надпись «Диспетчер устройств».

ЭТО ИНТЕРЕСНО: Как пользоваться ареометром для электролита?

Как настроить удаленный доступ к телефону?

До того как удаленно подключится к телефону, необходимо:

- Открыть раздел «Настройки Google».

- Выбрать пункт «Безопасность».

- Активировать подпункт «Удаленный поиск устройств».

- Разрешить доступ к геолокации и определение местоположения.

- Зайти на сервис Google с компьютера.

- Ввести пароль от аккаунта.

Как настроить удаленный доступ?

- Открываем Пуск – Панель управления. …

- В левой колонке кликаем на Настройка удаленного доступа.

- В разделе Удаленный рабочий стол выбираем: …

- Нажимаем Применить.

- По кнопке Выбрать пользователей открывается окно, в котором можно указать учетные записи на компьютере, которым будет разрешено удаленное подключение. (

Как настроить подключение к удаленному рабочему столу Windows 7?

В Windows 7 . Доступ к удаленному рабочему столу

Удаленный доступ к компьютеру через интернет.Настройка удаленного доступа.

- Зайдите в свойства компьютера (или перейдите в «Панель управления» -> «Система») и выберите пункт «Дополнительные параметры системы»: …

- В открывшемся окне выберите пункт «Удаленный доступ»: …

- Поставьте галку напротив пункта «Разрешить подключение удаленного помощника к этому компьютеру».

Как настроить подключение к удаленному рабочему столу Windows 10?

Для того, чтобы разрешить подключения к удаленному компьютеру, выполните на нем следующие действия:

- Откройте «Панель управления»;

- Зайдите в раздел «Система»;

- Выберите пункт «Защита системы»;

- Выберите вкладку «Удаленный доступ»;

- Активируйте пункт «Разрешить удаленные подключения к этому компьютеру»;

Как отключить возможность удаленного доступа?

Жмем правой кнопкой мыши по значку «Этот компьютер» (или просто «Компьютер» в Windows 7) и переходим к свойствам системы. Далее идем в настройки удаленного доступа. В открывшемся окне ставим переключатель в положение, запрещающее подключение и нажимаем «Применить».

Как закрыть удаленный доступ от админа?

Конфигурация компьютера | Настройки Windows | Настройки безопасности | Местные Политики | Назначение прав пользователя. Найдите и дважды щелкните «Запретить вход через службы удаленных рабочих столов». Добавьте пользователя и / или группу, доступ к которой вы хотите запретить. Нажмите ОК

ЭТО ИНТЕРЕСНО: Частый вопрос: Как поменять аккаунт в Archero?

Как удалить подключение к удаленному рабочему столу?

В строке поиска введите “Диспетчер учетных данных” и выберите его из найденных результатов (также вы можете зайти в эти настройки через панель управления). 2. Зайдите в “Учетные данные Windows” => нажмите на TERMSRV с подключением данные которого вы хотите удалить => нажмите на “Удалить”.

Источник: avtograf70.ru

Как проверить компьютер на программы удаленного доступа

Денис Ибатуллин, аналитик компании «Фродекс»

Средства удалённого доступа и управления рабочим столом – это хороший способ экономить время для проведения удалённого администрирования и решения других сопутствующих задач.

Общеизвестно, что далеко не всегда подобные программы используются во благо. Злоумышленники применяют подобные средства или их специализированные аналоги для достижения своих корыстных целей.

Теоретически способы, позволяющие пользователям обнаружить сеанс удаленного управления, это:

- Сканирование открытых портов позволяет гарантированно детектировать только те средства удаленного управления, которые используют жестко заданные порты. Таким способом можно детектировать Remote Desktop Connection – стандартный удаленный рабочий стол Windows (порт 3389). Radmin, хоть и имеет стандартный порт, используемый по умолчанию (4899), предоставляет возможность настройки порта в диапазоне от 1 до 65535. Таким образом, если используется один из широко известных портов, то обнаружить Radmin будет сложнее. VNC не имеет порта по умолчанию. TeamViewer использует 80 и 443 порты HTTP. Ammyy Admin использует HTTPs прокси, так что обнаружить его сканированием портов невозможно;

- Сканирование реестра. Если программа удаленного управления сохраняет свои настройки в реестре, то её можно обнаружить. Так можно обнаружить, например, стандартный RDP Windows, TeamViewer, Ammyy Admin и Radmin. Но для того чтобы обнаружить средство удаленного управления необходимо знать, что именно и в каких ветках реестра нужно искать. А VNC таким образом не обнаружить, т.к. они не хранят свои настройки в реестре;

- Сканирование сетевого трафика. На первый взгляд подобным способом можно будет детектировать все средства удаленного управления, однако это не так. Дело в том, что многие средства удаленного управления шифруют свой трафик, и обнаружить удаленное управление не удастся. Но детектировать, например, Radmin, RDP Windows всё же возможно, т.к. они используют известные протоколы удаленного управления без шифрования. А TeamViewer и Ammyy Admin, шифруют свой трафик. VNC использует SSL/SSH/VPN, т.е. протоколы удаленного доступа будут скрыты от Вас;

- Сигнатурный анализ. В случае, если сигнатуры программ удаленного управления известны, то обнаружить их исполняемые файлы не составит труда, но если будет использоваться стандартный удаленный стол Windows, то такое сканирование бесполезно, т.к. он присутствует во всех версиях Windows выше NT 4.0.

Самым доступным для рядового пользователя средством защиты от программ удаленного управления является антивирус. Известные антивирусы, в частности Kaspersky Internet Security, обнаруживают исполняемые файлы, сканируют оперативную память, службы, записи в реестре, характерные для средств удаленного управления и не позволяют работать подобным средствам без разрешения пользователя. Dr.Web же обнаруживает средства удаленного управления не только сигнатурным анализом, но и при проверке запущенных служб. Например, Ammyy Admin блокируется многими известными антивирусами. Однако, если внести подобные средства в исключения, то их работа не будет блокироваться.

Не смотря на то, что антивирусы, при их относительной сложности, хоть и обнаруживают наличие средств удаленного управления, сам факт установления сеанса удаленного управления они не детектируют.

В таком случае, необходим способ обнаружения именно сеанса удаленного управления.

Решено было использовать средства клавиатурного мониторинга. Они привлекательны тем, что их назначение — аутентификация оператора ПК, это позволит в случае необходимости доказать, что противоправные действия совершались не оператором ПК, а удаленным пользователем (злоумышленником).

Рассмотрим популярное средство удаленного управления TeamViewer.(ver 10.0.36897.0), т.к. им пользуются более 200 миллионов пользователей и он переведен на 30 языков мира.

А в качестве средства клавиатурного мониторинга будем использовать кейлоггер – программа, которая перехватывает и записывает все манипуляции с клавиатурой компьютера. Используемый программный кейлоггер был написан автором статьи и производит регистрацию событий клавиатуры с точностью до 1мс.

На компьютерах, участвующих в эксперименте, установлена ОС Windows XP SP 3/Windows 7 SP 1. Компьютеры представляют собой стационарные рабочие места, оборудованные стандартными клавиатурами, и находящиеся друг от друга на расстоянии в несколько километров. Они находятся в разных локальных сетях, сообщение между которыми осуществляется только средствами сети Интернет. Скорость интернет соединения была больше или равна двум мегабитам в секунду.

Эксперимент проводился следующим образом:

- На рабочем месте, к которому в дальнейшем осуществлялось удаленное подключение, включался кейлоггер;

- Программа (специальный драйвер клавиатуры) эмулирующая действия локального оператора, вводила небольшой текст;

- Устанавливался сеанс удалённого управления через TeamViewer;

- Программа (специальный драйвер клавиатуры) вводила тот же небольшой текст, что и локальный оператор, с теми же параметрами клавиатурного почерка, но уже на удаленной машине;

- Работа кейлоггера останавливалась, и его лог отправлялся на анализ.

Кейлоггер фиксировал следующие параметры клавиатурного почерка:

- Время нажатия клавиши;

- Время отпускания клавиши.

По этим параметрам устанавливались две характеристики клавиатурного почерка:

- Время удержания клавиши;

- Время паузы между клавишами или их перекрытие.

После анализа логов видно, что наибольшие отклонения обнаруживаются по времени удержания клавиш, а разница значений пауз между нажатиями удаленного и локального пользователя не превышает 5мс.

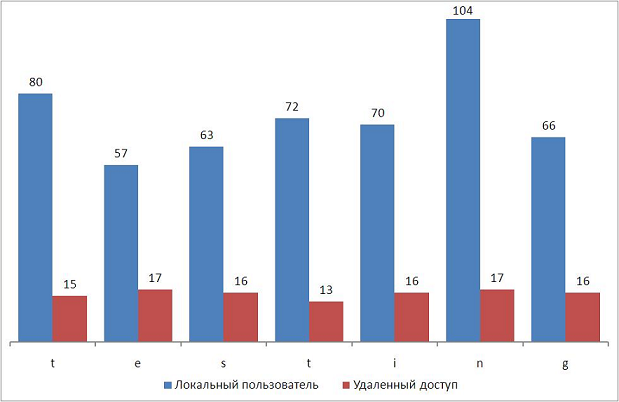

Гистограмма, демонстрирующая время удержания нажатой клавиши, при вводе локальным пользователем и оператором удаленного доступа.

Данная диаграмма демонстрирует, что при осуществлении удаленного доступа время удержания клавиши становится неестественно малым. Максимальное значение при осуществлении 5 экспериментов было 20 мс, такое время удержания клавиш теоретически способны продемонстрировать лишь рекордсмены по набору текстов на клавиатуре, чья скорость печати должна превышать 1000 знаков в минуту.

Напрашивается вывод, что удаленное управление, осуществляемое через средство удаленного доступа TeamViewer (ver 10.0.36897.0), можно обнаружить, производя мониторинг времени удержания клавиш.

Однако, возможно ли определить факт удаленного управления, если он будет осуществлен с помощью другого программного продукта? Давайте проведем ещё один эксперимент. Будем использовать такие же методы обнаружения и те же компьютеры, но средством удаленного доступа в данном случае будет Ammy Admin (ver 3.5.0.0).

После проведения эксперимента, был получен результат, отличный от предыдущего:

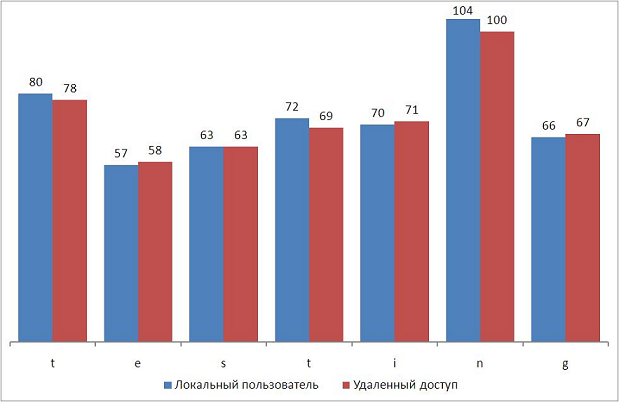

Гистограмма, демонстрирующая время удержания нажатой клавиши локальным пользователем и оператором удаленного доступа с использованием Ammy Admin.

Как видно из приведенной диаграммы, время удержания клавиш при наборе удаленным и локальным пользователем почти неотличимы (так как различия между ними не превышают 5мс). Разница значений пауз между нажатиями клавиш также не превысила 5мс.

Как обнаружить несанкционированный удаленный доступ к компьютеру

7-01-2017, 09:18

Networking

4 167

Довольно неприятно, когда кто-то получает несанкционированный доступ к вашему компьютеру. Если вы думаете, что компьютер взломан, отключите его от интернета. Затем найдите уязвимости, которыми воспользовался взломщик, чтобы проникнуть в систему, и устраните их. После этого примите меры, чтобы избежать подобных вторжений в будущем.

Блокирование несанкционированного доступа

- Злоумышленник может получить удаленный доступ к компьютеру, но это маловероятно. Но можно предпринять некоторые меры, чтобы предотвратить саму попытку вторжения.

- Если вы нашли незнакомые программы или скорость подключения к интернету упала, это не значит, что компьютер взломан.

- Многие программы, которые обновляются в автоматическом режиме, в процессе обновления открывают всплывающие окна.

- Выключите маршрутизатор беспроводной сети и отсоедините от компьютера Ethernet-кабель.

- В Windows нажмите ^ Ctrl+⇧ Shift+⎋ Esc.

- В Mac OS откройте папки «Приложения» – «Утилиты» и нажмите «Мониторинг системы».

- VNC, RealVNC, TightVNC, UltraVNC, LogMeIn, GoToMyPC, and TeamViewer

- Также ищите незнакомые или подозрительные программы. Если вы не знаете назначение того или иного активного процесса, найдите информацию о нем в интернете.

Обратите внимание на аномально высокую загруженность процессора. Она отображается в Диспетчере задач или в Мониторинге системы. Высокая загруженность процессора является нормальным явлением и не свидетельствует о взломе компьютера, но если она наблюдается тогда, когда компьютером никто не пользуется, скорее всего, множество процессов работает в фоновом режиме, что весьма подозрительно. Имейте в виду, что высокая загруженность процессора имеет место во время фонового обновления системы или скачивания больших файлов (о которых вы забыли).

- Если на компьютере нет антивируса, скачайте его на другом компьютере и скопируйте на ваш компьютер при помощи USB-накопителя. Установите антивирус и просканируйте систему.

Удалите файлы, найденные антивирусом. Если антивирус обнаружил вредоносные программы, удалите их или отправьте в «карантин» (это зависит от антивируса); в этом случае найденные программы больше не будут причинять вред компьютеру.

- Так как компьютер отключен от интернета, скачайте Malwarebytes Anti-Malware на другом компьютере и скопируйте на ваш компьютер при помощи USB-накопителя.

Просканируйте систему программой Anti-Malware. На полное сканирование уйдет около 30 минут. Возможно, Anti-Malware обнаружит программу-взломщик, которая контролирует компьютер.

Обнаруженные вредоносные программы отправьте в «карантин». В этом случае найденные программы больше не будут причинять вред компьютеру.

Скачайте и запустите Malwarebytes Anti-Rootkit Beta. Эту программу можно бесплатно скачать на сайте malwarebytes.org/antirootkit/. Anti-Rootkit Beta обнаруживает и удаляет руткиты, которые являются вредоносными программами, позволяющими злоумышленнику закрепиться в системе и скрыть следы проникновения. На полное сканирование системы уйдет некоторое время.

Последите за поведением компьютера после удаления вредоносных программ. Даже если антивирус и/или программа Anti-Malware нашли и удалили вредоносные программы, следите за поведением компьютера, чтобы определить наличие скрытых вредоносных программ.

Смените все пароли. Если компьютер взломан, скорее всего, злоумышленник получил ваши пароли при помощи кейлоггера. В этом случае смените пароли к различным учетным записям. Не используйте один и тот же пароль к нескольким аккаунтам.

Выйдите из всех учетных записей. Сделайте это после смены паролей. Выйдите из учетных записей на всех устройствах, на которых вы пользуетесь этими аккаунтами. В этом случае взломщик не сможет воспользоваться старыми паролями.

- Создавая резервную копию данных, сканируйте каждый файл, потому что есть риск, что старые файлы приведут к заражению переустановленной системы.

- Прочитайте эту статью, чтобы получить дополнительную информацию о том, как переустановить систему Windows или Mac OS.

Предотвращение несанкционированного доступа

- Прочитайте эту статью, чтобы получить дополнительную информацию о том, как включить Защитник Windows.

- Прочитайте эту статью, чтобы получить дополнительную информацию о том, как установить антивирусную программу (в этом случае Защитник Windows автоматически выключится).

- Прочитайте эту статью, а потом проверьте, все ли порты закрыты (если только вы не являетесь владельцем сервера).

Будьте осторожны с вложениями электронной почты. Они являются самым популярным способом распространения вирусов и вредоносных программ. Открывайте вложения к письмам от знакомых людей, и даже в этом случае лучше связаться с отправителем и уточнить, посылал ли он какое-либо вложение. Если компьютер отправителя заражен, то вредоносные программы будут рассылаться без его ведома.

Устанавливайте надежные пароли. Каждая защищенная учетная запись или программа должна иметь уникальный и надежный пароль. В этом случае злоумышленник не сможет использовать пароль к одной учетной записи для взлома другой. В интернете найдите информацию о том, как пользоваться менеджером паролей.

- Прочитайте эту статью, чтобы получить информацию о том, как подключиться к VPN-сервису.

Будьте осторожны с программами, которые скачаны из интернета. Многие бесплатные программы, которые можно найти в интернете, включают дополнительное и зачастую ненужное программное обеспечение. Поэтому во время установки любой программы выбирайте выборочную установку, чтобы отказаться от ненужного программного обеспечения. Также не скачивайте «пиратское» (нелицензионное) программное обеспечение, потому что оно может содержать вредоносный код.

Источник: vripmaster.com