Как узнать скрытые программы на компьютере. Как обнаружить шпионское по на своем компьютере. Как найти программу шпион с гарантией

Доброго времени суток уважаемые читатели блога сайт. Мы продолжаем изучать способы защиты компьютера . В прошлой заметке признаки компьютерного вируса , я рассказал вам о том, как обнаружить вирус у себя на компьютере, а потом уничтожить.

Сегодня будет рассмотрена не менее актуальная тема — удаление вредоносных программ шпионов SpyWare . Возможно у тебя на компьютере поселился шпион. Хочешь его поймать и уничтожить? Тебе дороги твои пароли, личные данные? Если это так, то читай дальше.

Spyware — это программа, которая устанавливается на компьютер без вашего ведома и согласия. Если переводить дословно, обозначает: Spy — шпион, ware — изделие. Т.е. шпионское изделие по русски. Я не хочу грузить начинающего пользователя терминологией о том, что это и зачем в расширенном описании. Буквально несколько строк, а далее к практике. Итак, шпионы бывают следующих видов:

Турбокомпьютер 2015. Как проверить компьютер на вирусы и программы шпионы?

- Adware — эти шпионские модули, попадая в ваш ПК, предназначены показывать непрошеную рекламу. Подмена стартовой страницы в браузере, всплывающие окна в браузере с различными рекламными предложениями.

- Hijacker — эта разновидность шпионв, которая выполняет неподтверждённую пользователем перенастройку системы, чаще всего браузера.

- Dialer — эти гадости делают так, что дозваниваются на другой конец земного шара. Потом вам приходят счета на космические суммы.

- Keyloggers – производят отслеживание за нажатием клавиш клавиатуры. Для чего? Чтоб узнать пароли от ваших аккаунтов, электронных кошельков например.

- Screen Scraper – делают снимки с экрана монитора вашего ПК и передают их злоумышленнику.

- Security Analysis Software – разнообразные маленькие программки для браузера которые самопроизвольно устанавливаются.

Есть ещё масса различных разновидностей, но этого достаточно для того, чтобы понять одно: с этими ребятами нужно бороться и одерживать над ними победу!

Виды шпионских программ

Прежде чем приступать к практическому решению, следует четко себе представлять, какие именно приложения и апплеты относятся к классу Spyware. На сегодняшний день различают несколько основных типов:

- кей-логгеры;

- сканеры жестких дисков;

- экранные шпионы;

- почтовые шпионы;

- прокси-шпионы.

Каждая такая программа по-разному воздействует на систему, поэтому далее посмотрим, как именно проникают шпионские программы на компьютер и что они могут натворить в зараженной системе.

Как кейлоггеры попадают на ваш компьютер

Лучший способ предотвратить запуск кейлоггера – заблокировать его еще до того, как он будет установлен. Для этого необходимо использовать хорошее антивирусное программное обеспечение.

Типичный способ проникновения кейлоггера на компьютер — как часть трояна . Троян — это вирус, который «притворяется» полезной утилитой. Когда вы загружаете и устанавливаете такое приложение, вместе с ним на компьютер попадает вредоносное программное обеспечение.

Трояны часто состоят из нескольких частей, каждая из которых специализируется на определенной задаче. Исходный троян может работать как загрузчик, который распространяет вирусы. Кейлоггер запишет нажатия клавиш, а другой модуль отправит эту информацию злоумышленнику.

Многие программы отслеживают нажатия клавиш пользователем, поэтому подобная активность часто игнорируется антивирусными программами. Это затрудняет предотвращение проникновения кейлоггеров на компьютер . Единственная надежная защита заключается в том, чтобы не загружать и не устанавливать бесплатное программное обеспечение из подозрительных источников.

Типы клавиатурных шпионов

Кейлоггеры могут быть как программными, так и аппаратными.

Программные — это компьютерные программы, которые работают с программным обеспечением целевого компьютера.

Есть несколько типов, которые используют разные методы для захвата клавиш, нажимаемых пользователем.

- Некоторые кейлоггеры предназначены для захвата и записи ввода в веб-формах. Как только кнопка отправки нажата, кейлоггеры захватывают данные до того, как значения передаются в интернет.

- Другая категория кейлоггеров прячется в операционной системе, получая root-доступ. Программы, которые получают root-доступ, находятся на уровне ядра, причем ядро является центральным модулем операционной системы. Эти кейлоггеры трудно обнаружить и удалить, поскольку приложения пользовательского уровня не имеют разрешений на изменение программ уровня ядра.

- Кейлоггеры на основе Javascript внедряют тег скрипта с вредоносным кодом на веб-страницу, прослушивают события клавиатуры и записывают ввод.

Аппаратные кейлоггеры не зависят от какого-либо установленного программного обеспечения и существуют на аппаратном уровне компьютера.

Эти аппаратные кейлоггеры могут быть физически добавлены к клавиатуре в виде аппаратной схемы.

Они также могут быть реализованы как микропрограммы уровня BIOS (BIOS — это оборудование низкого уровня, которое инициализирует оборудование при включении компьютера).

Существуют аппаратные устройства, которые могут перехватывать пакеты, передаваемые с беспроводных клавиатур и мышей на соответствующие приемники.

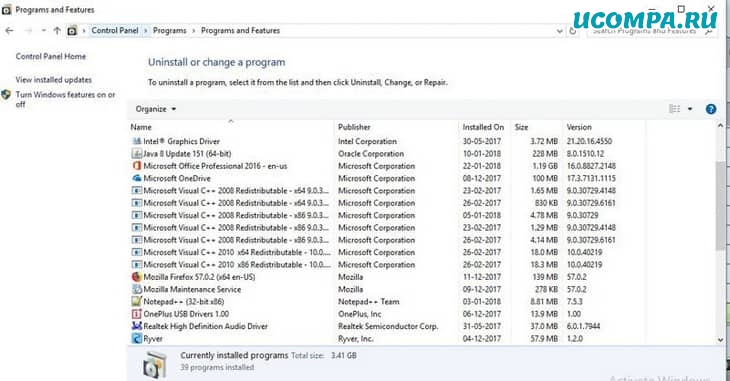

Метод 1. Проверка установленных приложений

Первая вещь, которую вы должны сделать, проверить компьютер на установленные неизвестные программы и удалить неизвестные приложения. Вот как сделать это:

1. Перейдите в панель управления.

2. Выберите программы => удаление программ.

3. Пробегитесь по списку установленных приложений.

Если вы нашли неизвестные приложения, которые не установлены вами, удалите их.

Они могут быть клавиатурными перехватчиками или другим вредоносным программным обеспечением.

Как обнаружить шпионские программы на компьютере

Что такое шпионская программа? Она тихо работает в фоновом режиме, собирая данные или следя за Вашими действиями, чтобы в подходящий момент инициировать вредоносную активность в отношении Вашего компьютера или способа его использования. В частности, она может записывать комбинации нажатия клавиш, делать снимки экрана, перехватывать учетные данные, адреса личной электронной почты и данные веб-форм, сохранять информацию об использовании сети Интернет, а также похищать другие важные сведения, в том числе номера кредитных карт.

Методы проникновения

В некоторых случаях шпионские программы на компьютер устанавливает сам пользователь, как ни парадоксально это звучит. В большинстве случаев он об этом даже не догадывается. А все банально просто. Например, скачали вы из Интернета вроде бы интересную программу и запустили установку. На первых стадиях все выглядит, как обычно.

Но вот потом иногда появляются окна с предложением инсталляции какого-то дополнительного программного продукта или надстройки к Интернет-браузеру. Обычно все это написано мелким шрифтом.

Пользователь, стремясь побыстрее завершить процесс установки и приступить к работе с новым приложением, зачастую не обращает на это внимания, соглашается со всеми условиями и… в итоге получает внедренного «агента» по сбору информации.

Проверка трафика

Чтобы убедиться в безопасности какой-либо программы, можно проверить ее трафик в Сети с помощью такой утилиты, как Wireshark.

Чем найти шпионские программы

Программа-шпион, загруженная в компьютер, чаще всего выдает регулярно всплывающие окна. Это происходит даже тогда, когда браузер отключен. Кроме того, в веб-браузере могут отображаться дополнительные ленты и другие функции, которых ранее не было, и они не устанавливались.

Тот факт, что в компьютере может скрываться вредоносная программа, выдает и замедление в работе компьютера и интернета, или различная скорость работы нескольких браузеров (один работает быстро, а другой медленно).

Стоит также обратить внимание на внезапные изменения настроек браузера, домашней страницы и других параметров, которые невозможно вернуть в исходное состояние.

Однако самый эффективный инструмент выявления вредоносных программ – это специальные программы, которые позволяют не только обнаружить программу-шпиона, но и удалить ее.

Как проверить наличие кейлоггеров и удалить их с компьютера?

Слышали ли вы о кражах через интернет-банкинг с использованием программы под названием «клавиатурные шпионы», и вам интересно узнать, как проверить наличие клавиатурных шпионов и очистить вашу систему?

Или вы когда-нибудь задумывались о том, как пароли, имена пользователей и другие конфиденциальные учетные данные украдены с кажущихся безопасными веб-сайтов?

Вы знаете, как разные клавиатуры могут изучать ваш стиль письма и предсказывать слова, которые вы могли бы использовать в следующий раз?

Все эти задачи часто выполняются путем записи нажатия клавиш на клавиатуре, метод, известный как кейлоггинг.

Смущенны? Не надо.

В этой статье подробно рассказывается, что такое кейлоггеры, как они работают, а также как проверить наличие кейлоггеров в вашей системе и удалить их.

К концу статьи вы можете получить четкое представление о кейлоггерах и некоторых мерах предосторожности, которые вы можете предпринять для защиты своих конфиденциальных учетных данных.

Что такое кейлоггер? Каковы его функции?

Кейлоггер или «регистрация нажатий клавиш» — это процесс регистрации или записи нажатых клавиш на клавиатуре с помощью программных или аппаратных средств, часто при этом наблюдаемое лицо не знает, что его / ее нажатия клавиш записываются.

Программа регистрации может позже извлечь записанные данные из своей области хранения.

Часто кейлоггинг осуществляется со злым умыслом для перехвата конфиденциальной и частной информации, такой как данные кредитной карты, учетные данные банковского счета, имена пользователей, пароли и другие личные данные.

Во многих громких банковских кражах использовались клавиатурные шпионы.

В 2007 году банк «Nordea» потерял около 1,1 миллиона долларов из-за интернет-мошенничества, когда злоумышленники использовали встроенные в троянскую программу кейлоггеры для кражи учетных данных пользователей.

Есть много других примеров банковских преступлений, в которых использовались кейлоггеры, в основном потому, что они чрезвычайно надежны для отслеживания электронной информации.

Кейлоггеры также имеют множество законных приложений.

Они используются для распознавания сочетаний клавиш или «горячих клавиш».

А также они являются разрешенными исследовательскими инструментами для изучения процессов письма и могут использоваться для отслеживания развития письма у детей.

Родители могут отслеживать использование интернета своими детьми с помощью клавиатурных шпионов, а работодатели могут отслеживать использование своих рабочих станций в нерабочих целях.

Правоохранительные органы используют кейлоггеры в целях наблюдения, чтобы анализировать и отслеживать использование персональных компьютеров в преступлениях.

Законны ли кейлоггеры?

На этом этапе вы ознакомились с возможностями и широким спектром приложений, в которых можно использовать кейлоггеры.

Вам должно быть интересно, законно ли использование клавиатурных шпионов?

Ответ на этот вопрос — и да, и нет.

По этой теме было много споров, и аргументы как за, так и против вполне веские.

Самый большой аргумент против использования клавиатурных шпионов заключается в том, что их использование серьезно нарушает конфиденциальность.

Каждый человек имеет право защищать свою частную жизнь, и существует очень тонкая грань между вторжением в частную жизнь и санкционированным слежением.

Сам факт, что даже правительства не могут подвести черту к нарушению конфиденциальности, еще больше затрудняет разработку конкретных законов.

Следовательно, использование клавиатурных шпионов все еще законно.

Предпринимаются попытки интерпретировать защитные законы таким образом, что мониторинг нажатия клавиш широкой публикой считается неконституционным.

Если кейлоггеры используются в преступных целях, они, очевидно, являются незаконными, и преступники могут быть привлечены к ответственности в суде.

Типы клавиатурных шпионов

Кейлоггеры могут быть как программными, так и аппаратными.

Программные — это компьютерные программы, которые работают с программным обеспечением целевого компьютера.

Есть несколько типов, которые используют разные методы для захвата клавиш, нажимаемых пользователем.

- Некоторые кейлоггеры предназначены для захвата и записи ввода в веб-формах. Как только кнопка отправки нажата, кейлоггеры захватывают данные до того, как значения передаются в интернет.

- Другая категория кейлоггеров прячется в операционной системе, получая root-доступ. Программы, которые получают root-доступ, находятся на уровне ядра, причем ядро является центральным модулем операционной системы. Эти кейлоггеры трудно обнаружить и удалить, поскольку приложения пользовательского уровня не имеют разрешений на изменение программ уровня ядра.

- Кейлоггеры на основе Javascript внедряют тег скрипта с вредоносным кодом на веб-страницу, прослушивают события клавиатуры и записывают ввод.

Аппаратные кейлоггеры не зависят от какого-либо установленного программного обеспечения и существуют на аппаратном уровне компьютера.

Эти аппаратные кейлоггеры могут быть физически добавлены к клавиатуре в виде аппаратной схемы.

Они также могут быть реализованы как микропрограммы уровня BIOS (BIOS — это оборудование низкого уровня, которое инициализирует оборудование при включении компьютера).

Существуют аппаратные устройства, которые могут перехватывать пакеты, передаваемые с беспроводных клавиатур и мышей на соответствующие приемники.

Как проверить наличие клавиатурных шпионов и удалить их с компьютера?

Поскольку кейлоггеры используются как законные, так и незаконные, вам должно быть интересно, как можно проверить наличие кейлоггеров и как их удалить.

Некоторые кейлоггеры очень сложны и используют очень сложные методы, чтобы скрыть законные процессы, работающие в фоновом режиме.

Сканирование этих клавиатурных шпионов зачастую практически невозможно.

Более простые кейлоггеры могут быть обнаружены и удалены.

Вот несколько способов проверить наличие клавиатурных шпионов и удалить их.

1. Проанализируйте процесс «Winlogon.exe» с помощью диспетчера задач

«Winlogon.exe» — важный компонент операционной системы Windows.

Это процесс, который обрабатывает загрузку профиля пользователя при входе в систему.

Он также обрабатывает безопасную последовательность внимания.

Это комбинация клавиш «CTRL + ALT + DELETE», которую нужно было нажать в старых версиях Windows перед входом в систему.

Это гарантирует, что вы входите на безопасный рабочий стол, и никакая другая программа не выдает себя за диалоговое окно входа или не отслеживает вводимый вами пароль.

В Windows Vista и более новых версиях роли этого процесса существенно изменились (CTRL + SHIFT + ESC).

Этот процесс часто становится мишенью во время атак на систему безопасности, которые изменяют его функции и увеличивают использование памяти, что служит признаком того, что процесс скомпрометирован.

Кроме того, если существуют два или более повторяющихся процесса Winlogon.exe, один из процессов может быть функцией кейлоггера, а диспетчер задач может использоваться для завершения процесса.

Вы можете сделать это, нажав комбинацию клавиш «CTRL + SHIFT + ESC» (в Windows 7,8 и 10), чтобы открыть диспетчер задач.

Выберите вкладку «Процессы».

Если вы обнаружите два или более экземпляра процесса Winlogon.exe, щелкните процесс с повторяющимся номером, чтобы выбрать его, и нажмите «Завершить процесс», чтобы завершить его.

2. Установленные программы

Если злоумышленник неосторожен и не скрывает кейлоггер, его можно обнаружить в списке установленных программ.

Вы можете нажать «Пуск» и перейти в «Панель управления».

Выберите «Программы и компоненты» или «Удалить программу».

Вам будет представлен список программ и программного обеспечения, установленных на вашем компьютере.

Проверьте список на наличие программ, которые вы не устанавливали.

Если вы найдете какую-либо «отстойную» программу, щелкните ее правой кнопкой мыши и выберите «Удалить».

3. Анти-кейлоггеры

Это программное обеспечение, предназначенное для поиска кейлоггеров в вашей системе.

Они, как правило, более эффективны, чем обычные антивирусные программы, поскольку разработаны специально для обнаружения клавиатурных шпионов.

Обычно они сравнивают все файлы на вашем компьютере с базой данных клавиатурных шпионов.

Любое подобное поведение, обнаруженное при сравнении, может указать на потенциального кейлоггера.

Если кейлоггер очень сложный, антикейлоггеры могут не обнаружить их.

Антикейлоггеры будут часто использоваться на общедоступных компьютерах в интересах безопасности пользователей.

Эти компьютеры более восприимчивы к такому программному обеспечению и, следовательно, часто должны регулярно запускать программу антикейлоггера, чтобы гарантировать, что они не заражены и безопасны для публичного использования.

Сами пользователи также должны прибегать к мерам безопасности для защиты своих данных и конфиденциальности.

4. Антишпионское ПО и антивирусные программы

Многие из этих программ начали добавлять известные кейлоггеры в свои базы данных, и вы должны следить за тем, чтобы ваши базы данных всегда обновлялись, чтобы включать последние дополнения.

Эти программы могут проверять наличие программных клавиатурных шпионов и очищать, отключать или помещать их в карантин.

Обнаружение может быть затруднено, если вредоносная программа или вирус с кейлоггером очень сложен и скрывается как законное программное обеспечение.

Кроме того, антивирусные программы с меньшими разрешениями и привилегиями не смогут обнаружить кейлоггер с более высокими привилегиями.

Например, шпионская программа с привилегиями только на уровне пользователя не может обнаружить кейлоггер на уровне ядра.

Многие антивирусные программы классифицируют кейлоггеры как потенциально вредоносные или потенциально нежелательные.

Следовательно, вы должны убедиться, что программа обнаруживает такое программное обеспечение по умолчанию.

В противном случае вам может потребоваться соответствующая настройка антивирусной программы.

Полезные советы по защите от кейлоггеров

В настоящее время вы знаете, как проверить наличие клавиатурных шпионов и удалить их со своего компьютера.

Это должно защитить вас от определенных групп клавиатурных шпионов.

Вот еще несколько мер предосторожности, которые вы можете использовать, чтобы защитить себя от клавиатурных шпионов.

Кейлоггеры сильно различаются по способам работы и пытаются перехватить данные.

Следовательно, методы, которые вы используете для защиты, должны быть нацелены на то, как работает кейлоггер.

Следовательно, некоторые методы могут очень хорошо работать с определенной группой клавиатурных шпионов, но могут быть совершенно бесполезны против других.

Кроме того, авторы кейлоггеров могут обновить свои кейлоггеры, чтобы адаптироваться к принимаемым вами мерам противодействия.

Кейлоггеры в основном пытаются собирать ваши конфиденциальные данные, поэтому наиболее распространенные способы защитить себя:

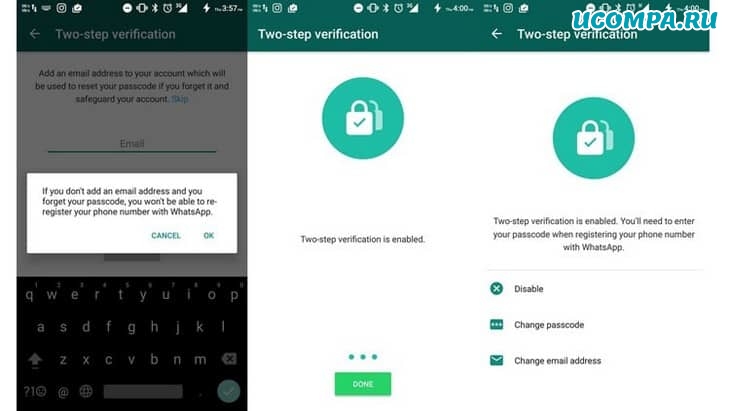

1. Используйте одноразовые пароли или двухэтапную авторизацию

Одноразовые пароли могут быть очень эффективным решением, поскольку пароль становится недействительным сразу после его использования.

Таким образом, даже если в вашей системе установлен кейлоггер, перехваченный пароль становится бесполезным после одного сеанса.

Это эффективно защищает ваши личные данные.

Двухэтапная аутентификация также является очень хорошей мерой для защиты от кейлоггеров.

Двухэтапный процесс аутентификации предполагает, что пользователь сначала вводит свои учетные данные.

После ввода учетных данных они получают код или пароль на зарегистрированный номер мобильного телефона или адрес электронной почты.

Затем пользователь должен ввести этот код для проверки, тем самым добавив дополнительный уровень защиты.

Поскольку сгенерированный код или пароль становятся недействительными после одного использования, это также защищает ваши конфиденциальные данные так же, как и одноразовые пароли.

Этот метод будет неэффективен, если злоумышленник имеет удаленный контроль над вашим компьютером и совершает недействительные транзакции, как только будет установлено, что вы являетесь действующим пользователем.

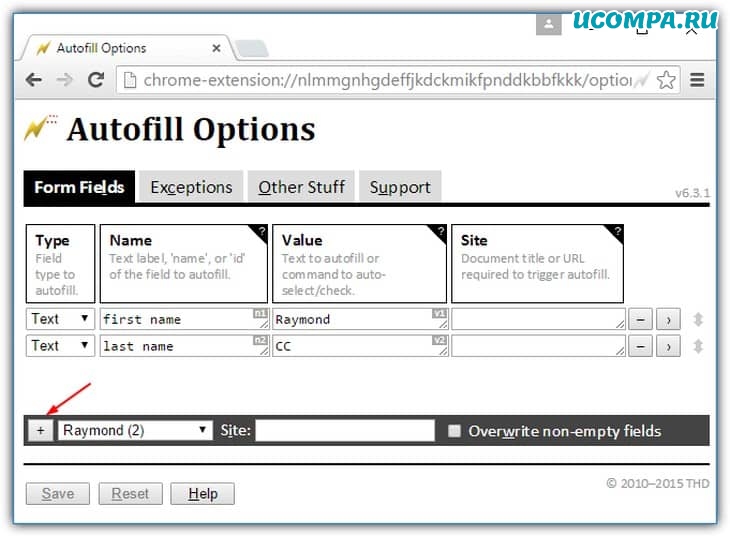

2. Программы автоматического заполнения форм

Вы можете использовать программы, которые автоматически заполняют ваши данные, не требуя их ввода.

Кейлоггер не может обнаружить какие-либо данные, так как вам не нужно вводить их вручную.

Однако любой, у кого есть физический доступ к устройству, может установить программное обеспечение для записи этих данных из любого места.

Данные могут быть записаны из операционной системы или во время передачи данных по сети.

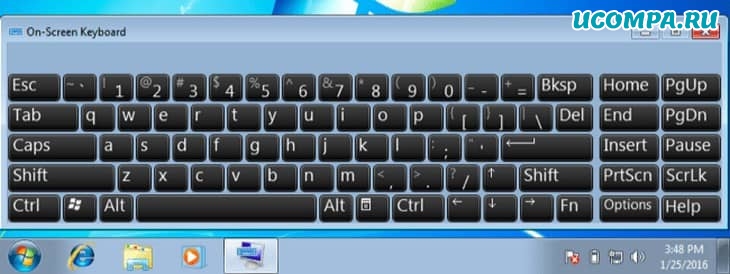

3. Экранная клавиатура

Хотя это не очень популярный метод, экранная клавиатура может помочь в защите от клавиатурных шпионов, которые регистрируют нажатия клавиш с физической клавиатуры.

Однако есть кейлоггеры, способные делать снимки экрана во время ввода ваших данных.

Это приводит к раскрытию ваших учетных данных злоумышленнику.

Кроме того, экранные клавиатуры были разработаны как утилита для обеспечения доступности, а не для защиты от киберугроз.

Экранные клавиатуры должны быть спроектированы и реализованы иначе, если они будут использоваться против клавиатурных шпионов.

4. Распознавание речи

Вместо того, чтобы вводить свои учетные данные, вы можете использовать программу преобразования речи в текст и озвучивать свои учетные данные.

Кейлоггер ничего не регистрирует, так как не происходит набора текста или щелчков мышью.

Самым слабым местом в этом методе является то, как программное обеспечение отправляет распознанный голос в систему.

Данные могут быть перехвачены, если метод небезопасен.

5. Сетевые мониторы

Сетевые мониторы (также называемые обратными межсетевыми экранами) предупреждают всякий раз, когда программа пытается установить сетевое соединение.

Это может дать вам возможность проверить законность соединения, запрошенного программой, и предотвратить отправку введенными вами учетными данными на другой компьютер с помощью кейлоггеров.

Как защитить свой Mac от кейлоггеров с помощью «CleanMyMac X»

Ну а этот раздел будет полезен только пользователям Mac.

Многие люди, даже некоторые пользователи Pro, считают, что устройства Mac невосприимчивы к кейлоггерам.

Хотя это правда, что macOS намного безопаснее и удобнее с точки зрения конфиденциальности, чем другие операционные системы, Mac тоже может иметь кейлоггеры.

Как обнаружить программу-шпиона на компьютере?

3 ноября 2014 г.

3 ноября 2014 г.  Просмотров: 1102

Просмотров: 1102

Если на жестком диске компьютера хранится важная информация, то необходимо защищать свои данные от посягательств хакеров. В последние время участились случаи применения программ-шпионов, передающих своему хозяину все набранные тексты, в том числе пароли и реквизиты банковских счетов.

Вам понадобится

- — компьютер с установленным на нем антивирусным ПО;

- — специальные утилиты по противодействию шпионского ПО.

Инструкция

Вам понадобится

- Персональный компьютер, программа «Анти-шпион»

Инструкция

- как передать шпиона

Источник: imguru.ru