У всех есть секреты. Девочки не хотят чтобы их личное фото попало в сеть. Мальчики не хотят чтобы фото их «бывших» девочек попало на глаза их любимой и единственной. У некоторых бухгалтеров есть важная отчетность. А у домохозяек есть видео — как они готовят самый вкусный борщ.

И всё это должно оставаться в секрете.

Сегодня я расскажу вам где хранить ваши секреты. И как их хранить. Под секретами мы будем понимать любую информацию на вашем компьютере — фото, видео, документы и даже некоторые программы. Вообщем почти всё что у вас может быть. Разумеется, хранить наши секреты мы должны надежно, а получать к ним доступ быстро и просто.

Единственный способ что то надежно сохранить в секрете — это шифрование . Скрытые папки, скрытые файлы и другие хитрости вам не помогут. Некоторые пользователи сохраняют всё личное на своей флешке (или смартфоне), которую всегда носят с собой или хранят в надежном месте. Пока не теряют эту флешку. Кража тоже не исключена.

Давайте определим что нам надо. Нам надо, чтобы никто кроме нас не смог воспользоватся нашими данными. Нам надо, чтобы никто даже не понял что это за данные (фильм, папка, файл??). И нам крайне желательно, чтобы никто не узнал о наличии наших секретов. А ничего тут и нет!

VeraCrypt программа для шифрования данных, файлов и папок Шифрование диска или флешки на Windows

Практически всё вышеописанное реализуют программы шифрования на лету. Их много, но принцип их работы един. Я кратко расскажу на примере одной из лучших таких программ.

Знакомьтесь — VeraCrypt!

Официальный сайт https://www.veracrypt.fr . На текущий момент (2019 год) скачать её можно тут . Кстати, программа бесплатная.

Я понимаю, что новичкам многое из того что будет написано ниже может быть непонятным. И у меня был выбор — либо делать 30 картинок с описанием каждого шага, либо 1 видео. Я решил, что видео лучше. И мне и вам. Поэтому я сразу вставлю его сюда. Я пока не стал озвучивать видео и писать к нему комментарии.

Ведь там достаточно простые действия.

Как это работает. Основы работы с VeraCrypt это установка, создание тома и использование базовых возможностей программы.

1) Установка. Вы скачиваете VeraCrypt с официального сайта . И устанавливаете эту программу. Простое нажатие кнопки «Далее» без изменения каких либо параметров.

2) Создание тома. После установки вы запускаете VeraCrypt и нажимаете на кнопку «Создать том». Ни какие параметры не меняете, всё так же нажимаете кнопку «Далее». На этапе размещения тома нажимаете кнопку «Файл» и выбираете где будет находиться ваш «том». Указываете имя тома и нажимаете кнопку «Сохранить». Том или как его ещё называют файл-контейнер — это зашифрованный файл.

В этом файле и будут храниться все ваши «засекреченные» папки, файлы, документы.

После этого вы снова нажимаете кнопку «Далее» и доходите до размера тома. Выбираете нужный вам размер. Если у вас «секретов» на 100 мегабайт, то размер тома должен быть около 120 мегабайт. Рекомендую выбирать размер тома на 20% больше, чем размер предполагаемых для хранения файлов. Почему так — объяснено в разделе ниже.

Потом задаете пароль. Важно! Ваш пароль — это то, что открывает ваш том

(ваши секреты). Выбирайте сложный, но легко запоминаемый пароль. Я уже рассказывал как выбрать хороший пароль. Нажимаете кнопку «Далее», читаете предупреждение о коротких паролях и нажимаете кнопку «Да».

На следующем шаге вы выбираете файловую систему NTFS (Опции) и нажимаете кнопку «Разметить». Ждете пока создается том (файл-контейнер на диске). Читаете сообщение, что том успешно создан. Нажимаете «Ок» и потом кнопку «Выход».

3) Использование базовых возможностей программы. После создания тома вы открываете VeraCrypt и выбираете из списка любой свободный диск, щелкнув по нему. Потом нажимаете кнопку «Файл. » и выбираете там ваш том (мы его только что создавали). После выбора, нажимаете кнопку «Смонтировать». Вводите пароль (мы его задавали выше) и нажимаете кнопку «Ок».

Если пароль верный, то будет происходить монтирование тома. И через несколько секунд том будет смонтирован.

После этого вы открываете проводник (Компьютер, Мой компьютер и т.д.) и увидите там новый локальный диск. Это и есть ваш зашифрованный диск, с которым теперь вы можете работать как с обычным диском. Создавать там папки, файлы. Копировать туда что-то, хранить там секреты. По окончанию работы с диском, вы нажимаете на кнопку «Размонтировать» в VeraCrypt — и диск исчезает.

Всё ваши секреты надежно зашифрованы.

Типовые вопросы по работе с VeraCrypt

Я скачал VeraCrypt. Теперь мне обязательно устанавливать программу? Зачем тогда портативная версия?

Установка программы сделана для удобства. В то время как портативная версия, сделана для универсальности (запуск с флешки например) и усиленной безопасности. Ведь если нет в VeraCrypt установленных программах, нет лишнего повода и подозревать что пользователь что то скрывает.

Что за новый диск появляется в моей системе? У меня всегда был 1 диск С.

Это виртуальный диск. Можете считать его ярлыком на то место, где вы храните свои секреты.

Где хранятся все мои секреты? Я работаю с диском. Он появляется, а когда я его размонтирую он исчезает.

Всё ваши секреты хранятся в зашифрованном файле (файл-контейнер). Выше (в этой статье) мы его создавали и даже указывали к нему пароль. А диск — который появляется, лишь сделан для удобства работы с вашими секретными файлами.

Что такое том и что такое файл-контейнер? Вы говорите то том, то файл-контейнер.

Том это название файла-контейнера в VeraCrypt. Как шасси — это название колеса у самолета. Томом такой файл называют потому, что он монтируется в VeraCrypt превращаясь в логический диск. Это немного вольная трактовка и возможно есть некоторые трудности перевода.

Я могу переместить файл-контейнер на флешку и открывать его оттуда?

Да. Вы можете хранить файл где угодно, перемещать его куда угодно.

У меня много видео, файлов, картинок, документов. И даже есть фильм — Титаник, около 4 Гб. Я хочу всё это скрыть — зашифровать. Но мне надо каждый день с этим работать. И Титаник я тоже хочу смотреть.

Это возможно?

Да, это возможно. В большинстве случаев не будет никаких проблем или «тормозов» для современного ПК.

У меня есть файл 4Гб, есть другой 200 мегабайт, есть третий 50 мегабайт. Какой размер контейнера мне создавать?

Лучше, с запасом. А вдруг у вас будет и четвёртый файл? ) Запас делаем исключительно для возможности положить в контейнер что то ещё. 4000+200+50=4250 мегабайт. Давайте создадим файл контейнер в 5 или 6 гигабайт. Да в VeraCrypt есть инструмент для расширения файла, но всё равно лучше создавать контейнер большего объема. Также «запас» нужен для некоторых файловых систем.

И об этом будет следующий вопрос.

Я создал контейнер в 6 гигабайт, а у меня там часть места уже занята. Открываю диск — он пустой. Что занимает место?

Зависит от файловой системы. Если это NTFS, то 12% диска отводятся под служебную зону. Всё нормально — там служебная информация. Если вы будете форматировать диск в NTFS (а в большинстве случаев так и будет), то вам надо учитывать что 12% диска будут изначально заняты.

Какой максимальный размер файла контейнера? Если он большой, как это будет работать? Мне нужно хранить очень много секретов.

Размер любого файла, в том числе файла-контейнера ограничивается файловой системой ОС. Скорее всего у вас Windows и NTFS. Значит размер до 16 эксабайт. Это очень-очень много. Можете даже не задумываться сколько это.

Насчет скорости работы — на практике файл-контейнер в 512 гигабайт (!) работал без особых «тормозов» и нареканий в течении 4 лет.

Источник: dzen.ru

Шифрование диска с помощью VeraCrypt на Windows для неискушенных пользователей

В интернете уже есть множество статей на эту тему. Я провел короткое исследование, в ходе которого обнаружилось, что большинство из них задействуют стандартные настройки VeraCrypt, которые уже давно отработаны злоумышленниками и не могут считаться безопасными. Поскольку с развитием и появлением на рынке мощных пользовательских устройств растет и спрос на превосходящее его по характеристикам энтерпрайз-оборудование.

Сегодня я расскажу, как мы будем выстраивать линию обороны для защиты данных на устройстве с Windows.

Этот материал вдохновлен статьёй Олега Афонина «Как укрепить «Веру». Делаем шифрованные контейнеры VeraCrypt неприступными». Если вы хотите углубиться в тему ИБ, то можете задонатить и подписаться на него.

Важно

Есть небольшая вероятность, что ваш процессор (старенький или недорогой) не поддерживает технологию ускоренной расшифровки AES. В таком случае расшифровка диска при включении устройства вместо секунд будет занимать минуты (время от ввода пароля до начала загрузки ОС будет занимать больше).

Узнать заранее поддерживает ли ваш данную технологию можно на официальном сайте вендора. Например Intel:

Или проверить можно на сторонних сайтах, пример здесь.

Также можно проверить наличие данной технологии с помощью самой программы VeraCrypt. После установки зайдите в Сервис —> Тест скорости. Нас интересует показатель в правом нижнем углу.

Показатель «Да» будет означать наличие ускорения, показатель «Н/П» — ее отсутствие.

Установка

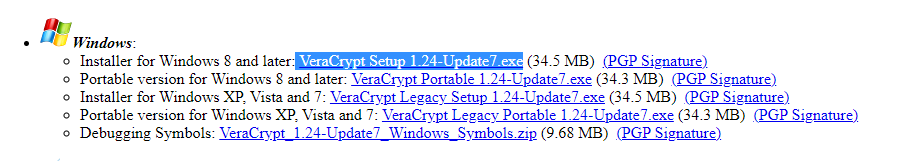

Скачивайте с официального сайта. Заходим на вкладку Downloads, выбираем версию (Installer for) для своей операционной системы, я выбрал Windows.

Далее открываем скачанный файл и начинаем установку. Тут все просто, подтверждаем все пункты пока не установим программу.

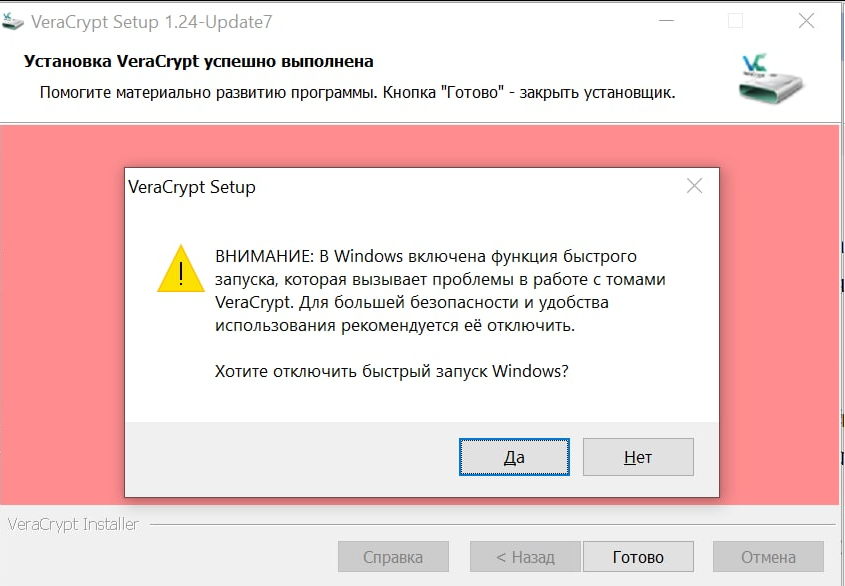

VeraCrypt в конце процедуры может пожаловаться на функцию быстрого запуска ОС. В этом случае, отключаем ее:

Эксплуатация

После перезагрузки открываем VeraCrypt и создаем новый том. В открывшемся мастере создания томов мы делаем следующее:

- Выбираем «Зашифровать раздел или весь диск с системой»

- Тип шифрования — обычный

- Область шифрования — на выбор два варианта, «Зашифровать системный раздел Windows» или «Зашифровать весь диск». Если у вас доступен второй, то выбираем его.

- Число операционных систем — «Одиночная загрузка», если у вас на машине только одна ОС.

Шифрование

И тут мы переходим к самому интересному, методам шифрования.

В качестве алгоритма мы выбираем проверенный временем AES, а вот с хэшированием уже посложнее.

В первую очередь злоумышленники отрабатывают самые распространенные сценарии, AES и SHA-512, которые стоят по умолчанию. По возможности отказываемся от стандартных настроек: усложняем задачу хакерам, чтобы им пришлось дольше угадывать какой комбинацией вы шифруетесь.

Лично я выберу Whirlpool.

Внимание, ни при каких условиях не выбирайте Streebog, данный алгоритм содержит дыру в безопасности (разработан Центром защиты информации и специальной связи ФСБ России с участием ОАО «ИнфоТеКС»)

Далее идет выбор пароля. Подробнее о том из чего состоит хороший пароль вы можете найти в нашей статье. Важный совет: придумайте уникальный, который еще нигде не использовали. Корпорации хранят даже ваши старые логины-пароли на серверах. Один запрос «правоохранительных» органов и все ваши данные авторизации окажутся у них в руках.

Ставим галочку «Использовать PIM» и идем дальше.

PIM (Personal Iterations Multiplier)

Нас попросят ввести PIM, там же приводится описание данного термина. Чем больше — тем безопаснее, но вместе с тем медленнее. Подождать лишние секунды при загрузке несложно, а нам полезнее.

Если вам интересны конкретные цифры, то ниже будут представлены картинки с тестами:

Настройки PIM по умолчанию (485):

Чтобы у вас сложилось понимание почему мы должны его использовать, представим, что даже если злоумышленник знает пароль, ему придется перебирать все вариации PIM, то есть (1,2,3 . n) чтобы расшифровать диск. И если не знать точного числа, то можно застрять надолго, что играет нам на руку.

Но даже при высоком значении стоит выбирать номер очень аккуратно. То есть комбинации 1234 / 2012 / 1939 / год рождения ребенка / поступления / совершеннолетия сразу отбрасываем. Число никак не должно быть связано с вами, и при этом не быть слишком тривиальным.

Итак, PIM должен быть большим, анонимным и неординарным. Например 1709.

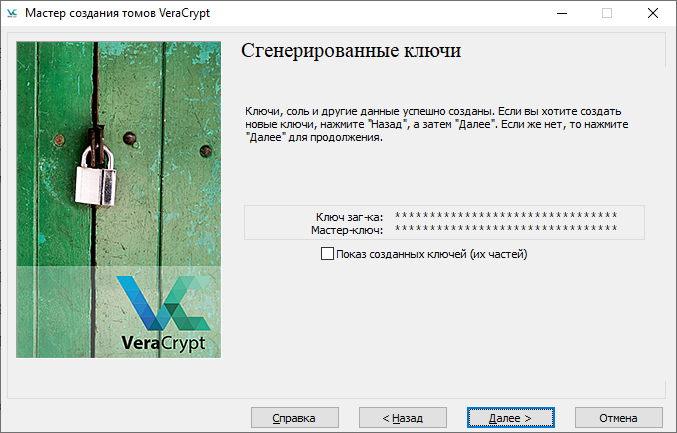

Нам предложат сгенерировать дополнительные ключи, нам они не требуются, нажимаем далее.

Затем последует предложение по созданию диска восстановления. Если вы храните важные данные в защищенном облаке, то можете пропустить данный этап. Если же все данные хранятся только на устройстве, то можно создать флешку восстановления ключей. Даже если злоумышленники найдут флешку — сделать с ней они ничего не смогут.

Как и говорится в описании, годится она лишь для восстановления загрузочного раздела. Пароль придется вводить в любом случае.

Далее идет режим очистки. Описание данное самой программой я считаю достаточным, лишь отмечу, что я выбрал 3 прохода.

Пре-тест

Теперь, когда мы выполнили все необходимые настройки, нам остается лишь сделать пре-тест, в ходе которого компьютер перезагрузится, но вместо привычного значка Windows нас поприветствует холодный интерфейс шифровальщика, который попросит ввести пароль и PIM. Вводим.

Для особых случаев в ходе пре-теста (например если вы резко забыли пароль и PIM придуманные 5 минут назад) существует механизм обхода ввода пароля. Нажимаем на ESC и загружаемся в Windows. VeraCrypt уведомит нас что пре-тест провалился и предложит пройти его снова. Мы от предложения отказываемся.

Заходим в Система —> Окончательно расшифровать системный раздел/диск. Убеждаемся что ничего не зашифровано и повторяем весь процесс шифрования с начала.

В случае успешного входа нас встретит VeraCrypt с оповещением, что пре-тест выполнен успешно, и нам остается лишь зашифровать диск, что мы и делаем, нажав Encrypt, после чего ждем около 15 минут.

Вы сделали это. Вы — Молодец.

Дальше ответы на вопросы:

— За раз шифруется только 1 диск ?

— В данной статье мы шифровали только системный, в том случае если у вас имеются дополнительные, вы повторяете все те же действия указанные ранее. В таком случае для доступа к этому диску вам каждый раз придется заходить в VeraCrypt чтобы размонтировать диск и получить к нему доступ. Лучше просто не держать на втором диске важной информации, чтобы не тратить время на его шифрование.

— Разве увеличение длины пароля на два-три знака из расширенного набора символов не даст схожий или даже лучший результат чем PIM?

— Если подходить с чисто вычислительной точки зрения, то даст. Реальность же такова, что большая часть атак проводится с настройками по умолчанию. Программы, способные использовать атаки с нестандартным значением PIM, можно пересчитать по пальцам одной руки, а программ, которые способны автоматизировать атаки с кастомным рядом значений PIM, и того меньше.

- Информационная безопасность

- Хранение данных

Источник: habr.com

Руководство для начинающих пользователей

В этой главе содержатся пошаговые инструкции о том, как создавать, монтировать и использовать том VeraCrypt. Настоятельно рекомендуем вам ознакомиться и с другими разделами данного руководства, так как они содержат важную информацию.

ШАГ 1:

Если вы этого ещё не сделали, загрузите и установите программу VeraCrypt. Затем запустите её, дважды щёлкнув по файлу VeraCrypt.exe или по ярлыку VeraCrypt в меню Пуск в Windows.

ШАГ 2:

Должно появиться главное окно VeraCrypt. Нажмите кнопку Создать том (на иллюстрации она выделена красным).

ШАГ 3:

Должно появиться окно мастера создания томов VeraCrypt.

На этом этапе нам нужно выбрать место, где будет создан том VeraCrypt. Том может находиться в файле (также именуемом контейнером), в разделе или на диске. В этом примере мы выберем первый вариант и создадим том VeraCrypt внутри файла.

Поскольку эта опция выбрана по умолчанию, просто нажимаем кнопку Далее.

ШАГ 4:

Сейчас нам нужно выбрать, какой том VeraCrypt мы хотим создать – обычный или скрытый. В этом примере мы выберем первый вариант и создадим обычный том.

Поскольку эта опция выбрана по умолчанию, просто нажимаем кнопку Далее.

ШАГ 5:

На этом этапе требуется указать место создания тома (файла-контейнера) VeraCrypt. Обратите внимание: контейнер VeraCrypt ничем не отличается от любого другого обычного файла. Например, его можно перемещать или удалять как любой другой файл. Также ему потребуется имя файла, которое мы выберем на следующем этапе.

Нажмите кнопку Выбрать файл.

Появится стандартное диалоговое окно выбора файлов Windows (при этом окно мастера создания томов останется открытым в фоне).

ШАГ 6:

В этом руководстве мы создадим наш том VeraCrypt в папке F:Data и присвоим тому (файлу-контейнеру) имя MyVolume.hc (как показано на иллюстрации выше). Разумеется, вы можете выбрать любое другое имя и расположение файла (например, поместив его на USB-флешку). Обратите внимание, что файла MyVolume.hc пока не существует – VeraCrypt его создаст.

ВАЖНО: Имейте в виду, что VeraCrypt не будет шифровать никакие имеющиеся файлы (при создании файла-контейнера VeraCrypt). Если на данном этапе выбрать какой-либо уже существующий файл, он будет перезаписан и заменён новым созданным томом (то есть перезаписанный файл будет уничтожен, а не зашифрован). Зашифровать имеющиеся файлы вы сможете позднее, переместив их в том VeraCrypt, который мы сейчас создаём.*

Выберите в файловом окне желаемый путь (место, где вы хотите создать контейнер). В поле Имя файла введите имя, которое вы хотите дать файлу-контейнеру.

Нажмите кнопку Сохранить.

Окно выбора файлов должно исчезнуть.

На следующих этапах мы вернёмся в окно мастера создания томов VeraCrypt.

* Обратите внимание, что после того, как вы скопируете существующие незашифрованные файлы на том VeraCrypt, вы должны надёжно удалить (затереть) исходные незашифрованные файлы. Для надёжного стирания существуют специальные программы (многие из которых бесплатны).

ШАГ 7:

В окне мастера создания томов нажмите Далее.

ШАГ 8:

Здесь можно выбрать для тома алгоритмы шифрования и хеширования. Если вы не знаете, что лучше выбрать, просто оставьте предложенные значения и нажмите Далее (см. подробности в главах Алгоритмы шифрования и Алгоритмы хеширования).

ШАГ 9:

Здесь мы укажем, что хотим создать контейнер VeraCrypt размером 250 мегабайт. Разумеется, вы можете указать любой другой размер. После того, как вы введёте размер в поле ввода (оно выделено красным), нажмите кнопку Далее.