Здравствуй, дорогой читатель! Сегодня мы поговорим на столь интересную и

важную тему как КрЭк и методы защиты от него. Извините, что приходится писать старомодным литературным языком. Просто писать всё современным программерским сленгом я побоялся из-за возможного не прохода статьи в «свет». Поэтому даже смайлыков вы в ней почти не увидите. Ладно, поехали…

Для начала немного теории. Само название «КрЭк» (а в разговорном «КрЯк») переводится как «Трещина», а в разговорном английском как «Кража со взломом». Перевод говорит сам за себя(Прим.

Автора — для чайников: крЭкинг – это взлом шароварного(платного, от слова «Shareware») софта(программного обеспечения), с целью получения полнофункциональной версии, разблокировки ограничений, обусловленных нелицензионной или незарегистрированной копией, а также продление/снятие триального (от слова Trial — испытательного) периода или просто убирание надоедающего окна, в котором при каждом запуске вам напоминают о регистрации). Само занятие крЭкинг появилось с появлением первого платного софта.

Вечный триал для любой программы

Соответственно сразу нашлись люди(так сказать Робин-Гуды), которым очень не понравилось, что за какое-то программное обеспечение разработчики начали ещё и брать деньги. Они не просто ради практики начали ломать софт, а и свободно распространять свои «КрЯки» в интернете, наверно чтобы принести всеобщую радость халявы в мир (или чтобы дать разработчикам понять, что они смело могут полностью отказаться от всех своих защит, потому что не было ещё не сломанной защиты).

Ладно, перейдём к делу… Чтобы изучить теорию защиты от взлома ПО нужно изучить все тонкости самого взлома. Так что мы сначала начнём именно с него. Возьмём пару программ и походу разберёмся как, что и куда. Вот. В альтернативу всем остальным статьям по крЯкингу я возьму не зарубежный софт, а наш советский, то бишь софт стран бывшего СССР.

Кстати, т.к. в России/Украине больше крЭкеров, чем в остальных странах, то в основном наши умельцы действительно очень хорошо защищают свой софт. Но, как известно, из всех правил всегда существуют исключения. Всё. К делу… Начнём с самого простого.

Правда не совсем с самого, потому что брать для примера такие программы, в которых пароль для её регистрации спокойно лежит в текстовых ресурсах, я не собираюсь, так как это полный примитив. Поэтому возьмём для начала такую советскую прогу, в которой постоянно просят ввести пароль, а иначе программуля совсем откажется работать.

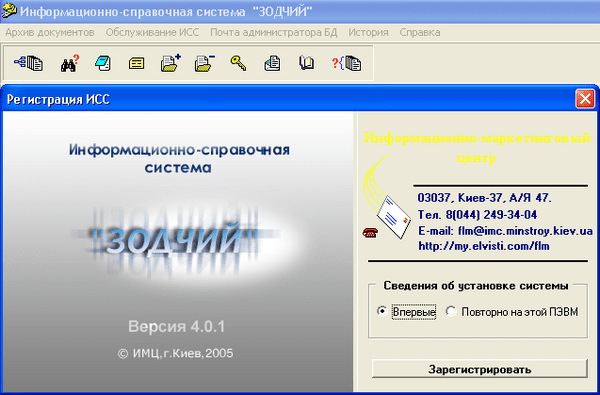

Я взял действительно нужную программу «Зодчий», которая представляет собой менеджер базы данных СНиПов(строительные нормы и правила) и ГОСТов для архитекторов. В доказательство, что она настолько полезна, я поискал в интернете на неё уже сделанный крЯк.

Я взял действительно нужную программу «Зодчий», которая представляет собой менеджер базы данных СНиПов(строительные нормы и правила) и ГОСТов для архитекторов. В доказательство, что она настолько полезна, я поискал в интернете на неё уже сделанный крЯк.

И очень удивился, когда не нашёл ни одного бесплатного крЯка, а самый дешёвый из них стоил порядка 312грн. Что всё равно гораздо дешевле чем лицензия(уж поверьте). Кстати, не спешите качать с Интернета все подряд крЯки на интересующий вас софт, т.к. кроме угрозы «нахватать» вирусов существуют ещё и просто «лохотроны»(пустышки), в которых вам взамен на в будущем высланный вам код вы обязуетесь пополнить крЯкеру телефонный счёт или ещё что-то на подобии этого. Не ведитесь.

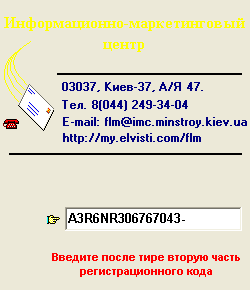

Ладно, вернёмся к нашему делу. По нажатии на кнопку «Зарегистрировать» появляется поле с уже введённой половиной пароля и предложение ввести вторую половинку. Давайте попробуем ввести неправильный (вдруг программа и так запустится). К сожалению прога по нажатию на Enter тут же закрылась. «Что ж тут делать?», спросите вы. А я вам отвечу.

В данном случае есть 7 подходов. Перечислим каждый из них:

- Можно открыть редактор ресурсов (ResHacker, Restorator), попробовать найти там диалог Регистрации, удалить и посмотреть не будет ли тупо прога его пропускать передавая управление главной форме.

- Можно найти адрес команды, которая открывает именно окно регистрации и попробовать заNOPпить(заменить её ассемблерной командой nop (no operator), то есть пустой командой) её. Что в принципе тоже может привести к пропуску.

- По текстовой ссылке найти заголовок главной формы, примерно вычислить адрес точки входа на неё и используя адрес, который мы получили в прошлом пункте(прямо перед окном регистрации), перескочить с него на адрес главной формы. Это можно осуществить командами «прыжков» jcc. Они делятся на безусловные переходы(прыжки) jmp (от англ. jump «прыжок») и условные ( je,jne…). Детальное описание к ним вы можете получить в самоучителе по ассемблеру.

- Так же найдя адрес команды, открывающей окно регистрации (методом поиска по тексту, трассировки и отладки с использованием брЭйкпоинтов (breakpoint – точка остановки)) можно идти вручную «вверх» по течению программы(то есть полностью проследить ход её развития в обратном направлении) до тех пор, пока мы не найдём сравнение/опрос данных о регистрации. То есть при запуске программа ведь тоже «смотрит» зарегистрирована ли она или нет. И переключить эту «развилку». Тогда без всяких паролей программа будет «думать», что она зарегистрирована.

- Узнать сам пароль. Это возможно(но далеко не всегда) сделать прогонкой проги и постоянным наблюдением за регистрами процессора, оперативной памятью и стэком (от англ. stack – «кипа»). Но в большинстве случаев пароль шифруется или просто обрабатывается так, что отладчик его не может увидеть.

- Ну и самый распространённый метод – это метод переключения «развилки» проверки правильности пароля. То есть перехват выполнения кода(или просто поиск по заголовкам элементов управления) в том месте, где прога именно сравнивает введенный пароль с правильным паролем. Если мы эту развилку переключим на обратную, то можно будет ввести любой пароль (соответственно кроме правильного).

- Ну и самый крайний метод. Это перехват выхода программы и его отмена. То есть в нашем случае по нажатии на Enter с неправильно введённым паролем программа даёт команду выхода. Что нам мешает перехватить её, узнать откуда она была вызвана и «произвести» отмену её вызова. Недостатком остаётся то, что придётся постоянно вводить любой пароль для работы с программой.

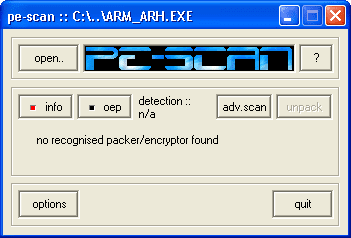

Вот. Чтобы осуществить крЯк хоть одним из этих методов нужно посмотреть не сжата ли программа внешним упаковщиком. Программы часто сжимают в основном из-за защиты, из-за сохранения авторских прав и просто из-за улучшения компактности программы. Самые распространённые пакеры (от англ.

pack – «упаковывать»): UPX, AsPack(и AsProtect), PECompact, WinUPack, Telock, NeoLite, Yoda, PE-Shield, Armadillo… Они сжимают как и все(или не часть) ресурсы так и сам код программы, что приводит к невозможности её дизассемблирования (декомпиляции в исходный код ассемблера), отладки(трассировки) и даже редактированию ресурсов. Поэтому перед крЯком обязательно нужно проверить подопытную прогу на «сжатость».

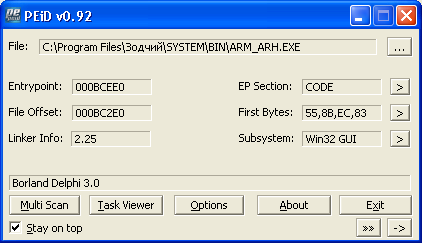

Есть немало программ узнающих чем именно сжата программа и много анпакеров(то есть распаковщиков). Я предпочитаю 2 самых, по моему мнению, лучших из них. Это: PEiD и PE-scan. У каждого из них своя «изюминка»: PEiD может даже показать на каком языке программирования написана прога, а в PE-scan даже встроены некоторые стандартные распаковщики.

Как видим наш «Зодчий» (его исполняемый файл имеет имя ARM_ARH.EXE) ничем не сжат. А PEiD даже показывает нам, что он написан на языке Borland Delphi. Также они оба могут показать наглядную информацию о структуре файла, в которую вам вникать вовсе не обязательно. Т.к. наш файл ничем не сжат мы можем смело приступать ко всему остальному.

Давайте попробуем начать с самого простого, с проверки шифруется ли пароль. Для этого нам понадобится дЭбаггер(от анлг. Debugger – «отладчик»). Я поклонник «OllyDBG». Так как считаю, что эра SoftICE’а уже в прошлом(но он ещё актуален для отладки драйверов).

Открываем в нём наш ARM_ARH.EXE, ждём пока Оля («Olly») проанализирует весь код и начинаем отладку. Жмём F9 (Run) , наш Зодчий запускается без exception’ов (от англ. exception – «исключение»). Это означает, что на него «не поставили» никакой анти-отладочной защиты.

Вводим вместо 2-ой половины пасса(пароля) что угодно и скрестив пальцы молимся, что сейчас отловим требуемый пароль. Жмём на Enter, перед нами «предстаёт» окно Olly, в статусной панели которого мы можем прочитать, что возник экзэпшн по адресу 0EEDFADE. В принципе это нам и надо. Теперь «шарим» взглядом по дампу памяти(правое нижнее окно).

Тут мы видим всё, что произошло с программой с момента её запуска(переход по адресам, загрузка модулей, строк, вызов функций и возврат из них). Но, к сожалению, пароля мы тут так и не нашли. Но не расстраивайтесь, не всё уж так плохо.

Попробуем такую теорию, а что если полный пароль загружается только тогда, когда мы вводим пароль заново полностью, а не только 2-ю половину. Для этого жмём радио-кнопку «Повторно на этой ПЭВМ» и перед нами появляется абсолютно пустой TEdit(поле для ввода). Вводим снова что попало и жмём Enter. Опять таки вылетает exception с тем же адресом.

Ошибка, скорее всего, обусловлена запросом программы на выход. Снова «проматываем» весь дамп в поисках паролей. И… натыкаемся на очень любопытные строки:

Источник: www.securitylab.ru

Как сделать копию ключа usb

Многие программы отечественных разработчиков имеют ключи на usb-носителях, которые гарантируют использование данного продукта в рамках приобретенной лицензии, а также предоставляют определенный уровень безопасности данных организации. На тот случай, если флешка с ключом будет утеряна, полезно сделать копию usb-ключа. Это можно сделать с помощью программы Dekart Key Manager.

Статьи по теме:

- Как сделать копию ключа usb

- Как сделать ключ-флешку

- Как снять дамп с HASP ключа

Вам понадобится

- — программа Dekart Key Manager.

Инструкция

Загрузите программу Dekart Key Manager с официального сайта разработчика по адресу http://www.dekart.com/. Программа является платной, поэтому в разделе сайта Download будет доступна загрузка только для зарегистрированных пользователей. Зарегистрируйтесь на сайте, введя основные данные, а также электронный адрес.

Установите программу на винчестер. Как правило, подобное программное обеспечение всегда устанавливается в корневой системный диск винчестера. Запустите программу, дважды кликнув по стартовому файлу с пиктограммой приложения. Основное окно программы делится на три области: сверху находится меню со средствами управления, слева — диспетчер носителей, справа — данные о выбранном носителе.

Подключите usb-носитель к компьютеру. Выберите флешку в левой части окна программы Dekart Key Manager. Вы можете использовать флешки с небольшим объемом, а можете подключать специальные внешние жесткие диски. Создайте копию ключа, используя пункт Save меню. Сохраните копию в специальную директорию на винчестере, чтобы не забыть и не удалить случайно записанную информацию.

Создайте копию ключа на новом носителе, подключив флешку к компьютеру и выбрав соответствующий пункт из меню Edit. Вы также можете задать PIN-код для носителя или сменить его. Вы можете просмотреть содержимое носителя с usb-ключом, используя программу Dekart Key Manager. Не стоит удалять содержимое флешки, не убедившись в работоспособности созданной копии ключа. Старайтесь хранить копии всей важной информации на нескольких носителях, так как вирусы могут попасть в персональный компьютер и заразить или удалить всю информацию с жестких дисков.

Совет полезен?

Статьи по теме:

- Как сделать копию ключа

- Как скопировать ключ Касперского

- Как скопировать usb ключ

Добавить комментарий к статье

Похожие советы

- Как сделать дамп ключа

- Как сделать эмулятор ключа

- Как вытащить ключ из касперского

- Как использовать Punto Switcher. Плюсы и подводные камни софта

- Как копировать на флешку

- Как извлечь ключ Касперского

- Как восстановить ключ продукта

- Как выпустить свои токены на ico

- Как сделать дубликат ключа

- Как переписать с флешки на флешку без компьютера

- Как сменить код продукта

- Как поставить код на флешку

- Как правильно инициализировать УЭК

- Как активировать Cyberlink PowerDVD

- Что такое кейген

- Как сделать ключ к домофону

- Что такое чип-ключ

- Как сделать копию флешки

- Как разблокировать флешку, если забыл пароль

- Как зарегистрировать internet download manager

- Как активировать видеокурс

- Как перепрограммировать ключ от домофона

- Как закодировать компьютер

- Как перекодировать ключ для домофона

Источник: www.kakprosto.ru

Как убрать лицензирование программного обеспечения

Что делать в случае если у Вас показалась надпись: эта копия Windows не прошла диагностику подлинности, (По другому еще именуют тёмный экран смерти). Конечно же у кого лицензионная версия ОС, те смогут не волноваться. Выход неизменно имеется и активируем (оживем) ОС заново, будь это Windows XP либо Windows 7. По очень мере у меня на Виндовсе было у обоих сходу и эти неприятности устранены.

Запомните одно! По окончании установки любой не лицензионной Windows, совокупность не обновляем, а снимаете галочку обновление и не каких неприятностей не будет.

Но в случае если показался на рабочем столе тёмный экран, с надписью Быть может, вы купили поддельную копию ПО. Эта копия Windows не прошла диагностику подленности. Наряду с этим всегда вылезает при каждой загрузки

Вначале разберемся с Windows XP.

Запустим редактор реестра, это — (Пуск — Выполнить — regedit — Enter)

Дальше находим раздел реестра

Затем удаляем целый

раздел WgaLogon (сомневающиеся смогут предварительно сделать копию этого раздела)

Делаем перезагрузку совокупности

По окончании перезагрузки сообщение о проверке подленности провалится сквозь землю.

Что касается по Windows 7, убираем посредством программы RemoveWAT21. У меня все ок (win7 Ultimate x86) трудится и на вторых.

Скачайте данную программу с Deposit либо Letitbit

Убираете ветхую активацию

И убираете окончательно диагностику на подлинность

Подробная инструкция обрисована в самой программе, вся операция происходит практически в три клика.

Дабы не искать в сети неприятности по Windows. Легко подпишитесь на рассылку RSS и Вы первыми получите необходимую информацию.

В случае если у вас появляются другие неприятности с компьютером, то окажут помощь советы и другие секреты с вашим компьютером.

Да, в случае если желаете получить данные: 25 СПОСОБОВ УСКОРИТЬ РАБОТУ WINDOWS XP. По окончании выполнения всех 25 пунктов производительность возрастает в разы, увеличивается быстродействие всех комплектующих компьютера. Освобождается оперативная память, стремительнее обрабатывает данные жесткий диск, понижается температура процессора.

Поверьте, это того стоит!

Как отключить надоедливые оповещения в Windows?

Интересные записи

- Как конвертировать презентацию из powerpoint в jpeg

- Как посчитать процент от общего числа

- До какого года можно получить материнский капитал

Похожие статьи, которые вам, наверника будут интересны:

- Сколько стоит программное обеспечение Как сэкономить на лицензиях Введение Лет 10 назад никто не задумался над лицензиями. Все ставили любое ПО, очень не заботятьсь об нарушении…

- Как обновить программное обеспечение на windows phone Как взять обновление смартфона до Windows Phone 8.1 Многие пользователи уже слышали про глобальное обновление Windows Phone до самой последней версии…

- Как установить программное обеспечение на планшет Как установить программы на планшет 28.11.2011 15:51 В помощь новичку Дабы установить программы на планшет с андроидом, имеется 4 варианта. Выбрать…

- Программное обеспечение компьютера Материал из Википедии — свободной энциклопедии Что такое лицензионная программа Сейчас у нас довольно много внимания уделяется вопросам легализации ПО…

- Как установить программное обеспечение на ноутбук Обновление ПО ноутбука Продолжение статьи «Неприятности, которые связаны с модернизацией ноутбуков» Не имея привычки так легко сдаваться, но пребывая в…

- Что такое лицензия на программное обеспечение либо как доказать правомерность применения коммеческого ПО kdv, ibase.ru, 25 февраля 2007 В данной статье будут рассматриваться лишь вопросы довольно…

Источник: kbrbank.ru