Как ИТ-специалист, я регулярно слежу за компьютерами и электронной почтой сотрудников. Это важно в рабочей среде как для административных целей, так и для безопасности. Например, мониторинг электронной почты позволяет блокировать вложения, которые могут содержать вирусы или шпионские программы. Единственный раз, когда мне нужно подключиться к компьютеру пользователя и выполнить работу непосредственно на его компьютере – это исправить проблему.

Но, если вы чувствуете, что за вами следят, есть несколько маленьких хитростей, которые вы можете использовать, чтобы определить, правы ли вы. Во-первых, следить за кем-то через его компьютер означает, что они могут наблюдать за всем, что вы делаете на вашем компьютере, в режиме реального времени. Блокировка порносайтов, удаление вложений или блокирование спама, прежде чем он попадает в ваш почтовый ящик, и т.д. на самом деле не контроль, а больше похоже на фильтрацию.

Прежде чем двигаться дальше, я хочу подчеркнуть одну БОЛЬШУЮ проблему: если вы находитесь в корпоративной среде и думаете, что за вами следят, вы должны предположить, что они могут видеть ВСЁ, что вы делаете на компьютере. Кроме того, предположим, что вы не сможете найти программное обеспечение, которое записывает всё. В корпоративных средах компьютеры настолько настроены и перенастроены, что почти невозможно обнаружить что-либо, если вы не хакер. Эта статья больше ориентирована на домашних пользователей, которые думают, что друг или член семьи пытается их контролировать.

Как найти шпионские программы на своём Андроид

Компьютерный мониторинг

Теперь, если вы всё ещё думаете, что за вами следят, вот что вы можете сделать! Самый простой способ войти в ваш компьютер – использовать удаленный рабочий стол. Хорошо, что Windows не поддерживает несколько одновременных подключений, когда кто-то входит в консоль (для этого есть хак, но я бы не стал беспокоиться об этом). Это означает, что если вы вошли в свой компьютер с ОС Windows 7 или Windows 10, и кто-то должен был подключиться к нему с помощью встроенной функции удаленного рабочего стола Windows, ваш экран заблокировался бы и сообщил вам, что кто то пытается с вами связаться.

Так почему это полезно? Это полезно, потому что это означает, что для того, чтобы кто-то подключился к ВАШЕМ сеансу без вашего ведома или захвата экрана, он использовал стороннее программное обеспечение.

Если мы ищем стороннее программное обеспечение, которое обычно называют программным обеспечением для удаленного управления или виртуальными сетевыми вычислениями (VNC), мы должны начать с нуля. Обычно, когда кто-то устанавливает программное обеспечение такого типа на ваш компьютер, он должен сделать это, пока вас нет, и он должен перезагрузить ваш компьютер. Итак, первое, что может подсказать вам подозрительным, это если ваш компьютер был перезагружен, и вы не помните, чтобы Вы это делали.

Во-вторых, вы должны проверить в меню «Пуск» – «Все программы» и узнать, установлено ли что-то вроде VNC, RealVNC, TightVNC, UltraVNC, LogMeIn, GoToMyPC и т. д. Часто люди небрежны и считают, что обычный пользователь не знает, что такое программное обеспечение, и просто игнорирует его. Если какая-либо из этих программ установлена на ваш ПК, то кто-то может подключиться к вашему компьютеру без вашего ведома, если программа работает в фоновом режиме как служба Windows.

КАК СЛЕДИТЬ СКРЫТНО ЗА ЧЕЛОВЕКОМ в 2021?!

Это подводит нас к третьему пункту. Обычно, если установлена одна из вышеперечисленных программ, для неё на панели задач отображается значок, поскольку она должна постоянно работать.

Значки Панели задач

Проверьте все ваши иконки (даже скрытые) и посмотрите, что работает. Если вы найдёте что-то, о чём не слышали, выполните быстрый поиск в Google, чтобы увидеть, что за окно всплывает на вашем Рабочем столе. Программное обеспечение мониторинга довольно легко скрыть его значок на Панели задач, поэтому, если вы не видите там ничего необычного, то это ещё не значит, что у вас не установлено программное обеспечение для мониторинга.

![]()

Так что, если ничего не видно в очевидных местах, давайте перейдем к более сложным вещам.

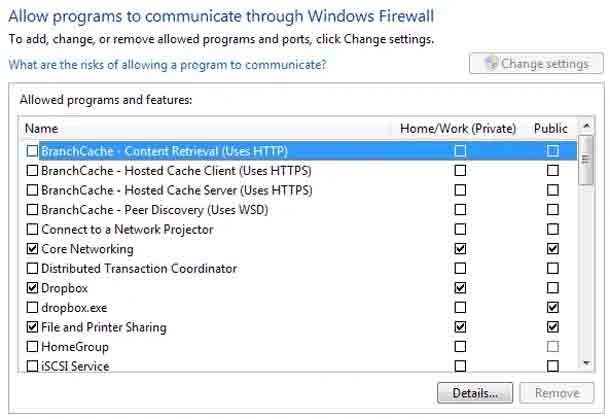

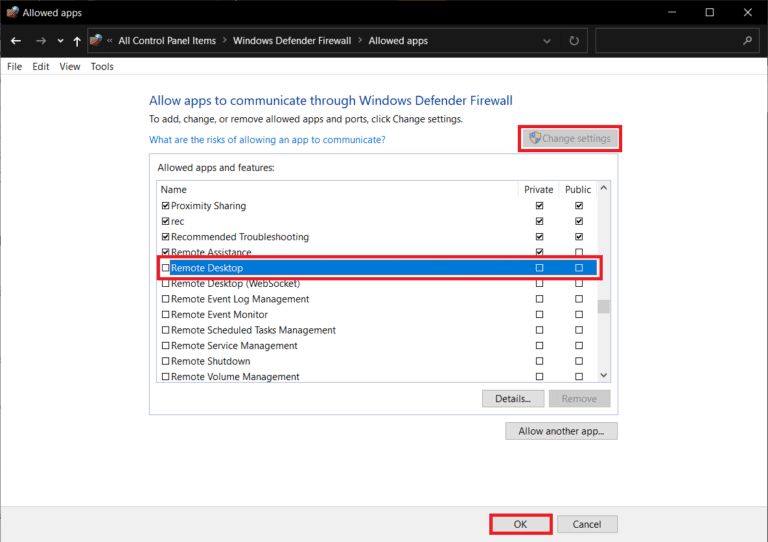

Проверьте порты брандмауэра

Опять же, поскольку это сторонние приложения, они должны подключаться к Windows через разные коммуникационные порты. Порты – это просто виртуальное соединение для передачи данных, с помощью которого компьютеры обмениваются информацией напрямую. Как вы, возможно, уже знаете, Windows поставляется со встроенным брандмауэром, который по соображениям безопасности блокирует многие входящие порты. Если вы не используете FTP-для сайта, почему ваш порт 23 должен быть открытым, верно?

Таким образом, чтобы эти сторонние приложения могли подключаться к вашему компьютеру, они должны проходить через порт, который должен быть открыт на вашем компьютере. Вы можете проверить все открытые порты, выбрав Пуск, Панель управления и Брандмауэр Windows. Затем, на левой стороне, нажмите «Разрешить использование функции через брандмауэр Windows» .

Здесь вы увидите список программ с флажками рядом с ними. Проверенные являются «открытыми», а непроверенные или незарегистрированные – «закрытыми». Просмотрите список и посмотрите, есть ли программа, с которой вы не знакомы или которая соответствует VNC, дистанционному управлению и т. д. Если это так, вы можете заблокировать программу, сняв с неё флажок!

Проверьте исходящие соединения

К сожалению, это немного сложнее, чем написано выше. В некоторых случаях может быть входящее соединение, но во многих случаях программное обеспечение, установленное на вашем компьютере, будет иметь только исходящее соединение с сервером. В Windows разрешены все исходящие соединения, что означает, что ничего не заблокировано. Если всё шпионское программное обеспечение делает запись данных и отправляет их на сервер, то оно использует только исходящее соединение и поэтому не будет отображаться в этом списке брандмауэром.

Чтобы поймать такую программу, мы должны видеть исходящие соединения с нашего компьютера на серверы. Есть целый ряд способов, которыми мы можем сделать это, и здесь я собираюсь поговорить об одном или двух. Как я уже говорил ранее, сейчас это немного усложняется, потому что мы имеем дело с действительно скрытым программным обеспечением, и вы не сможете легко его найти.

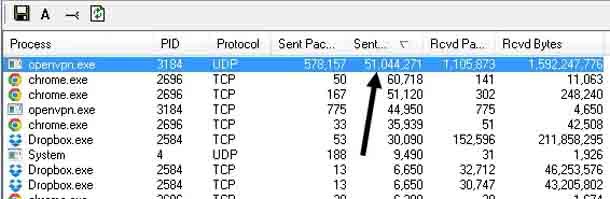

TCPView

Во-первых, загрузите программу под названием TCPView от Microsoft. Это очень маленький файл, и вам даже не нужно его устанавливать, просто разархивируйте его и дважды щелкните Tcpview. Главное окно будет выглядеть так, как на скриншоте ниже.

По сути, оно показывает все подключения вашего компьютера к другим компьютерам. С левой стороны находится имя процесса, который будет выполнять запущенные программы, то есть Chrome, Dropbox и т. д. Столбцы, на которые мы должны обратить внимание – это Remote Address и State. Перейдите к сортировке по столбцу State и просмотрите все процессы, перечисленные в ESTABLISHED. Установлено означает, что в настоящее время существует открытое соединение. Обратите внимание, что шпионское программное обеспечение не всегда может быть подключено к удаленному серверу, поэтому рекомендуется оставить эту программу открытой и отслеживать любые новые процессы, которые могут появляться в установленном состоянии.

Что вы должны сделать, это отфильтровать этот список для всех процессов, чьё имя вы не знаете. Chrome и Dropbox – это нормально, и нет повода для тревоги, но что такое openvpn.exe и rubyw.exe? Ну, в моем случае я использую VPN для подключения к Интернету, поэтому эти процессы предназначены для моей службы VPN. Тем не менее, вы можете просто ввести в Google эти сервисы и быстро выяснить это самостоятельно.

Программное обеспечение VPN не шпионит, поэтому не стоит об этом беспокоиться. Когда вы ищете процесс, вы сразу сможете определить, безопасно ли это подключение, просто посмотрев результаты поиска.

Ещё одну вещь, которую вы должны проверить – это крайние правые столбцы, называемые «Отправленные пакеты», «Отправленные байты» и т. д. Сортируйте по «Отправленные байты», и вы сразу сможете увидеть, какой процесс отправляет наибольшее количество данных с вашего компьютера. Если кто-то следит за вашим компьютером, он должен отправлять данные куда-то, поэтому, если процесс не очень хорошо спрятан, вы должны увидеть его здесь.

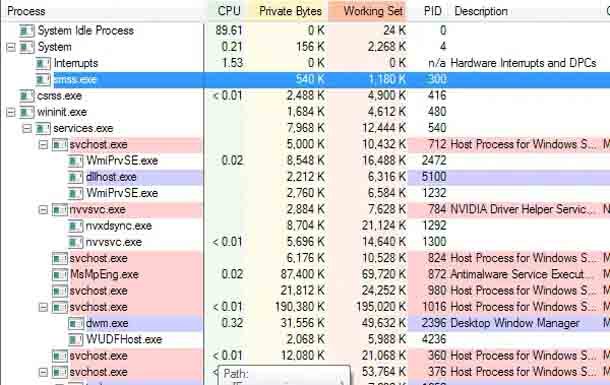

Process Explorer

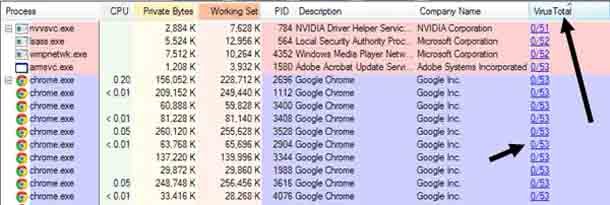

Другая программа, которую вы можете использовать, чтобы найти все процессы, запущенные на вашем компьютере – это Process Explorer от Microsoft. Когда вы запустите его, вы увидите много информации о каждом отдельном процессе и даже дочерних процессах, запущенных внутри родительских процессов.

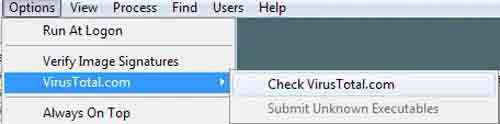

Process Explorer очень хорош, потому что он соединяется с VirusTotal и может мгновенно сообщить вам, был ли процесс обнаружен как вредоносное ПО или нет. Для этого нажмите «Параметры», VirusTotal.com, а затем нажмите «Проверить VirusTotal.com». Вы попадете на их веб-сайт, чтобы прочитать TOS, просто закройте его и нажмите «Да» в диалоговом окне программы.

Как только вы это сделаете, вы увидите новый столбец, который показывает частоту обнаружения последнего сканирования для многих процессов. Он не сможет получить ценность для всех процессов, но это лучше, чем ничего. Для тех, у кого нет баллов, продолжайте поиск этих процессов в Google вручную. Для тех, кто набрал очки, вы хотите, чтобы он в значительной степени показал 0/XX. Если это не 0, продолжайте поиск в Google и запустите процесс или щёлкните по цифрам, которые нужно перевести на веб-сайт VirusTotal для этого процесса.

Я также склонен сортировать список по названию компании и любому процессу, в котором нет перечисленной компании, я проверю обычно такие компании в Google. Однако даже с этими программами вы всё равно можете не увидеть все процессы.

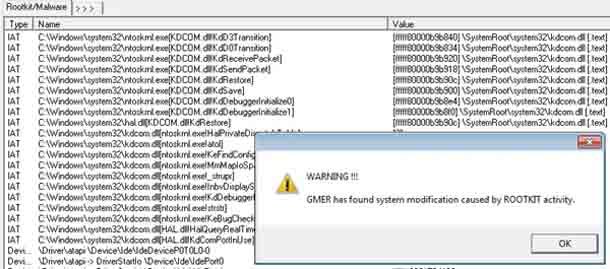

Руткиты

Есть также стелс-программы, называемые руткитами, которые две вышеупомянутые программы даже не смогут увидеть. В этом случае, если вы не обнаружили ничего подозрительного при проверке всех описанных выше процессов, вам нужно попробовать ещё более надежные инструменты. Ещё одним хорошим инструментом от Microsoft является Rootkit Revealer, но он очень старый.

Другими хорошими инструментами для борьбы с руткитами являются Malwarebytes Anti-Rootkit Beta, которые я очень рекомендую, поскольку их инструменты для борьбы с вредоносными программами заняли первое место. Другой популярный инструмент – GMER.

Я предлагаю вам установить эти инструменты и запустить их. Если они что-то найдут, удалите всё, что они предлагают. Кроме того, вам следует установить и антивирусные программы. Многие из этих скрытых программ, которые люди используют, считаются вредоносными программами/вирусами, поэтому они будут удалены, если вы запустите соответствующее программное обеспечение. Если что-то обнаруживается, убедитесь, что Google это знает, чтобы вы могли узнать, было ли это программное обеспечение для мониторинга или нет.

Мониторинг электронной почты и веб-сайтов

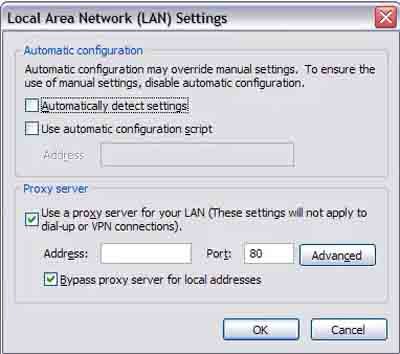

Проверить, отслеживается ли ваша электронная почта, также сложно, но мы остановимся на простых материалах этой статьи. Когда вы отправляете электронное письмо из Outlook или другого почтового клиента на вашем компьютере, оно всегда должно подключаться к почтовому серверу. Клиент может подключаться напрямую или через прокси-сервер, который принимает запрос, изменяет или проверяет его и пересылает на другой сервер.

Если вы используете прокси-сервер для просмотра электронной почты или просмотра веб-страниц, веб-сайты, к которым вы обращаетесь, или электронные письма, которые вы пишете, можно сохранить и просмотреть позже. Вы можете проверить оба и вот как. Для IE, перейдите в Инструменты, затем Свойства обозревателя. Нажмите на вкладку «Подключения» и выберите «Настройки LAN».

Если флажок прокси-сервер установлен и имеет локальный IP-адрес с номером порта, то это означает, что вы сначала проходите через локальный сервер, прежде чем он достигает веб-сервера. Это означает, что любой веб-сайт, который вы посещаете первым, проходит через другой сервер, на котором запущено какое-то программное обеспечение, которое либо блокирует адрес, либо просто регистрирует его. Единственный случай, когда вы будете в какой-то степени в безопасности – это если сайт, который вы посещаете, использует SSL (HTTPS в адресной строке), что означает, что все данные, отправленные с вашего компьютера на удаленный сервер, зашифрованы. Даже если ваша компания получит промежуточные данные, они будут зашифрованы. Я говорю несколько безопасно, потому что, если на вашем компьютере установлено шпионское программное обеспечение, оно может фиксировать нажатия клавиш и, следовательно, записывать всё, что вы вводите в эти защищенные сайты.

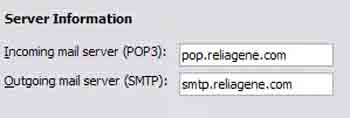

Что касается вашей корпоративной электронной почты, вы проверяете то же самое, локальный IP-адрес для почтовых серверов POP и SMTP. Чтобы проверить в Outlook, перейдите в Инструменты, Учетные записи электронной почты и нажмите Изменить или Свойства, и найдите значения для POP и SMTP-сервера. К сожалению, в корпоративных средах сервер электронной почты, вероятно, является локальным, и поэтому вы, безусловно, будете находиться под наблюдением, даже если он работает не через прокси-сервер.

Вы всегда должны быть осторожными при написании электронных писем или просмотре веб-сайтов, находясь в офисе. Попытка прорваться через систему безопасности также может привести к неприятностям, если они узнают, что вы обошли их системы! Могу сказать по опыту, ИТ-специалистам это не нравится! Но, если вы хотите обеспечить безопасность просмотра веб-страниц и электронной почты, лучше всего использовать VPN, например, частный доступ в Интернет.

Это требует установки программного обеспечения на компьютер, что вы, возможно, не сможете сделать. Но, если вы можете, тогда вы можете быть уверены, что никто не сможет увидеть, что вы делаете в вашем браузере, если только у вас не установлено локальное шпионское программное обеспечение! Нет ничего, что могло бы скрыть ваши действия от локально установленного шпионского программного обеспечения, потому что оно может записывать нажатия клавиш и т. д., поэтому старайтесь следовать моим инструкциям выше и отключите программу мониторинга. Если у вас есть какие-либо вопросы или проблемы, не стесняйтесь комментировать.

Источник: mega-obzor.ru

Как определить, что за вашим компьютером следят на работе

Отслеживание сотрудников и их работы не является чем-то новым. Каждая компания делает это, даже во времена, предшествовавшие COVID, компании следили за своими сотрудниками, контролируя их систему. И сейчас, когда работа из дома стала непреходящей тенденцией, компьютерный мониторинг стал неизбежен.

Если вы также работаете на дому или даже просто работаете, ваши сотрудники могут следить за каждым вашим движением на компьютере. Это возможно с системным программным обеспечением, которое устанавливается на компьютер сотрудника, чтобы следить за тем, что он делает в течение дня. Если вы не знаете о такой вещи и хотите узнать больше о том, как определить, контролируется ли ваш компьютер на работе, то вы попали в нужное место. В сегодняшнем руководстве, наряду с ответом на вопрос о том, как определить, контролирует ли кто-то ваш компьютер, мы также расскажем, как проверить признаки того, что за вами наблюдают на работе. Итак, давайте перейдем к нашему подробному документу о том, как сразу определить, следит ли ваш работодатель за вашим компьютером.

Как определить, что за вашим компьютером следят на работе

Здесь мы подробно показали, как узнать, контролирует ли кто-то ваш компьютер.

Каковы признаки того, что за вами наблюдают на работе?

Современное системное программное обеспечение стало чрезвычайно продвинутым, и поэтому иногда легко не уловить маленькие признаки, поэтому мы собрали некоторые общие признаки, которые помогут вам определить, находится ли ваша система под наблюдением:

- Если веб-камера вашего компьютера случайно включается, это признак того, что за вами наблюдают.

- Если ваша система становится очень медленной, это еще один симптом.

- Всплывающие окна, заполняющие ваш экран, могут быть еще одним признаком.

- Кроме того, если ваша система нагревается без причины, ее необходимо контролировать.

- Наконец, если ваш браузер продолжает перенаправляться, это может быть еще одним признаком.

Разница между мониторингом и шпионажем

При наблюдении за работником, работающим на дому, работодатель имеет законное право проверять деятельность, связанную с работой, в рабочее время. Слежка за сотрудником включает в себя использование камеры или микрофона приложения, в основном Microsoft Teams, для проверки ваших действий в неактивное рабочее время. Последний явно шпионит и тоже незаконен.

Не только рабочий, но и системный мониторинг может происходить в случае шпионажа, что представляет собой явную угрозу. Итак, чтобы держаться подальше от хакеров, вы должны следить за своим компьютером, используя следующие методы:

Способ 1: через веб-камеру

Первый метод, который помогает определить, отслеживается ли ваша система, включает проверку вашей веб-камеры. Веб-камера — это самый простой способ проверить, не использует ли хакер вашу систему с помощью вредоносных программ, которые удаленно активируют вашу веб-камеру и микрофон для записи того, что вы делаете. Чтобы защитить себя от этой ситуации, вы можете заблокировать доступ к вашей камере. Кроме того, вы можете регулярно проверять свою веб-камеру, чтобы избежать посторонних глаз. Вы можете проверить программы, которые имеют доступ к вашей веб-камере, выполнив следующие действия:

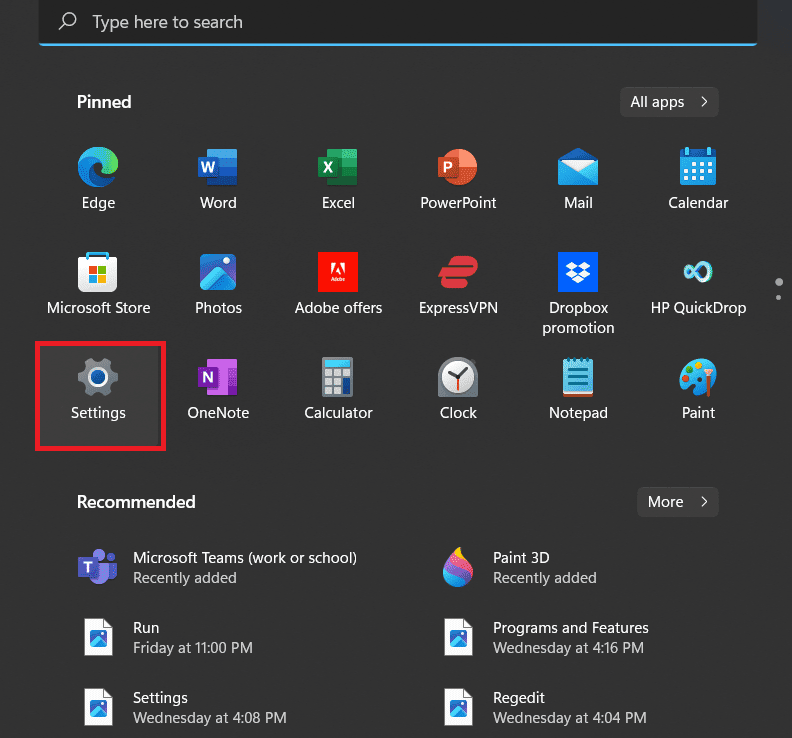

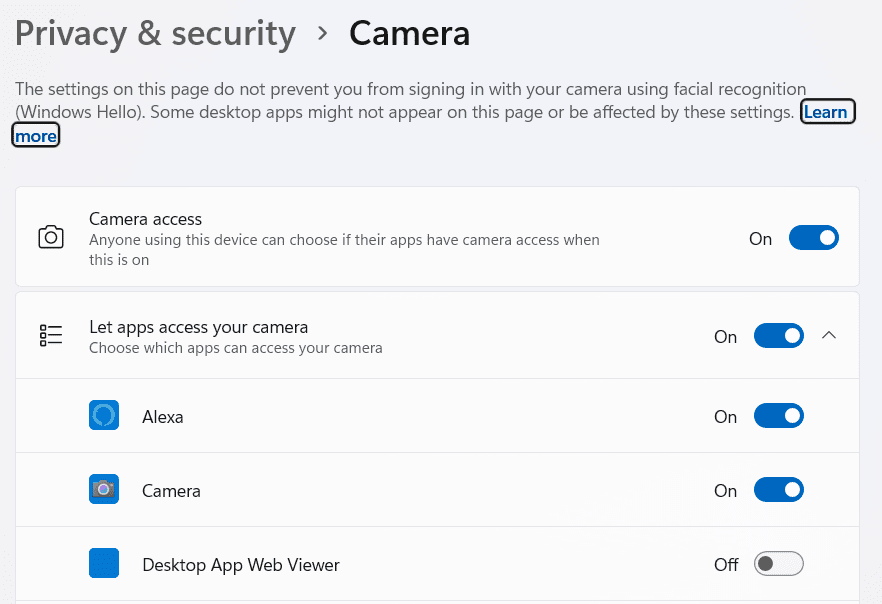

1. Запустите настройки Windows, одновременно нажав клавиши Windows + I на своем ноутбуке/компьютере.

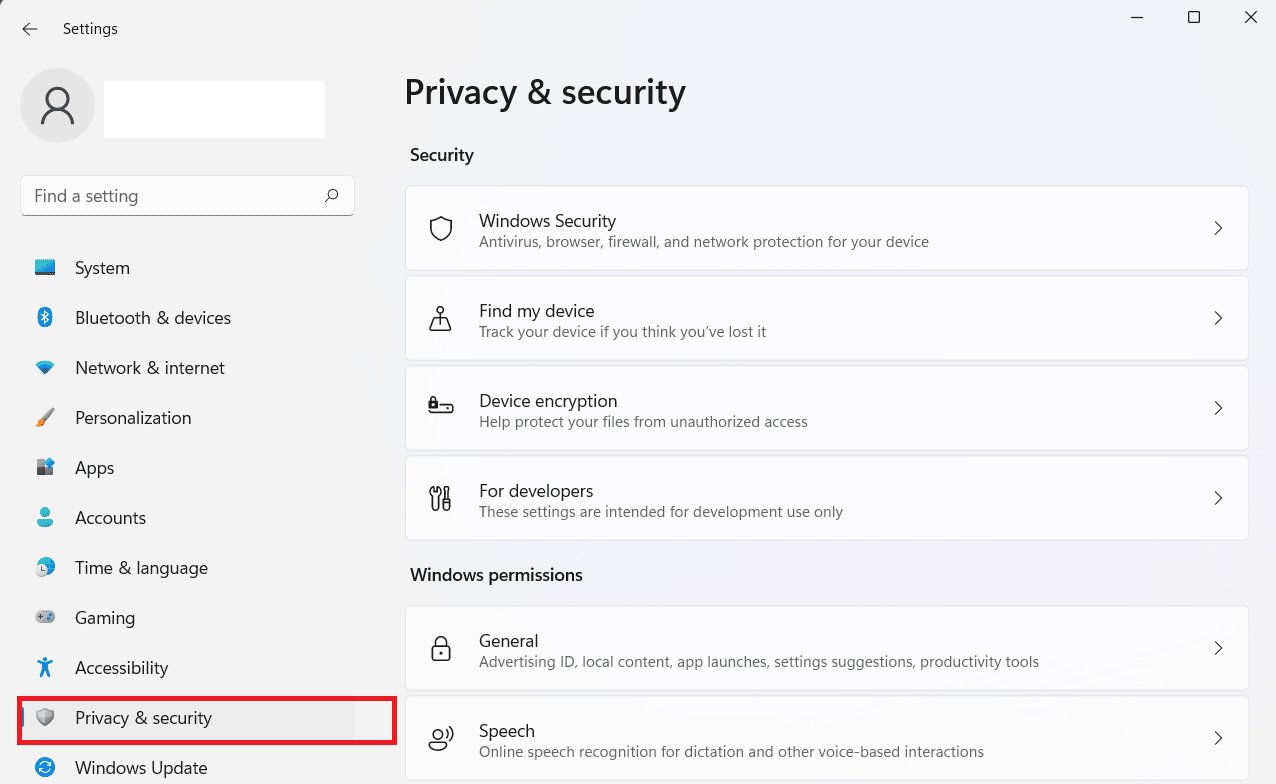

2. Теперь выберите «Конфиденциальность и безопасность» в окне «Безопасность».

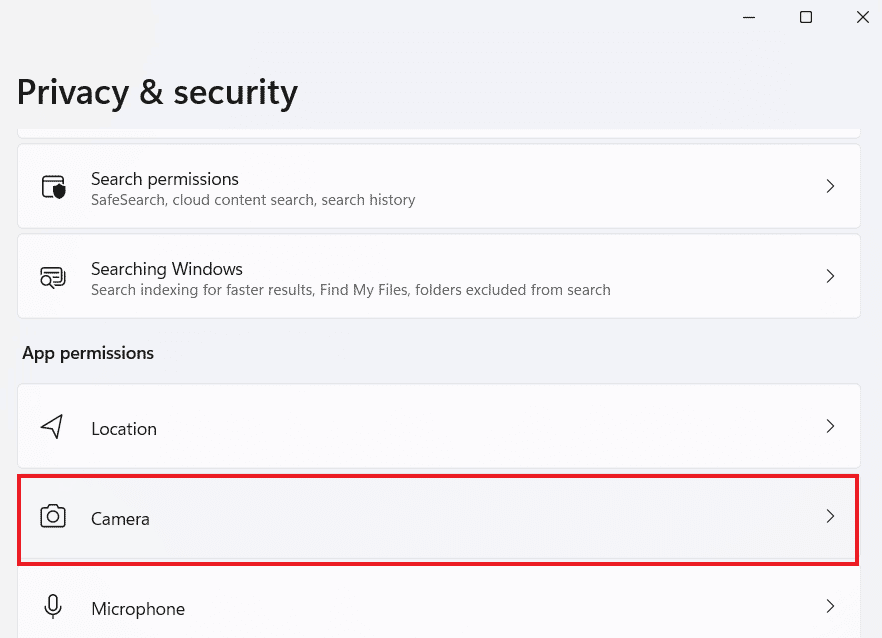

3. Затем нажмите «Камера» из имеющихся вариантов.

4. Теперь проверьте программы, которые обращались к вашей веб-камере или обращаются к ней в данный момент.

Способ 2: ускорьте свой компьютер

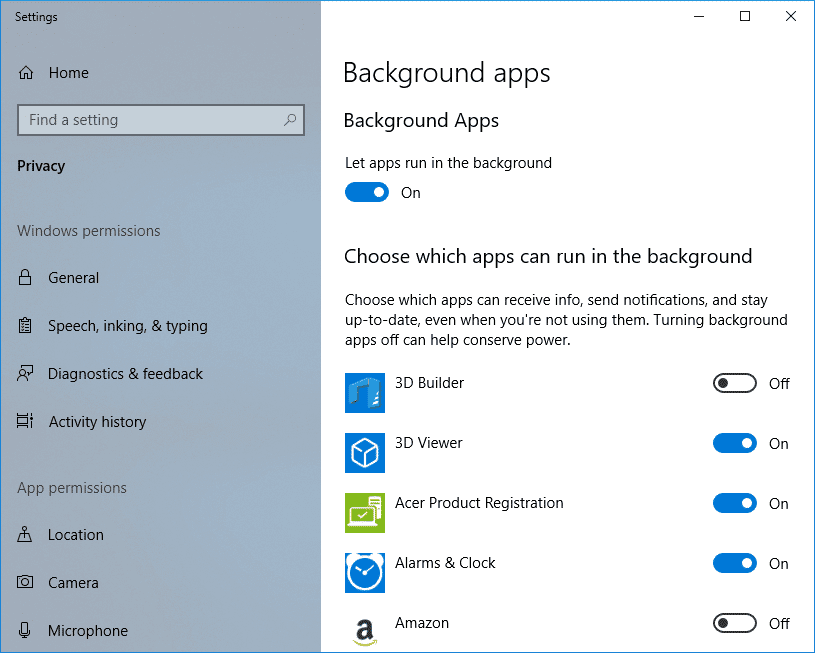

Проверка скорости вашего устройства также является полезным способом узнать, следит ли ваш работодатель за вашим компьютером или вредоносное программное обеспечение замедляет работу вашей системы. Поврежденное программное обеспечение может истощить ЦП и ОЗУ вашего ПК, поэтому вы должны проверить наличие признаков замедления скорости. Это можно проверить при загрузке системы, если ваш компьютер загружается дольше, это может быть признаком зараженной системы. Вы также можете ускорить свое устройство, используя различные методы, представленные в нашем руководстве «Ускорьте свой МЕДЛЕННЫЙ компьютер за 5 минут»!

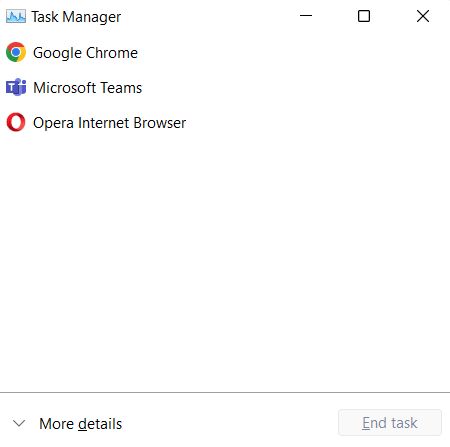

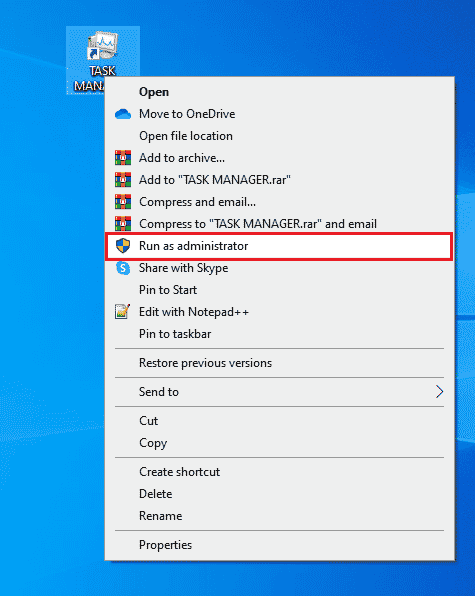

Способ 3: включить диспетчер задач

Вы также можете узнать, контролируется ли ваш компьютер на работе, если утилита диспетчера задач вашей системы отключена. Если он отключен, это явный признак того, что с вашим компьютером что-то не так. Вы можете легко включить диспетчер задач в своей системе несколькими простыми щелчками мыши.

1. Нажмите одновременно клавиши Ctrl + Shift + Esc на клавиатуре вашего ПК.

2. При этом вы откроете окно диспетчера задач.

Вы также можете запустить приложение «Диспетчер задач» от имени администратора, следуя нашему руководству «Как запустить диспетчер задач от имени администратора в Windows 10».

Способ 4: удалить подозрительные приложения

Следующее, что вы можете сделать, чтобы проверить, отслеживается ли ваша система, — это найти любые подозрительные или незнакомые приложения в диспетчере приложений. Вы можете запустить вкладку диспетчера приложений на своем ПК для этого метода, выполнив следующие действия:

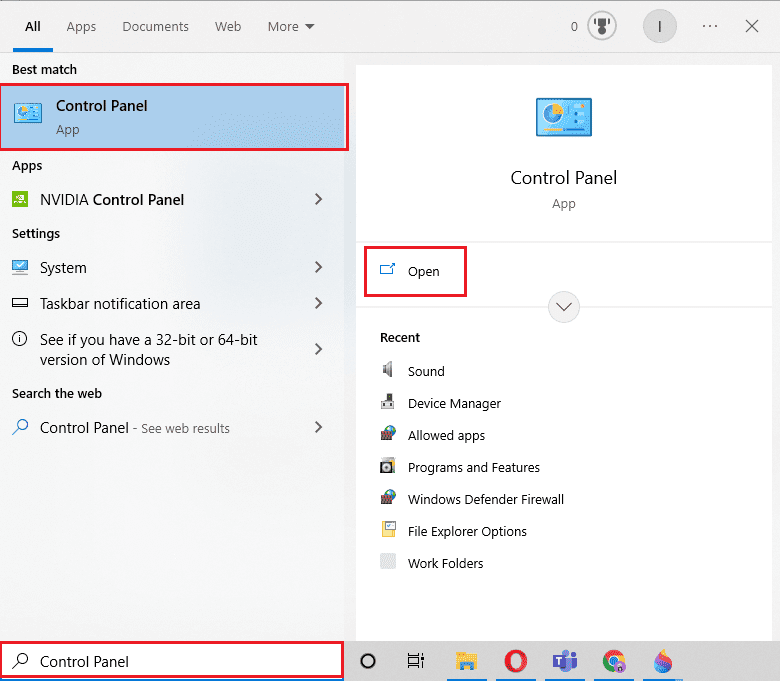

1. Нажмите клавишу Windows, введите Панель управления и нажмите Открыть.

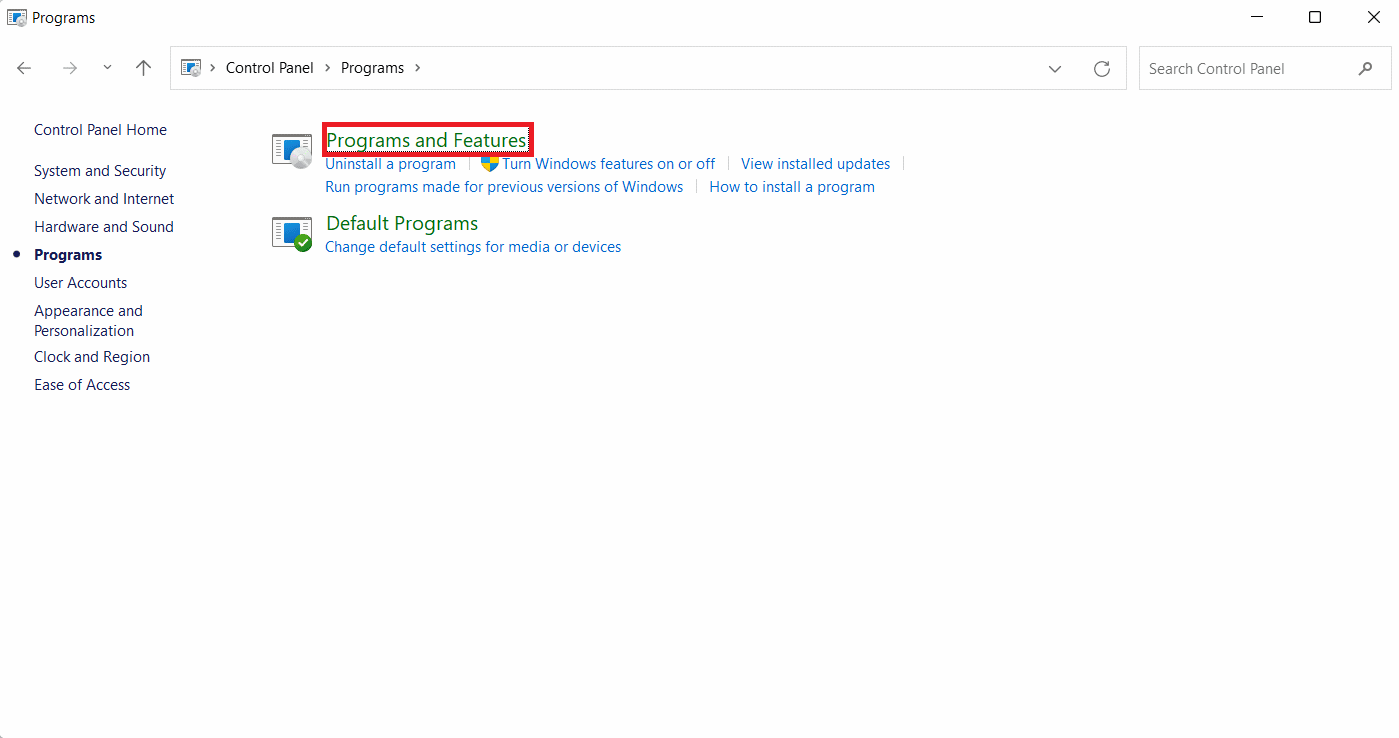

2. Затем нажмите «Программы», чтобы открыть «Программы и компоненты».

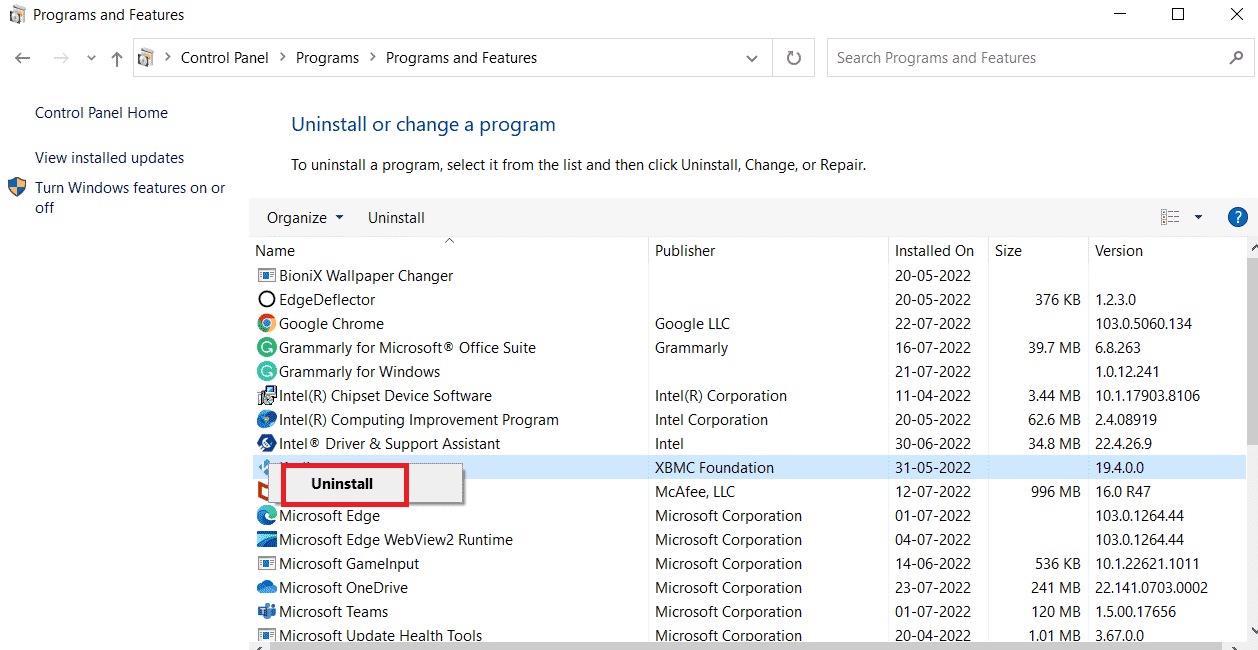

3. Теперь проверьте незнакомое приложение и посмотрите, не является ли оно программой мониторинга. Если это так, немедленно удалите его.

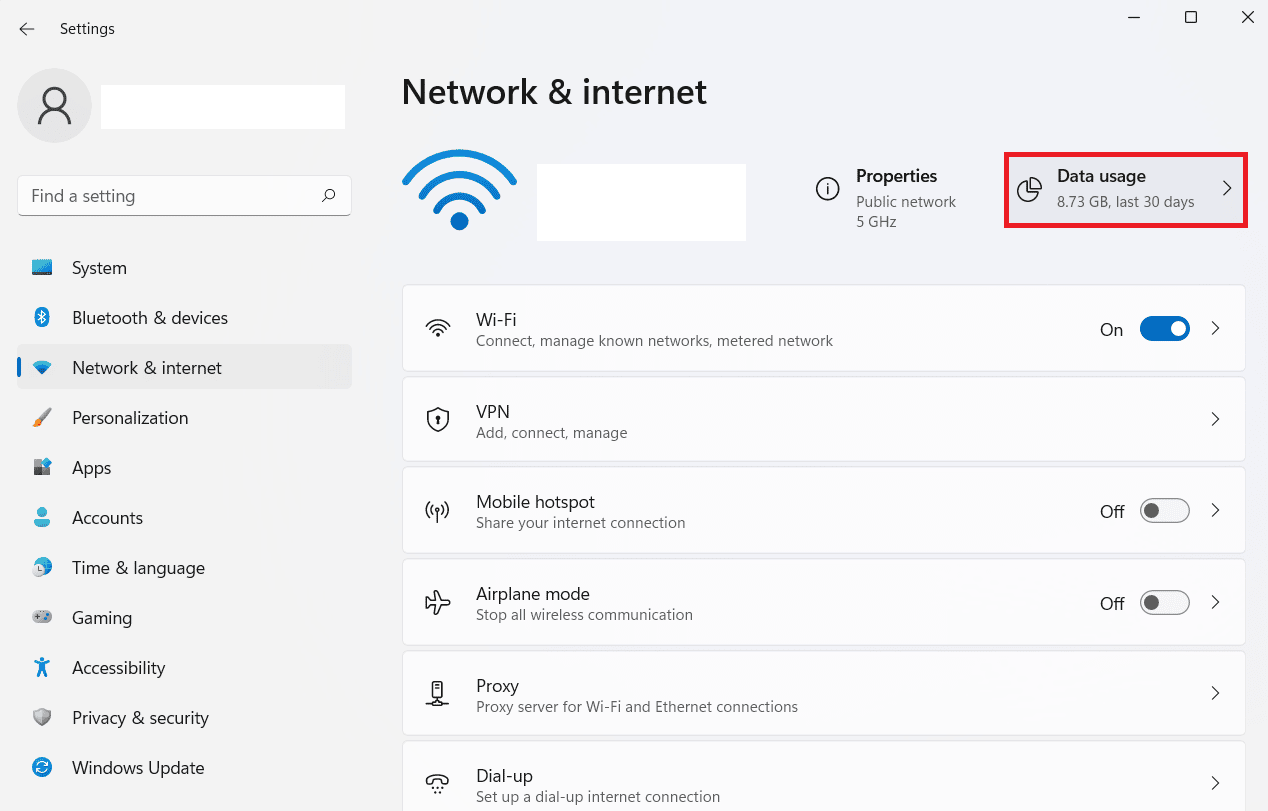

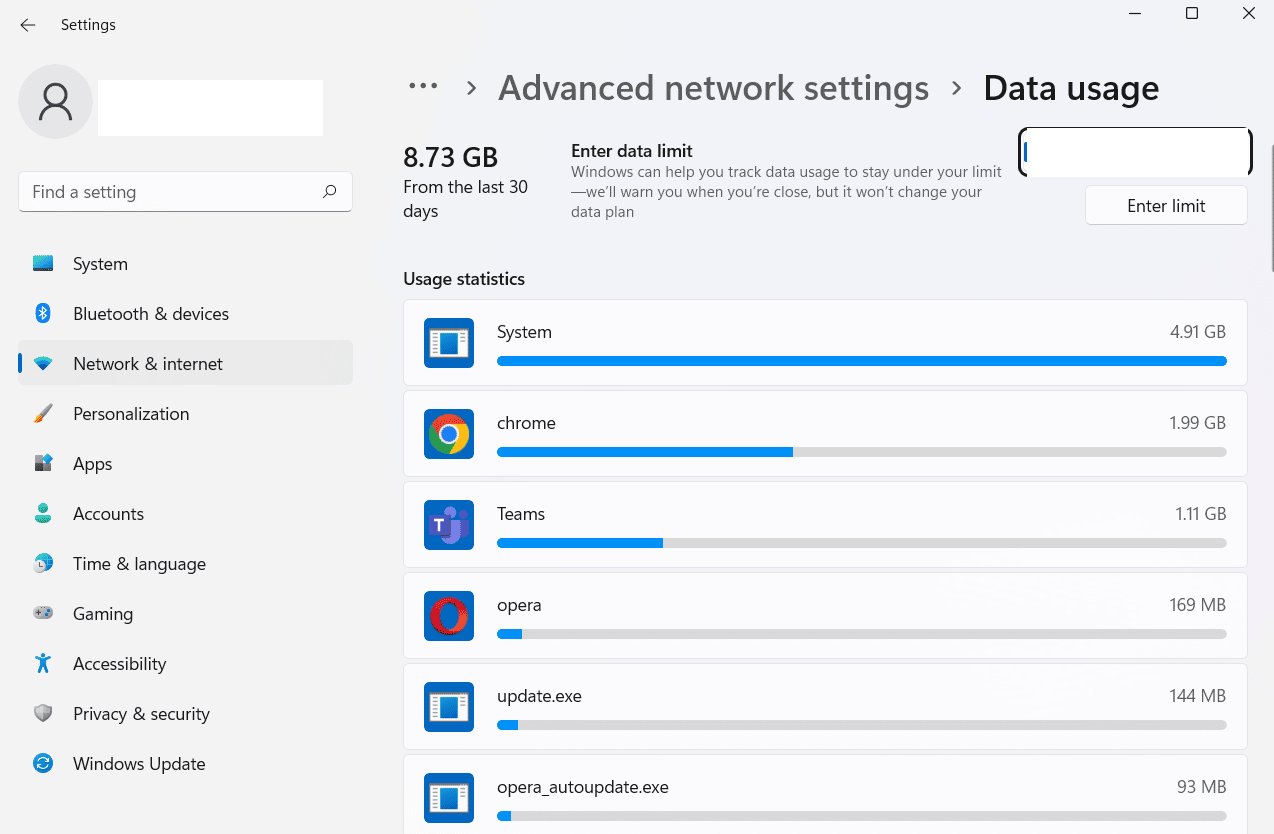

Способ 5: использовать функцию использования данных

Вы также можете проверить наличие признаков того, что за вами наблюдают на работе, внимательно следя за использованием данных вашего устройства. Если на вашем устройстве установлена какая-либо подозрительная программа, оно должно подключиться к Интернету и полагаться на данные для продолжения мониторинга. Таким образом, вы можете проверить потребление данных вашего ПК с помощью следующих шагов:

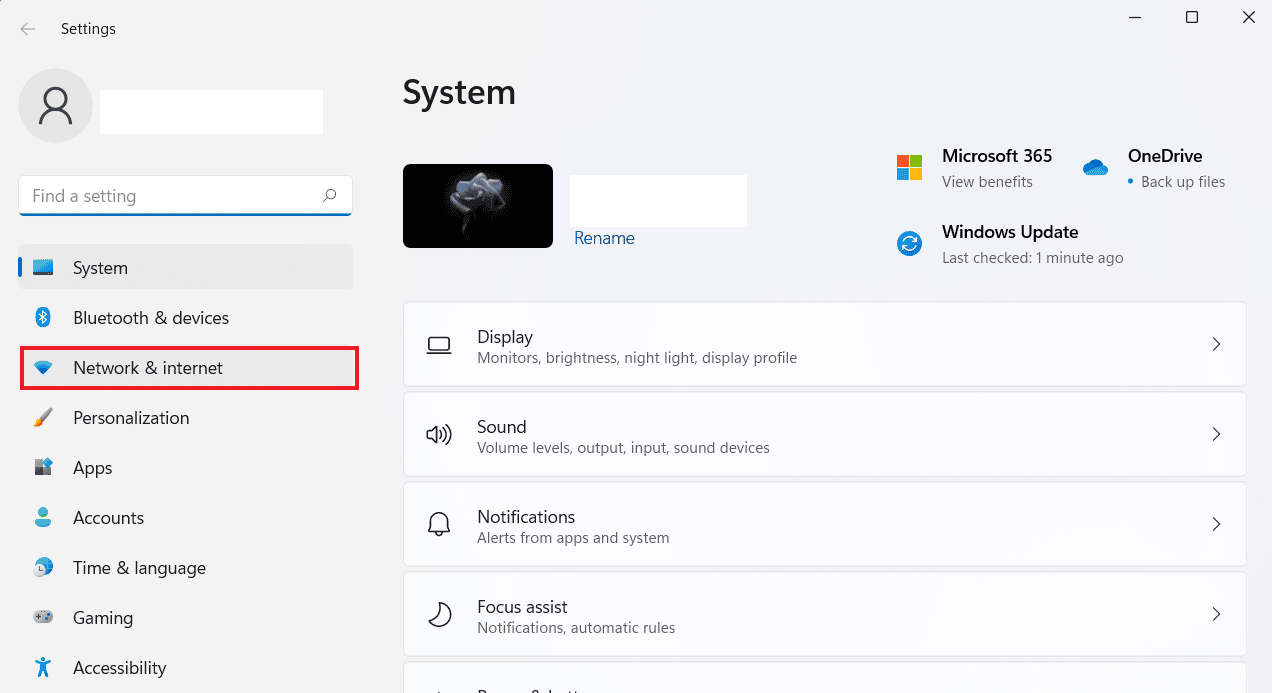

1. Запустите Настройки на своем ноутбуке с помощью клавиши Windows + I.

2. Теперь нажмите «Сеть и Интернет» на левой панели.

3. Затем нажмите «Использование данных».

4. Теперь в разделе «Статистика использования» вы сможете проверить программы, потребляющие данные на вашем устройстве.

Если вы обнаружите незнакомое приложение, это может быть самозванец, потребляющий все ваши данные, поэтому вы можете двигаться дальше, удалив его из своей системы.

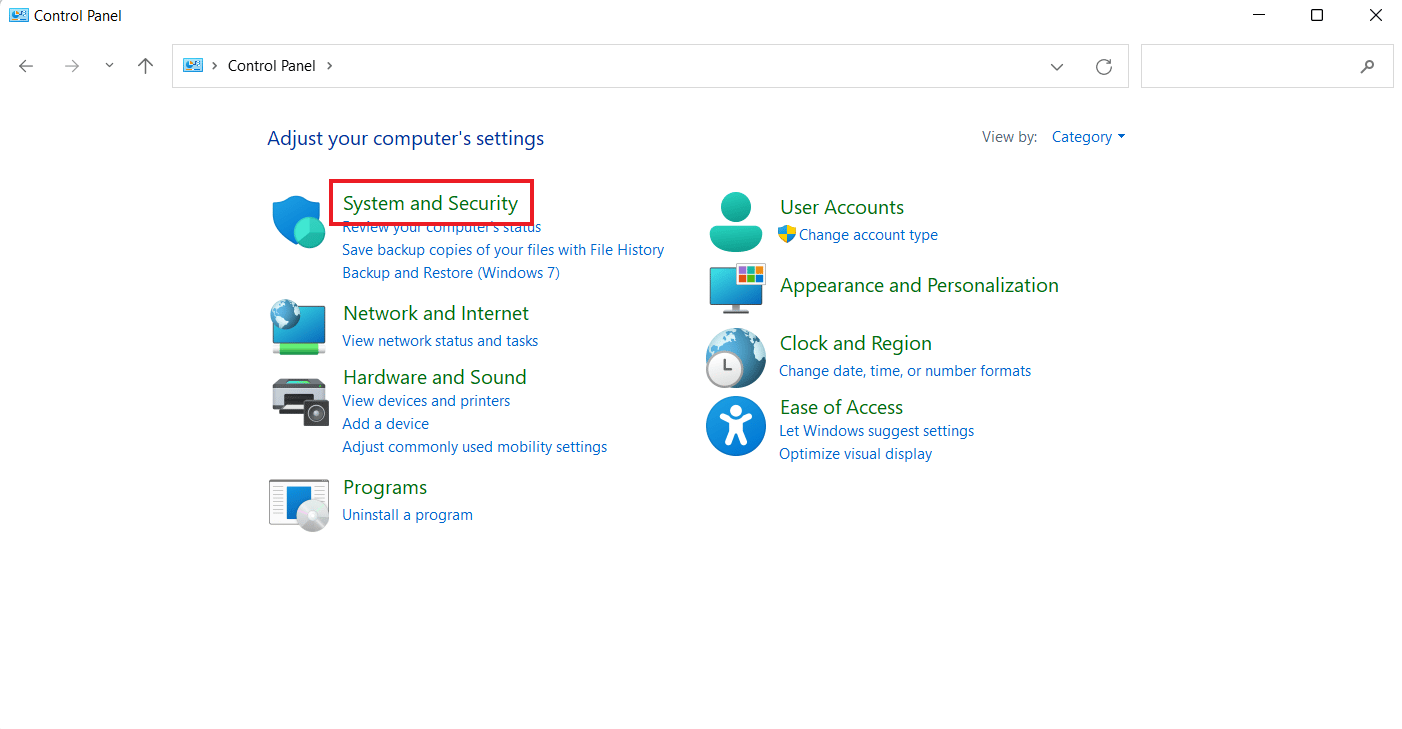

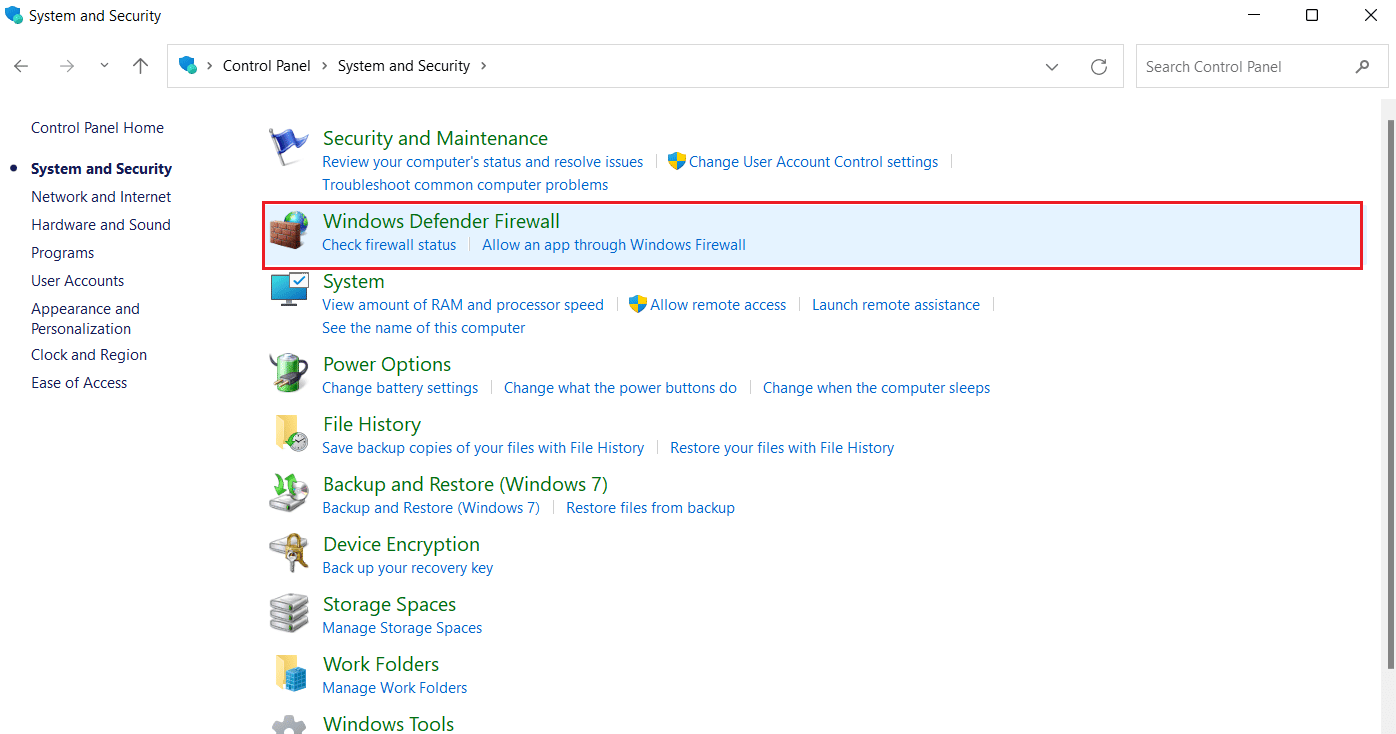

Способ 6: через настройки брандмауэра

Если после того, как вы попробовали все вышеперечисленные методы, вы все еще подозреваете, что ваш компьютер отслеживается, и хотите знать, как определить, контролирует ли ваш работодатель ваш компьютер, вы можете попробовать проверить настройки брандмауэра вашего устройства. Это простой процесс, и вы можете проверить следующие шаги:

1. Запустите приложение «Панель управления».

2. Установите Просмотр по категории, затем щелкните Система и безопасность.

3. Затем запустите брандмауэр Защитника Windows.

4. Теперь выберите Разрешить приложение или функцию через брандмауэр Защитника Windows на левой боковой панели.

5. Наконец, просмотрите список программ и проверьте, нет ли в списке подозрительных приложений.

Если вы обнаружите незнакомую программу, вы можете заблокировать ее через брандмауэр вашей системы. Чтобы узнать больше о том, как это сделать, ознакомьтесь с нашим руководством «Как заблокировать или разблокировать программы в брандмауэре Защитника Windows».

Способ 7: использовать инструмент отслеживания ошибок

Наконец, вы можете определить, отслеживается ли ваш компьютер на работе, проверяя любые подозрительные программы и файлы, которые присутствуют глубоко внутри ваших системных файлов и не обнаруживаются при простом сканировании. Лучшее, что можно сделать в этом сценарии, — использовать сторонний инструмент отслеживания ошибок, который не только находит любую подозрительную активность, но и обнаруживает следы записи, сообщения, назначения и отслеживания. Если вы не имеете ни малейшего представления об этих инструментах и хотите найти идеальное решение для вас, тогда наш документ о 28 лучших инструментах отслеживания ошибок станет для вас путеводной звездой.

Что делать, если ваш работодатель следит за вашим устройством?

Вы можете принять следующие меры, чтобы уберечь себя от каких-либо проблем, если ваше устройство проверяется вашим работодателем:

- Прекратите хранить личные файлы на официальных устройствах. Первое, что вы должны попробовать, чтобы предотвратить отслеживание себя, — это прекратить доступ к вашим личным файлам, сохранив их в облачных сервисах, таких как Google Drive, Microsoft OneDrive и других, а не в официальном. устройство, которое вы используете.

- Прекратите использовать официальные устройства на личных встречах: теперь, когда вы знаете, как определить, следит ли ваш работодатель за вашим компьютером, вы можете перестать приносить свой официальный ноутбук на личные встречи, поскольку GPS в устройстве может отслеживать ваше местонахождение и отмечать, где вы были в рабочее время. .

- Прекратите использовать официальное устройство в личных целях: это, безусловно, самый простой профилактический метод и довольно очевидный. Использование официального ПК или ноутбука в личных целях может создать проблему. Это также указывает на то, насколько вы непрофессиональны, поэтому, если ваше устройство уже находится под наблюдением, вы должны прекратить использовать его в личных целях.

- Прекратите сохранять пароли на официальном устройстве: если вы хотите, чтобы ваши пароли были безопасными и надежными, лучше не сохранять их на официальном устройстве. Работодатели используют множество инструментов, таких как Datadog Network Performance Monitor, который может обнаруживать веб-сайты, которые просматривает ваше устройство, поэтому, если у вас есть привычка сохранять пароли на веб-сайтах для вашей учетной записи Facebook, Instagram или любой другой социальной сети, ваша личная информация может быть рискованно.

- Прекратите искать работу на официальных устройствах: это, вероятно, очень важный момент, который вы хотели бы иметь в виду, и он включает в себя отказ от поиска работы на вашем официальном устройстве. Это может подвергнуть вас риску, и вы также можете рискнуть своей текущей работой.

Как предотвратить слежку за вашим устройством

В то время как ваш компьютер находится под наблюдением вашего работодателя или за ним следит кто-то неизвестный, и вы уже знаете, как определить, контролируется ли ваш компьютер на работе, пришло время защитить себя от воздействия неизвестного. Удаление программного обеспечения для мониторинга может стоить вам работы, поэтому вы не должны пытаться это сделать. У нас есть некоторые обычаи, которым вы можете следовать, как только обнаружите проблему. Мы перечислили эти решения ниже:

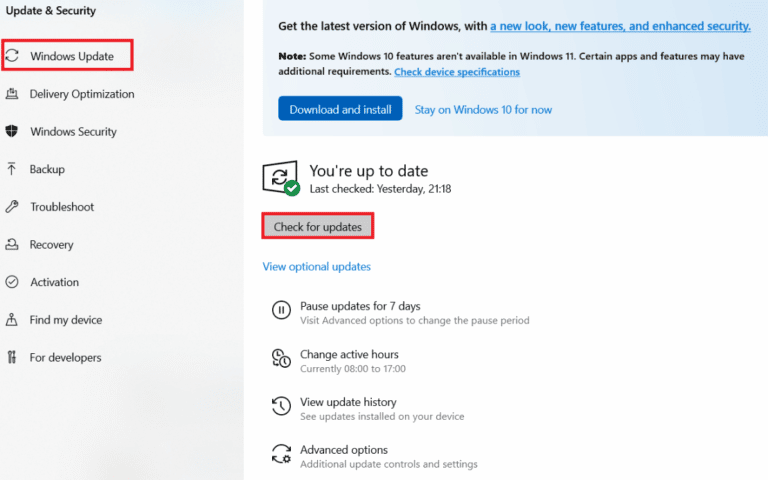

Способ 1: обновить Windows

Первый шаг, который вы можете предпринять, чтобы обезопасить свое устройство от шпионских программ и вредоносных действий, — это регулярно обновлять систему. Устаревшая система открыта для ошибок, неизвестного программного обеспечения или подозрительных программ. Таким образом, вы должны убедиться, что ваша система не уязвима, постоянно обновляя ее. Вы можете узнать больше об обновлении вашего ПК с Windows с помощью нашего руководства Как загрузить и установить последнее обновление Windows 10.

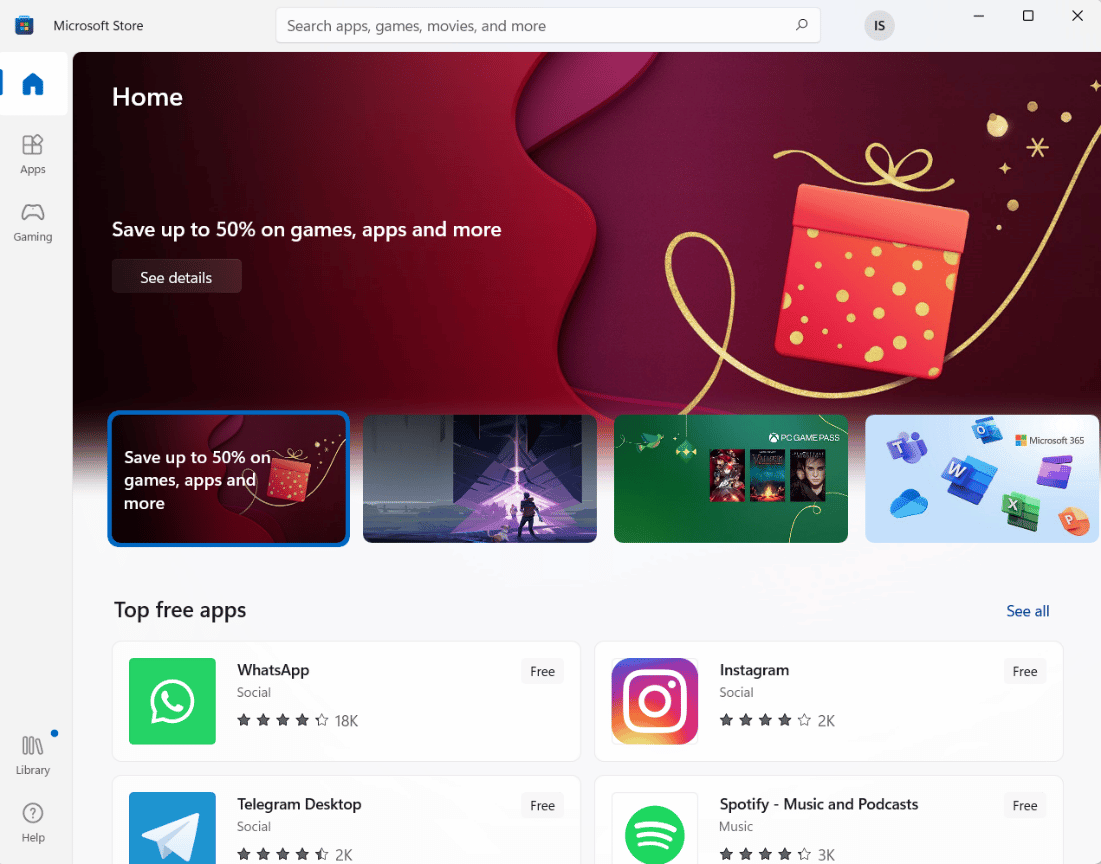

Способ 2: загрузить доверенное программное обеспечение

Если вы знаете, как узнать, контролируется ли ваш компьютер на работе, вы также должны знать, что это можно предотвратить, загружая программное обеспечение только из надежных источников. Вы всегда можете скачать приложения с Магазин Майкрософт на вашем ПК с Windows.

Способ 3: Используйте хороший VPN

Еще одна вещь, которую вы можете сделать, чтобы защитить свою систему от всего, что может ее отслеживать, — это использовать хороший VPN. VPN помогает скрыть онлайн-активность от третьих лиц. Таким образом, хороший VPN может помочь вам в этом сценарии. Вы можете ознакомиться с нашим руководством по 21 лучшей бесплатной VPN для Windows 10, чтобы узнать о различных функциях некоторых отличных VPN.

Способ 4: используйте надежный пароль

Вы также должны использовать надежный пароль для нескольких учетных записей и устройств. Вы можете использовать комбинацию букв, символов и знаков препинания, чтобы сделать ваш пароль надежным и трудным для взлома. Мы знаем, что хранить надежные пароли — непростая задача, поэтому у нас есть отличное руководство по 13 лучшим бесплатным программам для управления паролями (2022 г.), которое познакомит вас с различными менеджерами паролей, которые отлично подходят для создания и хранения надежных паролей.

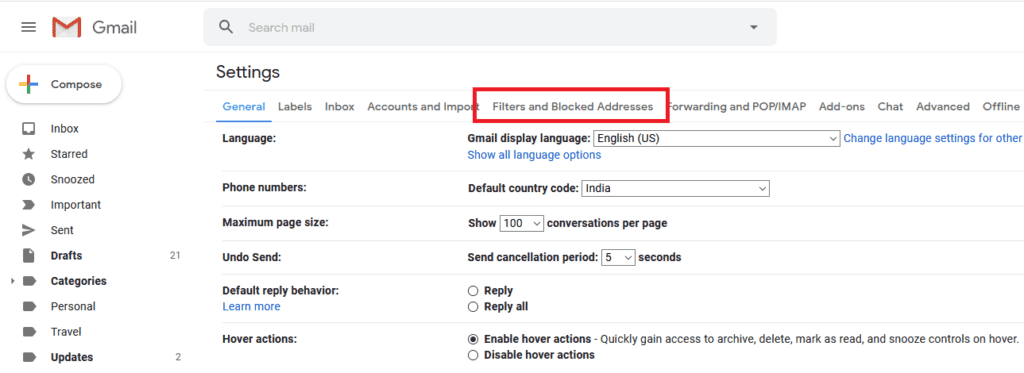

Способ 5: не открывать подозрительные письма

Определить, следит ли кто-то за вашим компьютером, легко, особенно если вы получаете электронные письма со ссылками от подозрительных отправителей. Ссылки или любые другие вложения могут содержать ошибки или заразные коды, которые могут позволить хакеру получить доступ к вашему устройству. Таким образом, вы не должны нажимать на такие ссылки или вложения, чтобы обезопасить себя. Вы также можете удалить такие спам-письма с помощью нашего руководства «Как автоматически удалять спам-письма в Gmail».

Как обнаружить шпионское ПО и защитить свою приватность?

Шпионское ПО незаметно заражает устройство, чтобы следить за вашими действиями и передавать эту информацию третьим лицам. Оно может отслеживать, какие сайты вы посещаете, что скачиваете и куда ходите (если программа-шпион проникла на ваше мобильное устройство), просматривать сообщения и контакты, перехватывать платежные данные и даже пароли от учетных записей.

Что такое шпионское ПО?

Шпионское ПО хорошо прячется. Для этого оно внедряется в операционную систему устройства и работает в фоновом режиме как резидентная программа. Иногда шпионы маскируются под безвредные файлы, необходимые для работы ОС.

Шпионское ПО может проникнуть на устройство вместе с легитимным на первый взгляд приложением (всегда читайте мелкий шрифт!). Но легче всего подцепить программу-шпиона через сомнительную загрузку или фишинговую атаку.

=»Как обнаружить шпионское ПО»

Как утверждает немецкий журнал «Der Spiegel», правительственные ведомства могут даже внедрять шпионское ПО через iTunes. Специальная программа FinFisher позволяет следить за активностью пользователей в Facebook и Skype и просматривать электронные письма. Уж если правительства ей пользуются, не сомневайтесь, что преступники всего мира тоже не будут сидеть сложа руки.

Шпионское ПО можно установить на любое устройство – на настольный компьютер, ноутбук, планшет, iPhone и смартфон Android. Изначально программы-шпионы создавались для компьютеров, но сейчас они эксплуатируют уязвимости и мобильных устройств.

В этой статье мы расскажем, какие виды шпионского ПО бывают, как обнаружить их на компьютере и смартфоне и как нейтрализовать угрозу. Наши советы пригодятся владельцам любых мобильных устройств на базе iOS и Android. Мы поможем вам защитить приватность на всех устройствах, которыми вы пользуетесь.

Виды шпионского ПО

Разные программы-шпионы собирают разную информацию. Некоторые относительно безобидны – они всего лишь отслеживают историю ваших действий в браузере и отправляют данные рекламодателям. Другие просматривают ваши контакты или следят за вашими перемещениями. Но есть и откровенно вредоносное ПО, ворующее сетевые учетные данные и пароли.

Рассмотрим основные группы программ-шпионов – для чего они используются и как работают.

- Клавиатурные шпионы отслеживают нажатия клавиш на устройстве. Они собирают информацию о посещаемых веб-страницах, историю поиска в интернете и учетные данные.

- Перехватчики паролей предназначены для сбора паролей на зараженном устройстве. Это могут быть сохраненные пароли для входа на сайты, данные для входа в систему или сетевые учетные данные. Такие программы могут похищать cookie-файлы, чтобы использовать ваши идентификаторы на сайтах.

- Банковские троянцы изменяют веб-страницы, чтобы воспользоваться уязвимостями браузеров. Они задействуют поддельные банковские сайты, через которые жертвы осуществляют финансовые операции, и фиксируют нажатия клавиш, чтобы похитить учетные данные. Такие программы могут изменять транзакции (например, троянец вместо указанного счета может перевести деньги на счет киберпреступника) или передавать собранные данные на другой сервер.

- Стилеры ищут на компьютерах важную информацию – имена пользователей и пароли, номера кредитных карт, адреса электронной почты и т. д. Они также могут рассылать фишинговые письма вашим контактам.

- Мобильное шпионское ПО может отслеживать ваше местоположение, просматривать журнал вызовов, списки контактов и даже фотографии, снятые на смартфон.

- Некоторые программы умеют записывать звук и видео – они делают записи ваших телефонных разговоров и передают их посторонним. Будьте осторожны, когда разрешаете приложениям доступ к камере и микрофону смартфона или ноутбука. Шпионское ПО может воспользоваться им, чтобы записывать ваши разговоры, загружать в Сеть фотографии и аудиозаписи без вашего ведома, транслировать онлайн все, что видит камера устройства, и запускать программы для распознавания вашего лица.

- Похитители cookie-файлов могут передавать ваши данные рекламодателям. Может быть, вы даже и не против, но откуда вам знать, что именно узнают о вас посторонние?

Некоторые банковские шпионы даже объединяются с похожим вредоносным ПО, чтобы собирать еще больше информации. Например, Emotet загружал Dridex. Даже при удалении Emotet с компьютера вторая программа-шпион продолжала работать. Все чаще различные программы-шпионы идут в связке, так что вместо одной угрозы вы сталкиваетесь сразу с несколькими.

Все это очень неприятно, но, к счастью, от шпионского ПО можно защититься.

Откуда берутся программы-шпионы

Как шпионское ПО появляется на компьютерах и смартфонах? Есть несколько вариантов.

Во-первых, кто-то может намеренно установить программу, чтобы следить за вами. Это одна из причин, почему нужна блокировка экрана. Не оставляйте смартфон открытым для посторонних.

Более вероятно, что шпионское ПО попадет на устройство вместе с приложением, которое вы сами установите. Программы-шпионы часто сопровождают полезное на первый взгляд ПО – менеджеры загрузок, мастеры очистки и т. д. Иногда их включают в пакеты с видеоиграми или даже с настоящими легитимными программами. Несмотря на все усилия Apple и Google пакеты со шпионским дополнением попадают даже в официальные магазины, такие как Google Play, так что будьте бдительны!

Еще один способ распространения шпионского ПО – фишинг: вы получаете письмо со ссылкой, переходите по ней, и загружается программа-шпион. Также существуют поддельные сайты, якобы принадлежащие надежным организациям. При переходе по ссылкам на них программа-шпион загружается на компьютер или устанавливается в браузер.

Можно ли избежать заражения шпионским ПО? Вот несколько советов, с помощью которых вы не дадите шпионам проникнуть в компьютер и на смартфон.

- Обновляйте операционную систему и ПО. Регулярные исправления безопасности устраняют уязвимости, которыми могут воспользоваться преступники.

- Блокируйте экран смартфона и используйте надежные пароли на компьютерах, чтобы предотвратить несанкционированный доступ.

- Ограничьте права администратора на вашем компьютере и смартфоне. Если у вас есть права администратора или root-доступ, это облегчает задачу злоумышленникам.

- Несанкционированная перепрошивка устройств Android делает их уязвимыми для программ-шпионов. Не гоняйтесь за правами суперпользователя, если без них можно обойтись.

- Не подключайтесь к незащищенным сетям Wi-Fi или используйте для этого виртуальную частную сеть (VPN).

- Следите за разрешениями при установке приложений, особенно если программы запрашивают доступ к микрофону, камере, телефону или персональным данным. Ну зачем судоку доступ к вашей камере? Нелогичные требования приложения могут быть признаком шпионской угрозы.

- Не переходите по ссылкам из писем, если не знаете наверняка, куда они ведут. Ничего не скачивайте из подозрительных сетей для обмена файлами – эти файлы могут быть скомпрометированы.

- Установите на устройства хорошую защиту от вредоносного ПО.

Как обнаружить шпионское ПО

Даже если шпионское ПО хорошо скрывается, можно заметить следы его присутствия. Например, медленная работа компьютера может быть признаком заражения. Обращайте внимание на следующие «симптомы».

- Устройство работает медленно, время отклика увеличено.

- Неожиданно появляются рекламные сообщения и всплывающие окна (шпионское и рекламное ПО часто идут вместе).

- Появились новые панели инструментов, поисковые системы и домашние страницы, которые вы не устанавливали.

- Слишком быстро разряжается батарея.

- При входе на защищенные сайты возникают проблемы (если вам удалось войти на сайт со второй попытки, возможно, первая была на его поддельной версии и ваш пароль был передан злоумышленникам, а не банку).

- Расходуется слишком большой трафик. Это может означать, что шпионская программа ищет ваши данные и отправляет их посторонним.

- Антивирус и другое защитное ПО не работают.

- Как найти шпионское ПО на смартфоне Android? В настройках есть параметр, разрешающий загрузку и установку приложений не из Google Play. Если он включен, вы вполне могли случайно установить шпионскую программу.

- Как обнаружить программу-шпиона на iPhone? Поищите на своем устройстве приложение Cydia. Оно позволяет устанавливать ПО на смартфон, прошедший несанкционированную перепрошивку. Если такая программа есть, но вы ее не устанавливали, немедленно удалите ее.

Удаление шпионского ПО

При наличии хотя бы одного из описанных признаков воспользуйтесь программой для обнаружения и удаления шпионского ПО (функция обнаружения есть и у некоторых антивирусов).

На компьютерах Windows выявить вредоносное ПО помогает диспетчер задач. Но помните, что иногда оно маскируется под системные файлы. На устройствах Apple есть приложение «Мониторинг системы», которое показывает запущенные программы.

Шпионское ПО трудно найти и не менее сложно удалить. В некоторых программах даже прописана функция самовосстановления: если в момент удаления устройство подключено к интернету, ПО снова загрузится. Тем не менее избавиться от шпиона все же можно.

- Многие шпионские программы могут работать только на перепрошитом смартфоне. Отказ от прав суперпользователя может нейтрализовать шпионское ПО. На iPhone для этого достаточно обновить операционную систему.

- Удалять шпионское ПО со смартфона Android лучше всего в безопасном режиме (чтобы его активировать, нажмите и удерживайте несколько секунд кнопку включения – появится меню, где можно выбрать безопасный режим) или в режиме полета. Это остановит работу программы-шпиона и отключит устройство от интернета, чтобы она не установилась снова.

- Если ничего не помогло, сбросьте ваш iPhone или смартфон Android до заводских настроек. Все данные и установленные программы будут удалены, и устройство вернется в первоначальное состояние. Поэтому рекомендуем сначала сделать резервную копию данных с помощью Google или iTunes/iCloud, чтобы потом восстановить их на обновленном устройстве.

- Очистить компьютер и смартфон можно с помощью надежной программы для удаления вредоносного и шпионского ПО. Но будьте осторожны: иногда под маской антивируса скрывается сама шпионская программа. Убедитесь, что загружаете защитное ПО из доверенного источника, например с сайта «Лаборатории Касперского».

- Иногда части шпионского ПО остаются даже после полного сброса устройства – лучше проверьте его еще раз, чтобы убедиться, что все чисто.

После удаления шпионской программы очистите кеш браузера, чтобы удалить все ее следы. Проверьте, не пользовался ли кто-то вашими счетами, и смените пароли ко всем учетным записям, включая электронную почту (каждый пароль должен быть надежным и уникальным).

Чтобы больше не сталкиваться со шпионским ПО, рекомендуем установить Kaspersky Total Security 2020. Это решение сочетает в себе антивирус, менеджер паролей и VPN и полностью защитит вашу частную жизнь от посторонних глаз.

Ссылки по теме

Как обнаружить шпионское ПО и защитить свою приватность?

Как обнаружить и устранить шпионское ПО? Мы расскажем, какие программы-шпионы бывают и как от них защититься.

Источник: www.kaspersky.ru