Взлом программ — поиск и использование уязвимостей в программном обеспечении, в том числе с целью проникнуть в компьютерную систему какой-либо организации. Цели разнообразны: от простого любопытства до желания нажиться. Взламывая ПО, злоумышленник может написать эксплойт, который будет в дальнейшем использован для незаконного проникновения на компьютер жертвы; таким образом киберпреступник может скомпрометировать ресурсы предприятия для кражи конфиденциальных данных, которые могут представлять ценность на черном рынке.

Классификация способов взлома программ

В список основных способов вредоносной деятельности, связанных со взломом программ, можно включить следующие пункты.

- Брутфорс.

- Социальная инженерия.

- Уязвимости.

- Ошибки конфигурации.

Брутфорс — метод взлома парольной защиты, при котором компьютерная программа перебирает разные варианты паролей до тех пор, пока не будет найден правильный. Как правило, подбор осуществляется по словарю, однако может выполняться и путем обычной поочередной проверки всех возможных комбинаций символов.

Как взломать любую игру на монеты и гемы

Социальная инженерия представляет собой психологическое манипулирование, основанное на знании человеческих слабостей и закономерностей мышления. Для получения необходимых данных используется целый спектр уловок: фишинг, спам, шпионаж и т.д.

Поиск уязвимостей в программном обеспечении позволяет эксплуатировать ошибки, допущенные программистами при разработке приложений и сервисов, в целях дальнейшего проникновения в компьютерную систему. Несмотря на то, что многие разработчики ПО применяют средства выявления потенциальных изъянов в коде, всегда остаются лазейки, которые могут использоваться киберпреступниками.

Ошибки конфигурации программ дают возможность получать доступ к конфиденциальной информации и корпоративным ресурсам, ведут к ослаблению киберзащиты компании.

Объекты взлома

Под прицелом злоумышленника может оказаться любая программа, используемая в домашней или корпоративной среде. Распространенными целями являются игры и приложения, которые распространяются на платной основе: пираты взламывают их, чтобы выложить в общий бесплатный доступ. Однако часто взлом программ осуществляется для того, чтобы обнаружить уязвимости и в дальнейшем проникнуть через них в компьютерные системы компаний-жертв.

Источник взлома

Взломом программ занимаются профессиональные киберпреступники с целью организации массовых или целевых атак. Кроме них, поиск уязвимостей ведут исследователи проблем информационной безопасности, которые ищут бреши ради профессионального интереса или за вознаграждение от разработчиков.

Анализ риска

Любая уязвимость высокого приоритета, обнаруженная в программном обеспечении, влечет за собой риски ее эксплуатации злоумышленниками. Производители стараются реагировать на публикации об уязвимостях и на факты взлома их программ максимально оперативно, выпуская рекомендации по минимизации риска, а затем и исправления (патчи). Поэтому своевременное обновление ПО становится краеугольным камнем информационной безопасности и единственным верным методом защиты от уже известных методов атак через слабые места в программном обеспечении.

КАК ВЗЛОМАТЬ ЛЮБУЮ ИГРУ НА ANDROID

Источник: www.anti-malware.ru

Взлом программного обеспечения

Взлом программного обеспечения (англ. software cracking ) — действия, направленные на устранение защиты программного обеспечения (ПО), встроенной разработчиками для ограничения функциональных возможностей. Последнее необходимо для стимуляции покупки такого проприетарного ПО, после которой ограничения снимаются.

Крэк (также искажённое кряк и, крайне редко, крак) (англ. crack ) — программа, позволяющая осуществить взлом программного обеспечения. Как правило, крэк пригоден для массового использования. По сути, крэк является воплощением одного из видов взлома, зачастую, это обычный патч.

Для слова кряк используются следующие эвфемизмы: «лекарство», «таблэтка», «аспирин» и т. п. [1] Крякер (англ. cracker ) — человек, который занимается созданием кряков.

Источник: wiki2.org

FAQ для начинающих кракеров. Взлом программ.

>Q:Какими

программками посоветуешь пользоваться?

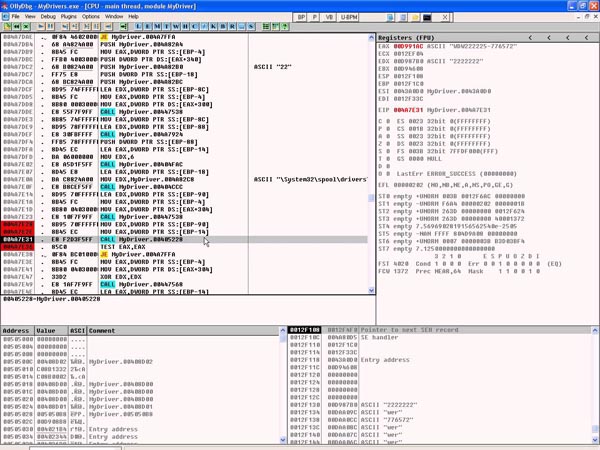

A:Отладчики:

DOS: Soft-Ice, DeGlucker, CUP /d, TD(только для

начинающих),386(тоже),

Еще есть: AFDPro, GameTools, AxeHack, но это только для

частных случаев.

WIN: Soft-Ice, TD , встроенный в WDASM32 отладчик

Вьюеры/редакторы:

DOS/WIN: HiEW, BIEW, QVIEW

WIN:WDASM32

И самая рульная вещь — IDA. Это наикрутейший

дизасемблер со многими фичами и отлично

продуманной идеологией.

Унпакеры:

DOS:unp, cup386, unpack

WIN:procdump

>Q: Хм! Думаешь мне что нибудь говорят слова

`отладчик’, `унпакер’, `дизасемблер’.

A: Хм! Очень плохо

_Отладчики_(они же дебагеры) были придуманы для

поиска ошибок в программах.Но вскоре были

приспособлены хакерами для своих нужд. А вскоре

появились специальный хакерские

отладчики.Отладчики посволяют пройти программу

по шагам, останавливаться толко в определенных

местах программы и т.д. При этом хакер полностью

контролирует трассируемую(так называется

выполнение по шагам) программу. _Унпакеры_.

Производители программ часто упаковывают свои

программы(чтобы они занимали меньше места) или

криптуют(зашифровывают) их (чтобы хакеры или

конкуренты не могли взломать/посмотреть ее).

Первое и второе усложняет взлом. Чтобы

избавиться от проблем хорошие люди делают

унпакеры/ункрипторы, которые позволяют

распаковать/раскриптовать эти программы.

_Дизасемблер_ позволяет из исполняемого файла (com,

exe, . ) получить листинг этой программы на языке

ассемблера. Ассемблер это эквивалент машинного

кода, только записаный более-менее понятными

словами и обозначениями.

>Q:Что мне нужно знать для того чтобы стать

хакером?

A:Просто знать что-то конечно недостаточно, но вот

несколько советов:

Во-первых не обойтись без знания ассемблера.

Учить его можно по-разному. Сначала нужно

почитать книжки или доки по ассемблеру, вникнуть

в устройство компьютера (прерывания,организация

памяти,ввод/вывод на уровне портов). Неплохо

написать

несколько небольших программ на асме или хотя бы

посмотреть как это делают другие. Хорошо бы

выучить какой-нить язык высокого уровня. Лично

мне кажется что для

этого идеально подходит С. Ведь С некоторые даже

называют языком среднего уровня, т.к. он наиболее

близок к ассемблеру и одновременно обладает

огромной мощью.

Потом начинайте ломать всякие кракмисы. Они ведь

для этого и сделаны Переходите

к взлому программ. Вначале посмотрите примеры, а

затем ломайте сами. Учитесь пользоваться

различными программами. Например, IDA очень трудно

освоить одним наскоком, но сколько возможностей

она дает! Soft-Ice тоже имеет много фич которые вы

можете никогда и не узнать, но при их применении

жизнь может сильно облегчиться.

>Q:Полного знания паскаля хватит, чтобы

заниматься хакингом?

A: Повторюсь что ты должны знать в первую очередь

асм. Конечно, если ты знаешь паскаль очень хорошо,

то тебе его надолго хватит одного. Но в идеале

нужно знать _несколько_ языков.

Например: ASM, C, C++,PAS, Perl и т.д.

>Q:Вот ты говоришь что IDA крутая вешь? А для чего я

ее могу применять? Ясно конечно что для

дизасемблирования, но ты говорил про всякие

крутые фичи.

A: Самое простое: поиск ссылок на строки

регистрации. Например, программа пишет тебе на

экран «Unregistered». Ты ищещь эту строку в

программе, а затем ссылки на нее. Т.е. определяешь

в каких местах программы идет обращение к этой

строке. А где-то рядом будет проверка

пароля/рег.номера. Еще такая замечательная вещь.

IDA использует технологию FLIRT. При помощи нее можно

обнаруживать в программах

вызовы функций стандартных библиотек и вместо call

12345678h

ты увидишь: call _strcpy

А что делает strcpy ты уже должен знать Еще в IDA

есть встроенный язык, очень похожий на С. С

помощью него можно вытворять с программой что

угодно: например, расшифровать зашифрованную

часть программы.

>Q:Что такое Soft-Ice и как этой прогой

пользоваться?

A:Как было сказано вначале это отладчик. Кстати,

очень крутой отладчик. По фичности он опережает

всех. А насчет пользования, то софт-айз имеет кучу

команд, и нужно знать что какая из них делает. Об

этом можно прочитать в различных ФАКах о

софтайзе.

>Q:А если нету у меня такого ФАКа? Что делать?

A:Искать! Может быть в следующей версии этого ФАКа

я добавлю команды софтайза, но пока придется

довольствоваться командой `H’. Без

параметров она выдает список всех команд с

кратким описанием, а если в качестве параметра

указать название какой-нить команды софтайза, то

получишь немного более подробную справку.

>Q:Я уже приготовился ломать, но понял что не

знаю как запускать софтайз

A:Кстати если я теперь говорю про софтайз, то я

имею ввиду виндовую версию. Софтайз запускается

из режима эмуляции ДОСа по виндами. Нужно просто

запустить файл winice.exe. Когда загрузятся винды

запускаете Symbol Loader. А в нем в File->Open. Выбираете

ломаемую прогу и Module->Load.

>Q: Все о каких-то бряках говорят. Что это?

A: Бряк, брякпоинт, брекпоинт, breakpoint — точка

останова. Отладчики позволяют поставить бряк в

каком-нить месте программы и запустить ее. Когда

программа дойдет до этого места — она

остановиться и ты окажешься в дебагере, а там

делай чего хочешь.

>Q: Один мой друг хвастался что все программы

битхаком каким-то ломает. Что это такое?

A: Битхак (bithack) — это метод взлома при котором в

программе меняются несколько бит или байт.

Например если известно что по такому-то адресу

происходит переход, если программа не

зарегестрирована, то можно команду перехода,

которая находится по

этому адресу, заменить, например, на команду NOP.

Если ты не знаешь что это за команда, то серьезнее

отнесись к изучению асма

>Q: Ясно. А что такое метод Бруте Форсе?

A: Во-первых пишется с маленькой буквы — бруте

форсе(brute force) ;)) А во вторых дословно переводиться

как метод `грубой силы’, т.е., например, простой

перебор всех возможных паролей.

>Q:Почему софтайз не дает поставить брякпоинт на

некоторые функции, например на GetDlgItemTextA?

A:Все функции храняться в библиотеках. Например

GetDlgItemTextA находится в USER32.DLL К тому же функции

грузятся в память по определенным адресам. И

брякпоинты ставятся не на функции а на адреса

соответсвующие им. А что бы софтайз знал где — что,

нужно экспортировать в софтайз нужные

библиотеки. Делается это в winice.dat

Обычно эти строки уже есть, но закомментированы и

нужно просто убрать `;’

>Q:Все сделал, загрузил. Теперь хочу начать

ломать программу. Она спрашивает

регистрационный номер(РН). Что делать?

A:Нужно отыскать место где сравнивается

введенный номер с нужным и подправить его

чуть-чуть

>Q: Отыскать? А как?

A: Можно несколькими путями.

1. Отлавливаем место где вводится РН. Затем

трассируем по шагам пока не найдем сравнение.

Здесь обчно делают так bpx GetDlgItemTextA ставят бряк на

функцию, при помощи которой обычно считывается

строка из окна ввода. Можно ставить бряки на

другие функции GetDlgItem*, GetWindowText*, hmemcpy. Хочу

обратить внимание на последнюю. Она просто

выполняет копирование участка памяти, но она

применяется поголовно всеми функциями ввода

данных. Поэтому бряк можно ставить и на нее. Но

нужно помнить, что она может вызывается и при

простом копировании данных, поэтому бряк на нее

нужно ставить только перед нажатием кнопки `OK’.

Ввод РН можно отловить и так: Ввели РН. И не

нажимая ОК жмете Ctrl+D. Теперь вы в софт ксора к

данным дает исходные данные.

Источник: xakep.ru