Практическая работа №5 Освоение программных средств для работы с электронными хранилищами паролей

- генерации сложных паролей;

- ведения базы паролей с указанием ресурса, для доступа к которому требуется ввод данного пароля, и идентификатора пользователя («логина»);

- защиты базы паролей от несанкционированного доступа с помощью шифрования;

- выполнения других функций.

- Начать сеанс работы под указанным преподавателем именем.

- Скопировать в свою индивидуальную папку на рабочей станции (внутри папки Мои документы) папку Хранение паролей из указанного преподавателем места на сервере.

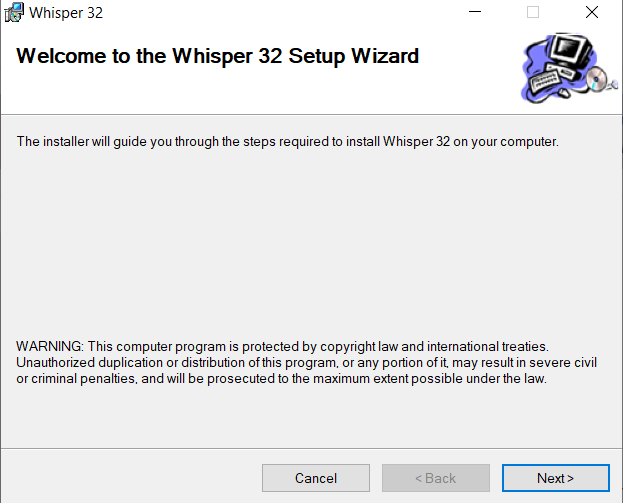

- Открыть файл whisper.msi и установить менеджер паролей Whisper 32. После завершения установки начать работу с этой программой с помощью команды главного меню Пуск | Программы | Whisper 32, изучить и освоить основные функции этого менеджера паролей:

- создание, открытие, сохранение, защита паролем, печать и экспорт списка паролей (меню File);

- добавление, редактирование и удаление пароля из списка, копирование и «вырезание» пароля в буфер, вставка пароля из буфера, очистка буфера, загрузка документа по его адресу URL, просмотр комментариев (меню Edit);

- управление просмотром списка паролей и другими настройками программы, запрет отображение символов паролей, блокировка работы с программой (меню View);

- включить в отчет о выполнении лабораторной работы

Подключение к базе данных MySQL в Node.js

- ответ на вопрос, как создать новый список паролей и защитить его от несанкционированного доступа;

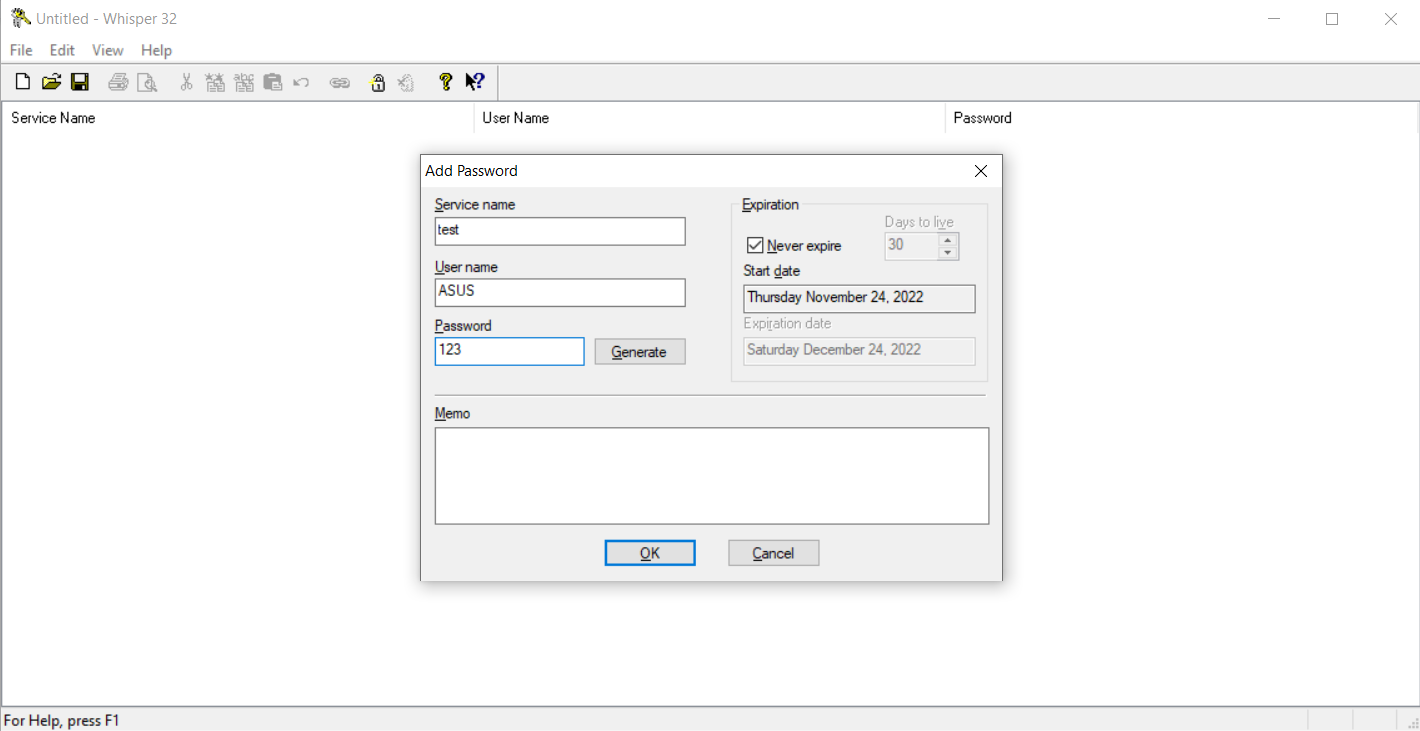

- ответ на вопрос, как добавить к списку новый пароль и какую информацию следует указать при этом;

- ответ на вопрос, как сгенерировать новый пароль требуемой сложности;

- ответ на вопрос, как скрыть символы пароля при просмотре списка паролей, но сохранить при этом возможность ввода пароля для получения доступа к нужному ресурсу;

- ответ на вопрос, как шифруется список паролей;

- копии экранных форм, полученных при выполнении п. 3;

- создание и защита новой базы паролей (нового пользователя программы);

- добавление, редактирование и удаление заметок (паролей) в базу;

- создание и удаление папки;

- генерация «логина» и пароля требуемой сложности;

- включить в отчет о лабораторной работе:

- ответ на вопрос, как создать новую базу паролей и защитить ее от несанкционированного доступа;

- ответ на вопрос, как добавить в базу новый пароль и какую информацию следует указать при этом;

- ответ на вопрос, как сгенерировать новый пароль («логин») требуемой сложности;

- ответ на вопрос, какие средства безопасности предусмотрены в программе при работе с паролями;

- ответ на вопрос, как шифруется база паролей;

- копии экранных форм, полученных при выполнении п. 4;

Создание базы данных Firebird

- создание, открытие, сохранение, просмотр свойств, восстановление, импорт и экспорт, защита данных проекта (меню Проект);

- управление просмотром проекта и отображением символов паролей (меню Вид);

- создание и удаление папок (меню Папки);

- добавление, редактирование и удаление учетной записи (аккаунта) в проект, копирование и «вырезание» пароля в буфер, загрузка документа по его адресу URL (меню Аккаунт);

- включить в отчет о лабораторной работе

- ответ на вопрос, как создать новый проект и защитить его от несанкционированного доступа;

- ответ на вопрос, как добавить в проект новый пароль и какую информацию следует указать при этом;

- ответ на вопрос, как сгенерировать новый пароль требуемой сложности;

- ответ на вопрос, какие средства безопасности предусмотрены в программе при работе с паролями;

- ответ на вопрос, как шифруется база паролей;

- копии экранных форм, полученных при выполнении п. 5;

- создание, добавление, открытие, сохранение, импорт и экспорт, безопасное удаление парольной базы данных, установка защиты от несанкционированного доступа к парольной базе данных (меню Файл);

- управление просмотром записей в парольной базе данных (меню Просмотр);

- поиск записи в парольной базе данных (меню Поиск);

- переименование и удаление раздела, добавление, изменение, дублирование и удаление записи в парольной базе данных (меню Изменить);

- копирование пароля и имени в буфер, очистка буфера, временная блокировка доступа к базе данных, загрузка документа по его адресу URL, изменение настроек программы (меню Инструменты);

- включить в отчет о лабораторной работе

- ответ на вопрос, как создать новую парольную базу данных и защитить ее от несанкционированного доступа;

- ответ на вопрос, как добавить в базу данных новый пароль и какую информацию следует указать при этом;

- ответ на вопрос, как сгенерировать новый пароль требуемой сложности;

- ответ на вопрос, какие средства безопасности предусмотрены в программе при работе с паролями;

- ответ на вопрос, как шифруется база паролей;

- копии экранных форм, полученных при выполнении п. 6;

- создание, открытие и сохранение парольной базы (меню Файл);

- добавление, редактирование, удаление и копирование записи в парольной базе (меню Правка);

- изменение настроек программы, установка защиты от несанкционированного доступа к базе паролей (меню Настройки);

- включить в отчет о лабораторной работе

- ответ на вопрос, как создать новую базу паролей и защитить ее от несанкционированного доступа;

- ответ на вопрос, как добавить в базу новый пароль и какую информацию следует указать при этом;

- ответ на вопрос, можно ли сгенерировать новый пароль требуемой сложности;

- ответ на вопрос, какие средства безопасности предусмотрены в программе при работе с паролями;

- ответ на вопрос, как шифруется база паролей;

- копии экранных форм, полученных при выполнении п. 7;

- создание, сохранение, открытие, слияние, импорт и экспорт парольной базы данных, установка защиты базы данных от несанкционированного доступа (меню File);

- добавление, редактирование, удаление, переименование, поиск записи, добавление группы в парольную базу данных, копирование в буфер паролей и имен, очистка буфера (меню Edit);

- управление просмотром записей в парольной базе данных (меню View);

- резервное копирование и восстановление парольной базы данных, изменение настроек программы (меню Manage);

- включить в отчет о лабораторной работе

- ответ на вопрос, как создать новую парольную базу данных и защитить ее от несанкционированного доступа;

- ответ на вопрос, как добавить в парольную базу данных новый пароль и какую информацию следует указать при этом;

- ответ на вопрос, как сгенерировать новый пароль требуемой сложности;

- ответ на вопрос, какие средства безопасности предусмотрены в программе при работе с паролями;

- ответ на вопрос, как шифруется парольная база данных;

- копии экранных форм, полученных при выполнении п. 8;

- создание, сохранение, открытие, печать, импорт и экспорт парольной базы данных, установка защиты базы данных от несанкционированного доступа, блокировка работы с программой (меню File);

- добавление, редактирование, удаление, дублирование записи, добавление, изменение и удаление группы, добавление подгруппы, поиск в парольной базе данных или в ее отдельной группе, копирование пароля или имени в буфер, загрузка документа по его адресу URL (меню Edit);

- управление просмотром записей в парольной базе данных (меню View);

- настройка мастера создания шаблонов паролей, изменение настроек программы (меню Tools);

- включить в отчет о лабораторной работе

- ответ на вопрос, как создать новую парольную базу данных и защитить ее от несанкционированного доступа;

- ответ на вопрос, как добавить в парольную базу данных новый пароль и какую информацию следует указать при этом;

- ответ на вопрос, как сгенерировать новый пароль требуемой сложности;

- ответ на вопрос, какие средства безопасности предусмотрены в программе при работе с паролями;

- ответ на вопрос, как шифруется парольная база данных;

- ответ на вопрос, в каких форматах возможны импорт и экспорт парольной базы данных;

- копии экранных форм, полученных при выполнении п. 9;

- создание, редактирование, установка защиты на персональную базу данных (редактор персон);

- создание и редактирование заметок (редактор заметок);

- генерация паролей (меню Инструменты любого редактора);

- включить в отчет о лабораторной работе

- ответ на вопрос, как создать новый профиль с персональной информацией и защитить его от несанкционированного доступа;

- ответ на вопрос, какая персональная информация может быть включена в профиль;

- ответ на вопрос, как создать и защитить от несанкционированного доступа новую заметку;

- ответ на вопрос, как сгенерировать новый пароль требуемой сложности;

- ответ на вопрос, как шифруется персональная информация;

- копии экранных форм, полученных при выполнении п. 10;

Похожие:

|

Методическое пособие сборник практических работ по мдк. 04. 02 «информационная безопасность» Сборник практических работ по мдк. 04. 02 «информационная безопасность» пм 04 «организация защиты информации и процессов, обеспечение. |

|

Методические указания по проведению практических занятий для мдк. Правила внутреннего распорядка и техника безопасности при выполнении практических работ |

|

Методические указания к проведению практических занятий Часть 1 Цибизова А. А., Самотруева М. А., Фельдман Б. В. Фармацевтическая технология: методические указания к проведению практических занятий. |

|

Методические указания к проведению практических занятий по дисциплине «Менеджмент» Методические указания к проведению практических занятий по дисциплине «Менеджмент» / С. Б. Олифер, Н. В. Челохьян, А. В. Малых; Рост. |

|

Методические указания к проведению практических занятий по дисциплине. М 545 Методические указания к проведению практических занятий по дисциплине «Микробиология, вирусология» для студентов педиатрического. |

|

Методические указания к практическим занятиям рпк «Политехник» Методические указания предназначены для проведения практических занятий по дисциплине “Базы данных” в соответствии со стандартом. |

|

Теория информационной безопасности и методология защиты информации 5 Российской Федерации. В чем заключается сущность защиты информации, ее место в системе информационной безопасности, информация как. |

|

Методические указания по проведению практических занятий Методические указания рассмотрены и одобрены на заседании пцк по укрупненной группе 140000 Электроснабжение (нпо и спо) |

|

Методические указания по выполнению практических занятий адресованы обучающимся Методические указания для выполнения практических занятий являются частью основной профессиональной образовательной программы гбпоу. |

|

«Миллеровский техникум агропромышленных технологий и управления (дсхт)». . |

|

Методические указания по организации практических занятий по дисциплине «Иностранный язык» «Иностранный язык». Настоящие методические указания содержат темы практических занятий, цели, а также разноплановые задания, которые. |

|

Методические указания для выполнения практических занятий по общей. Методические указания предназначены для подготовки и проведения практических занятий по биологии студентами средних специальных учебных. |

|

Методические рекомендации по проведению практических занятий по дисциплине. Методическая разработка предназначена для использования студентами специальности: 230105 «Программное обеспечение вычислительной. |

|

Методические указания по выполнению практических занятий оп. 10. Методические указания по выполнению практических работ // Составитель Г. Ц. Ольшевская – Омск: бпоу оо опэк 2016. с. 62 |

|

Методические рекомендации по проведению практических занятий общеобразовательной. Методические рекомендации по организации практических занятий студентов по общеобразовательной дисциплине оуд. №2 «Английский язык». |

|

Методические указания по организации лабораторных работ и практических. Методические указания предназначены для совершенствования теоретических знаний и формирования практических умений и навыков по мдк. |

Источник: rykovodstvo.ru

лаба. Отчет по выполнению лабораторной работы 2 по дисциплине Информационная безопасность

Единственный в мире Музей Смайликов

Самая яркая достопримечательность Крыма

Скачать 4.48 Mb.

МИНОБРНАУКИ РОССИИ

высшего образования

«Московский государственный технологический университет «СТАНКИН»

(ФГБОУ ВО «МГТУ «СТАНКИН»)

| Институт информационных технологий | Кафедра управления и информатики в технических системах |

Отчет по выполнению лабораторной работы №2

по дисциплине « Информационная безопасность»

Направление подготовки: 09.03.03 «Прикладная информатика»

Профиль «Управление данными»

Оценка Подпись Дата

Лымарь С. А. ______________________21.09.2022 Подпись Дата

Цель работы

Изучение программных средств защиты от несанкционированного доступа и разграничения прав пользователей

Ход выполнения работы

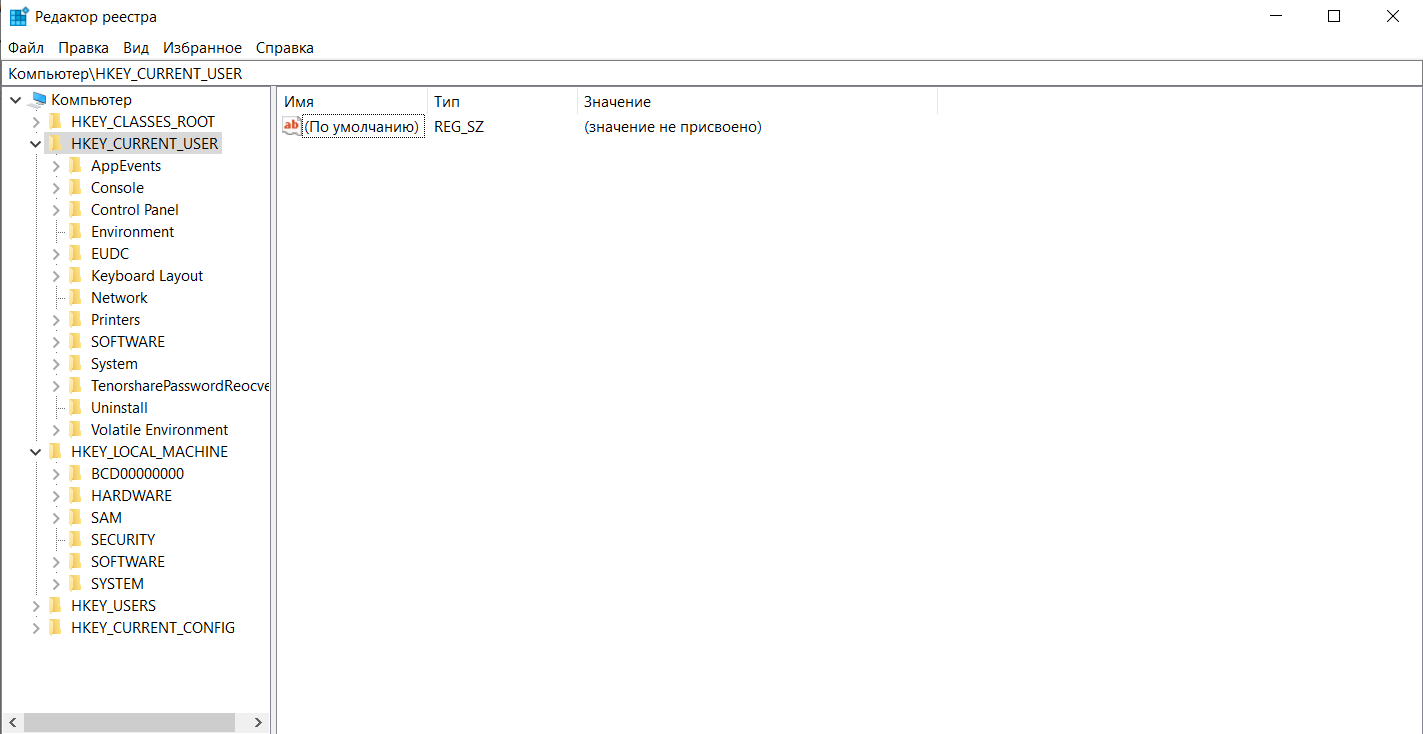

Реестр Windows – некоторого рода база данных, хранящая практически всю важную информацию о том, что связано с системой аппаратного обеспечения, настройками приложений, установленными программами, профилями пользователей и т.д.

HKEY_CURRENT_USER – в данной ветке находятся сведения об учетной записи пользователя, в данный момент зашедшего в системы. Сюда можно отнести различные настройки и элементы персонализации.

HKEY_LOCAL_MACHINE — независимо от статуса пользователя, эта ветка содержит все системные разделы, в том числе любые аппаратные настройки, параметры программного обеспечения и т.д.

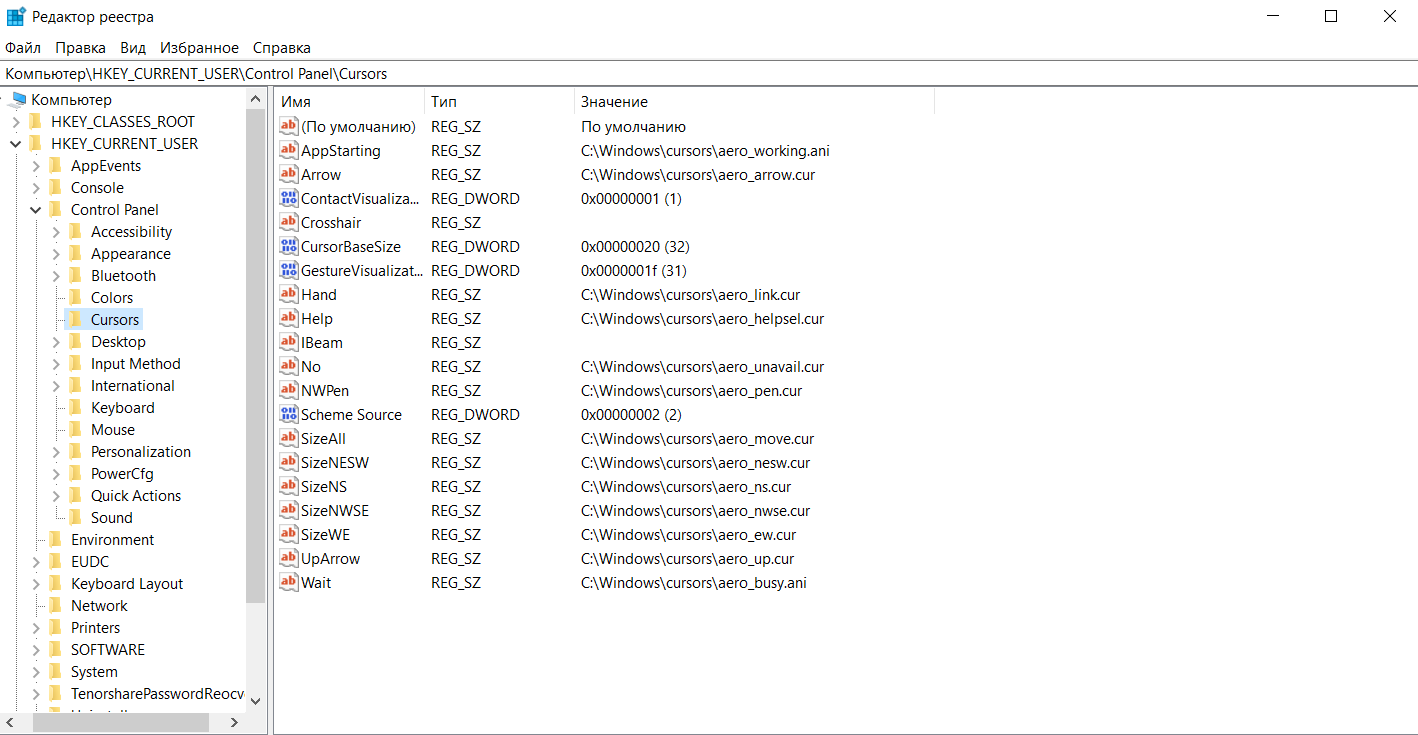

1) Работа с реестром Windows

Рис 1. Структура разделов реестра Windows

Рис 2. Пример структуры каталога реестра Windows

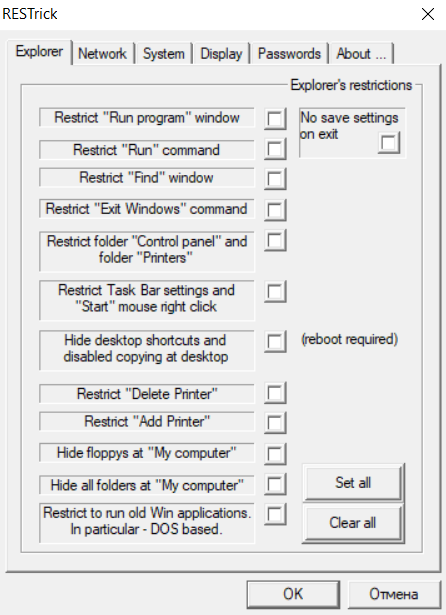

2) Скачать файл rt.zip

3) Извлечь файл RESTrick.exe

4) Работа с программой RESTrick

Приложение RESTrick — это мощный инструмент, который помогает настроить систему Windows. Приложение позволяет обеспечить безопасность системы и защиту файлов, устанавливать различные ограничения в системе, и настраивать систему для разных профилей пользователей.

Рис 3. Скриншот программы RESTrick

Рис 4. Скриншот программы RESTrick, вкладка “Explorer”

Во вкладке “Explorer” можно установить ограничения на проводник системы, к примеру – запретить исполнение команды поиска (Restrict “Find” window)

Рис 5. Скриншот программы RESTrick, вкладка “System”

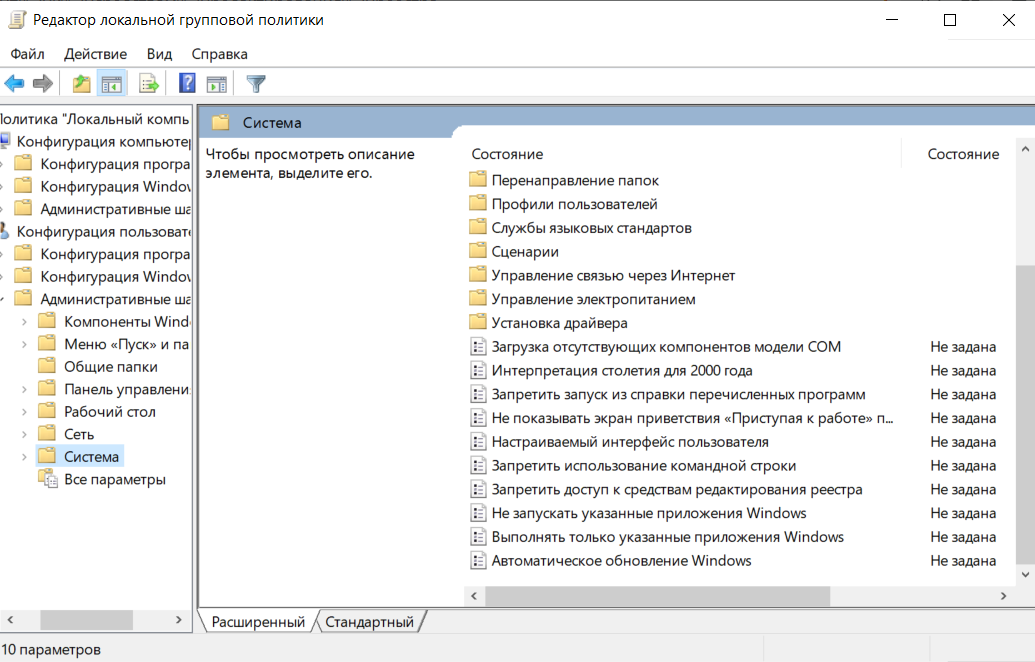

Во вкладке “System” можно установить ограничения на систему, к примеру – запретить запускать register.exe (Restrict to run Registry editor)

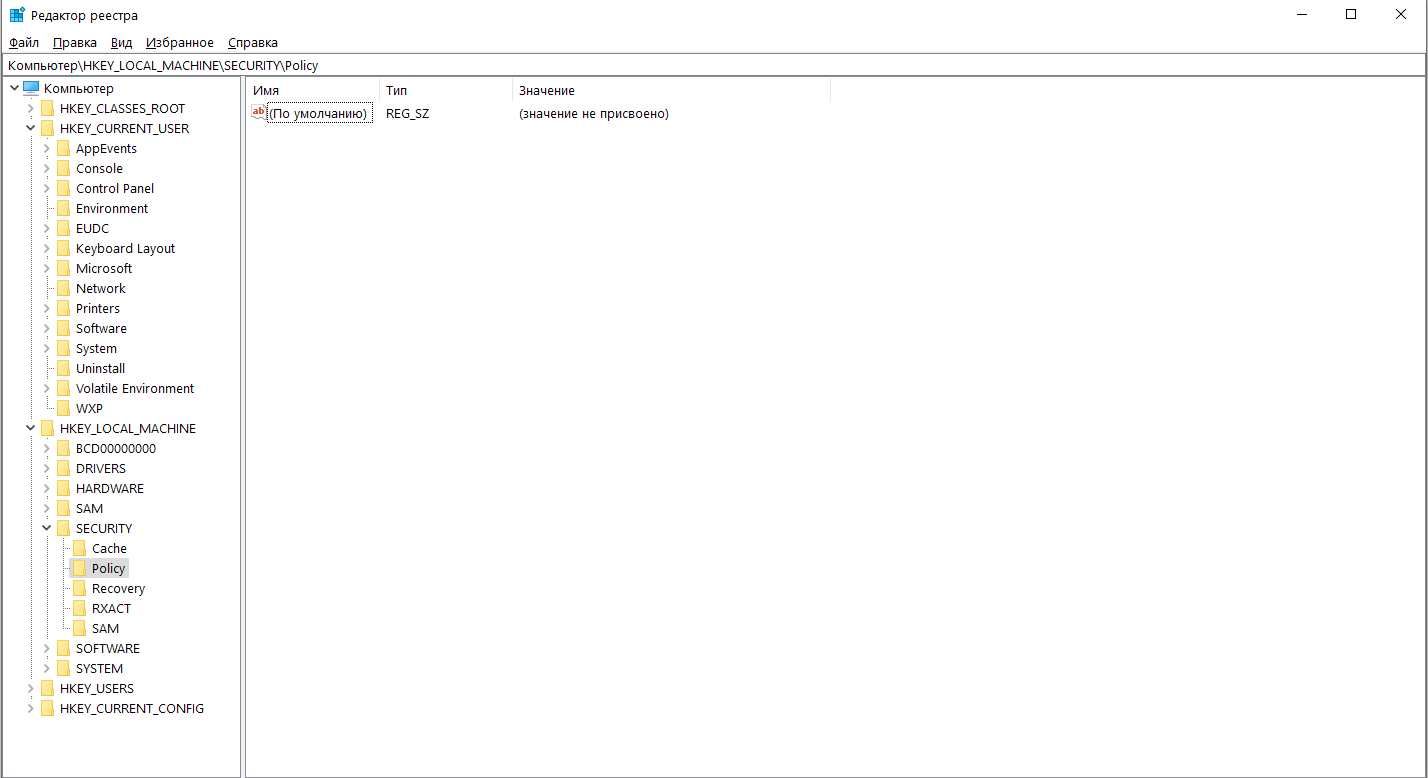

Рис 6. HKEY_LOCAL_MACHINE в разделе “Политика безопасности”

Рис 7. Политика безопасности в HKEY_CURRENT_USER

5) Блокировка пользователя

Для включения режима блокировки пользователя в целях защиты от несанкционированного доступа необходимо нажать сочетание клавиш WIN + L, при этом необходимо, чтобы в настройках системы был установлен пароль для учетной записи.

Рис 8. Блокировка пользователя

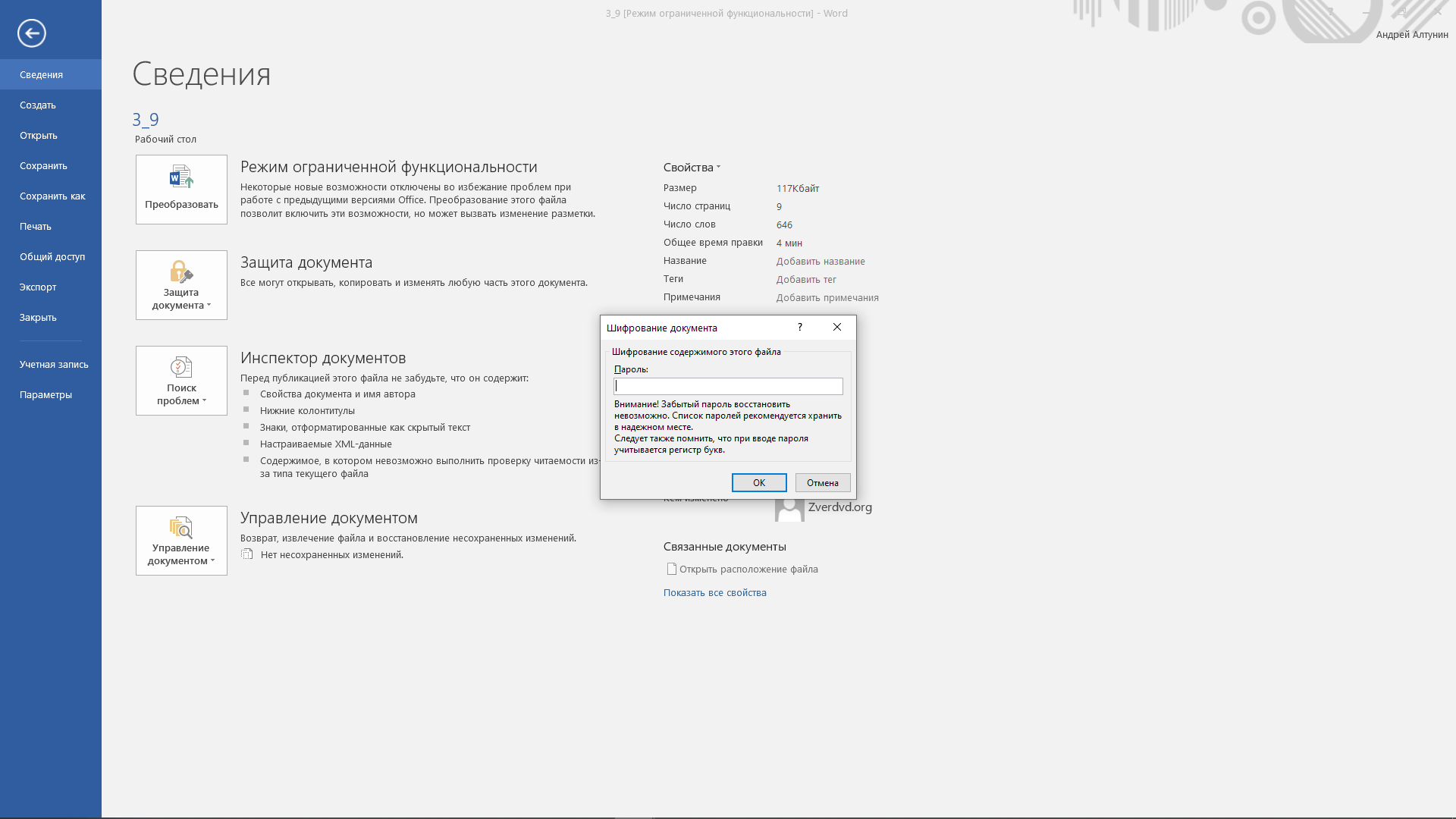

6) Защита документов Word

Рис 8. Защита документа Word при помощи пароля

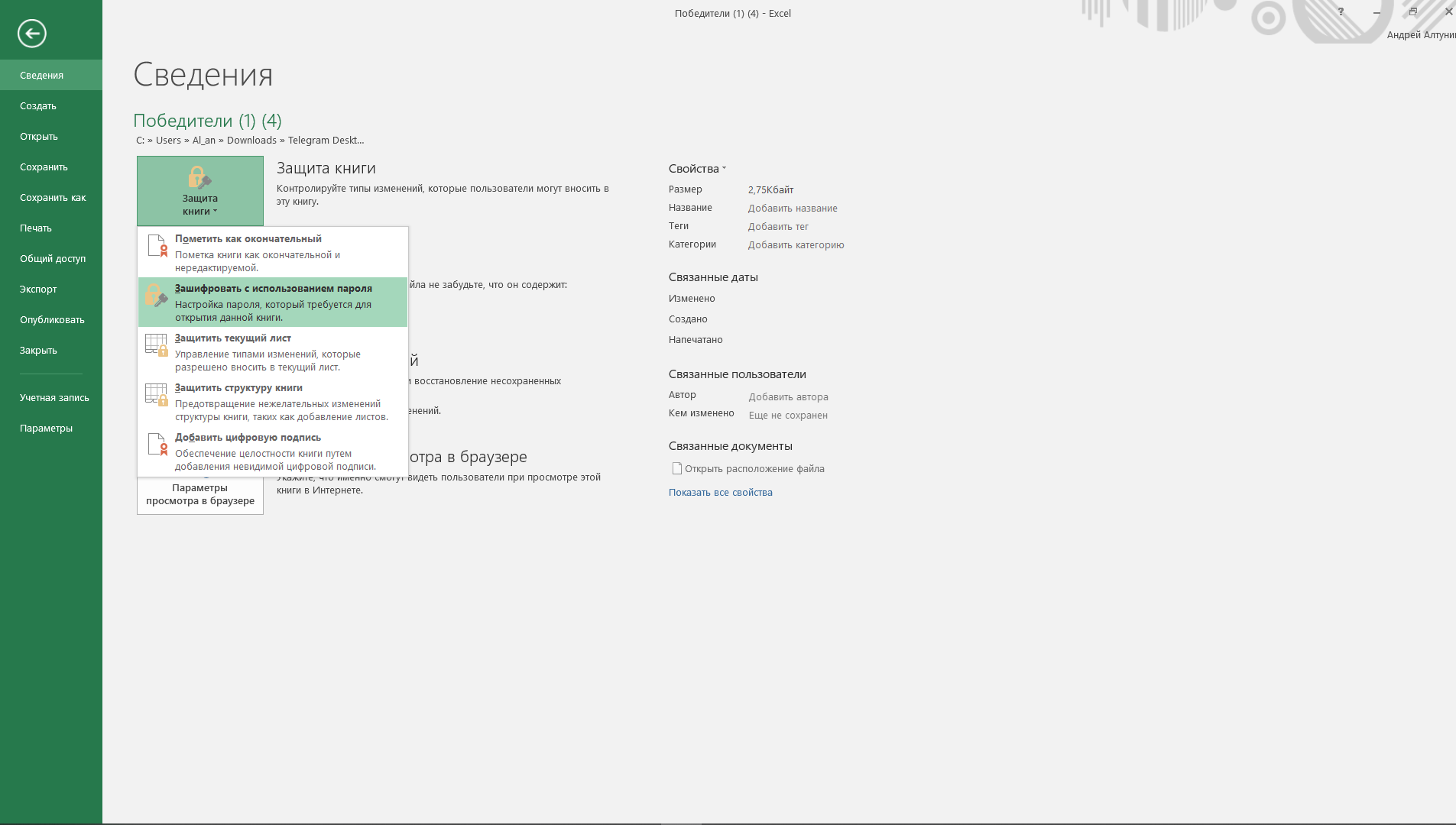

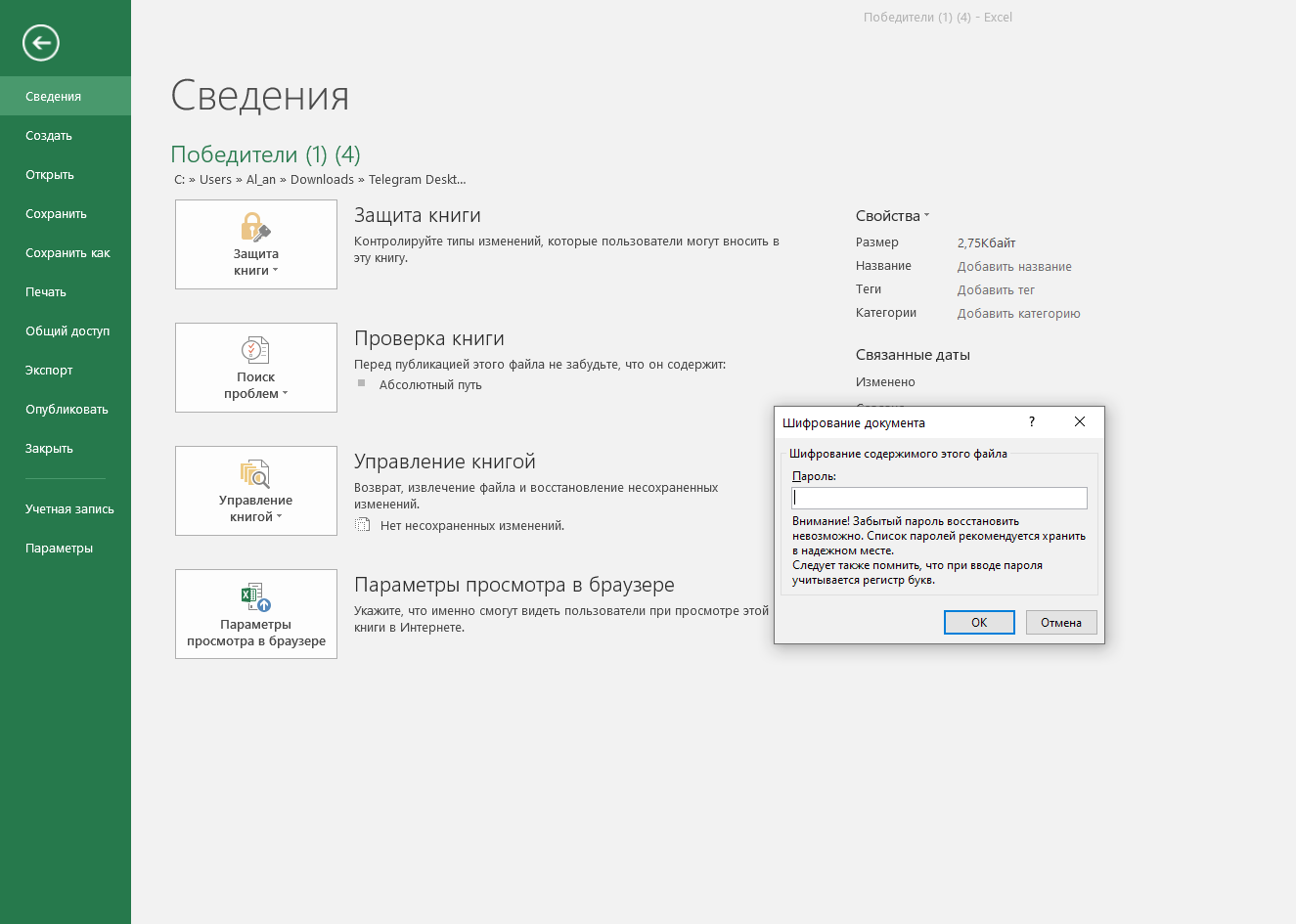

7) Защита документов Excel

Рис 8,9. Защита документа Excel при помощи пароля

8) Копирование файла whisper.zip

9) Установка Whisper 32

10) Запуск Whisper 32

Whisper32 — это программа, предназначенная для того, чтобы помочь управлять паролями от различных приложений и служб.

Рис 10. Рабочая область Whisper 32

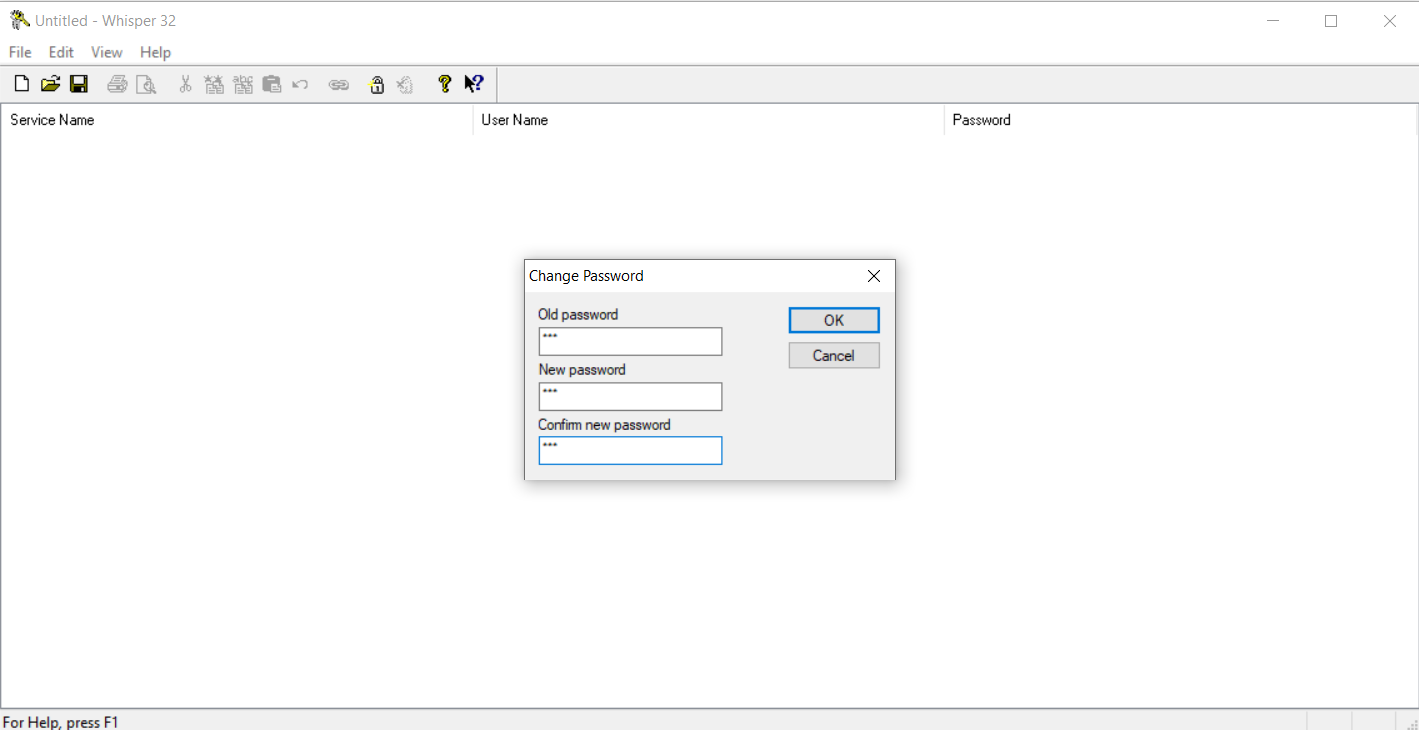

Рис 11. Смена пароля

Рис 12. Добавление пароля

Рис 13. Генерация пароля

Рис 14. Разграничение доступа к ресурсам

12) Разграничение доступа к принтерам и разделам реестра

Рис 15. Разграничение доступа к принтерам

Рис 16. Разграничение доступа к редактированию реестра

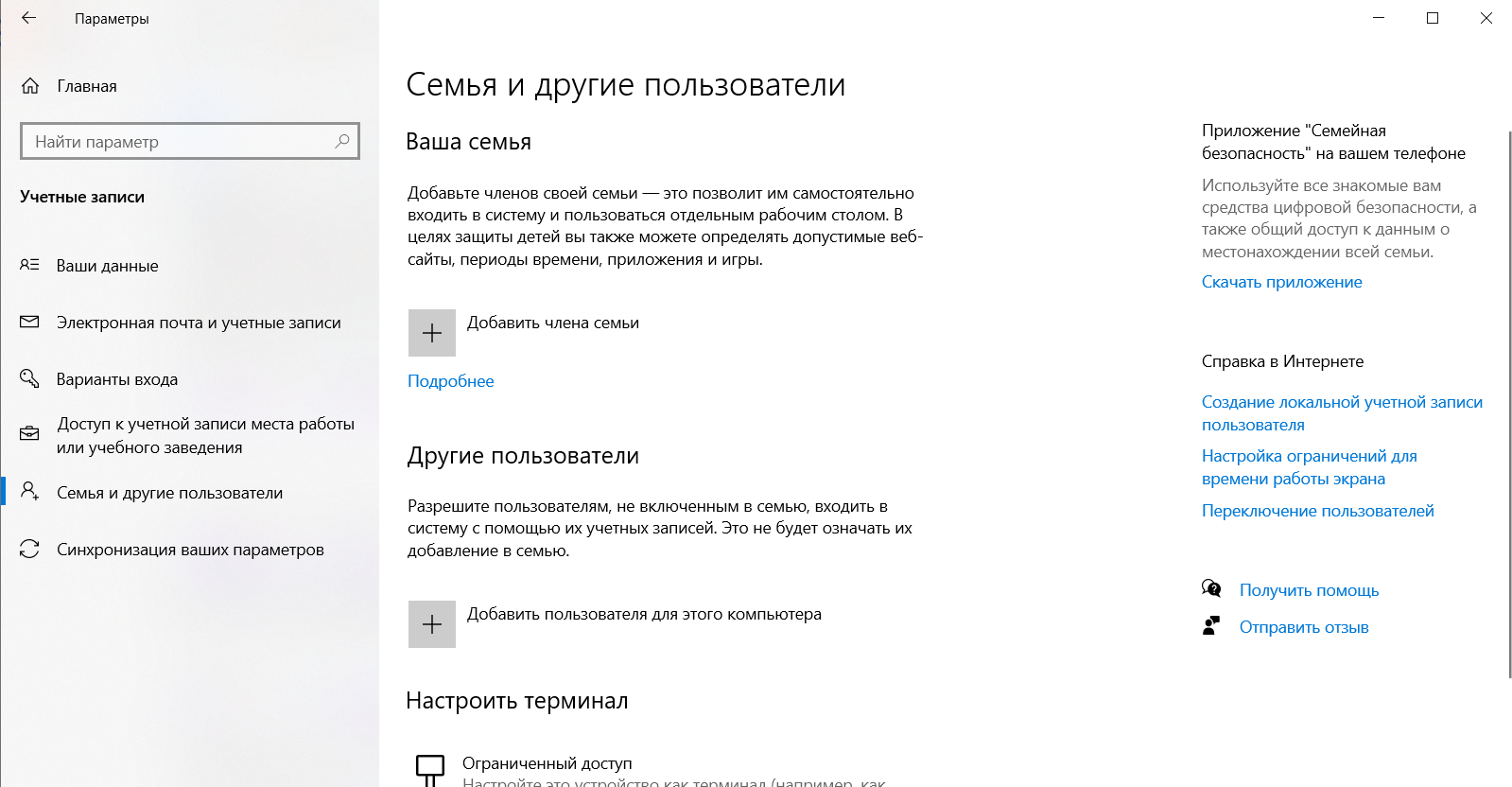

13) Создание и изменение учетных записей пользователей и групп

Рис 17. Учетная запись

Рис 18. Добавление пользователей

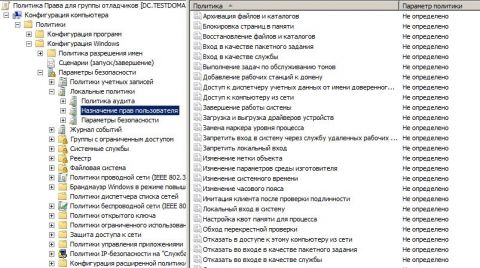

Рис 19. Назначение прав пользователям

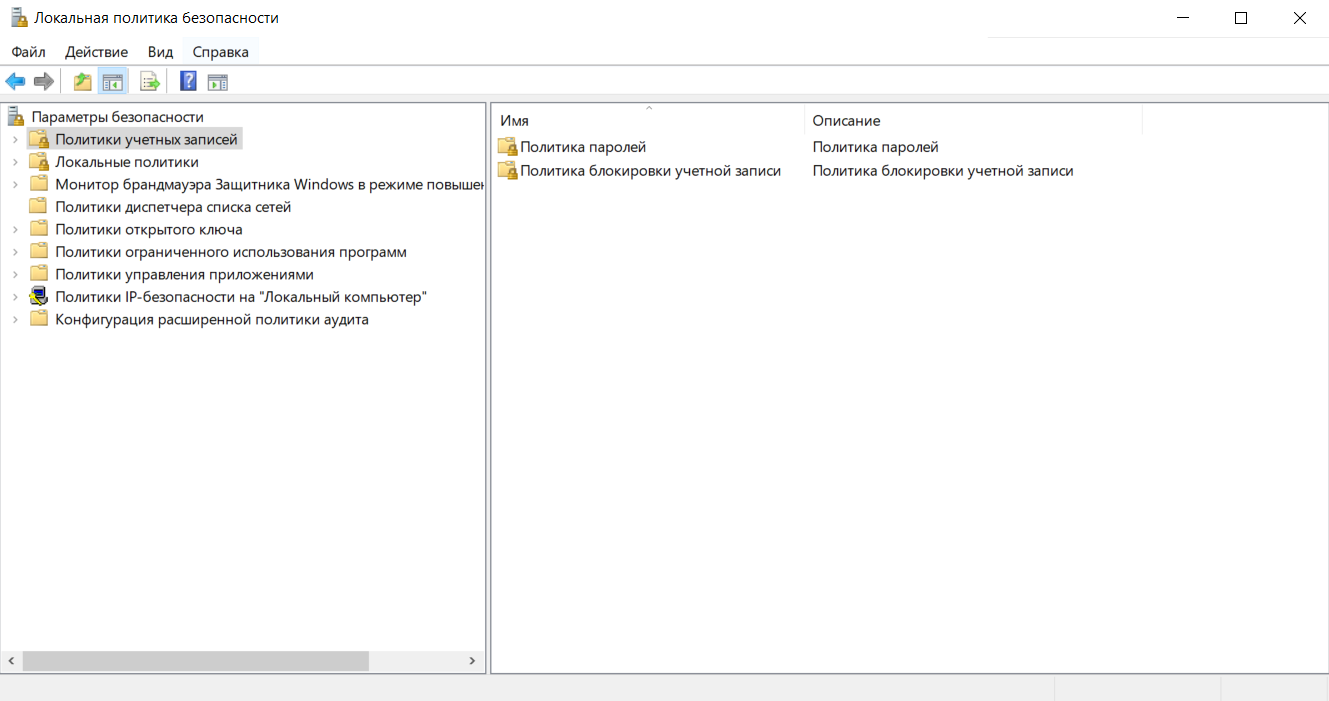

15) Локальная политика безопасности

Рис 20. Локальная политика безопасности

Рис 21. Политика блокировки учетной записи и паролей

- В чем недостаточность средств ограничения прав пользователей, предоставляемых программой restrick.exe? (Ответ: бедный функционал, невозможность задать ограничения для определенных групп пользователей)

- Как реализована (в чем выражается) защита документов Microsoft Office от изменения с помощью паролей? (Ответ: происходит шифрование документа с помощью алгоритма AES-128 и его дешифровка при предъявлении необходимого пароля)

- Для чего в программе whisper.exe предназначена функция Generate? (Ответ: для генерации пароля с заданными параметрами (какие символы будут использоваться, в каком количестве и т.д.))

- Как скрыть отображаемые на экране пароли из базы данных программы whisper.exe, но при этом сохранить возможность их переноса в требуемую программу? (Ответ: использовать вкладку View -> Display password )

- Кто управляет разрешениями на доступ к принтерам и почему? (Ответ: Все пользователи по умолчанию имеют право печати, а управлять принтерами могут члены групп Администраторы , Операторы печати, Создатель-владелец )

- Кто управляет разрешениями на доступ к разделам реестра и почему? (Ответ: доступ к веткам HKEY_CURRENT_USER и HKEY_USERS доступы для чтения и записи обычному юзеру по умолчанию. Администратор обладает правами доступа не только для чтения, но и редактирования закрытых для обычных пользователей веток)

Источник: topuch.com

Как установить Whisper на Windows 10

Whisper — это бесплатная система распознавания речи от OpenAI. Проблема в том, что у нее нет веб-версии как у ChatGPT. Придется устанавливать вручную, читать гайды, написанные разработчиками для разработчиков, писать какой-то код и так далее. На самом деле попробовать нейросеть можно прямо из браузера, но это будет медленно и грустно. Мы будем устанавливать whisper на ПК, и использовать мощность видеокарты для работы.

Whisper — это универсальная модель распознавания речи. Он обучен на большом наборе данных разнообразного аудио, а также является многозадачной моделью, которая может выполнять многоязычное распознавание речи, а также перевод речи и идентификацию языка.

Процесс распознавания аудио в текст с Whisper

записал короткое видео, в котором показан процесс транскрибации аудио в текст на ПК с windows 10 whisper

Транскрибация бывает полезна при реализации некоторых проектов, узнайте больше про транскрибацию записи телефонных разговоров

Скачиваем проект Whisper с hithub

Основные требования при установке Whisper на Windows 10

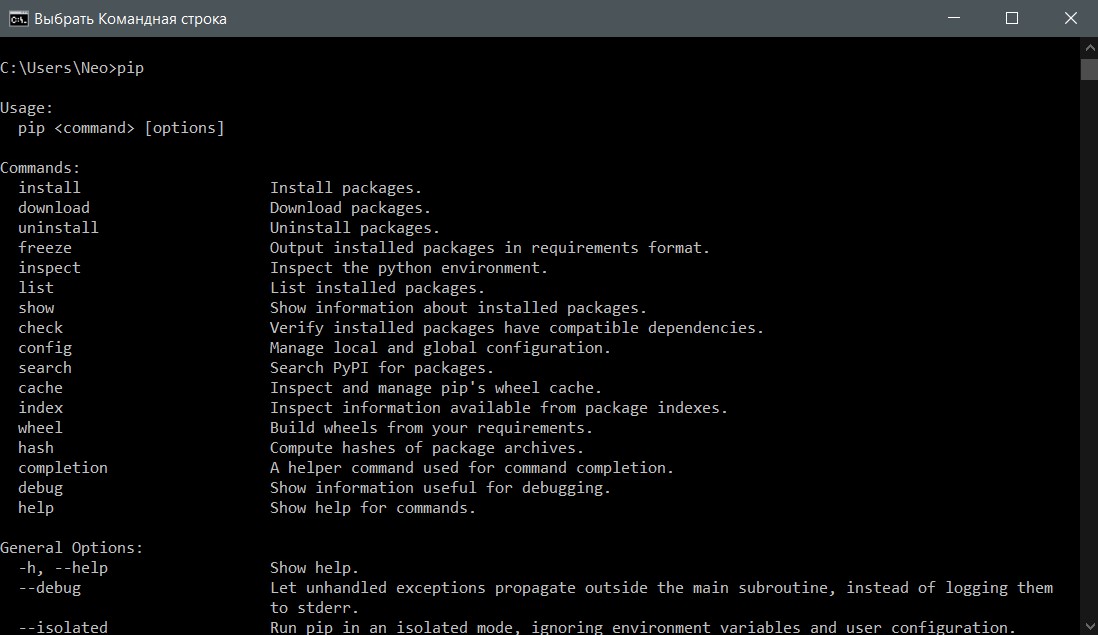

Проверяем, установлен ли у вас на ПК Python

В командной строке введите

python

Если питон установлен, терминал выведет информацию в версией, например Python 3.10.9

если этого не случилось

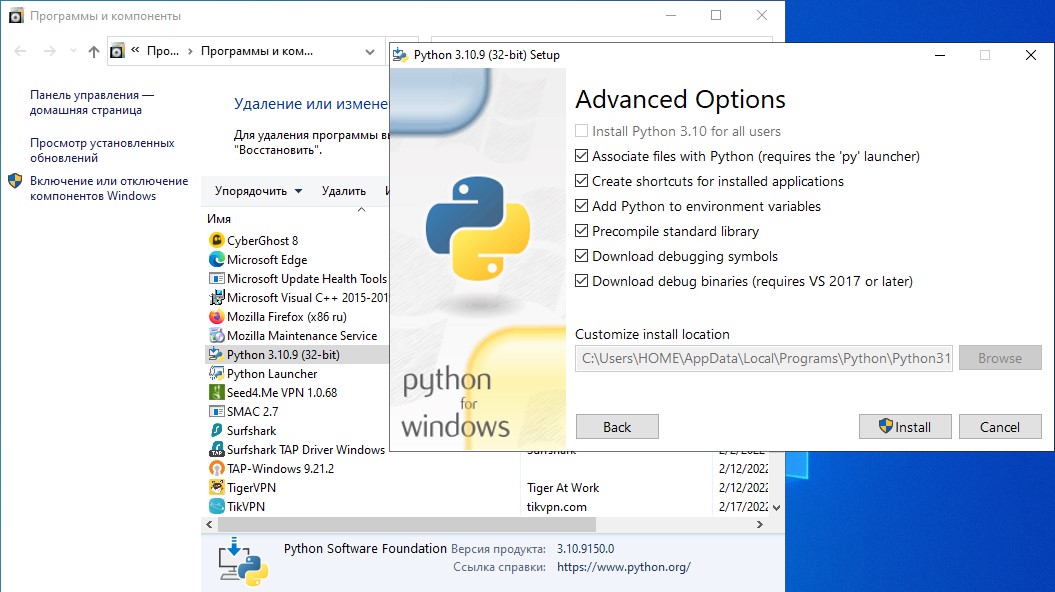

Устанавливаем Python

Берем релиз Python 3.10.9 32bit Windows installer или Python 3.9.9 cannot be used on Windows 7 or earlier

После установки проверим успешно ли все прошло, в cmd командуем

Если pip не работает

Ну вот мы и получили уведомление

‘Pip‘ Is Not Recognized As An Internal Or External Command

echo %PATH%

если нашли в ответе типа

C:UsersHOMEAppDataRoamingPythonPython39Scripts

значит все работает, если нет Windows key + R и

sysdm.cpl

вкладка Дополнительно (Advanced), затем Переменные среды (Environment Variables)

системные переменные Path — изменить, добавить новый и по умолчанию добавляем путь

C:UsersHOMEAppDataRoamingPythonPython39Scripts

setx PATH “%PATH%; C:UsersHOMEAppDataRoamingPythonPython39Scripts

если не получилось, в панели управления делаем так

все заработало, обязательно делаем pip upgrade в cmd

python.exe -m pip install —upgrade pip

Устанавливаем pytorch

Для реализации транскрибации с использованием GPU качаем и устанавливаем torch. Мы использовали Python 3.9.9 и PyTorch 1.10.1 для обучения и тестирования наших моделей, но ожидается, что код будет совместим с Python 3.8–3.10 и последними версиями PyTorch.

вот например команда для установки pytorch:

pip3 install torch torchvision torchaudio —index-url https://download.pytorch.org/whl/cu117

pip3 uninstall torch

Устанавливаем декодер ffmpeg

Также требуется, чтобы в вашей системе был установлен инструмент командной строки ffmpeg , который доступен в большинстве менеджеров пакетов, устанавливаем его на Windows через команду cmd:

choco install ffmpeg

Доступные модели и языки

| Size | Parameters | English-only model | Multilingual model | Required VRAM | Relative speed |

|:——:|:———-:|:——————:|:——————:|:————-:|:—————:|

| tiny | 39 M | `tiny.en` | `tiny` | ~1 GB | ~32x |

| base | 74 M | `base.en` | `base` | ~1 GB | ~16x |

| small | 244 M | `small.en` | `small` | ~2 GB | ~6x |

| medium | 769 M | `medium.en` | `medium` | ~5 GB | ~2x |

| large | 1550 M | N/A | `large` | ~10 GB | 1x |

Существует пять размеров моделей, четыре версии только на английском языке, предлагающие компромисс между скоростью и точностью. Ниже приведены названия доступных моделей, их примерные требования к памяти и относительная скорость.

Производительность Whisper сильно различается в зависимости от используемого языка.

Установка Whisper на Windows 10

Устанавливаем Whisper

Вы можете скачать и установить (или обновить) последнюю версию Whisper с помощью следующей команды в консоли командной строки cmd так:

pip install -U openai-whisper

pip install git+https://github.com/openai/whisper.git

Модель преобразования последовательности к последовательности Whisper обучается различным задачам обработки речи, включая распознавание многоязычной речи, перевод речи, идентификацию разговорного языка и обнаружение голосовой активности. Все эти задачи совместно представлены в виде последовательности токенов, которые должны быть предсказаны декодером, что позволяет одной модели заменить множество различных этапов традиционного конвейера обработки речи. Формат многозадачного обучения использует набор специальных токенов, которые служат спецификаторами задач или целями классификации.

Запускаем конфигурацию транскрибации Whisper на Windows10 через cmd

whisper «F:audio.mp3» —model medium —device cuda —task transcribe

Файлы транскрибации будут лежать в указанной директории cmd

пример возможных конфигураций whisper

whisper “C:speech to texttest.mp3″ —model medium.en —device cpu

whisper «C:speech to texttest.mp3» —model medium.en —device cuda

whisper «C:speech to texttest_video.mp3» —language tr —model small —device cuda —task translate —task transcribe

whisper «C:speech to texttest.mp3» —language tr —model small —device cuda -o «C:speech to text» —task translate

whisper «C:speech to texttest_video.mp3» —language en —model base.en —device cpu —task translate —task transcribe

whisper «C:speech to texttest_video.mp3» —language en —model base.en —device cpu —task transcribe

На заметку, если у вас видеокарта с 8Gb памяти, используйте в конфигурации Whisper базу —model medium

Если ничего не получилось, смотрим видео от разработчика

Ответы на вопросы по установке whisper в комментариях, если все равно не получается, но очень хочется, мы установим вам whisper на windows дистанционно 1000₽ напишите заявку.

Источник: oxistudio.ru