Сегодня существует множество типов вредоносных программ, и руткит-вредоносные программы являются одними из самых распространенных. Руткиты также вызывают особые хлопоты, так как они спроектированы так, чтобы оставаться скрытыми в вашей системе.

Появилась возможность зарабатывать Биткоины просто в браузере вашего устройства. Зарабатывайте биткойны, смотря видео, общаясь в чате или играя в сети.

Так как же определить руткит? Что такое руткит-атака? И как от них защититься?

Что такое руткит?

Руткит — это тип вредоносного программного обеспечения, которое предназначено для атак на компьютерные системы путем использования передовых векторов вторжений для обхода стандартных протоколов безопасности. Руткиты также используют сложные методы обфускации, чтобы скрыть их на виду в ядрах системы.

Программы для Windows, мобильные приложения, игры — ВСЁ БЕСПЛАТНО, в нашем закрытом телеграмм канале — Подписывайтесь:)

Обычно вредоносные программы-руткиты используются для слежки за действиями системы, кражи данных, контроля жизненно важных операций машины и установки других типов вредоносных программ. Обычно это достигается за счет получения привилегий системного администратора высокого уровня.

Обнаружение и удаление руткитов

Таким образом, многие из них трудно устранить. В некоторых случаях для удаления этого класса компьютерных червей требуется полное переформатирование жесткого диска и переустановка ОС. В крайних случаях оптимальным решением является замена оборудования.

Типы вредоносных программ для руткитов

Существует множество типов вредоносных программ-руткитов. Вот некоторые из наиболее распространенных типов руткитов.

1. Прошивка руткитов

Самые продвинутые руткиты — это руткиты прошивки. Это связано с тем, что они нацелены на секторы с высоким уровнем привилегий, такие как компоненты базовой системы ввода / вывода (BIOS) и унифицированного расширяемого интерфейса микропрограмм (UEFI).

BIOS и UEFI являются основными целями, потому что они содержат жизненно важные системные компоненты, которые имеют привилегии, превышающие Ring 0. BIOS и UEFI также отвечают за загрузку всех основных микропрограмм, программного обеспечения и оборудования при загрузке компьютера.

По теме: что такое UEFI и как он обеспечивает большую безопасность?

Повреждение этих системных компонентов позволяет хакерам лучше контролировать системные ресурсы.

2. Аппаратные руткиты

Аппаратные руткиты предназначены для работы с периферийными аппаратными устройствами, такими как маршрутизаторы Wi-Fi, веб-камеры и жесткие диски.

Их обычно называют аппаратными вредоносными программами, потому что они могут контролировать компоненты аппаратной системы, перехватывать любые полезные данные, которые проходят через них, и отправлять их хакерам.

3. Руткиты загрузчика

Руткит загрузчика нацелен на сегмент основной загрузочной записи в системе. Загрузчик отвечает за запуск операционной системы.

Он определяет место на жестком диске, где хранится операционная система, чтобы обеспечить загрузку через оперативную память (RAM). Заменив загрузчик по умолчанию на загрузчик, созданный хакерами, злоумышленники могут получить доступ к большинству модулей системы.

4. Руткиты приложений

Руткиты приложений являются наиболее распространенным типом руткитов. Они нацелены на приложения в Windows, особенно на те, которые обычно используются для ввода конфиденциальных данных.

Наиболее целевыми приложениями обычно являются браузеры и собственные приложения Windows, такие как Microsoft Word и Excel.

Как вредоносное ПО с руткитами попадает в систему

Вредоносные программы с руткитами обычно заражают компьютерную систему различными способами.

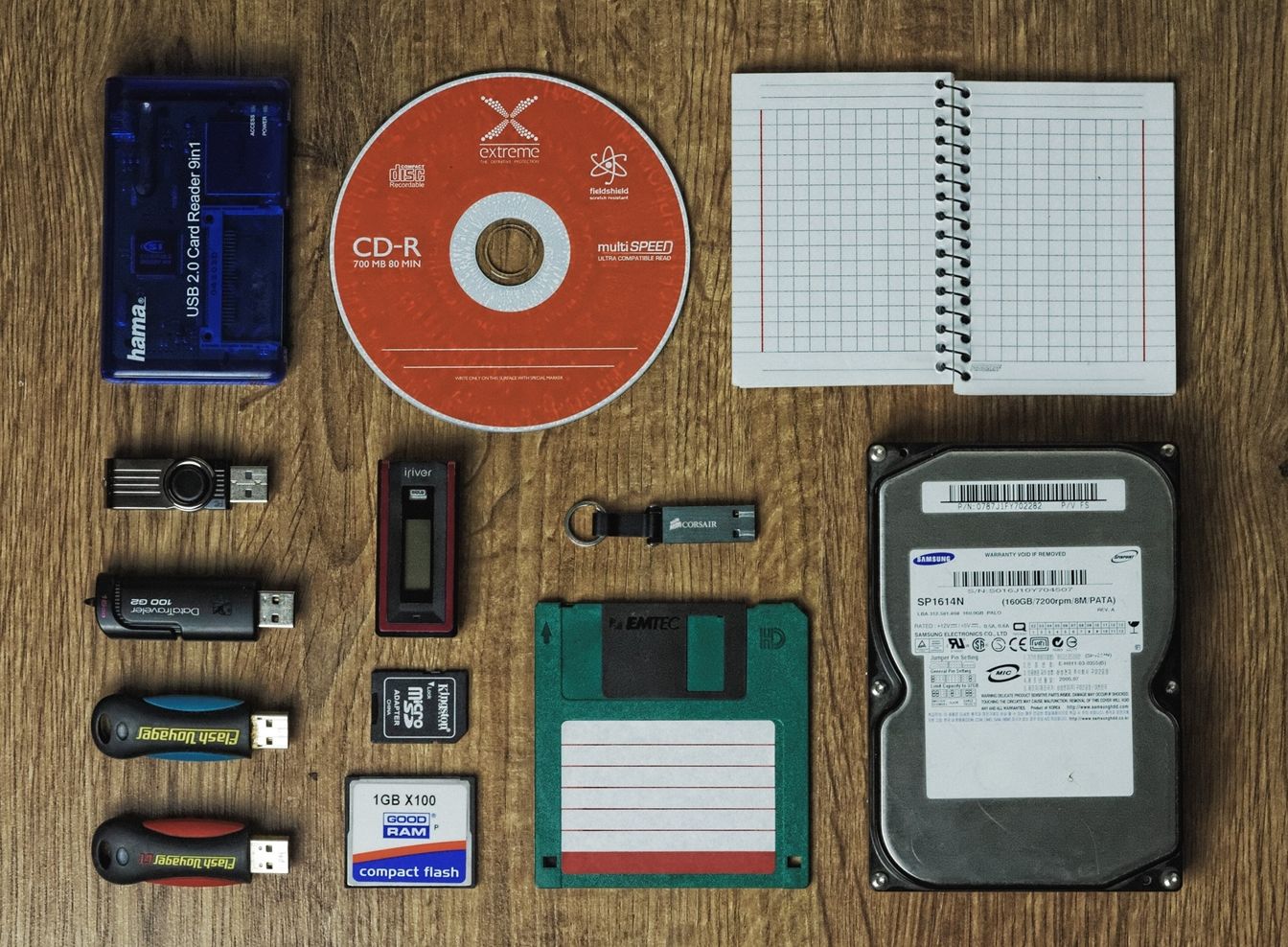

1. Портативные носители данных

Заражение через носители данных, такие как USB-флеш-накопители и внешние жесткие диски, являются одними из самых распространенных. Это потому, что они популярны, недороги и портативны. Поскольку они регулярно используются для передачи данных между компьютерами, они часто становятся мишенью для кампаний по заражению.

В большинстве случаев вредоносное ПО, предназначенное для распространения через USB-накопители, способно обнаружить, когда устройство подключено к компьютеру. Как только это установлено, он выполняет вредоносный код, который внедряется на жесткий диск. Эта техника атаки помогает хакерам заполучить новых последовательных жертв.

2. Зараженные вложения

Другой вектор заражения, способствующий распространению руткитов, — это зараженные вложения. В этих типах уловок адресатам отправляются законно выглядящие электронные письма с вложениями вредоносных программ, обычно замаскированные под срочные уведомления. Последовательность заражения вредоносным ПО начинается после открытия электронных писем и загрузки вложений.

В случае успешного заражения хакеры используют руткиты для изменения каталогов операционной системы и ключей реестра. Они также могут перехватывать конфиденциальные данные и сообщения на компьютере, например сообщения чата.

Связанный: Как обнаружить небезопасные вложения электронной почты

Для удаленного управления вычислительными функциями злоумышленники используют руткиты, чтобы открывать TCP-порты в Windows и записывать исключения брандмауэра.

3. Загрузка неподписанных приложений на торрент-сайты

Еще один способ распространения новых заражений руткитами — загрузка неподписанных приложений с торрент-сайтов. Поскольку файлы в большинстве случаев повреждены, обычно нет возможности убедиться в их сохранности.

Таким образом, многие приложения содержат вредоносное ПО, в том числе руткиты.

Как предотвратить и удалить вредоносное ПО Rootkit

Руткиты чрезвычайно опасны, когда они завладевают машиной. Вот несколько способов предотвратить заражение руткитами.

1. Используйте надежное антивирусное программное обеспечение.

Использование надежного антивирусного программного обеспечения является одним из первых шагов, которые необходимо предпринять при попытке предотвратить заражение руткитами. Среди лучших антивирусных пакетов для этих типов заражений — Avast, Kaspersky, Bitdefender, ESET Nod32 и Malwarebytes.

У Kaspersky есть специальный быстрый инструмент под названием Kaspersky TDSSKiller, предназначенный для обнаружения и удаления руткитов семейства TDSS. Сканирование обычно занимает всего несколько минут. McAfee также имеет автономный инструмент RootkitRemover, который может избавиться от руткитов Necurs, ZeroAccess и TDSS.

2. Избегайте открытия писем из неизвестных источников.

Иногда руткиты распространяются через вложения в сообщениях электронной почты и чат-приложениях. Обычно хакеры обманом заставляют цель открыть письмо с сомнительным предложением или срочным уведомлением.

После открытия вложения начинается последовательность заражения.

Не загружайте вложения и не переходите по ссылкам в сообщениях электронной почты, в которых вы не уверены.

3. Обновите программное обеспечение

Время от времени хакеры нацелены на устаревшие приложения, полные ошибок. Это одна из основных причин, по которой Windows регулярно выпускает системные исправления и рекомендует включать автоматические обновления.

Как правило, конфиденциальные приложения, такие как браузеры, следует регулярно обновлять, поскольку они являются шлюзами в Интернет. Таким образом, их безопасность имеет первостепенное значение для защиты всей операционной системы.

Связано: Общие сведения о вредоносных программах: распространенные типы, о которых вам следует знать

Последние выпуски обычно содержат обновленные функции безопасности, такие как средства защиты от криптоджекинга, блокировщики всплывающих окон и механизмы защиты от отпечатков пальцев. Установленное антивирусное программное обеспечение и межсетевые экраны также должны регулярно обновляться.

4. Используйте сканеры обнаружения руткитов.

Лучше всего использовать различные средства обнаружения руткитов для предотвращения этих типов заражений. Не все руткиты можно обнаружить с помощью определенных антивирусных программ. Поскольку большинство руткитов запускаются в начале системных процессов, сканеры, работающие при загрузке системы, очень важны.

В этом случае сканер времени загрузки Avast является одним из лучших для этого. Он начинает сканирование на наличие вредоносных программ и руткитов непосредственно перед запуском Windows и очень эффективно обнаруживает их до того, как они скроются в ядрах системы посредством эмуляции.

Защита от вирусов руткитов

Сканирование системы в безопасном режиме — еще один прием, используемый для обнаружения большинства вирусов в их неактивной форме. Если это не сработает, поможет форматирование жесткого диска и переустановка операционной системы.

Для дополнительной защиты от руткитов рекомендуется заменить стандартные компьютеры компьютерами с защищенным ядром. У них есть самые современные и продуманные механизмы предотвращения угроз.

Источник: okdk.ru

Компьютерные вирусы. Руткиты и все, что мы должны о них знать

Происхождение термина «руткит» корнями уходит в операционные системы семейства UNIX. В английском варианте «rootkit» состоит из двух слов: root — суперпользователь (аналог администратора в Windows) и kit — набор программных средств, позволяющий злоумышленнику получить «привилегированный» доступ в систему — естественно, без согласия настоящего администратора. Первые руткиты, появились в начале 90-х годов и долгое время были особенностью исключительно UNIX-систем, но хорошие идеи, как известно не пропадают, и конец XX века ознаменовался уже тем, что массово начали появляться вирусные программы подобного рода, функционирующие под Windows.

Кто и зачем использует руткиты

Основная функция, которую выполняет руткиты — это обеспечение удаленного доступа в систему. Иными словами, они дают своим создателям практически безграничную власть над компьютерами ничего не подозревающих пользователей. Внедряясь в систему, такие вредоносные программы могут легко перехватывать и модифицировать низкоуровневые API функции, что позволяет им качественно скрывать от пользователя и антивирусного ПО свое присутствие на компьютере.

Нельзя сказать, что руткит исключительно вредоносная программа. По сути, ими является подавляющее большинство программных средств защиты от копирования (а так же средств обхода этих защит). Взять к примеру печально известный случай, когда японская корпорация Sony встраивала утилиты подобного рода в свои лицензионные аудио-диски.

Как распространяются руткиты

Самый популярный способ распространения: через программы обмена мгновенными сообщениями. Попав на компьютер, руткит рассылает сообщения, содержащие вредоносные вложения, всем, чьи адреса есть в списке контактов. Существует и более современный подход, который заключается во вставке вредоносного кода в файлы PDF. Для активизации достаточно просто открыть файл.

Какими бывают руткиты

Существует несколько типов руткитов, отличающихся между собой по степени воздействия на систему и сложности обнаружения. Самый простой из них — руткит, функционирующий на пользовательском уровне (user-mode). Он запускается на компьютере, используя права администратора, что позволяет ему успешно скрывать свое присутствие, выдавая собственные действия за работу системных служб и приложений. Хотя избавиться от него достаточно сложно — вредоносная программа создает копии необходимых файлов на разделах жесткого диска и автоматически запускается при каждом старте системы — это единственный вид, поддающийся обнаружению антивирусными и антишпионскими программами.

Второй тип — руткиты, функционирующие на уровне ядра (kernel-mode). Понимая, что вредоносная программа, работающая на уровне пользователя может быть обнаружена, разработчики создали руткит, способный перехватывать функции на уровне ядра операционной системы. Один из признаков его присутствия на компьютере — нестабильность операционной системы.

Гибридный руткит. Этот тип вредоносного ПО сочетает в себе простоту в использовании и стабильность руткитов пользовательского режима и скрытность руткитов уровня ядра. Микс получился весьма успешным и в настоящий момент широко используется.

Модифицирующий прошивку руткит. Его особенность состоит в том, что он способен прописываться в прошивку. Даже если антивирусная программа обнаружит и удалит руткит, то после перезагрузки, он получит возможность снова вернуться в систему.

Каковы симптомы заражения руткитом

Как уже говорилось, обнаружить присутствие их в системе чрезвычайно сложно, но есть некоторые признаки, позволяющие предположить заражение:

- Компьютер не реагирует на действия мыши и клавиатуры.

- Настройки операционной системы меняются без участия пользователя — это один из способов руткита скрыть свои действия.

- Нестабильно работает доступ в сеть из-за значительно возросшего интернет-трафика.

Стоит отметить, что правильно работающий руктит вполне способен не допустить появления всех этих симптомов, за исключением разве что последнего. Да и то только в случае, если компьютер выступает в роли ретранслятора спама или участвует в DDoS-атаках (объем трафика порой увеличивается так, что скрыть это не представляется возможным).

Как обнаружить и удалить руткит

Обнаружить руткит, а тем более от него избавиться достаточно сложно. Тем не менее, поселившийся в системе руткит уровня пользователя, можно попытаться обнаружить одним из следующих сканеров:

- F-Secure Blacklight

- RootkitRevealer

- Microsoft Malicious Software Removal Tool

- ProcessGuard

- Rootkit Hunter (для Linux и BSD)

Сложность заключается в том, что даже удалив его, нельзя быть абсолютно уверенным, что где-нибудь на компьютере не сохранились резервные копии. Для большей гарантии лучше загрузиться с LiveCD и проверить систему еще раз. Но самый надежный способ — это подключение к заведомо чистому компьютеру и долгая проверка приложениями типа Encase на присутствие вредоносного кода.

Источник: mydiv.net

Что такое руткиты и чем они опасны?

Возможно, вы не раз столкнулись с некоторыми формами вредоносных программ во время серфинга в интернете. Существует один тип такой программы, самый неприятный по сравнению с другими – руткит. Его очень трудно удалить и обнаружить. Что такое руткиты и чем они опасны мы расскажем в данной статье.

Что делают руткиты?

Руткит – это набор вредоносных программ, скрытых в вашем компьютере и предназначенных для проникновения в места, обычно недоступных неавторизованному пользователю, и получения контроля над системой. Хакеры могут использовать уязвимости в программном обеспечении для удаленного управления им.

Руткиты очень трудно обнаружить, так как они используют сложные схемы маскировки, чтобы скрыть свое местонахождение. Он может прятаться на уровне ядра, которое управляет всей системой, или маскироваться под другое ПО и даже приложения. Руткиты также могут загружаться с ОС и перехватывать ее связь.

Помимо ноутбука или настольного компьютера, руткит также может быть нацелен на устройства IOT. Он имеет высокий уровень опасности и трудно удаляется.

На видео: Что такое руткит и как его удалить?

Использование руткитов

Что хакеры могут сделать с руткитами:

- Заразить устройство вредоносным ПО. Хакеры мастерски маскируют такое ПО и могут внедрить его в вашу систему;

- Предоставляет доступ в систему для хакеров. Руткит может служить в качестве шлюза для хакера для взлома ваших учетных записей, данных и т.д. Если он получит контроль над ОС, то с легкостью будет контролировать ваше устройство. Хакер сможет желать это с помощью вредоносного ПО или троянских программ, которые загрузит в зараженное устройство;

- Хакер сможет взять под контроль антивирусные программы и распространять вредоносное ПО.

Но руткиты также могут быть использованы и для хороших целей, таких как обнаружение хакерских атак, защиты программного обеспечения безопасности или защиты ноутбуков от кражи, позволяя осуществлять их мониторинг в случае кражи.

Виды руткитов

- Руткит в режиме ядра

Это один из самых сложных для обнаружения объектов. Хакеры вставляют этот код в ядро вашей ОС. Уровень ядра подобен центру управления устройства, что означает, что руткит может взять управление всей вашей системы на себя. - Руткит в пользовательском режиме

Это работает на уровне приложений компьютера, процессов захвата, манипулирования программным обеспечением и взлома ваших данных. Тогда руткит легче обнаружить, поскольку он работает на программном уровне. - 3. Буткиты

Буткиты заражают загрузочные секции вашего жесткого диска. Они загружаются до начала работы ОС или любого антивирусного программного обеспечения. - Прошивка руткит

Они получают доступ к встроенному ПО, которое управляет определенными устройствами, такими как маршрутизаторы, периферийные устройства ПК и т. д. Прошивка привязана к вашему оборудованию и может выступать в качестве ОС для некоторых устройств. В результате хакеры смогут получить полный контроль над ними. - Руткит-гипервизор

Эти руткиты могут запустить вашу ОС на виртуальной машине. Сделав это, они перехватывают аппаратные запросы вашей оригинальной ОС, тем самым принимая на себя управление над вашим устройством.

Как заражаются устройства?

Руткит может инфицировать систему следующими способами:

- Он может работать в паре с надежным ПО, которое вы загружаете через интернет. Его может добавить веб-сайт, хакер, а иногда и сами разработчики;

- Получить или украсть ваши данные доступа с помощью социальной инженерии;

- С помощью взломанных веб-сайтов. Вы можете автоматически загрузить руткит, как только войдете на него;

- Взломанные USB-накопители.

Как удалить руткиты?

К счастью, руткитные атаки сегодня не очень распространены, так как различные системы защиты ядра стали более продвинутыми. Но если устройство уже заражено, то процесс удаления может быть довольно сложным. Его можно удалить:

- С помощью сторонних инструментов, таких как антивирусные и анти-руткитные программы. Попробуйте использовать несколько различных инструментов, так как одного может быть недостаточно, чтобы избавиться от его;

- Переустановка ОС. В зависимости от типа руткита, это потенциально может очистить зараженное устройство;

- В случае прошивки руткита или руткитов ядра, стороннее ПО может быть неэффективным. Возможно, потребуется создать резервную копию данных, очистить систему и переустановить все заново, чтобы избавиться от него.

Как предотвратить появление руткитов?

Лучшее лекарство от всех типов вредоносных программ – это профилактика. Вы должны делать следующее, чтобы свести к минимуму возможность заражения руткитами:

- Выполняйте сканирование на руткиты не реже одного раза в месяц. Это можно выполнить с помощью надежных инструментов сторонних производителей;

- Избегайте загрузки ПО с ненадежных веб-сайтов. Пользуйтесь официальными сайтами разработчиков или доверенными официальными магазинами;

- Не загружайте вложения, которым не доверяете, и не открывайте подозрительные ссылки;

- Не используйте USB-устройства, которым не доверяете;

- Не отвечайте на фишинговые письма и не передавайте никакую информацию мошенникам (или кому-либо, кому не доверяете);

- Обновляйте ОС и ПО для обеспечения безопасности, чтобы они могли реагировать на самые последние угрозы.

Рекомендуем ознакомиться – riskware (это потенциально опасное ПО).

Источник: bezopasnik.info