Удалённая идентификация стала возможна благодаря развитию биометрических технологий. Сегодня более надёжного способа проверки клиента на рынке нет. Почему этот способ круче, чем традиционная отправка уникального кода по SMS и как банки экономят на remote authentication деньги — разбирался Rusbase.

Что такое удалённая идентификация

Удалённая идентификация — это система, с помощью которой можно распознавать человека на расстоянии. Она упрощает общение клиента с финансовыми организациями, потому что идти в отделение банка, чтобы открыть новый счёт или депозит, больше не нужно. Финансовые организации экономят на этом деньги, так как удалённая идентификация даёт возможность сократить количество отделений, снизить расходы на персонал, аренду и обслуживание, ведь значительная часть услуг тепень доступна онлайн.

На Западе удаленную идентификацию уже успешно применяют такие банки, как Bank of America и Royal Bank of Scotland (по отпечатку пальца), Barclays (по сосудистому рисунку пальца), HSBC (по лицу), Wells Fargo (2 способа: либо по голосу и лицу, либо по сосудистому рисунку глазного яблока — клиенту просто нужно сделать селфи) и Citibank (по голосу).

Олег Шабуров, One Identity: Привилегированный доступ: есть ли место компромиссам?

Как работает удалённая идентификация

В России удаленная биометрическая идентификация в финансовой сфере стала активно обсуждаться после форума Finopolis, прошедшего в октябре 2016 года в Казани — тогда Банк России, Минкомсвязь и Росфинмониторинг объявили о запуске соответствующего пилотного проекта в нескольких российских банках в 2017 году.

Основная задача проекта — повышение доступности финансовых услуг: находясь в другом городе или стране, клиент сможет выполнять операции в разных банках, даже если имеет счет только в каком-то одном из них. Иными словами, удаленная идентификация — это такой универсальный электронный финансовый «паспорт», признаваемый всеми участниками рынка.

После введения государственной системы удаленной идентификации клиенту вначале нужно будет зарегистрироваться в ЕСИА (Единая Система Идентификации и Аутентификации, элемент Электронного Правительства). Для этого нужно будет прийти в отделение банка (их перечень будет устанавливать Банк России) и подписать заявление-согласие на передачу и обработку персональных данных, включая биометрические. После первичной регистрации физическое лицо сможет стать клиентом любого банка дистанционно.

Чем отличается аутентификация и идентификация

Идентификация — это первичное «знакомство» с пользователем, присвоение ему идентификатора на серверах финансовой организации.

Аутентификация — это подтверждение личности при повторном обращении, то есть ввод логина и пароля при входе в личный кабинет банка.

На этапе идентификации клиенту выдаются логин и пароль, сканируется отпечаток пальца или записывается голос. В России идентификация регулируется Федеральным законом «О противодействии легализации (отмыванию) доходов, полученных преступным путем, и финансированию терроризма» № 115-ФЗ.

ВСЕ НАСТРОЙКИ (feat. MeanKitty) / ПЕРЕВОД НАСТРОЕК | Identity V

Сейчас через ЕСИА уже можно авторизоваться на сайте Госуслуг. Система содержит паспортные данные, адрес, номера ИНН и СНИЛС, номер телефона и другое. Принципиально новым является не создание ЕСИА вообще, а именно ее использование в российской финансовой отрасли.

Предположительно, через ЕСИА физические лица смогут открывать счета или вклады, получать кредиты, переводить деньги и получать информацию по своему счету, однако окончательный список операций пока уточняется. Как сообщает издание «Банковское обозрение» со ссылкой на Ивана Зимина, замначальника Центра финансовых технологий Банка России, сначала для пользователей ЕСИА будут введены лимиты на переводы и платежи, однако по результатам пилота они могут быть смягчены.

Проект ЕСИА уже внесён в Госдуму. В справке к законопроекту сообщается, что физические лица смогут производить различные операции в любом из банков онлайн, авторизовавшись в Единой Системе Идентификации и Аутентификации.

Удалённая идентификация клиента

Как это будет работать? Будучи дома или за рубежом, вы открываете сайт нужного банка, клиентом которого пока не являетесь, нажимаете кнопку «Войти через ЕСИА», вводите логин и пароль, выданные при первичной регистрации, и проходите биометрическую идентификацию (смотрите в камеру, произносите требуемый текст с экрана). После этого вы становитесь полноправным клиентом этого банка, попадаете в его личный кабинет и получаете от него логин и пароль; теперь вы можете заходить на сайт напрямую, без ЕСИА.

Сроки запуска удаленной идентификации зависят от требований, которые финансовые регуляторы предъявят к банкам, и технической готовности ПАО «Ростелеком» (компания является технологическим оператором ЕСИА). По словам зампреда ЦБ Ольги Скоробогатовой, пилотный проект начнется во втором полугодии 2017 года и, в случае успеха, станет доступен всем финансовым компаниям в 2018 году.

31 марта на конференции «FinTech Russia» Максим Григорьев, начальник Центра финансовых технологий ЦБ РФ, подтвердил, что пилотный проект по удаленной идентификации будет запущен через 3 месяца.

Однако стоит отметить, что банки не только ждут ввода единой удаленной идентификации, но и разрабатывают собственные технологические решения в этой области в своих приложениях и отделениях.

Удалённая идентификация клиентов банков

В конце 2016 года банк создал специальную инновационную лабораторию, выступающую в роли внутреннего интегратора решений от сторонних поставщиков технологий удаленной идентификации (вендоров).

В настоящее время лаборатория ведет два пробных проекта по введению удаленной идентификации: тестирование системы распознавания лиц в связке с электронной очередью в трех пилотных московских подразделениях банка (специальный терминал фотографирует клиента, когда тот получает талон на электронную очередь, и сравнивает изображение с банковской базой данных), а также тестирование денежных переводов «P2P» с фотоидентификацией. Кроме того, изучается биометрия по отпечатку пальца и голосу, а также более редкие способы — по венному рисунку ладони или глаза. Пока не решено, станут ли биометрические технологии основным или вспомогательным способом дистанционной идентификации.

Тинькофф Банк предполагает множество вариантов для применения удаленной идентификации.

Во-первых, клиент сможет оформить кредит на покупку товара в магазине, не имея при себе паспорта, а также открыть счет в банке без встречи с представителем. Во-вторых, больше не нужно помнить пароль для входа в мобильный банк — достаточно сделать селфи и загрузить его в приложение. В-третьих, сам банк сможет выявлять неблагонадежных заемщиков с помощью сравнения фото заявителя с базой данных мошенников.

Основными способами удаленной идентификации в Тинькофф Банке, скорее всего, станет распознавание по голосу и лицу. Уже несколько лет банк использует систему NICE Real Time Authentication как дополнительный метод аутентификации. При первом обращении в контактный центр банка NICE RTA делает голосовой «слепок» клиента по аналогии с отпечатком пальцев, при последующем — сверяет его с голосом звонящего. Технология значительно сокращает длительность звонков и повышает уровень сервиса — клиенту теперь не нужно отвечать на однотипные вопросы при идентификации.

Кроме того, банк применяет VisionLabs для расследования инцидентов, связанных с мошенничеством, а также для фотоверификации клиентов, получающих кредит; программа уменьшает время обработки заявок и снижает риски банка.

Сбербанк видит главный положительный эффект от введения удаленной идентификации в сокращении расходов банка на первичную обработку клиентских данных в офисах обслуживания, а также увеличении прироста новых клиентов. Для нынешних клиентов Сбербанка (по мнению компании, это 70% населения РФ) идентификация на расстоянии не станет принципиально новой услугой – открыть счет или управлять вкладом можно дистанционно уже сейчас через Мобильный Банк или Сбербанк-Онлайн.

В первую очередь банк рассматривает удаленную идентификацию по записи голоса и изображению лица клиента, а также по движению губ.

Технологическим партнером Сбербанка выступает дочерняя организация АО «СберТех».

С февраля по апрель этого года ВТБ24 проводит собственный пилотный проект по внедрению биометрической аутентификации в мобильном приложении с фокус-группой более чем из тысячи клиентов. Технологический партнер — Группа ЦРТ (ранее «Центр речевых технологий»).

Основная предпосылка пилота — необходимость перейти от подтверждения личности по знаниям (паролям и пин-кодам) к подтверждению по уникальным физическим характеристикам. ВТБ24 выбрал биометрию по голосу и лицу, так как камеры и встроенные микрофоны есть в большинстве современных устройств, а одновременное использование двух технологий сводит возможность мошенничества к минимуму, принципиально не усложняя процесса.

Клиенту нужно будет создать эталон — модель лица и голоса (нужно произнести цифры от 0 до 9). При каждом последующем входе потребуется ввести логин и пароль, а затем назвать 5 произвольных цифр с экрана. Что очень важно — проверка динамическая, выводимые числа всегда разные, а интеллектуальный детектор живого пользователя следит за мимикой, поэтому ни фотографию, ни запись голоса «подложить» не получится.

Модульбанк

По мнению банка, единственно приемлемой технологией удаленной аутентификации —то есть повторным, а не первичным обращением в банк — является биометрия по голосу и видеообразу, так как она не требует от клиента наличия специального дорогостоящего оборудования (сканера отпечатков пальцев или сетчатки глаза).

Основной вопрос – насколько удобны клиенту такие методы удаленной идентификации? Все же пользователю проще ввести пин-код и сразу попасть в личный кабинет банка, чем запустить приложение, получить набор цифр, произнести их, отправить данные на обработку серверами банка и только затем открыть личный кабинет. К тому же неясно, как система голосовой аутентификации проявится осенью в сезон простуд, когда голос может серьезно измениться.

Однако будущее финансов — однозначно за удаленным доступом; по мнению Ильи Титова, IT-директора Модульбанка, уже через 10 лет люди будут идентифицироваться и аутентифицироваться по ДНК-меткам.

РосЕвроБанк

По словам Александра Васильева, замдиректора Департамента информационных технологий РосЕвроБанка, целевая аудитория проекта по удаленной идентификации – это маломобильные группы населения и потенциальные клиенты, проживающие в регионах, где банк не представлен своими филиалами.

Проект разрабатывается специалистами банка при участии технологического партнера – Microsoft . Компания предлагает Azure BaaS-платформу и инструменты для быстрого развертывания инфраструктуры для реализации блокчейн-проектов на базе Ethereum. Помимо виртуализации серверов для Ethereum VM, планируется использовать Azure API Management, который может помочь в реализации функциональности Open API.

Источник: rb.ru

[РЕШЕНО] Как исправить ошибки, связанные с Identities.exe

Основные причины ошибок исполняемого файла EXE связаны с отсутствием или повреждением файла identities.exe или, в некоторых случаях, заражением вредоносным ПО. Как правило, эти ошибки наблюдаются во время запуска RoboForm. Как правило, любую проблему, связанную с файлом EXE, можно решить посредством замены файла на новую копию. Более того, поддержание чистоты реестра и его оптимизация позволит предотвратить указание неверного пути к файлу (например identities.exe) и ссылок на расширения файлов. По этой причине мы рекомендуем регулярно выполнять очистку сканирования реестра.

Исполнимые файлы с расширением файла EXE, также известны в качестве формата Windows Executable File. Загрузите новую версию identities.exe для %%os%% в списке файлов ниже. Также доступны варианты для других версий Windows (при необходимости). Если в настоящее время необходимая вам версия identities.exe недоступна для загрузки, вы можете запросить её копию, нажав на кнопку Request (Запрос) ниже. В некоторых случаях, чтобы получить необходимую версию файла, вам может потребоваться связаться непосредственно с Siber Systems, Inc..

Несмотря на то, что размещение соответствующего файла в надлежащем месте позволяет устранить большинство проблем, возникающих в результате ошибок, связанных с identities.exe, вам следует выполнить быструю проверку, чтобы однозначно в этом убедиться. Чтобы убедиться в том, что удалось решить проблему, попробуйте запустить RoboForm, и посмотреть выведется ли ошибка.

| File: | EXE |

| Функция: | password manager |

| Софт: | RoboForm |

| Версия программного обеспечения: | 7-9-1-129 |

| Компания: | Siber Systems, Inc. |

| File: | identities.exe 738A5025D4753A4B486B3CA458CE6F94C162AF7F |

| MD5: | cd8357a4445414ccb3c570b2664be9f9 |

| CRC32: |

Источник: www.solvusoft.com

Как провести идентификацию по 115‑ФЗ

Идентификация — совокупность мероприятий по установлению сведений о клиентах, их представителях, выгодоприобретателях, бенефициарах и подтверждению достоверности этих данных. Понятие дается в ст. 3 Федерального закона от 07.08.2001 № 115-ФЗ «О противодействии отмыванию доходов».

Все организации — субъекты 115-ФЗ в рамках финансового мониторинга обязаны проводить идентификацию согласно пп. 1 п. 1 ст. 7 115-ФЗ. Именно с этой процедуры начинается взаимодействие компании с клиентом. Идентификацию проводят еще до принятия клиента на обслуживание.

При этом неважно, собирается ли он совершить разовую операцию или остаться на длительное время, — идентифицировать нужно всех. Порядок идентификации определяется правилами внутреннего контроля каждой организации. Этой процедуре отводится отдельная программа в ПВК.

Обратите внимание, что идентификации подлежат только клиенты компании, а не контрагенты.

Порядок идентификации клиента

- Положение ЦБ РФ от 15.10.2015 № 499-П — для кредитных организаций;

- Положение ЦБ РФ от 12.12.2014 № 444-П — для некредитных организаций;

- Приказ Росфинмониторинга от 20.05.2022 № 100 — для организаций, поднадзорных Росфинмониторингу, и субъектов закона из ст. 7.1.

При этом этапы идентификации схожи во всех организациях. Разберем каждый из них.

1. Собрать данных о клиенте и проверить их достоверность

Если на обслуживание поступает клиент — физическое лицо, о нем собирают следующую информацию (пп. 1 п. 1 ст. 7 115-ФЗ):

- ФИО;

- гражданство;

- дата рождения;

- реквизиты документа, удостоверяющего личность, или данные документов, которые подтверждают право иностранца находиться в России;

- адрес регистрации или места пребывания;

- ИНН.

Для индивидуального предпринимателя дополнительно устанавливают ОГРНИП и место госрегистрации.

В перечень информации, которую собирают для идентификации клиента — юридического лица, входят:

- название;

- организационно-правовая форма;

- ИНН или код иностранной организации;

- сведения о лицензиях на право вести деятельность, которая подлежит лицензированию;

- адрес сайта.

Точный перечень идентификационных данных можно посмотреть в положениях ЦБ РФ и в приказе Росфинмониторинга, о которых мы писали в начале статьи.

Чтобы установить достоверность информации о потенциальном клиенте, у него запрашивают оригиналы или заверенные копии документов. Они могут быть как в бумажном, так и в электронном виде. Если документ составлен на иностранном языке, клиенту нужно перевести его на русский язык и заверить у нотариуса.

Еще можно провести идентификацию клиента-физлица удаленно — без запроса оригиналов документов. Для этого у него должна быть учетная запись в Единой системе идентификации и аутентификации (ЕСИА).

Если от лица клиента в организацию обращается представитель, его также нужно идентифицировать.

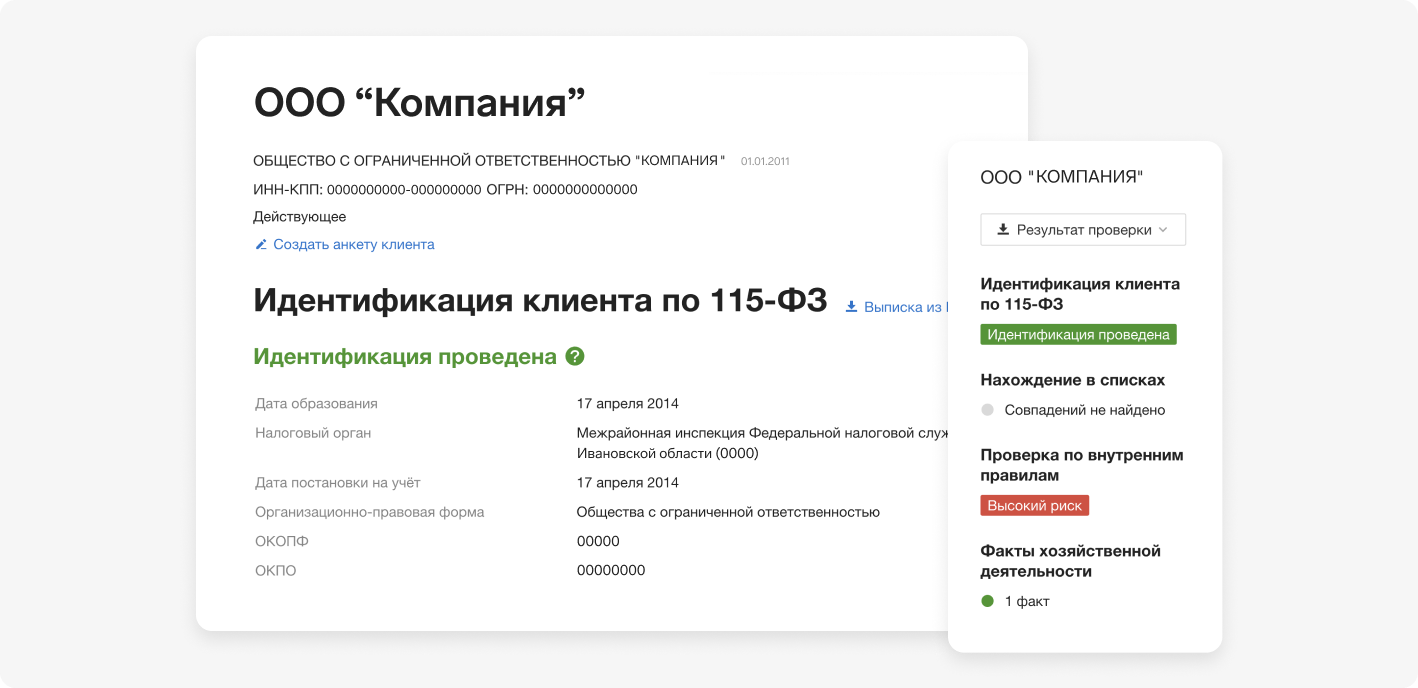

Быстро провести обязательную идентификацию позволяет Контур.Призма. Сервис собирает необходимые данные о клиенте на одном экране — достаточно ввести его реквизиты в сервис.

В Контур.Призме можно идентифицировать как юридических, так и физических лиц. Критерии идентификации постоянно обновляются в соответствии с требованиями законодательства.

Идентификация, оценка риска, сверка по перечням

Определить бенефициаров и выгодоприобретателей

В процессе идентификации устанавливают бенефициарных владельцев клиента (пп. 2 п. 1 ст. 7 115-ФЗ). Информацию о них можно запросить у самого клиента. Если ему бенефициары неизвестны, придется выявить эти данные самостоятельно.

Если же бенефициара определить не удалось, им можно признать руководителя организации. Подробнее об этом читайте в статье.

О бенефициарах собирают ту же информацию, что и о клиентах. При этом закон разрешает не идентифицировать бенефициарных владельцев определенных клиентов. К ним относятся органы госвласти; компании, в которых больше половины долей принадлежит государству; международные организации и другие.

Еще определяют выгодоприобретателя по конкретной операции или сделке, которую клиент собирается провести. Например, Иван Иванов проводит операцию по договору поручения от ООО «Ромашка». В этом случае выгоду от нее получает не сам Иванов, а организация. «Ромашка» будет выгодоприобретателем. Поэтому организацию также нужно идентифицировать.

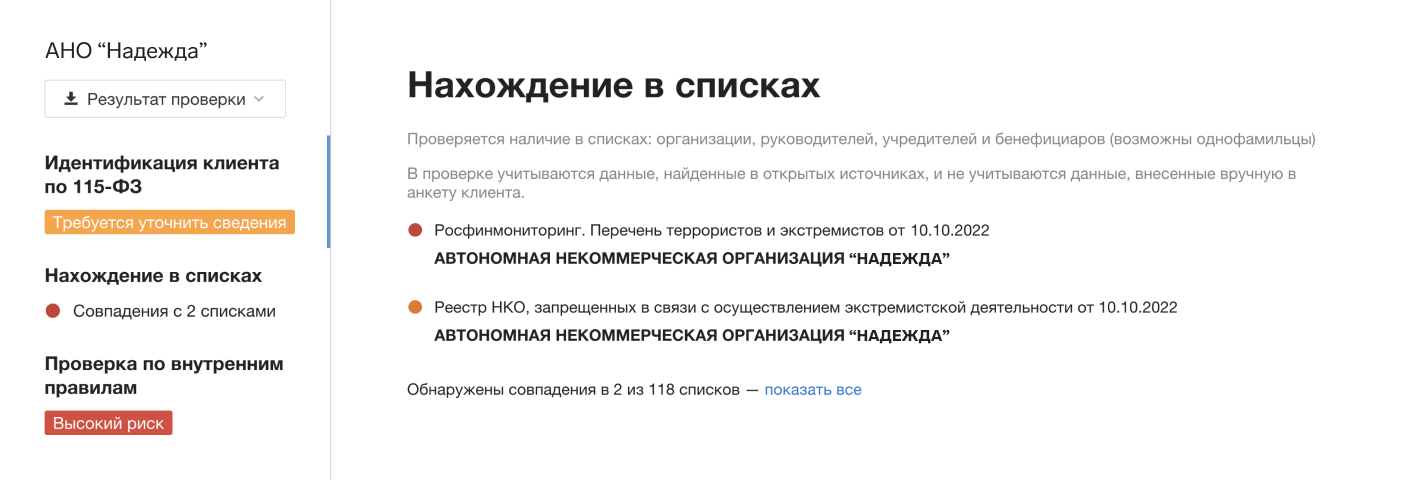

2. Проверить клиентов по перечням и выявить особый статус

Выделяют категорию клиентов, у которых сразу же после принятия на обслуживание нужно заморозить счета или имущество. Поэтому в ходе идентификации нужно проверить, не внесен ли клиент в следующие списки:

- Перечень организаций и людей, причастных к экстремистской или террористической деятельности. В него попадают, например, люди, которых приговорили к уголовному наказанию за терроризм, а также организации, которые суд ликвидировал за экстремизм (п. 2.1 ст. 6 115-ФЗ).

- Перечень ООН, в который включают физических и юридических лиц, связанных распространением оружия массового уничтожения и террористической деятельностью.

- Список Межведомственной комиссии о замораживании денег или имущества. Комиссия принимает такое решение, когда человек или организация не включены в перечень террористов, но есть подозрения, что они причастны к преступной деятельности.

- Решения судов о приостановке операций. Если у Росфинмониторинга есть информация о причастности человека или компании к незаконной деятельности, он может попросить суд приостановить операции такого клиента (ст. 8 115-ФЗ).

Так, Контур.Призма автоматически сверяет клиента по перечням и показывает совпадения.

Еще есть клиенты, операциям и сделкам которых нужно уделять повышенное внимание. Так, в ходе идентификации выясняют, не является ли клиент публичным должностным лицом или его родственником. Их операции более рискованные, чем обычных клиентов (п. 1 ст. 7.3 115-ФЗ).

Подробнее о работе с публичными должностными лицами читайте в отдельной статье.

Также фиксируют информацию о клиентах — гражданах Ирана и КНДР, владельцах счетов в банках этих стран и организаций, зарегистрированных там. Повышенное внимание к таким клиентам связано с тем, что Иран и КНДР не выполняют рекомендации Группы разработки финансовых мер борьбы с отмыванием денег (ФАТФ).

Проверка клиентов по перечням в один клик

3. Оценить степени риска

Затем оценивают степень риска клиента (пп. 3.1 п. 1 ст. 7 115-ФЗ). Всего их три: высокий, средний, низкий. Чем выше уровень риска, тем больше вероятность, что клиент проведет подозрительную операцию.

Чтобы определить группу риска клиента, анализируют факты в его деятельности. Требования к оценке риска указаны в нормативных документах по ПОД/ФТ. Так, организации, поднадзорные Росфимониторингу, учитывают (п. 15.1 Постановления Правительства РФ от 30.06.2012 № 667):

- результаты национальной оценки рисков совершения преступных операций;

- характер и виды деятельности потенциального клиента, характер его продуктов и услуг;

- типологии легализации преступных доходов;

- рекомендации Росфинмониторинга;

- рекомендации ФАТФ по операциям, видам и условиям деятельности клиентов с повышенными рисками незаконных действий.

В Контур.Призме можно настроить модель проверки клиента в соответствии с правилами внутреннего контроля. Сервис за секунды проведет проверку и определит итоговый балл риска.

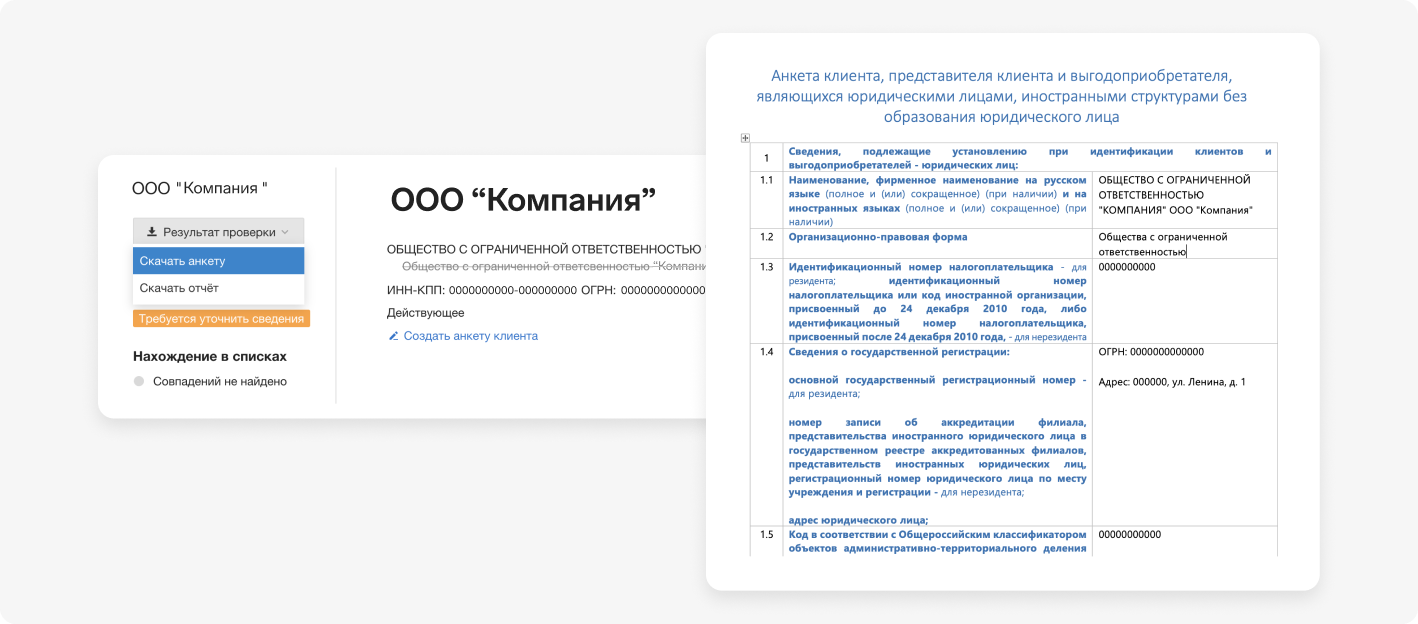

4. Подготовить анкету

Всю информацию, которую собирают в процессе идентификации, вносят в анкету клиента. К ней прикладывают документы, которые предоставил клиент. В анкете указывают идентификационные данные, результаты сверки с перечнями, степень риска — полный список данных указан в положении ЦБ РФ и приказе Росфинмониторинга. Еще в анкете фиксируют, какой сотрудник заполнил ее и кто принял клиента на обслуживание.

В результате идентификации Контур.Призма автоматически составляет анкету клиента по формату регулятора. Ее можно хранить в сервисе бессрочно и скачать в любой момент.

Информацию в анкете нужно периодически обновлять: у клиентов с низкой степенью риска — раз в три года, у остальных — раз в год. Если обнаружите недостоверные сведения, обновите их в течение семи дней (пп. 3 п. 1 ст. 7 115-ФЗ).

Все документы, которыми организация обменивается с клиентом в процессе идентификации, формируют в досье. Оно хранится на протяжении всего времени обслуживания и еще пять лет после того, как сотрудничество прекратилось.

Идентификация, оценка риска, сверка по перечням

Упрощенная идентификация

В законе описаны случаи, когда идентифицировать клиента можно упрощенно. Для этого одновременно должны выполняться три условия (п. 1.11 ст. 7 115-ФЗ):

- операция не подлежит обязательному контролю, а клиент не причастен к экстремизму и терроризму;

- нет подозрений, что клиент совершает подозрительную операцию;

- операция не имеет запутанного или необычного характера, клиент не уклоняется от обязательного контроля.

Вот некоторые операции клиента, когда можно ограничиться упрощенной идентификацией:

- перевод денег по поручению клиента без открытия счета;

- размен крупных купюр на мелкие или замена поврежденных купюр и монет на сумму не более 100 тысяч рублей;

- почтовый перевод до 15 тысяч рублей;

- потребительский кредит до 15 тысяч рублей;

- покупка или продажа валюты на сумму не более 100 тысяч рублей и другие операции — полный перечень указан в п. 1.11 ст. 7 115-ФЗ.

Обратите внимание, что упрощенная идентификация проводится только в отношении клиентов — физических лиц.

При упрощенной идентификации можно установить только ФИО и реквизиты документа, удостоверяющего личность клиента (ст. 3 115-ФЗ). Для российских граждан это паспорт, дипломатический или служебный паспорт, свидетельство о рождении ребенка до 14 лет, временное удостоверение личности, выданное на время оформления паспорта. При этом не нужно собирать всю информацию, необходимую при полной идентификации, формировать анкету и хранить ее.

В каких случаях идентификация не требуется

Операции физлиц на небольшие суммы не требуют идентификации вообще (пункты с 1.1-1 до 1.4-5 ст. 7 115-ФЗ). К таким операциям относятся:

- платежи в размере до 15 тысяч рублей;

- уплата страховой премии в сумме до 15 тысяч рублей, а по ОСАГО и СНТ — до 40 тысяч рублей;

- покупка или продажа валюты на сумму до 40 тысяч рублей;

- размен крупных купюр на мелкие или замена поврежденных купюр и монет на сумму до 40 тысяч рублей;

- покупка ювелирных изделий и драгоценностей на сумму до 40 тысяч рублей;

- выигрыш в лотерею не более 15 тысяч рублей;

- заключение договора с оператором финансовой платформы для сделок, не требующих идентификации;

- перевод денег в банке без открытия счета компаниям и ИП за покупку товаров на сумму до 15 тысяч рублей;

- перевод до 15 тысяч рублей госорганам и их учреждениям. Например, оплата штрафа или госпошлины.

Также идентификация не проводится, когда клиент открывает лицевой счет в реестре владельцев ценных бумаг без документов. При этом неважно, кто клиент — человек или организация.

Идентификация — ключевой этап в работе с клиентом в рамках финансового мониторинга. Поэтому важно грамотно соблюсти все требования, чтобы избежать ошибок и штрафов.

Ваша организация — субъект 115-ФЗ? Попробуйте бесплатно все возможности Контур.Призмы

Источник: kontur.ru

Шенген в цифровом мире. Blitz Identity Provider — единый сервер аутентификации

Многие администраторы мечтают о едином сервере аутентификации, который бы избавил их от головной боли, связанной с идентификацией и аутентификацией пользователей. О таком сервере мы и поговорим в этой статье.

Постановка задачи

Сперва определимся, что нам нужно для полного счастья, а затем попробуем подобрать решение. В идеале у него должны быть:

- поддержка технологии единого входа (Single Sign-On);

- настраиваемые сервисы регистрации, личного кабинета и восстановления доступа;

- двухфакторная аутентификация;

- подключение внешних систем идентификации;

- контроль доступа;

- настройка внешнего вида.

Сервер аутентификации должен упростить доступ к приложениям, разрешив использовать существующую запись социальной сети. Пользователю не нужно регистрироваться на твоих сайтах, он может зайти через свою учетную запись в Facebook, Google и других социальных сетях. Это удобно и для тебя, и для пользователя.

Также сервер аутентификации должен позволять использовать себя в качестве поставщика идентификации для приложений и сайтов сторонних организаций. Было бы хорошо построить сеть доверия нескольких организаций и структурных подразделений и обеспечить совместное использование приложений.

Поддержка различных способов аутентификации (обычная аутентификация по паролю, двухфакторная аутентификация, смарт-карты, ключи электронной подписи) — это прямая обязанность сервера. Думаю, об этом даже не стоит и говорить. Наш будущий сервер должен контролировать доступ пользователей к приложениям в соответствии с политикой безопасности твоей организации, позволяя администраторам гибко задавать правила доступа.

Когда идет речь об организации доступа к приложениям, нужно решить множество дополнительных задач. Некоторые из этих задач выполняют сами пользователи. Так, они вводят данные о себе при регистрации, настраивают способы подтверждения входа, изменяют свои пароли, восстанавливают доступ к своей учетной записи. Сервер аутентификации должен содержать сервисы самообслуживания: регистрации, восстановления доступа, личный кабинет — все это должно быть гибко настроено под твои задачи.

Сервер должен быть хорошо масштабируемым, выдерживать большие нагрузки и обладать приемлемым уровнем производительности. Вход по учетной записи социальной сети — это хорошо, но, если аутентификация будет проходить мучительно больно, твоим пользователям это не понравится.

![]()

INFO

На тестовом стенде начального уровня ПО Blitz Identity Provider устойчиво функционирует при нагрузке 1700 запросов в секунду, обеспечивая среднее время отклика одной операции в 70 мс (95% запросов имели отклик менее 200 мс). На протяжении 8-часового тестового цикла не было зафиксировано ни одного неуспешного запроса.

Немаловажен и дизайн — пользовательские страницы должны выглядеть привлекательно, а у администратора должна быть возможность легко изменить тему оформления и редактировать ее.

Как видишь, требований достаточно много, но, к счастью, подходящее решение есть — Blitz Identity Provider от РЕАК СОФТ.

Досье

РЕАК СОФТ известны как команда программистов, разработавших Единую систему идентификации и аутентификации (ЕСИА) сайта gosuslugi.ru. Сейчас в этой системе зарегистрировано более 40 миллионов аккаунтов. Возможно, там есть и ты, наш читатель, и, возможно, ты использовал эту систему для доступа к каким-либо из более 1000 подключенных к ЕСИА сайтов.

Основные возможности Blitz Identity Provider

Сервер аутентификации Blitz Identity Provider эффективно решает задачу защиты пользовательских учетных записей. Также он предоставляет готовые (и при этом гибко настраиваемые под заказчика) функции защиты учетных записей:

- обеспечение единого сквозного входа пользователя в приложения (Single Sign-On);

- двухфакторную аутентификацию с использованием различных методов;

- конфигурируемый пользовательский интерфейс страниц входа, регистрации, восстановления доступа, управления учетной записью;

- вход с использованием сторонних поставщиков идентификации: вход с помощью аккаунтов социальных сетей (Social Login), идентификация с использованием государственной Единой системы идентификации и аутентификации (ЕСИА, госуслуги), федеративный вход пользователей с использованием установок Blitz Identity Provider у организаций-партнеров или в филиалах организации;

- авторизацию входа в приложения в соответствии с настроенными правилами доступа различных групп пользователей к разным приложениям с требуемым уровнем аутентификации;

- протоколирование событий безопасности, связанных с использованием учетных записей пользователей;

- защиту RESTful-веб-сервисов, обеспечение авторизации при вызове сервисов различными клиентами с делегированными пользователями разрешениями на доступ от их имени.

Данный продукт идеально подходит для решения нескольких задач: обеспечить пользователям доступ к интернет-сервисам компании и контролировать доступ сотрудников к ресурсам своей организации. Также Blitz Identity Provider можно использовать в качестве интеграционной платформы для подключения приложений организации и ее филиалов к LDAP и серверам Microsoft Active Directory.

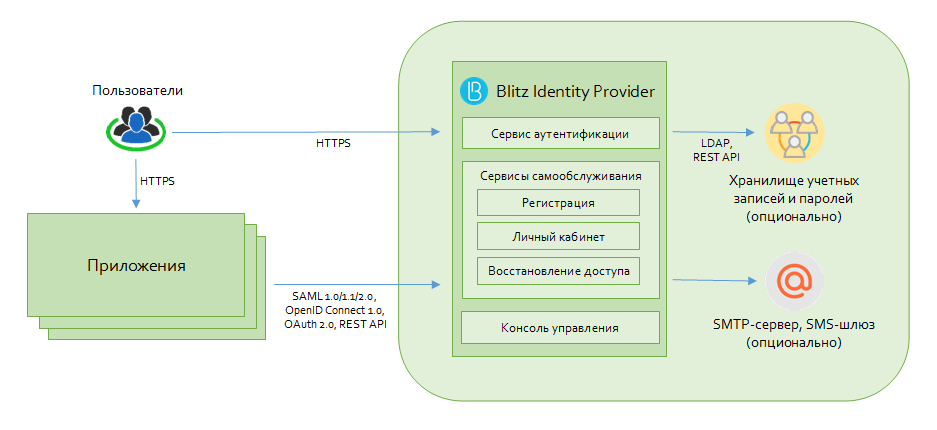

Как работает Blitz Identity Provider

Типичная схема развертывания Blitz Identity Provider изображена на рис. 1. Разберемся, что есть что. Как видишь, есть приложения и есть сервер аутентификации, к которому обращаются пользователи для получения доступа к приложениям. Сервер аутентификации обеспечивает все основные функции: саму аутентификацию, сервисы самообслуживания (регистрация, личный кабинет, восстановление доступа), а также предоставляет консоль управления. Опционально могут быть использованы хранилище учетных записей, SMTP-сервер и SMS-шлюз.

В качестве хранилища можно взять существующее хранилище на основе LDAP или Microsoft Active Directory либо иную систему хранения учетных записей и паролей (в этом случае потребуется разработка REST-сервисов, обеспечивающих возможность интеграции Blitz Identity Provider и хранилища учетных записей).

Консоль управления

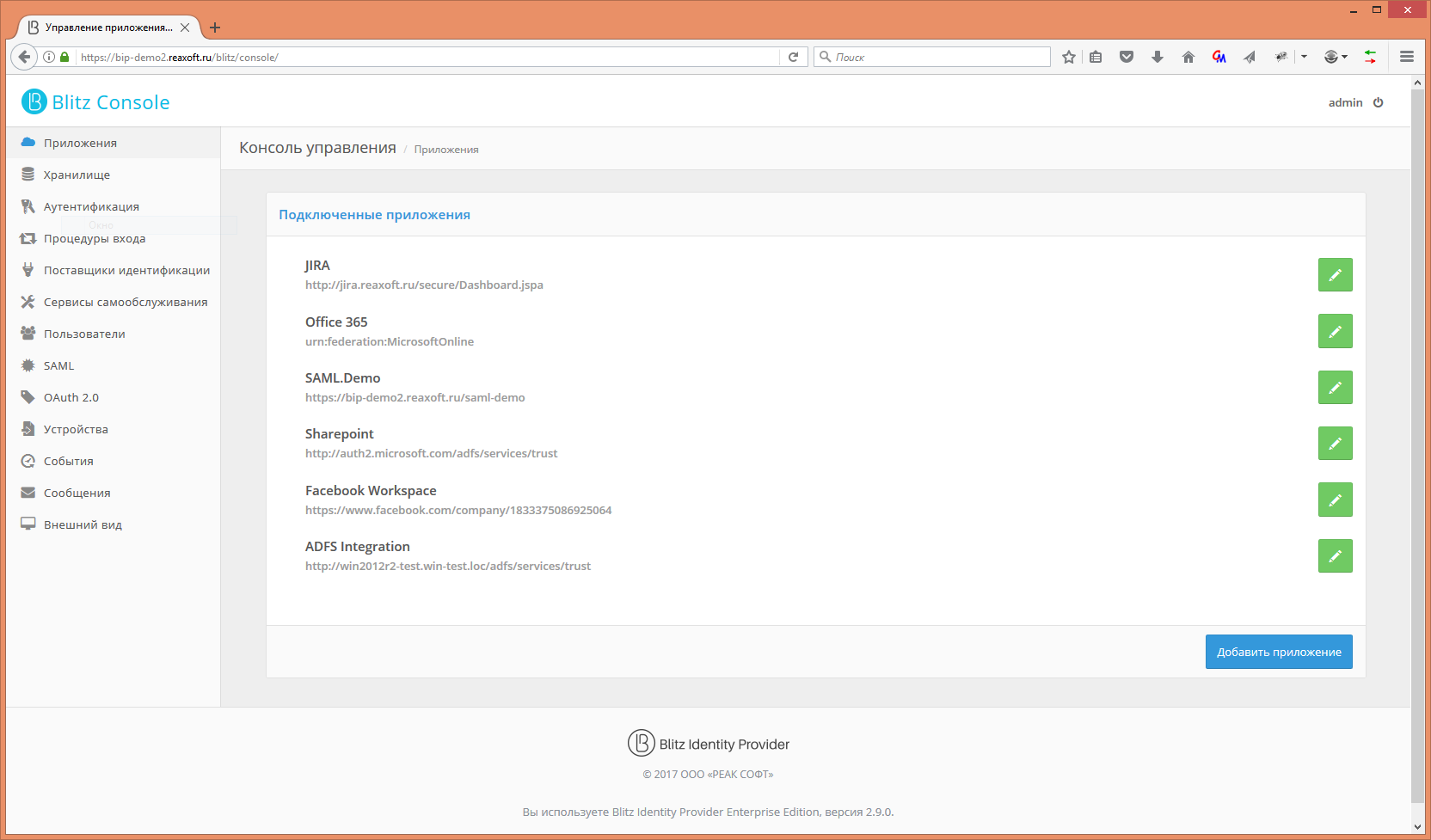

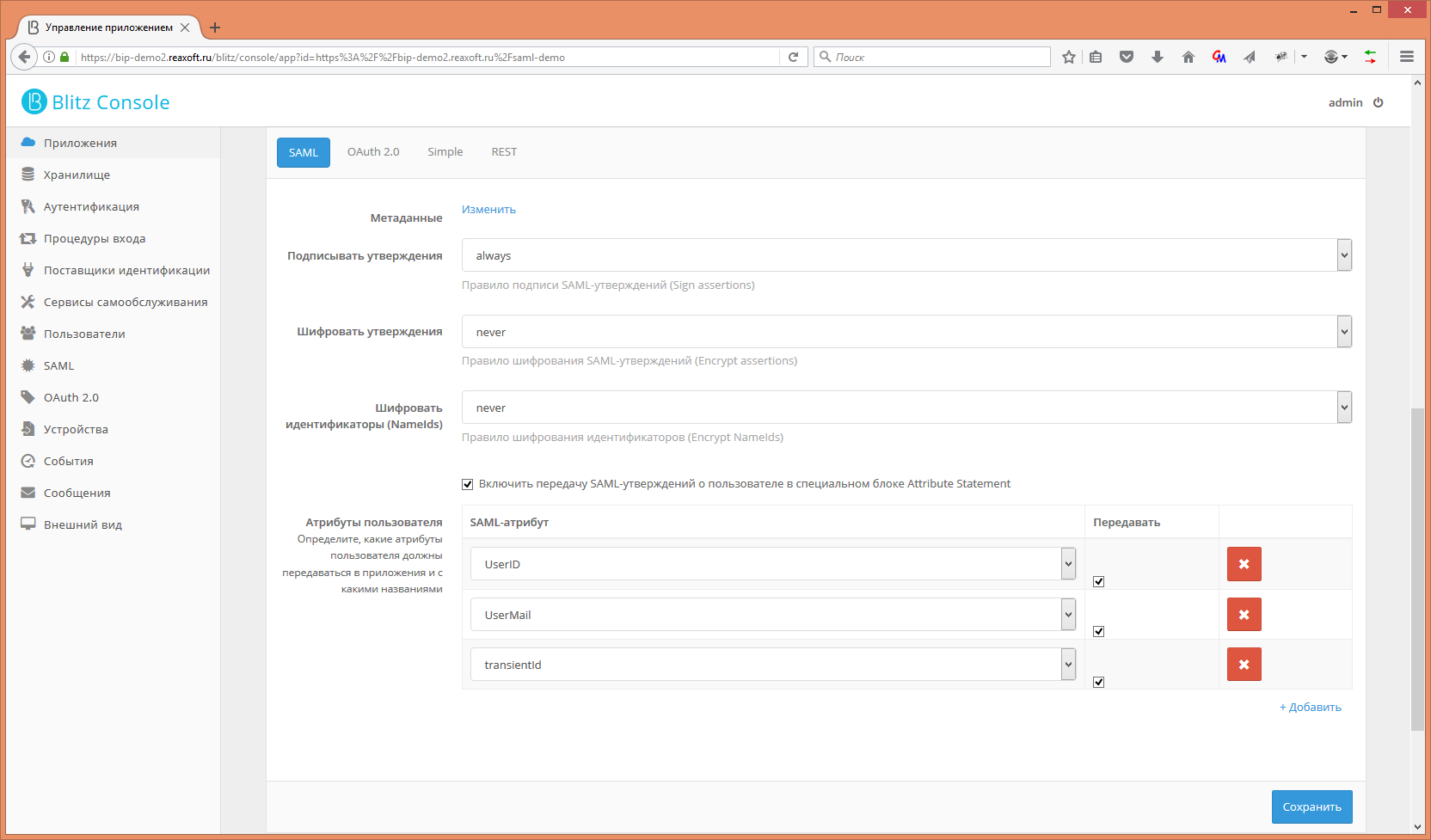

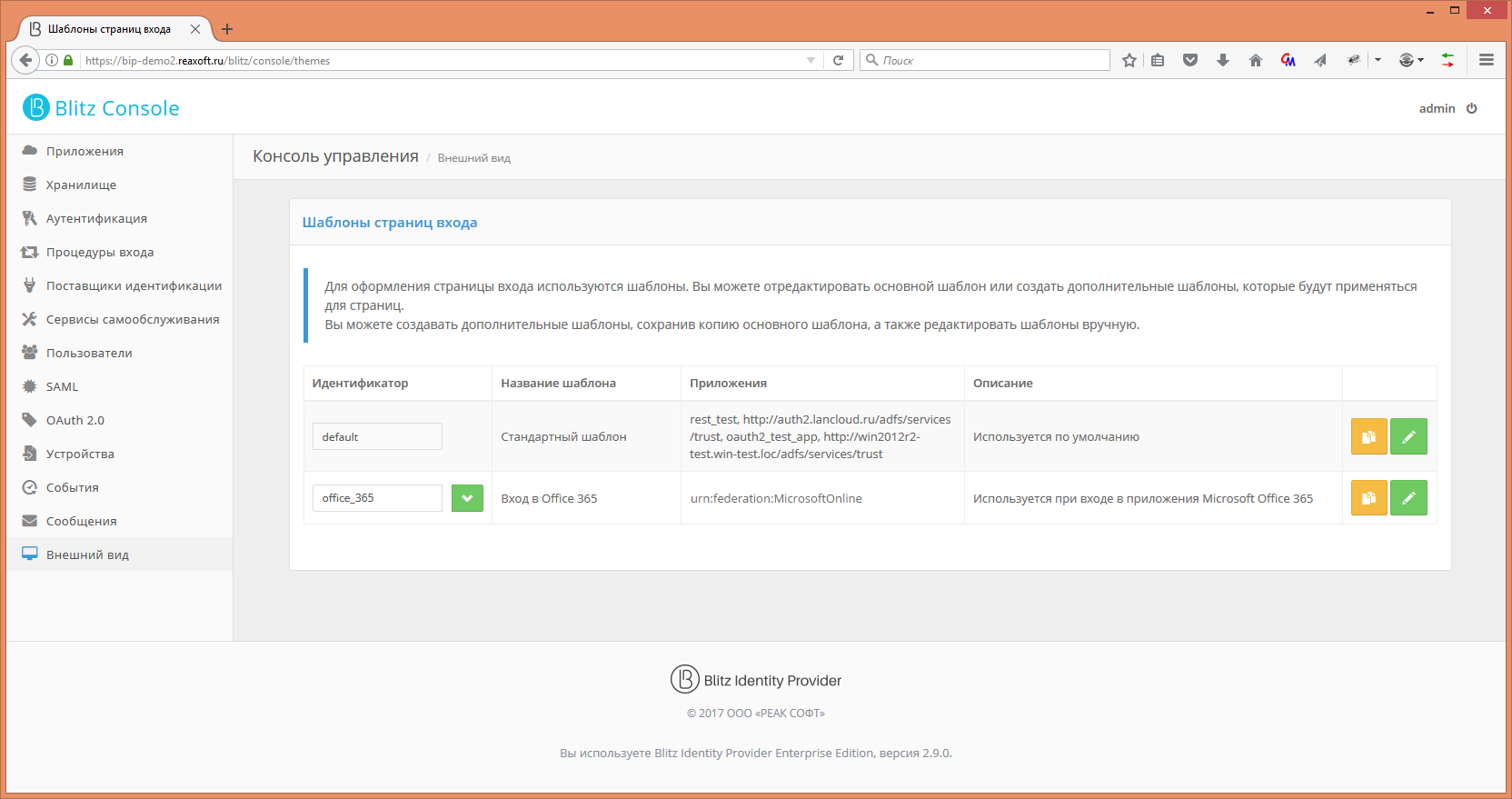

В разделе «Приложения» консоли управления настраиваются твои приложения, которым нужна аутентификация (рис. 2). На рис. 3 показан пример конфигурации одного из приложений с помощью протокола SAML — нужно ли шифровать и подписывать идентификаторы и утверждения, какие атрибуты пользователя должны использоваться и так далее.

Раздел «Хранилище» позволяет добавить новое хранилище. Сейчас сконфигурировано два хранилища — встроенное и LDAP (рис. 4). Сконфигурировать доступные методы аутентификации можно в разделе «Аутентификация». Ненастроенные методы отмечаются желтым (рис.

5). Поддерживается много разных методов:

- логин и пароль;

- средство электронной подписи;

- вход через внешние сервисы идентификации;

- вход по разовой ссылке;

- прокси-аутентификация;

- вход по сеансу операционной системы;

- разовый пароль на основе секрета (HOTP);

- SMS-код подтверждения;

- разовый пароль на основе времени (TOTP)

В этом же разделе («Аутентификация») задается максимальная продолжительность сессии и продолжительность сессии при бездействии пользователя.

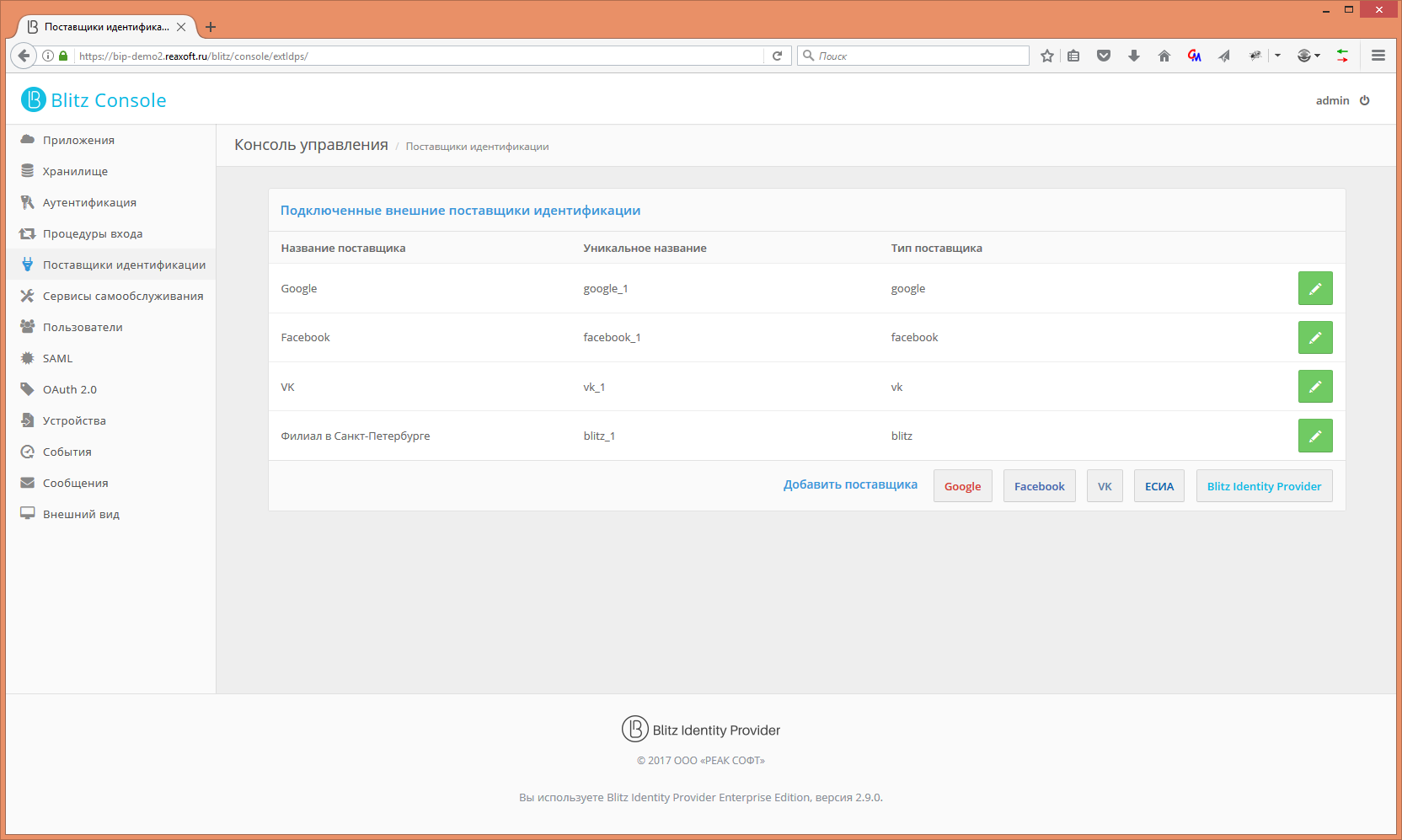

Внешние поставщики идентификации настраиваются в разделе «Поставщики идентификации». Именно здесь можно настроить идентификацию посредством Google, Facebook, VK, ЕСИА.

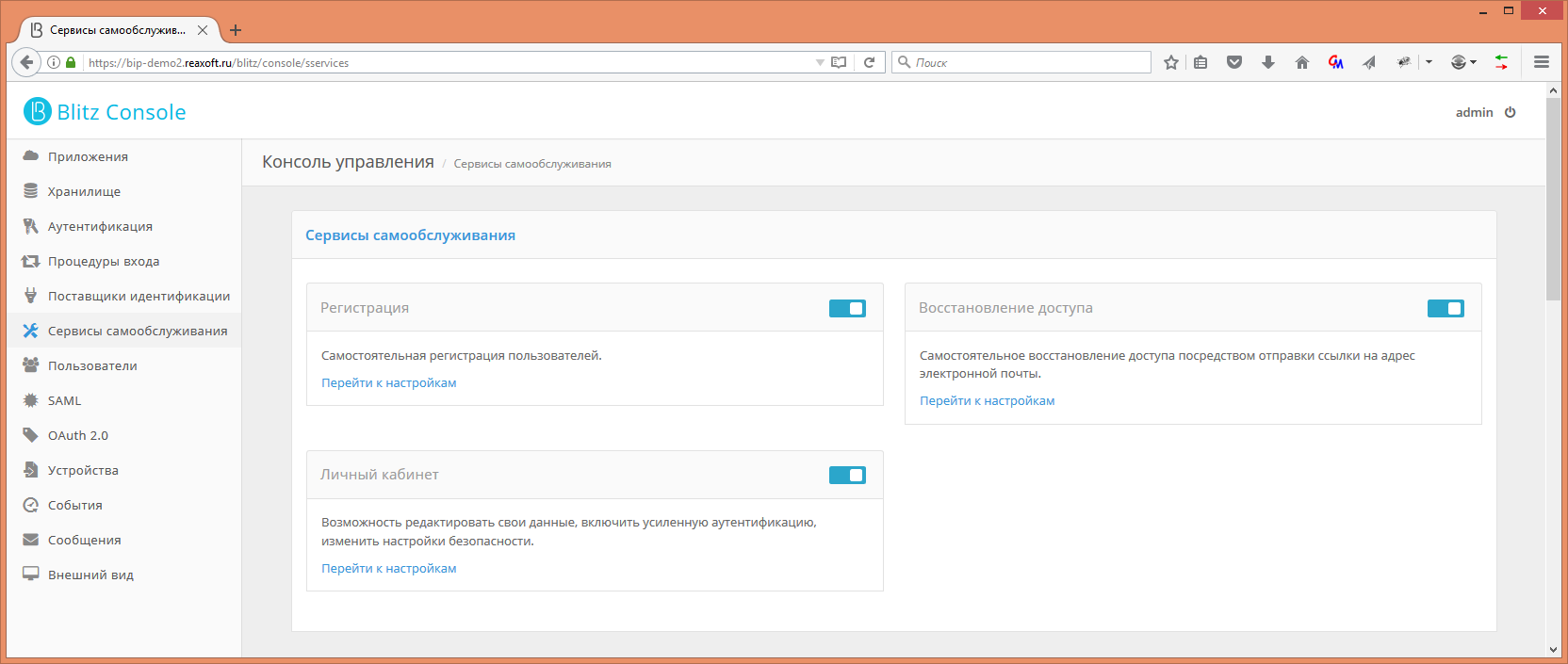

Настроить сервисы самообслуживания можно в одноименном разделе. На рис. 7 видно, что доступны такие сервисы, как регистрация, личный кабинет и восстановление доступа. Здесь можно настроить, какие данные пользователи указывают о себе при регистрации, что за действия им доступны в личном кабинете (редактирование атрибутов, смена пароля, включение двухфакторной аутентификации, привязка аккаунтов социальных сетей).

Ранее мы говорили о том, что сервер аутентификации должен поддерживать темы оформления, чтобы предоставляемые им сервисы (регистрация, личный кабинет, восстановление доступа) можно было «вписать» в дизайн сайта. Тему оформления можно выбрать в разделе «Внешний вид».

Что видит пользователь

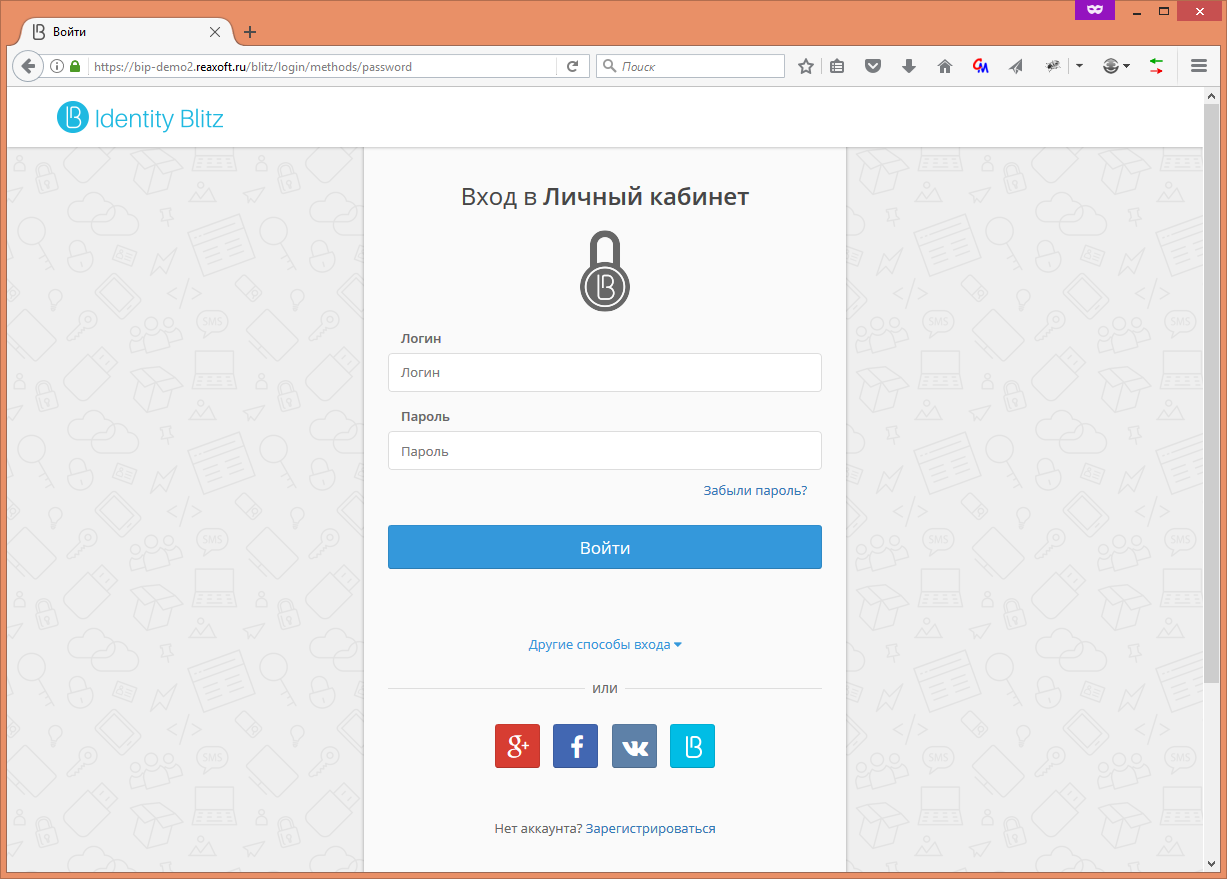

А теперь посмотрим, что видит пользователь. Типичная страница входа показана на рис. 9. Можно войти как по обычному паролю, так и через Facebook и другие социальные сети. Также доступен вход через филиал в Санкт-Петербурге — доступные внешние источники идентификации настраиваются в разделе «Поставщики идентификации» (рис. 6).

В личном кабинете отображаются основные данные пользователя, а также последние события безопасности, вместе с IP-адресами — источниками этих событий.

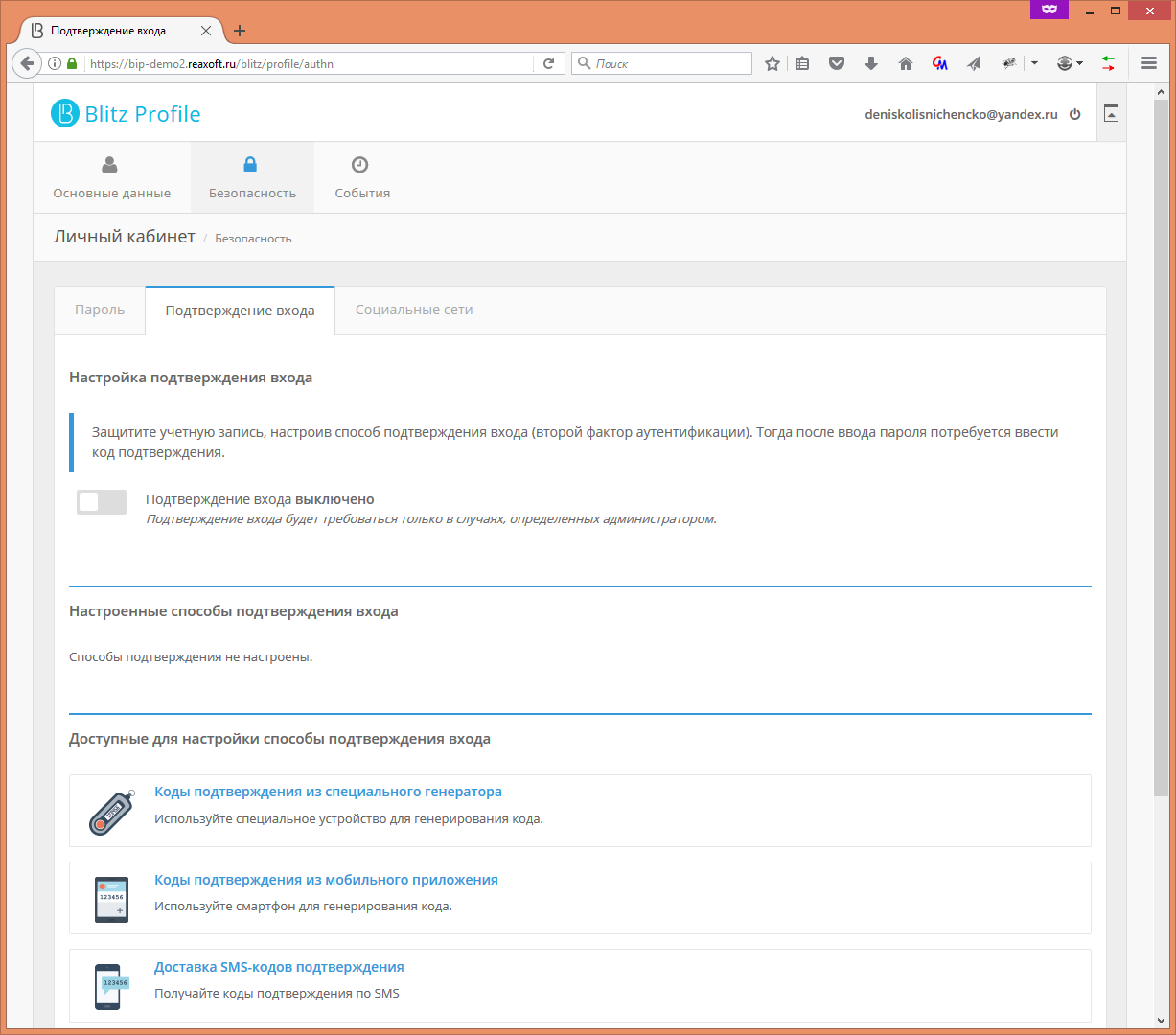

В разделе «Безопасность» можно сменить пароль, настроить привязку к учетным записям в социальных сетях, а также настроить подтверждение входа (рис. 11). Поддерживаются различные способы подтверждения, в том числе популярная нынче доставка SMS-кодов подтверждения доступа.

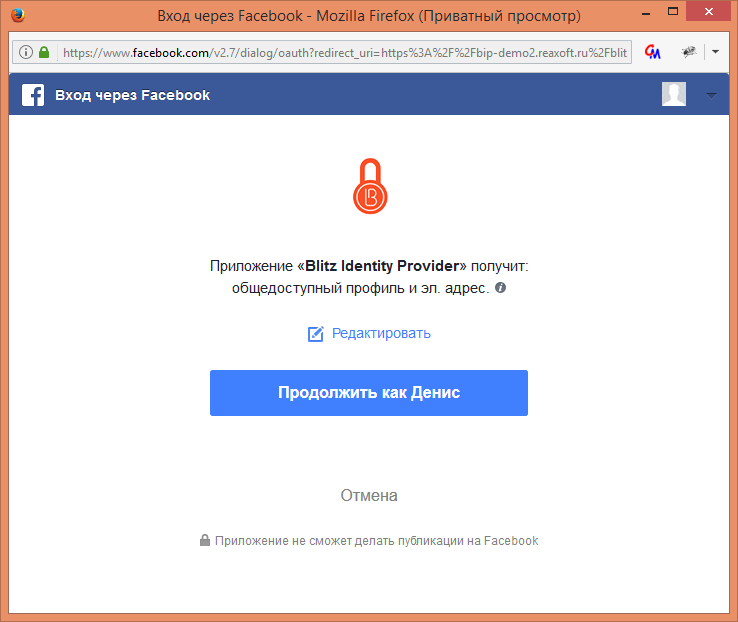

При входе через социальную сеть пользователь увидит окошко (рис. 13). Наверняка ты уже сталкивался с подобными. Теперь ты знаешь, с помощью чего можно прикрутить такое окно к своим приложениям.

Дорого?

Смотришь на все это, и создается впечатление, что такое решение должно стоить дорого. Отнюдь. Есть две редакции продукта: Standard Edition и Enterprise Edition. Так вот, Standard Edition для некоммерческого использования бесплатна. Standard Edition можно свободно загрузить с сайта производителя.

Существуют версии для Windows и Linux (Ubuntu, Debian, RHEL, CentOS).

Понятно, что Standard Edition и Enterprise Edition отличаются функциональностью. Например, в Enterprise допускается возможность одновременного использования нескольких хранилищ учетных записей, поддерживается гибкая настройка правил контроля доступа при входе в приложения, предоставляются дополнительные инструменты администрирования, дополнительные методы идентификации и аутентификации. Подробно о возможностях этих двух версий можно прочитать на сайте разработчика.

Стоимость Enterprise-версии можно узнать у партнеров компании РЕАК СОФТ.

Заключение

Пользователи могут входить в созданное тобой приложение и в другие приложения компании (о существовании которых ты даже можешь и не знать), используя учетную запись Blitz Identity Provider в качестве признаваемой всеми приложениями «визы». Пользователи избавлены от парольного хаоса. Больше не нужно иметь различные логины и пароли в каждом из приложений.

Система аутентификации Blitz Identity Provider существует не в вакууме — она стыкуется с аналогичными системами: системами идентификации социальных сетей, системой идентификации в корпоративном Kerberos-домене, партнерскими системами федеративного входа, удостоверяющими центрами и хранилищами учетных записей. С Blitz Identity Provider ты конструируешь свое собственное Шенгенское соглашение, определяешь пространство доверия и включаешь в него приложения, пользователей и механизмы аутентификации.

Денис Колисниченко

Постоянный автор журнала «Хакер»

Источник: xakep.ru

Identity V советы и хитрости, которые вам нужно знать

Такие игры, как Until Dawn, Friday the 13th: The Game и Dead by Daylight принесли леденящий ужас на консоли. А благодаря NetEase вы можете, наконец, повторить асимметричный мультиплеер этих игр с выпуском Identity V. Таинственный и опасный раунд игры в прятки ждет вас, когда четверо выживших пытаются убежать от одного охотника. Существует много командных тактик, которые можно использовать, а также тип умного маневрирования, который превратит вас в настоящего охотника. Скачать Identity V APK можно здесь.

Не пропускайте обучение в начале игры

Первые главы, с которых начинается путешествие по полуразрушенному особняку, предназначены для того, чтобы познакомить вас с основам Identity V. Эти обязательные уроки заканчиваются после завершения Memory 1-10. Открывается возможность выйти в онлайн и участвовать в быстрых матчах, но не стоит бросаться в драку с реальными игроками прямо сейчас, стоит получше изучить игру.

Справа от опции «Quick Match» находится вкладка «Tutorial», которая предлагает дополнительные обучающие миссии для Выжившего и Охотника. Улучшите свое понимание разнообразной механики игры с помощью этого метода. Завершите все обучающие миссии, чтобы собрать дополнительные подсказки, которые пойдут на покупку персонажей, сфер памяти и многого другого!

Увеличьте громкость и внимательно следите за звуковыми сигналами

Когда вы находитесь в локальном поле, не важно выживший вы или охотник, держите ухо востро. Identity V — это тип игры, где разница между хорошим игроком и плохим заключается в том, насколько они обращают внимание на звуки в окружающей среде. Когда вы играете в качестве выжившего и находитесь в процессе декодирования шифровальной машины, внимательно прислушивайтесь к звуковому сигналу. Это звуковое уведомление даст знать, что счетчик процесса декодирования вот-вот появится. Убедитесь, что останавливаете иглу в отмеченном месте каждый раз, чтобы ускорить процесс декодировки.

Если вы охотник, то нужно будет использовать способность слушать с самого начала матча. Это поможет сосредоточиться на всех выживших и получить раннюю информацию о том, на кого охотиться в первую очередь. Таймер перезарядки этой способности длинный, поэтому имеет смысл использовать его сразу же, как только начнется охота.

В конце концов, один из выживших допустит ошибку и испортит мини-игру счетчика во время процесса декодирования шифровальной машины. Эта ошибка вызовет громкий шум, который оповестит о местонахождении выжившего. Таким образом, вы, скорее всего, сразу поймаете выживших после совершения ошибки, поскольку они находятся в середине декодирования шифровальной машины.

Лучшие способы преуспеть в качестве выжившего

По мере прохождения основных сюжетных глав игры, быстрых матчей и учебных пособий вы начнете открывать новых выживших. У каждого выжившего есть особые характеристики, которые нужно изучить и правильно использовать во время матчей. Однако один из выживших, который практически бесполезен, — это Lucky Guy, так что лучше его не использовать.

Играйте с каждым выжившим и остановитесь на тех, которые отражают ваш стиль игры. Если вы больше сосредоточены на том, чтобы взять на себя охотника, пока товарищи по команде декодируют машины, обратите внимание на Frontline. Но если считаете себя более эффективным в целительсве, то игра в роли Doctor — это лучший вариант.

Полный список персонажей, который разблокируется по мере прохождения игры, включает в себя: Gardener, Doctor, Thief, Lawyer, Lucky Guy, Frontline, The Mind’s Eye, Coordinator, Mechanic, Mercenary, Huckster, Explorer и Priest. Во время матча, всегда лучше держаться поближе к другому игроку. Таким образом, вы сможете помочь декодировать шифровальные машины намного быстрее (декодирование шифровальной машины двумя игроками помогает намного ускорить процесс). Играть матч в команде из двух человек — тоже разумное решение, так как можно быстро вылечить игрока, если он столкнется с неприятностями.

Лучшие способы преуспеть в качестве охотника

Как я уже упоминал ранее, способность слушать охотнику стоит активировать как можно раньше. Возьмите на заметку всех четырех выживших с момента активации способности и начните их поиски. Использование способности слушать также действенно, когда время заканчивается или когда вы замечаете, что выжившие близки к побегу.

Если вам удастся подобраться к шифровальной машине, выберите укрытие поблизости, чтобы было легче сбить выжившего. В конце концов, один выживший рискнет расшифровать эту шифровальную машину и попадет прямо в ваши руки. Когда выжившие находятся в середине действия, вы сможете совершить дополнительную мощную атаку «Terror Shock».

Когда вы наконец наткнетесь на одинокого выжившего, не позволяйте ему сбежать! Следуйте за ними неустанно и убедитесь, что обезвредили его, прежде чем отправиться в погоню за другим. Если вам посчастливилось запереть выжившего в ракетном кресле, а другой выживший приходит, чтобы освободить его, это идеальное время, чтобы выскочить из ближайшего укрытия и сказать «Сюрприз. «. Нокаутируйте пришедшего на выручку выжившего с помощью шоковой атаки «Terror Shock», подождите, пока пойманный в ловушку выживший не будет исключен из игры, а затем быстро поймайте другую жертву в соседнее ракетное кресло.

Ознакомьтесь с характеристиками персонажа и выберите лучшие таланты для Выжившего или Охотника

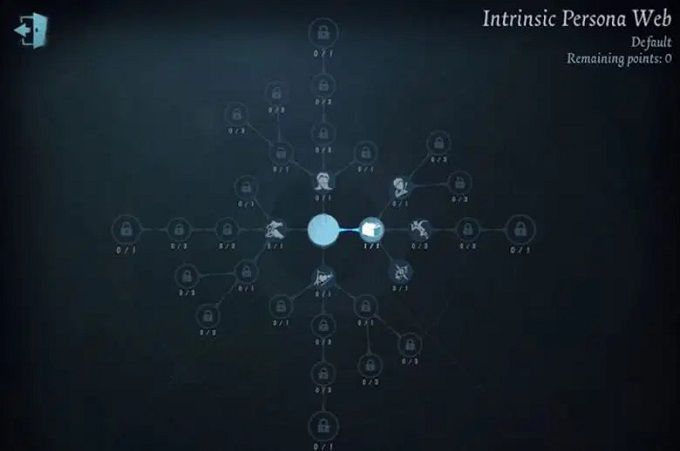

Как только разблокируется Persona Web, вы получите возможность добавить дополнительные таланты Выжившим и Охотникам. Таланты выживших в основном состоят из их спокойствия, храбрости, дружбы и настойчивости. Что касается охотников, то их таланты удовлетворяют их жесткость, обман, сдержанность и бдительность. Поставьте точки над типами талантов, которые определяют ваш стиль игры как для выживших, так и для охотников. Говоря об охотниках, вы сможете пройти улучшение и получить возможность играть за Hell Ember, Smiley Face, The Ripper и Game Keeper.

Не волнуйтесь – вы всегда сможете забрать свои очки обратно из ранее разблокированной способности. Эта способность снова станет заблокированной, но очки, которые вы получите обратно, могут быть направлены на способность, которая в данный момент более полезна. Приобретайте таланты, которые хорошо подходят к вашему стилю игры. Таланты, которые ускоряют скорость, с которой выжившие выполняют различные задачи, стоят того, чтобы быть разблокированными. А таланты, которые улучшают бдительность, являются отличным выбором для охотников.

Источник: vr4you.net