HackWare.ru

Этичный хакинг и тестирование на проникновение, информационная безопасность

Хакерские программы

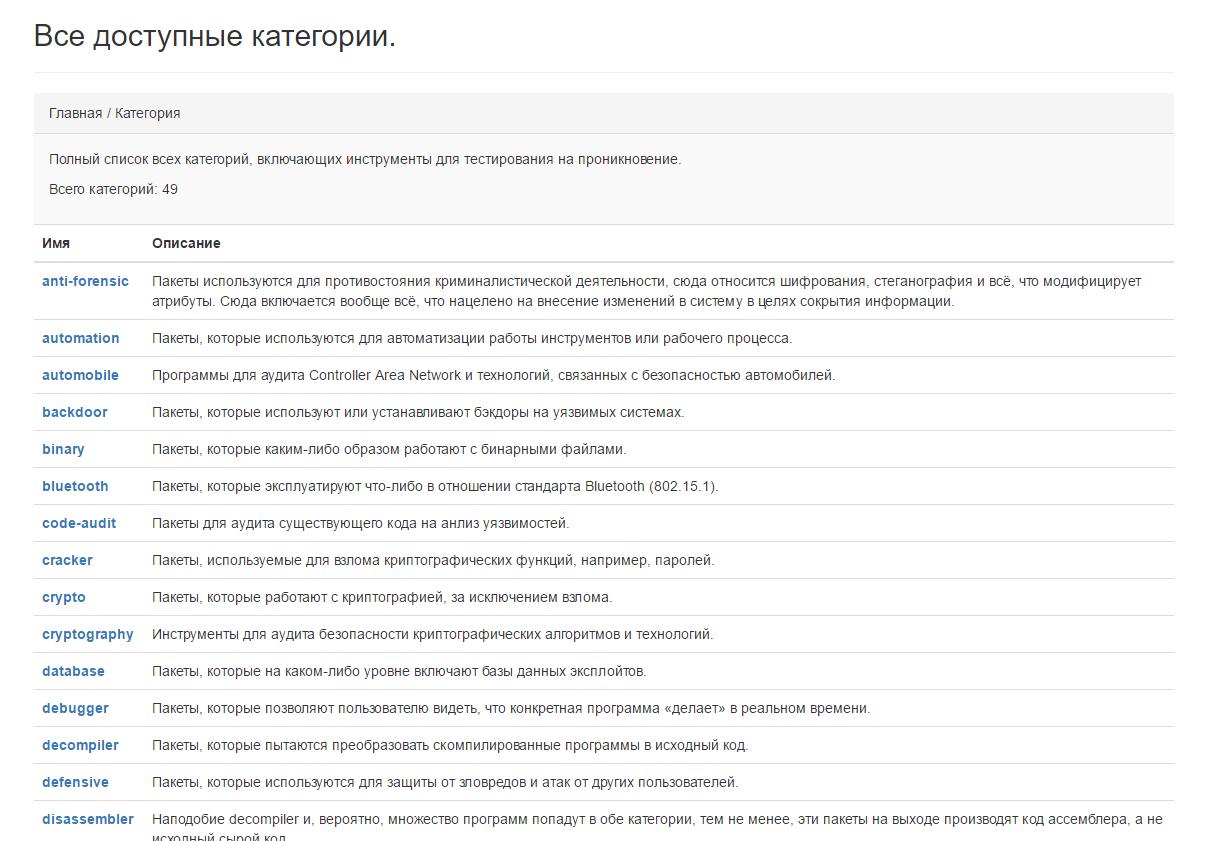

По адресу https://kali.tools/all/ вы можете ознакомиться с большим списком инструментов связанных с информационной безопасностью. Список содержит название инструмента, его последнюю версию, краткое описание, перечисление категорий, к которым относится инструмент, и ссылку на сайт этой программы. Список непрерывно обновляется и дополняется новыми инструментами. На момент написания в нём уже 1710 программы.

Охвачены самые разные программы. Присутствуют как направленные на выполнение атак и сканирование уязвимостей, так и защищающие/выявляющие эту активность. На данный момент все инструменты разделены на 49 категорий. Ознакомиться со списком категорий, описанием категорий и перейти к перечню инструментов, включённых в конкретную категорию, вы можете на странице https://kali.tools/all/?category.

Как стать ХАКЕРОМ с нуля. Даркнет

На странице https://kali.tools/all/?history вы сможете ежедневно наблюдать за выходом новых версий программ для пентестеров и вообще для всех, кто интересуется информационной безопасностью и IT технологиями.

Новички в базе данных помечаются словом « new! ».

Источник: hackware.ru

Инструментарий хакера. Лаборатория хакера / Сергей Бабин (PDF)

Рассмотрены методы и средства хакерства с целью понимания и применения соответствующих принципов противодействия им. В виде очерков описаны познавательные эксперименты, которые может выполнить в домашних условиях каждый желающий, начиная со старшеклассника и студента. Используемые программы, как правило, бесплатны.

Теории дан минимум, зато книга насыщена практическими приемами по разнообразным темам. Описан ряд способов перехвата паролей, взлома Wi-Fi-сетей, дальнейшие действия злоумышленника после проникновения в локальную сеть жертвы. Рассказано о шифровании данных, способах сохранения инкогнито в Интернете, методах взлома паролей из базы Active Directory.

Много внимания уделено изучению хакинга с использованием смартфонов. Подробно рассмотрены практические методы генерации и использования радужных таблиц. За счет подробного описания настроек, качественной визуализации материала, преобладания ориентированности на Windows-системы (для примеров с UNIX подробно описывается каждый шаг), книга интересна и понятна любому пользователю персонального компьютера: от начинающего до профессионала.

Подробнее Комментарии (0) Просмотры: 5 301

Этичный Веб хакинг (web hacking) для начинающих (Видеокурс)

Топ 5 ХАКЕРСКИХ программ для ПК!