ГК «Интегрус» помогает реализовать требования защиты информации ФСТЭК с учетом последних реальных моделей угроз. Сегодня информация является ценнейшим товаром, а множество массивов данных охраняются на законодательном уровне. На рынке информационной безопасности представлено большое количество программных и аппаратно-программных средств защиты данных (СЗИ) – отечественного и зарубежного производства.

Вопросы в области технической защиты информации в России регулирует Федеральная служба по техническому и экспортному контролю (ФСТЭК). Служба определяет классы защиты информации, разрабатывает рекомендации и требования по защите данных от несанкционированного доступа, проводит сертификацию средств по обеспечению безопасности сведений в информационных системах.

Ведется государственный реестр сертифицированных средств защиты информации ФСТЭК России за № РОСС RU.0001.01БИ00. Также существует добровольная сертификация средств технической защиты информации, например, Certified by AM Test Lab, сертификатами которых отмечены такие продукты как Kaspersky Industrial CyberSecurity for Networks, Solar Dozor UBA, Indeed PAM, DLP-система СёрчИнформ КИБ и многие другие.

Сертифицированная версия Ideco UTM ФСТЭК: преимущества и отличия от других решений

Требования ФСТЭК по защите информации

Документация государственного регулирования устанавливает минимальные требования защиты от несанкционированного доступа к данным. Для противодействия киберугрозам ФСТЭК регулярно обновляет базу уязвимостей, вносит новые рекомендации в аттестацию, сертификацию оборудования, программного обеспечения.

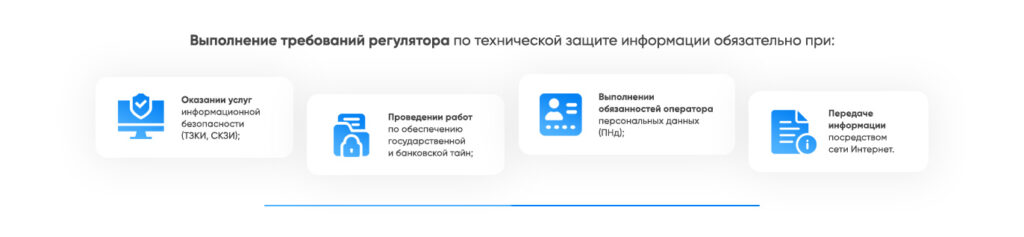

Выполнение требований регулятора по технической защите информации обязательно при:

- оказании услуг информационной безопасности (ТЗКИ, СКЗИ);

- проведении работ по обеспечению государственной и банковской тайн;

- выполнении обязанностей оператора персональных данных (ПНд);

- передаче информации посредством сети Интернет.

Требования ФСТЭК по технической защите информации распространяются на:

- программное обеспечения и оборудование;

- внешние носители;

- средства связи и шифровки/дешифровки данных;

- операционные системы;

- прочие технические средства хранения, обработки, передачи сведений;

- персональные данные;

- специалистов по обеспечению информационной безопасности.

Так, в состав мер по защите персональных данных согласно требованиям ФСТЭК входят:

- использование системы идентификации и аутентификации (авторизации) субъектов, имеющих доступ к ПНд, и объектов ПНд;

- возможность ограничения и управления правами доступа к персональной информации;

- физическая и программная защита носителей информации;

- регистрация событий безопасности и ведение их журнала;

- применение средств антивирусной защиты;

- регулярный контроль защищенности ПНд;

- обнаружение и предотвращение вторжений, несанкционированного доступа;

- обеспечение доступности хранимых сведений, их и информационной системы, базы данных доступности;

- соблюдение требований по защите среды виртуализации, технических средств, информационной системы (ИС), ее средств, каналов и линий связи и передачи данных.

Также требованиями ФСТЭК России по защите персональных данных предусмотрено наличие возможности управления конфигурацией ИС, своевременного выявления инцидентов, способных привести к сбоям в работе ИС, возникновению угроз безопасности ПНд.

Сертифицированные ФСТЭК межсетевые экраны: предложение Айдеко

Требования ФСТЭК к специалистам по защите информации включают в себя понимание:

- основных законодательных и нормативных актов в области информационной безопасности и защиты персональных данных;

- в области сертификации средств защиты информации;

- о государственной системе противодействия иностранным техническим разведкам.

К профессиональным знаниям специалистов относится:

- подготовка в части работы с каналами и линиями связи (предотвращение утечки информации);

- ориентация в сфере комплексных СЗИ;

- понимание основ методологии построения СЗИ;

- умение работать со средствами контроля защищенности баз данных (БД) и т.д.

С полным перечнем требований к профессиональной подготовке специалистов в сфере защиты информации можно ознакомиться здесь.

Требования ФСТЭК по защите конфиденциальной информации направлены на исключение неправомерного доступа, копирования, передачи или распространения сведений. Для обеспечения требований по безопасности конфиденциальной информации проводится оценка возможных уязвимостей ИС для внешних и внутренних нарушителей, возможных средств реализации этих уязвимостей.

Меры по защите информации ФСТЭК

Меры защиты информации в информационных системах согласно требованиям ФСТЭК должны обеспечивать необходимый уровень безопасности при взаимодействии защищаемых ИС с другими ИС, при обработке и хранении информации. При этом предлагаемые на этапе проектирования меры должны быть реализуемы в конкретной ИС.

Методы и средства технической защиты информации подбираются с учетом структуры СЗИ, состава и мест размещения ее элементов. Если защищаемая ИС проектируется в составе центра обработки данных (ЦОД) рекомендуется использовать уже имеющиеся в ЦОД средства, меры защиты данных.

Выстраивание защиты в государственных информационных системах (ГИС) предполагает ряд нюансов:

- К работе допускаются только компании, имеющие лицензию на деятельность по технической защите конфиденциальной информации;

- Требования по охране данных и информации базируются на ряде ГОСТов.

- Структурирование классов защиты информации для государственных учреждений – жесткое (всего три класса из семи возможных, используемых в работе частных операторов персональных данных).

- Модели угроз основываются на документах и баз ФСТЭК.

Организационные мероприятия предотвращают неправомерные:

- доступ, хищение и распространение закрытых данных;

- уничтожение/изменение целостности данных;

- препятствие получению информации, нарушающее права пользователей.

- Важное значение имеет разработка пакета организационных и распорядительных документов для:

- регламентации процесса безопасности хранения данных;

- порядка выявления инцидентов безопасности;

- регламентации управления конфигурированием информационных систем по защите данных;

- установления методов мониторинга информсистем.

Существует регламентация разработки систем и введения их в эксплуатацию, разграничения уровней доступности, проведения проверок и анализ реакций, ответственных за организацию защиты специалистов. Лишь после проведения совокупности мероприятий информационная система аттестуется, вводясь в эксплуатацию.

Технические меры защиты обязывают госструктуры использовать сертифицированные средства, соответствующие классу защиты с функциями:

- идентификации, аутентификации;

- управления доступом к данным с возможностью контроля;

- ограничений по использованию программ;

- защиты всех информационных носителей;

- ведение регистрационного учета инцидентов в сфере безопасности;

- отслеживания вторжений извне;

- обеспечения целостности находящейся на хранении и обрабатываемой информации;

- защиты в облачной среде.

Для частных компаний это допустимо с более урезанным функционалом, используемым при обработке массива персональных данных.

Оставьте заявку на консультацию

Рекомендации ФСТЭК по защите информации

Методические рекомендации ФСТЭК по защите данных предусматривают использование:

- межсетевых экранов, фильтрующих информацию по установленным критериям;

- средств, направленных на обнаружение, нейтрализацию и анализ вторжений;

- антивирусных программ, выявляющих, блокирующих и нейтрализующих несанкционированные действия;

- доверенной загрузки;

- контроля за съемными носителями.

ФСТЭК рекомендует использовать такие методы по защите информации как контроль доступа к носителям данных и ИС (физический, аппаратный, программный и т.д.), шифрование передаваемых сведений.

Методические документы и приказы ФСТЭК по защите информации

Существует огромный перечень подзаконных актов и документов, определяющих порядок организации информационной защиты и позволяющих эффективно применять разработанную систему информационной безопасности.

Так, положения о защите технической информации разрабатываются организациями самостоятельно. Отдельные положения выносятся местными органами власти. ФСТЭК выпускает приказы, уточняющие требования в сфере защиты информации, например, Приказ ФСТЭК России от 23 марта 2017 г. N 49, от 15 февраля 2017 г. N 27 и т.д. – полный перечень документов ФСТЭК по технической защите информации можно уточнить здесь. Детальнее:

- Приказы ФСТЭК по защите информации;

- Положение ФСТЭК о защите информации;

- Документы ФСТЭК по защите персональных данных базируются на Федеральном законе о персональных данных;

- Одним из основных документов для операторов является положение о лицензировании технической защиты конфиденциальной информации.

- Методические рекомендации и руководящие документов по технической защите информации.

Техническая защита информации затрагивает вопросы сбора, обработки, передачи, хранения, распространения информации с соответствующим классу защищенности обеспечением ее безопасности на предприятиях. Система документов по технической защите информации строится на основополагающих элементах:

- федеральное законодательство;

- распоряжения и указы Президента РФ;

- постановления правительства РФ;

- документация ФСБ, ФСТЭК, Роскомнадзора;

- общероссийские стандарты;

- документы руководящие, нормативно-методические.

Документы ФСТЭК по технической защите информации ложатся в основу проектирования и исполнения информсистем, защищенных от проникновения на любых уровнях. Вся документация размещается по мере обновления на официальном сайте и является обязательной к исполнению.

В нормативных руководящих документах ФСТЭК по защите информации содержатся принципы разноуровневой защиты по шкале важности сведений, степени конфиденциальности, предписаний по оценке защищенности от несанкционированных действий злоумышленников, регламенты работ для сотрудников сферы защиты данных.

Сертифицированные средства защиты ФСТЭК

Функции ФСТЭК в области сертификации средств защиты информации заключаются в:

- создании системы сертификации средств защиты информации в соответствии с требованиям по обеспечению информационной безопасности;

- формировании правил проведения сертификации средств защиты данных;

- аккредитации органов по сертификации и испытательных лабораторий и разработке правил аккредитации;

- выборе способов подтверждения соответствия СЗИ требования нормативных документов;

- выдаче сертификатов и лицензий на использование знаков соответствия;

- ведении государственного реестра участников сертификации и реестра сертифицированных средств защиты информации;

- осуществлении государственного надзора над соблюдением участниками правил сертификации, инспекционного контроля – над сертифицированными средствами защиты;

- рассмотрении апелляций по вопросам сертификации;

- утверждении нормативных документов с требованиями к средствам и системам защиты информации, методических документов по проведению испытаний.

Также ФСТЭК исполняет функции центрального органа системы сертификации средств защиты информации (либо может делегировать их другой организации по необходимости). ФСТЭК может приостанавливать или отменять действие сертификатов.

Система сертификации средств защиты информации ФСТЭК включает в себя органы по сертификации (работающие с определенными видом продукции), испытательные лаборатории. В структуру системы сертификации ФСТЭК также входят заявители (предприятия, организации, компании) и центральный орган, в роли которой выступает сама ФСТЭК.

Классы средств защиты информации ФСТЭК

Регулятор выделил семь классов защищенности, где первый класс соответствует наивысшей степени защиты, а седьмой (для госструктур – третий) является низшей. Комплекс требований по защите средств вычислительной техники и автоматизированных систем формируют градацию классов.

Сертификаты соответствия ФСТЭК России на средства защиты информации подтверждают, что организация соответствует действующим нормативно-правовым актам РФ и имеет высокий уровень защищенности от кибер-угроз. Выбор оптимального защитного средства зависит напрямую от класса системы. В ситуациях значительного превышения стоимости программного обеспечения нужного класса допустимо, согласовав с территориальным органом ФСТЭК, устанавливать иные средства защиты.

Госреестр средств защиты информации ФСТЭК России

Государственный реестр сертифицированных средств защиты информации ФСТЭК постоянно обновляется, находясь в открытом доступе. В нем содержится информация об аккредитациях, сертификатах (в т.ч. двойного назначения), лицензиях, разрешениях. Программы и средства информационной защиты в обязательном порядке проходят обязательную регистрацию, с занесением в реестр и выдачей сертификата.

Лицензирование деятельности по технической защите информации ФСТЭК

Лицензия ФСТЭК на техническую защиту конфиденциальной информации включает средства информационной защиты, их установку и эксплуатацию. Выдача предприятию лицензии для работы с конфиденциальными сведениями и по оказанию телематических услуг означает корректную работу системы безопасности данных на основе рекомендаций, требований, положений и приказов ФСТЭК.

Отказ от получения допуска чреват жесткими проверками с возможной приостановкой работы, отзывом разрешительных документов и административным наказанием.

Виды лицензий, связанных с деятельностью:

- по предотвращению утечек по различным каналам, бесконтрольного проникновения, видоизменения информации как в системах, так и помещениях, где они размещаются;

- на услуги мониторинга информбезопасности, аттестации на соответствие требованиям защиты информации, проектирования систем информатизации в защищаемых помещениях, монтажа, отладки, проведению испытаний и ремонтных работ;

- на разработку и производство средств безопасности;

- на выстраивание мероприятий по сохранности гостайны.

При оформлении лицензии используются только некриптографические методы.

Срок оформления лицензии составляет 30 дней, хотя зачастую готовое разрешение удается получить только спустя два месяца. Действие лицензии бессрочное.

Присоединяйтесь к нам, чтобы каждую неделю получать полезные и рабочие материалы для улучшения вашего бизнеса.

Кейсы и стратегии от экспертов рынка.

Присоединяйтесь к нам, чтобы каждую неделю получать полезные и рабочие материалы для улучшения вашего бизнеса.

Кейсы и стратегии от экспертов рынка.

Как подготовиться к проверке информационной системы и порядка обработки персональных данных Роскомнадзором. Основные положения по защите информации, общий порядок проведения проверок.

Методы и средства, оборудование и система технической защиты информации на предприятии: разработка, технический контроль обеспечения информационной безопасности. Программные и аппаратные, инженерные и организационные меры.

Организационные и технические меры по защите персональных данных (ПДн) в информационных сетях (ИС) предприятий и организаций. Основные требования и приказы ФСТЭК России.

Источник: integrus.ru

Сертифицированные средства защиты информации 2022

На рынке информационной безопасности России представлено большое количество отечественных и зарубежных программных и программно-аппаратных средств защиты информации (СЗИ). Многим корпоративным и государственным заказчикам сложно сориентироваться в огромном количестве маркетингового шума и самостоятельно выбрать действительно качественную и эффективную защиту. Неверный выбор средств информационной безопасности может быть чреват финансовыми и репутационными потерями.

Помочь в выборе средств защиты информации и сузить количество вариантов помогают независимые тестирования и сертификаты, в том числе государственные.

Ниже приведена сводная таблица, куда собраны и классифицированы сведения о сертифицированных средствах защиты информации из государственного реестра сертифицированных средств защиты информации ФСТЭК России № РОСС RU.0001.01БИ00 и реестра добровольной сертификации AM Test Lab, действующей с 2006 года.

Из реестра ФСТЭК мы отобрали только наиболее известные на рынке средства защиты информации и их актуальные версии.

В таблице указана информация о действующих сертификатах ФСТЭК России (номер, срок действия, версия продукта) и сертификате AM Test Lab (номер, дата выдачи, версия продукта, ссылка на подробный обзор).

В случае наличия у СЗИ обоих сертификатов его строка выделена зеленым цветом , что обозначает высокую степень доверия к данному продукту.

Сертификат ФСТЭК России

Источник: www.anti-malware.ru

[таблицы] МЭ, сертифицированные по новым требованиям

Важно!

Информация в приведённых таблицах актуальна на дату публикации. Текущие действующие сертификаты ФСТЭК можно посмотреть в соответствующем Реестре ФСТЭК. Также по возможности актуализируется информация в Каталоге средств защиты информации.

Свежие (текущие) требования к межсетевым экранам были утверждены ФСТЭК России 12 сентября 2016 г. Именно тогда официально появились методические документы, содержащие профили защиты межсетевых экранов для 5 типов и 6 классов межсетевых экранов.

Кратко напомню (и сам для себя ещё раз зафиксирую, чтобы потом знать, где искать), какие типы межсетевых экранов c точки зрения ФСТЭК бывают:

- МЭ типа «А» – это МЭ, применяемый на физической границе (периметре) информационной системы или между физическими границами сегментов информационной системы.

- МЭ типа «Б» – это МЭ, применяемый на логической границе (периметре) информационной системы или между логическими границами сегментов информационной системы.

- МЭ типа «В» – это МЭ, применяемый на узле (хосте) информационной системы.

- МЭ типа «Г» – это МЭ, применяемый на сервере, обслуживающем сайты, веб-службы и веб-приложения, или на физической границе сегмента таких серверов (сервера). Межсетевые экраны типа «Г» могут иметь программное или программно-техническое исполнение и должны обеспечивать контроль и фильтрацию информационных потоков по протоколу передачи гипертекста, проходящих к веб-серверу и от веб-сервера.

- МЭ уровня промышленной сети (тип «Д») – это МЭ, применяемый в автоматизированной системе управления технологическими или производственными процессами. МЭ типа «Д» может иметь программное или программно-техническое исполнение и должен обеспечивать контроль и фильтрацию промышленных протоколов передачи данных (Modbus, Profibus, CAN, HART, Industrial Ethernet и (или) иные протоколы).

C классами защиты ещё проще — чем выше класс (1 — самый высокий), (тем больше к ним требований и) тем в более высокого класса систем (ГИС, АСУ, ИСПДн, системы значимых объектов КИИ) они могут применяться.

Для удобства были введены идентификаторы профилей защиты в формате ИТ.МЭ.«тип»«класс».ПЗ Вот полная их таблица:

| Класс защиты / Тип межсетевого экрана | 6 | 5 | 4 | 3 | 2 | 1 |

| Межсетевой экран типа «А» | ИТ.МЭ. А6.ПЗ | ИТ.МЭ. А5.ПЗ | ИТ.МЭ. А4.ПЗ | ИТ.МЭ. А3.ПЗ | ИТ.МЭ. А2.ПЗ | ИТ.МЭ. А1.ПЗ |

| Межсетевой экран типа «Б» | ИТ.МЭ. Б6.ПЗ | ИТ.МЭ. Б5.ПЗ | ИТ.МЭ. Б4.ПЗ | ИТ.МЭ. Б3.ПЗ | ИТ.МЭ. Б2.ПЗ | ИТ.МЭ. Б1.ПЗ |

| Межсетевой экран типа «В» | ИТ.МЭ. В6.ПЗ | ИТ.МЭ. В5.ПЗ | ИТ.МЭ. В4.ПЗ | ИТ.МЭ. В3.ПЗ | ИТ.МЭ. В2.ПЗ | ИТ.МЭ. В1.ПЗ |

| Межсетевой экран типа «Г» | ИТ.МЭ. Г6.ПЗ | ИТ.МЭ. Г5.ПЗ | ИТ.МЭ. Г4.ПЗ | — | — | — |

| Межсетевой экран типа «Д» | ИТ.МЭ. Д6.ПЗ | ИТ.МЭ. Д5.ПЗ | ИТ.МЭ. Д4.ПЗ | — | — | — |

С момента утверждения новых требований прошло более полутора лет, но в реестре ФСТЭК присутствуют (на момент публикации) только 43 сертификата с упоминанием профилей защиты ИТ.МЭ и только 22 из них выданы на серию, а не на ограниченную партию изделий.

Ниже приведены все доступные на сегодня сертифицированные по новым требованиям (и при этом серией) межсетевые экраны, сгруппированные по типам.

Межсетевые экраны типа «А»

- 2574 — Межсетевой экран и система обнаружения вторжений Рубикон

- 3530 — программно-аппаратный комплекс Dionis-NX с установленным программным обеспечением версий 1.2-6 Hand, 1.2-7 Hand и 1.2-8 Hand UTM

- 3886 — аппаратно-программный комплекс Маршрутизатор доступа

- 3008 — Континент 3.7

- 3634 — шлюз безопасности Check Point Security Gateway версии R77.10

- 3692 — программно-аппаратный комплекс защиты информации ViPNet Coordinator HW 4

- 3720 — FortiGate (функционирующий под управлением операционной системы FortiOS 5.4.1)

- 3834 — программно-аппаратный комплекс Traffic Inspector Next Generation

- 3905 — изделие Универсальный шлюз безопасности UserGate UTM

- 3778 — маршрутизатор ESR-1000 с программным обеспечением esr-1000-1.0.7-ST

- 3788 — маршрутизатор ESR-100 с программным обеспечением esr-100-1.0.7-ST

- 3789 — маршрутизатор ESR-200 с программным обеспечением esr-200-1.0.7-ST

- 3892 — межсетевой экран Cisco ASA-SM1 с установленным программным обеспечением Cisco ASA версии 9.x

- 3909 — межсетевой экран Huawei Eudemon (модель Eudemon 8000E-X3) версии V500

- 3935 — маршрутизаторы серии Huawei AR (модели: AR2220E, AR2240, AR161FG-L) версии V200

Межсетевые экраны типа «Б»

- 3462 — Kaspersky Security для виртуальных сред 3.0 Защита без агента

- 3634 — шлюз безопасности Check Point Security Gateway версии R77.10

- 3720 — FortiGate (функционирующий под управлением операционной системы FortiOS 5.4.1)

- 3834 — программно-аппаратный комплекс Traffic Inspector Next Generation

- 3871 — программный комплекс РУСТЭК версия 1.0

- 3905 — изделие Универсальный шлюз безопасности UserGate UTM

- 2407 — Traffic Inspector 3.0

- 3844 — программный комплекс VMware NSX for vSphere 6

- 3892 — межсетевой экран Cisco ASA-SM1 с установленным программным обеспечением Cisco ASA версии 9.x

- 3909 — межсетевой экран Huawei Eudemon (модель Eudemon 8000E-X3) версии V500

- 3935 — маршрутизаторы серии Huawei AR (модели: AR2220E, AR2240, AR161FG-L) версии V200

Межсетевые экраны типа «В»

Межсетевые экраны типа «Г»

Межсетевые экраны типа «Д»

| Класс защиты | № сертификата — Межсетевые экраны |

| ИТ.МЭ.Д1.ПЗ | не предусмотрен |

| ИТ.МЭ.Д2.ПЗ | не предусмотрен |

| ИТ.МЭ.Д3.ПЗ | не предусмотрен |

| ИТ.МЭ.Д4.ПЗ | пока нет |

| ИТ.МЭ.Д5.ПЗ | пока нет |

| ИТ.МЭ.Д6.ПЗ | пока нет |

Как видно, некоторые типы сертифицированных межсетевых экранов представлены в крайне ограниченном количестве, а например, МЭ типа Д и вовсе пока отсутствуют.

Для полноты картины стоит отметить, что, судя по уже выданным сертификатам, есть возможность сертифицировать как МЭ типа А шестого класса защиты (ИТ.МЭ.А6.ПЗ) партии устройств Cisco:

- коммутатор Cisco 6504 VS-S720-10G с установленным программным обеспечением Cisco IOS версии 15.1(2)SY10

- коммутатор Cisco Catalyst WS-C3560V2-24TS с установленным программным обеспечением Cisco IOS версии 12.2(55)SE12

- коммутатор Cisco Catalyst WS-C3560X-24T с установленным программным обеспечением Cisco IOS версии 15.0(2)SE11

- коммутатор Cisco Catalyst WS-C3650-24TD-E с установленным программным обеспечением Cisco IOS-XE версии 03.06.07.E

- коммутатор Cisco Nexus 5596 с установленным программным обеспечением Cisco NX-OS версии 7.1(2)N1(1)

- коммутатор Cisco Nexus 7000 с установленным программным обеспечением Cisco NX-OS версии 7.2(1)D1(1)

- коммутатор Cisco WS-C6506-E с установленным программным обеспечением Cisco IOS версии 15.1(2)SY10

- маршрутизатор Cisco 2901/K9 с установленным программным обеспечением Cisco IOS версии 15.4(3)М9

- маршрутизатор Cisco 2911/K9 с установленным программным обеспечением Cisco IOS версии 15.4(3)М9

- маршрутизатор Cisco C3900-SPE200/K9 с установленным программным обеспечением Cisco IOS версии 15.4(3)М9

- межсетевой экран Cisco ASA 5512-X с установленным программным обеспечением Cisco Adaptive Security Appliance Software v. 9.6.3

- межсетевой экран Cisco ASA 5525-X с установленным программным обеспечением Cisco Adaptive Security Appliance Software v. 9.6.3

- межсетевой экран Cisco ASA5508-K8 с установленным программным обеспечением Cisco ASA версии 9.6(4)3

- межсетевой экран Cisco ASA5510-K8 с установленным программным обеспечением Cisco ASA версии 9.1(7)19

- межсетевой экран Cisco ASA5512-X-K8 с установленным программным обеспечением Cisco ASA версии 9.2(4)27

- межсетевой экран Cisco ASA5515-K8 с установленным программным обеспечением Cisco ASA версии 9.2(4)27

- межсетевой экран Cisco ASA5520-K8 с установленным программным обеспечением Cisco ASA версии 9.1(7)23

- межсетевой экран Cisco ASA5525-K8 с установленным программным обеспечением Cisco ASA версии 9.2(4)27

- межсетевой экран Cisco ASA5550-K8 c установленным программным обеспечением Cisco ASA версии 9.1(7)23

- межсетевой экран Cisco ASA5555-K8 с установленным программным обеспечением Cisco ASA версии 9.2(4)27

- межсетевой экран Cisco ASA5585-K8 с установленным программным обеспечением Cisco ASA версии 9.2(4)27

Разделы: security

Дата изменения: 2018-06-21

Источник: zlonov.ru