Фишинг

Фишинг — это распространенный способ интернет-мошенничества. Хакеры используют его, чтобы получить доступ к конфиденциальной информации других людей: их учетным записям и данным банковских карт.

Фишинговые мошенники действуют по отработанной схеме: закидывают «наживку» — письмо, сообщение, ссылку на сайт — и пытаются «поймать» доверчивых пользователей. Поэтому неудивительно, что сам термин произошел от англоязычного phishing, которое созвучно со словом fishing — «рыбалка». Замена f на ph — отсылка к оригинальной форме хакерства фрикингу, или телефонному взлому (phreaking).

Фишинг становится популярнее с каждым годом. По статистике Google, в 2021 году компания обнаружила более 2 миллионов фишинговых сайтов — это на 27% больше, чем в 2020 году.

Виды фишинговых атак

Почтовый фишинг

Злоумышленники отправляют пользователям письма под видом известного бренда: подделывают адрес, чтобы он напоминал официальный. Получатель нажимает на ссылку и переходит на поддельный сайт или загружает документ с вирусом.

Что такое фишинг и как не попасться? | Генератор QR код на Python

Одна из вариаций почтового фишинга — клон-фишинг. Мошенники определяют, какими программами и магазинами вы часто пользуетесь, а затем отправляют письма якобы от этих брендов.

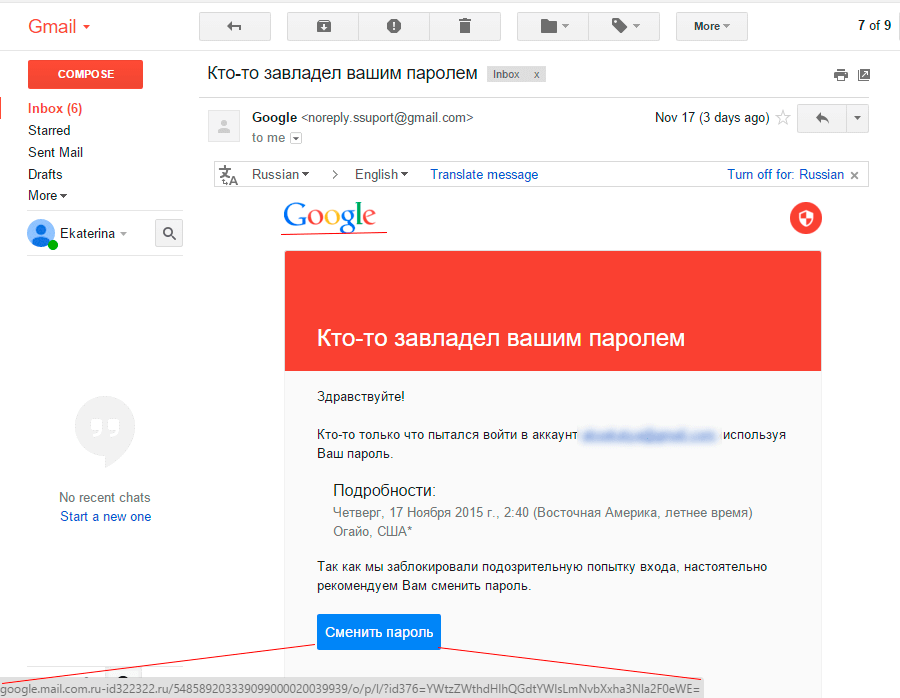

Пример фишингового письма, замаскированного под письмо от службы безопасности Gmail. При наведении на кнопку «Сменить пароль» отображается фишинговая ссылка. Источник

Целевой фишинг

Его еще называют спеар-фишинг (spear phishing). Мошенники нацеливаются на конкретную компанию, изучают нескольких сотрудников по аккаунтам в соцсетях или информации на сайте.

Затем этим сотрудникам отправляют письма будто бы от коллег: используют реальные имена, должности, номера рабочих телефонов. Человек думает, что получил внутренний запрос, и следует указаниями из письма.

В 2020 году американская медицинская компания Elara Caring неделю останавливала утечку данных клиентов, после того как злоумышленники получили доступ к аккаунтам сотрудников и стали рассылать с них фишинговые сообщения. В результате атаки мошенники украли информацию о ста тысячах пациентов: имена, даты рождения, банковские данные, номера водительских прав и социального страхования.

У спеар-фишинга есть подвид — уэйлинг. Слово происходит от whailing — «охота на китов». Это целевой фишинг, который направлен на руководителей.

Телефонный фишинг

Этот тип атаки разделяется на два подвида: вишинг и смишинг.

Голосовой фишинг, или вишинг (vishing) предполагает разговор по телефону. Преступник звонит жертве, давит на нее и создает повышенное чувство срочности, чтобы человек сообщил конфиденциальные данные.

Мошенники часто представляются сотрудниками банков: они сообщают о заявках на кредит или подозрительных переводах, угрожают блокировкой, а затем требуют сообщить смс-код или оформить подозрительный перевод.

Что такое фишинг и фишинговая атака

В результате люди теряют все свои накопления. Так, в 2020 году с помощью голосового фишинга мошенники украли у одной женщины 400 миллионов рублей.

В смишинге (smishing) вместо звонков используют СМС-сообщения с вредоносными ссылками, которые маскируют под купоны и розыгрыши.

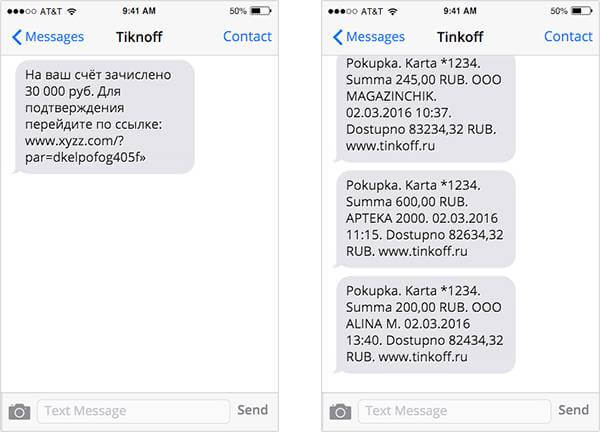

Пример фишингового сообщения: справа переписка с настоящим банком, слева — с мошенниками, которые переставили буквы в названии банка местами. Источник

CEO-мошенничество

Через социальные сети или веб-сайты мошенники находят информацию о руководстве компании, например о генеральном директоре или главном бухгалтере. Затем подделывают почтовый ящик и рассылают письма другим сотрудникам от имени этого руководителя.

Яркий случай СЕО-мошенничества произошел в 2015 году, когда финансовый отдел австрийско-китайской аэрокосмической компании FACC перевел злоумышленникам 61 миллион долларов, следуя указаниям из поддельного письма от гендиректора.

Фишинг в социальных сетях

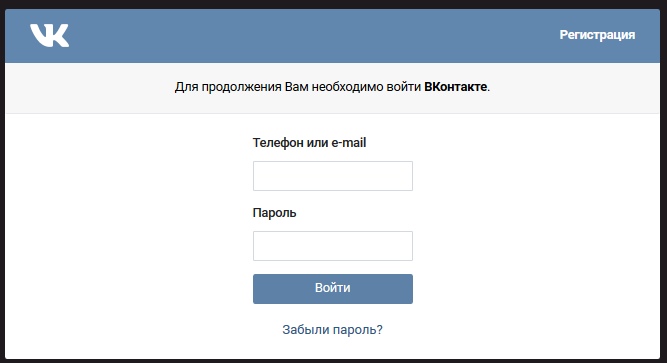

Такие мошенники создают поддельные аккаунты в Instagram*, ВКонтакте, Facebook*, Twitter. Хакеры выдают себя за знакомого жертвы или аккаунт известной компании. Они присылают сообщения со ссылками на поддельные сайты, запрашивают личную информацию через Facebook*-приложения, отмечают на изображениях с призывом перейти на сайт.

Смежный способ фишинга — мошенничество в мессенджерах: Telegram, WhatsApp и Viber. Через них хакеры рассылают сообщения якобы от популярных компаний в попытке завладеть вашими личными данными.

Один из крупных примеров — мошенничество, направленное на пользователей Booking.com. В 2018 году хакеры рассылали юзерам WhatsApp-сообщения, через которые получали доступ к аккаунтам. Завладев информацией о бронированиях, злоумышленники требовали оплатить проживание по поддельным счетам.

Компания не говорит, сколько денег потеряли клиенты, но, по данным CNN, от подобных типов мошенничества только за первый квартал 2021 года американцы потеряли 26 миллионов долларов.

Веб-фишинг

Главный метод этого вида — подмена сайта. Хакер создает страницу, практически не отличимую от сайта крупного бренда или компании, в которой вы работаете. Вы используете свою учетную запись для входа, и злоумышленник получает доступ к реальному аккаунту.

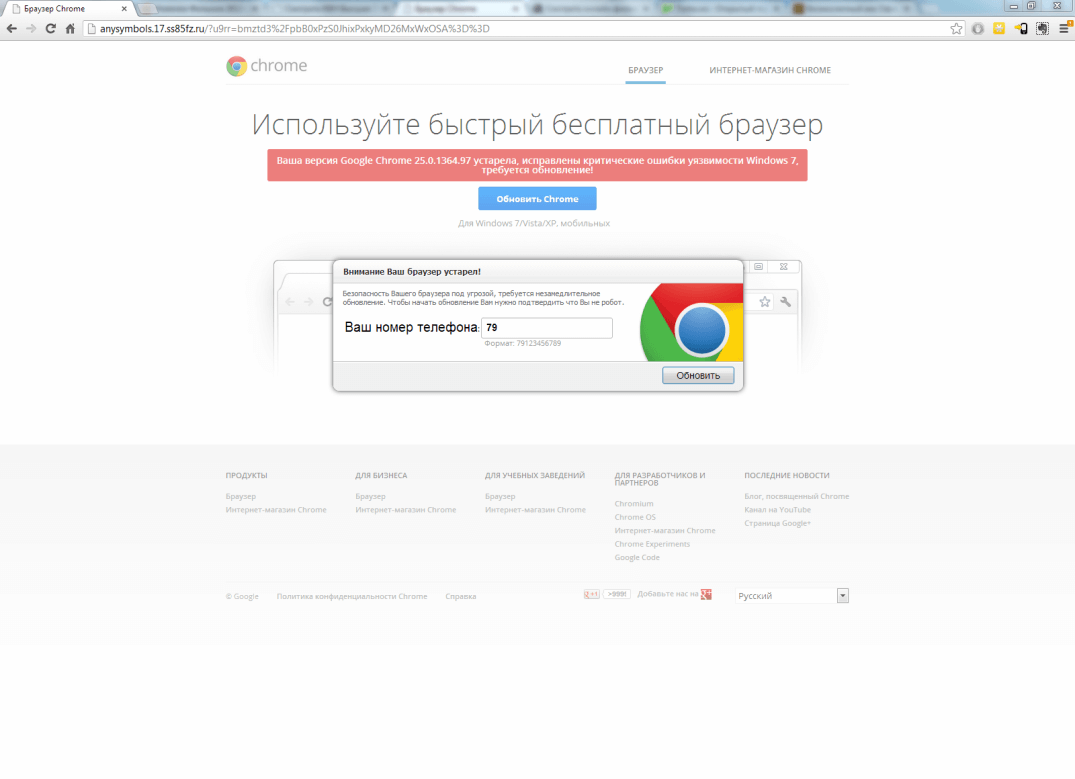

Пример фишингового сайта, замаскированного под страницу обновления Google Chrome. Адрес страницы не имеет никакого отношения к браузеру. Источник

Хакеры либо присылают ссылку через email, либо перенаправляют пользователей на поддельный сайт при помощи фарминга. Злоумышленники взламывают систему доменных имен (DNS), и когда пользователь хочет зайти на сайт, сервер открывает страницу-подделку.

У веб-фишинга много вариаций.

- Фишингчерез поисковые системы. Такие мошенники таргетируются на людей, желающих что-то купить: их просят ввести конфиденциальную информацию, которую перехватывает хакер.

- «Атака на водопое». Хакеры выясняют, какие сайты часто посещают сотрудники компании, и подменяют адрес или добавляют к нему вредоносный код для скачивания.

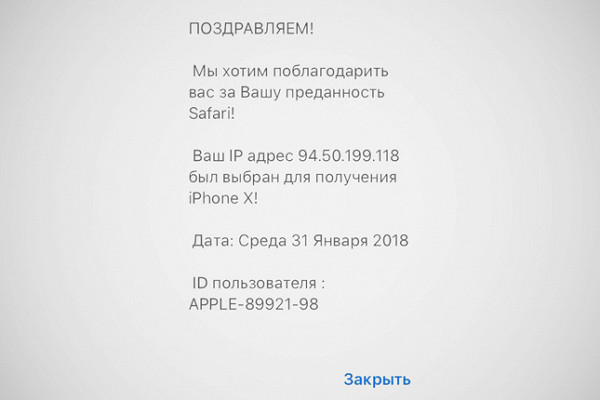

- Всплывающие окна или уведомления веб-браузера. Когда человек кликает на кнопку «разрешить», на устройство загружается вредоносный код.

Злой двойник

Фишинговая атака evil twin симулирует привычную точку доступа Wi-Fi. После подключения злоумышленники получают учетные данные для входа в систему и другую информацию.

В 2020 году хакеры при помощи такого способа и оборудования стоимостью 200 долларов взломали сети Министерства внутренних дел США. К счастью, хакеры оказались «белыми», то есть этичными. Они работали на управление генерального инспектора МВД и помогали надзорному ведомству устранить уязвимости в системе безопасности.

Как распознать фишинг-атаки и не попасться на удочку

Обучайтесь сами и обучайте сотрудников. Вот список подозрительных «флажков», которые указывают на фишинговое письмо:

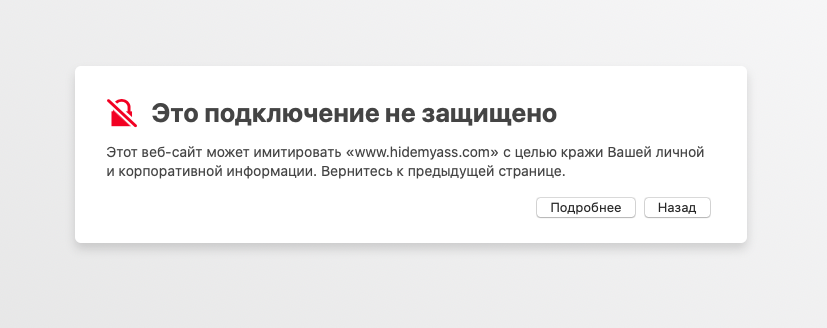

А вот как определить фишинговый сайт:

- Веб-адрес написан с ошибками: например: appel.com вместо apple.com.

- В адресе сайта стоит http вместо https.

- У адреса неправильный домен верхнего уровня: например, .org вместо .ru.

- Логотип компании плохого качества.

- Браузер предупреждает, что сайт небезопасный.

Подключите двухфакторную аутентификацию. Двухфакторная аутентификация, помимо пароля, обычно требует:

- ввести код, который пришел на почту, в смс или в push-уведомлении;

- подтвердить вход на другом устройстве;

- подтвердить вход через биометрические данные — отпечаток пальца или сканирование лица.

Так как злоумышленники чаще всего охотятся за логинами и паролями, такая защита личных и рабочих аккаунтов пресечет многие попытки украсть данные.

Регулярно обновляйте софт. Злоумышленники часто используют уязвимости программного обеспечения. Чтобы избежать проблем, регулярно устанавливайте обновления, которые устраняют эти недостатки.

Установите надежный антивирус. Антивирусные программы сегодня не только сканируют загружаемые программы на предмет вредоносных кодов, но и могут определять фишинговые сайты.

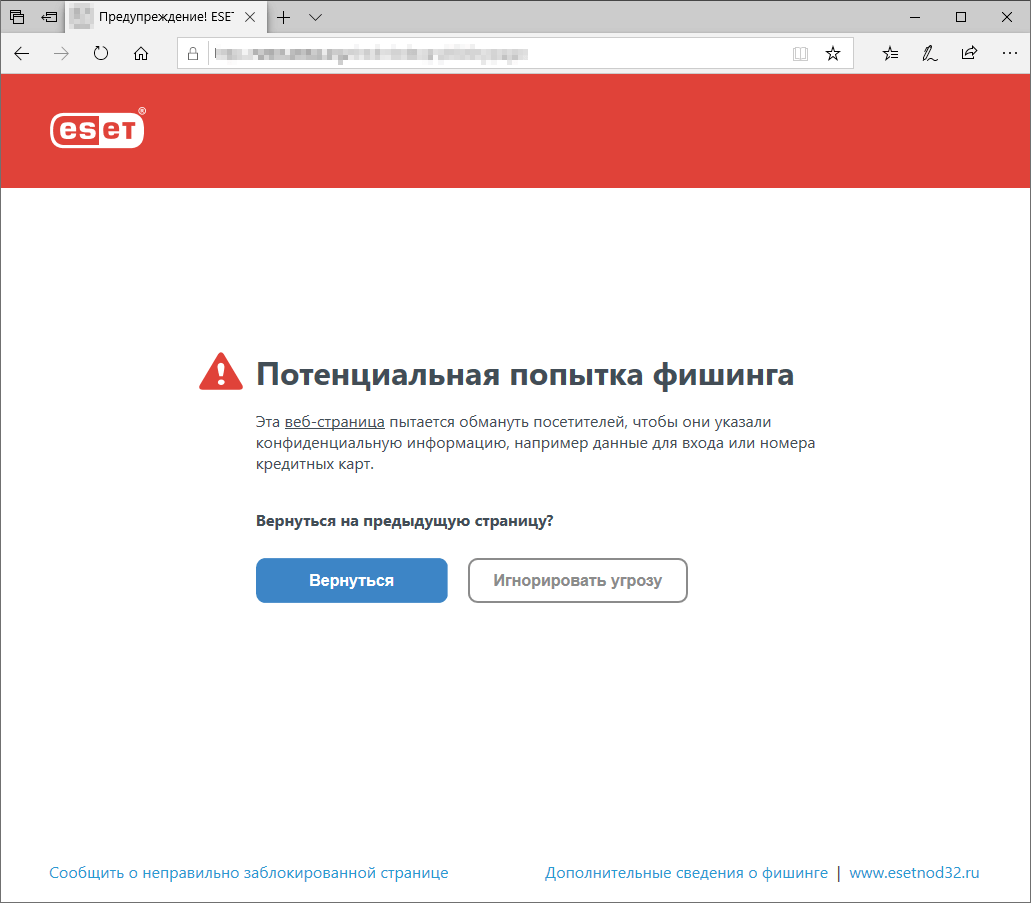

Nod32 предупреждает, что вы пытаетесь зайти на фишинговый сайт

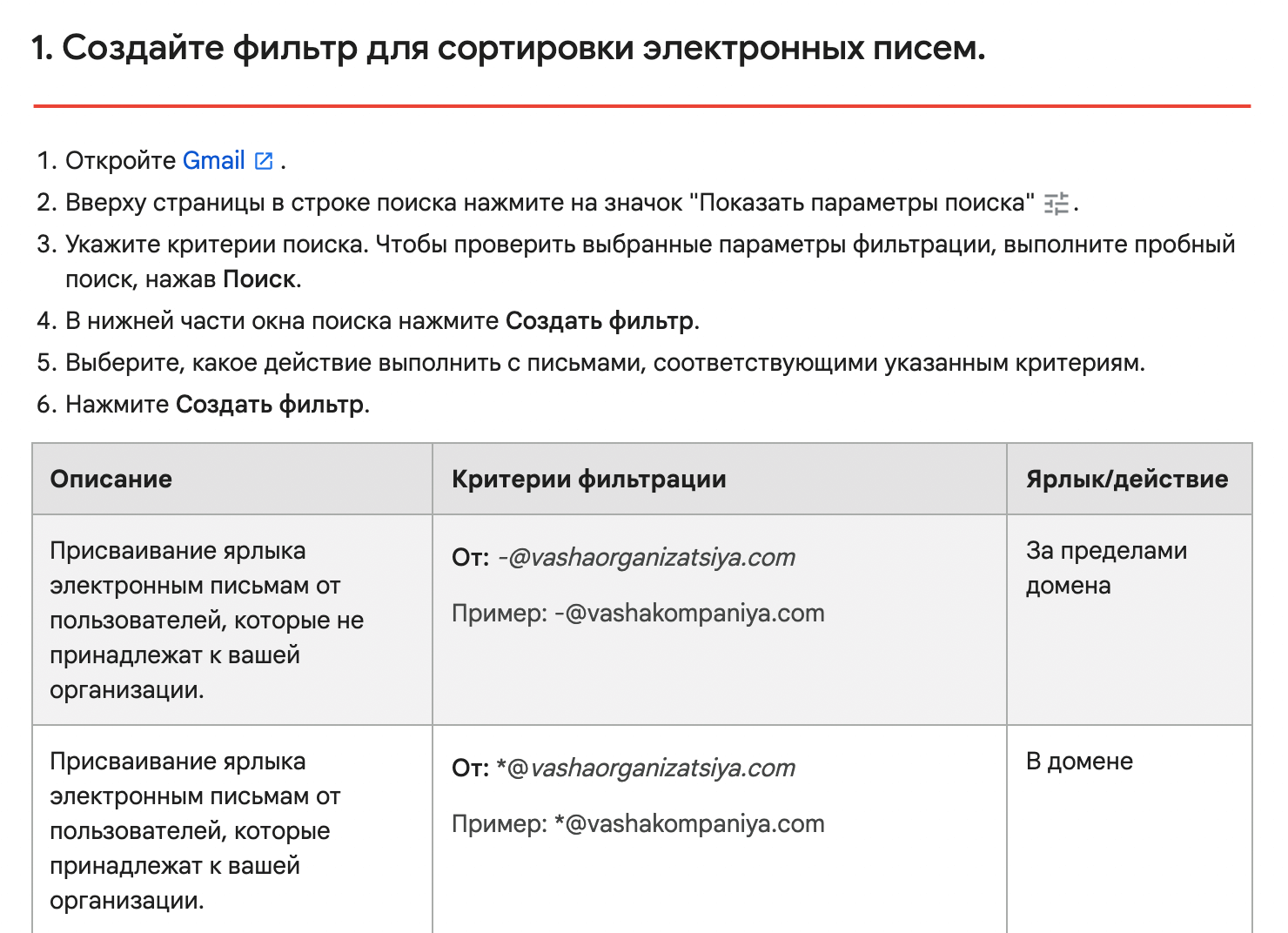

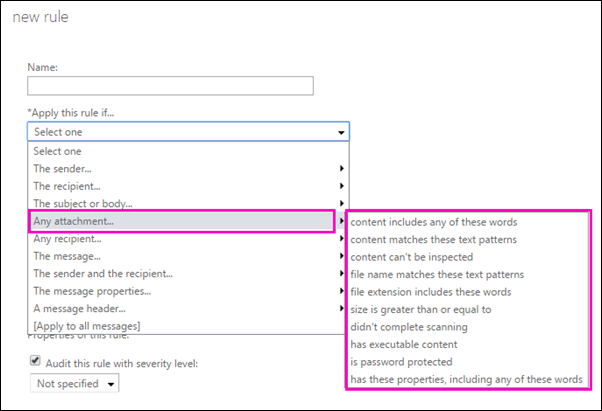

Подключите почтовые фильтры. Фишинговые мошенники часто делают массовые рассылки, поэтому хороший почтовый фильтр пометит их как спам-рассылку.

Кроме того, киберпреступники часто прячут вредоносный код в активном содержимом PDF-файла или в коде — вы можете настроить почтовый клиент или антивирус так, чтобы сервис проверял такие вложения.

У разных почтовых клиентов фильтры настраиваются по-разному. Например, в почте Gmail можно помечать подозрительные письма ярлыками или сразу удалять их, а в Microsoft Exchange Online — основательно проверять вложения.

Чаще всего отрегулировать почтовые фильтры можно в настройках почтовых клиентов в разделах «Фильтры» или «Правила».

Пример фильтров, которые можно настроить в Gmail

Пример настройки правил для вложений в Microsoft Exchange Online

Источник: www.unisender.com

Как определить фишинг и не попасться на крючок

Праздник к нам приходит, а вместе с ним и два месяца распродаж: 11.11 и «черные» дни недели. К сожалению, также могут прийти и интернет-мошенники. Чтобы никто не попался на их уловки, сегодня поговорим о фишинге, рассмотрим типы фишинговых атак и дадим советы, как не попасться на удочку злоумышленников в сезон распродаж.

Фишинг — это вид интернет-мошенничества, который используют для получения доступа к личной информации пользователя: логинам, паролям, номерам телефонов, данным банковских карт и так далее.

Чтобы понять, по какой схеме действуют интернет-преступники, достаточно перевести слово «fishing» с английского — «рыбалка». Принцип и правда очень похож на ловлю рыбы: злоумышленники закидывают «наживку» (письмо, сообщение, ссылку на сайт) и пытаются «подсечь» доверчивых пользователей.

Фишинговая атака может принимать множество форм, число которых растет с каждым годом. Например, согласно статистике, в 2021 году компания Google обнаружила более 2 миллионов фишинговых сайтов, что в 2 раза превысило показатели за 2020. А в РФ в прошлом году почти половина россиян столкнулись с фишингом.

Важно знать своего врага в лицо и уметь быстро распознавать его тактику. Поэтому ниже расскажем о видах фишинга и способах его распознать.

Почтовый фишинг

Самый распространенный тип фишинговой атаки. Ее суть в том, что хакеры отправляют пользователям письма под видом известного бренда, добавляя в текст ссылку на поддельный сайт или загружая файл с вирусом.

Почему же фишинговые сообщения сбивают нас с толку, а кое-кто иногда верит им и становится жертвой? Дело в том, что они специально пишутся так, чтобы были похожи на настоящие.

Как определить фишинговое письмо

Распознать такое письмо сложно, но возможно. Красными флажками для письма станут:

- ссылки на сайт, документы и другие файлы в тексте письма или в приложении к нему;

- ошибки, опечатки и другие проблемы с русским языком, которые не свойственны крупным компаниям;

- подозрительный адрес отправителя, который зачастую скрыт от глаз пользователя;

- непрофессиональная графика и странная верстка;

- просьбы срочно подтвердить ваш адрес или другие личные данные;

- несвойственные компании обращения, например, «Дорогой клиент» или «Друзья»;

- «горящие» акции и предложения, воспользоваться которыми можно-только-сегодня.

Не забывайте, что email — это важный канал общения с клиентами, который используют специалисты. Поэтому ошибки, опечатки и поехавшая структура если и встречаются в письмах, то редко.

Сайт-подделка

Главный метод этого вида — подмена сайта. Чтобы заполучить доступ к реальному аккаунту, злоумышленник создает страницу, практически ничем не отличимую от сайта реального бренда.

Как же пользователь попадет на фейковую страницу? Выделяют три основных сценария:

- Атака через поисковые системы. Такие мошенники таргетируются (выбирают целью) на людей, желающих что-то купить, и предлагают ввести личную информацию. Так невнимательный пользователь вводит данные учетной записи, а хакер быстро снимает деньги с карты или делает другие пакости.

- Атака через всплывающие окна и уведомления браузера. Пользователю достаточно кликнуть на кнопку «Разрешить», и все его данные окажутся в кармане у хакера.

- «Атака на водопое». Почему водопой? Представьте себе стадо антилоп у водоема, которые осторожно подбираются ближе к воде, чтобы напиться. Одна антилопа подходит слишком близко и отделяется от стада. И тут из-под поверхности воды выпрыгивает крокодил, хватает жертву и … Хакеры действуют абсолютно по такой же схеме. Они выясняют, какие сайты часто посещают сотрудники компании, и подменяют адрес или добавляют к нему вредоносный код для скачивания.

Как распознать фишинговый сайт

Первым делом проверьте SSL-сертификат: есть ли заветная буковка «s» после HTTP? Если ее нет у крупной компании, лучше сразу же закрыть страницу. Также проверьте тип SSL-сертификата. Если вы видите, что перед вами сайт с бесплатным LE-сертификатом — задумайтесь, ведь довольно часто их выбирают мошенники, чтобы вызвать доверие пользователей. Подробнее об этом можете прочитать здесь.

Далее проверьте доменное имя. Если в домене найдется ошибка или опечатка — вас обманывают. Например:

- буквы в домене специально переставленны: TIKNOFF.COM вместо TINKOFF.COM,

- вместе буквы I используется цифра 1: ONL1NE вместо ONLINE.

Другой способ отличить подделку — посмотреть, когда зарегистрирован домен. Если вы попали на ресурс крупного бренда с многолетней историей, то высока вероятность, что это безопасный сайт. Узнать возраст и владельца сайта можно в Whois.

Проверьте платежные формы. Если для регистрации на сайте вас просят указать данные банковских карт, логин и пароль от вашей почты — закройте эту страницу немедленно.

Другие виды фишинга основываются на фейк-сайтах и письмах-подделках. Поэтому описанное выше можно и нужно применять к другим видам фишинговых атак.

Целевой фишинг

Он же спеар-фишинг (spear phishing). В этом виде атаки мошенники атакуют не рандомных пользователей, а целенаправленно выбирают жертвой какую-то компанию: ищут ее сотрудников, изучают их аккаунты в соцсетях и так далее. Как только база с данными собрана, сотрудникам отправляются письма, написанные будто бы от их коллег, с просьбой заполнить документ и следовать инструкции из письма.

У целевого фишинга есть подвид — уэйлинг (от «whailing» — «охота на китов»). Как вы могли догадаться, здесь на удочку пытаются поймать рыбку покрупнее — руководителя компании-жертвы.

Приведем реальный пример. В 2019 году руководителю компании Armorblox было отправлено письмо с фейковым финансовым отчетом, для доступа к которому нужно было пройти авторизацию на странице-подделке входа в Microsoft Office 365. На поддельной странице уже было заранее введено имя пользователя руководителя, что еще больше усиливало маскировку мошеннической веб-страницы. В итоге данные были перехвачены, а у инженеров безопасности компании выдалась очень «веселая» пятница.

Чтобы распознать спеар-фишинг или уэллинг, нужно не терять бдительность и внимательно проверять все входящие письма.

Голосовой фишинг

Вишинг (vishing) — разговор по телефону, который может разделить вашу жизнь на «до» и «после». Схема такая: преступник звонит жертве, давит на нее и создает повышенное чувство срочности, чтобы человек сообщил конфиденциальные данные.

Последние годы злоумышленники часто представляются сотрудниками банков и предлагают оформить кредит с выгодным процентом или угрожают блокировкой карты, а позже требуют сообщить смс-код или оформить подозрительный перевод.

К слову, согласно данным от «Лаборатории Касперского» за 2022 год вызовы с неизвестных номеров с подозрением на мошенничество поступали 41% россиян.

Почему это работает? Мошенники виртуозно давят на доверие. Они знают не только ваше имя, но фамилию и отчество, ваш банк, а некоторые «специалисты» еще и цифры карты назовут. Но немногие знают, что первые восемь цифр узнать не так уж и сложно.

Например, первая цифра в номере пластиковой карты означает код платежной системы (карты Visa начинаются на цифру «4», а Mastercard — на «5»). Вторая, третья и четвертая цифры — номер банка, который выпустил пластиковую карту. Пятая и шестая цифра указывают на дополнительную информацию об организации, а седьмая и восьмая цифры в номере — обозначение программы банка, по которой он выдал карточку.

Как понять, что вам позвонил мошенник

Банки никогда не звонят сами и не спрашивают по телефону у клиентов:

- полный номер карточки;

- срок ее действия;

- CVC/CVV;

- кодовое слово, код из СМС-сообщения;

- логин и пароль к личному кабинету на сайте или в приложении.

Эти данные должны знать только вы и ни при каких обстоятельствах никому нельзя их сообщать.

СМС-фишинг

Он же смишинг (smishing), произошедшийот сокращения «Short Message Service» — SMS.

Этот вид очень похож на почтовый фишинг, только вместо писем мошенники используют СМС-сообщения с вредоносными ссылками, которые маскируют под купоны и розыгрыши.

Как распознать фишинговое SMS

Хороший способ распознать поддельное сообщение — проверить номер, с которого оно было отправлено. Сделать это можно даже в браузере, просто вбив номер телефона в адресную строку.

И, конечно же, не забывайте о советах для определения поддельных писем — они прекрасно работают и с SMS-подделками.

Фишинг в социальных сетях

«Привет! Я оказался в сложной ситуации. Можешь занять 5 000 рублей до понедельника?», — получали такое сообщение в соцсетях от «друзей»? Значит вы уже сталкивались с этим видом фишинга.

Мошенники создают поддельные аккаунты в ВКонтакте, Одноклассниках, Twitter и других соцсетях. Хакеры выдают себя за знакомого жертвы или аккаунт известной компании. Они присылают сообщения со ссылками на поддельные сайты, запрашивают личную информацию.

Как распознать фишинговое сообщение в соцсети

Конечно же, лучше не вступать в подобную переписку — подождите какое-то количество времени. Обычно страницу быстро банят за такие спам-рассылки.

Но нельзя исключать вариант, что вашему другу действительно понадобилась помощь. Тогда предложите «другу» созвониться по телефону или встретиться в «вашем месте» — это отпугнет преступников.

Смежный способ фишинга — мошенничество в мессенджерах: Telegram, WhatsApp и Viber. Через них хакеры рассылают сообщения якобы от популярных компаний в попытке завладеть вашими личными данными. В этом случае сразу закройте сообщение и заблокируйте подозрительного пользователя.

Как защититься от фишинга

Подключите двухфакторную аутентификацию везде, где это возможно. Двойная защита на сервисах, запрашивающих проверку захода в личный кабинет по двум параметрам: через логин, пароль и, например, по коду СМС.

Установите надежный антивирус — он поможет не только отсканировать скачиваемые программы на вредоносный код, но и определить фишинговые страницы.

Используйте браузеры Chrome, Safari, Firefox. Они уже имеют антифишинговую защиту.

С осторожностью открывайте письма или сообщения от неизвестных отправителей. Если открыли — включайте Шерлока Холмса и ищите улики подделок, о которых мы говорили сегодня: ошибки, съехавшую верстку, файлы и ссылки в тексте письма, зазывающие или «горящие» заголовки и так далее.

Подключите почтовые фильтры. Фишинговые мошенники часто делают массовые рассылки, поэтому хороший почтовый фильтр пометит их как спам-рассылку. Попробуйте настроить почтовый клиент или антивирус так, чтобы сервис проверял и вложения.

Ни в коем случае не переходите по странным ссылкам.

И внимательно проверяйте сайт: написание домена, возраст, его дизайн и наличие у него SSL-сертификата.

Оформите виртуальную карту для покупок онлайн. Такая карта не имеет физического носителя и выпускается только в цифровом виде. Привязана она к вашему основному счёту, но имеет другие реквизиты. Используя такую карту, вы не «светите» свои личные данные.

Регулярно обновляйте софт. Злоумышленники часто используют уязвимости программного обеспечения. Чтобы избежать проблем, регулярно устанавливайте обновления, которые устраняют эти недостатки.

Используйте дополнительные инструменты, которые помогут обезопасить вашу корпоративную почту от спама, вирусов и фишинга.

Почаще вспоминайте наставление, которое родители и учителя давали вам в детстве: не разговаривайте с незнакомцами.

И сохраняйте бдительность, ведь чувства, на которых играют мошенники, это невнимательность и доверчивость.

Надеемся, что наша статья поможет вам защитить себя от мошенников и не потерять данные, деньги и праздничное настроение.

Источник: www.reg.ru

Полное руководство по фишинговым атакам

С самого момента изобретения электронной почты фишинговые атаки преследуют как частные лица, так и организации, со временем становясь всё более изощренными и замаскированными. Фишинговая атака — один их распространенных способов, используемых хакерами для проникновения в учетные записи и сети своих жертв. По данным Symantec, каждое двухтысячное письмо является фишинговым, а это значит, что ежедневно совершается порядка 135 миллионов атак.

И хотя фишинговые атаки уже давно не редкость, в кризисные времена их количество резко возрастает. Мошенники пользуются хаосом и неразберихой, вызванной последними событиями. В такие времена многие ожидают писем из официальных источников, таких как экспертные организации, страховые компании или правительственные учреждения. Это дает преступникам отличную возможность маскировать свои вредоносные рассылки под письма из официальных источников. Эти, на первый взгляд, безобидные письма перенаправляют пользователей на мошеннические сайты, чтобы обманом побудить их ввести конфиденциальную информацию.

Что такое фишинг?

Простыми словами, фишинг — это тактика рассылки мошеннических электронных писем и попытка обманом заставить получателей нажать на вредоносную ссылку или скачать зараженное вложение, чтобы затем украсть их личную информацию. Эти письма могут выглядеть как сообщения из вполне респектабельных источников: торговых компаний, банков, а также лиц или команд в вашей собственной организации, например, из отдела кадров, от вашего руководителя или даже генерального директора.

Если ваши сотрудники не могут распознать признаки фишинга, под угрозой находится вся ваша организация. Согласно исследованию Verizon, среднее время, необходимое первой жертве широкомасштабной фишинговой рассылки, чтобы открыть вредоносное письмо, составило 16 минут, а на то, чтобы сообщить о фишинговой кампании в отдел информационной безопасности, ушло вдвое больше времени — 33 минуты.

Учитывая, что 91% киберпреступлений начинается именно с успешной фишинговой рассылки по электронной почте, эти 17 минут могут обернуться для вашей компании катастрофой.

Методы фишинговых атак

Как уже упоминалось, большинство, если не все фишинговые атаки начинаются с электронного письма, которое выглядит так, будто его отправил вполне законный источник, однако последующие способы атаки и проникновения могут быть различными. Некоторые способы достаточно просты и заключаются в том, чтобы обманом вынудить пользователя нажать на ссылку и ввести конфиденциальную информацию, другие же более изощренные, например, запуск исполняемого файла, который имитирует настоящий процесс и получает доступ к компьютеру и сети жертвы, чтобы незаметно запустить там вредоносную программу.

Обычно во время фишинговой атаки для обмана жертвы используется сразу несколько приемов. Например, нередко мошенники используют манипуляции с ссылками и подделку веб-сайтов, что в комбинации придает их действиям максимальную убедительность. Первое, что вы видите при получении фишингового электронного письма, — правдоподобно выглядящую ссылку, которая ведет на часто используемый и не вызывающий подозрений сайт, такой как Facebook, Amazon или YouTube, а также сообщение, под разными поводами призывающее вас перейти по этой ссылке. Эти сообщения будут предлагать пользователям ввести конфиденциальную информацию, утверждая, что с их учетной записью или заказом возникла проблема, которую необходимо решить. Именно на этом этапе в игру вступает следующий прием — подделка веб-сайтов.

Хотя на первый взгляд ссылка может выглядеть совсем как легитимный веб-сайт, скажем, «amazon.com», при внимательном рассмотрении можно обнаружить небольшие несоответствия или нестыковки, раскрывающие истинную природу ссылки. Создание таких мошеннических доменов, близких по написанию к известным сайтам, называется тайпсквоттингом. Эти вредоносные сайты во всем максимально похожи на реальные страницы, и ничего не подозревающие пользователи могут ввести на них свои учетные данные. Хакеры же получают возможность ввести украденные данные на настоящем сайте.

Также хакеры часто прикрепляют не вызывающий подозрений файл или добавляют ссылку, при нажатии на которую будет тайно загружено вредоносное программное обеспечение, которое внедрится в систему жертвы. Эти атаки часто внедряют вредоносную программу, маскирующуюся под настоящий исполняемый файл. Работая в фоновом режиме, такая программа будет перемещаться в сети пользователя с целью кражи конфиденциальной информации, такой как банковские счета, номера социального страхования, учетные данные пользователей и многое другое. Иногда вредоносное программное обеспечение включает программу-вымогатель, которая пробирается через сеть жертвы, шифруя и перемещая конфиденциальные данные для хранения с целью выкупа.

Типы фишинговых атак

Наиболее популярный среди фишинговых мошенников метод атаки заключается в создании максимально широкого охвата. Они рассылают стандартные электронные письма от имени известных сайтов максимально возможному количеству адресатов в надежде, что кто-нибудь клюнет на их уловки. Это эффективный, но не единственный метод поймать жертву на крючок. Некоторые киберпреступники для достижения своих целей используют более точные методы, например адресный (целевой) фишинг, клон-фишинг и уэйлинг.

Адресный фишинг и уэйлинг

Как и в обычных фишинговых атаках, в адресном (целевом) фишинге и уэйлинге для обмана жертв используются электронные письма из надежных источников. Однако вместо массовой рассылки множеству получателей адресный фишинг нацелен на конкретных лиц или выдает себя за вызывающее доверие лицо для кражи учетных данных или информации.

Подобно адресному фишингу, уэйлинг (дословно — «охота на китов») направлен на конкретное высокопоставленное лицо. Вместо того, чтобы нацеливаться на широкую группу, такую как отдел или команда, злоумышленники направляют своего внутреннего капитана Ахава на высокоуровневые цели — руководителей и влиятельных лиц — в надежде поразить своего белого кита.

«Охотники на китов» стремятся выдать себя за высшее руководство, например генерального директора, финансового директора или начальника отдела кадров, чтобы убедить членов организации раскрыть конфиденциальную информацию, представляющую для злоумышленников ценность.

Чтобы уэйлинг увенчался успехом, злоумышленники должны намного лучше изучить свою жертву по сравнению с обычным фишингом, чтобы выглядеть как можно достовернее. Злоумышленники рассчитывают воспользоваться авторитетом руководителя, за которого себя выдают, чтобы убедить сотрудников или других руководителей не проверять и не подвергать сомнению их запросы.

Во время работы в предыдущей компании я также стал целью уэйлинга: мошенник, выдававший себя за моего генерального директора, просил дать свой номер телефона, чтобы он мог позвонить мне и попросить об услуге. К счастью, в письме было много явных признаков мошенничества. Самым очевидным было то, что офис генерального директора находился всего нескольких шагах от моего стола, так что он мог бы легко подойти, если бы я ему понадобился!

Клон-фишинг

Клон-фишинг не такой изобретательный как адресный фишинг или уэйлинг, но от этого не менее эффективный. Этому методу атаки присущи все основные элементы фишингового мошенничества, а разница заключается в том, что вместо того, чтобы выдать себя за пользователя или организацию с конкретным запросом, злоумышленники копируют реальное электронное письмо, которое ранее было отправлено легитимной организацией. Затем хакеры используют манипуляции со ссылками для подмены реальной ссылки из исходного электронного письма и перенаправления жертвы на мошеннический сайт. Там они обманом пытаются заставить пользователей ввести учетные данные, которые злоумышленники будут использовать на реальном сайте.

Примеры мошенничества с электронной почтой

Мошенники часто подделывают официальные электронные письма от розничных продавцов, таких как Amazon или Walmart, утверждая, что пользователю необходимо ввести свои учетные данные или платежную информацию для выполнения заказа. Ссылки в электронном письме приведут вас на целевую страницу, выглядящую как настоящая, где вы сможете ввести конфиденциальную информацию.

С развитием электронной коммерции, а также в условиях пандемии количество интернет-покупок достигло невиданных масштабов, а значит у мошенников прибавилось работы. В период праздников, когда все массово покупают подарки, количество таких мошенников растет в геометрической прогрессии. Многие люди делают столько покупок, что перестают задумываться и замечать, что с их заказом что-то не так.

Примером фишингового мошенничества, которое набрало обороты в праздничный сезон 2020 года, является поддельное электронное письмо от Amazon, информирующее клиентов о необходимости войти в систему, чтобы обновить платежную информацию и адрес для выполнения заказа.

(Источник)

Лично я постоянно получаю электронные письма от Amazon о доставке, датах прибытия, подтверждениях и прочем. Если бы я не знал, на что обращать внимание для определения фишинга, я бы легко попался на уловки мошенников.

Анатомия фишинговых писем

Мы выделили наиболее распространенные элементы, присущие фишинговым письмам. Ознакомьтесь с нашей полной инфографикой, чтобы проверить свои знания.

Тема

Фишинговые рассылки обычно нацелены на создание ощущения срочности и используют напористые выражения и тактику запугивания, начиная с темы письма.

Отправитель / поле «От»

Мошенники будут создавать впечатление, что электронное письмо отправлено официальным лицом из известной компании, например службой поддержки клиентов. Однако при более внимательном рассмотрении можно увидеть, что и имя отправителя, и адрес электронной почты являются подделкой и не принадлежат этой компании.

Получатель / поле «Кому»

Фишинговые электронные письма часто обезличены, в них к получателю обращаются как к «пользователю» или «клиенту».

Тело письма

Как и в теме письма, в основном тексте зачастую используются выражения, создающие ощущение срочности. Они побуждают читателя действовать, не задумываясь. Фишинговые письма также часто содержат как грамматические, так и пунктуационные ошибки.

Вредоносная ссылка

Подозрительная ссылка — один из главных элементов фишинговых писем, их «полезная нагрузка». Эти ссылки часто сокращаются (с помощью bit.ly или аналогичной службы) или отформатированы, чтобы выглядеть как реальная ссылка от настоящей компании и соответствовать сообщению поддельного электронного письма.

Тактика запугивания

Помимо создания ощущения срочности в фишинговых письмах часто используется тактика запугивания, рассчитанная на то, что читатели перейдут по вредоносной ссылке из-за тревоги или замешательства.

Подпись в конце письма

Как и в случае с приветствием, подпись в конце фишингового электронного письма часто является безличной — обычно указано общее название службы поддержки клиентов, а не имя человека, и соответствующая контактная информация отсутствует.

Нижний колонтитул письма

Нижний колонтитул фишингового электронного письма часто содержит явные признаки подделки, включая неверную дату регистрации авторского права или адрес, не соответствующий расположению настоящей компании.

Вредоносный сайт

Как правило, нажатие на ссылку в фишинговом письме приведет вас на вредоносный сайт.

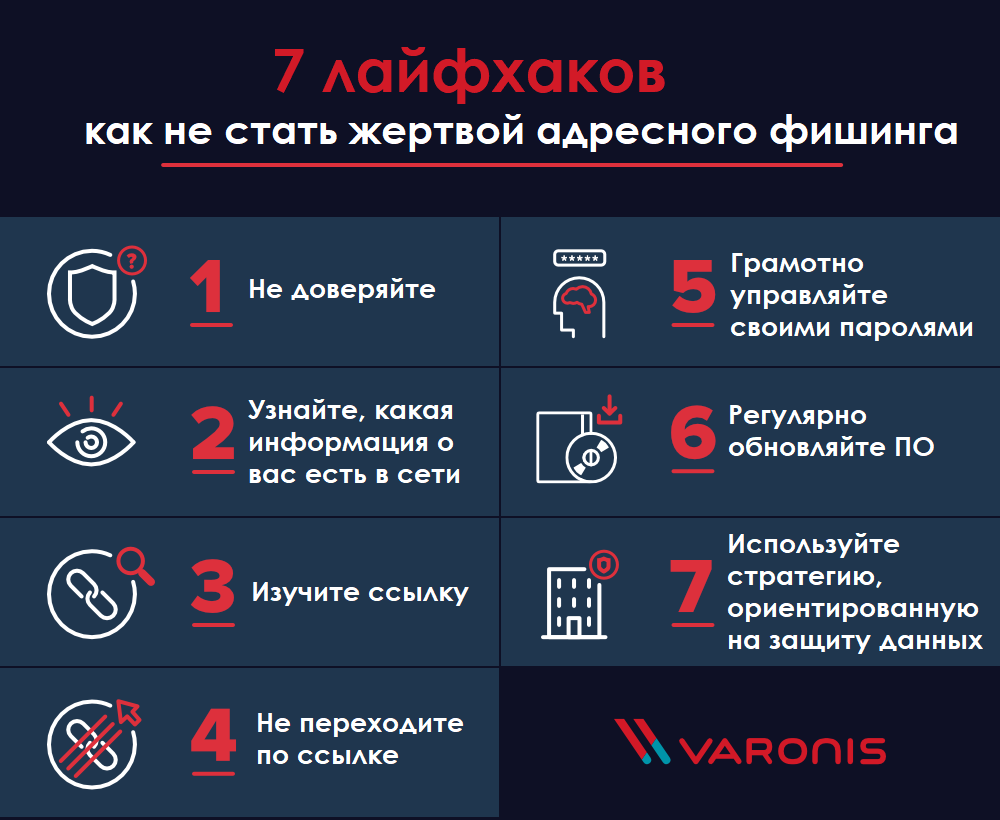

Как не стать жертвой атаки

Лучшая защита от фишинга — знания. Злоумышленники, занимающиеся фишингом, стремятся выглядеть как можно более убедительно, но зачастую их можно раскрыть по контрольным признакам. Обязательное регулярное обучение основам информационной безопасности и социальной инженерии — это отличный способ предотвращения, который поможет вашей организации выявлять признаки вредоносных электронных писем.

Вот на что нужно обращать внимание каждый раз, когда вы получаете электронное письмо с просьбой нажать на ссылку, загрузить файл или указать свои учетные данные, даже если кажется, что письмо пришло из надежного источника:

- внимательно проверьте имя и домен, с которого отправляется электронное письмо:

большинство писем от легитимных компаний не приходит с почты gmail.com, live.com и т. д. Обычно официальные письма приходят с частных доменов; - проверьте наличие явных орфографических ошибок в теме и тексте сообщения;

- обезличенные поля «От» и «Кому» могут быть признаком фишинга;

- не сообщайте свои учетные данные — законные отправители никогда их не попросят;

- не открывайте вложения и не загружайте подозрительные ссылки;

- сообщайте о подозрительных электронных письмах своей службе информационной безопасности.

Не попадайтесь на уловки

Знание — сила, особенно когда речь идет о защите от фишинга. Чтобы задумка мошенников увенчалась успехом, вы должны попасться на их уловки. Даже если вы считаете себя экспертом по выявлению фишинга, нельзя терять бдительности, ведь опасность может таиться за каждой ссылкой. С течением времени фишинговое мошенничество и электронные письма злоумышленников будут становиться все более изощренными и трудноотличимыми от настоящих.

Пока наша повседневная жизнь тесно связана с цифровыми технологиями и интернетом, хакеры всегда будут рядом, пытаться использовать невинных людей для получения финансовой выгоды. Лучший способ оставаться в безопасности и быть в курсе всех событий — продолжать изучать самые современные формы фишингового мошенничества.

- фишинг

- уэйлинг

- адресный фишинг

- признаки фишинга

- клон-фишинг

- мошенничество поддельный сайт

- Блог компании Varonis Systems

- Спам и антиспам

- Информационная безопасность

Источник: habr.com

Что такое фишинг и как от него защититься?

«Здравствуйте, я Barrister Ekoue Dodji, и вас ждет огромное нигерийское наследство от умершего однофамильца». Примерно с такой фразы начинается классическое фишинговое письмо, целью которого является — обмануть и оставить в дураках. Как вы поняли, в этом материале будем разговаривать о фишинге. О том, что это за явление, какие формы оно умеет принимать и, что важнее всего, как с ним бороться.

Что такое фишинг?

Фишинг — это набор методик, которые используют злоумышленники, чтобы стащить личную информацию, какой-нибудь логин с паролем или данные кредитных карточек. Эти техники отличаются от других вариантов взлома подходом к взаимодействию с жертвой. Внедрение вирусов или DOS-атака зачастую направлены на программное обеспечение. Фишинг же завязан на контакте с живым человеком, который, в силу отсутствия навыков работы с компьютером или банальной наивности, сам подставится под хакера и выдаст ему что-то конфиденциальное.

Этимология термина

В английском языке это немного искаженное слово Fishing (пишется как Phishing), что переводится как «рыбалка». Ну и название тем самым обосновано. Фишинг — это своего рода рыбалка, где надо придумать для жертвы наименее подозрительную и наиболее заманчивую наживку. Дождаться, когда она клюнет. А после этого подсечь, чтобы рыбка не сорвалась.

Только все это, используя реверсную инженерию вкупе с компьютерными технологиями.

Комьюнити теперь в Телеграм

Подпишитесь и будьте в курсе последних IT-новостей

Как работает фишинг?

Как и ловля рыбы, интернет-фишинг подразумевает несколько вариантов взаимодействия со своей добычей.

«Официальные» электронные письма

Начнем с методики, которую не так-то просто распознать даже умеренному параноику. Как это работает: вам приходит письмо якобы от Apple, Google, Ozon или любой другой крупной компании, чьими услугами вы пользуетесь. В письме есть всякие логотипы, адреса, да и название ящика вроде тоже официальное. Но просьба странная.

Просят либо отправить свой логин с паролем, либо пройти по какой-нибудь подозрительной ссылке для подтверждения учетной записи (еще иногда приписывают, что скоро ее удалят, если этого не сделать). Жертва не видит угрозы, доверяет крупному бизнесу и попадается на эту уловку. В итоге или «сливает» злоумышленникам персональные данные для входа в условный Apple ID, или скачивает на компьютер вирус собственными руками.

Подставные сайты

Что-то в духе тех же писем, только в ход идут веб-сайты. Сразу отмечу, что подставные сайты редко пробираются в выдачу поисковиков на адекватные позиции, и встретить их там непросто. А вот ошибиться при вводе адреса сайта вручную или наткнуться на фальшивку в мессенджере или почтовом клиенте можно.

Зачастую ссылка выглядит как официальная. Ну, может, домен другой или один символ отсутствует. Кто станет на такое обращать внимание, верно? Страница тоже выглядит привычно, без изысков. Есть поле для ввода логина и пароля.

Только это форма отправки логина и пароля злоумышленникам.

А еще там может быть форма для ввода платежной информации. Тоже вполне стандартная. Даже и не подумаешь, что пытаются обмануть. Но это поле никак не связано с платежными системами и банками. Только с преступниками, решившими на вас поживиться. Такое крайне нередко встречается на торговых площадках в духе Авито и Юлы.

Люди кидают ссылку якобы на официальный портал для оплаты отправки вещи, а там ловушка.

Провокационные электронные письма

И снова о письмах, но на этот раз несколько об иных. Выглядят они как типичный обман, ставящий читающего в эмоциональные условия, которые заставят его совершить необдуманное действие. Предоставить взломщику доступ личными данным или заплатить внушительную сумму.

Письмо может выглядеть как послание от некоего нигерийского баристера, обнаружевшего в Уругвае человека с вашей фамилией, а у того на счету миллионы долларов, которые надо передать родственникам. Родственника нет, поэтому он хочет все перевести вам. Только надо сначала выйти на связь и сделать дополнительную оплату.

Еще бывают варианты, когда от злоумышленника приходит письмо, в котором он заявляет, что подключился к веб-камере жертвы и записал видео, как та развлекается, посещая сайты для взрослых. Вместе с тем требует в среднем около 500 долларов в биткоинах.

И таких писем может быть много. Кто-то предлагает деньги. Кто-то лотереи. Вместо писем иногда попадается баннеры, в которых пишется примерно то же самое. Схемы идентичные. Во всех случаях преступник пытается надавить на самое больное.

Либо опозорить, либо озолотить. Трудно отказаться, да?

Метод обмана стары, как сам интернет, но даже в 2020 году такие письма приходят с завидной регулярностью большому количеству людей, независимо от посещаемых страниц и ресурсов, на которых эти люди регистрируются.

Телефонный фишинг

Почти то же самое, что и письма от официальных представителей, только голосом по телефону. Пожалуй, самое распространенное на текущий момент явление — звонки от сотрудников банка. Вам звонит персона, представляется банковским рабочим и говорит, что прямо сейчас, в эту самую секунду, кто-то списывает с вашего счета деньги.

Жертва в растерянности не совсем понимает, какие деньги и за что списывают. «Сотрудник банка» заявляет, что готов все вернуть обратно, только вот надо назвать номер карты и другие клиентские данные. А потом код из СМС. На кону деньги. Возможно, последние, ну что еще делать? Люди говорят и остаются ни с чем.

Гораздо проще, когда мошенники ошибаются и говорят о суммах, которых на счету нет. Или вовсе представляются сотрудниками банков, в которых человек не держит счетов. Но если попадут, то шансов на успех довольно много. Доверчивых хватает.

Как защитить себя от фишинга?

На самом деле, знание о том, что такое фишинг, уже в какой-то степени помогает себя защитить. Как минимум повысится бдительность и возникнет четкое понимание того, что в интернете слишком много персонажей, желающих стащить у вас персональные данные или деньги. Но мы все-таки рассмотрим и другие варианты. Итак, представьте, мы – потенциальная жертва фишинга, которая вовсе не желает такой быть. Вот что мы делаем прямо сейчас, чтобы себя спасти.

Изучаем техники фишинга

Да, самообразование крайне важно. Я, конечно, описал парочку популярных фишинг-методик, но этого недостаточно. Мошенники — смышленые ребята. У них Rhttps://timeweb.com/ru/community/articles/chto-takoe-fishing-i-kak-ot-nego-zashchititsya» target=»_blank»]timeweb.com[/mask_link]

Что такое фишинг и чем он опасен

В своей книге «Искусство обмана: Социальная инженерия в мошеннических схемах» (издательство «Альпина Паблишер») специалист по социальной инженерии Кристофер Хэднеги рассказывает, почему люди, сами того не подозревая, подвергаются хакерским атакам, как не стать жертвой манипуляций и обезопасить свои личные данные и почему не стоит доверять письмам из рассылок. «Сноб» публикует одну из глав

21 ноября 2019 10:25

Фишинг

Фишингом называется отправка зараженных электронных писем из якобы проверенных источников. Цели фишинга могут быть следующими:

- чтобы человек установил на компьютер программы, предоставляющие мошенникам удаленный доступ к системе;

- чтобы собрать личные данные;

- чтобы получить другую информацию, необходимую для проведения атаки.

Содержание, легенда и метод доставки фишингового сообщения определяются его целью. Профессиональные социальные инженеры используют в своей работе несколько типов фишинговых методов.

Образовательный фишинг

Иногда клиентам не требуется, чтобы пентестер проверял технические ресурсы Сети: их интересует исключительно человеческий фактор. Эффективным способом решения такой задачи является образовательный фишинг: после перехода по размещенной в письме ссылке никаких вредоносных кодов или программ для получения удаленного доступа на компьютер объекта не устанавливается. Данный вид фишинга проводится исключительно для сбора статистики и оценки общей уязвимости сотрудников к такому вектору атаки. А еще для определения сфер, в которых необходимо дополнительное информирование.

Чаще всего такой фишинг пробуждает у объекта воздействия любознательность, жадность, радость или здоровый страх, которые и заставляют перейти по ссылке. В таком случае легенда основывается на проведении сбора данных из открытых источников по отдельным сотрудникам или компании в целом. Моей команде приходилось отправлять подобные фишинговые письма как в единственном экземпляре, так и сотням и даже тысячам людей за раз.

Приведу пример, иллюстрирующий необходимость следования принципам, описанным в предыдущем разделе. Я составил для клиента письмо, похожее на реальное приглашение с LinkedIn. Разослал его 7000 пользователей, работавших на него, и быстро получил 73% переходов по ссылке. Такой молниеносный успех вдохновил всех, включая меня самого.

На носу был следующий пентест, и я, недолго думая, решил снова использовать свою гениальную идею. Уже на следующей неделе аналогичный e-mail разлетелся по 10 000 пользователей, работавших на другого заказчика. Но по ссылке перешли всего 4% получателей. Я не мог в это поверить: был использован гениальный заход. Я попросил клиента узнать у сотрудников, в чем заключалась причина провала этого фишинга.

Оказалось, что я сам был виноват. Первая компания занималась производством, большинству ее сотрудников было от 35 до 55 лет. А вторая компания занималась продажами, и возраст ее сотрудников составлял 19–29 лет. Когда последних спросили, почему они не перешли по указанной в письме ссылке, все как один отвечали: «Ну да, я видел это письмо, но LinkedIn используют только старики. Я все вопросы решаю в Facebook».

Успех первой атаки пьянил меня, и я забыл, что универсальных методов не бывает: каждый раз нужно составлять фишинговые письма, исходя из особенностей компании-заказчика. Этот опыт только укрепил мою уверенность в бесполезности фишинговых SaaS-сервисов, работающих целиком и полностью за счет готовых шаблонов.

Даже если цель фишинга образовательная, готовить его все равно нужно в соответствии с шагами, описанными на илл. 9.1. Начинать со сбора данных из открытых источников, а затем составлять текст, который придется по вкусу целевой аудитории и позволит достичь поставленной цели.

Фишинг с целью тестирования на проникновение

Этот вид фишинга не отличается от образовательного ничем, кроме самого главного — конечной цели. В данном случае задачей пентестера является получение удаленного доступа, сбор личных данных или любой другой подрыв информационной безопасности компании.

Обычно в контексте этого фишинга у объекта воздействия имеет смысл вызывать такие сильные эмоции, как страх, жадность, удивление или даже печаль. Ведь мне будет недостаточно простого перехода по ссылке: мне нужно, чтобы человек открыл приложенный документ, не задумываясь ответил на сомнительный запрос или ввел личные данные. И поскольку выполнение этих действий требует от человека времени и энергии, эмоциональные триггеры должны быть сильнее.

[Название компании] подарит 10 счастливчикам новый iPhone с оплаченным на год вперед тарифным планом. Розыгрыш смартфонов состоится в следующую пятницу в 15:00. Чтобы принять участие в розыгрыше, перейдите на указанную страницу внутрикорпоративной сети и введите свой рабочий логин и пароль. После этого вы будете автоматические занесены в базу участников https://iphone.updates-company.com. Удачи!

Мы выкупили домен updates-company.com и создали страницу с логотипом компании, двумя полями для ввода данных и одной кнопкой. Разослали письмо 1000 человек и получили учетные данные от 750 сотрудников.

Вывод: верно подобранный эмоциональный триггер, использованный в правильное время и на правильных людях, — залог успеха любой операции.

Адресный фишинг

Адресный фишинг во всех его вариациях — это самая персонализированная форма фишинга. После проведения сбора данных из открытых источников по объекту воздействия и всем членам его семьи, которых мне удается найти, я обычно выбираю какую-то очень личную информацию и выстраиваю на ее основе легенды. Часто нужную информацию я нахожу в социальных сетях родственников объекта.

Однажды я обнаружил, что группа друзей интересующего меня человека отправилась на мальчишник в Лас-Вегас. Они публиковали столько фотографий своих безбашенных приключений, что я решил использовать это в легенде.

Фишинговый e-mail был написан от лица менеджера отеля, в котором они остановились. Содержание его было следующим:

3–8 июля вы останавливались в нашем отеле. В ходе уборки номера горничная обнаружила предмет, вероятно, оставленный вами. Пожалуйста, взгляните на приложенный снимок и сообщите, ваша ли это вещь.

Если вы ее оставили, перейдите по приведенной ниже ссылке и внесите в форму данные, которые позволят нам оправить вам утерянное имущество.

С уважением,

[Сотрудник отеля]

Зачем я вставил в письмо ссылку, хотя зараженным был приложенный файл и никакой фотографии получатель все равно бы не увидел? Потому что был шанс, что человек, получивший такое письмо, в любом случае признал бы вещь своей. На такой случай в форму предлагалось занести:

полное имя;

почтовый адрес;

номер телефона;

адрес электронной почты;

дату рождения (как доказательство совершеннолетия);

последние четыре цифры номера кредитной карты, которая использовалась для оформления брони номера.

Легенда сработала очень эффективно, потому что человек не только открыл зараженный файл, но и предоставил мне дополнительную информацию для планирования дальнейших атак.

Даже когда я использую в легендировании для адресного фишинга личные данные, то не работаю с информацией, которая может навредить объекту воздействия. Например, в описанном случае я бы не стал использовать легенды вроде: «В нашем распоряжении оказались ваши фотоснимки в компании проституток. Чтобы выкупить эти фотографии, перейдите по ссылке» — даже если такие фотографии действительно существовали бы. И если бы я нашел подобные фотографии в процессе сбора данных из открытых источников, то сообщил бы о них объекту воздействия напрямую и спросил, как он сам хочет разобраться с возникшей ситуацией.

Источник: snob.ru