Исследователь в качестве эксперимента создал веб-сайт, использующий установленные у посетителей расширения браузера Google Chrome для снятия его цифрового отпечатка и последующей идентификации и отслеживания этого пользователя.

Цифровой отпечаток, как правило, подразумевает использование различных характеристик устройства пользователя, которые помогают веб-сервисам «узнавать» посетителя. Среди таких характеристик могут быть инсталлированные приложения, мощность GPU, разрешение экрана, аппаратная начинка и даже установленные шрифты.

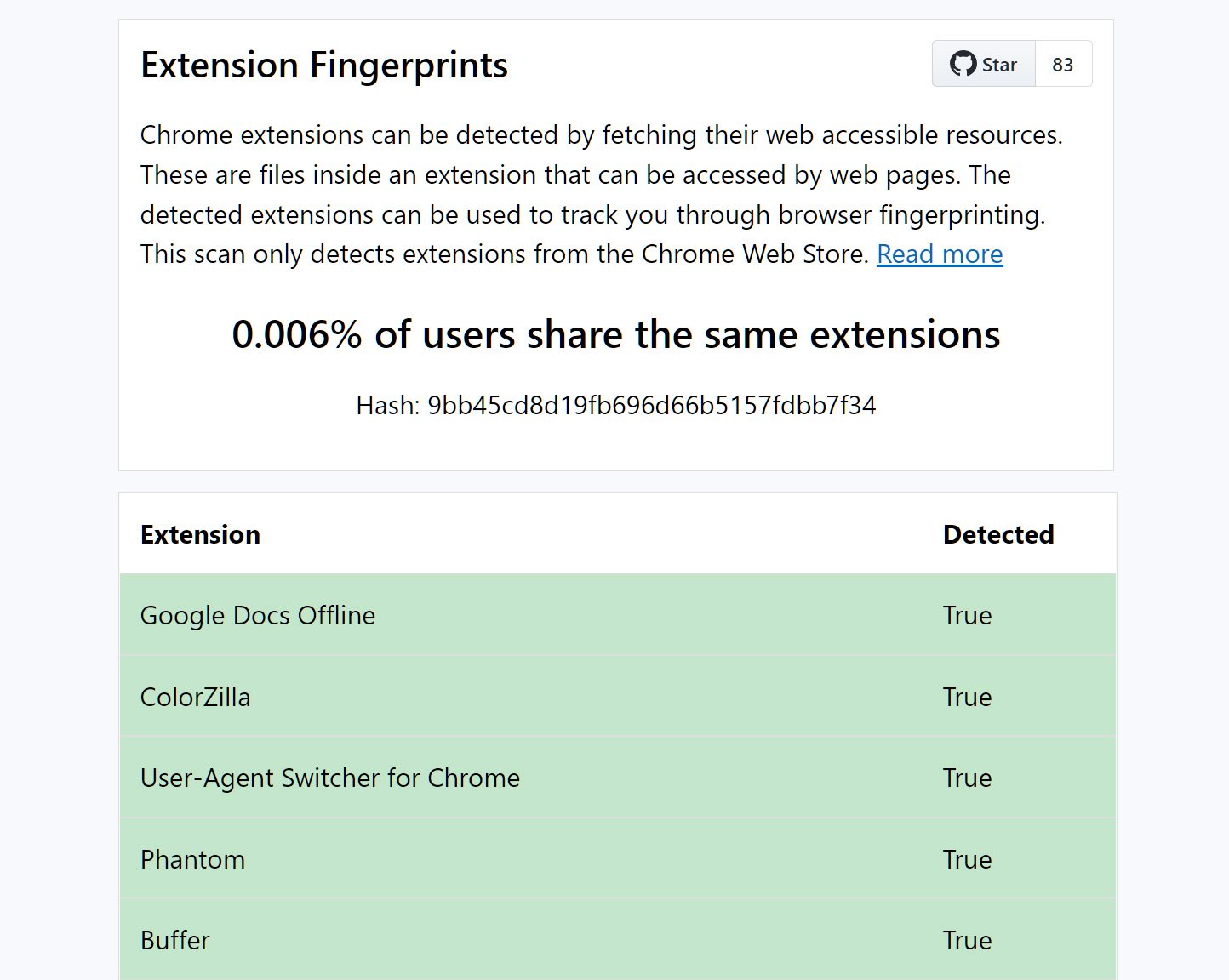

На выходных веб-разработчик, известный под онлайн-псевдонимом “z0ccc“, поделился своим методом снятия цифрового отпечатка — “Extension Fingerprints“. Суть заключается в том, что создать трекинг-хеш можно с помощью установленных аддонов Google Chrome.

FIX FINGERPRINT!!NON-BIO FOR BIOMETRIC??HOW TO RECOVER FINGER PRINT? STEP TO RECOVER FINGER PRINT

Известно, что при создании Chrome-расширения можно отметить определённые активы в качестве “доступных из Сети ресурсов“, к которым могут получить доступ веб-страницы и другие аддоны.

Как правило, такие ресурсы представляют собой файлы изображений, у которых указано свойство “web_accessible_resources“. Например, это может выглядеть так:

«web_accessible_resources»: [

«resources»: [ «logo.png» ],

«matches»: [ «https://anti-malware.ru/*» ]

>

],

Всё это можно использовать для проверки установленных в системе пользователя расширений Google Chrome. Выделив инсталлированные аддоны, условный злоумышленник может создать цифровой отпечаток браузера посетителя.

«Фетчинг определённых защищённых расширений занимает дольше времени, чем неустановленных аддонов. Замеряя временные промежутки, вы можете вычислить, какие расширения пользователь установил», — объясняет “z0ccc“ на GitHub-странице своего проекта.

Подписывайтесь на канал «Anti-Malware» в Яндекс Дзен, чтобы первыми узнавать о новостях и наших эксклюзивных материалах по информационной безопасности.

Источник: www.anti-malware.ru

FingerprintExtensionService

FingerprintExtensionService APPLICATION description

FingerprintExtensionService APK

No description available

Old versions

| ⇢ SW22.1.1 (1 variants) | ↓ 16.36 KB | ◴ 5 years ago |

| ⇢ 1.8 (1 variants) | ↓ 17.77 KB | ◴ 3 years ago |

| ⇢ 1.7 (1 variants) | ↓ 27.52 KB | ◴ 3 years ago |

More from Xiaomi Inc.

Mi Mover

Fingerprint Lock #shorts

ShareMe: File sharing

File Manager : free and easily

App Vault

New Apps release

AAR Academy

KTA Kilat Pinjol OJK Aman Tips

Buckhead Church

Realistic Shader Mod

London Weight Management (MY)

Огни Столицы

Get Voter ID

CHAWLA BROTHERS CLASSES

WA FORT

PROFESSION FIT

Calliope

Bible Easy to Read

Spacent

Columbus Local News

イースト駅前クリニック

New Games release

Challenge Master 2 Player Game

Riverboat Gambler

Unknown Knights: Pixel RPG

Ensemble Stars Music

Toilet Skibidi Tiles Music Hop

Guess The Track

Tiles Match Connection

Tiledom — Matching Puzzle

Winbet Online

MaaJoy Transport For Kids

City Pilot Cargo Plane Games

Gangster Vegas Crime Games 3D

Wooden toySl

Мифические существа

Scribble https://apk.tools/details-fingerprintextensionservice-com-fingerprints-extension-service-apk/» target=»_blank»]apk.tools[/mask_link]

Установленные браузерные расширения и их количество могут быть использованы для идентификации пользователей в сети

Некоторые расширения, установленные в вашем браузере, могут быть использованы для отслеживания ваших действий в сети. И речь здесь не просто о расширениях с вредоносным кодом, которое не успели отследить в магазине расширений, и которое выпустили не очень честные разработчики, речь идет о расширениях в принципе.

Есть цифровые отпечатки пальцев, которые сочетают в себе множество параметров. Например, в них могут войти такие параметры как: браузер и его версия, операционная система, разрешение экрана, размер окна браузера, наличие темной или светлой темы, регион, определённый по сетевому адресу и многие другие параметры. Параметров много и если среди них очень много уникальных, то повышается вероятность идентификации пользователя в сети. Это не очень хорошо с точки зрения анонимности.

Как выяснилось, при желании можно внедрить в сайт также возможность получать данные о том, сколько и какие именно расширения стоят в вашем браузере. И если расширений у вас много и много специфических, то шанс вашей идентификации увеличивается.

Конечно, если у вас установлен Google Chrome с uBlock Origin, то по такому принципу будет определить пользователя очень затруднительно, поскольку и браузер очень распространенный и расширение. По расширениям не установить владельца как таковой, но в совокупности с другими параметрами идентифицировать будет легче. И чтобы не быть голословным, есть страница на Github которая позволит вам проверить подобное получение данных. Зайдя на нее, вы сможете посмотреть какие расширения у вас установлены. Расширения сведены в список наиболее популярных и пока сайт работает только с Google Chrome и некоторыми сайтами на Chromium.

Если вы нашли ошибку, пожалуйста, выделите фрагмент текста и нажмите Ctrl+Enter.

Посмотрите также:

- Браузер NetSurf – когда не Chromium и не Gecko

- Топ-10 облачных хранилищ 2023 года

- Microsoft представила обновленный поисковик Bing и…

- Google откладывает полный отказ от Manifest V2 в Google…

- Браузер GNOME Web начал тестировать расширения

- В Google Chrome тестируют быстрое отключение всех расширений

Источник: fornote.net