После покупки смартфона тестировал его, устанавливал много приложений разных. Теперь надо чистить, удалять можно только установленные мной приложения или еще системные можно, которые были сразу на смартфоне?

Системные приложения Google, такие как Gmail, Google Карты, Google+, Gtalk можно сносить, но сервисы лучше оставить, так как их отсутствие приведет к сбоям в работе Play Market, игр и других программ, частым ошибкам.

Кроме того, нельзя удалять Адреса и Навигацию, если планируется использование Google Maps, но можно избавиться от Просмотра улиц, так как оно он не входит в это приложение.

Для удаления системных приложений нужны права суперпользователя, то есть устройство нужно предварительно рутировать, чтобы можно было делать изменения в системных папках и файлах.

Родные программы расположены в папке /system/app и представлены файлами с расширениями apk и odex. Если прошивка деодексированная, то тут имеются только apk. Чтобы попасть в папку нужно использовать сторонний файловый менеджер, например, Root Explorer.

Android: Урок 31. Введение в Services

Удалять приложения можно вручную и через дополнительные программы. В первом случае надо:

- через Root Explorer зайти в /system/app;

- нажать на кнопку «Права R/W» вверху справа, перемонтировав папку для записи;

- поставить галки на удаляемые apk и odex файлы приложения, у которых одинаковое название;

- внизу выбрать значок с ножницами;

- перейти в папку на флешке;

- далее «Переместить сюда».

Использовать именно перемещения нужно, потому что файлы при необходимости можно будет вернуть.

Для упрощения процедуры можно установить Uninstaller pro.

Используют ее так:

- после первого запуска нужно предоставить ему права суперпользователя;

- нажать кнопку назад;

- в списке программ найти нужную и нажать на нее;

- затем «Удалить» и согласиться.

Кроме того, здесь же можно сначала сделать бэкап на всякий случай.

Если стандартная программа была обновлена, то сначала нужно обновление удалить стандартным способом:

- зайти в «Настройки»;

- «Приложения»;

- выбрать нужное;

- «Удалить обновление».

После стирания основных файлов остаточные располагаются в следующих папках:

- /system/lib содержит библиотеки .so, которые нужны для работы связанных приложений, они не соответствуют названию основного файла и их ни в коем случае нельзя трогать, так как это может убить устройство;

- /data/dalvik-cache — их надо удалять, для этого лучше делать hard reset.

Вот apk файлы, которые можно удалить без последствий:

exposition

to hold an exposition — проводить выставку

an international exposition — международная выставка

Англо-русский современный словарь . 2014 .

Смотреть что такое «exposition» в других словарях:

EXPOSITION — Les expositions prennent dans la vie culturelle une place toujours plus importante, au point que des réactions apparaissent pour en déplorer les éventuels excès, tenant soit à la saturation du public concerné, soit, en ce qui concerne les… … Encyclopédie Universelle

exposition — Exposition. s. f. Action, ou l effet de l action par laquelle une chose est exposée en veüe. Il luy fit une exposition fidelle de tous ses biens. l exposition sincere qu il luy en fit fut fort utile à ses pretentions. il en fit l exposition aux… … Dictionnaire de l’Académie française

exposition — 1 fair, *exhibition, exhibit, show 2 Exposition, exposure, exposé are comparable when they mean a setting forth or laying open of a thing or things hitherto not known or fully understood. Exposition (see also EXHIBITION) often implies a display… … New Dictionary of Synonyms

Exposition — Ex po*si tion, n. [L. expositio, fr. exponere, expositum: cf. F. exposition. See .] 1. The act of exposing or laying open; a setting out or displaying to public view. [1913 Webster] 2. The act of expounding or of laying open the sense or … The Collaborative International Dictionary of English

Exposition — may refer to*Exposition (literary technique), a tece of dramatic structure in which undepicted plots elements are conveyed in dialogue, description, flashback or narrative *Expository writing, a genre in which the purpose is to inform, explain,… … Wikipedia

exposition — ex‧po‧si‧tion [ˌekspəˈzɪʆn] noun [countable] formal 1. MARKETING a large international show that is open to the public, where new products, especially industrial products, can be seen; = EXHIBITION: • the Enterprise Computing Exposition … Financial and business terms

exposition — late 14c., explanation, narration, from O.Fr. esposicion (12c.), from L. expositionem (nom. expositio) a setting or showing forth, noun of action from pp. stem of exponere (see EXPOUND (Cf. expound)). The meaning public display is first recorded… … Etymology dictionary

exposition — [n1] written description account, analysis, annotation, article, comment, commentary, composition, construal, construction, critique, delineation, details, discourse, discussion, disquisition, dissertation, editorial, elucidation, enucleation,… … New thesaurus

exposition — [eks΄pə zish′ən] n. [ME exposicioun < OFr exposition < L expositio < expositus, pp. of exponere: see EXPOUND] 1. a setting forth of facts, ideas, etc.; detailed explanation 2. writing or speaking that sets forth or explains 3. [< Fr]… … English World dictionary

Программы и сервисы, которые можно удалить без вреда вашему Android

На каждом Андроид смартфоне есть очень много программ и сервисов различного характера. Это и приложения от производителя, которые установлены еще на заводе, и разный сторонний софт, установленный уже самим владельцем устройства. Но некоторые встроенные программы и сервисы не являются обязательными для функционирования системы Android, а все равно устанавливаются разработчиком. Поэтому при желании пользователь может отключить или удалить их. Об этом и пойдет речь в нашем обзоре.

Из статьи вы узнаете

Зачем на смартфон устанавливают программы, если я и сам могу это сделать?

Многие пользователи Андроид смартфонов не могут самостоятельно установить нужную им программу по многим причинам. Одни попросту не умеют устанавливать сторонний софт, а другие даже не знают, что есть такие-то программы и они могут быть очень полезны. А большинство пользователей просто не заморачивается и пользуются, как говорится: «Тем, что есть», — именно на это и рассчитана предустановка сторонних сервисов в мобильных устройствах.

Производители устанавливают программы для удобства пользователя, как бы давая ему уже готовое устройство, которым можно брать и пользоваться без заморочек по типу установки нужного софта. Например, компания Google, являющаяся разработчиком операционной системы Андроид, устанавливает во все смартфоны свои сервисы, такие как Play Market, Gmail, Google+, Maps, Docs и так далее. Это сделано и для рекламы этих самых разработок, и для предоставления уже готового продукта, где можно выполнять основные задачи без перенастроек.

Можно ли удалить ненужные мне программы и сервисы от Google?

К сожалению, удалить сервисы от Google простым способом нельзя. Для их удаления необходимо получать root права на смартфоне, то есть взламывать гаджет, а это бывает сложно и рискованно. Но зато вы можете отключить все сервисы Google. Это почти то же самое, что и удаление, только немного памяти они все же будут занимать.

После отключения сервисов Гугл они не смогут работать, не будут потреблять оперативную память и батарею, их нельзя будет открыть, но они все ровно будут хранится в системе. Вы сможете в любой момент включить тот или иной сервис и снова использовать его.

Что можно отключить или удалить?

Некоторые системные службы на Андроиде просто висят в фоне и никак не используются пользователем. Давайте же разберемся, какие приложения можно удалить или отключить на смартфоне без последствий.

Первым делом стоит понимать, что есть несколько видов предустановленного софта, а именно:

- Системные. Они регулярно используются системой для комфортного взаимодействия с владельцем. Их нельзя ни удалить, ни отключить, да и ненужно это.

- Сервисы от Google. Эти сервисы тоже предустановленны и идут абсолютно с каждым смартфоном на операционной системе Android. Их можно совершенно без проблем отключить, если вы не пользуетесь ими всеми либо одним из них, благо они независимы между собой.

- От производителя. Такие приложения устанавливает сам производитель и их, зачастую, можно удалить и отключить, но в некоторых случаях это приводит к неработоспособности некоторых узлов системы. С ними нужно быть аккуратным, поэтому мы подготовили список всех утилит, которые можно отключить. Следуя этому списку, внимательно проанализируйте свой архив и вычистите его от мусора.

Отключаем ненужные системные службы. Вот список всех системных служб с подробным описанием:

mrgsvendorapp что это за программа

Владельцы смартфонов Xiaomi и моделей некоторых других производителей заметили в списке программ неизвестную утилиту MRGS Vendor App. У приложения отсутствует описание, что вызывает вопросы о назначении и целесообразности наличия утилиты на телефоне. Из статьи вы узнаете, что это за программа, для чего используется и что делать с MRGS Vendor App.

Что такое MRGS Vendor App и для чего используется

Утилита представляет собой партнерское приложение Mail.ru. А сокращение MRGS расшифровывается как Mail Ru Game Services, являясь частью бренда MY.GAMES. Сервис находится на этапе разработки и в будущем намерен представить игровую платформу доступную для игроков со всего мира. Над проектами трудятся 11 внутренних студий.

Рассчитывать на помощь в развитии так же могут сторонние разработчики и сформировавшиеся команды. Поэтому приложение для доступа к платформе заранее интегрируется в мобильные устройства, что бы в будущем обеспечить доступ к играм.

Что делать с MRGS Vendor App

Приложение находится в неактивном состоянии, поэтому не потребляет системных ресурсов и не ухудшает автономность. Использование физической памяти в приделах пары сотен килобайт. Поэтому приложение можно смело игнорировать. Если же вам не нравится наличие лишних утилит – удалите программу, через меню установленных приложений. На функциональности мобильного устройства удаление никак не скажется.

Стоит отметить, что поскольку программа представляет собой партнерское приложение, через время утилита вновь вернется. Установка произойдет автоматически с обновлением прошивки или же при других обстоятельствах, например при синхронизации данных.

Статья содержит подробный ответ на вопрос mrgsvendorapp что это за программа. Утилита предварительно установлена на большинстве смартфонов Xiaomi в качестве будущей рекламы игрового сервиса mail.ru. Пока программа никак не используется и легко удаляется через меню приложений, без последствий нарушения функциональности мобильного устройства.

А как вы относитесь к рекламным приложениям? Приемлете партнерские программы или тут же удаляете? Поделитесь мнением и оставьте комментарий внизу статьи.

Статья была Вам полезна?

Поставьте оценку — поддержите проект!

(11 оценок, среднее: 4,73 из 5)

Xposed Framework что это за программа

Если Вы находитесь на этой странице, то, вероятно, задаетесь вопросом: Xposed Framework что это за программа? Xposed Framework это способ изменить операционную систему Android на уровне системы, в котором не требуется установка кастомной прошивки android. Все что вам нужно это root-доступ. Предлагаем Вам подборку того, что можно сделать, используя Xposed Framework.

Все указанные модули Вы найдете в самом Xposed Framework. Установите Xposed Framework, запустите и, используя поиск по модулям, найдите модуль, который требуется и установите его.

Переназначение аппаратных кнопок

Модуль Xposed Additions позволяет переназначить аппаратные кнопки на устройствах Android. Вы можете включить использование кнопки громкости, как кнопку камеры, чтобы легче делать фотографии на устройствах без специальной кнопки для камеры. Xposed Additions содержит множество вариантов.

Управление разрешениями приложений

С помощью модуля App Ops в настройках Android появляется опция «Операции в приложениях». Этот интерфейс позволяет управлять разрешениями приложений, как на iOS от Apple.

Включение многозадачности

Старые версии Android не имеют возможность запустить два приложения на одном экране, но некоторые сторонние пользовательские прошивки могут это сделать. Чтобы не устанавливать новую прошивку Вы можете использовать модуль xMultiWindow для включения многозадачности на любом устройстве. Она, конечно, не идеальна, но можно ей воспользоваться. Можете смотреть видео на YouTube и одновременно заниматься веб серфингом.

Добавление опций в меню выключения

Пользовательские прошивки добавляют некоторые опции в меню выключение, которое появляется при долгом нажатии кнопки питания. Модуль для Xposed framework под названием Advanced Power Menu позволяет добавить некоторые функции в меню выключения, например, скриншот, перезагрузка или фонарик. Вы можете настроить опции, которые будут появляться в этом меню.

Отключение предупреждения о высокой громкости

Android отображает предупреждение «Поднять громкость выше безопасного уровня?» всякий раз, когда Вы увеличиваете громкость выше определенного уровня. Это может помочь некоторым людям, чтобы не повредить слух, но это глупое предупреждение, потому что разные типы наушников требуют различные уровни громкости устройства для вывода той же громкости звука.

И это сообщение появляется не один раз, а каждый. Если Вы пытаетесь увеличить уровень громкости, когда устройство находится в кармане, то Вам нужно будет вытащить устройство, разблокировать его, и согласиться с предупреждением, прежде чем продолжить.

Модуль NoSafeVolumeWarning отключает это предупреждение.

Включение «О’кей, Google» для сторонних лаунчеров

Если у Вас установлен Google Now Launcher, то Вы можете сказать «О’кей, Google», чтобы открыть диалог Google Now и использовать голосовые команды. Вы не можете сделать это в сторонних лаунчерах, но модуль «OK Google for 3rd party launchers / apps (4.4+)» позволяет использовать команду «О’кей, Google» в любом лаунчере.

Получение еще большего количества опций

Модули GravityBox и XBlast добавят огромное количество дополнительных опций для Вашего Android устройства. Цель GravityBox — собрать все настройки и опции, которые Вы нашли бы в пользовательских прошивках, в одном месте, позволяя изменить многие параметры без необходимости скачивать отдельные модули и перезагружать устройство.

Надеюсь, прочитав статью, Вы нашли ответ на вопрос «Xposed Framework что это за программа?». Есть много модулей, исправляющих проблемы с конкретными телефонами. На Moto X Вы можете скрыть название оператора в строке состояния.

Источник: cluster-shop.ru

Магия электронной маски: анализ системы COVID Exposure Notifications

Многие знакомые просили меня посмотреть на чешское приложение для трекинга зараженных ковидом, под названием eRouška (буквальный перевод с чешского еМаска). Вокруг этого приложения ходит много слухов. Например, что злобное правительство решило установить тотальный контроль над своими гражданами и навязывает им это приложение.

Я вообще не сторонник теорий заговора, но действительно стало интересно. Приложение использует Bluetooth для коммуникации с другими устройствами, находящимися в зоне действия. Записывает эти данные в свою базу и получает обновления с сервера. Если был контакт с зараженным, присылает оповещение. Ходили слухи, что после этого оповещения сразу же сажают на карантин.

История

Первая версия приложения была просто ужасной, как и все приложения подобного типа, разработанные в разных странах. Приложение очень долго не могло попасть в App Store, лишь где-то через месяц у разработчиков получилось как-то его допилить. Потом выяснилось, что на устройствах Apple оно толком и не работало, только сжирало батарейку.

Для регистрации на сервере нужно было ввести номер телефона и получить на него SMS-ку. Что уже позволяло Минздраву узнать, кто контактировал с зараженным. Особой популярности это приложение не получило и чешское правительство было вынуждено признать, что проект провалился.

Google и Apple

Посмотрев на этот бардак, Google и Apple решили скооперироваться и создали свое API для написания подобных приложений. Что, кстати, породило вторую волну теорий заговора. Например, после апдейта iOS до версии 13.5 появилась страшная настройка: Exposure Notifications, да еще и с иконкой коронавируса.

5G, Билл Гейтс, чипирование – все это крутилось в головах людей и не давало покоя. А теперь и в айфончике «нас посчитали». На самом деле настройка просто активирует API для приложений трекинга и по умолчанию эта она выключена. На базе этого API и написана вторая версия приложения eRouška.

Дальше пойдут технические детали и «обычным пользователям» я рекомендую сразу же спуститься вниз страницы, где приложение будет описано с точки зрения пользователя и будут интересные выводы. Ну а если вас не пугают такие слова, как AES, SHA-256 и HMAC, читаем дальше!

Исследование

Традиционно я посмотрел и исходный код, и обмен приложения с сервером. После чего понял, что в этом нет никакого смысла и надо просто прочитать документацию и изучить систему, разработанную Apple и Google. Практически вся работа происходит на сервере Google, через сервисы Google Play. Сервер чешского Минздрава задействуется только в том случае, если есть положительный результат теста на ковид.

Извините, такого пока со мной не случалось. Но дальше будет еще интересная статистика, которую я получил в процессе анализа данных.

Bluetooth

Система построена на базе «маяков» BLE (Bluetooth Low Energy Beacon). Изначально эта технология проектировалась для защиты предметов от утери-кражи, а также для навигации в помещениях. В 2013 году Apple представила свою технологию iBeacon, а в 2019, с релизом iOS 13, задействовала эти маяки для поиска устройств через Find My. Год назад никто не думал, что эти маяки будут использовать для борьбы с вирусом.

Bluetooth устройство при этом работает в broadcast режиме, передавая в эфир определенные данные. Устройства, находящиеся рядом, могут эти данные прочитать и как-то использовать, в том числе и передать дальше. Вот такими виртуальными рукопожатиями и обмениваются устройства, отслеживая контакты с зараженными ковидом.

Как обеспечивается приватность

Конечно же, в новом приложении уже нет номера телефона и SMS-ки для активации. Все, что нужно сделать, это запустить приложение и разрешить устройству использовать API Exposure Notifications. В любой момент приложение можно поставить на паузу. Каждый день на устройстве генерируется Temporary Exposure Key (TEK) – абсолютно случайный набор из 16 байт.

Но и он не передается в эфир, чтобы исключить атаку с перехватом кода и его эмуляцией на другом устройстве. В эфир передается Rolling Proximity Identifier (RPI). Этот идентификатор меняется каждые 10 минут, что делает перехват траффика бессмысленным. Сначала из TEK при помощи алгоритма HKDF генерируются два ключа.

шифрования: RPI Key и AEM Key. Ключом RPI мы шифруем текущее время, измеряемое в 10-минутных интервалах. А ключом AEM шифруем метаданные. Насколько я понял из описания системы, metadata пока не используется и является резервным параметром для будущих версий. Далее мы берем текущее время, добавляем к нему еще несколько байт padding-а и шифруем его нашим RPI ключом.

Провести обратное преобразование из RPI в TEK практически невозможно, теоретически это займет много миллионов лет даже с использованием всех компьютерных мощностей на планете.

Схема формирования RPI

База зараженных

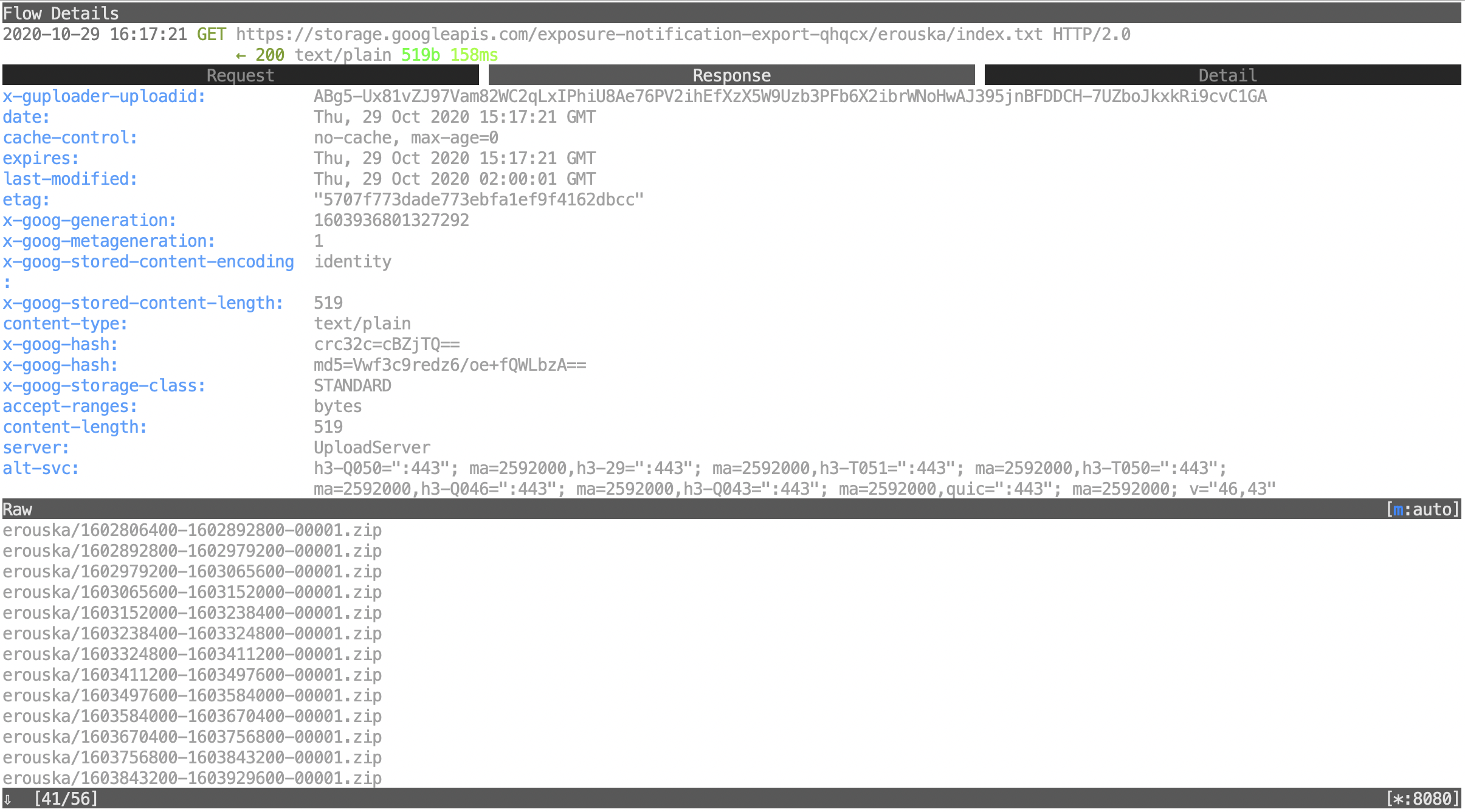

TEK остается секретным до того момента, когда нужно сообщить о том, что человек заражен ковидом. После этого, с согласия пользователя, его ключ публикуется в базе. Эта база хранится на серверах Google Play и приложение делает такие запросы для ее получения:

Индекс содержит список файлов, всего их 14:

Скачиваем сами файлы

Имя файла — это временной промежуток, равный одним суткам. Внутри зип архива находятся два файла: export.bin и export.sig. Первый файл содержит protobuf со структурой, в которую входит немного служебной информации и, собственно, список ключей TEK. Для каждого человека здесь будет до 14 ключей, так как подразумевается, что за 2 недели до положительного теста он мог быть носителем заразы.

Анализ структуры показал, что каждый ключ занимает 31 байт, поэтому по размеру файла можно примерно прикинуть, сколько зараженных система обнаружила за день. Об этом чуть позже.

Определение контакта с зараженным

Итак, на устройстве у нас есть свежие базы TEK, а также огромная коллекция RPI вместе с информацией об уровне сигнала Bluetooth, по которому примерно можно определить расстояние. Эти данные, кстати, интерпретируются так, как выберет Минздрав той страны, в которой внедрена система.

Например, авторы приложения eRouška утверждают, что в Чехии опасным считается контакт длительностью больше 15 минут на расстоянии меньше, чем 2 метра. В других странах это может быть по-другому. Проверка контактов осуществляется исключительно в самом приложении и эти данные никуда не передаются. Приложение просто сообщает пользователю о возможном контакте с зараженным.

Для проверки приложение берет все скачанные TEK и повторяет для них ту же процедуру, которую я описывал в разделе «Как осуществляется приватность». То есть, мы берем TEK, время, метаданные и заново считаем все RPI, которые мог передать в эфир телефон зараженного. Дальше простая процедура сравнения и фильтрация по времени контакта и расстоянию.

Приложение с точки зрения пользователя

Пользователь ставит приложение и забывает про него. Все работает в фоновом режиме. До тех пор, пока не возникнет две ситуации:

- Система обнаружила возможный контакт с зараженным. Будет просто предупреждение от приложения. Приложение никому об этом не сообщает, кроме пользователя. Дальше уже пользователь сам решает, что ему делать. Он может пойти сдать тест, может ограничить на время контакты с другими людьми, может вообще ничего не делать. Это его социальная ответственность.

- Пользователь по какой-либо причине сдал тест, и он оказался положительным. В этом случае на телефон пользователя приходит два SMS сообщения: о том, что тест положительный, и код верификации для приложения eRouška. Дальше опять же решение за пользователем. Он может просто проигнорировать этот код и ничего за это не будет. Либо может опубликовать свои анонимные ключи в базе. Для этого он просто вводит полученный код в приложение, и оно передает ключи на сервер.

Немного выводов

Первое, что могу сказать: система сделана очень грамотно и действительно обеспечивает анонимность. Поставить приложение несложно, и оно абсолютно ни к чему не обязывает. Использование BLE маяков не приводит к существенному расходу батареи. И возможно, кому-то будет спокойнее психологически видеть, что контактов с зараженными не было. Но, с другой стороны, придется понервничать, если выяснится, что контакт был.

Согласно данным Google Play, приложение для Андроида скачали больше миллиона жителей Чехии. Для iOSтаких данных нет, но думаю, что цифра в разы меньше. Таким образом, приложение установлено у 12-15% чехов. Конечно же, я не мог не посмотреть, сколько в базе зараженных. Итак, в день, когда официальная статистика говорила о 15664 положительных тестах, в базу попало около 500 ключей пользователей.

Из этого сложно сделать какой-то вывод, но видно, что далеко не все пользователи приложения публикуют свои ключи.

А теперь я немножко включу профессиональную паранойю и все же напишу немного слов в стиле «а что, если…» Мы занимаемся разработкой софта для компьютерных криминалистов, и я немного порассуждаю на тему, как теоретически можно использовать эту систему для расследований. Ну или как это могут использовать «плохие парни».

В системе все хорошо до тех пор, пока в наших руках не оказалось само устройство. Или, еще лучше, два устройства от двух подозреваемых. Например, они говорят, что вообще друг друга не знают и никогда не видели. Но на устройстве есть масса информации, которая может доказать, что это не так.

Как известно, iPhone хранит внутреннюю базу координат, из которой можно определить местоположение телефона в определенный момент времени. Более того, наш подозреваемый может еще пользоваться фитнес трекерами, которые определяют даже количество шагов. Но GPS координаты не настолько точны, чтобы сделать вывод, что люди находились рядом друг с другом.

А вот те самые RPI, полученные через BLE beacons, скажут нам, что люди были очень близко друг к другу. Плюс, мы сами можем определить, были ли у подозреваемого контакты с зараженными ковидом, хотя для криминалистики это не такая существенная информация. Конечно же, на всех современных устройствах информация защищена от несанкционированного доступа.

Но есть очень много уязвимостей, которыми успешно пользуются как эксперты-криминалисты, так и криминал. Более того, пользователь может сам оставить свое устройство открытым, достаточно не установить на него пароль доступа. И даже если он стоит, устройство может быть изъято в разлоченном виде.

Поэтому берегите свои данные. Пользуйтесь современными устройствами, ставьте стойкие пароли, не оставляйте разблокированное устройство без присмотра. Этот совет универсален и пригодится в любой ситуации. И не болейте, конечно же!

Источник: habr.com

Use the COVID-19 Exposure Notifications System on your Android phone

To help understand whether you’ve been exposed to someone who reports having COVID-19, you can turn on Exposure Notifications. If you change your mind, you can turn it off.

To use the system, you need to either download an official app from your region’s government public health authority or, if supported in your region, enable it directly in your device Settings.

- If you have COVID-19, you may share that info in Exposure Notifications to help alert the people you’ve been in contact with.

- If you’ve been exposed to someone who has shared they have COVID-19, you may be notified and provided with further instructions.

How your phone got the update

Your Android phone regularly gets updates in the background. The Exposure Notifications System was introduced in an update to Google Play Services. This update did not automatically turn on Exposure Notifications or enable any Exposure Notifications functionality.

Exposure Notifications only works if you decide to opt-in. If you change your mind, you can turn it off at any time.

Most Android phones get this update. Some Huawei phones may not get the update.

What you need to get started

Some public health authorities build custom apps, some customize a template app provided by Google, and some choose an option to allow you to enable Exposure Notifications directly from device settings.

Download an official app

If supported by your region, you can download an official app from your region’s public health authority in the Play Store.

Apps that work with the Exposure Notifications System have a badge . Apps that do not have the badge do not use the Exposure Notifications System.

To download an official app:

- Find available apps for your region.

- If an app is available, download it from the Play Store.

The app tells you how to turn on exposure notifications. For help with your app, contact the app developer.

Set up Exposure Notifications through device settings

If supported in your region, you can turn on Exposure Notifications directly from the settings on your Android device.

- On your Android device, open the Settings app.

- Tap GoogleCOVID-19 Exposure NotificationsSelect your region.

- If your region supports Exposure Notification through Settings, you won’t need to download a separate app.

Check or change phone settings

- Make sure your phone is running Android 6.0 or above. Learn how to check and update your Android version.

- Turn on your phone’s Bluetooth. Learn how to turn on Bluetooth.

- On Android 10 and earlier, turn on your phone’s Location setting. Learn how to turn on Location. The system uses this to scan for Bluetooth signals but it does not collect or track your location. Learn why location needs to be on for the system to work.

- For phones running Android 11, your phone’s Location setting does not need to be on.

How Exposure Notifications work

Once you opt-in to the Exposure Notifications System, it will generate random IDs on your device. To help prevent tracking, your phone’s random ID changes every 10-20 minutes.

Your phone works in the background to share these random IDs via Bluetooth with the phones around you that also have Exposure Notifications on. When your phone detects a random ID from another device, it records and stores the ID on your device.

If someone reports having COVID-19 and their ID is stored on your phone, your app will notify you of next steps to take.

How exposure is determined

Government public health authorities determine which factors might indicate exposure.

If you may have come in contact with someone who reports themself as having COVID-19, the system may share information to help determine whether the contact meets the criteria for an exposure, including:

- The day the contact happened.

- How long the contact lasted.

- The Bluetooth signal strength of that contact.

The Exposure Notifications System itself does not use your location.

How the Exposure Notifications System protects your privacy

You choose to use the system and share your data

This system only works if you decide to use it. You control whether you receive exposure notifications, and you decide if and when to share your data. If you have COVID-19, you can choose to share your random IDs to help notify others of possible exposure.

How the Exposure Notification System handles your data

The Exposure Notification system collects certain information to perform services on your device. Some of this functionality uses Google Play services. For example, the Exposure Notification system collects diagnostics and other performance data for analytics and troubleshooting purposes. Data is encrypted in transit.

Neither Google, Apple, nor other users can see your identity

All of the Exposure Notification matching happens on your device. This means only you and your health authority know if you report having COVID-19 or have been exposed to someone who has reported having COVID-19. Your identity is never shared with other users, Apple, or Google.

Your location is not tracked

The Exposure Notifications System does not collect or use the location from your device. It uses Bluetooth, which can be used to detect if two devices are near each other — without revealing where the devices are.

Your public health authority is also not allowed to use your phone’s location or track your location in the background.

Only public health authorities can use this system

Only official public health authority apps can use the system. Their apps must meet specific criteria around privacy, security, and data use.

More you can do

Exposure Notifications are off by default.

If you opted in and changed your mind, you can turn it off in your Android phone’s Settings, or uninstall the public health app.

Important: By turning off this feature, you won’t be notified if you’ve been exposed to COVID-19.

- On your Android device, open the Settings app.

- Tap GoogleCOVID-19 Exposure Notifications.

- Turn off Exposure Notifications.

After you opt into the system, you can delete the random IDs stored on your device. They’re also automatically deleted after 14 days. You can’t delete your random IDs that may be stored on other people’s devices or that you shared with an app.

Important: By deleting this data, you won’t be notified if you’ve been exposed to COVID-19.

- On your Android device, open the Settings app.

- Tap GoogleCOVID-19 Exposure Notifications.

- Tap Delete random IDsDelete.

To get help with your app, you can contact the app developer.

You may get a notification from your public health authority app that you were exposed to COVID-19. If you get a notification, your app will guide you on what to do next.

In your public health app, you may report yourself as having COVID-19.

Your app may ask you to share your random IDs. This helps the public health authority to notify others.

Your app may then check if your random IDs are stored on other people’s devices. It may alert others who came in contact with you. Those other people won’t know your identity.

Related articles

- Using technology to help public health authorities fight COVID‑19

- Frequently asked questions

- Overview of COVID-19 Exposure Notification

- Bluetooth specifications

- Cryptography specifications

Источник: support.google.com