Программный менеджер Eternity

Это приложение для Linux под названием Program Manager Eternity, последний выпуск которого можно загрузить как PGME-2021-08-20.zip. Его можно запустить онлайн в бесплатном хостинг-провайдере OnWorks для рабочих станций.

Загрузите и запустите онлайн это приложение под названием Program Manager Eternity с OnWorks бесплатно.

Следуйте этим инструкциям, чтобы запустить это приложение:

— 1. Загрузил это приложение на свой компьютер.

— 2. Введите в нашем файловом менеджере https://www.onworks.net/myfiles.php?username=XXXXX с желаемым именем пользователя.

— 3. Загрузите это приложение в такой файловый менеджер.

— 4. Запустите онлайн-эмулятор OnWorks Linux или Windows или онлайн-эмулятор MACOS с этого веб-сайта.

— 5. В только что запущенной ОС OnWorks Linux перейдите в наш файловый менеджер https://www.onworks.net/myfiles.php?username=XXXXX с желаемым именем пользователя.

— 6. Скачайте приложение, установите его и запустите.

Источник: www.onworks.net

EternalBlue что это? (и где скачать обновление MS17-010)

Всем привет Ребята, тема сегодня у нас серьезная, так бы сказать образовательного характера. Поговорим про EternalBlue, я простыми словами расскажу что это такое, чтобы вы поняли. Значит это эксплойт, который использует компьютерную уязвимость в протоколе SMB. Я посмотрел что такое SMB, ну все понятно, это ведь сетевой протокол для удаленного доступа к файлам. Так вот ребят, этот эксплойт был использован в работе таких вирусов как WannaCry и Petya.

Вот я не люблю все эти термины, вот вы знаете что такое эксплойт? Это просто код или функция, которая использует уязвимость в операционной системе, вот и все.

Так вот ребята, вся суть заключается в том, что эксплойт EternalBlue позволяет отправить специальный пакет по протоколу SMB v1, после чего тот кто отправил, ну типа хакер, то он получает доступ к системе и может запустить на ней свой код. Как я понял, то все это работает по протоколу SMB, и в этом вся опасность, ибо протокол SMB это штатная штука и работа его не препятствуется ничем. Поэтому фаерволы и антивирусы тут бессильны.

Microsoft в свою очередь отреагировала на эту уязвимость, мол да, все верно, она есть и что данная уязвимость существует начиная с Windows XP и заканчивая Windows Server 2016. Получается что уязвимость была всегда, все года и ждала пока ее оценят хакеры какие-то, вот прикол. Данная уязвимость исправляется обновлением MS17-010

Также я узнал, что старую версию SMB v1 можно вообще отключить, так бы сказать чтобы спать спокойнее. Как отключить, то об этом есть инструкция на сайте Microsoft, вот ссылка:

То есть ситуация банальная. Была найдена уязвимость в том месте, которое считается системным, поэтому выполнению вредоносного кода ничего мешать не будет. Ну и дело за малым, продумать все и атаковать компьютеры по всему миру, что к сожалению и было сделано вирусами.

Кстати атака была такая масштабная, что Microsoft даже выпустила обновления для старючих систем типа Windows XP и Windows Server 2003, хорошо что не забыли

А теперь внимание, где же скачать обновление безопасности MS17-010? На многих сайтах дают те или иные ссылки, но в итоге часто приходим к выводу, что понятного мало. Поэтому я сделаю просто, я даю вам ссылку, это сайт Касперского и там наглядно сказано откуда можно скачать заплатку и для какой конкретно винды (сами ссылки на заплатки идут оригинальные от Майкрософта):

Тут все виндовсы не поместились, но там в списке есть любая винда, XP тоже есть! Ну и вот сама заветная ссылочка:

На этом все ребята, удачи вам и поменьше вирусов

Источник: virtmachine.ru

Набор вредоносных программ Eternity предлагает инструменты для стиллеров, майнеров, червей и программ-вымогателей

Злоумышленники запустили «Проект Eternity», новое вредоносное ПО как услугу, где злоумышленники могут приобрести набор вредоносных программ, который можно настроить с помощью различных модулей в зависимости от проводимой атаки.

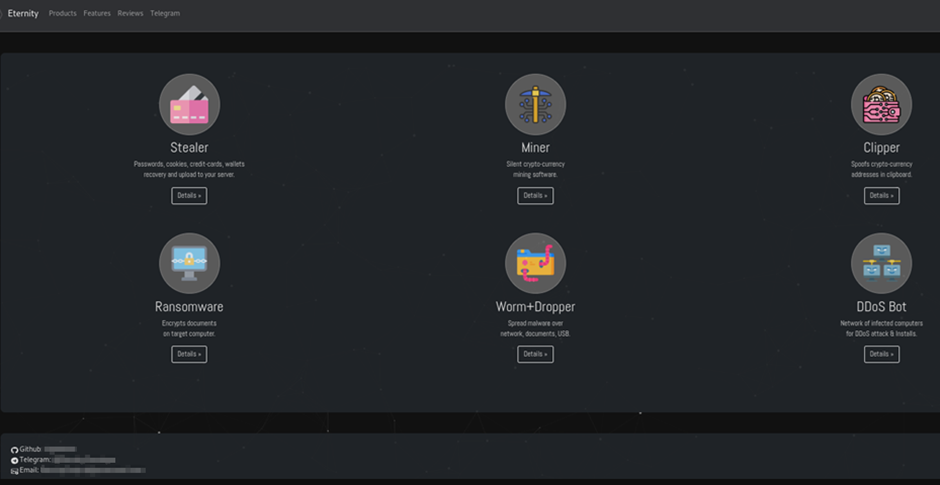

Инструментарий вредоносного ПО является модульным и может включать в себя средство для кражи информации, майнер для монет, клипер, программу-вымогатель, распространитель червей и вскоре также бота DDoS (распределенный отказ в обслуживании), каждый из которых приобретается отдельно.

Сайт проекта Eternity (Cyble)

Все вышеперечисленное продвигается на специальном канале Telegram, насчитывающем более 500 участников, где авторы публикуют заметки о выпуске обновлений, инструкции по использованию и обсуждают предложения по функциям.

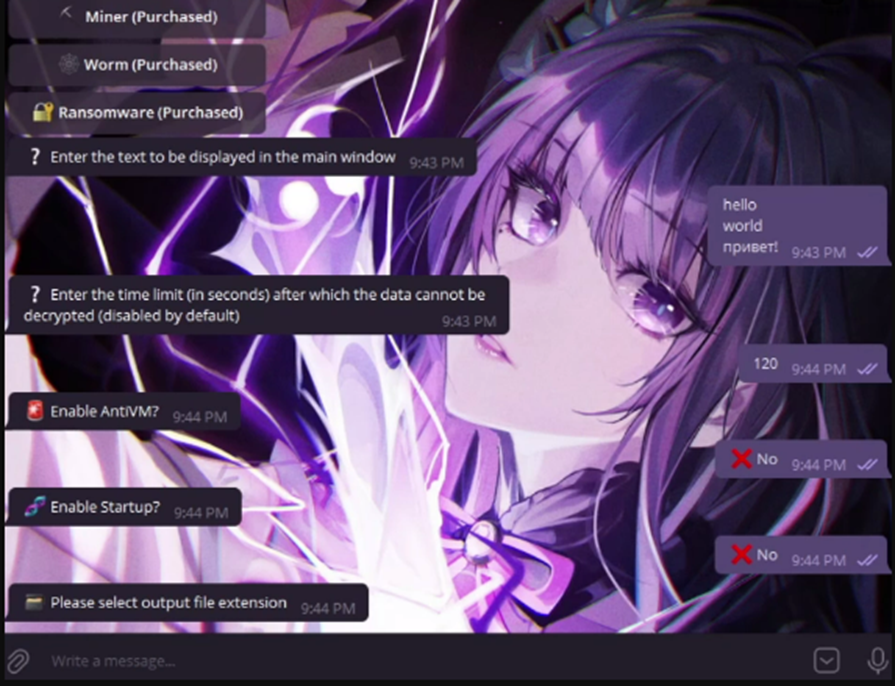

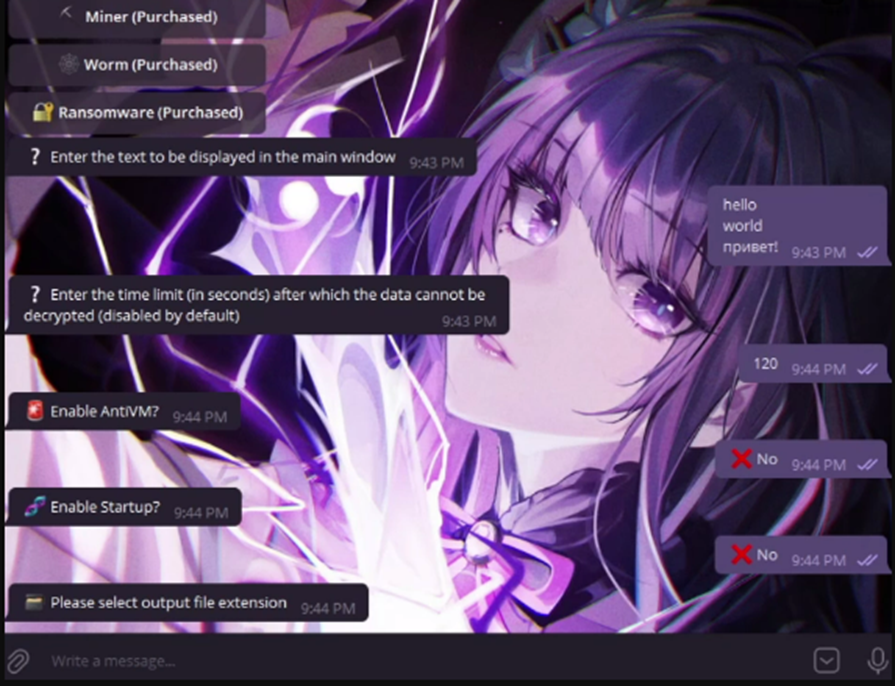

Те, кто купил комплект вредоносных программ, могут использовать Telegram Bot для автоматического создания бинарного файла после выбора функций, которые они хотят активировать, и оплаты их криптовалютой.

Приобретение вредоносных модулей для автосборки (Cyble)

Инструменты в деталях

Начиная с инфостилера, который продается за 260 долларов в год, этот инструмент выхватывает пароли, кредитные карты, закладки, токены, файлы cookie и данные автозаполнения, хранящиеся в более чем двадцати веб-браузерах.

Кроме того, он может красть информацию из расширений криптовалюты или даже из холодных кошельков, а также нацелен на десять менеджеров паролей, VPN-клиентов, мессенджеров и игровых клиентов.

Модуль майнера стоит 90 долларов в год и включает в себя скрытие диспетчера задач, автоматический перезапуск при уничтожении и сохранение запуска при запуске.

Clipper продается за 110 долларов и представляет собой утилиту, которая отслеживает буфер обмена на наличие адресов криптовалютных кошельков, чтобы заменить их кошельками, находящимися под контролем оператора.

Разработчик продает Eternity Worm за колоссальные 390 долларов, что дает вредоносному ПО возможность распространяться самостоятельно через USB-драйверы, общие ресурсы локальной сети, локальные файлы, облачные диски, проекты Python (через интерпретатор), учетные записи Discord и учетные записи Telegram.

Пример распространения вредоносного ПО через учетную запись Discord (Cyble)

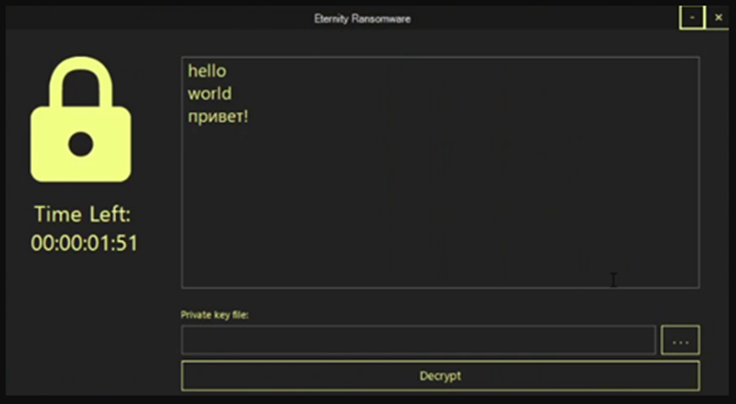

Наконец, Eternity Ransomware, самый дорогой модуль, стоит 490 долларов. Он поддерживает автономное шифрование с использованием комбинации AES и RSA и нацелен на документы, фотографии и базы данных.

Авторы утверждают, что это FUD (полностью неопределяемый), утверждение, которое предположительно подтверждается результатами Virus Total, где штамм не обнаруживает никаких обнаружений.

Интересно, что модуль вымогателей предлагает возможность установить таймер, который делает файлы полностью невосстановимыми по истечении срока его действия. Это оказывает дополнительное давление на жертву, чтобы она быстро заплатила выкуп.

Таймер программы-вымогателя, угрожающий повредить файлы (Cyble)

Настоящее или мошенничество?

Аналитики Cyble , обнаружившие проект Eternity Project, сообщили Bleeping Computer, что, хотя у них еще не было возможности изучить все модули, они видели образцы вредоносных программ, циркулирующих и используемых в дикой природе, и все комментарии пользователей в Telegram указывают на это реальная угроза.

Изучив модуль Stealer, аналитики Cyble обнаружили несколько сходств с Jester Stealer, оба, вероятно, получены из проекта GitHub под названием DynamicStealer .

Таким образом, «Eternity Stealer», скорее всего, является копией этого кода с последующими модификациями и ребрендингом для продажи в Telegram с целью

получения прибыли.

Даже если это «невидимое ПО», дополнительные модули, поддержка клиентов, автоматическая сборка и подробные инструкции по использованию вредоносного ПО делают его мощным оружием в руках неквалифицированных хакеров и серьезной угрозой для пользователей Интернета.

Источник: www.safezone.cc

Хакерский мультитул от Eternity

Набор вредоносных программ от Eternity предлагает хакерам инструменты для кражи данных и майнинга, а также компьютерных червей и вымогательское ПО.

Злоумышленники запустили Project Eternity, предоставляя вредоносное ПО как услугу (MaaS). Проект позволяет хакерам приобрести набор гибко настраиваемых инструментов с модулями для различных типов атак. Модули могут включать в себя инфостилер, программу для майнинга, клиппер, программу для распространения червей, а вскоре должен появиться и DDoS-бот. Каждый модуль приобретается отдельно.

Сайт Project Eternity. Проект продвигается на специальном Telegram-канале, насчитывающем более 500 участников, где разработчики публикуют заметки об обновлениях, инструкции по использованию и обсуждают с аудиторией добавление новых функций. Пользователи, которые купили комплект вредоносного ПО, могут использовать Telegram-бота для автоматической сборки бинарного файла после выбора и оплаты криптовалютой нужных функций.

Покупка нужных модулей в Telegram-боте. Список инструментов состоит из следующих позиций:

- Инфостилер – продается за $260/год. Инструмент похищает пароли, данные кредитных карт, закладок, токенов, cookie-файлов и данные автозаполнения, хранящиеся в более чем двадцати веб-браузерах. Кроме того, он может похищать информацию из криптовалютных расширений и холодных кошельков, а также нацелен на десять менеджеров паролей, VPN-клиентов, мессенджеров и игровых клиентов.

- Майнер – продается за $90/год. Инструмент может скрывать себя в диспетчере задач, автоматически перезапускаться при остановке процесса и самостоятельно включаться при запуске системы.

- Клиппер – продается за $110. Это утилита, которая отслеживает адреса криптокошельков пользователя в буфере обмена и заменяет их на адреса кошельков злоумышленника.

- Червь от Eternity – продается за $390. Этот червь может самостоятельно распространяться через USB-драйверы, общие ресурсы локальной сети, локальные файлы, облачные диски, проекты Python, аккаунты Discord и Telegram.

Пример вредоносного ПО, распространяемого через учетную запись Discord.

Но самый дорогой инструмент – это программа-вымогатель от Eternity за 490 долларов. Она поддерживает автономное шифрование с использованием комбинаций AES/RSA и нацелена на документы, фотографии и базы данных. Разработчики называют свое вымогательское ПО полностью необнаруживаемым, пытаясь подтвердить это результатами проверки VirusTotal, где вредонос якобы показал ноль обнаружений. Модуль программы-вымогателя предлагает возможность установить таймер, по истечении которого файлы жертвы становится невозможно восстановить. Это сделано для оказания дополнительного давления на жертву, чтобы заставить ее быстро заплатить выкуп.

Таймер, угрожающий удалением файлов.

Аналитики из Cyble, обнаружившие Eternity Project, даже до полного изучения всех модулей сообщили , что видели используемые в природе образцы вредоносов Eternity. Изучая инфостилер, аналитики Cyble обнаружили несколько сходств с Jester Stealer. По их мнению, оба вредоноса были списаны с проекта DynamicStealer, расположенного на GitHub. Поэтому стилер от Eternity можно назвать модифицированной копией DynamicStealer , для которой злоумышленники провели ребрендинг с целью получения прибыли.

Но даже если все вредоносное ПО написано дилетантами, дополнительные модули, поддержка клиентов, автоматическая сборка и подробные инструкции по использованию вредоносных программ делают Project Eternity мощным оружием в руках неумелых хакеров и серьезной угрозой для обычных пользователей.

Мир сходит с ума, но еще не поздно все исправить. Подпишись на канал SecLabnews и внеси свой вклад в предотвращение киберапокалипсиса!

Источник: www.securitylab.ru