Блуждая по просторам всемирной паутины, по неосторожности, можно заразиться Malware, что в простонародье называется просто вирусом. Для защиты от Malware на компьютерах устанавливают антивирус и включают брандмауэр. Но что, если они не сработали, как понять, что система инфицирована вирусом? Об этом и поговорим за чашечкой кофе.

Вирусы научились не выдавать своего присутствия в системе, чтобы пользователь как можно дольше ни о чём не догадался. Но всё же, если заранее знать на какие события нужно обращать внимания, то вы с высокой долей вероятности сможете «раскусить» непрошенного гостя.

Экран с вымогательством

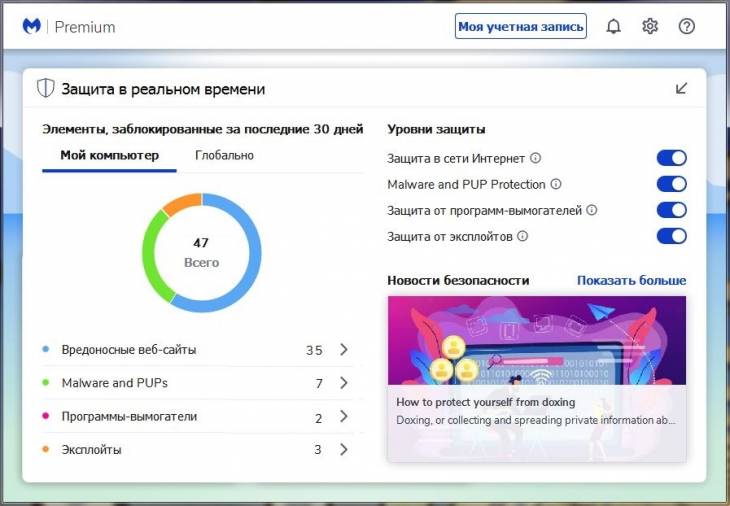

Думаю и так понятно, но для полноты картины я расскажу о вирусах-вымогателях. Будьте уверены, что у вас Malware, если привычный рабочий стол заменила картинка на весь экран с вежливой просьбой выслать несколько сотен долларов в Биткоинах на анонимный кошелёк. Лучше заранее позаботиться о безопасности ПК и установить приличный антивирус Malwarebytes Antivirus, больше подробностей об этой программе можно найти тут. Встроенный эвристический анализатор последнего поколения обнаружит даже те вымогатели, которые ещё «не засветились» в антивирусных лабораториях. Веб-защита Malwarebytes не даст проникнуть вирусу, при посещении вредоносных сайтов.

ВИРУСЫ И ВРЕДОНОСНЫЕ ПРОГРАММЫ | Информационная безопасность

Медленная работа компьютера

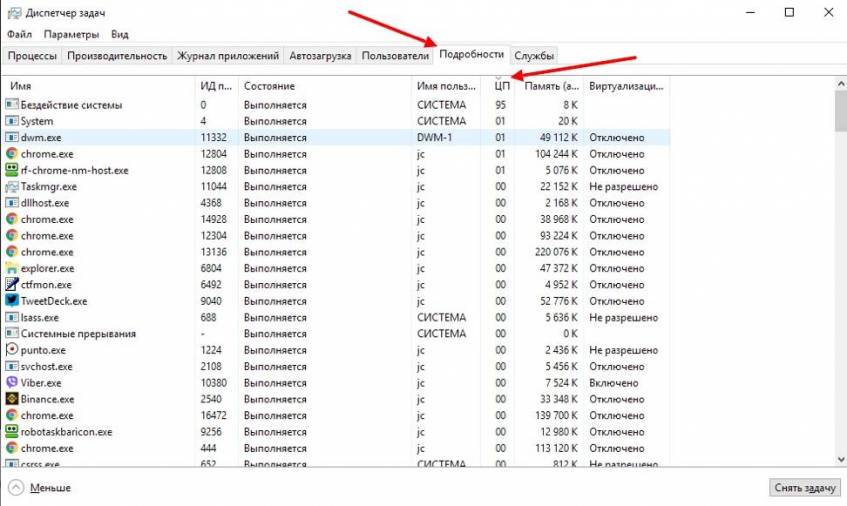

Стоит обратить пристальное внимание на факт более медленной работы компьютера, чем обычно. Конечно, скорость работы напрямую зависит от загаженности Windows, количества установленных программ в автозагрузке, фрагментации жёсткого диска и поведения самой ОС, из-за чего в какие-то моменты компьютер работает медленней, чем обычно. Но, если скорость работы упала и не поднимается длительное время, то нужно запустить «Диспетчер задач» комбинацией кнопок «Ctrl+Shift+Esc».

Далее, перейдите на вкладку «Подробности» и отсортируйте колонку «ЦП» (центральный процессор) по убыванию. Теперь видно какой процесс больше всего использует процессор. Теперь погуглите имя процесса чтобы узнать, не вирус ли это. О чрезмерном нагреве CPU легко судить по шуму вентилятора: если часто стало слышно вентилятор, значит что-то использует процессор. Попробуйте «Снять задачу» этого процесса, и если он исчезнет, а затем снова появится и снова будет грузить систему, то это дополнительный симптом заражения.

Malware могут использовать ресурсы устройства для личной выгоды. Например, ботнеты могут использовать процессор для вычислений, расшифровки, перебора паролей, DDoS атак на сайты и для заражения других компьютеров. Вирусы-майнеры добывают криптовалюту Monero, т.е. фактически печатают деньги с помощью вашего процессора.

Один компьютер приносит сущие копейки на майнинге криптовалюты и может даже не окупить затраты электричества. Но злоумышленники не платят за свет, и используют тысячи компьютеров, а это уже солидные суммы. Отключите компьютер от интернета и посмотрите как изменится скорость работы. Если всё нормализовалось, то это ещё один «плюсик» в копилочку заражения.

Средство удаления вредоносных программ Windows о котором вы не знали!!!

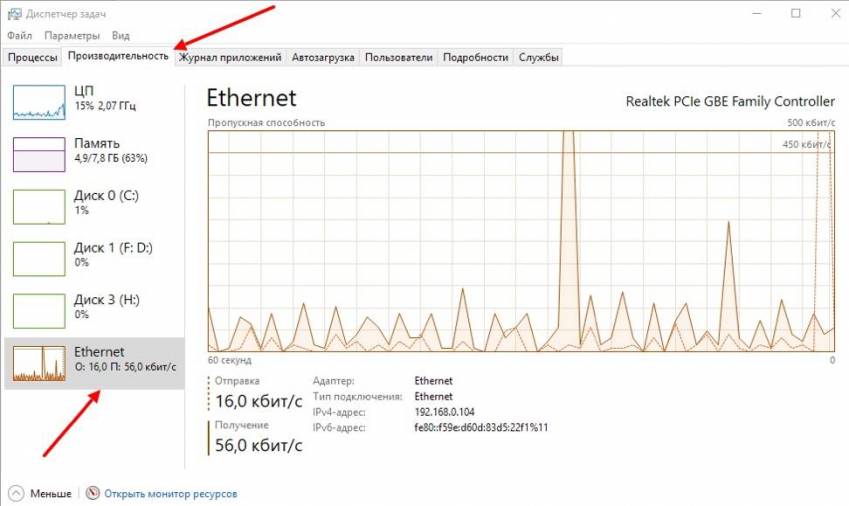

Ботнеты, активно использующие сеть, могут полностью загрузить небыстрый канал связи. Признаком такого вируса станет медленная работа интернета, особенно проявляющая себя при просмотре онлайн-видео. В «Диспетчере задач» перейдите на вкладку «Производительность» и обратите внимание на параметр «Ethernet», «Сеть» или «Wi-Fi».

Если вы ничего не качаете, но мониторинг показывает скорость отправки или получения больше, чем 100 кбит/с, то это может быть симптом заражения вирусом. Позакрывайте все программы и утилиты из системного трея (возле часиков) и снова проверьте. Небольшие пакеты данных передаёт операционная система, поэтому небольшая загрузка канала приемлема. Также, если Windows в этот момент загружает обновления, то сеть будет активно использоваться, это нормально. Кстати, система безопасности Windows 7 не обновляться с 2020 года, всем нужно обновиться до более современной Windows 10.

Сообщения об ошибках

Непонятные окошки с сообщениями об ошибках могут возникать в случае заражения вирусом. Это следствия каких-то недоработок программиста, или даже следы вируса, которого уже нет в системе. Обычно, непонятные сообщения появляются после перезагрузки системы или «на ровном месте» в процессе работы. Отличительной особенностью таких сообщений может быть отсутствие самого сообщения! Т.е., окошко об ошибке с кнопкой «ОК» есть, но текста описания ошибки нет, либо он состоит из непонятных символов.

Неработающий антивирус

Верный симптом Malware дома — это самозакрывающийся антивирус. Вирусы имеют плохую привычку уничтожать процесс антивирусного ПО, пока те не получили обновление баз сигнатур и не смогли обнаружить проказника. В Malware зашита информация о большинстве антивирусах и как их закрыть. Но если попытаться установить другой антивирусный софт, то также ничего не выйдет. Все попытки будут так или иначе заблокированы.

Странный браузер

Вирусы любят оставлять следы присутствия в браузерах, и их легко заметить:

- Меняется домашняя страница на какой-то «левый» сайт. При попытках изменить домашнюю страницу на свою, через небольшой промежуток времени всё повторяется

- Появляются расширения браузера, которые вы не устанавливали. Пройдите в меню Google Chrome «Дополнительные инструменты — Расширения» и просмотрите весь список. Почитайте о подозрительных расширениях в магазине дополнений Google Chrome с помощью поиска.

- Непонятные переадресации на другие сайты сомнительного содержания, при посещении известных вами ресурсов

- Внезапно большое обилие рекламы на всех сайтах, а также всплывающая реклама и баннеры непристойного содержания

- Неожиданно открывающиеся вкладки со странными сайтами, причём зачастую такую вкладку невозможно закрыть

Если что-то из этого списка бросилось в глаза, то нужно срочно проверять компьютер на вирусы.

Антивирус в бешенстве

Как ни парадоксально, но если антивирус постоянно сигналит об угрозе, и, якобы, исцелении от неё, то это плохой симптом. Это значит, что Malware свирепствует на вашем компьютере, постоянно заражая новые файлы. Антивирус находит вновь заражённые файлы и лечит их или удаляет, но он не может обезвредить вирус полностью, борясь лишь с последствиями его деятельности.

В таком случае поможет установка другого антивируса, если, конечно, его работа не будет заблокирована вирусом. Если такой номер не проходит, то нужно запуститься в «Безопасном режиме» и заново просканировать компьютер. Если и такой фокус «не выстрелит», то поможет только загрузка с флэшки со свежим антивирусом или нужно вынимать диск и сканировать его на другом компьютере.

Спам от вашего имени

Вирусы-спамеры будут использовать учётные записи электронной почты чтобы рассылать спам и фишинговые письма вашим контактам или по своей базе данных. Обратите внимание на папку «Отправленные». Но там может ничего не быть, а вам станут приходить письма о невозможности доставки в папку «Входящие».

Спам-базы всегда содержат проблемные и несуществующие ящики, на которые письма не доходят, а на адрес отправителя приходит отчёт с описанием проблемы доставки на английском языке. Если к вам стало приходить много таких писем, то срочно проверяйтесь на вирусы.

Компьютер не работает

Всё понятно, компьютер перестаёт загружаться. Вирус может испортить загрузочную запись жёсткого диска или даже перепрошить BIOS. В таком случае придётся вызывать компьютерного мастера.

Источник: the-geek.ru

Держите свои PC сейф

удалять Other:Malware-gen [Trj] является одним из самых нестандартной и вредоносного угрозы, которая недавно обнаруженного в киберпространстве. И в соответствии с последними исследованиями и сообщить об этом вредоносные угрозы перемешивания огромного количества Windows PC вокруг земного шара. Он разработан с таких экспертных технологий, которые легко прокладывает свой путь в Windows PC. Киберпреступники разработали эту угрозу со всей их мастер виду, чтобы сделать эту угрозу мстительный один. удалять Other:Malware-gen [Trj] представляет все characteristicts вредоносных угроз и направлен для кражи конфиденциальной информации из системы.

Коммуникатор вредного удалять Other:Malware-gen [Trj] инфекции

удалять Other:Malware-gen [Trj] принимает несколько обманчивые вредоносных тактику, чтобы проложить свой путь в ПК. Он использует дыры в безопасности системы, чтобы войти в ПК. Некоторые распространенные способы, через которые удалять Other:Malware-gen [Trj] вступает в системе являются:

- Посещая коррумпированных или сомнительный сайт

- Нажатие неизвестных нежелательных или спам вложения электронной почты

- Социальная инженерия баннерная реклама

- Драйв скачивания новая техника, через который кибер преступники внедрить вредоносную программу в систему

- Через бесплатных или акций программ продовольственного загруженных из ненадежных источников

Последствия удалять Other:Malware-gen [Trj] инфекции в системе

- Ухудшается производительность системы и сделать вашу систему просто тупой коробки.

- Наводнение угрозу PC с бесчисленными взлеты поп и объявлений.

- Подключите ПК к удаленному серверу, чтобы злоумышленники могут получить доступ к системе

- Изменяет системные настройки и параметры реестра

- Открывает заднюю дверь для другого вредоносного угрозы легко войти в систему.

- воровство идентичности

- Мониторы пользовательскую активность и крадет конфиденциальную информацию в системе.

Как удалить удалять Other:Malware-gen [Trj] с ПК?

Руководство по удалению

Для удаления удалять Other:Malware-gen [Trj] от пользователя системы компьютерной должны следовать некоторые из следующих шагов в соответствующем порядке, чтобы полностью удалить инфекцию от компьютерной системы. Все шаги кратко описаны ниже. Однако, это очень важно знать, что пользователь должен иметь хорошие технические навыки для завершения следующие шаги:

- Откройте панель управления с помощью значка Пуск, перейдите на удаления / удаление программ, в которой указана каждого установленного приложения.

- Выберите удалять Other:Malware-gen [Trj], если присутствует там и после этого вы должны нажать на удаления или кнопку удалить.

Шаг 2 —

Пользователь Следующая нужно использовать диспетчер задач, чтобы остановить вредоносные процессы:

- Нажмите CTRL + ALT + DEL одновременно, и вы сможете увидеть диспетчер задач.

- Перейдите на вкладку процесса первой после чего нажмите и конец все вредоносные процессы от компьютера.

- Перейти в начало и введите «Выполнить», чтобы отобразить окно Выполнить,

- Пользователь необходимо ввести ‘Regedit’ в диалоговом окне запуска.

- После этого редактор файлов реестра получите дисплей, удалить все вредоносные и неправильные записи оттуда.

Шаг 4 — Пользователь также должны удалить временные файлы с системного диска, искать связанных удалять Other:Malware-gen [Trj] файлов и папок в системном диске и удалить все эти данные с Вашего компьютера.

Автоматическое удаление

Лучшее решение для удаления удалять Other:Malware-gen [Trj] с компьютера полностью, это загрузить Автоматическая удалять Other:Malware-gen [Trj] инструмент для удаления. Это эффективный, надежное программное обеспечение построено с использованием новейших механизма, который полностью стирает удалять Other:Malware-gen [Trj] инфекцию от ПК. Он поставляется с встроенной передовой алгоритм сканирования, что сканировать целые системные файлы и находит и удаления всех вредоносных программ и файлов, запущенных в системе. Он поставляется с расширенными возможностями настройки, которые выполняют глубокие сканирования и помогают пользователям избавиться от удалять Other:Malware-gen [Trj] инфекции в несколько нажатий кнопок.

Руководство пользователя

Шаг 1: Загрузите и установите Автоматическая удалять Other:Malware-gen [Trj] Removal Tool в вашей системе. Теперь нажмите на кнопку «Сканировать компьютер» и программа автоматически начнет сканирование на наличие вредоносных программ в вашей системе.

Шаг 2: Когда процесс сканирования будет завершена список вредоносных угроз, которые будут отображаться

Шаг 3: Spyware HelpDesk обеспечивает 12:59 поддержки для удаления вредоносных программ

Шаг 4: Особенности «System Guard», что предотвратить всех угроз от входа в систему и, таким образом, сделать вашу систему полностью свободен от всех ошибок.

Шаг 5: Сеть Sentry обеспечивает защиту сети связи от вредоносных программ.

Шаг 6: Обеспечивает Scan планировщик, который работает программное обеспечение автоматически после предварительной установленное время.

Источник: keepyour-pcsafe.blogspot.com

Other malware (другие вредоносные программы).

Производители антивирусов обычно оставляют подобный класс для программ, не подходящих под определение трех описанных выше разновидностей, либо для программных продуктов, не наносящих непосредственного вреда, но служащих для разработки вредоносного ПО.

Вне пределов описанных выше классов существует слабоопределепная группа потенциально опасного программного обеспечения, наименование которой широко варьируется от производителя к производителю — нежелательное программное обеспечение, potentially unwanted software, riskware и т.д.

Обычно в подобные группы принято относить:

Adware (рекламные программы) — средства загрузки и демонстрирования информации рекламного характера, а также отправки сведений обратной связи заказчику рекламы;

Spyware (шпионские программы) — средства сбора и отправки конфиденциальной информации;

Riskware (программы группы риска) — легитимные программные продукты, функционал которых позволяет использовать их в злонамеренных целях.

Вредоносными сетевыми технологиями мы будем называть формы злонамеренной деятельности в сети Интернет, а именно следующие.

Спам (spam). Принято определять спам как массовые рассылки сообщений, которые адресаты не изъявляли желания и / или согласия получать; подобные рассылки имеют преимущественно рекламный или вредоносный характер. В настоящее время спам рассылается через многие популярные коммуникационные средства Интернета электронную почту, системы мгновенных сообщений, форумы и т.д. Рассылка спама находится в тесной связи с производством и распространением вредоносного программного обеспечения, а также с некоторыми иными вредоносными сетевыми технологиями.

Интернет-мошенничество. Вредоносная деятельность такого рода может принимать различные формы — конструирование финансовых пирамид, продажа фальшивых антивирусных программных продуктов, фишинг (phishing) и др.

Фишингом принято называть вредоносную деятельность, направленную на получение обманным путем конфиденциальных данных пользователя.

Обычно фишинг реализуется посредством создания веб-странии, в точности имитирующих сайты Интернет-магазинов, банков, социальных сетей, поставщиков услуг хостинга и т.п.

Пользователю поступает спам-письмо, сообщающее ему, что используемый им сервис якобы просит его посетить свою учетную запись и выполнить с ней какие-либо действия; в теле письма приводится ссылка для перехода. Нажав на ссылку, пользователь попадает на ложный сайт, где ему предлагают ввести данные для доступа к учетной записи; если пользователь не распознает, что сайт не является подлинным, он может ввести имя и пароль, которые будут отправлены злоумышленникам и использованы для хищения денежных средств, взлома сайта пользователя и т.д.

Фишипговые сайты обычно располагаются по адресам, схожим с адресами имитируемых сайтов — к примеру, http;//www.webmonev.com может быть имитирован адресом вида http://www.webmonev.domain.com.

- Средства защиты информации вычислительных систем от внешних и внутренних атак

Антивирусы

Методы, которыми антивирусы определяют вредоносное программное обеспечение, разделяются на две основные группы: реактивные и проактивные.

Реактивными (от слова «реакция») называются методы, обеспечивающие детектирование вредоносного ПО после того, как его конкретный образец будет изучен в вирусной лаборатории компании- изготовителя антивируса. В настоящее время в эту группу входит один метод — сигнатурное детектирование.

Для сигнатурного детектирования используется специализированная обновляемая база данных, состоящая из т.н. сигнатур — участков кода вредоносных программ, добавляемых в базу вирусными аналитиками.

При сканировании сигнатуры сравниваются с содержимым проверяемого файла, и, если содержимое совпадает с сигнатурой, файл признается вредоносным. К положительным аспектам сигнатурного детектирования можно отнести высокую точность обнаружения вредоносной программы; к недостаткам — необходимость в поддержке и постоянном обновлении объемной базы записей, а также зависимость определения вредоносного ПО от попадания / непопадания его образца в вирусную лабораторию и от скорости работы последней.

Проективными называют методы, способные обеспечить детектирование вредоносной программы до ее попадания в вирусную лабораторию и выпуска сигнатуры. В эту группу входят:

— метод эвристического анализа — изучение кода программы и поиск в нем операций, характерных для вредоносного ПО, либо поиск общих признаков, характерных для вирусов одного семейства, либо изучение внешних признаков программы (подозрительное имя, многократное шифрование кода и др.);

— метод поведенческого анализа — наблюдение за действиями, выполняемыми программой, и информирование пользователя о подозрительной активности приложения.

Состав антивирусного продукта

Любой антивирус включает в себя несколько основных модулей: файловый и почтовый сканер, проверяющие файлы в момент доступа к ним, сканер по требованию, карантин и сервис обновления. В зависимости от технического совершенства антивируса он может содержать и другие компоненты — к примеру, ряд продуктов этого класса содержит веб-сканер. Такой компонент проверяет страницы Интернета до их отображения в браузере и позволяет таким образом предотвратить заражение через них (в то время как файловый монитор может лишь определить попадание вредоносной страницы или ее части в кэш браузера, когда вредоносный код уже успел запуститься и отработать).

Брандмауэры

Брандмауэр — это продукт, отвечающий за обеспечение контроля и безопасности сетевых соединений, осуществляемых компьютером.

Его основная задача состоит в управлении доступом приложений к ресурсам сети, а также в защите системы от сетевых атак, направленных на эксплуатацию уязвимостей или получение несанкционированного доступа к системе.

Таблица правил описывает действия (разрешить, запретить, спросить), которые брандмауэр применяет к тем или иным приложениям.

Система детектирования вторжений (IDS. intrusion detection system) имеет сигнатурную природу, позволяя выявлять и блокировать определенные сетевые пакеты и соединения.

Источник: infopedia.su