Существовал ли «План Аллена Даллеса» или это фальшивка?

Вокруг «Плана Даллеса», который был составлен в период холодной войны и предполагал скрытое моральное разложение советского общества, ходит много слухов и домыслов. Одни считают его фальшивкой, другие свято верят в его существование и в то, что готовился он под руководством Аллена Даллеса. В данной статье мы попробуем разобраться в этих вопросах.

О целостном мировоззрении через призму истории и экономики

В предыдущей статье ( Как США с помощью нацистов создавали ЦРУ? ) был упомянут Аллен Даллес и его «План» по разложению русской культуры и советского общества.

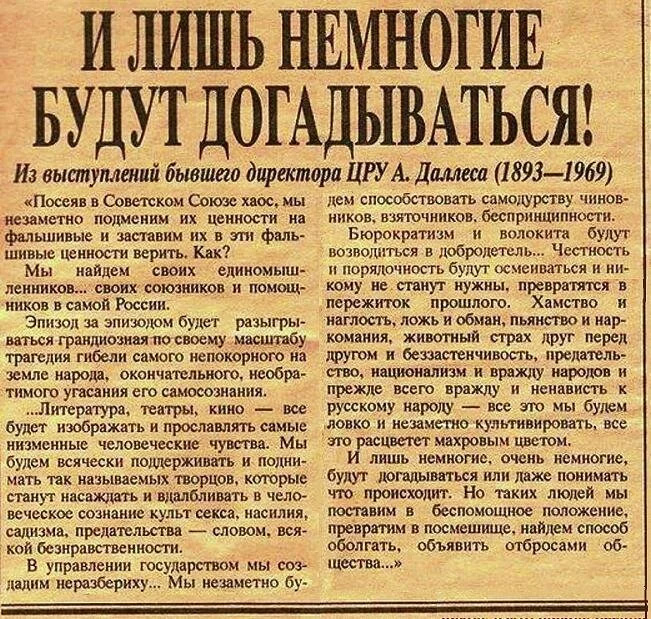

Поскольку целевая аудитория читателей разная, то прежде, чем мы перейдем к разбору этого «Плана», не грех и нам привести наиболее распространенный его фрагмент:

«Окончится война, всё как-то утрясется, устроится. И мы бросим всё, что имеем, — всё золото, всю материальную мощь на оболванивание и одурачивание людей. Человеческий мозг, сознание людей способны к изменению. Посеяв там хаос, мы незаметно подменим их ценности на фальшивые и заставим их в эти фальшивые ценности верить. Как?

Даллас. Орёл и Решка. Перезагрузка. АМЕРИКА

Мы найдем своих единомышленников, своих союзников в самой России. Эпизод за эпизодом будет разыгрываться грандиозная по своему масштабу трагедия гибели самого непокорного народа, окончательного, необратимого угасания его самосознания.

Из литературы и искусства, например, мы постепенно вытравим их социальную сущность, отучим художников, отобьем у них охоту заниматься изображением. исследованием тех процессов, которые происходят в глубинах народных масс. Литература, театры, кино — всё будет изображать и прославлять самые низменные человеческие чувства.

Мы будем всячески поддерживать и прославлять так называемых художников, которые станут насаждать и вдалбливать в человеческое сознание культ секса, насилия, садизма, предательства, — словом, всякой безнравственности. В управлении государством мы создадим хаос и неразбериху.

Мы будем незаметно, но активно и постоянно способствовать самодурству чиновников, взяточников, беспринципности. Бюрократизм и волокита будут возводиться в добродетель. Честность и порядочность будут осмеиваться и никому не станут нужны, превратятся в пережиток прошлого.

Хамство и наглость, ложь и обман, пьянство и наркомания, животный страх друг перед другом и беззастенчивость, предательство. Национализм и вражда народов, прежде всего вражда и ненависть к русскому народу — всё это расцветет махровым цветом. И лишь немногие, очень немногие будут догадываться или даже понимать, что происходит.

Но таких людей мы поставим в беспомощное положение, превратим в посмешище, найдем способ их оболгать и объявить отбросами общества. Будем вырывать духовные корни, опошлять и уничтожать основы духовной нравственности. Мы будем браться за людей с детских, юношеских лет, главную ставку будем делать на молодежь, станем разлагать, развращать, растлевать её. Мы сделаем из них циников, пошляков, космополитов».

Наглядная иллюстрация того, как реализован «План Даллеса»

А теперь давайте разберем этот «План Даллеса»

Поскольку оригинал документа никто не видел, относительно «Плана Даллеса» существуют разные мнения. С одной стороны — оно и не удивительно, ведь документ вроде как секретный (много ли нам показывают документов относящихся к оперативной работе спецслужб, а уж относящихся к стратегической работе и подавно), а с другой стороны — ну хоть какие-то зацепки ведь должны быть? Но нет, не в этом случае.

Опять же, можно привести примеры, которые я сам очень люблю: убийство Кеннеди или снос башен ВТЦ. Как по первому, так и по второму преступлению в открытом доступе нет никаких официальных документов, которые указывали бы на несостоятельность официальных версий. Но тем не менее, любой человек в здравом уме и светлой памяти понимает, что официальные версии, отчёт Комиссии 9/11 — это бред сивой кобылы.

Отчёт Комиссии 9/11 (Фото из открытых источников)

Но в случае с «Планом Даллеса» я всё же вынужден разочаровать тех «патриотов», которые не глядя хватают любую удобную идею и выстраивают на её основе целые теории о том, какой запад плохой и как каждый американец хочет нас уничтожить.

Так вот, на то, что Аллен Даллес не имеет никакого отношения к этому «документу» указывает хотя бы элементарный лингвистический анализ данного текста.

Но! Важно не это.

Бытует масса версий происхождения этого «документа», на специализированных форумах ведутся дискуссии о том: фальшивка это или нет, по поводу этого «Плана» высказывались политики, историки, журналисты, общественные деятели и все кому не лень.

Но только это всё не имеет никакого значения. Это всё лишь уводит внимание от сути вопроса. А суть вовсе не в авторстве «документа» и не том, когда и при каких обстоятельствах он появился.

Иллюстрация классической схемы отвлечения внимания общества от реальных вопросов

Суть в том, что этот «План» реализован в точности. Это очевидно, если сопоставить смысл данного текста с реалиями последних трёх десятилетий. Этот «План» продолжает воплощаться в жизнь и сегодня.

Существовал или не существовал этот «План», является ли Аллен Даллес его автором или нет — это не имеет никакого значения. Этот информационный вброс выполнил свою функцию на отлично.

Ведь его задача заключалась в том, чтобы подать нужный сигнал и определить вектор приложения усилий для советской «элиты» ориентированной на запад. Как и написано в тексте этого «Плана»: «Мы найдем своих единомышленников, своих союзников в самой России». Эта задача была полностью выполнена. Единомышленники нашлись и поняли куда дует ветер и что им нужно делать в рамках своих полномочий на занимаемых должностях.

Анатолий Чубайс, Сергей Васильев, Егор Гайдар, Григорий Глазков, 1987 год. Участники семинара «Змеиная горка» (Фото из открытых источников)

Примерно лет 15 назад мне доводилось иметь контакты с одним капитаном первого ранга, который в советские годы командовал одним из атомных ракетных крейсеров, так вот, он утверждал, что ещё в 80-е годы некоторые его коллеги по службе были физически ликвидированы по причине того, что обладали информацией относительно данного «Плана».

Было ли это так — сказать сложно, но у меня лично нет никаких оснований не доверять словам этого капитана. Но! Опять же, имели место или нет такого рода ликвидации людей — не имеет никакого значения. Ведь устранять людей, если такое имело место быть, могли вовсе не потому, что они были осведомлены об этом «Плане», а по другой причине. Обсуждал ли я эту тему с капитаном — я не припомню.

Но он мог не рассматривать вариант, что его коллег ликвидировали вовсе не за то, что они знали о «Плане».

Что касается самих фактов устранения людей, то безусловно при проведении серьёзных спецопераций — это для спецслужб обычное дело.

И устранять их могли не с целью скрыть информацию, не с целью предотвратить её распространение, а с целью придать ей особую значимость, чтобы она воспринималась всерьез теми самыми «своими единомышленниками» и быстрее расходилась по нужным кабинетам, включая спецслужбы.

О том, какую работу по зачистке КГБ проводили в 80-е годы — мы уже писали в статье ( Как закладывали фундамент для мифотворчества вокруг Катынской фальсификации ).

В контексте того, как проводятся спецоперации по внедрению той или иной информации (идеологии) в определенные группы общества или в народные массы в целом — можно вспомнить «Протоколы сионских мудрецов» и провести некоторые аналогии с «Планом Даллеса».

Протоколы сионских мудрецов

Т.е. с этими «Протоколами» мы имеем абсолютно то же самое, что с «Планом Даллеса». Не важно кто и где их написал. Важно то, что они отработали на обе целевые группы, для которых они и были написаны. И на одну и на другую группу они произвели необходимое воздействие и явились побудительным фактором к определенным действиям.

Мы с коллегами пишем какую-то агитку, о том, что поправки в конституцию — это смерть России, ну, вот прямо завтра. И придумал эти поправки, естественно, Путин, чтобы развалить Россию.

Эту агитку тщательно прорабатываем с точки зрения эмоционального восприятия целевой аудиторией, например, молодежной, которая летом прошлого года выходила на митинги в Москве. Затем правильно, под «вкусным соусом», вбрасываем эту агитку в массы (через тот же Дзен, соцсети и т.д., по классическому сценарию Оранжевых революций).

И вот, значит, эта наша «бумажка» производит впечатление на выбранную целевую аудиторию и молодежь выходит на митинги, но только уже в масштабе страны. И в итоге это приводит к а-ля «Майдану», не дай Бог, и к такому же бардаку, какой мы наблюдаем во всех странах, где Оранжевые революции были реализованы.

Майдан на Украине, февраль 2014 (Фото из открытых источников)

В этом случае будет иметь значение, кто являлся автором этой агитки? Будет ли иметь значение когда эта агитка была подготовлена и не фейк ли это?

Это уже не будет иметь абсолютно никакого значения. Потому, что революция свершилась. Результат достигнут!

Вот то же самое и с «Планом Даллеса». Аллен Даллес не имеет никакого отношения к этому тексту. Но ему и не нужно было корпеть над этим текстом, т.к. в горбачевский период у нас в кремле были свои «Аллены Даллесы», включая самого Горбачева.

Они прекрасно справлялись со своими задачами, которые им ставили из Вашингтона и Лондона. А уж подготовить такой «документ» и правильно внедрить его в высшие эшелоны власти, в спецслужбы и в армию, а затем постепенно «спускать вниз» к низшему руководящему составу — это все технические вопросы, которые решаются на раз-два. И если для важности нужно устранить несколько полковников или капитанов, так разве это какая-то проблема. Ведь шла работа по подготовке к развалу Советского Союза!

Збигнев Бжезинский (Фото из открытых источников)

Как однажды Збигнев Бжезинский в интервью французскому журналу Le Nouvel Observateur, когда корреспондент журнала спросил: не жалко ли ему около миллиона афганцев, которые были вынуждены бежать из своей страны, многие из которых погибли, Збигнев ответил: какое это всё имеет значение по сравнению с победой над Россией.

А когда журналист спросил его, боролся ли он с коммунизмом, Бжезинский ответил: не надо морочить людям голову, мы боролись не с коммунизмом, а с исторической Россией, как бы она ни называлась.

Если вам близок материал ставьте лайки и подписывайтесь на канал.

Вы можете поддержать канал! Это лучшее подтверждение того, что материал полезен и мы работаем не зря. Спасибо!

Источник: dzen.ru

Хорош ли DallasLock?

Многие организации для защиты персональных данных используют различные средства защиты информации. В большинстве реализаций защиты основным компонентом является средство защиты информации от несанкционированного доступа. Само понятие несанкционированный доступ (НСД) имеет две трактовки: узкую и широкую.

Согласно узкой трактовке НСД – это нелегит имный доступ к данным, результатом которого может стать их распространение, изменение ии уничтожение. Это трактовка используется в Приказе № 58, вводящее в действие Положение о ПДн. Меры и способы защиты приводятся в приложении к данному приказу.

Согласно широкой трактовке НСД охватывает не только программный уровень, но и физический уровень, сетевой уровень, уровень операционной системы, уровень инфраструктурного и прикладного ПО. НСД может быть осуществлен в результате вируса или методами социальной инженерии. Этот подход рассматривается в базовой модели ФСТЭК России.

В настоящее время на рынке средств защиты конфиденциальной информации и персональных данных есть ограниченное количество средств защиты, имеющих красивую формулировку в сертификате ФСТЭК: «… является средством защиты от несанкционированного доступа и может использоваться для защиты…». Если следовать логике, то использование таких продуктов совершенно не обязательно, если необходимый функционал «набирается» прочими продуктами: контроль доступа, протоколирование событий, контроль целостности, антивирус, VPN , контроль портов и интерфейсов, резервное копирование и др. Однако, следуя моде и традициям, компонент защиты от НСД часто является основой защиты. Один из таких продуктов, представленных на отечественном рынке, это средство защиты информации Dallas Lock версии 7.7 ( DL 77), разрабатываемый питерской компанией «Конфидент». Именно о нём и буду вести речь.

DL 77 имеет сертификат соответствия, позволяющий его использовать для защиты конфиденциальной информации, класса до 1Б и персональных данных, класса до К1. DL 77 пользуется спросом в банковской среде. Продукт РАБОТОСПОСОБНЫЙ, что само по себе является большой редкостью среди аналогичных средств защиты информации.

DL 77 очень просто устанавливается, имеет клиент-серверную архитектуру, поддерживает Active Directory от Microsoft . Что полезного в этом продукте? При описании я буду придерживаться последовательности приведенной в описании применения DL 77.

1. В DL77 присутствует собственная реализация дискреционной модели доступа к файлам. Файловая система может быть как FAT, так и NTFS. Первая это уже пережиток прошлого и она используется, скорее на каких-нибудь старых ПК, однако DL77 поддерживает версию Windows XP только с SP3, что несколько не вяжется с FAT.

Замечено, собственная реализация дискреционки никаким образом не влияет на штатный функционал. В своё время компания Microsoft рекомендовала при использовании сетевого доступа настраивать разрешения только на уровне NTFS, открывая полный доступ на уровне Share. Тут прослеживается точно такой же подход: придется или синхронизировать настройки или указывать большие привилегии на уровне NTFS. К тому же при использовании сетевого доступа, наряду с технологией SSO от Microsoft, придется дважды настраивать уровни доступа в DL77. Недостатком является отсутствие механизма синхронизации собственной модели с моделью ОС.

2. DL 77 поддерживает аутентификацию с использованием iButton , eToken , RuToken . Вместо того, чтобы записывать в токен аутентификационные данные, проверка ограничивается только по серийному номеру устройства и поэтому не является строгой ( iButton так и так не имеет перезаписываемой памяти). С таким же успехом можно ввести проверку по флешке, диску или дискете.

3. В DL 77 реализован собственный загрузчик, который проводит идентификацию и аутентификацию до загрузки ОС. Полезными являются функции по автоматическому заходу в ОС, принудительная перезагрузка при смене пользователя.

4. В DL 77 присутствует собственная реализация парольной политики. Данная реализация имеет расширенные возможности по сравнению с политиками от Microsoft . Например, полезными настройками являются: наличие цифр, спецсимволов, регистра символов, а также разность паролей. Однако всё удобство также сводится на нет отсутствием собственной реализации SSO . Скорее всего, при операциях с пользователями происходит запуск штатных консольных команд ОС типа net user или dsadd user . Недостатком является то, что подсистема встраивается последовательно с штатной, а не вытесняет её. Концепция разности паролей является не безопасной, так как для её реализации нужно хранить пароли в открытом виде.

5. DL 77 имеет собственную реализацию ограничений времени доступа пользователей. Основное отличие от штатной в том, что при наступлении запрещенного времени принудительно осуществляется выход пользователя из системы, в то время как в ОС Windows такой функционал не предусмотрен.

6. В DL 77 имеется возможность блокировки клавиатуры при загрузке ОС. Это полезная функция препятствует нажатию F 8 и загрузке в безопасном или ином режимах.

7. Про дискреционный механизм я описал выше, про мандатный принцип контроля доступа скажу лишь то, что удивило наличие 50 уровней доступа, а также то, что для защиты персональных данных этот функционал не требуется. Однако организациям, которым нужна именно эта модель доступа, а также реализация контроля информационных потоков полезным будет наличие «мягкого режима» контроля доступа и «режима обучения».

8. Классически, при осуществлении защиты должен обеспечиваться контроль целостности аппаратной, программной среды, а также данных. Некоторые компании для такого вида защит продвигают аппаратные решения, которые могут проводить контроль целостности ДО загрузки ОС и периодически в процессе работы.

Я считаю, что это часто излишние меры и в большинстве случаев достаточно только программного решения. В DL 77 есть механизм контроля целостности BIOS , CMOS , MBR , Boot record , а также любых определяемых файлов и/или папок. Контроль целостности может осуществляться либо сравнением контрольных сумм CRC 32, либо алгоритмами хеширования: MD 5 или ГОСТ 34.11-94. При правильных настройках последовательности загрузки в BIOS , использовании паролей на вход в BIOS и опечатывании системных блоков, использование аппаратных реализаций электронных замков выглядит явно избыточным.

9. Реализованная в DL 77 подсистема очистки остаточной информации в ОС является: во-первых, полезной, во-вторых, отсутствующей в ОС Windows , в-третьих, требуется с точки зрения compliance . Этот же функционал используется и для гарантированного уничтожения файлов и/или папок по требованию. Методы очистки затирание псевдослучайными последовательностями с указанием количества раз.

10. Подсистема аудита в DL 77 реализована в виде 6 журналов: входов, доступов, процессов, политик, учетных записей, печати. Сама по себе такая реализация мне видится весьма полезной, но она опять же не вытесняет, а дополняет штатный функционал. Удобным является возможность задания прав доступа непосредственно из окна журнала.

11. Принтерная подсистема позволяет вести аудит документов, отправляемых на печать, а также проставлять на них специальные метки. Имеется много разных полей, которые могут быть выведены вместе с документом при печати. Например, пройден тест печати графического файла.

12. Очень полезная функция шифрования разделов дисков найдет применение для защиты разделов, содержащих конфиденциальную информацию или же целиком мобильных ПК. Конечно «полезность» алгоритма XOR чистая бутафория, так как A = XOR ( XOR ( A )), но можно использовать ГОСТ 28147-89, в том числе используя внешний и сертифицированный криптопровайдер. Любителям ОС Microsoft рекомендуется посмотреть в сторону Bitlocker To Go , противникам – классический TrueCrypt .

13. Присутствует полезная возможность шифрования файлов. Для шифрования используется российский ГОСТ 28147-89, можно использовать внешний криптопровайдер. По функционалу это российский аналог EFS , а как недостаток можно шифровать файл неограниченное количество раз.

14. Присутствует полезная возможность настраивать права доступа на съемные носители: дискеты, cd -диски, usb -диски. Можно настраивать права на конкретные экземпляры носителей информации. Можно отметить, что реализация очень простая, но и совершенно не гибкая, если сравнивать функции, присутствующие в специализированных решениях.

15. Идея замкнутой среды весьма хороша, так как таким образом можно жестко ограничить возможности запуска приложений. Этого же эффекта можно добиться, используя GPO .

16. Установка СЗИ на ноутбуки выполняется точно также как и на обычные ПК. Стоило ли это указывать производителю как отдельную возможность?

17. Сама идея установки чего-либо дополнительного на контроллеры домена, пусть даже не модифицируя для этого схему AD , весьма опасна. Контролеры домена нужно и так максимально оберегать от вторичных ролей. Можно привести много причин почему, главной же причиной будет отсутствие тестирования на совместимость компанией Microsoft .

18. Установка на серверы терминального доступа весьма полезна, так как многие компании именно так организуют работу удаленных пользователей из филиалов. Стоит сказать, что в самой ОС Windows есть штатный функционал для настраивания такого доступа.

19. Присутствует возможность делать снимки экранов, на которых установлен DL 77. Это может быть полезно при параноидальном уровне безопасности в банках, однако реализация этого функционала сделана очень неудобно. Развивая эту мысль можно пожелать добавить функционал автоматического создания снимков для определенной группы пользователей/компьютеров с определением временного диапазона между ними или пределов рандомизации.

20. Администрирование удаленными агентами очень отличается от локального администрирования и не в лучшую сторону. Лучше воздержаться от критики.

21. В DL 77 присутствует подсистема централизованного управления, которая позволяет практически полностью управлять функциями клиента. Лучше также воздержаться от критики.

22. Самодиагностика это кот в мешке, так как совершенно не понятно, что происходит на самом деле, кроме отображение успеха или не успеха при эмуляции некоторых функций.

23. Функционал по запрещению работы с определенными расширениями файлов совершенно не новый для ОС Windows и конечно же он присутствует в GPO . Вот если бы он реализовывался по структуре для определенных типов файлов, было бы весьма интересно.

24. Создание отчетов по реальным уровням доступа для пользователя действительно полезная функция, так как можно самым простым способом сравнить права доступа, существовавшего в разные периоды времени.

25. Фраза о ведение двух копий программных средств это некий сферический конь в вакууме, назначение которого не ясно никому, кроме ФСТЭК России (приказ № 58). Эта «возможность» конечно же должна «присутствовать» в продукте раз он «заточен» под выполнение соответствий.

26. Добавление различных паролей для выполнения определенных действий чаще всего ведет к появлению стиккеров на рабочих местах администраторов, а вовсе не к повышению уровня защиты от НСД. К защищенности должны вести такие принципы как разделение обязанностей, ротация сотрудников, логирование их действий, ликвидация единственных точек отказа, а не простое наращивание количества паролей доступа.

27. Запись всех настроек в единственный файл весьма полезная возможность, которая позволяет администратору упростить процесс переноса продукта на новый ПК, например при модернизации техники.

28. «Мягкий режим» и «режим обучения» действительно полезные функции при настройке замкнутой программной среды. Это то, чего нет среди штатных возможностей ОС Windows .

Выявленные недостатки

· Дублирование, а не замещение функционала ОС Windows .

· Одностороннее, часто полностью не продуманное взаимодействие подсистем DL 77 со штатными подсистемами ОС Windows .

· В процессе предоставления прав доступа были выявлены ошибки, которые исчезали при повторном назначении прав..

· Присутствуют некоторые недочеты по интерфейсу.

· Достаточное количество орфографических ошибок в документации.

· Явные сложности с получением полнофункциональной версии у производителя.

Вердикт

Продукт простой и понятный в эксплуатации, имеющий полезный, но не более того функционал, пока востребованный на рынке (пока закон о персональных данных до конца не превратился в миф), однако банкам я бы не стал рекомендовать данный продукт по следующим причинам:

· Дублируется практически весь функционал, присутствующих в ОС Windows .

· В СТО БР ИББС нет требований обязательного использования сертифицированных решений.

· Подсистема централизованного управления вызывает большие нарекания. Лучше бегать от одного компьютера к другому, чем пользоваться такой.

· По этой причине при количестве ПК в организации более 30, мне видятся, большие трудности с ПОСТОЯННОЙ технической поддержкой.

Примерно такой рабочий стол можно настроить для сотрудников, работающих, например, в банке. Интересно как он скажется на лояльности этих же сотрудников?

Мир сходит с ума, но еще не поздно все исправить. Подпишись на канал SecLabnews и внеси свой вклад в предотвращение киберапокалипсиса!

Источник: www.securitylab.ru

«План Даллеса». История фальшивки

Распад СССР остаётся горячей дискуссионной темой. Даже люди, далёкие от общественных наук, имеют мнение по поводу причин этого масштабного исторического события. Неудивительно, что тема быстро обросла конспирологическими теориями, объясняющими распад страны не экономическими и политическими тенденциями, а факторами иного порядка.

Ярким примером этого будет история «Плана Даллеса» — идея, что у США после Второй мировой войны появился план морального разложения советской молодёжи, который сработал и привёл к разрушению государства изнутри.

VATNIKSTAN разобрался, когда появилась эта фальшивка, кто её распространял и были ли у вымышленного документа реальные прототипы.

Содержание скрыть

Когда появился «План Даллеса»

«Планом Даллеса» называется одна из самых популярных теорий заговора в новейшей российской истории. Согласно ей, для победы в холодной войне ещё в 1940‑е годы будущий глава ЦРУ Аллен Даллес предложил руководству США действовать не военно-политическими, а более изощрёнными методами — способствовать моральному разложению советской молодежи.

Целью коварного «плана» было через несколько десятилетий создать поколение, для которого потребительство и развлечения будут важнее государства, и последнее в итоге разрушится изнутри.

Есть несколько вариантов текста «Плана Даллеса», все они русскоязычные. Английский оригинал никогда не публиковался и нигде не был представлен: оснований предполагать, что он в действительности существовал, нет. Но, несмотря на отсутствие каких-либо объективных свидетельств, план всерьёз цитировали политики и общественные деятели. Например, Никита Михалков и Михаил Задорнов.

Впервые «План Даллеса» появился в публикации выступления митрополита Санкт-Петербургского и Ладожского Иоанна (Снычёва) в газете «Советская Россия» 20 февраля 1993 года:

«Посеяв в России хаос, — сказал в 1945 году американский генерал Аллен Даллес, руководитель политической разведки США в Европе, ставший впоследствии директором ЦРУ, — мы незаметно подменим их ценности на фальшивые и заставим их в эти фальшивые ценности верить. Как?

Мы найдём своих единомышленников, своих помощников и союзников в самой России. Эпизод за эпизодом будет разыгрываться грандиозная по своему масштабу трагедия гибели самого непокорного на земле народа, окончательного, необратимого угасания его самосознания.

Из литературы и искусства, например, мы постепенно вытравим их социальную сущность. Отучим художников, отобьём у них охоту заниматься изображением, исследованием тех процессов, которые происходят в глубине народных масс. Литература, театры, кино — всё будет изображать и прославлять самые низменные человеческие чувства. Мы будем всячески поддерживать и поднимать так называемых творцов, которые станут насаждать и вдалбливать в человеческое сознание культ секса, насилия, садизма, предательства — словом, всякой безнравственности».

Теорию быстро подхватили. Борис Олейник, поэт и публицист, почти одновременно процитировал митрополита в июльском номере «Молодой гвардии» за 1993 год. Редактором журнала тогда был Анатолий Иванов. Одним из возможных источников происхождения «Плана Даллеса» называют роман Иванова «Вечный зов», написанный ещё в 1960–1970‑е годы. О похожем «плане» в романе рассуждает бывший следователь царской охранки, а в годы Великой Отечественной войны коллаборационист Арнольд Лахновский:

«О будущем ты не задумывался. Окончится война — всё как-то утрясётся, устроится. И мы бросим всё, что имеем, чем располагаем: всё золото, всю материальную мощь на оболванивание и одурачивание людей! Человеческий мозг, сознание людей способно к изменению.

Посеяв там хаос, мы незаметно подменим их ценности на фальшивые и заставим их в эти фальшивые ценности поверить! Как, спрашиваешь? Как?!

Лахновский по мере того, как говорил, начал опять, в который уж раз, возбуждаться, бегать по комнате.

— Мы найдём своих единомышленников: своих союзников и помощников в самой России! — срываясь, выкрикнул Лахновский».

Есть гипотеза более давнего происхождения теории о победе над соперником путём «морального разложения». Похожие тезисы можно найти в «Бесах» Достоевского:

«Но одно или два поколения разврата теперь необходимо; разврата неслыханного, подленького, когда человек обращается в гадкую, трусливую, жестокую, себялюбивую мразь».

Неутихающая популярность

После 1990‑х годов «План Даллеса» не ушёл в прошлое. Он то и дело возникал в публичном пространстве при обсуждении международных отношений и распада СССР. Чтобы придать доктрине больше веса, сторонники её существования начали ссылаться на спецслужбы. Так, в 2004 году журналист газеты «Красная звезда» Александр Кочуков (сейчас это газета Вооружённых сил РФ) писал:

«Ветераны спецслужб допускают, что в распоряжении КГБ СССР могло оказаться изложение речи Даллеса на каком-то закрытом заседании».

Упоминание спецслужб добавляло сторонникам теории уверенности в правоте. Довольно очевидный аргумент, что англоязычного оригинала не существует, оказывается при таких условиях неубедительным. Речь считается засекреченной до сих пор или даже более того — никогда не существовавшей «на бумаге».

Историк Николай Злобин подчёркивает, что документы того времени уже рассекречены и доступны любому исследователю американских архивов. «Доктрину Даллеса» в архивах никто не находил. Причины появления такой теории историк считает внутрироссийской проблемой, связанной с «болезнями, которые переживает российское сознание».

Впрочем, обсуждение теории не всегда идёт в серьёзном ключе. В 2015 году корреспондент НТВ Андрей Лошак представил «мокументальный» цикл «Россия. Полное затмение». Повествование фильмов строилось вокруг «информационной бомбы», случайно попавшей в распоряжение съёмочной группы.

По сюжету на связь с Лошаком вышел загадочный агент «Тринадцатый». У памятника разведчику Рихарду Зорге он оставил копию плана Даллеса по уничтожению России. Создатели полностью серьёзно отнеслись к «посланию» и соблюли узнаваемый стиль документальных съёмок НТВ с прыгающей камерой, мрачной музыкой и шокирующими поворотами сюжета.

«Реальный прототип»

У США действительно была стратегия в отношении Советского Союза. Правда, ни о каком «моральном разрушении изнутри» речи в ней не шло. Это меморандум 20/1 Совета национальной безопасности США («Задачи в отношении России») от 18 августа 1948 года. Суть этого документа — сдерживание распространения коммунистической идеи и создание в мире новой международной ситуации, в которой не будет места экспансии советской идеологии.

Для этого предполагалось сокращать дипломатическое влияние Москвы и способствовать ослаблению советской военной мощи. Отдельный параграф меморандума посвящался планам США на случай победы над СССР и образованием «новой России». В нём допускалось, что в стране сохранится коммунистический режим, но Россия при этом не должна быть настолько сильной в военном отношении, чтобы представлять опасность для соседей, и должна стать экономическим зависимой от окружающего мира.

Кому мог быть выгоден «План»

Наиболее интересный вопрос о «Плане Даллеса»: почему дискуссия об очевидно несостоятельной теории продолжается до сих пор? Можно предположить, что доктрина появилась в общественном сознании как вызов времени и заполнила пустоту для многих в ответе на вопрос, почему СССР всё-таки распался.

Для граждан, которые не принимали всерьёз экономические и политические обстоятельства крушения СССР, внешнее коварное влияние казалось вполне реалистичным объяснением происходящему. Непосредственно после войны и в 1950‑е годы благосостояние населения было хуже, чем в конце 1980‑х годов, а международная обстановка была более раскалённой, но Союз выстоял. «Доктрина Даллеса» стала удобным подтверждением тезиса защитников СССР о том, что «люди уже не те».

Разбирать несостоятельность отдельных тезисов и языка «Плана Даллеса» сегодня уже нецелесообразно. Статьи и видео, рассказывающие о теории в положительном ключе, по-прежнему в топе поисковых систем Рунета. План многократно опровергали, но его сторонники холодны к любым аргументам. Можно предположить, что теория оказалась популярна, потому что позволяла переложить всем желающим ответственность за распад страны на «враждебные силы Запада» и не искать проблему внутри.

В 2015 году на Урале неизвестные распространяли листовки с доктриной Даллеса по почтовым ящикам жителей многоквартирных домов. Прокуратура обратилась в суд и потребовала признать листовки экстремистскими. По итогу Асбестовский городской суд Свердловской области включил «План Даллеса по уничтожению России» в Федеральный список экстремистских материалов, так как лингвистическая экспертиза признала его направленным на «возбуждение ненависти и вражды по отношению к представителям государственной власти современной России».

Источник: vatnikstan.ru

Dallas Lock

Данный комплекс разработан для использования на крупных предприятиях, в государственных учреждениях. Применение его на домашнем ПК просто нецелесообразно.

Возможности

Dallas Lock успешно решает вопросы связанные с предотвращением несанкционированного доступа к вычислительной технике и недопущению утечки конфиденциальной информации. В современных условиях распространения промышленного шпионажа – это довольно актуальные задачи.

При помощи системы осуществляется ограничение доступа к компьютерам посторонних лиц и разграничение прав пользователей системы, прошедших авторизацию. Права доступа для каждого пользователя и групп пользователей устанавливается администратором. Администратор же определяет к чему именно получит доступ конкретный сотрудник организации: к каким файлам, программам и разделам операционной системы.

Контроль осуществляется над различными группами пользователей: локальными, сетевыми и терминальными. Для удобства администратора, в программе предусмотрен вариант объединения пользователей в группы по какому-либо признаку.

Идентификация каждого пользователя системы происходит при помощи специально выделенных логинов и паролей. Возможен и вариант авторизации при помощи аппаратных идентификаторов: флешек или eTokeт, например. Возможен вариант и многоуровневой идентификации. Такие меры позволят существенно снизить вероятность утечки данных при помощи съёмных носителей.

Постоянно ведётся протоколирование всех действий пользователей системы. Администратор может в любой момент отследить историю всех операций, которые произвёл конкретный пользователь. Такого рода данные хранятся в шести специальных журналах, которые по отдельности ведут историю входов, доступа к различным ресурсам, запуска процессов, изменения в политике безопасности, вывод информации при помощи печатающих устройств.

В результате, система Dallas Lock отлично сможет обеспечить безопасность корпоративной сети и целостность информации. А также не допустит утечки конфиденциальных данных на сторону.

Источник: softdroids.com

Dallas Lock 8.0-К

Dallas Lock 8.0-К относится к сертифицированным программным средствам защиты важных данных от несанкционированного доступа. Применяется как в сетевых, так и автономных АРМ, подходит для информационных систем любой сложности.

Показать на странице 30 50 70 90

16 170 руб

Функциональные возможности

Применение Dallas Lock 8.0-К обеспечивает широкий комплекс услуг по защите информационной среды:

— идентификация и аутентификация пользователей;

— организация доступа к информационным ресурсам;

— установка ограничений на использование программной среды;

— поддержка целостности и недоступности информационной среды;

— автоматическая регистрация всех внештатных ситуаций.

Преимущества

Dallas Lock 8.0-К отличается выгодными условиями покупки и общей стоимостью владения. После приобретения, в процессе дальнейшего использования, предоставляются бесплатные обновления всех модулей, которые были заказаны ранее.

В ЦАУБ можно купить расширенный сертифицированный комплект для установки с набором учебно-методической и технической документации или заказать бессрочную лицензию на использование Dallas Lock 8.0-К.

Предлагаемая программная система защиты имеет сертификат ФСТЭК России. Dallas Lock 8.0-К соответствует 5-му классу защиты СВТ и отвечает УД 4 по уровню контроля отсутствия НДВ.

- Средства защиты информации от несанкционированного доступа

- Технические средства защиты информации

- ПЭВМ

- Сертифицированные ОС

- Средства аутентификации

Источник: caub.ru