Большинство приложений и веб-администраций привыкли к тому, то клиенты вспоминают и вводят свои пароли каждый раз при входе в систему. Помимо того, что это тяготит клиентов, такой подход представляет угрозу безопасности, так как клиенты часто выбирают ненадежные пароли и повторно используют из во многих других администрациях. Эти проблемы решаются на основе проверки на основе токенов (или токенов ). Как насчет того, чтобы посмотреть, как это помогает?

Определение токена

Токен Авторизации

В настоящее время киберпреступность стала проблемой мирового уровня. Например, Дмитрий Самарцев, директор BI.ZONE в сфере кибербезопасности привёл на Всемирном экономическом форуме следующие цифры. В 2018 году ущерб мировой экономики от киберпреступности составил по его словам 1.5 триллиона долларов.

В 2022 году прогнозируются потери уже в 8 триллионов, а в 2030 ущерб от киберпреступлений может превысить 90 триллионов долларов. Чтобы уменьшить потери от киберпреступлений, необходимо совершенствовать методы обеспечения безопасности пользователей. В настоящее время существует множество методов аутентификации и авторизации, которые помогают реализовать надежную стратегию безопасности. Среди них многие эксперты выделяют в качестве лучшей авторизацию на основе токенов.

КАК СОЗДАТЬ СВОЙ ТОКЕН ЗА 20 СЕКУНД. СОЗДАЕМ СВОЙ ТОКЕН. СОЗДАТЬ ТОКЕН

До появления токена авторизации повсеместно использовалась система паролей и серверов. Сейчас эта система всё ещё остаётся актуальной из-за своей простоты и доступности. Используемые традиционные методы гарантируют пользователям возможность получить доступ к их данным в любое время. Это не всегда эффективно.

Рассмотрим эту систему. Как правило, идеология их применения базируется на следующих принципах:

- Осуществляется генерация аккаунтов, т.е. люди придумывают сочетание букв, цифр или любых известных символов, которые станут логином и паролем.

- Для осуществления возможности входа на сервер, пользователю требуется сохранять эту уникальную комбинацию и всегда иметь к ней доступ.

- При необходимость заново подключиться к серверу и авторизироваться под своим аккаунтом, пользователю требуется заново вводить пароль и логин.

Кража паролей – это далеко не уникальное событие. Один из первых задокументированных подобных случаев произошел еще в 1962 году. Людям не просто запоминать разные комбинации символов, поэтому они часто записывают все свои пароли на бумаге, используют один и тот же вариант в нескольких местах, лишь слегка модифицируют с помощью добавления символов или изменением регистра некий старый пароль, чтобы использовать его в новом месте, из-за чего два пароля становятся крайне схожи. Логины по той же причине часто делаются одинаковые, идентичные.

Помимо опасности кражи данных и сложности с хранением информации, пароли также требуют проверки подлинности сервера, что увеличивает нагрузку на память. Каждый раз, когда пользователь входит в систему, компьютер создает запись транзакции.

Авторизация токенов – это система, работающая совершенно иначе. С помощью авторизации токенов вторичная служба проверяет запрос сервера. Когда проверка завершена, сервер выдает токен и отвечает на запрос. У пользователя все еще может быть один пароль для запоминания, но токен предлагает другую форму доступа, которую гораздо труднее украсть или преодолеть.

КАК СОЗДАТЬ КРИПТОВАЛЮТУ ЗА 8 МИНУТ | Делаем токен на 5-ти блокчейнах

И запись сеанса не занимает места на сервере. По сути токен авторизации — это устройство, предназначенное для обеспечения информационной безопасности пользователя, также используется для идентификации его владельца. Как правило, это физическое устройство, используемое для упрощения аутентификации.

Типы токенов авторизации

Токены авторизации различаются по типам. Рассмотрим их:

- Устройства, которые необходимо подключить физически. Например: ключи, диски и тому подобные. Тот, кто когда-либо использовал USB-устройство или смарт-карту для входа в систему, сталкивался с подключенным токеном.

- Устройства, которые находятся достаточно близко к серверу, чтобы установить с ним соединение, но оно не подключаются физически. Примером такого типа токенов может служить «magic ring» от компании Microsoft.

- устройства, которые могут взаимодействовать с сервером на больших расстояниях.

Во всех трех случаях пользователь должен что-то сделать, чтобы запустить процесс. Например, ввести пароль или ответить на вопрос. Но даже когда эти шаги совершаются без ошибок, доступ без токена получить невозможно.

Процесс токен авторизации

Авторизация с помощью токена происходит следующим образом. Сначала человек запрашивает доступ к серверу или защищенному ресурсу. Запрос обычно включает в себя ввод логина и пароля. Затем сервер определяет, может ли пользователь получить доступ. После этого сервер взаимодействует с устройством: ключ, телефон, USB или что-то ещё.

После проверки сервер выдает токен и отправляет пользователю. Токен находится в браузере, пока работа продолжается. Если пользователь попытается посетить другую часть сервера, токен опять связывается с ним. Доступ предоставляется или, наоборот, запрещается на основе выданного токена.

Администраторы устанавливают ограничения на токены. Можно разрешить одноразовый токен, который немедленно уничтожается, когда человек выходит из системы. Иногда устанавливается маркер на самоуничтожение в конце определенного периода времени.

Что такое аутентификация на основе токенов?

Аутентификация на основе токенов — это один из многих методов веб-аутентификации, используемых для обеспечения безопасности процесса проверки. Существует аутентификация по паролю, по биометрии. Хотя каждый метод аутентификации уникален, все методы можно разделить на 3 категории:

- аутентификация по паролю (обычное запоминание комбинации символов)

- аутентификация по биометрии (отпечаток пальца, сканирование сетчатки глаза, FaceID)

- аутентификация токенов

Аутентификация токенов требует, чтобы пользователи получили сгенерированный компьютером код (или токен), прежде чем им будет предоставлен доступ в сеть. Аутентификация токенов обычно используется в сочетании с аутентификацией паролей для дополнительного уровня безопасности (двухфакторная аутентификация (2FA)). Если злоумышленник успешно реализует атаку грубой силы, чтобы получить пароль, ему придется обойти также уровень аутентификации токенов. Без доступа к токену получить доступ к сети становится труднее. Этот дополнительный уровень отпугивает злоумышленников и может спасти сети от потенциально катастрофических нарушений.

Как токены работают?

Во многих случаях токены создаются с помощью донглов или брелоков, которые генерируют новый токен аутентификации каждые 60 секунд в соответствии с заданным алгоритмом. Из-за мощности этих аппаратных устройств пользователи должны постоянно держать их в безопасности, чтобы они не попали в чужие руки. Таким образом, члены команды должны отказаться от своего ключа или брелока, если команда распадается.

Хотя эти традиционные системы аутентификации токенов все еще действуют сегодня, увеличение количества смартфонов сделал аутентификацию на основе токенов проще, чем когда-либо. Смартфоны теперь могут быть дополнены, чтобы служить генераторами кодов, предоставляя конечным пользователям коды безопасности, необходимые для получения доступа к их сети в любой момент времени. В процессе входа в систему пользователи получают криптографически безопасный одноразовый код доступа, который ограничен по времени 30 или 60 секундами, в зависимости от настроек на стороне сервера. Эти мягкие токены генерируются либо приложением-аутентификатором на устройстве, либо отправляются по запросу через SMS.

Появление аутентификации на основе токенов смартфонов означает, что у большинства сотрудников уже есть оборудование для генерации кодов. В результате затраты на внедрение и обучение персонала сведены к минимуму, что делает эту форму аутентификации на основе токенов удобным и экономически выгодным вариантом для многих компаний.

Безопасно ли использование токенов?

По мере роста киберпреступности и усложнение методов атак должны совершенствоваться методы и политика защиты. Из-за растущего использования атак “грубой силой”, перебора по словарю и фишинга для захвата учетных данных пользователей становится совершенно очевидно, что аутентификации по паролю уже недостаточно, чтобы противостоять злоумышленникам.

Аутентификация на основе токенов, когда она используется в тандеме с другими методами аутентификации, создает барьер 2FA, предназначенный для того, чтобы остановить даже самого продвинутого хакера. Поскольку токены могут быть получены только с устройства, которое их производит — будь то брелок или смартфон, системы авторизации токенов считаются очень безопасными и эффективными.

Но, несмотря на множество преимуществ, связанных с платформой токенов, всегда остается небольшой риск. Конечно, токены на базе смартфонов невероятно удобны в использовании, но смартфоны также представляют собой потенциальные уязвимости. Токены, отправленные в виде текстов, более рискованны, потому что их можно перехватить во время передачи. Как и в случае с другими аппаратными устройствами, смартфоны также могут быть потеряны или украдены и оказаться в руках злоумышленников.

Рекомендации по аутентификации на основе токенов

Реализация надежной стратегии аутентификации имеет решающее значение, когда речь идет о том, чтобы помочь клиентам защитить свои сети от нарушения безопасности. Но для того, чтобы стратегия действительно была эффективной, требуется выполнение нескольких важных основных условий:

- Правильный веб-токен. Хотя существует целый ряд веб-токенов, ни один из них не может обеспечить ту же надежность, которую предоставляет веб-токен JSON (JWT). JWT считается открытым стандартом (RFC 7519) для передачи конфиденциальной информации между несколькими сторонами. Обмен информацией осуществляется цифровой подписью с использованием алгоритма или сопряжения открытого и закрытого ключей для обеспечения оптимальной безопасности.

- Приватность.

- Использование HTTPS-соединений. HTTPS-соединения были построены с использованием протоколов безопасности, включающих шифрование и сертификаты безопасности, предназначенные для защиты конфиденциальных данных. Важно использовать HTTPS-соединение, а не HTTP или любой другой протокол соединения при отправке токенов, так как эти в ином случае возрастает риск перехвата со стороны злоумышленника.

Что такое JSON веб-токены?

JSON Web Token (JWT) — это открытый стандарт (RFC 7519), который определяет компактный и автономный способ безопасной передачи информации между сторонами в виде объекта JSON. Эта информация может быть подтверждена благодаря цифровой подписи. JWT может быть подписан с помощью секрета (с помощью алгоритма HMAC) или иным образом, например, по схемам RSA или ECDSA.

В своей компактной форме веб-токены JSON состоят из трех частей, разделенных точками: заголовок, полезная нагрузка, подпись. Поэтому JWT выглядит обычно выглядит следующим образом: «xxxx.yyyy.zzzz».

Вторая часть токена — это полезная нагрузка, содержащая информацию о пользователе и необходимые дополнительные данные. Такая информация бывает зарегистрированной, публичной и частной.

Зарегистрированная — это набор ключей, который не является обязательными, но рекомендуются для обеспечения улучшения безопасности. Например, iss — уникальный идентификатор стороны, генерирующей токен, exp — время в формате Unix Time, определяющее момент, когда токен станет не валидным, и другие.

Публичная информация может быть определена по желанию теми, кто использует JWT. Но они должны быть определены в реестре веб-токенов IANA JSON или определены как URI, который содержит устойчивое к коллизиям пространство имен. Частная — это пользовательская информация, созданная для обмена данными между сторонами, которые согласны их использовать. Получим вторую часть с помощью кодирования Base64Url.

Тоже не понял, что за прикол там происходит.

Подпись же используется для проверки того, что сообщение не было изменено по пути, а в случае токенов, подписанных закрытым ключом, она также может подтвердить, что отправитель JWT тот, за себя выдает.

Выходные данные представляют собой три строки Base64-URL, разделенные точками, которые могут быть легко переданы в средах HTML и HTTP, будучи при этом более компактными по сравнению со стандартами на основе XML, такими как SAML.

eyJhbGciOiJIUzUxMiIsInR5cCI6IkpXVCJ9.eyJzdWIiOiIxMjM0NSIsIm5hbWUiOiJKb2huIEdvbGQiLCJhZG1pbiI6dHJ1ZX0K.LIHjWCBORSWMEibq-tnT8ue_deUqZx1K0XxCOXZRrBI

К плюсам использования JWT можно отнести размер — токены в этом языке кода крошечные и могут быть переданы между двумя пользователями довольно быстро; простоту — токены могут быть сгенерированы практически из любого места, и их не нужно проверять на сервере; контроль — можно указать, к чему пользователь может получить доступ, как долго будет длиться это разрешение и что он может делать во время входа в систему.

К минусам стоит отнести всего один ключ — JWT полагается на один ключ, из-за чего вся система окажется под угрозой в случае, если он будет скомпрометирован; сложность — JWT токены не так просто понять, из-за чего, разработчик, не обладающий глубокими знаниями алгоритмов криптографической подписи, может непреднамеренно поставить систему под угрозу; ограничения — нет возможности отправлять сообщения всем клиентам, и невозможно управлять клиентами со стороны сервера.

Почему стоит использовать токены авторизации?

Многие люди считают, что если текущая стратегия работает хорошо (пусть и с некоторыми ошибками), то нет смысла что-то менять. Но токены авторизации могут принести множество выгод.

Они хороши для администраторов систем, которые часто предоставляют временный доступ, т.е. база пользователей колеблется в зависимости от даты, времени или особого события. Многократное предоставление и отмена доступа создаёт серьёзную нагрузку на людей.

Токены авторизации позволяют обеспечить детальный доступ, т.е. сервер предоставляет доступ на основе определенных свойств документа, а не свойств пользователя. Традиционная система логинов и паролей не допускает такой тонкой настройки деталей.

Токены авторизации могут обеспечить повышенную безопасность. Сервер содержит конфиденциальные документы, которые могут нанести компании или стране серьезный ущерб при выпуске. Простой пароль не может обеспечить достаточную защиту.

Есть и другие преимущества использования этой технологии. Но даже уже перечисленных достаточно, чтобы внедрить её на сервера.

- Информационная безопасность

- Криптография

Источник: habr.com

как установить етокен на компьютер

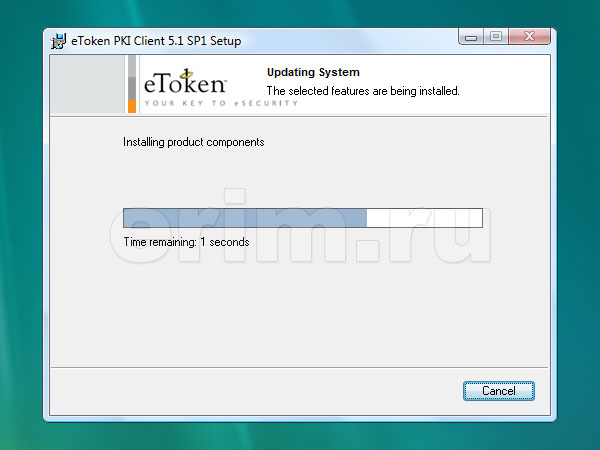

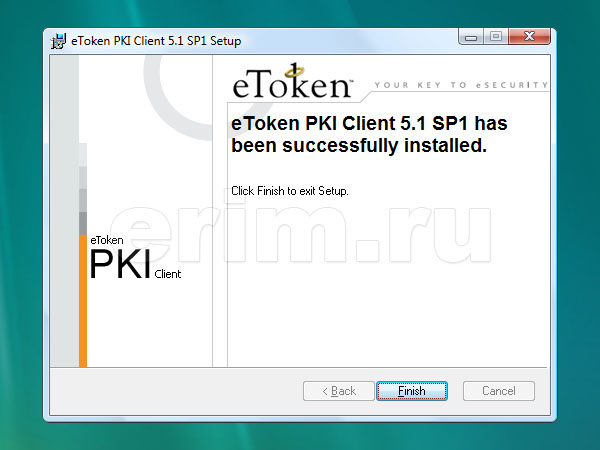

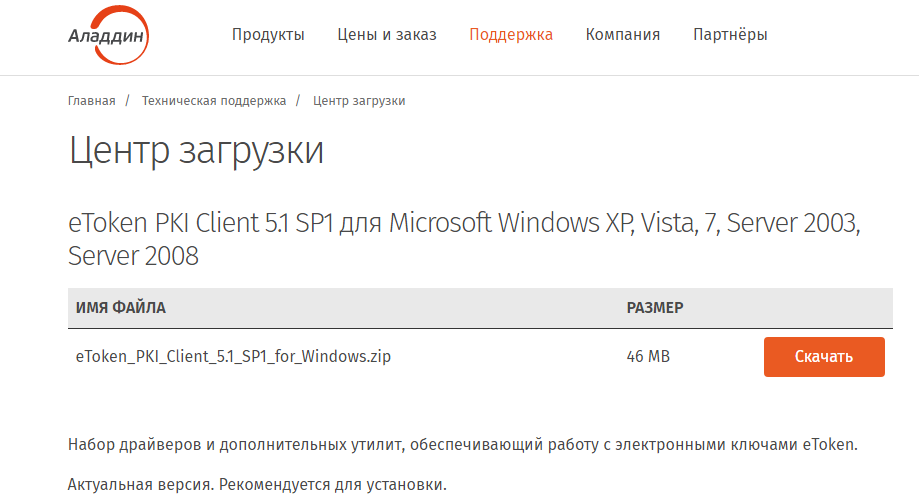

Установка драйвера eToken: eToken PKI Client 5.1 SP1

Пакет драйверов и дополнительных утилит eToken PKI Client 5.1 SP1 является на сегодняшний день наиболее популярным набором, обеспечивающим функционирование электронных USB-ключей и смарт-карт eToken в составе различных средств защиты информации и аутентификации пользователей.

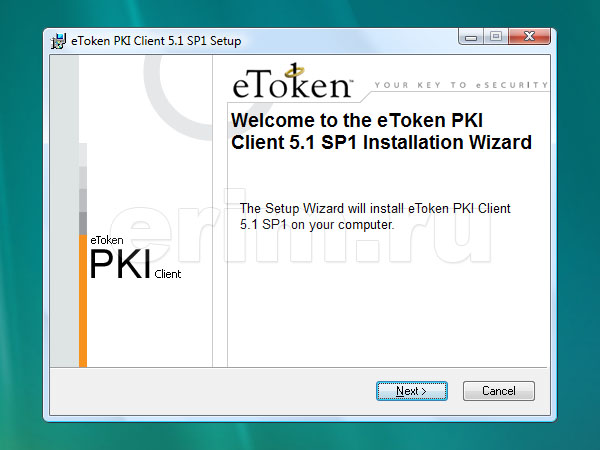

В данном обзоре приводится пример установки eToken PKI Client 5.1 SP1 на персональном компьютере под управлением операционной системы Microsoft Windows Vista (32-бит). Установка данного пакета на компьютерах, ноутбуках и серверах, функционирующих под управлением других операционных систем, производится аналогичным образом.

Скачать дистрибутив, а также ознакомиться с полным перечнем операционных систем, входящих в список поддержки eToken PKI Client 5.1 SP1, вы можете на данной странице нашего сайта.

Итак, после того, как вы скачали дистрибутив продукта, переходим непосредственно к его установке:

На этом процедура установки драйвера eToken PKI Client версии 5.1 SP1 завершена. Если у вас остались вопросы, то можете задать их удобным для вас способом. Также вы можете скачать дистрибутив eToken PKI Client 5.1 SP1.

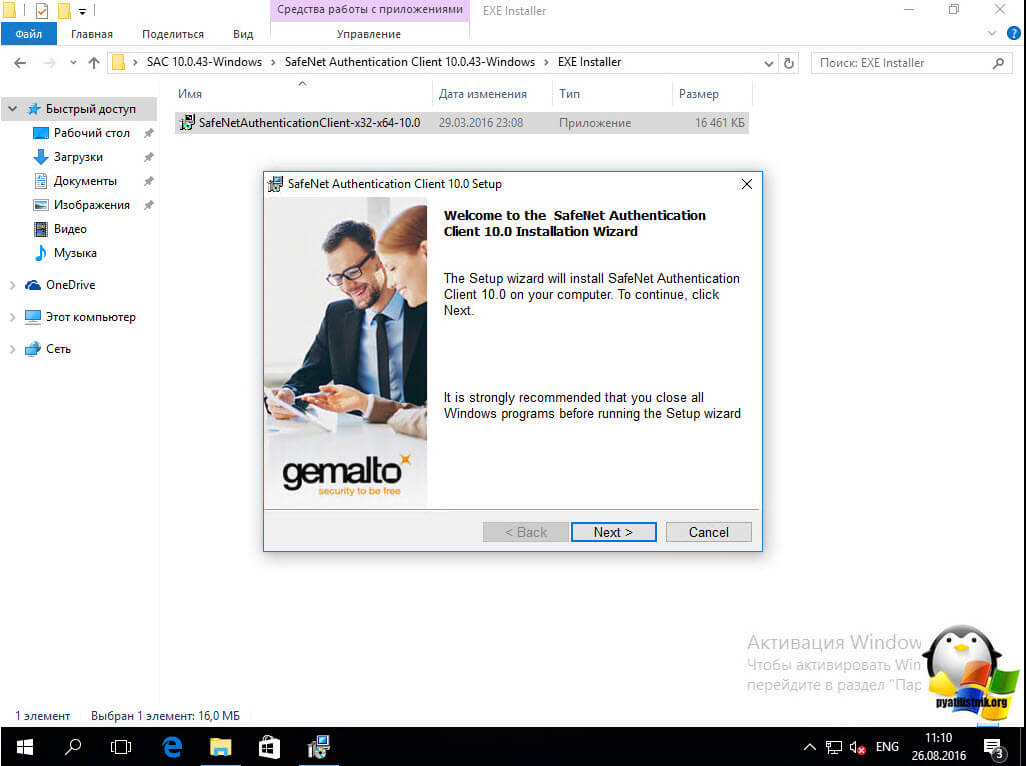

Как установить етокен на компьютер

Добрый день, сегодня я хочу с вами поделиться опытом установки драйверов и самого usb ключа etoken в windows 10. Вроде бы дело простое, но у него есть свои нюансы. Если вы попытаетесь найти драйвера для десятки в открытом доступе, то у вас это не выйдет, но обо всем по порядку.

Etoken в windows 10

И так немного напомню, что такое etoken и для чего его используют. USB ключ etoken это защищенная такая флешка на которой находится сертификат безопасности, предназначенный для разных задач, на пример:

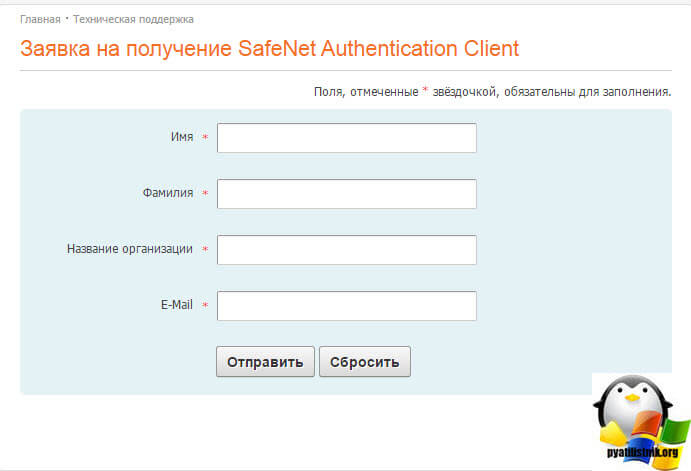

Где скачать etoken драйвер

И так, для того чтобы скачать etoken драйвер у вас есть два варианта, официальный с сайта производителя, об этом я напишу, либо с моего сайта, те же драйвера но выложенные на Яндекс диск.

Вы видите, что есть поддержка Windows 10, но вот загвоздка в том. что драйвера вы можете получить только по заявке в техническую поддержку компании Аладдин, в том числе и etoket драйвера для mac OS.

В заявке вы указываете стандартно ФИО и название компании, на ваш электронный ящик, придет письмо со ссылками на гугл облако, где вы сможете все скачать, очень странный метод, я если честно не понимаю этого прикола на такую закрытость.

Скачать drivers etoken Windows 10, Linux, Mac OS

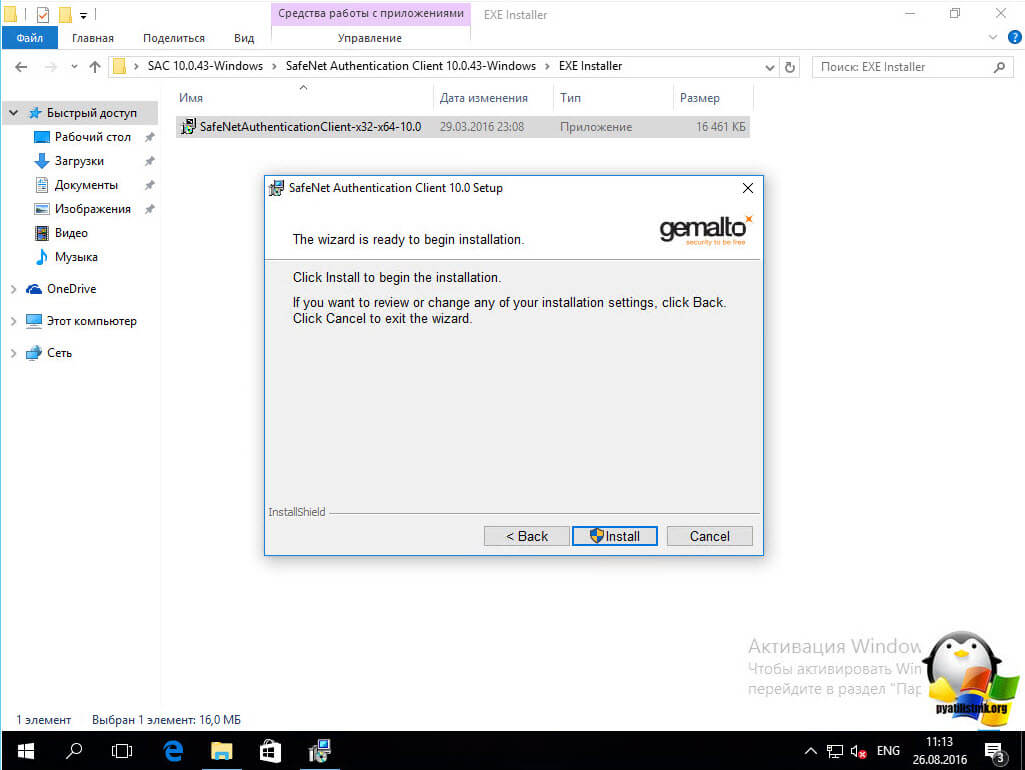

После того как вы скачали нужную версию, то вы вытаскиваете ваш етокен и ставите для него драйвера, я буду показывать на примере виндоус 10. У вас будет пакет SafeNet Authentication Client 10.0.43-Windows. В мастере установки жмем next.

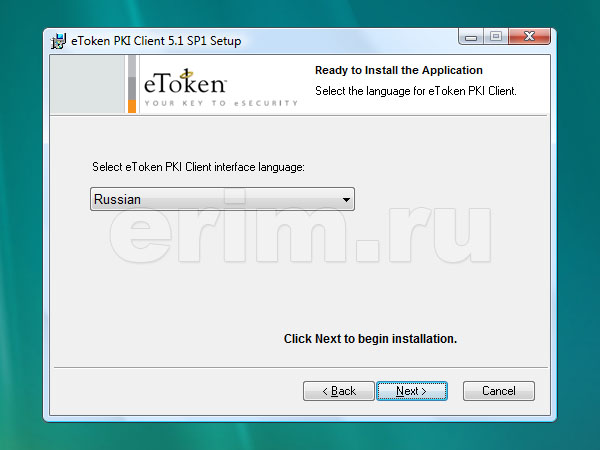

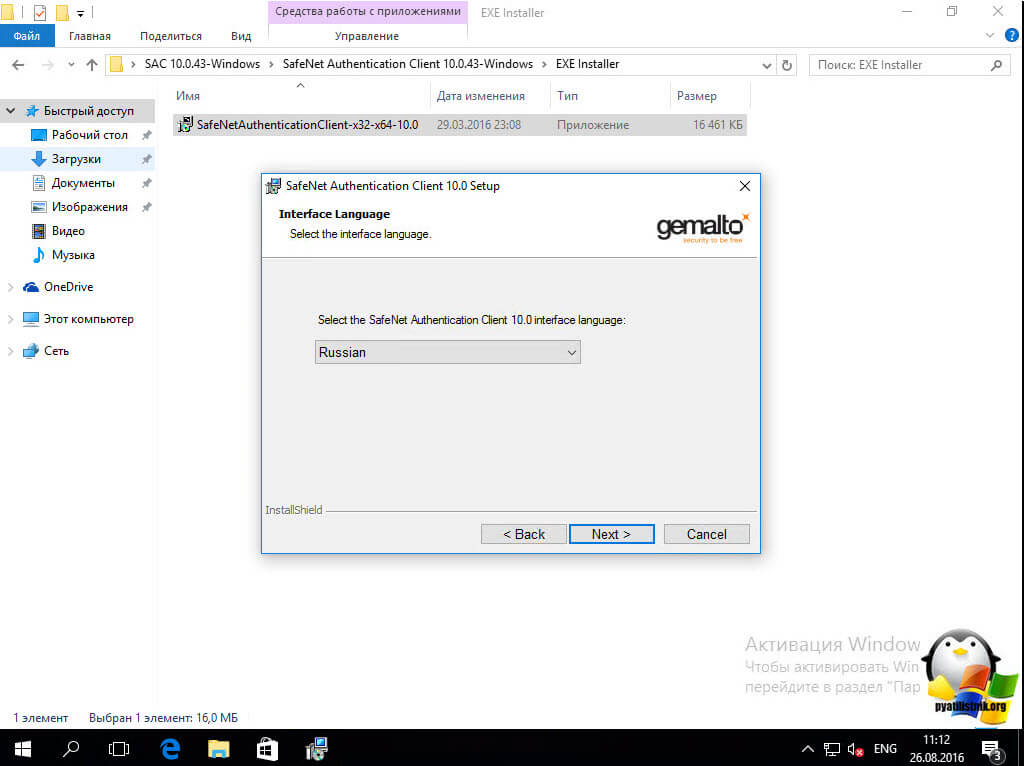

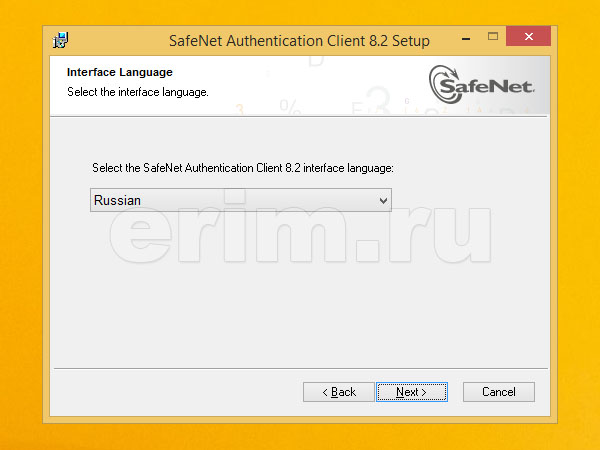

Выбираем язык, у меня будет родной русский.

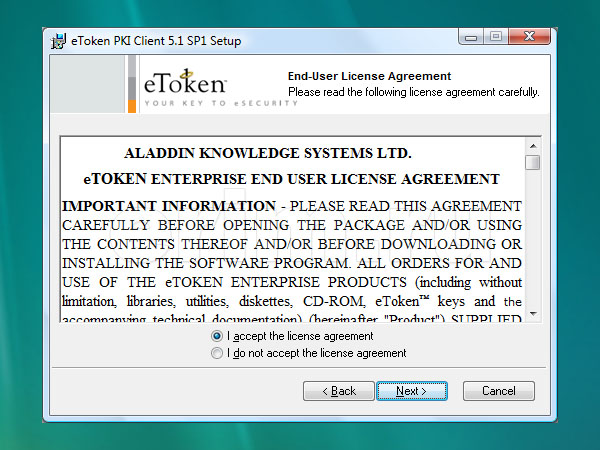

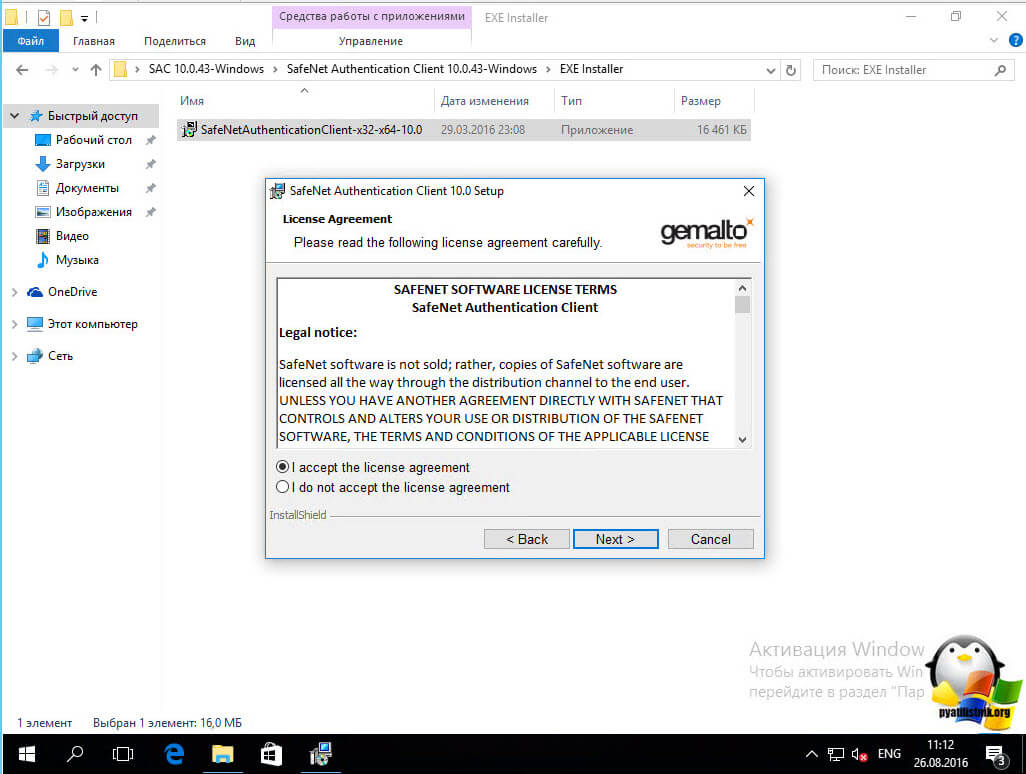

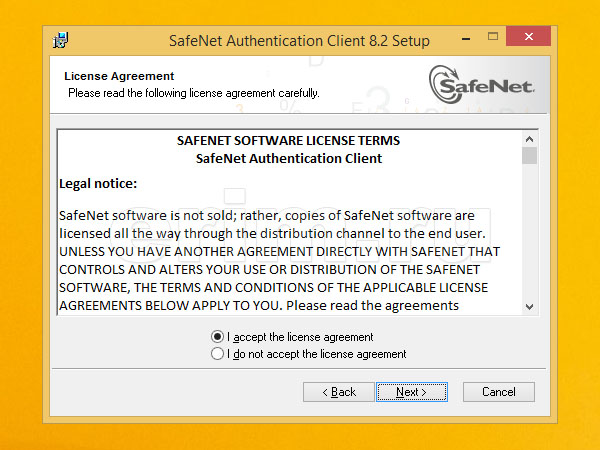

Соглашаемся с лицензионным соглашением и жмем next.

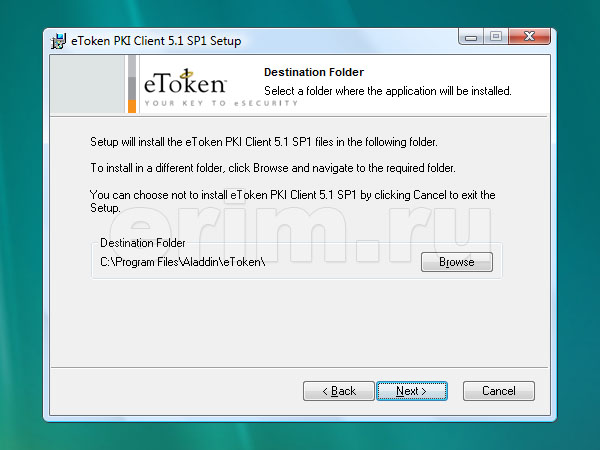

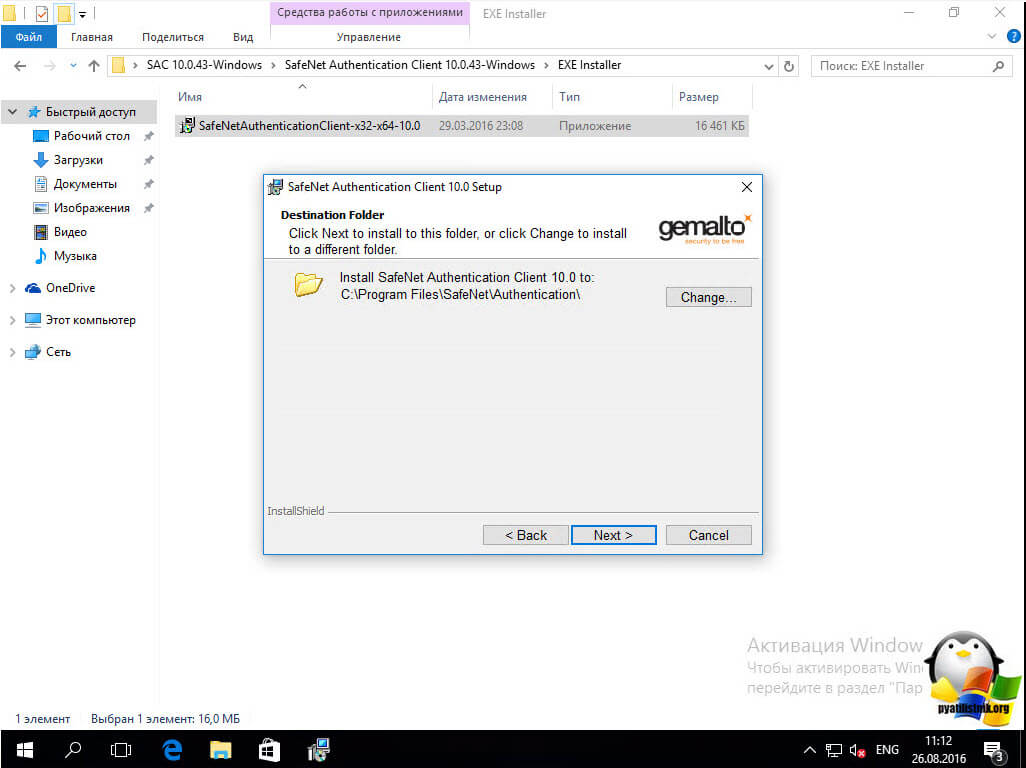

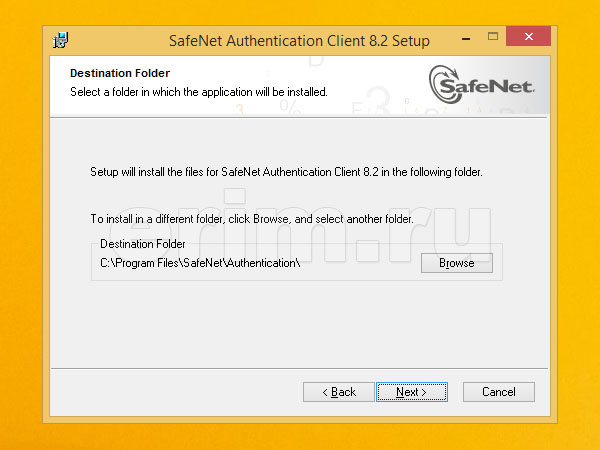

При необходимости вы можете выбрать каталог установки программного обеспечения для управления etoken устройствами.

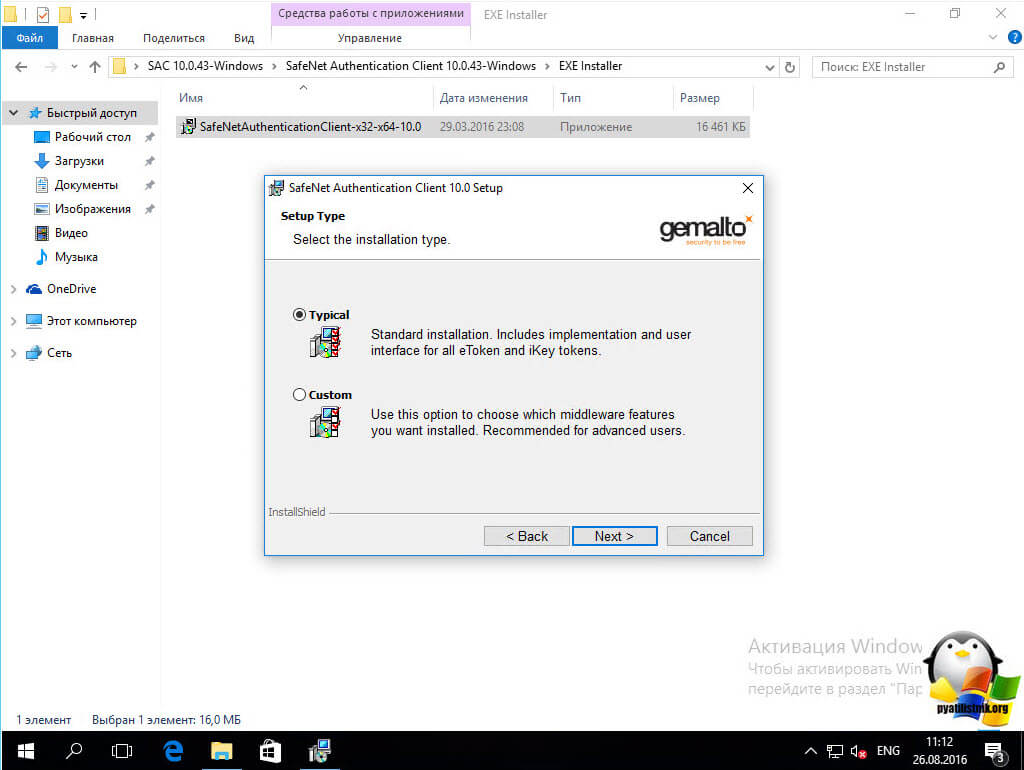

Тип установки можете оставить Typical.

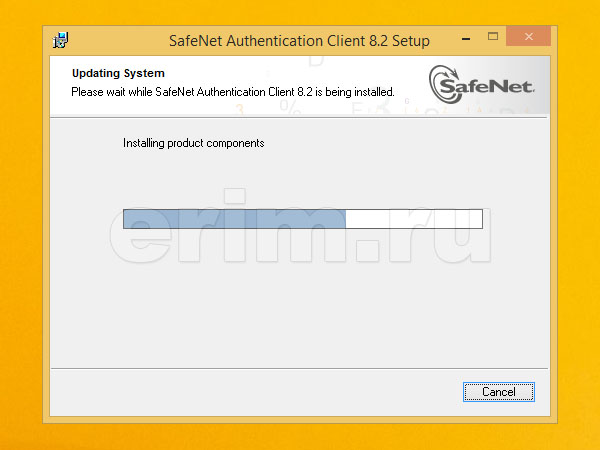

Ну и собственно install, занимает все это дело минуту.

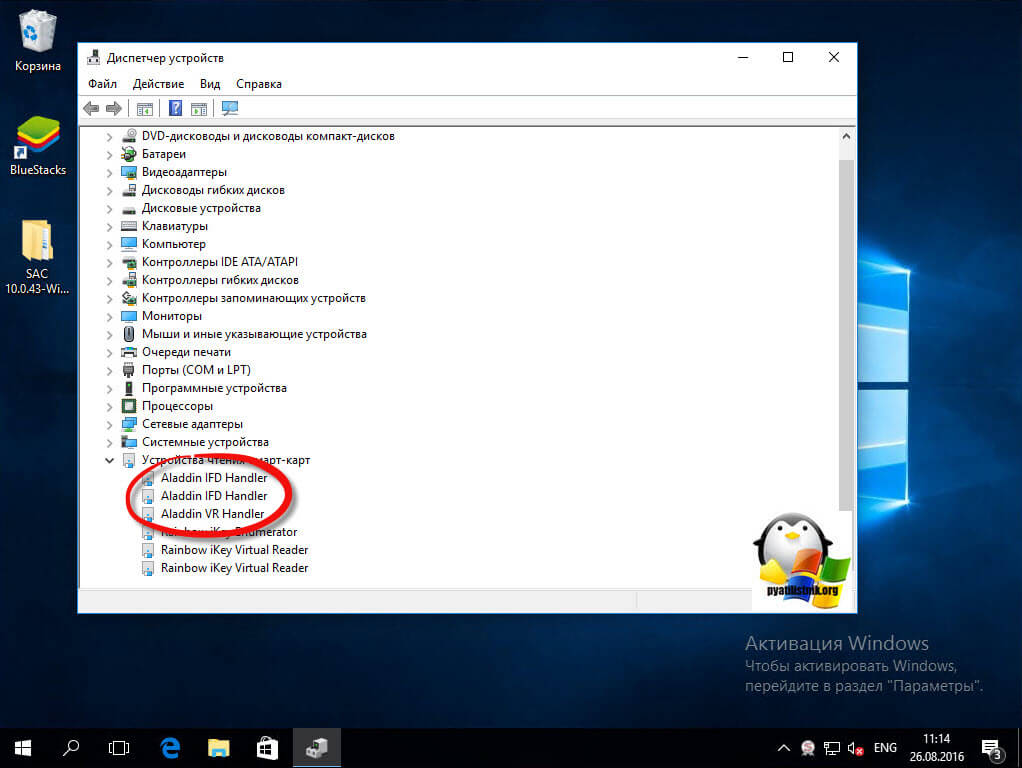

далее после установки. нужно перезагрузиться и можно вставлять наш токен. Если зайти в диспетчер устройств виндоус, то вы в пункте Устройства чтения смарт-карт увидите Aladdin IFD.

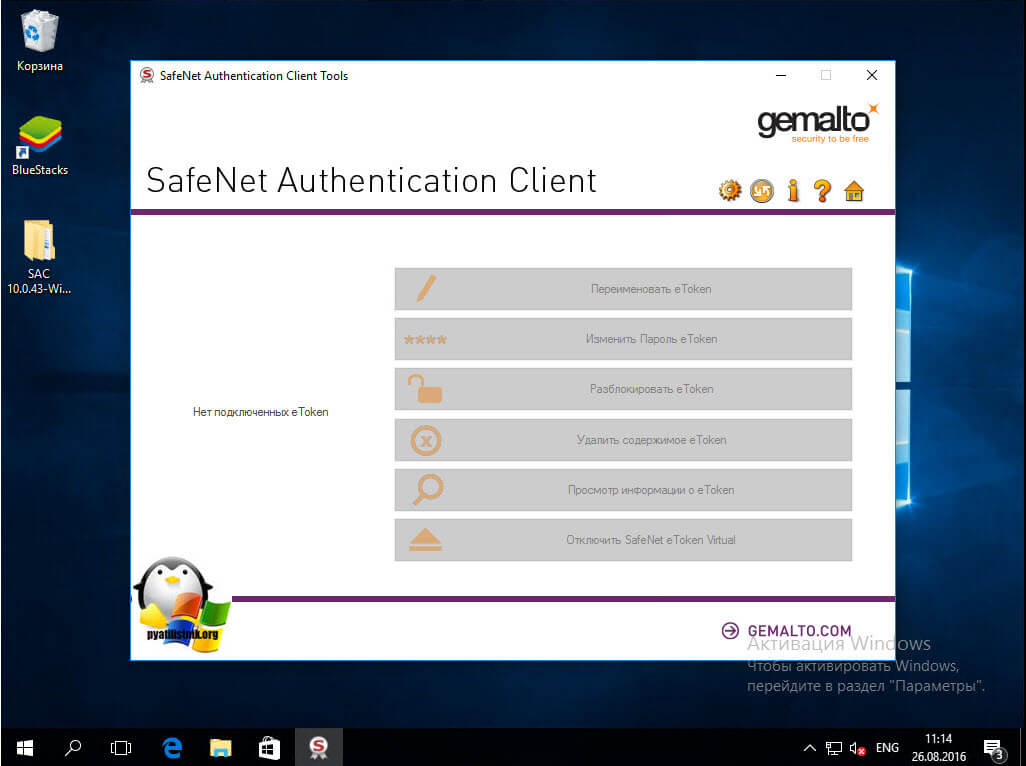

В комплекте с драйверами, идет отличная программа управления etoken, под названием SafeNet Authentication Client. Она позволяет администрировать вашу смарт карту.

Как видите все очень просто. надеюсь вы теперь более защищены с вашей смарт картой.

Установка eToken в Windows 8

Электронные ключи и смарт-карты eToken предназначены для безопасного хранения в своей защищённой памяти различных авторизационных данных, необходимых для доступа пользователей к конфиденциальным информационным ресурсам и защиты информации.

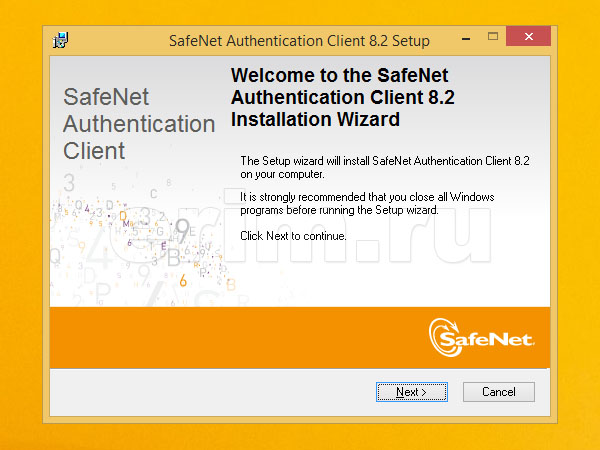

Для полноценного функционирования eToken в операционной системе Microsoft Windows 8 необходимо установить драйверы и утилиты из пакета SafeNet Authentication Client (SAC).

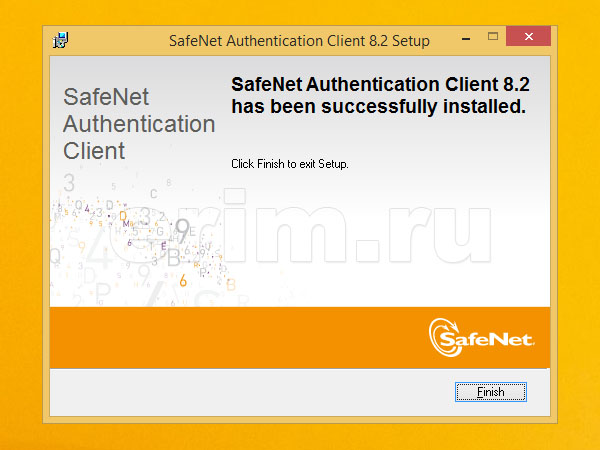

В текущем обзоре приводится пример установки набора дополнительных утилит и драйверов eToken SafeNet Authentication Client версии 8.2 на персональном компьютере под управлением операционной системы Microsoft Windows 8.1 Корпоративная редакция (32-бит).

Установка SafeNet Authentication Client на компьютерах и серверах под управлением 64-битной редакции ОС Microsoft Windows 8.1, а также других операционных систем из поддерживаемого SAC перечня, производится схожим образом.

Приступаем непосредственно к установке SafeNet Authentication Client:

На этом процедура установки драйверов и утилит eToken из состава пакета SafeNet Authentication Client 8.2 завершена. Если у вас остались вопросы, то можете задать их удобным для вас способом.

Установка драйвера на ключевой носитель

Установка драйверов JaCarta

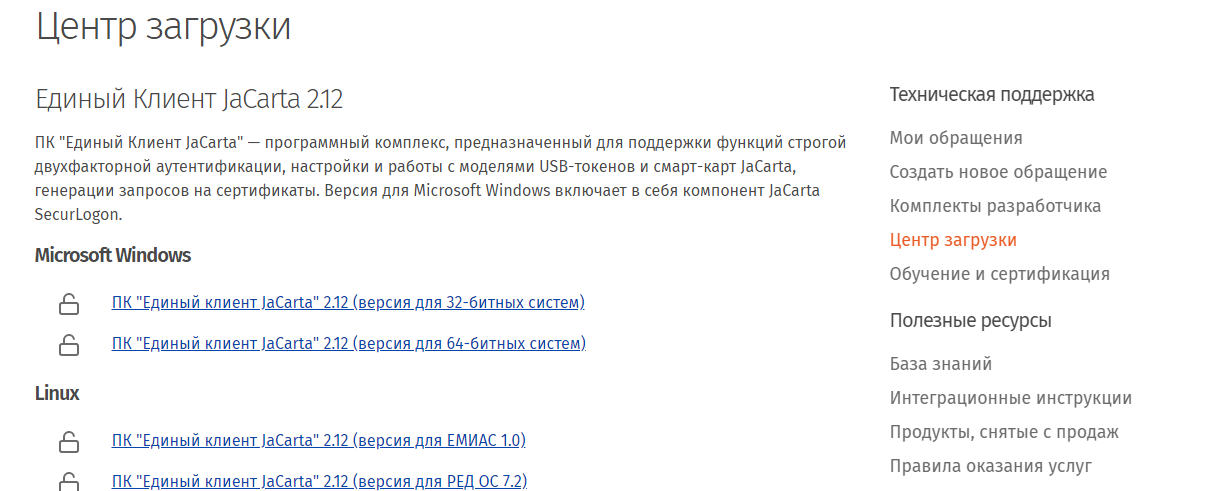

Для работы с носителем JaCarta необходима установка на рабочее место Пользователя специального программного обеспечения – программы Единый Клиент JaCarta и JaCarta SecurLogon.

Перейдите по ссылке http://www.aladdin-rd.ru/support/downloads/jacarta/ и скачайте программу Единый Клиент JaCarta и JaCarta SecurLogon.

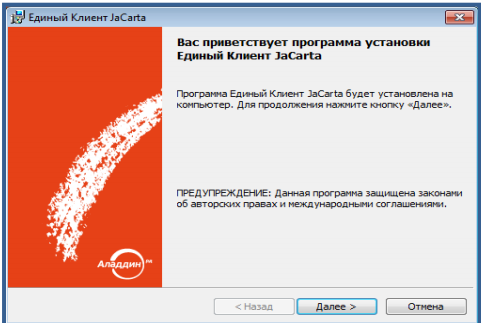

Из содержимого архива выберите дистрибутив, соответствующий разрядности Вашей операционной системы, и запустите его. В появившемся окне приветствия Мастера установки нажмите кнопку Next.

В окне приветствия Мастера установки нажмите кнопку Далее.

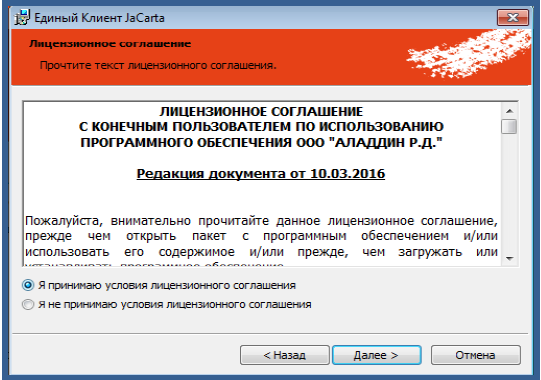

Установите переключатель в положение Я принимаю условия лицензионного соглашения и нажмите кнопку Далее.

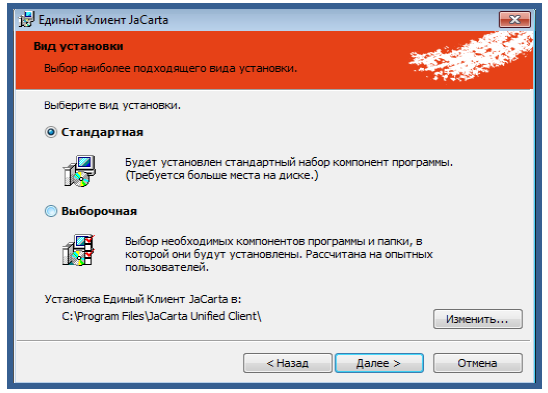

В следующем окне установите переключатель вида установки в положение Стандартная, выберите директорию установки программы либо оставьте значение директории по умолчанию (рекомендуется) и нажмите кнопку Далее.

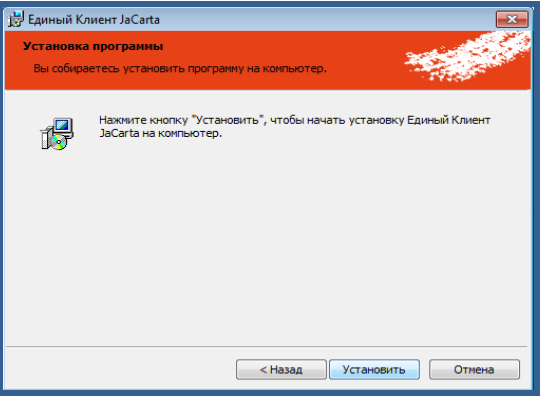

В следующем окне нажмите кнопку Установить.

По завершению установки нажмите кнопку Готово

Установка драйверов RuToken.

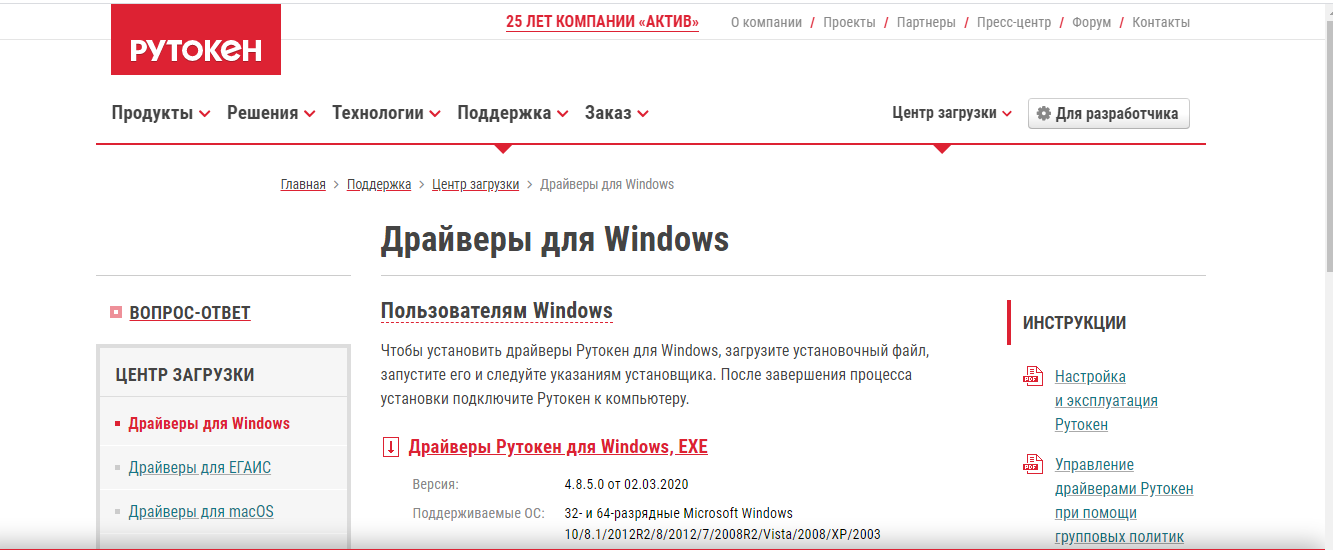

Для работы с носителем Рутокен необходима установка на рабочее место соответствующих драйверов. Для установки произведите следующие действия.

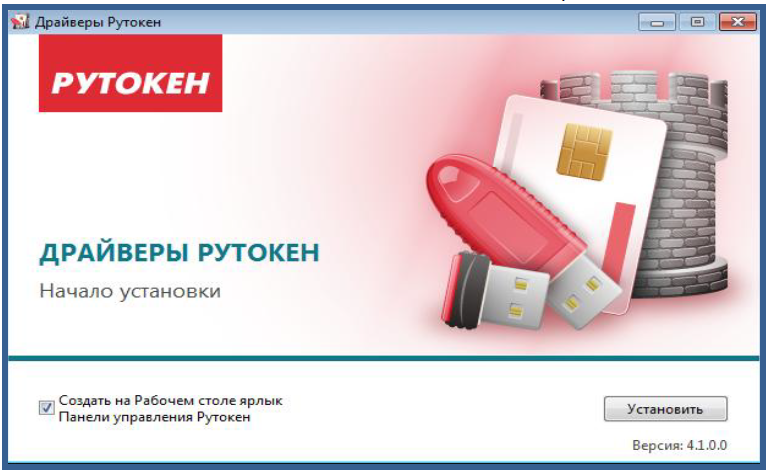

Отсоедините Рутокен от USB-порта компьютера, запустите программу установки и нажмите кнопку Установить.

После начала установки может потребоваться перезагрузка компьютера. После перезагрузки программа продолжит установку автоматически. Дождитесь окончания установки драйверов.

После завершения установки драйвера вставьте РуТокен в USB-порт компьютера. Рутокен определится, после чего система установит для него драйвер.

Определить корректность работы носителя Рутокен можно по светодиоду либо в панели управления Рутокен. Для этого откройте программу и на вкладке «Сертификаты» в пункте «Считыватели Рутокен» будет отображаться устройство.

При каком-либо действии с носителем Рутокен программа запрашивает пароль. Пароль по умолчанию 12345678.

Установка драйверов eToken.

Для установки драйверов eToken и eToken PKI Client произведите следующие действия.

1. Cкачайте продукт eToken PKI Client 5.1 SP1 для Microsoft Windows.

2. Распакуйте архив в любой каталог Вашего компьютера по выбору.

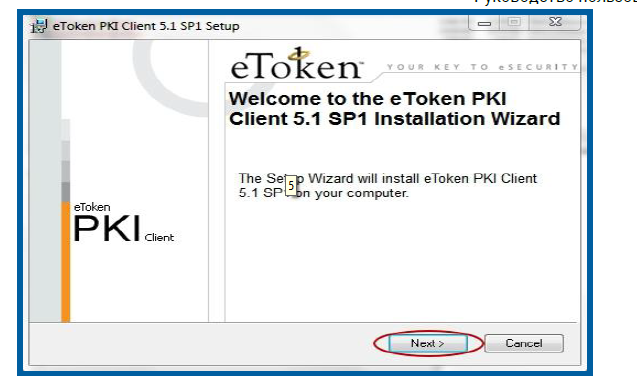

3. Из содержимого архива выберите дистрибутив, соответствующий разрядности Вашей операционной системы, и запустите его. В появившемся окне приветствия Мастера установки нажмите кнопку Next.

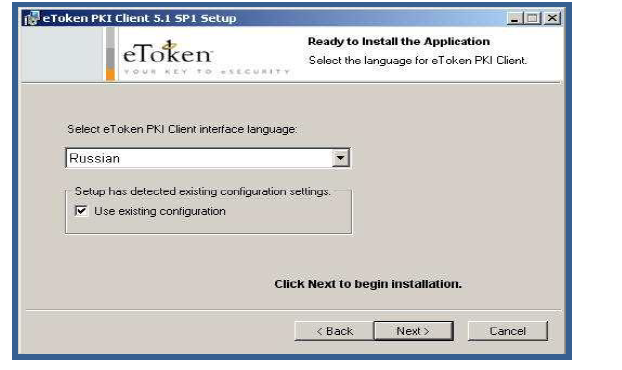

4. В следующем окне проверьте, установлено ли значение языка установки по умолчанию на позиции «Russian», и нажмите кнопку Next.

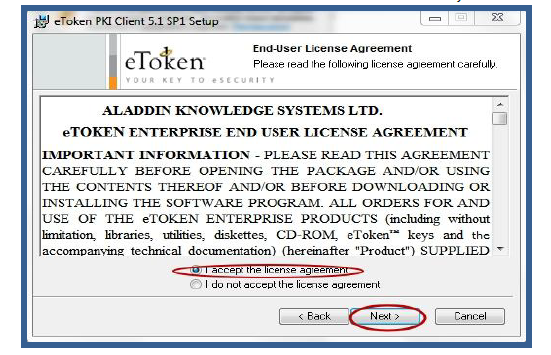

5. Установите переключатель в положение I accept the license agreement и нажмите кнопку Next.

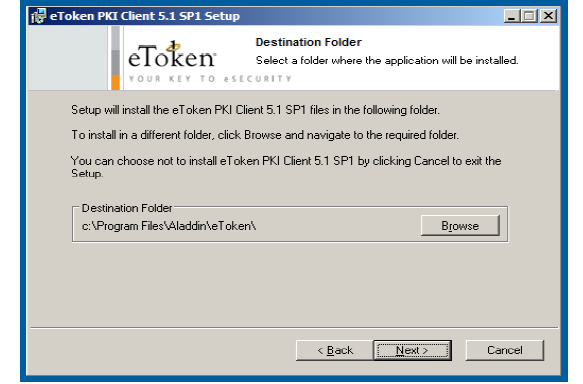

6. Выберите директорию установки драйвера либо оставьте значение директории по умолчанию (рекомендуется) и нажмите кнопку Next.

7. Дождитесь завершения установки драйвера и закройте окно Мастера установки.

Во время выполнения операций с устройством eToken ЗАПРЕЩАЕТСЯ отсоединять его от USB-порта компьютера!

Это может привести к потере хранящихся на устройстве eToken данных.

Остались вопросы?

Отдел технической поддержки

Как установить ЭЦП на компьютер. Подробное руководство!

ЭЦП обычно устанавливают с разных устройств – с токена, флешки или с реестра компьютера. С электронной подписью просто работать в независимости от типа носителя. Удобство и лёгкость использования делают ЭЦП открытой даже для тех, кто не имеет технических знаний и опыта работы с данными программами. Как установить ЭЦП, что нужно сделать для этого.

Способы получения электронной цифровой подписи на ПК

Как правило установить новую ЭЦП можно тремя разными способами:

Перед тем, как установить сертификат ЭЦП на свой компьютер, узнайте общие сведения о процессе установке, а также определите, подойдёт ли он к вашему компьютеру.

Как правильно установить ЭЦП пошагово :

Регистрация и установка программного решения CryptoPro

Перед началом работы по установке ЭЦП на свой компьютер, установите «КриптоПро ЭЦП». На официальном сайте можно скачать последнюю версию: http://www.cryptopro.ru/downloads.

Но предварительно следует зарегистрироваться на сайте, чтобы также получить возможность скачать дистрибутивы, обновления и файлы.

Обратите внимание! Программный продукт КриптоПро платный. Разработчики дают 30 — дневный пробный период, после этого необходимо приобрести лицензионный ключ.

Как работать с ЭЦП без флешки?

Как правильно установить ЭЦП на компьютер без использования флешки? Когда вы скачали «Крипто Про», запустите её, чтобы приступить к работе.

Каким образом установить ЭЦП в реестр? Предлагаем ознакомиться с пошаговой инструкцией:

Результат: ЭЦП установлена. Закройте программу, вытащите флешку из ПК и обратитесь к ЭЦП. Если все выполнено верно, то увидите привычную информацию о сертификате ЭЦП. Для проверки попробуйте зайти в личный кабинет нужного вам интернет сервиса по ключу.

Итак, мы успешно загрузили ЭЦП с флешки в реестр и установили сертификат в франицище сертификатов в раздел «Личное».

Установка ЭЦП с флешки на ПК

Перед тем, как приступить к установке эцп с флешки на свой компьютер, убедитесь в наличии.

Последний пункт включает в себя установку сертификата удостоверяющего сервиса, ключа и последующая его загрузка.

Как правильно установить ЭЦП на ПК со своей флешки:

Как выполняется подписание документа ЭЦП в Word

Подпись документа посредством установки плагина КриптоПро эцп с флешки походит на предыдущий метод. Что нужно сделать:

Как выполняется подписание в PDF

Установка сертификата ЭЦП с Рутокен

После того, когда был выполнен шаг «Регистрация и установка КриптоПро», описанный выше, нужно скачать специальные драйвера для Rutoken, чтобы сертификат ЭЦП работал корректно.

Ссылка на установочный файл с драйвером для Windows: https://www.rutoken.ru/support/download/get/rtDrivers-exe.html

Способ первый — установка сертификата подписи ЭЦП через меню просмотра

Далее, пошагово устанавлиавем электронную подпись, кликая последовательно на кнопки:

Способ второй — установка через пункт «Установить личный сертификат»

Как установить ЭЦП на компьютер через пункт установки личного сертификата пошагово:

Источник: doma35.ru