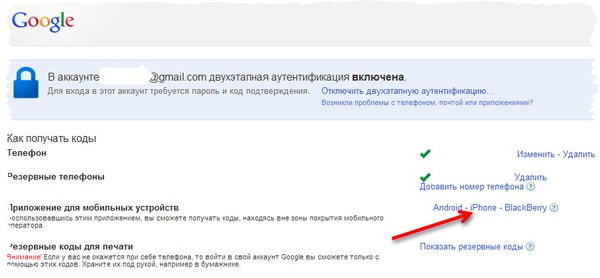

Если при настройке получения SMS или голосовых вызовов для проверки в два шага, вы также хотите иметь возможность генерации кодов на устройствах Android, iPhone или Blackberry, вы можете использовать приложение Google Authenticator.

Для этого сначала настройте SMS-сообщения. Затем откройте страницу настроек проверки в два шага, нажмите Android, Blackberry или iPhone и следуйте приведенным ниже инструкциям на тему выбранного типа телефона.

Устройства на платформе Android

Требования

Google Authenticator работает на устройствах на платформе Android 2.1 или более поздней версии.

Загрузка приложения

- Откройте Google Play.

- Наберите в поиске Google Authenticator.

- Загрузите и установите приложение.

Настройка приложения

- Откройте страницу настроек проверки в два шага и нажмите Android.

- Запустите программу Google Authenticator на телефоне.

- Если вы используете это приложение в первый раз, нажмите кнопку Добавить запись . Если же вы хотите добавить другую учетную запись, выберите Добавить учетную запись в меню приложения.

- Для подключения телефона с учетной записью:

- С помощью QR-коде: выберите Сканировать штрих-код учетной записи (метка 1). Если приложение Google Authenticator не находит в телефоне приложения-сканера штрих-кодов, может быть предложено загрузить и установить такую программу. Чтобы установить приложение для сканирования штрих-кодов для завершения процесса настройки, выберите Установить (метка 2а), а затем выполните установку. После установки программы, запустите снова программу Google Authenticator и направьте фотокамеру на QR-код на экране компьютера.

- С помощью секретного ключа: выберите Добавить учетную запись вручную (метка 1b), а затем введите адрес электронной почты для входа в аккаунт Google в поле Введите имя учетной записи (метка 2b). Затем в поле Введите ключ (метка 2) введите секретный ключ, который отображается на экране компьютера. Убедитесь, что ключ Ограниченный по времени (метка 2d) и нажмите Сохранить .

iPhone, iPod Touch и iPad

Требования

Для использования Google Authenticator на iPhone, iPod Touch и iPad необходима система iOS версии 5.0 или более поздней версии. Кроме того, настройка приложений для iphone с помощью кода QR требует наличия модели 3G или более поздней версии.

Backing Up Google Authenticator 2FA Codes? Use This Instead!

Загрузка приложения

- Посетите App Store.

- Найдите приложение Google Authenticator.

- Загрузите и установите приложение.

Настройка приложения

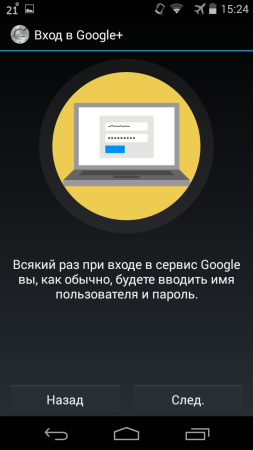

- Если вы этого еще не сделали, настройте в аккаунте верификацию в два шага, используя свой номер телефона. Приложение Google Authenticator вы можете добавить только после ее включения с помощью своего телефонного номера.

- На компьютере откройте страницу настроек проверки два шага и нажмите на iPhone.

- Запустите программу Google Authenticator на телефоне.

- Нажмите значок + .

- Нажмите Ограниченный по времени (метка 1).

- Для подключения телефона с учетной записью:

- С помощью QR-кода: нажмите Сканировать штрих-код (метка 2a) и направьте фотокамеру на QR-коде на экране компьютера.

- С помощью секретного ключа: введите адрес электронной почты своего аккаунта Google в поле Счет (метка 2b). Затем в поле Ключ (метка 2) введите секретный ключ отображается на экране компьютера и нажмите кнопку Готово (метка 2d).

Настройка проверки в два шага для нескольких аккаунтов Google

Приложение Google Authenticator позволяет генерировать коды для нескольких учетных записей с помощью одного смартфона. Однако каждый аккаунт Google требует другого секретного ключа, полученного в процессе настройки. Просто повторите процесс конфигурации на все дополнительные аккаунты, используя ту же установку приложения Google Authenticator.

Google Authenticator ➔ Пошаговая Инструкция по Установке

Настройка приложения Google Authenticator на нескольких устройствах

Google Authenticator можно настроить так, чтобы можно было генерировать коды подтверждения более чем на одном устройстве.

- Приложение Google Authenticator необходимо загрузить на все устройства, которые будут использоваться.

- Откройте страницу проверки два шага.

- Если в Вашей учетной записи уже настроенного приложение Google Authenticator, удалить его, чтобы начать настройку с самого начала. Если вы еще не настроили Google Authenticator, перейдите к следующему шагу.

- Выполните инструкции по настройке проверки в два шага, помня о сканирования созданного кода QR или введении на всех управляемых устройствах сгенерированного секретного ключа.

- Убедитесь, что все устройства работают правильно, введя коды для проведения проверки каждого из них и нажав Проверить . Затем нажмите Сохранить .

Google Authenticator не генерирует пароли приложений. Если после включения проверки в два шага приложение попросит вас ввести новый пароль, вы должны войти в систему, используя пароль приложения.

Источник: webznam.ru

Защита вашего аккаунта Google с помощью двухфакторной аутентификации

В современном мире, даже сложные и уникальные перестают быть достаточной мерой защиты ваших аккаунтов в сети, потому что основной проблемой становится среда их передачи. И наиболее слабым звеном является сам пользователь.

Дето в том, что брут-форсом хакеры пароли к публичным сервисам уже давно не подбирают, потому что сами сервисы (почтовые, социальные сети) защищены от такого рода атак. Они блокируют множественные попытки подбора пароля.

Именно поэтому чаще всего выбирается другой вектор атаки — сам пользователь и его среда передачи данных. Проще всего выманить пароль у самого пользователя, перехватив его, когда он перейдет по фейковой ссылке. В этом процессе активно используются элементы социального инжиниринга.

Например, создается фейковый (ставится фотография, скопированная с реального профиля) или взламывается оригинальный аккаунта человека, которому вы доверяете (например, ваших родителей) и от их имени рассылаются осмысленные предложения и фишинговые ссылки, нажав на которые, вы отправите свои данные злоумышленнику. При этом могут использоваться реальные данные людей, которые были похищены с какого-нибудь другого плохо защищенного сайта, такого как интернет-магазин. Обычно, простые интернет-магазины защищены хуже всего.

Другой вариант — взломать его почту тем или иным способом и получить оттуда ссылку или временный пароль, который сгенерирует сервис для восстановления пароля. Этим список вариантов, конечно, не ограничивается, но в этой статье речь не об этом.

Еще один вектор атаки — компьютер самого пользователя, на котором можно перехватывать и отправлять злоумышленнику вводимые пользователем данные. Для этого используются различные кейлоггеры, которые мониторят буфер ввода с клавиатуры, различные шпионские адд-ины для браузеров (панели, «хелперы»). Ту же цель преследуют и различные «улучшатели» популярных соцсетей — неофициальные приложения, которые подключаются к реальным серверам соцсети через API, однако предоставляют якобы расширенные возможности (такие как прослушивание музыки без ограничения). Они же могут и логировать и ваши пользовательские данные.

Четвертый тип атак — MITM («человек в середине»). Если вход выполняется по паролю, то можно представить следующий сценарий атаки:

- трафик пользователя перенаправляется на машину атакующего

- атакующий отслеживает попытки подключения к серверу/приложению и перенаправляет их на свой сервер

- сервер атакующего настроен, во-первых, вести журнал всех введённых данных, в том числе пароля пользователя, а, во-вторых, передавать команды на легитимный сервер, к которому хочет подключиться пользователь, для их выполнения, а затем возвращать результаты легитимному пользователю.

Для данной атаки в локальной сети перенаправить трафик можно двумя способами:

- ARP спуфинг. Во время этой атаки, компьютер атакующего рассылает ложные сообщения ARP пакета о том, что MAC адресом роутера является MAC адрес компьютера атакующего. В результате компьютеры в локальной сети начинают отправлять сетевые пакеты через компьютер атакующего. Это универсальный вариант, который подойдёт во всех случаях.

- DNS спуфинг. Суть в подмене ответов на DNS запросы, в результате компьютер жертвы будет получать неправильные IP адреса для запрашиваемых хостов. Этот вариант подходит только если подключение к удалённому серверу или сайту выполняется по имени хоста.

Для перехвата паролей пользователя в реальном времени на сайтах часто используется DNS спуфинг, когда пользователь заходит на фейковых сайт, который выглядит как оригинал и вводит там данные. Например, существовало несколько клонов сети Vkontakte, которые воровали пользовательские данные.

Не менее популярный, но не всегда работающий вариант — перехват cookie с сайтов, которые вы посетили и ввели данные из браузера пользователя. Сами cookie не содержат пары логин/пароль, но если сайт, их выдавший настроен неправильно, то украв файл cookie можно установить сессию с сервером, их выдавшим от имени пользователя и сбросить его пароль или поменять данные.

Про безопасность и параметры файлов cookie можно почитать здесь.

Современные сайты на базе популярных открытых CMS более-менее защищены и хранят пароли в виде хэша который даже в случае его утечки достаточно сложно и/или долго расшифровать (в зависимости от приименного алгоритма шифрования). Однако, кастомные или рукописные движки часто грешат низкой безопасностью и их взломать проще, в результате чего периодически случаются утечки данных пользователей, даже с крупных сайтов. Хорошо защищённые сайты не должны хранить пароль пользователя вообще.

Также, некоторые боятся использовать авторизацию на различных сервисах через аккаунты в соцсетях (Facebook, Vk, и т.д.). В целом, такой способ авторизации достаточно безопасен и его бояться не стоит. При таком способе авторизации на сайтах пароль не используется.

Вместо этого между сторонним сайтом и аккаунтом в соцсетях настроено безопасное соединение по протоколу OAuth, которое использует ключи. Сайт доверяет публичному соцсервису и не проверяет пароль, но он спрашивает у сервиса, выполняющего аутентификацию, проверенный вы пользователь или нет. Сервис, выполняющий аутентификацию проверяя вас, выдает OAuth токен вам в браузерную сессию, который и возвращает токен авторизации сайту.При условии, что ваш компьютер и браузер не скомпрометированы, такая передача одноразового токена безопасна. Перехватить и использовать такой токен на другом компьютере практически невозможно, но единственное, что сам процесс аутентификации в соцсети может быть скомпрометированы через те же самые cookie (мало кто выходит из Facebook, и сессия постоянно поддерживается).

Как вы видите, пароль может быть похищен или аккаунт может быть скомпрометирован на различных стадиях. Но напомню, что цель статьи — не изучение способов атаки и похищения паролей, а защита от этого на примере Google аккаунта.

Защита Google аккаунта

Почему надо защищать именно его? Многие хранят пароли, сохраняемые Google Chrome в Google аккаунте. И действительно, это удобно, но опасно, если не использовать дополнительную защиту. При таком использовании Google аккаунта обязательно требуется включить двухфакторную аутентификацию (2FA). 2FA практически на 100% делает процесс аутентификации безопасным (см. применения ниже).

На данный момент его следует включать на всех сайтах, где это доступно.

Источник: vc.ru

Google Authenticator — защищенное приложение для произведения двухфакторной аутентификации

Технология произведения двухфакторной аутентификации поддерживается достаточно большим количеством разнообразных сайтов и сервисов, приложение Google Authenticator рассчитано как для подобных ресурсов, так и для владельцев Google-аккаунтов.

Изначально приложение разрабатывалось для устройств, работающих под управлением операционной системы Android, однако в скором времени стала доступной и поддержка платформы iOS.

Приложение работает подобно известной программе Authy и призвано обеспечивать исключительную защиту пользовательских данных. Таким образом, помимо стандартного ввода логина и пароля добавлен один уникальный код.

При помощи сервисов Google пользователь имеет возможность получать уникальные коды посредством SMS либо с применением генерирования уникального кода самим приложением.

Какой лучше оператор?

Естественно, каждый раз при произведении аутентификации коды будут отличаться, благодаря чему уровень безопасности пользовательских данных в периоде нахождения в сети значительно возрастает.

Для привязки приложения следует произвести считывание QR-кода либо ввести специальный пароль.

Плюсы приложения Google Authenticator

- Достаточно быстрая скорость работы.

- Весьма простой и понятный для пользователя интерфейс.

- Обеспечение необходимого уровня безопасности пользовательских данных.

- Приложение распространяется на полностью беспллатной основе.

- Наличие поддержки сразу нескольких языков.

Минусы приложения «Гугл Аутентификатор»

- Относительно небольшое количество дополнительных настроек.

- Не каждый сервис в сети обладает поддержкой технологии двухфакторной аутентификации.

- Приложение имеет достаточно сильного конкурента в виде более развитой программы Authy.

- Возможны редкие заминки при входящих SMS-кодах.

- Периодически возможно достаточно длительная генерация приложением уникального кода.

Источник: mob-mobile.ru