HKEY_CLASSES_ROOT

HKCR содержит два типа данных. Первый является ассоциациями файлов, которые связывают различные типы файлов с программами, которые могут их открывать, печатать и редактировать. Второй является регистрациями классов для объектов Component Object Model (COM — компонентная модель объектов).

С точки зрения настроек, этот корневой ключ является одним из наиболее интересных в реестре потому, что он позволяет вам изменить огромное число правил поведения системы. Этот корневой ключ также является самым большим в реестре, занимая большую часть места, потребляемого реестром.

До выхода Windows 2000 HKCR был ссылкой на ключ HKLMSOFTWAREClasses, но сейчас этот корневой ключ стал значительно сложнее. Чтобы создать HKCR, операционная система объединяет два ключа: HKLMSOFTWAREClasses, который содержит ассоциации файлов и регистрацию классов по умолчанию; и HKCUSoftwareClasses, который содержит пользовательские ассоциации файлов и регистрацию классов. HKCUSoftwareClasses на самом деле является ссылкой на HKUSID Classes, о котором вы узнали в разделе «HKEY_USERS». Если одно и то же значение имеется в обеих ветвях, то значение из HKCUSoftwareClasses имеет более высокий приоритет и преобладает над значением из HKLMSOFTWAREClasses. Этот новый алгоритм объединения имеет несколько преимуществ.

• Программы могут регистрировать общекомпьютерные и пользовательские ассоциации файлов и классы программ. (Один пользователь может иметь ассоциации файлов, которых нет у других пользователей этого компьютера). Это, вероятно, самое большое преимущество объединения.

• Пользователи, которые пользуются одним компьютером, могут использовать две различные программы для того, чтобы редактировать один и тот же тип файлов, не оказывая при этом влияния друг на друга.

• Из-за того, что пользовательские ассоциации файлов и регистрации классов находятся в профиле пользователя, они с помощью использования блуждающих профилей пользователей могут передаваться с компьютера на компьютер вслед за пользователем.

• IT-профессионалы могут ограничить доступ к HKLMSOFTWAREClasses, не помешав при этом пользователям изменять HKCU SoftwareClasses и увеличивая тем самым безопасность реестра, не ограничивая возможности пользователя по изменению ассоциаций файлов.

Создайте новый ключ в корне ключа HKCR, и Windows XP на самом деле создаст его в HKLMSOFTWAREClasses. Windows XP не предоставляет пользовательского интерфейса, кроме редактора реестра, чтобы добавлять регистрацию классов в HKCUSoftwareClasses потому, что его назначение – это позволить программам регистрировать пользовательские классы программ. Когда вы редактируете существующий класс программ, изменения отразятся в HKLM или HKCU в зависимости от того, где на самом деле этот класс программ находится. Если класс программ существует в обеих ветвях, то Windows XP изменяет только версию из HKCU.

Заметьте, что HKCR имеет такое значение, что ему посвящено отдельное приложение. Приложение А «Ассоциации файлов» описывает этот корневой ключ более подробно. Вы узнаете, как он связывает расширения файлов с типами файлов, как Windows XP регистрирует объекты COM, и какие подключи являются наиболее интересными для внесения изменений в настройки.

how to rollback to windows 10 from 11 as easily as possible #SHORTS

Запретить выход из системы из меню Пуск. Чтобы изменения вступили в силу, необходимо перезагрузиться.

HKCUSoftwareMicrosoftWindowsCurrentVersionPoliciesExplorer

DWORD StartMenuLogoff, значение 1 — удаляет кнопку из меню

HKLMSOFTWAREMicrosoftMediaPlayerSettingsMP3Encoding

Минимальный битрейт:

LowRate:DWORD = 56000, равно 56 Кбит

Средний битрейт:

MediumRate:DWORD = 64000, равно 64 Кбит

Средний-высокий битрейт:

MediumHighRate:DWORD = 128000, равно 128 Кбит

Максимальный битрейт:

HighRate:DWORD = 192000, равно 192 Кбит

Или создай reg-файл следующего содержания:

Код:

Regedit 4

[HKEY_LOCAL_MACHINESOFTWAREMicrosoftMediaPlayerSettings]

[HKEY_LOCAL_MACHINE SOFTWAREMicrosoftMediaPlayerSettingsMP3Encoding]

«LowRate»=dword:0000dac0

«MediumRate»=dword:0000fa00

«MediumHighRate»=dword:0001f400

«HighRate»=dword:0002ee00

В реестре включится встроенный MP3 кодек, максимальный битрейт 192Кб.

SecurityDesktop and Explorer

HKEY_CLASSES_ROOT\NeverShowExt

Чтобы все расширения (даже скрытые) были видны в проводнике, необходимо удалить все значения NeverShowExt в реестре, в ветке HKEY_CLASSES_ROOT предварительно скопировав ветку. Можно использовать следующий рег файл:

REGEDIT4

[HKEY_CLASSES_ROOTDocShortcut]

«NeverShowExt»=-

[HKEY_CLASSES_ROOTInternetShortcut]

«NeverShowExt»=-

[HKEY_CLASSES_ROOTlnkfile]

«NeverShowExt»=-

[HKEY_CLASSES_ROOTpiffile]

«NeverShowExt»=-

[HKEY_CLASSES_ROOTSHCmdFile]

«NeverShowExt»=-

[HKEY_CLASSES_ROOTShellScrap]

«NeverShowExt»=-

для восстановления по умолчанию

REGEDIT4

[HKEY_CLASSES_ROOTDocShortcut]

«NeverShowExt»=»»

[HKEY_CLASSES_ROOTInternetShortcut]

«NeverShowExt»=»»

[HKEY_CLASSES_ROOTlnkfile]

«NeverShowExt»=»»

[HKEY_CLASSES_ROOTpiffile]

«NeverShowExt»=»»

[HKEY_CLASSES_ROOTSHCmdFile]

«NeverShowExt»=»»

[HKEY_CLASSES_ROOTShellScrap]

«NeverShowExt»=»»

HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersionWindows\SecureDesktop

Анти snooping пользователей. Конфликтует с некоторыми программами.

Тип: REGDWORD;

Значение: (по умолчанию параметра нет; 0 = отключить защиту)

HKEY_CURRENT_USERControl PanelDesktop\MUILanguagePending

Настройки языка. Код (ID) языка, используемого для отображения меню и диалоговых окон системы, индивидуален для каждого пользователя и хранится в реестре в ветке HKEY_CURRENT_USERControl PanelDesktopMultiUILanguageId. Когда пользователь меняет язык системы в региональных настройках, ID нового языка сохраняется в ветке HKEY_CURRENT_USERControl PanelDesktopMUILanguagePending и вступает в силу только при следующем входе пользователя в систему, после чего оба ключа принимают одинаковое значение.

Тип: REGSZ;

Значение: (любое допустимое)

HKEY_CURRENT_USERControl PanelDesktop\MultiUILanguageId

Настройки языка. Код (ID) языка, используемого для отображения меню и диалоговых окон системы, индивидуален для каждого пользователя и хранится в реестре в ветке HKEY_CURRENT_USERControl PanelDesktopMultiUILanguageId. Когда пользователь меняет язык системы в региональных настройках, ID нового языка сохраняется в ветке HKEY_CURRENT_USERControl PanelDesktopMUILanguagePending и вступает в силу только при следующем входе пользователя в систему, после чего оба ключа принимают одинаковое значение.

Тип: REGSZ;

Значение: (любое допустимое)

HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionPoliciesE xplorer\NoFileAssociate

Отключить возможность изменения ассоциаций типа файлов. На вкладке «Тип файлов» в окне «Свойства папки» все кнопки будут не задействованы.

Тип: REGDWORD;

Значение: (по умолчанию параметра нет; 1 = отключить кнопки)

HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionPoliciesE xplorer\NoFolderOptions

Скрыть пункт меню «Свoйcтва пaпки» в «Проводнике» и в «Панели инструментов». Необходима перезагрузка.

Тип: REGDWORD;

Значение: (по умолчанию параметра нет; 1 = скрыть) Групповая политика.

HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionPoliciesE xplorer\NoFileMenu

Скрыть меню «Файл» в «Проводнике». Необходима перезагрузка.

Тип: REGDWORD;

Значение: (по умолчанию параметра нет; 1 = скрыть) Групповая политика.

HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionPoliciesE xplorer\NoViewContextMenu

Контекстное меню, которое обычно появляется, когда Вы щелкаете правой кнопкой мыши на «Рабочем столе» или в правом окне «Проводника».

Тип: REGDWORD;

Значение: (по умолчанию параметра нет; 1 = скрыть) Групповая политика.

HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionPoliciesE xplorer\EnforceShellExtensionSecurity

Рaзpeшить иcпoльзoвaниe тoлькo пoльзoвaтeльcкиx или зapeгиcтpиpoвaнныx pacшиpeний.

Тип: REGDWORD;

Значение: (по умолчанию параметра нет; 1 = включить) Групповая политика.

HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionPoliciesE xplorer\NoDrives

Скрывает значки, представляющие выбранные диски, из папок «Мой компьютер» и «Проводник». A: 1, B: 2, C: 4, D: 8, E: 16, F: 32, G: 64, H: 128, I: 256, J: 512, K: 1024, L: 2048, M: 4096, N: 8192, O: 16384, P: 32768, Q: 65536, R: 131072, S: 262144, T: 524288, U: 1048576, V: 2097152, W: 4194304, X: 8388608, Y: 16777216, Z: 33554432, ALL: 67108863. Также будут скрыты эти значки и в стандартных окнах открытия и сохранения файлов. Тем не менее, пользователь по-прежнему имеет доступ к этим дискам через команду «Выполнить» или печатая вручную адрес в адресной строке проводника.

Тип: REGDWORD;

Значение: (по умолчанию параметра нет; чтобы к примеру скрыть диски А: и D:, значение должно быть 9 = 1 + 8) Групповая политика.

HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionPoliciesE xplorer\NoViewOnDrive

Зaпpeтить дocтyп к диcкaм чepeз «Moй кoмпьютep» (не скрывая их). A: 1, B: 2, C: 4, D: 8, E: 16, F: 32, G: 64, H: 128, I: 256, J: 512, K: 1024, L: 2048, M: 4096, N: 8192, O: 16384, P: 32768, Q: 65536, R: 131072, S: 262144, T: 524288, U: 1048576, V: 2097152, W: 4194304, X: 8388608, Y: 16777216, Z: 33554432, ALL: 67108863.

Тип: REGDWORD;

Значение: (по умолчанию параметра нет; чтобы к примеру запретить доступ к дискам А и D, значение должно быть 9 = 1 + 8) Групповая политика.

———————————————————————————

HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionPoliciesE xplorer\NoHardwareTab

Скрыть вклaдкy «Oбopyдoвaниe»

Тип: REGDWORD;

Значение: (по умолчанию параметра нет; 1 = скрыть) Групповая политика.

———————————————————————————

HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionPoliciesE xplorer\NoDFSTab

Скрыть вкладку «DFS» (Distributed File System), что позволит предотвратить изменение свойств локальных сетевых ресурсов DFS пользователями

Тип: REGDWORD;

Значение: (по умолчанию параметра нет; 1 = скрыть) Групповая политика.

———————————————————————————

HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionPoliciesE xplorer\NoSecurityTab

Скрыть вкладку «Безопасность».

Тип: REGDWORD;

Значение: (по умолчанию параметра нет; 1 = скрыть) Групповая политика.

———————————————————————————

HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionPoliciesE xplorer\NoDesktop

Возможность скрытия всех элементов на рабочем столе. Будут доступны только «Панель задач» и меню кнопки «Пуск».

Тип: REGDWORD;

Значение: (по умолчанию параметра нет; 1 = скрыть) Групповая политика.

———————————————————————————

HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionPoliciesN onEnum\

Этот параметр скрывает значок «Мои документы» на «Рабочем столе», в окне «Проводника» Windows, в программах, которые используют окно «Проводника» и в стандартном диалоге «Открыть».

Тип: REGDWORD;

Значение: (по умолчанию параметра нет; 1 = скрыть) Групповая политика.

———————————————————————————

HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionPoliciesN onEnum\

Этот параметр скрывает значок «Корзины» на «Рабочем столе», в окне «Проводника» Windows, в программах, которые используют окна «Проводника» Windows и в стандартном диалогового окне открытия файлов.

Тип: REGDWORD;

Значение: (по умолчанию параметра нет; 1 = скрыть) Групповая политика.

———————————————————————————

HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionPoliciesE xplorer\NoPropertiesMyDocuments

Параметр скрывает команду «Свойства» в контекстном меню папки «Мои документы».

Тип: REGDWORD;

Значение: (по умолчанию параметра нет; 1 = скрыть) Групповая политика.

———————————————————————————

HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionPoliciesE xplorer\NoPropertiesMyComputer

Скрыть кoмaндy «Cвoйcтвa» в кoнтeкcтнoм мeню папки «Moй кoмпьютep».

Тип: REGDWORD;

Значение: (по умолчанию параметра нет; 1 = скрыть) Групповая политика.

HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionPoliciesE xplorer\NoNetHood

Скрыть знaчoк «Ceтeвoe oкpyжeниe» на «Рaбoчeм cтoле».

Тип: REGDWORD;

Значение: (по умолчанию параметра нет; 1 = скрыть) Групповая политика.

———————————————————————————

HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionPoliciesE xplorer\NoCloseDragDropBands

Запретить пepeтacкивaниe и зaкpытиe вcex пaнeлeй инcтpyмeнтoв нa «Пaнeли зaдaч».

Тип: REGDWORD;

Значение: (по умолчанию параметра нет; 1 = запретить) Групповая политика.

———————————————————————————

HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionPoliciesE xplorer\NoMovingBands

Параметр запрещает пользователям настраивать длину панелей инструментов «Рабочего стола». Кроме того, пользователи не могут изменить расположение различных элементов или панелей инструментов на закрепленных панелях инструментов.

Тип: REGDWORD;

Значение: (по умолчанию параметра нет; 1 = запретить) Групповая политика.

———————————————————————————

HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionPoliciesS ystem\WallpaperStyle

Управление размещением обоев.

Тип: REGSZ;

Значение: (по умолчанию параметра нет; 0 = по центру; 1 = плиткой; 2 = растянуть на весь экран) Групповая политика.

———————————————————————————

HKEY_CURRENT_USERSoftwarePoliciesMicrosoftWindowsControl PanelDesktop\ScreenSaveActive

Включaeт экpaнныe зacтaвки «Рaбoчeгo cтoлa».

Тип: REGSZ;

Значение: (по умолчанию параметра нет; 1 = включить) Групповая политика.

———————————————————————————

HKEY_CURRENT_USERSoftwarePoliciesMicrosoftWindowsControl PanelDesktop\SCRNSAVE.EXE

Путь к файлу экранной заставки, который будет задействован при значении = 1 параметра ScreenSaveActive.

Тип: REGSZ;

Значение: (по умолчанию параметра нет; путь к файлу) Групповая политика.

———————————————————————————

HKEY_CURRENT_USERSoftwarePoliciesMicrosoftWindowsControl PanelDesktop\ScreenSaverIsSecure

Защита паролем любых экранных заставок. Также не дает пользователям изменять установки защиты паролем.

Тип: REGDWORD;

Значение: (по умолчанию параметра нет; 1 = включить) Групповая политика.

———————————————————————————

HKEY_CURRENT_USERSoftwarePoliciesMicrosoftWindowsControl PanelDesktop\ScreenSaveTimeOut

Задает интервал времени бездействия пользователя перед тем, как будет запущена экранная заставка.

Тип: REGSZ;

Значение: (по умолчанию параметра нет; 1 — 86400 секунд) Групповая политика.

———————————————————————————

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlTerminal Server\fAllowToGetHelp

Отправка приглашения удаленному помощнику.

Тип: REGDWORD;

Значение: (0 = отключить; 1 = включить) Свойства системы.

———————————————————————————

HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionExplorerA dvanced\ClassicViewState

Пoмнить пapaмeтpы oтoбpaжeния кaждoй пaпки.

Тип: REGDWORD;

Значение: (0 = помнить; 1 = не запоминать) Свойства папки > Вид

———————————————————————————

HKEY_LOCAL_MACHINESOFTWAREClassesDirectoryBackgroundshellexConte xtMenuHandlersNew\(default)

Если удалить значение данного параметра то из контекстного меню проводника исчезнет пункт «Создать».

Тип: REGSZ;

Значение: (по умолчанию = )

———————————————————————————

HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionPoliciesE xplorer\NoPropertiesRecycleBin

Скрыть кoмaнду «Cвoйcтвa» в кoнтeкcтнoм мeню «Kopзины».

Тип: REGDWORD;

Значение: (по умолчанию параметра нет; 1 = скрыть) Групповая политика.

Другие части статьи:

Оцените статью: Голосов

Источник: www.winblog.ru

Работа с реестром

Вредоносные программы , как и любые программы, для работы нуждаются в запуске. Поэтом они часто используют реестр, в частности, его разделы, отвечающие за автоматический запуск программ при загрузке операционной системы.

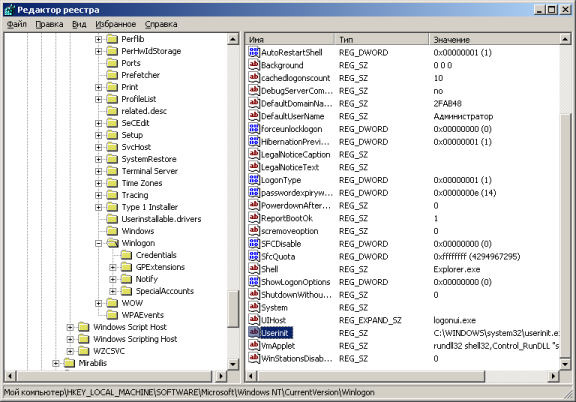

- Откройте Редактор реестра.

- В ветви HKEY_LOCAL_MACHINE выберите Software MicrosoftWindowsNTCurrentVersionWinlogon.

- В правой половине окна появится список ключей для данной ветви. Найдите ключ Userinit и проверьте его содержимое.

Рис. 23.3.

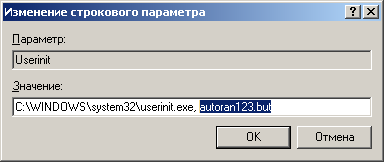

Нормальным значением данного ключа является запись C:WINDOWSsystem32userinit.exe . Наличие в ключе других записей может свидетельствовать о наличии на компьютере вредоносных программ. Для удаления из ключа подозрительной записи щелкните на нем два раза левой кнопкой мыши. После редактирования нажмите ОК.

Рис. 23.4.

Далее перейдите в папку, где находится подозрительный файл и удалите его вручную. После этого перезагрузите систему. Если после перезагрузки в ключе удаленное значение не появилось снова – система вылечена.

Как уже говорилось выше, любимым местом вредоносных программ являются разделы реестра, отвечающие за автозапуск.

В реестре автозагрузка представлена в нескольких местах:

- HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionRun — программы, которые запускаются при входе в систему. Данный раздел отвечает за запуск программ для всех пользователей системы.

- HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionRunOnce — программы, которые запускаются только один раз при входе пользователя в систему. После этого ключи программ автоматически удаляются из данного раздела реестра. Данный раздел отвечает за запуск программ для всех пользователей системы.

- HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionRunOnceEx — программы, которые запускаются только один раз, когда загружается система. Этот раздел используется при инсталляции программ, например для запуска настроечных модулей. После этого ключи программ автоматически удаляются из данного раздела реестра. Данный раздел отвечает за запуск программ для всех пользователей системы.

- HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionRun — программы, которые запускаются при входе текущего пользователя в систему

- HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionRunOnce — программы, которые запускаются только один раз при входе текущего пользователя в систему. После этого ключи программ автоматически удаляются из данного раздела реестра.

- HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionRunServices — программы, которые загружаются при старте системы до входа пользователя в Windows.

- HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionRunServicesOnce — программы отсюда загружаются только один раз, когда загружается система.

- Откройте Редактор реестра

- Откройте следующий раздел HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionRun

- В правой части окна вызовите правой кнопкой мыши контекстное меню и выберите Создать->Строковый параметр

Источник: intuit.ru

Удаляем программы из списка автозагрузки с помощью редактора реестра

Несмотря на то, что сегодня можно скачать массу оптимизаторов, позволяющих убрать программы из автозапуска, а последние версии Windows и вовсе содержат инструменты для управления этим параметром, использование редактора реестра не утрачивает актуальность.

Дело в том, что от большинства вредоносного ПО просто невозможно избавиться другим путём, ведь после удаления оно начнёт снова устанавливается при следующей загрузке. Однако, удаление определённых файлов из реестра позволит раз и навсегда решить проблему.

Где найти разделы реестра, отвечающие за автозагрузку?

« Выполнить » ( R+Win ) – regedit – клавиша Enter. Таким образом вы попадаете в редактор реестра.

Нас интересует папка Run , расположенная в левой части окна. У новичков может уйти достаточно много времени на её поиск, ведь они не знают, что она расположена по одному из следующих путей:

• HKEY_LOCAL_MACHINE – Software – Microsoft – Windows – CurrentVersion — Run

• HKEY_CURRENT_USER — Software – Microsoft –Windows – CurrentVersion – Run

Отмечу, что элементы автозагрузки находятся и в других разделах, но я бы не советовал рядовым пользователям отправляться туда, чтобы не нарушить работу системы.

Попав в нужную папку, вы увидите список файлов. Их имена, как правило, совпадают с названиями программ, загрузка которых и будет происходить при запуске системы. Если ваш компьютер был заражён вредоносным ПО, то здесь вы обнаружите массу названий, состоящих из букв и цифр, расположенных в случайном порядке. Убирайте их все без раздумий, даже если они представляются системными файлами.

Какие программы лучше не трогать?

Ни в коем случае не удаляйте из автозагрузки драйверы, особенно те, которые обеспечивают корректную работу графических процессоров. Это позволит избежать возникновения существенных сбоев и сэкономить время, которые вы бы потратили на возвращение упомянутого ПО в автозапуск.

Есть «хитрые» программы, которые мониторят наличие себя в реестре и добавляются снова в случае удаления. Советую перейти в настройки этого ПО и отключить подобную возможность. Стоит отметить, что аналогичную тактику, чаще всего, используют всякие назойливые бесполезные программы, появившиеся на вашем ПК лишь потому, что вы забыли убрать несколько «галочек» при установке.

Источник: dzen.ru