Научитесь понимать, обнаруживать и удалять кейлоггинговое ПО

У киберпреступников есть сотни инструментов, с помощью которых они могут пытаться красть учетные данные, взламывать брандмауэры и системы кибербезопасности, а также совершать другие киберпреступления. Возможно, самым неприятным из этих инструментов является кейлоггер, разновидность вредоносного ПО, которое вам никак не хочется иметь на своем компьютере. Кейлоггеры являются опасными программами, которые раскрывают киберпреступникам все ваши личные учетные данные в режиме реального времени, ставя под угрозу ваши банковские логины, учетные записи социальных сетей и другие данные.

Но что такое кейлоггер? Почему киберпреступники используют такие программы? На что они способны? Как узнать, не попал ли кейлоггер на ваш ПК, и как защититься от кейлоггеров? Мы предоставляем вам исчерпывающее руководство по кейлоггерам, охватывающее всё – от их обнаружения до защиты и не только.

Давайте подробнее рассмотрим одну из самых серьезных киберугроз в Интернете.

WiFi Keylogger и любая клавиатура будет уязвима

Что такое кейлоггер?

Кейлоггеры представляют собой вредоносное ПО, которое загружается на устройство через некую «точку входа». Такой точкой входа могут быть зараженные программы, электронные письма, файлы или облачные программы. Кейлоггер устанавливается на устройстве жертвы, где он регистрирует каждое нажатие клавиши, чтобы выяснить учетные данные для входа и другую конфиденциальную информацию.

Почему кейлоггеры несут угрозу

Кейлоггеры могут быть невероятно точными, что делает их особенно опасными. Многие кейлоггеры остаются незамеченными в течение длительного времени, регистрируя действия с клавиатуры и давая злоумышленнику возможность ближе подобраться к онлайн-аккаунтам жертвы.

Кейлоггеры так опасны, потому что их трудно обнаружить и они очень эффективны в том, что они делают. Если вы повторно используете пароли, кейлоггер быстро уловит это, предоставив учетные данные для входа в несколько учетных записей.

Простой кейлоггер может хранить информацию с одного входа в систему или с нескольких сайтов и учетных записей, в зависимости от программного обеспечения. Что в итоге? Кейлоггеры опасны, эффективны и часто их трудно обнаружить, что делает их серьезной угрозой для компаний, частных лиц и государственных учреждений.

Как действуют кейлоггеры?

Итак, как вообще действует кейлоггер? Кейлоггерам требуется «точка входа» на устройство, откуда они будут регистрировать нажатия клавиш. Есть много способов установить кейлоггер на устройство, будь то посредством аппаратного или программного обеспечения. Для установки посредством аппаратного обеспечения почти всегда требуется человек, поэтому в таком случае более вероятно, что кейлоггер был внедрен инсайдером.

Однако большинство кейлоггеров доставляются с помощью ПО. Программное обеспечение, загруженное из Интернета или из ненадежных источников, является простой «точкой входа» для всех видов вредоносных программ. Многие кейлоггеры обладают возможностями руткитов, из-за чего их гораздо сложнее обнаружить и удалить.

JETLOGGER — программа для слежки за компьютером (Кейлоггер)

Краткая история кейлоггеров

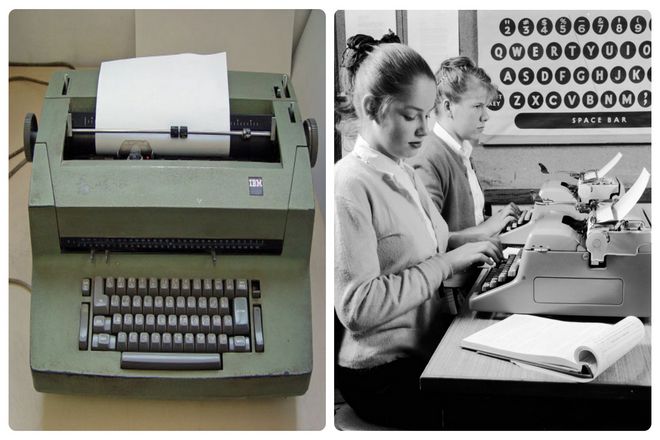

Интересно, что кейлоггеры появились задолго до появления первых домашних компьютеров. Во времена «холодной войны» Советский Союз «интересовался» тем, что говорилось по всей стране. За гражданами шпионили, чтобы управлять пропагандистской машиной и подавлять инакомыслие. В 1970-х годах IBM производила весьма сложные электрические пишущие машинки, которые на тот день были одними из лучших инструментов для ввода данных.

Советский Союз решил отслеживать всю информацию, вводимую на этих пишущих машинках, и так и родился первый кейлоггер. Все, что печаталось на пишущих машинках IBM, записывалось и передавалось в Москву. Да уж!

Сегодняшние кейлоггеры намного сложнее и их сложнее обнаружить. В условиях молниеносных интернет-соединений и разнообразия вредоносного ПО, которое может загружаться непосредственно на устройства, кейлоггеры очень эффективны и универсальны.

Как устанавливаются кейлоггеры?

Вот несколько распространенных методов установки кейлоггера на устройство.

История Троянской войны живет в нашей памяти не только благодаря храбрости героев, но и хитрости греческих солдат. Используя деревянную лошадь в качестве инсценированного подарка, греки обманули троянцев, спрятав своих воинов внутри этой лошади; оказавшись за крепостными стенами, эти воины открыли ворота города, и в итоге война была выиграна греками.

Печально известные сегодня троянские программы действуют аналогичным образом. Эти программы особенно сложны и эффективны, поскольку они маскируются под легитимное программное обеспечение. Пользователи загружают такое «легитимное» ПО, и как только они запускают исполняемый установщик, троянская программа также устанавливается.

Кейлоггеры часто устанавливаются таким вот образом, и с большим успехом. Некоторые трояны невозможно обнаружить с помощью обычных средств кибербезопасности и антивирусного программного обеспечения, и они могут оставаться внедренными в систему в течение месяцев или даже лет, прежде чем они будут обнаружены.

Зараженная система обычно оказывается таковой посредством аппаратных подключений. Например, сотрудник или инсайдер устанавливает вирус-кейлоггер посредством жесткого диска, портативного диска или прочего оборудования. С зараженными системами особенно сложно иметь дело, поскольку для удаления вируса может потребоваться несколько сканирований и использование антивирусного программного обеспечения высокого уровня.

Фишинговые письма – один из наиболее распространенных и эффективных методов доставки вредоносного ПО на устройство, поскольку такие письма очень универсальны. Используя социальную инженерию, злоумышленники могут убеждать жертв переходить по вредоносным ссылкам или загружать вредоносное ПО под давлением чувства страха и посредством манипуляций.

Скорее всего, вы когла-либо получали фишинговое письмо. Возможно, это было предложение, которое казалось слишком хорошим, чтобы быть правдой, или угроза со стороны «легитимного» учреждения о причитающихся с вас деньгах или перечень действий, которые будут предприняты против вас, если вы не отреагируете должным образом. Такие электронные письма очень часто достигают своей цели, что делает их излюбленным средством доставки кейлоггеров.

Веб-сайты функционируют посредством специального программного кода, называемого скриптом. Иногда киберпреступники используют веб-скрипты для доставки вирусов посетителям сайта. Такой скрипт создается для автоматической загрузки программного обеспечения или браузерных расширений при установлении соединения. Этот метод обычно сочетается с фишинговыми сообщениями электронной почты или смишингом (SMS-фишингом), чтобы побудить жертв перейти по вредоносным ссылкам.

Как киберпреступники используют кейлоггеры?

Киберпреступники используют кейлоггеры для кражи учетных данных, информации для входа в банковскую систему, данных для входа в социальные сети и персональной информации. Затем, располагая этими данными, они могут украсть «онлайн-личность», деньги или испортить репутацию человека в Интернете.

Кейлоггеры также используются правоохранительными органами для отслеживания киберпреступников и получения доступа к учетным записям с ограниченным доступом. В 2000–2002 годах ФБР использовало кейлоггеры, чтобы взломать компьютер Никодемо Скарфо-младшего и получить улики для осуждения сына известного босса мафии и нескольких его сообщников.

В 2018 году конструктор веб-сайтов WordPress подвергся атаке с помощью кейлоггеров как минимум на 2000 сайтов WordPress. Кейлоггер был установлен с помощью скрипта регистрации криптографии или крипто-майнера в браузере. Кейлоггер позволял киберпреступникам собирать учетные данные с тысяч веб-сайтов и компрометировать информацию.

Кейлоггеры в корпоративном рабочем пространстве

Кейлоггеры также служат законным целям. Они часто используются в корпоративных средах, например ИТ-службами или службами безопасности, в целях отслеживания пользовательских данных по части ввода в реальном времени и получения важной информации для будущих расследований. Например, если было установлено вредоносное ПО, ИТ-специалисты могут использовать кейлоггер, чтобы узнать, что набирал сотрудник при установке программного обеспечения.

Согласно ObserveIT, кейлоггеры также используются, чтобы дать возможность администраторам контролировать ввод ключевых слов на компьютерах компании. Это может помочь компании обеспечить соблюдение политик кибербезопасности и использования Интернета, а также отслеживать подозрительную активность.

Как узнать, заражен ли ваш компьютер кейлоггером

Обнаружение заражения кейлоггером – первый шаг к его удалению, но не все кейлоггеры легко обнаружить с помощью базового антивирусного программного обеспечения. Признаки заражения кейлоггером не всегда очевидны, но лучше всего начать с наблюдения за поведением своего компьютера.

Если вы заметили снижение производительности, странное ПО или задержки подключения, либо чрезмерное использование диска, пора устроить проверку на вирусы. Выполните полное сканирование на вирусы с помощью своего антивирусного программного обеспечения, чтобы попытаться обнаружить что-нибудь вредоносное.

Вы также можете проверить процессы своего компьютера посредством командной строки, чтобы обнаружить подозрительную активность. Откройте диспетчер задач в Windows с помощью комбинации Ctrl+Alt+Del и внимательно посмотрите на работающие потоки. Есть ли программы, которые вам не принадлежат?

Если это так, вы можете проверить такую программу с помощью антивируса или полностью удалить ее со своего компьютера. Чтобы навсегда удалить кейлоггер, почти всегда требуется антивирусная программа. Если ничего не помогает, обратитесь за помощью к специалистам.

Есть ли кейлоггеры для мобильных устройств?

Хотя в настоящее время нет аппаратных кейлоггеров для устройств Android или iOS, все же есть программные кейлоггеры, о которых нельзя забывать.

3 лучших приема обнаружения и удаления кейлоггеров

Всегда проверяйте свое ПО

Проверьте издателя программного обеспечения, прочтите подтвержденные отзывы на ПО и пропустите все загрузки через свое антивирусное программное обеспечение. Большинство нелегитимных программ автоматически удаляются антивирусными программами, если они обнаруживают необычную стороннюю подпись.

Не поддавайтесь фишинговым атакам

Фишинговые атаки – один из самых эффективных способов заразить систему вредоносным кейлоггером. Не открывайте электронные письма от людей, которых вы не знаете или от которых вы не ожидаете получить письмо, никогда не загружайте странные вложения и всегда уведомляйте любые организации, которые «угрожают» по электронной почте или посредством SMS.

Регулярно обновляйте антивирусное ПО

Получение новейших определений вирусов позволяет вашему устройству оставаться защищенным от самых последних угроз. Обязательно регулярно обновляйте антивирусное программное обеспечение.

Как защититься от кейлоггеров?

Атаки кейлоггеров распространены, эффективны и опасны. Защита себя и своего бизнеса от этих атак важна в мире, где киберпреступления ежегодно приносят миллиарды убытков. Не забывайте обновлять свое антивирусное ПО, не попадайтесь на фишинговые атаки и следите за своим устройством на предмет странной активности. Антивирусное ПО следует использовать не реже одного раза в неделю или, если возможно, каждый день.

Источник: www.keepersecurity.com

Кейлоггер, что это такое, как они вас отслеживают. И что вы можете с этим поделать?

Некоторые киберугрозы вашему компьютеру кажутся позаимствованными прямо из научно-фантастических или шпионских фильмов. Но они настолько реальны, насколько это возможно. И хотя вы, возможно, еще не знаете этого, но вы их цель.

Злоумышленники повышают свою изобретательность. Они используют уязвимости с помощью ряда эксплойтов вредоносных программ. Таких как атака с помощью кейлоггера.

Что такое кейлоггер?

Кейлоггер – это коварная форма шпионского ПО. Вы вводите конфиденциальные данные на клавиатуре, полагая, что никто не смотрит. На самом деле, программное обеспечение для кейлогинга усердно записывает все, что вы вводите. Ведь он и есть клавиатурный шпион.

Кейлоггеры – это программы для мониторинга активности, которые предоставляют хакерам доступ к вашим личным данным. Пароли и номера кредитных карт, которые вы вводите. Веб-страницы, которые вы посещаете. Все это путем регистрации ваших нажатий на клавиатуру.

Програма устанавливается на ваш компьютер и записывает все, что вы вводите. Затем она отправляет этот файл журнала на сервер, где киберпреступники ждут, чтобы использовать всю эту конфиденциальную информацию.

Если кейлоггеры кажутся голливудской фантастикой, то это потому, что мы уже видели их на киноэкране. Возможно, вы помните, как персонаж Тома Круза использовал один из них в фильме “Миссия невыполнима”.

Эти киберпреступники не просто подслушивают все, что вы печатаете. У них есть “места в первом ряду”.

Они не всегда незаконны

Читая определение кейлоггера, вы можете подумать, что все кейлоггеры незаконны.

Это не так. У них есть законные, полезные применения. Например, клавиатурные шпионы часто используются ИТ-отделами для устранения проблем в системе.

Кроме того, они могут следить за действиями сотрудников. А на личном уровне вы можете следить за тем, что ваши дети делают на компьютере. Кроме того, существует множество других совершенно законных вариантов использования кейлоггера на компьютерах.

Также рекомендуем прочитать: Атака «человек посередине» (MITM), что это такое, и как ее предотвратить?

Кейлоггинг становится угрозой, если есть злой умысел. Проще говоря, если вы устанавливаете кейлоггер на принадлежащее вам устройство, это законно. Если за спиной фактического владельца установлен кейлоггер для кражи данных, это незаконно.

Два типа кейлоггеров

Некоторые кейлоггеры представляют собой аппаратные устройства, встроенные в аппаратное обеспечение вашего ПК. Они также могут представлять собой переходник, незаметно помещаемый между процессорным блоком и кабелем клавиатуры.

В любом случае кто-то должен будет физически установить оборудование в ваш ПК или его периферийные устройства. Это потребует определенной степени секретности, если это должно быть достигнуто тайно.

Аппаратные кейлоггеры впервые появились в 1970-х годах. Когда в Советском Союзе был разработан и развернут аппаратный кейлоггер, нацеленный на пишущие машинки в зданиях посольства и консульства США в Москве.

Второй тип кейлоггеров – это программное обеспечение. Которое можно легко установить на устройства жертв. Хотя эта программа является типом вредоносного ПО, это “хорошее” вредоносное ПО. Которое не наносит вреда своему пользователю.

Его единственная задача – следить за нажатиями клавиш и не влиять на компьютер. Вы весело занимаетесь своими делами, в то время как незаметные кейлоггеры начинают красть личные или конфиденциальные данные без вашего ведома.

Путь атаки кейлогинга

Тактики атак, такие как фишинг и социальная инженерия, являются одними из распространенных способов установки кейлоггеров. Но есть и другой способ, которым это программное обеспечение может попасть на ваш компьютер.

Представьте себе сценарий, в котором вы пробираетесь на сайт обмена файлами и выбираете загрузку программного обеспечения. При этом вы получаете кое-что дополнительное. Программа поставляется в комплекте с кейлоггером. Таким образом, кейлоггер может проникнуть на ваш “безопасный” компьютер.

Также рекомендуем прочитать: Smart TV, насколько он любопытен и кому он «стучит» на вас?

Как победить кейлоггер (профилактика лучше, чем лечение)

Взять на себя ответственность за безопасность вашего персонального компьютера – это первый шаг к предотвращению атаки клавиатурного шпиона. Безответственное использование компьютера представляет собой угрозу безопасности. И может поставить под угрозу ваши данные.

Вот несколько советов по противодействию кейлоггера, чтобы не попасть в “водоворот” кибератак:

- Если вы считаете, что ваш компьютер является мишенью для клавиатурных шпионов, проверьте его на наличие нежелательного программного обеспечения и удалите его.

- Не скачивайте файлы из неизвестных источников

- При вводе пароля на банковских сайтах используйте виртуальную клавиатуру. На самом деле, используйте виртуальную клавиатуру везде, где это возможно

- Используйте менеджер паролей, так как менеджер автоматически вводит пароль. Делая нажатия клавиш излишними (без нажатия клавиш, значит без регистрации нажатий клавиш)

- Используйте мощный антивирус нового поколения и пакет интернет-безопасности, который защитит ваш персональный компьютер от продвинутых и эволюционирующих кибератак. А также выявит и удалит вредоносное программное обеспечение.

Источник: infonotes.ru

Что такое кейлоггер и чем он опасен?

Полезно знать

В связи с тем, что кейлоггер можно установить удаленно, будьте внимательны при открытии любых вложений в сообщениях электронной почты, а также при скачивании файлов с веб-сайтов/сетевых дисков. О том как обманывают мошенники сегодня, как избежать обмана и что делать >>> смотрите на моем бусти-канале.

Самым слабым звеном в заражении компьютера являются сами пользователи, которые по незнанию или своей безалаберности устанавливают вредоносное ПО.

Если хотите научиться рекламе в ВКонтакте и потом достойно зарабатывать, смортите вот эту статью. Но если вы хотите простой заработок без вложений, который подойдет всем и каждому, то обязательно посмотрите информацию вот здесь.

P.S. Поделитесь в комментариях, как Вам понравилась статья? Что Вы думаете об этом? Чем лично я (мой блог) смогу Вам помочь? Не забудьте нажать на кнопочку ниже и посмотреть!

ЖДУ Ваши комментарии. И не забывайте рассказывать своим друзьям и знакомым о моем блоге!

Не пропустите!

Подробнее о моих скайп-консультациях на моем блоге ==> вот тут.

Выбрать толковый и проверенный лично мной обучающий курс можно ==> вот тут

Прочитать отзывы о полезных книгам можно ==> вот тут

Получить ОГРОМНОЕ количество схем заработка, ценных видео, полезной информации и даже готовых обучающих курсов можно ==> вот тут

Канал с подробными видео-инструкциями по похудению (мой опыт со 150 кг на 95 кг) ==> вот тут

P.S.S. Обязательно поделитесь этой статьей с друзьями. И добавляйтесь в социальных сети ко мне в друзья, чтобы ничего не пропустить. Все ссылки справа и внизу блога, жду Вас!

С уважением, Александр Жук, автор блога Бизнес в Интернете

Подпишитесь на новости блога чтобы быть ВСЕГДА в курсе:

Нажимая кнопочку «Хочу получать новости» Вы автоматически соглашаетесь с Политикой конфиденциальности

Источник: help-zarabotok.com