Каждый работник торговой сети Пятерочка имеет возможность посетить учебный портал и дистанционно пройти профессиональные курсы и тесты в назначенные сроки.

Регистрация на официальном сайте study.x5.ru открывает доступ к обучающей платформе «Компас X5»:

- Тренировочные тесты с вопросами и ответами по профилю должности.

- Примеры числовых, вербальных и логических SHL тестов.

- Количество пройденных и незавершенных курсов.

- Доступ к литературе на websoft X5.

Вход в учебный портал «study X5» 2018

Вход в учебный портал Study X5 «Пятерочки»

Мультимедийный курс «Работа с программой PX» для компании X5 Retail Group

Обучить сотрудников работе с системой управления производством PX.

Обеспечить знание интерфейса программы.

Предоставить подробные сведения о возможностях торговой программы.

Изучить основные разделы программы и правила организации работы.

Обучить необходимым функциям, которые должен выполнять сотрудник.

ГК «Механика». Партнерская программа

Предоставить возможность самостоятельно отработать алгоритм действий по каждой операции.

Основная идея проекта

Много ли из ваших знакомых читают инструкции по эксплуатации? Или всё же предпочитают старый бытовой метод «научного тыка»? Практика показывает, что инструкции читают единицы. Впрочем, это очевидно. Понятные, логичные мануалы встречаются довольно редко.

А что делать, когда компания автоматизирует бизнес-процессы и сотрудникам необходимо работать с многофункциональным программным обеспечением? Например, с системой учета производства или системой управления проектами?

В этом случае излюбленный метод проб и ошибок недопустим. Ведь в бизнесе цена ошибки слишком велика – неверное действие пользователя приводит к серьезным последствиям, от которых страдает репутация компании, падает выручка, теряется лояльность клиентов.

Как этого избежать? Решений может быть несколько: от «заставить» до замотивировать сотрудников изучить руководство. Но наша задача – не «чтобы сотрудник изучил инструкцию», а чтобы научился работать с ПО. То есть приобрел устойчивый навык.

Для решения этой задачи был разработан электронный курс «Работа с программой PX» для компании X5 Retail Group.

Специфические требования к решению

Администраторы магазинов торговой сети X5 Retail Group.

Время прохождения: 1,5-2 часа.

Доставка курса целевой аудитории: мультимедийный курс передан в формате SCORM.

- Иллюстрированные текстовые слайды с дополнением интерактивными элементами.

- Демонстрации, описывающие алгоритм выполнения операций в программе.

- Симуляции – задания для пользователя, позволяющие проверить, насколько хорошо он усвоил информацию и умеет пользоваться программой. Каждая симуляция представляет собой отдельную операцию.

- Систему обратной связи – дает комментарии по действиям пользователя.

- Счётчик набранных баллов — подсчитывает баллы на протяжении прохождения курса.

Наши компетенции в проекте:

Дилерская программа ГК «САМСОН»

Программирование и тестирование

Дизайн и отрисовка

Методология и сценарий

Study X5 | Вход в учебный портал «Пятерочки»

Важно! При отсутствии учетной записи работника в базе регистрация и дистанционное обучение в личном кабинете X5 — невозможно.

Пройти числовой тест на должность ЗДМ

Главная сложность данного вида теста заключается во временном ограничении по каждому вопросу.

Суть вербального теста

Прохождение вербального теста подразумевает скорость восприятия информации и логическое мышление. К примеру, приводится текст на 1000 символов по узконаправленной тематике, по прочтению которого необходимо дать правильный ответ: утверждение, ложь или отметить недостаточную информативность.

Согласно набранным баллам руководство «X5 Retail Group» определяет рейтинг и в индивидуальном порядке принимает окончательное решение о сотрудничестве.

Рекомендации для прохождения SHL тестов

- Подготовка. Отсутствие практики играет ключевую роль на результат. Обязательно пройдите тренировочные тесты с уклоном на арифметику, а также ознакомьтесь с учебной литературой на портале //websoft.ru

- Концентрация. Не секрет, что обратный отчет секундомера по каждому вопросу ведет к потере концентрации. Соберитесь и сосредоточьтесь, внимательно вдумываясь в каждое предложение.

- Тактика. Помните, правильные ответы на первых минутах опроса придадут уверенность в собственных силах. Оставляйте «нерешаемые» задачи напоследок, положившись на фортуну.

- Сторонняя помощь. В интернет сети можно купить вопросы с ответами от инсайдеров, но с таким подходом Вы точно завалите повторный экзамен!

Учебный портал Study X5 «Карусели»

Все сотрудники сети супермаркетов Карусель могут стать пользователем обучающей платформы, и в удаленном режиме пройти профессиональные курсы и тесты в обозначенные сроки. Для регистрации учетной записи следует посетить страничку study.x5.ru, заполнить соответствующие поля и начать пользоваться порталом, где становятся доступными:

- — учебные тесты с вопросами и ответами, равнозначными занимаемой должности;

- — примеры числовых, вербальных и логических SHL тестирований;

- — литературные издания на софте x5.

Помимо сказанного, в аккаунте можно ознакомиться с информацией об активных и завершенных курсах.

Вход в учебный портал «Карусели»

Для посещения учетной записи работникам сети супермаркетов потребуется посетить страничку www.study.x5.ru, а затем выбрать раздел «Войти», и прописать форме ник и пароль.

При правильно введенных реквизитах система выполнит переадресацию на главную страничку, и вы сможете начать ознакомление с обучающими материалами x5 retail group, начать тестирование на повышение квалификации и пользоваться другими возможностями. А в случае неверного ввода данных, необходимо написать письмо в технический отдел. Как это сделать смотрите на видеозаписи ниже:

При помощи представленного портала можно анализировать и контролировать итоги тестов, за прохождение которых все сотрудники получают очки. Последние вносятся в специальную базу, и на основании полученных данных руководство оценивает результаты, а после принимает решения касательно продвижения по карьерной лестнице. Результаты приходят пользователям посредством письма на внесенный при регистрации e-mail.

Как успешно пройти тесты в Карусели

- Решать тесты необходимо в спокойной обстановке, предварительно хорошенько отдохнув. Также необходимо убедиться в стабильности интернет соединения.

- Не нужно пытаться купить тесты с ответами, т.к. последние изменяют очень часто и можно прогадать.

- Проходя числовой тест обязательно потребуется взять удобный калькулятор и тетрадь с ручкой для записи промежуточных вычислений.

- При прохождении вербального теста также понадобится запись всех тезисов, выделенных в момент прочтения текста. Так вы сможете лучше усвоить материал, а после провести его качественный анализ.

- Ну и естественно не нужно игнорировать подготовку, которая обязательно улучшит шансы на успешное прохождения тестирования.

«Перекресток» Вход в учебный портал study X5

- X5 Retail Group специально для сотрудников сети магазинов Перекресток предлагает обучающий портал study.x5. На данном портале сотрудник магазина Перекресток может проходить дистанционное обучение. Также портал study.x5 предлагает для прохождения различные тесты для повышения квалификации персонала данной сети.

- Как попасть на портал. Чтобы попасть на обучающий портал study.x5 необходимо воспользоваться прямой ссылкой в конце статьи. После этого Вы попадаете на страницу этого ресурса, как показано на изображении.

- Для входа в обучающий портал сотрудника Перекресток необходимо нажать на кнопку ВХОД, далее появится окно, в которое необходимо ввести свой логин и пароль и снова нажать кнопку ВХОД.

- Если Вы нажимаете на ВХОД и ничего не происходит, значит Ваш пароль или логин не верны и нужно восстановить свой пароль или написать администратору и узнать свой логин. Для этого нажимаем на кнопку ОТМЕНА и попадаем на страницу ошибки.

- Чтобы опять попасть на главную страницу, в адресной строке браузера удаляем все слова до RU или нажимаем кнопку НАЗАД или пользуемся ссылкой в конце статьи. После этого под кнопкой ВХОД нажимаем НАПОМНИТЬ ПАРОЛЬ.

- В появившемся окне нужно написать свой логин или свою почту которые Вы указывали при регистрации и на эту почту придет пароль. Если при нажатии кнопки НАПОМНИТЬ Вам пишут, что данного логина или почты нет на ресурсе, значит нужно писать администратору.

- Для этого необходимо нажать над кнопкой НАПОМНИТЬ на ссылку направить письмо администратору. Но если у Вас не запущен почтовик, то ничего не произойдет. Поэтому берем этот адрес (Этот адрес электронной почты защищён от спам-ботов. У вас должен быть включен JavaScript для просмотра.) и пишем администратору.

Прямая ссылка для Входа в обучающий портал X5 Retail Group для сотрудников Перекресток study.x5.ru

study x5 ru учебный портал Пятерочка вход для сотрудников

Нынешний век характеризуется активным процессом обучения. Люди все больше хотят быть профессионалами своего дела. Успешные компании тратят время, денежные средства для обучения персонала. Руководство Пятерочки серьезно относится к квалификации принятых для работы сотрудников. Рассмотрим функциональность обучающего портала Study X5 ру.

Вход в портал Study X5 по логину и паролю

Портал x5 является дистанционной площадкой обучения работников корпорации. Интернет ресурс помогает сотрудникам компании изучать дистанционные курсы, сдавать необходимые для успешного выполнения обязанностей проверочные работы.

С помощью регистрации возможно:

- прохождение тренировочных тестов, согласно занимаемой должности:

- ознакомление с числовыми, логическими, вербальными тестами;

- учет пройденного материала;

- предложение прочтения учебной литературы websoft х5.

Авторизация доступна работникам сети. Посетить портал возможно с помощью перехода на домен стади х5 ру. В качестве браузера следует выбирать мозилу. Регистрационные данные выдаются сотрудникам при поступлении на работу. Вход осуществляется ежесекундно.

Пройти числовой тест на должность ЗДМ

Способности сотрудников анализируются посредством получения результатов прохождения тестов. Для получения должности замдиректора магазина необходимо пройти числовой и вербальный тест. Суть числового теста заключается в математическом анализе предоставленной информации. Опытные сотрудники советуют заранее подготовить ручку, листик и калькулятор.

Суть вербального теста

Для успешного прохождения тестов ознакомьтесь со справочной литературой вебсофт. Не смотря на иностранные названия платформы, имеющейся литературы, домен ru свидетельствует о доступном, внятном изложении материала посредством использования русского языка. Через прочтение материала получится проще осуществить прохождение тестирований. Вербальный тест подразумевает прочтение и анализ текста.

Пример числового теста для директора и ЗДМ

Точные примеры тестов привести сложно, не пытайтесь найти ответы на вопросы через интернет. Материалы тестирований проходят обновление раз в несколько месяцев. Сайт помогает сотрудникам повысить уровень знаний. Руководители благодаря проверочным функциям портала могут подобрать на высшие управленческие позиции универсамов более квалифицированные кадры. Учебная информация поможет не только получить определенный уровень квалификации, но и улучшить профессиональные навыки для дальнейшего плодотворного развития.

Источник: skidka02.ru

Расширение .gk

The GK file is an AutoGK Script. AutoGK (Auto Gordian Knot) is a reliable and complete application for ripping DVDs and creating high-quality backups.

Область применения: AutoGK

Название программы: —

MIME-тип: application/octet-stream

Магия байт (HEX): —

Магия строки (ASCII): —

Расширения, связанные с:

.pbb Personal Book Builder Data

.xodo Xodo Internal Data

.neon NEON Encoded Data

.hjson HJSON Format Data

.fim Fest3D Waveguide Modes Data

Другие типы файлов могут также использовать .gk расширение файла. Если у вас есть полезная информация о .gk расширение, написать нам!

Возможно ли, что расширение файла с ошибками?

Строим безопасную разработку в ритейлере. Опыт интеграции с кассовым ПО GK

Что самое сложное в проектной работе? Пожалуй, свести к общему знаменателю ожидания от процесса и результата у заказчика и исполнителя. Когда мы начинали внедрять безопасную разработку в группе GK-приложений (кассового ПО) крупного ритейлера, то на входе имели вагон времени и задачи снижения уязвимостей в коде. А вот что и как нам пришлось решать на практике, мы вам расскажем под катом.

Кстати, это уже третий пост, в котором мы делимся своим опытом выстраивания процесса безопасной разработки для крупного ритейлера. Если пропустили, можете прочитать первые две части: о безопасной разработке порталов и мобильных приложений и о безопасной разработке в группе приложений SAP.

О проекте

С этого скоупа мы начинали, когда пришли к заказчику. Согласно стартовому плану проекта, у нас были довольно вольготные сроки его реализации. Мы очень радовались, наивно думая, что сможем вести несколько проектов одновременно. В итоге мы почти все время уделяли именно кассовому ПО, потому что все оказалось гораздо сложнее. В целом, это стало самым сложным направлением интеграции, поскольку здесь требовалась наиболее серьезная автоматизация процесса.

Во-первых, мы столкнулись с мощной бюрократической машиной. Каждое действие требовало постоянных согласований, внесения в них правок, отчётов, их исправлений, запросов, ожиданий ответов и получений уточнений, которые меняли подходы и требовали серьёзных трудозатрат. А во-вторых, – с тем, что у представителей заказчика не было ни желания, ни времени нам помогать.

GK

GK – это по сути фреймворк, на основе которого можно создавать свою кастомизацию кассового ПО. Заказчик несколько лет назад выкупил у GK некоторую часть исходного кода этого софта для создания собственной версии, соответственно, это направление представляло собой очень большую группу разработки. Большая часть ПО написана на языке Java (90% проектов). Встречались и некоторые проекты, написанные на C++ с использованием довольно древних библиотек, поскольку аппаратное обеспечение было заточено под этот стек технологий. Для Windows – под Windows Server 2008 и под набор библиотек для Visual Studio, для которых данная версия ОС была последней совместимой.

В группе имелись свои жесткие процессы разработки, свои релизные циклы. Процесс ветвления был похож на Gitflow с основной веткой разработки и feature-ветками под разнообразные задачи. Однако feature-ветки могли быть в статусе разработки месяцами (часто готовые к merge, но заброшенные) и вливались прямо перед релизом, в который они по плану должны были войти.

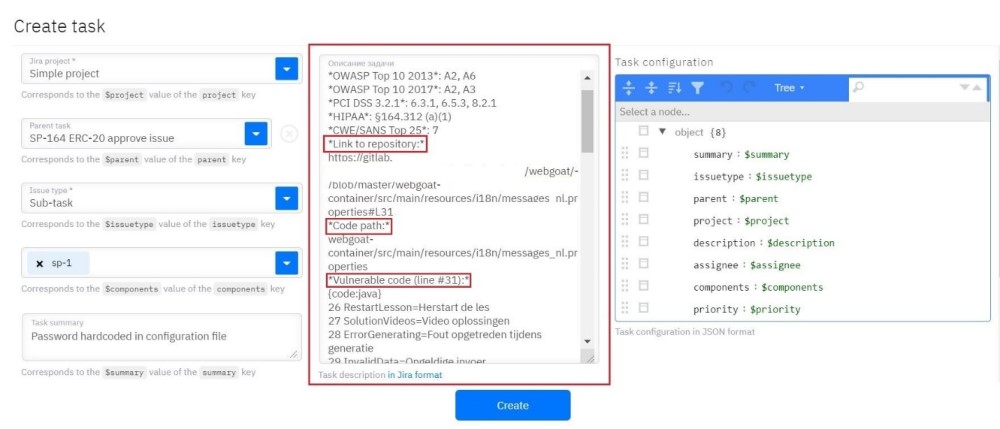

Помимо внедрения в CI/CD мы еще внедрялись и в Jira, для чего нам пришлось создать отдельную сущность для классификации задач «уязвимость». Этот вид задачи позволял заводить уязвимости внутри Jira в соответствии с процессом разработки и работы с таск-трекером.

Направление GK имело длинный процесс разработки, когда создается feature на какой-либо функционал, а потом эта feature-ветка может жить очень долго отдельно от основной ветки разработки. Ее могут верифицировать, но не могут влить в master или development почти вплоть до самого релиза ввиду технических сложностей регрессионного тестирования и т.п.

Решение для интеграции

Когда мы пришли в группу GK внедрять Solar appScreener, мы были удивлены огромным количеством кода в проектах этого направления и предложили стандартный вариант сканирования основной ветки разработки. Разработчики сказали, что они тоже хотят получать информацию об уязвимостях и тоже хотят пользоваться анализатором, но не так, как офицеры безопасности. Им нужна была автоматизация проверки на уязвимости: единая точка входа в виде GitLab, где можно видеть все изменения. Чтобы на сканирование автоматически запускался код не только основной ветки разработки, но и всех побочных веток. При этом нужен был автоматизированный запуск из Jira и по просьбе заказчика полуавтоматизированный – из Jenkins и GitLab.

В итоге мы решили, что самым простым способом анализа ветки (в особенности для «долгих» feature-веток) будет запуск сканирования таким образом, чтобы задача в Jira при ее полном завершении (финальном push-е) переводилась в статус in review. После чего она попадала к специалисту, который может принять изменения и дать добро на старт сканирования кода на уязвимости. Иначе анализ кода по каждому push-у разработчика в репозитории создал бы адскую нагрузку и на людей, и на технику. Разработчики комитили код в репозитории не реже раза в пять минут, и при этом проекты порой содержали по 3,5 млн строк кода, одно сканирование которого, соответственно, длилось 6-8 часов. Такое никакими ресурсами не покроешь.

Стек технологий

Теперь немного о том, какой набор технологий использовался в проекте. GitLab – в качестве системы контроля версий, Jenkins – в качестве CI/CD-системы, Nexus – в качестве хранилища артефактов и Jira в качестве системы отслеживания задач. При этом сами разработчики взаимодействовали только с Jira и с GitLab, тогда как с Jenkins – инженеры, а с Solar appScreener – безопасники. Вся информация об уязвимостях в коде присутствовала в GitLab и Jira.

Поэтому пришлось организовать процесс сканирования следующим образом: в Jira задача переводилась в in review через Jenkins, так как была необходима сборка. Имелся целый стек из Jenkins-плагинов и скриптов, которые получали веб-хук из Jira. То есть помимо вида задачи «уязвимость» нам пришлось создавать в Jira еще и веб-хуки, которые при изменении проекта в GK отправлялись в Jenkins и требовали дополнительных шагов по настройке и серьёзной доработке двусторонней интеграции. Процесс был таким: когда в GK обновлялась какая-либо задача, Jira проверяла, соответствует ли эта задача тем, которые должны отправляться в Jenkins, а именно — является ли это задачей разработки. И только после этого веб-хук уходил в Jenkins, который парсил веб-хук и на основе тела запроса понимал, какому репозиторию в GitLab и какой группе работ (job-ов) нужно запускаться.

Разработчики GK выставили ряд требований при заведении задач в Jira, и мы старались их использовать по полной, чтобы получить максимальное количество информации. Благодаря этому мы смогли правильно матчить репозитории в GitLab и ветку, которую мы должны были стянуть из конкретного репозитория для ее запуска на анализ. В требованиях мы жестко прописали, что ветка в GitLab обязательно должна содержать в названии номер задачи в Jira. В принципе, это best practice, который используется повсеместно – в самой задаче должны быть метки, маркирующие, к какой части приложения/системы относится проблема.

На основе веб-хука, в котором содержалось название проекта, метки, поля с компонентами, а также ключ самой задачи и т.п., происходило автоматическое определение необходимости запуска всех задач. Часть проектов получала ответ всех значений «удовлетворительно» и после этого отправлялась на сканирование. А именно: поступал запрос в GitLab, проверялось наличие в нем данной ветки разработки, и при подтверждении система запускала сканирование новой части кода этой ветки в Solar appScreener.

Учитываем пожелания

Кадр из мультфильма «Вовка в тридевятом царстве»

Поскольку уязвимостей в GK-проектах было десятки тысяч, разработчики не хотели видеть их все. Меж тем в коде содержались порой критичные уязвимости: вставленные в код пароли, отраженные межсайтовые скриптинги, SQL-инъекции и т.п.

Разработчики планировали исправлять уязвимости в бэклоге, а прежде всего хотели видеть изменения: то есть появившиеся в новом коде уязвимости по сравнению с кодом предыдущей версии.

Однако реализованные в нашем продукте механизмы не подразумевают инкрементальный анализ для Java: анализируется байт-код, и невозможно проверить только измененные файлы, потому что теряется связность кода. Изменился один файл, использующий несколько библиотек или других пакетов, которые принадлежат тому же исходному коду, – тогда и вся информация об уязвимости теряется. Поэтому мы сразу обозначили заказчику, что в данном случае возможен анализ исходного кода только целиком, и предложили следующую схему.

Как и для остальных проектов компании, мы выстроили для GK соответствие проекта в GitLab проекту в Solar appScreener, а дополнительно провели корреляцию с веткой разработки. Чтобы разработчикам и офицерам ИБ было проще искать, мы создали файл с реестром названия группы репозиториев, конкретного проекта из этой группы и ветки в Solar appScreener.

Кроме того, разработчики хотели видеть комментарии с изменениями сразу в GitLab, и вот как мы это сделали.

Интеграция с GitLab

Сначала мы сканировали основную ветку разработки для каждого репозитория, от которой шла ветка с изменениями. Поскольку разработчики хотели видеть комментарии с изменениями сразу в GitLab, мы договорились, что если ветка переведена в статус in review, это значит, что уже есть соответствующий merge request на ее вливание.

Система проверяла, что merge request был действительно открыт, и если это подтверждалось, то Solar appScreener анализировал основную ветку разработки. Затем он сканировал ветку с изменениями, строил diff, выгружал его, получал только новые уязвимости, брал из них критичные (наш инструмент позволяет настраивать уровни критичности) и преобразовывал их описание в формат текстовых сообщений со ссылкой на данное вхождение в конкретном проекте в Solar appScreener (см.скриншот ниже). Эти сообщения отправлялись в GitLab в виде дискуссии от имени технической учетной записи. В merge request вместе с измененным кодом можно было увидеть непосредственно строку срабатывания. Её сопровождал адресованный конкретному разработчику комментарий в GitLab типа «вот здесь содержится уязвимость, пожалуйста, поправьте или закройте ее».

Таким образом, между этими двумя сканированиями мы выявляли изменения, которые привнес разработчик. Если количество уязвимостей увеличивалось, это обязательно отражалось в комментариях отчёта. Такая схема была очень удобна для всех участников, потому что в GitLab сразу же появлялись неразрешенные дискуссии, а это значит, что merge request влить нельзя. И ответственный за approve merge request’а видел, что разработчик допустил уязвимости, и их нужно закрыть.

Интеграция с Active Directory

Чтобы просматривать уязвимости через Solar appScreener, разработчикам нужны были права. Поэтому помимо всей интеграции с системами разработки и со всеми тремя скоупами мы еще интегрировались и с сервисами Active Directory. Для нас некоторую сложность представляло то, что у заказчика был чудовищно большой AD с миллионом вложенных групп, что потребовало множества оптимизаций. То есть помимо внедрения CI/CD нам приходилось в процессе решать много сопутствующих задач настройки, адаптации и оптимизации (см. скриншот ниже).

Что касается интеграции с Active Directory, разработчики GK не хотели настраивать параметры доступа в ряд проектов Solar appScreener непосредственно в AD, потому что они не были владельцами этого ресурса. В компании процесс выдачи прав доступа выглядел следующим образом: если разработке нужно было внести нового человека в группу, приходилось писать заявку в техподдержку. Там определяли, кому именно отправлять данный запрос, кто отвечает за выдачу подобных прав, действительно ли можно выдать этому человеку права, авторизованы они или нет и т.п.

Это трудоемкий процесс, которым разработчики не управляли, в отличие от GitLab.Поэтому они попросили организовать интеграцию с AD следующим образом. Они разрешают видеть уязвимости не только техвладельцам системы и офицерам безопасности, как это было сделано для других направлений, но и сделать матчинг прав в GitLab.

То есть если человек имеет права разработчика и выше (maintainer, владелец репозитория), то он может просматривать соответствующие проекты в Solar appScreener, которые относятся к этому репозиторию. Когда в Solar appScreener создавался новый проект, система запрашивала имена всех, кто состоит в GitLab в данном репозитории с уровнем доступа выше разработчика.

Список выгружался, поступало обращение в анализатор кода, который в свою очередь отправлял запрос в AD с добавлением списка отобранных людей. Все, кто состоял в данном репозитории в GitLab, получали автоматические права через свои AD-учетки на доступ к проекту в Solar appScreener. В конце всей цепочки генерился pdf-файл с отчетом по уязвимостям из анализатора кода. В отчете содержался diff, который рассылался списку пользователей проектов GK на электронную почту.

Резюме

Реализованная интеграция с кассовым ПО GK – это пример весьма масштабного проекта внедрения и автоматизации в компании процесса безопасной разработки, который был выстроен не только вокруг службы информационной безопасности, но и вокруг разработчиков. Причем в этой группе проектов так же, как и в других группах, параллельно шли сканирования основной ветки разработки: офицеры безопасности тоже заводили задачи в Jira и их верифицировали. Уязвимости заносились в бэклог и позже исправлялись.

Разработчики получили для себя удобный инструмент, встроенный в привычную среду и workflow. Так как они выбрали для себя порог из топ критических уязвимостей, которые довольно редко возникают, их нагрузка несильно возросла после внедрения. В итоге довольны оказались все участники проекта: и те, кто стремился повысить безопасность кода, и те, кому приходилось исправлять уязвимости.

Если у вас есть собственный опыт реализации практик безопасной разработки, пожалуйста, поделитесь им в комментариях!

Напомним: это третья часть цикла статей о построении процесса безопасной разработки в крупном ритейлере. В следующем посте будем подводить итоги работы над этим масштабным проектом: поговорим о том, чему мы научились в процессе, и какое развитие получил наш инструмент благодаря такому опыту.

Подозреваете что ваша Веб камера следит за вами? Присоединитесь к нашему ТГ каналу и сделайте свою технику неприступной.

Источник: www.securitylab.ru