ТЕНДЕНЦИЯ РАЗВИТИЯ КОМПЬЮТЕРНЫХ ВИРУСОВ И СОВРЕМЕННЫЕ СРЕДСТВА АНТИВИРУСНОЙ ЗАЩИТЫ

Муталлапова В.А.

Работа в формате PDF

Текст работы размещён без изображений и формул.

Полная версия работы доступна во вкладке «Файлы работы» в формате PDF

Впервые термин «компьютерный вирус» был озвучен в 1983 году американским ученым Фредом Коэном, но программы, подходящие под это описание, существовали и ранее. В 1975 году появился вирус TheCreeper, не причинявший вреда, а лишь выводил сообщение на экран. Но он уже умел самостоятельно распространяться по сети, став первым сетевым вирусов в истории.

Он же породил и первый антивирус – программа Reeper, которая являлась, по сути таким же сетевым вирусом. Reeper распространялась по сетям, никак себя не проявляя, а если ей удавалось находить на компьютере TheCreeper – она его удаляла. В 1990-х гг. существенно расширился ассортимент вредоносных программ, и в наше время не способна подхватить вирус разве что микроволновая печь.

РАБОТА В REAPER С НУЛЯ. САМОЕ ВАЖНОЕ. Основная база знаний для работы | Reaper |

КПК и мобильные телефоны, долгое время считавшиеся неуязвимыми, ныне часто подвергаются заражению. Защищенных ОС в наше время не осталось. ОС Mac, вирусов для которой не существовало, перестала быть абсолютно безопасной: 16.02.2006 г. был официально подтвержден факт обнаружения первого вируса для данной ОС.

Рассмотрим наиболее распространенные вредоносные ПО, опубликованные компанией CheckPoint в октябре 2015 г.

Три наиболее распространенных вида вредоносного ПО специализируются на удаленном управлении зараженным ПК, которое позволяет им использовать компьютер для DDoS-атак или рассылки спама. Также значительно увеличились случаи атак с использованием двух видов вредоносных программ для кибервымогательства и кражи данных пользователей.

Топ-3 семейства вредоносных программ, на которые в октябре пришлось около 40% обнаруженных атак:

Conficker- 20% всех нападений было осуществлено с помощью этого вида ПО, в то время как в сентябре на него пришлось 28% атак. Инфицированный компьютер управляется ботом, который обращается за получением инструкций к своему командному серверу. Conficker также отключает службы безопасности системы, оставляя компьютеры еще более уязвимыми к воздействию других вирусов.

Sality- второй по распространенности тип, на который приходится 10% всех обнаруженных атак. Вирус атакует Windows-платформы, позволяя своему оператору осуществлять удаленные действия и загрузки других вредоносных программ в зараженные системы. Главная цель Sality- как можно дольше оставаться в системе, предоставляя возможности удаленного контроля и установки других вирусов.

Cutwail- третий по распространенности вид -ботнет, который чаще всего используется для рассылки спама, а также DDoS-атак.

Злоумышленники также используют в качестве целей мобильные устройства, чтобы получить доступ к критически важным данным. Три наиболее распространенных вида вредоносного ПО для мобильных устройств в октябре -это программы для Android:

Reaper за 13 минут. Краткий гайд по программе.

Ztorg- троян, использующий root-полномочия для скачивания и установки приложений на мобильный телефон без ведома пользователя. В сравнении со статистикой за сентябрь использование этого вируса выросло на 30%.

Xinyin- известный как троян-кликер для клик-фрода на китайских рекламных сайтах.

Plankton- троян, который собирает данные и отправляет на удаленный сервер. Он способен загружать дополнительный код и запускать его на устройства, а также принимать и исполнять разные команды от командного сервера.

Защитить ПК от вредоносных ПО может антивирусные программы, которые дадут пользователю все необходимые инструменты для защиты от троянов и вирусов, предотвратят заражение компьютера, заблокируют вредоносный сайт. Рассмотрим популярные антивирусные программы.

AvastFreeAntivirus — отличный бесплатный антивирус, который заслужил признание миллионов пользователей по всему миру благодаря своей надежной защите от троянов и вирусов в реальном времени. Новая версия Avast может похвастаться обновленным интуитивным интерфейсом, несколькими новыми функциями AutoSandbox (позволяет автоматизировать процесс помещения подозрительных файлов в «песочницу», где можно будет провести полный анализ файла и, при необходимости, вылечить его) и обновленным IntelligentScanner, улучшенным быстродействием и, главное, одной из самых широких баз вирусов в мире.

360 TotalSecurity — мощный набор инструментов для поддержания операционной системы в порядке, который включает в себя современный антивирус, твикер для оптимизации и инструмент для очистки системы от мусора.

PandaAntivirusPro служит одной единственной цели — она защищает компьютер пользователя от наиболее известных видов виртуальных угроз.

AVG Anti-VirusFree — популярный антивирус основной характерной чертой которого является глубокая интеграция в систему и которомы можно абсолютно бесплатно пользоваться. Программа автоматически сканирует файлы и программы при их запуске, что позволяет избежать заражения вирусами, троянами и шпионскими программами. Также программа предоставляет пользователю сканер, настраиваемый по расписанию.

ESET NOD32 SmartSecurity — замечательное комплексное решение для защиты вашего компьютера от различного рода виртуальных угроз. Вирусы, трояны, руткиты, рекламное ПО, спам — все это легко забывается после установки этого замечательного антивируса. «Лучшая защита — это нападение», — вероятно считают программисты ESET, так как по умолчанию на Нод32 выставлены довольно агрессивные настройки по сканированию и уничтожению угрозы.

Dr.WebAntivirus — бесплатное антивирусное решение для обнаружения и уничтожения вирусов и другого вредоносного ПО. Благодаря эффективному эвристическому анализатору, Доктор Вэб легко обнаруживает новые неизветные виды виртуальных угроз даже в социальных сетях, а проактивная многоступенчатая защита ограждает систему от любой опасности во время интернет сёрфинга или использования непроверенных носителей информации. Составлением база занимаются независимые лаборатории что повышает качество базы вирусов.

В данной статье мы рассмотрели наиболее распространенные вредоносные ПО и антивирусные программы. Для защиты от вирусов не достаточно установить антивирус, необходимо как можно чаще следить за его обновлением, быть внимательнее при работе в Интернете не переходить по неизвестным ссылкам и не скачивать подозрительные файлы.

Список использованных источников.

- Михайлов А. В.Компьютерные вирусы и борьба с ними. Диалог — МИФИ, 2012. -148 с. ISBN 978-5-86404-236-6;

- CheckPoint[Электронный ресурс]: https://goo.gl/pf5P1m;

- Рейтинг антивирусов [Электронный ресурс]: https://goo.gl/QdDEPA;

4.Тенденции развития современных вредоносных программ[Электронный ресурс]:

Источник: scienceforum.ru

Creeper and Reaper, the First Virus and First Antivirus in History

Computer archaeology is peculiar in that it contains small stories that offer great references. We have all heard of some of them.

Computer science is a young technique, but it has evolved so much and so quickly that it has developed a whole world of small historical events, almost mythological, which ended up giving rise to very widespread phenomena that affect, nowadays, our daily life.

Who doesn’t know about computer viruses? Who hasn’t suffered from one of them? Malware is an unpleasant reality that can be encountered by any user of computer devices; sometimes a simple annoying curiosity, other times a real problem, the truth is that the virus, Trojans, spyware, malicious software in short, is a problem that all IT users must deal with at any given time.

But where did this annoying and ill-intentioned software come from? Who came up with the idea of annoying other people’s computers? In this article we will know the origins of the idea, and even the first attempt to stop viruses, through the first antivirus in history.

The history of Creeper and Reaper

“I’m the Creeper: catch me if you can.”

It was 1971, and this message began to appear before the astonished eyes of the few users who handled the computers that were part of ARPANET (the original network that, with the passage of time, would give rise to the Internet). What did that enigmatic phrase mean?

This was the business card of Creeper, the first computer virus in history, developed by Bob Thomas, a programmer at BBN Technologies.

Although his message was disconcerting, Thomas’s intention was not harmful. His objective was to create a program to confirm, in practice, whether this could be moved between computers. And he achieved that.

However, Creeper was totally harmless, and had nothing to do with the harmful viruses that developed years later. After “infecting a computer”, Creeper would display its message, start printing a file and, before the printing was finished, jump to the next computer across the network, disappearing from the first.

Although its mechanism may seem very simple, it is important to bear in mind that it was the first time that software capable of being automatically transmitted from one computer to another was created. This led not only to the practical confirmation of the ideas already enunciated by John von Neumann in the 1940s, but also to the creation of his nemesis, the first anti-virus in history: Reaper.

Reaper was clearly an answer to Creeper. Just pay attention to its name; while Creeper means “creeper”, Reaper means “pruner”. Now it all makes sense.

There’s no reliable record of who developed Reaper. Some versions claim that it was Bob Thomas himself, while others claim that it was the work of Ray Tomlinson, the famous creator of e-mail.

The truth is that Reaper was very effective in its purpose: as soon as it detected Creeper’s attack, it removed it from the system, preventing it from spreading to other computers.

Some would question Creeper’s “viral” character, as it did not multiply, but travelled from one computer to another. In fact, both the concept of virus and the concept of antivirus did not exist at that time (dating back to the 1980s). However, for those who are not convinced that Creeper was really the first virus, we could speak of the first virus in history, which was also malicious: Rabbit.

Rabbit and the first malicious viruses

Rabbit arrived very shortly after Creeper, in particular after a year, in 1972. The main difference is that Rabbit reproduced itself on the infected computer, until it invaded the system and caused it to crash.

Years later, some of its successors arrived, such as Elk Cloner, in 1981, which affected the Apple II, and was transmitted through the operating system’s boot diskettes, or BRAIN, the first PC virus, developed in 1986.

The history of BRAIN is interesting, and deserves a small excerpt. BRAIN was one of the first mass spread viruses (it infected some 20,000 computers at the time, which is no small figure) and was transmitted through the illegal copies of MS-DOS, in order to control them and prevent their spread. Once inside the system, it would send a message to the user warning them of the infection and providing contact details in order to provide a solution.

The truth is that this small history of viruses and antivirus serves to highlight a fact that we live every day: in the world of computers it is not easy to know what small event could end up becoming a global phenomenon. The concept developed in an anecdotal and harmless experiment, such as Creeper, ended up perverting itself to the point of giving rise to a problem that affects anyone, and has even generated the creation of millionaire companies, such as antivirus manufacturers, whose main activity consists, precisely, in putting an end to the descendants of the small creeper.

And now that you know the history of Creeper and Reaper, how about getting to know Pandora FMS?

If you work in the IT sector or if, for example, you have a company that works with Information Technologies, you are probably interested in getting to know what a monitoring software like Pandora FMS can do for you.

Since Pandora FMS is flexible monitoring software, which is capable of monitoring devices, infrastructures, applications, services and business processes.

Do you want to know better what Pandora FMS can offer you? Click here:

https://pandorafms.com

Or you can also send us any query you may have about Pandora FMS. You can do it in a very simple way, thanks to the contact form that can be found at the following address: https://pandorafms.com/contact/

The team behind Pandora FMS will be delighted to assist you!

And don’t forget to have a look at the other articles that we have published in this blog, we are pretty sure that you will like them. What did you think of this article about creeper and reaper?

Leave us your opinion in the comments section below.

We will be happy to answer all your questions.

![]()

El equipo de redacción de Pandora FMS está formado por un conjunto de escritores y profesionales de las TI con una cosa en común: su pasión por la monitorización de sistemas informáticos.

Pandora FMS’s editorial team is made up of a group of writers and IT professionals with one thing in common: their passion for computer system monitoring.

Источник: pandorafms.com

Презентация на тему Операционные системы и среды. История развития компьютерных вирусов

Будучи изначально творчеством вирусописателей-исследователей, компьютерные вирусы стали оружием в руках интернет-преступников. История появления и эволюции компьютерных вирусов, сетевых червей, троянских программ зародилась в 1980-х годах. Примитивные вирусы постепенно превращались в сложные

- Главная

- Информатика

- Операционные системы и среды. История развития компьютерных вирусов

Слайды и текст этой презентации

Слайд 1История развития компьютерных вирусов

ГБОУ СПО №36 КДПИ

им. К.Фаберже

Операционные системы и среды

Слайд 2 Будучи изначально творчеством вирусописателей-исследователей, компьютерные вирусы стали

оружием в руках интернет-преступников.

История появления и эволюции

компьютерных вирусов, сетевых червей, троянских программ зародилась в 1980-х годах. Примитивные вирусы постепенно превращались в сложные технологические разработки, осваивали новые ниши, проникали в компьютерные сети. Идея вируса, заражающего другие программы и компьютеры, за двадцать лет трансформировалась в криминальный бизнес.

Слайд 3 Одновременно происходило зарождение и становление индустрии антивирусной.

Появившись в конце 1980-х, первые антивирусные разработки

получили большую популярность, через 10 лет став обязательным к использованию программным обеспечением.

Слайд 4Этапы развития

Слайд 5Вирусы 1970-1975х годов

В начале 1970-х годов в

прототипе современного интернета — военной компьютерной сети

APRANET — был обнаружен вирус Creeper, который перемещался по серверам под управлением операционной системы Tenex.

Creeper был в состоянии самостоятельно войти в сеть через модем и передать свою копию удаленной системе. На зараженных системах вирус обнаруживал себя сообщением: «I’M THE CREEPER : CATCH ME IF YOU CAN», которое выводилось на дисплей или на принтер.

Для удаления вируса была написана первая антивирусная программа Reeper, которая аналогичным образом распространялась по сети, удаляла обнаруженные копии Creeper и затем самоликвидировалась.

Слайд 6 Другие компьютерные легенды гласят, что также в

начале 1970-х на мейнфреймах этого времени появляется

программа, получившая название «Кролик» (Rabbit). Эта программа клонировала себя, занимала системные ресурсы и таким образом снижала производительность системы. Достигнув определенного уровня распространения на зараженной машине «Кролик» нередко вызывал сбой в её работе.

Скорее всего «Кролики» не передавались от системы к системе и являлись сугубо местными явлениями — ошибками или шалостями системных программистов, обслуживавших компьютер.

Слайд 7 Другой инцидент произошел на системе Univac 1108

с игрой Pervading Animal. При помощи наводящих

вопросов игра пыталась определить имя животного, задуманного играющим. В программе была предусмотрена возможность самообучения: если ей не удавалось отгадать задуманное человеком название, игра предлагала модернизировать себя и ввести дополнительные наводящие вопросы.

Модифицированная игра записывалась поверх старой версии, а также копировалась и в другие директории — для того, чтобы сделать результат работы доступным и другим пользователям. В результате, через некоторое время все директории на диске содержали копии Pervading Animal.

Слайд 8 Однако позднее все решилось гораздо проще: для

компьютеров Univac была выпущена новая версия операционной

системы, в которой изменениям подверглась структура файловой системы, и игра потеряла возможность размножаться.

Это была новая версия игры, целью которой было заменить все копии своей предшественницы, а затем удалить и себя саму.

В те времена такое поведение программы вряд ли могло понравиться инженерам и менеджерам компаний, и через некоторое время был запущена «программа-охотник» (Hunter).

Слайд 9Вирусы 1980-1986х годов

«Глобальная сеть» серверов BBS становится

популярной и в результате привлекает внимание программистов-хулиганов.

Появляется большое количество разнообразных «троянских коней» — программ, не имеющих способности к размножению, но при запуске наносящих системе какой-либо вред.

Компьютеры становятся всё более и более популярными. Появляется всё больше и больше программ, авторами которых являются не фирмы-производители программного обеспечения, а частные лица. Развитие телекоммуникационных технологий даёт возможность относительно быстро и удобно распространять эти программы через серверы общего доступа — BBS (Bulletin Board System).

Слайд 10 В результате своей массовости он стал жертвой

первого документально зафиксированного компьютерного вируса — некто

Richard Skrenta, один из миллионов пользователей Apple II, догадался разработать для этого компьютера саморазмножающуюся программу-вирус.

Apple II, разработанный в 1977, стал одним из наиболее успешных персональных компьютеров того времени.

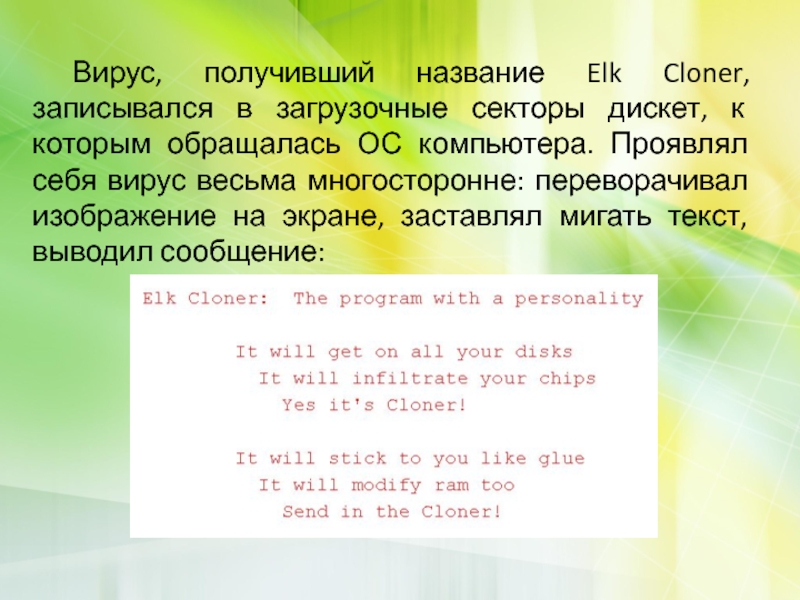

Слайд 11 Вирус, получивший название Elk Cloner, записывался в

загрузочные секторы дискет, к которым обращалась ОС

компьютера. Проявлял себя вирус весьма многосторонне: переворачивал изображение на экране, заставлял мигать текст, выводил сообщение:

Слайд 12 Фред Коэн, родоначальник компьютерной вирусологии того времени,

на семинаре по компьютерной безопасности в Лехайском

университете (США) демонстрирует на системе VAX 11/750 вирусоподобную программу, способную внедряться в другие объекты.

Годом позже, на 7-й конференции по безопасности информации, он дает научное определение термину «компьютерный вирус» как программе, способной «заражать» другие программы при помощи их модификации с целью внедрения своих копий.

Слайд 13 Зарегистрирована первая глобальная эпидемия вируса для IBM-совместимых

персональных компьютеров. Вирус Brain, заражающий загрузочные сектора

дискет, в течение нескольких месяцев распространился практически по всему миру.

Причина такого «успеха» заключалась в полной неподготовленности компьютерного общества к встрече с таким явлением, как компьютерный вирус: антивирусных программ просто не было, а пользователи, в свою очередь, ничего не знали о новом компьютерном бедствии.

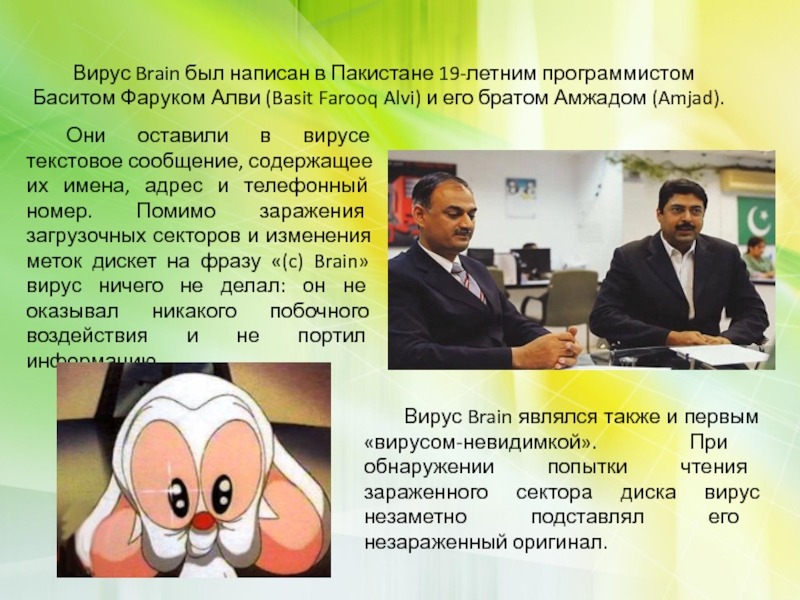

Слайд 14 Они оставили в вирусе текстовое сообщение, содержащее

их имена, адрес и телефонный номер. Помимо

заражения загрузочных секторов и изменения меток дискет на фразу «(c) Brain» вирус ничего не делал: он не оказывал никакого побочного воздействия и не портил информацию.

Вирус Brain являлся также и первым «вирусом-невидимкой». При обнаружении попытки чтения зараженного сектора диска вирус незаметно подставлял его незараженный оригинал.

Вирус Brain был написан в Пакистане 19-летним программистом Баситом Фаруком Алви (Basit Farooq Alvi) и его братом Амжадом (Amjad).

Слайд 15 Опытный образец программы, получившей название Virdem и

имевшей такую способность, был представлен Бюргером в

декабре 1986, в Гамбурге, на форуме компьютерного андеграунда Chaos Computer Club, который в то время собирал хакеров, специализировавшихся на взломе VAX/VMS-систем.

В том же году немецкий программист Ральф Бюргер (Ralf Burger) открыл возможность создания программой своих копий путем добавления своего кода к исполняемым MS-DOS-файлам формата COM.

Слайд 16Вирусы 1999 года

В январе разразилась глобальная эпидемия

почтового интернет-червя Happy99 (также известного как Ska).

По сути, это был первый современный червь, открывший новый этап в развитии вредоносных программ. Он использовал для своего распространения программу MS Outlook, являющуюся корпоративным стандартом в США и во многих странах Европы.

Слайд 17 26 марта: глобальная эпидемия почтового червя Melissa

— первого макро-вируса для MS Word, сочетавшего

в себе также и функциональность интернет-червя. Сразу же после заражения системы он считывал адресную книгу почтовой программы MS Outlook и рассылал свои копии по первым 50 найденным адресам. В автоматизированных системах документооборота письма с червём обрабатывались без участия человека — в результате эпидемия Melissa моментально достигла своего пика и нанесла ощутимый ущерб компьютерным системам мира: такие гиганты индустрии, как Microsoft, Intel, Lockheed Martin были вынуждены временно отключить свои корпоративные службы электронной почты.

Слайд 18Вирусы 2005 года

Тенденции второй половины 2004 года

сохранились и в последующих 2005 и 2006

годах. «Громких» инцидентов практически не происходит, но зато двукратно растёт число разнообразных троянских программ, которые распространяются самыми разными способами: через интернет-пейджеры,

веб-сайты, при помощи сетевых червей или традиционной электронной почты. При этом растёт «популярность» именно сетевых не-почтовых червей, которые проникают на компьютеры, используя различные дыры в программном обеспечении. Продолжали появляться новые вирусы и троянские программы для мобильных платформ, особенно часто — для операционной системы Symbian.

Слайд 19 Происходят изменения и в антивирусной индустрии. Корпорация

Microsoft активно готовится к выходу на антивирусный

рынок и покупает сразу две антивирусные компании. 8 февраля 2005 объявляет о покупке компании Sybari, а 20 июля объявлено о покупке FrontBridge Technologies

Источник: thepresentation.ru