В игре сетевой безопасности вы либо защищены, либо нет; середины не существует. Если компьютер подключен к Интернету, он уязвим для сетевых атак . Разница лишь в том, что некоторые компьютеры могут быть более восприимчивы, чем другие. Посмотрите на статистику кибербезопасности в мире, чтобы получить ясную картину: в отчете Veronis подчеркивается, что киберпреступники атакуют интернет каждые 39 секунд и в среднем 2 244 раза в день. В 2019 году в результате утечек данных уже было раскрыто около 4,1 миллиарда данных.

Все виды бизнеса, независимо от его размеров, стали мишенью, особенно малые предприятия . Это влияет на их репутацию, обходится им в миллионы и ставит под угрозу данные их клиентов. Этой информации достаточно, чтобы понять, что необходимо создать барьер для защиты пользователей от угроз , исходящих из сети . Барьер, о котором мы будем говорить в этой статье, — это брандмауэр . Итак, давайте прольем немного света на этот важный аспект сетевой безопасности.

Что такое брандмауэр?

На компьютерном языке брандмауэр — это программное или аппаратное обеспечение безопасности , которое может отслеживать и контролировать сетевой трафик , как входящий, так и исходящий. Он устанавливает своего рода барьер между надежными внутренними и неизвестными внешними сетями.

Что такое Firewall? | Простыми словами за 5 минут

Таким образом, межсетевой экран , также известный как сетевой брандмауэр, способен предотвратить несанкционированный доступ к частным сетям. Сетевой брандмауэр основан на правилах безопасности, позволяющих принимать, отклонять или отбрасывать определенный трафик. Цель брандмауэра — разрешить или запретить соединение или запрос в зависимости от установленных правил.

История брандмауэров

У названия «брандмауэр» есть интересная история. В основе брандмауэра лежит материальный объект, известный как «брандмауэр» или противопожарная стена. Он устанавливается внутри зданий, разделяя две квартиры. Таким образом, при возникновении пожара брандмауэр может предотвратить распространение огня из одной квартиры в другую.

Применение этого термина в компьютерных сетях началось еще в 1980-х годах. В то время Интернет только зарождался, основываясь на возможности подключения и глобального использования. Фактически, маршрутизаторы были предшественниками брандмауэров, поскольку тогда они использовались для отделения одной сети от другой.

Пакетные фильтры

Сетевые брандмауэры первого поколения использовались для контроля пакетов, другими словами, байтов, передаваемых между компьютерами. Они используются и сегодня, но современные брандмауэры прошли долгий путь технологического развития.

Государственные фильтры

Брандмауэры второго поколения появились в 1990 году и выполняли ту же работу, что и пакетные фильтры , помимо мониторинга действий между двумя конечными точками. Stateful-фильтры уязвимы к DDoS-атакам.

Прикладной уровень

Третье поколение брандмауэров, которые могли понимать протоколы и приложения, такие как FTP , HTTP. Следовательно, он может обнаружить нежелательные приложения, пытающиеся обойти сетевой брандмауэр.

Брандмауэр Windows 10 — Настройка и полное отключение брандмауэр Windows 10!!!

Брандмауэр следующего поколения (NGFW)

Это более глубокая или расширенная проверка прикладного уровня, которая включает в себя системы предотвращения вторжений (IPS), брандмауэр веб-приложений ( WAF ) и управление идентификацией пользователей.

Типы брандмауэров?

Вы можете найти различные типы брандмауэров, и иногда это может сбить с толку. Вот некоторые из популярных типов брандмауэров, о которых вы часто слышите.

- Сетевой брандмауэр

- Брандмауэр веб-приложений

- Аппаратный

- На основе программного обеспечения

- Облачный

- Брандмауэр персонального компьютера ( Windows , macOS)

- Мобильный брандмауэр

В основном они делятся на два типа — сетевые и хостовые.

Сетевые брандмауэры и брандмауэры на базе хоста

Сетевые брандмауэры

Они работают на сетевом уровне и фильтруют весь трафик, проходящий через сеть. Они фильтруют трафик, сверяясь с правилами брандмауэра и защищая сеть. Сетевой брандмауэр обычно устанавливается на границе сети и выступает в качестве первого уровня защиты, блокируя любой нежелательный трафик, который не должен проникать в центры данных.

Брандмауэры на базе хоста

Они устанавливаются на различных узлах сети, контролируя каждый исходящий и входящий пакет или байт. Брандмауэр состоит из пакета приложений, установленных на сервере или компьютере. Брандмауэры на базе хоста могут защитить отдельный узел от несанкционированного доступа и атак.

Аппаратный брандмауэр против программного брандмауэра против облачного брандмауэра

Брандмауэр на базе аппаратного обеспечения

Специальный брандмауэр, который устанавливается в вашей сети, и весь трафик проходит через это устройство. Это может быть дорогостоящая реализация, но часто требуется в организациях для защиты их сетей. Некоторые из популярных аппаратных брандмауэров поставляются компаниями Cisco, SonicWall, Fortinet.

Программный брандмауэр

Обычно это виртуальное устройство или виртуальная машина с установленным программным обеспечением брандмауэра. Существует множество брандмауэров с открытым исходным кодом , которые вы можете изучить. Они настраиваются, но обеспечивают меньший контроль над функциями и возможностями защиты, чем аппаратные средства . pfSense — один из популярных программных брандмауэров с открытым исходным кодом.

Облачный брандмауэр

Брандмауэры, использующие облачные решения, — это облачные брандмауэры, что вполне объяснимо, не так ли? Их также можно назвать межсетевыми экранами как услуга (FaaS), и они похожи на прокси-брандмауэры. Помимо того, что они обеспечивают надежную защиту вашей сети, они отлично масштабируются по мере роста вашей компании. SUCURI , Cloudflare , Imperva , Sophos — вот некоторые из популярных облачных брандмауэров.

Как работает брандмауэр?

Брандмауэр поддерживает набор правил, которые применяются как к входящему, так и к исходящему трафику. Он сопоставляет трафик с этими правилами, и если правила совпадают, он инициирует доступ. Для исходящего трафика , исходящего от сервера, брандмауэр в основном пропускает его (настраивается). Но для входящего трафика, исходящего от основных протоколов, таких как TCP , ICMP или UDP, брандмауэр строго контролирует их.

Брандмауэр проверяет входящий трафик на основе его:

Брандмауэр использует эти данные, чтобы решить, соответствует ли трафик установленным правилам. Если да, то он разрешает, в противном случае трафик блокируется брандмауэром.

Кому нужен брандмауэр?

Всем! Это распространенное заблуждение, что только крупные фирмы или финансовые учреждения должны использовать брандмауэры. Но на самом деле все обстоит иначе: каждый бизнес должен использовать межсетевой экран, независимо от его размера. В одном из отчетов говорится, что 60% малых и средних предприятий, ставших жертвами киберпреступлений , прекратили свою деятельность в течение шести месяцев.

Не говоря уже о том, что киберпреступники постоянно совершенствуют свои методы и находят современные способы атак на предприятия. Без использования брандмауэра ваша сеть и данные потенциально подвержены серьезному риску и уязвимы для злоумышленников. Вредоносные программы могут украсть данные ваших кредитных карт, банковские реквизиты, информацию о клиентах, уничтожить данные, вывести из строя вашу сеть, перенаправить пропускную способность оборудования и многое другое.

Поэтому брандмауэры выступают в роли абсолютных спасителей в таких сценариях. Брандмауэры могут использовать как потребители, так и корпорации. Компании могут использовать брандмауэры в своей стратегии управления информацией о безопасности и событиях, устройствах кибербезопасности и т.д. Вы также можете установить их в периметре сети для защиты от внешних угроз безопасности или внутри сети для сегментации и защиты от внутренних угроз. Вы можете использовать персональный брандмауэр, который представляет собой единый продукт, состоящий из программного обеспечения или встроенного микропрограммного устройства.

Используйте его для:

Каковы преимущества брандмауэров?

Установка брандмауэра в вашей сети может подавить все волнения, связанные с безопасностью вашего компьютера. Думаю, вы уже догадались, но давайте разберемся подробнее.

Более безопасная сеть

Контролируя входящий в сеть трафик, брандмауэр обеспечивает безопасность вашей сети. Используя двухсторонний брандмауэр, вы также можете пользоваться двойной защитой, поскольку он контролирует как входящий, так и исходящий трафик. Он следит за каждым пакетом и, обнаружив опасный пакет, блокирует его.

Защита от троянских программ

Трояны или троянские кони — это тип вредоносных программ , опасных для вашего компьютера. Они тихо сидят в вашей системе и шпионят за всеми файлами, находящимися в ней. Более того, они накапливают информацию и отправляют ее на предназначенный для этого веб-сервер. Но у вас не будет и намека на то, что происходит на вашем компьютере, пока это не начнет проявлять свои последствия. Не беспокойтесь, если вы установили в своей системе брандмауэр, так как он может блокировать трояны еще до того, как они проникнут на ваш компьютер и нанесут ему вред .

Остановить хакеров

Хакеры всегда ждут лазейки в сети. Как только они ее увидят, назад дороги нет. Они будут нацеливаться на эти системы и осуществлять вредоносную деятельность, например, распространять вирус через ботнет , кейлоггеры и так далее. Кроме того, даже ваши соседи, о которых вы можете не подозревать, могут воспользоваться вашим открытым сетевым подключением. Брандмауэр является ключом к решению всех этих проблем и обеспечивает безопасную сеть, свободную от подобных вторжений.

Контроль доступа

Брандмауэры включают в себя политики доступа, которые вы можете применять для определенных служб и узлов. Причина в том, что злоумышленники могут использовать некоторые узлы, и, следовательно, ваша сеть тоже становится уязвимой. Поэтому блокирование таких узлов является решением проблемы. Вы можете применить политику доступа к этим узлам или службам с помощью брандмауэра.

Как использовать защиту брандмауэра?

Это зависит от платформы и от того, есть ли у вас пользовательское приложение, обрабатывающее все эти входящие и исходящие правила. Например, брандмауэр Windows Defender по умолчанию заботится об этом аспекте для ПК с Windows, если пользователь не использует какое-либо стороннее решение. Аналогично, MacOS имеет эти опции в Системных настройках > Сеть > Брандмауэр. Оба эти решения работают на уровне операционной системы и помогают разрешить или запретить сетевой доступ определенным приложениям.

С другой стороны, мой личный проект WordPress размещен на Cloudways, где в файле .htaccess настроен брандмауэр веб-приложений, который всегда включен по умолчанию. Кроме того, пользователи устанавливают пользовательские брандмауэры для своих веб-сайтов и приложений с высокими ставками через Cloudflare, Sucuri и т.д. Аналогичным образом, в соответствующих магазинах приложений вы найдете множество сервисов для применения пользовательской защиты брандмауэра на ваших устройствах Android и iOS . Таким образом, все зависит от ситуации, и универсального ответа, к сожалению, нет.

Точки, которые необходимо учитывать при выборе брандмауэра

На данном этапе статьи вы, должно быть, поняли важность наличия сетевого брандмауэра. Поэтому, если вы решили обеспечить свою безопасность с его помощью, вам следует учесть некоторые моменты, прежде чем совершить покупку. Это поможет вам выбрать тот, который оправдает ваши сетевые потребности.

Защита от DDoS-атак

DDoS-атаки растут и уже стали жертвами крупных веб-сайтов, заставляя их выходить из сети на длительное время. Эти атаки происходят без предупреждения, и даже IT-ниндзя не могут предвидеть, пока вред уже нанесен. Это внезапно снижает производительность и пропускную способность атакованных веб-сайтов. Поэтому всегда выбирайте брандмауэр, который может предложить или интегрироваться с функцией обнаружения и предотвращения DDoS . Вы также можете использовать его в паре с детектором вторжений, чтобы иметь дополнительный уровень защиты и сказать «нет» вредоносному трафику.

Оповещение

Просто полагаться на брандмауэры недостаточно; вам нужно знать, когда угрозы уже на подходе. По этой причине выбирайте брандмауэр, способный посылать системному администратору предупреждения об атаках до того, как они могут причинить какой-либо вред. Оповещения об атаках напоминают вам о необходимости быстро проверить брандмауэр, чтобы узнать, что происходит. Это также может помочь вам определить метод атаки. Таким образом, вы можете использовать эти знания вместе с брандмауэром для устранения любой угрозы, когда у вас еще есть время.

Удаленный доступ

В наши дни никого не коснулась волна удаленной работы, и в основном это сотрудники ИТ-сектора. Но если вы разрешите им удаленный доступ к сети компании, это может повлечь за собой риски безопасности. В этом случае брандмауэры обрабатывают действия, связанные с VPN для авторизации, поддержки и т.д. Хотя у вас есть возможность приобрести решение VPN, объединение брандмауэра с VPN в рамках архитектуры лучше и экономически эффективнее.

Стоимость

Спасибо за доступные варианты. В зависимости от бюджета и требований, вы можете использовать аппаратные или программные брандмауэры. Если ваше приложение размещено на облачной платформе, то использование облачного брандмауэра будет хорошей идеей. Вариантов много, выбирайте то, что подходит для вашего приложения.

Поверьте мне, стоимость утечки данных гораздо выше, чем инвестиции в приличный брандмауэр. Поэтому не пытайтесь сэкономить на этом.

Заключение

Брандмауэры — это первая линия обороны в вашей сети. Если эта линия обороны не поддерживается, это может стоить вам миллионов или повредить вашей репутации. Но не стоит беспокоиться: если вы используете достойный брандмауэр, вы можете оставаться в безопасности от внешних угроз.

Источник: dzen.ru

Методы защиты от вредоносных программ

Как уже известно, вирусы нередко проникают на компьютеры через уязвимости («дыры») в операционной системе или установленных программах. Причем чаще всего вредоносными программами используются уязвимости операционной системы Microsoft Windows, пакета приложений Microsoft Office, браузера Internet Explorer и почтовой программы Outlook Express.

Для того, чтобы не дать вирусам возможности использовать уязвимость, операционную систему и программное обеспечение нужно обновлять. Производители, как правило, раньше вирусописателей узнают о «дырах» в своих программах и заблаговременно выпускают для них исправления. Некоторые компании выпускают исправления время от времени, по мере обнаружения уязвимостей. Другие компании выпускают исправления на регулярной основе, например, компания Microsoft выпускает исправления каждый второй вторник месяца.

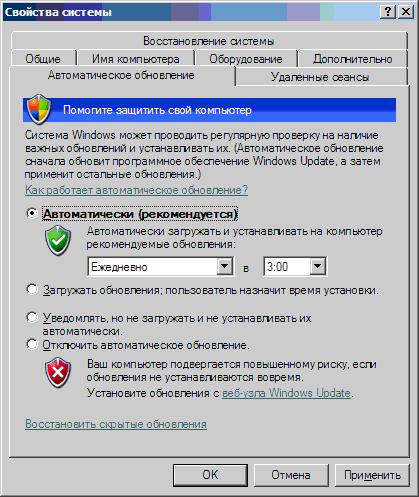

Для загрузки и установки обновлений в большинстве программ и систем есть встроенные средства. Например, в Windows XP имеется специальный компонент Автоматическое обновление, параметры работы которого настраиваются в окне Свойства системы, доступном через панель управления (см. рисунок 5.1).

Рис. 5.1. Настройки автоматического обновления Windows XP

C помощью этого компонента можно автоматически загружать исправления для операционной системы Windows XP, а также для Internet Explorer, Outlook Express и некоторые исправления для Microsoft Office по мере их появления.

В качестве альтернативы компоненту Автоматическое обновление можно использовать специальную программу — Microsoft Baseline Security Analyzer, доступную для бесплатной загрузки на сайте Microsoft. Эта программа может использоваться не только на Windows XP, но и на других операционных системах Microsoft Windows семейства NT.

Кроме проверки, все ли выпущенные исправления установлены, программа также обнаруживает слабые места в настройках операционной системы, такие как пустые или слабые пароли, открытые на запись папки общего доступа и др. Подобные слабые настройки также могут использоваться вирусами для распространения, в частности через папки общего доступа по локальной сети.

В последнее время вредоносные программы, использующие уязвимости в Windows и прикладных программах, появляются все быстрее и быстрее после выхода исправлений к этим уязвимостям. В некоторых случаях вредоносные программы появляются даже раньше исправлений. Помня об этом, необходимо своевременно устанавливать исправления и лучше всего для этого использовать средства автоматической установки, описанные выше.

Хотя большинство вредоносных программ используют уязвимости в продуктах Microsoft, существует немало и таких, которые эксплуатируют дыры в программах других производителей. Особенно это касается широко распространенных программ обмена сообщениями, браузеров и почтовых клиентов. Поэтому мало просто установить браузер, отличный от Internet Explorer, его тоже нужно обновлять по мере выхода исправления. Чаще всего, в подобных программах есть встроенные средства обновления, но для подстраховки нелишним будет следить за новостями на веб-сайтах, посвященных вопросам безопасности. Информация обо всех критических уязвимостях и исправлениях к ним обязательно попадает в новостную ленту.

Брандмауэры

Для того чтобы удаленно воспользоваться уязвимостью в программном обеспечении или операционной системе, нужно установить соединение и передать специально сформированный пакет данных. Следовательно можно защититься от таких попыток проникновения и заражения, путем запрета определенных соединений. Задачу контроля соединений успешно решают программы-брандмауэры.

Брандмауэр — это программа, которая следит за сетевыми соединениями и принимает решение о разрешении или запрещении новых соединений на основании заданного набора правил.

Правило брандмауэра как правило задается несколькими атрибутами:

- Приложение — определяет программу к которой относится правило, так что одни и те же действия могут быть разрешены одним программам и запрещены другим. Например, получать и отправлять почту разумно разрешить только программе — почтовому клиенту

- Протокол — определяет протокол, используемый для передачи данных. Обычно можно выбрать между двумя протоколами TCP и UDP 1 UDP — User Datagram Protocol, протокол используемый для передачи данных без подтверждения доставки, используется, например, в таких службах как DNS — службе разрешения имен в Интернет, которая сопоставляет символьные адреса и IP-адреса. Поскольку UDP не гарантирует доставку данных, он является более быстрым, но менее надежным протоколом, чем TCP, и как следствие, реже используется.

- Адреса — определяет, для соединений с каких адресов или на какие адреса будет действовать правило

- Порт — задает номера портов, на которые распространяется правило

- Направление — позволяет отдельно контролировать входящие и исходящие соединения

- Действие — определяет реакцию на обнаружение соединения, соответствующего остальным параметрам. Реакция может быть — разрешить, запретить или спросить у пользователя

Не обязательно давать конкретные значения всем атрибутам правила. Можно создать правило, которое будет запрещать входящие соединения на TCP порт 111 для всех приложений, или разрешать любые исходящие соединения для программы Internet Explorer.

Для борьбы с вирусами брандмауэры могут применяться в двояком качестве. Во-первых, брандмауэр можно успешно использовать для защиты от вредоносных программ, которые распространяются непосредственно по сети, используя уязвимости в операционной системе. Например, червь Sasser атакует службу Windows LSASS через TCP порт 445.

Значит для защиты от червя достаточно создать в брандмауэре правило, запрещающее входящие соединения на этот порт. Если речь идет о домашнем компьютере, который использует сеть только для выхода в Интернет, такой способ защиты не будет иметь побочных эффектов. В организации с локальной сетью, где порт 445 используется для работы Windows-сети, могут возникнуть неудобства.

Брандмауэр можно использовать и для защиты от атак неизвестных вирусов. В случае домашнего компьютера, использующего сеть только для доступа в Интернет, можно запретить вообще все входящие соединения, и тем самым обезопасить себя от любых атак извне.

Второй аспект применения брандмауэров для защиты от вредоносных программ состоит в контроле исходящих соединений. Многие троянские программы, да и черви, после выполнения вредоносной функции стремиться подать сигнал автору вируса. Например, троянская программа, ворующая пароли, будет пытаться переслать все найденные пароли на определенный сайт или почтовый адрес. Для того чтобы воспрепятствовать этому, можно настроить брандмауэр на блокирование всех неизвестных соединений: разрешить только соединения от доверенных программ, таких как используемый браузер, почтовый клиент, программа мгновенного обмена сообщений, а все остальные соединения запретить. В таком случае, вредоносная программа, даже попав на компьютер незамеченной, не сможет причинить реального ущерба.

Некоторые вредоносные программы не пытаются активно пересылать данные, а пассивно ожидают соединения на каком-то из портов. Если входящие соединения разрешены, то автор вредоносной программы сможет через некоторое время обратиться на этот порт и забрать нужную ему информацию или же передать вредоносной программе новые команды. Чтобы этого не произошло, брандмауэр должен быть настроен на запрет входящих соединений либо на все порты вообще, либо на все, кроме фиксированного перечня портов, используемых известными программами или операционной системой.

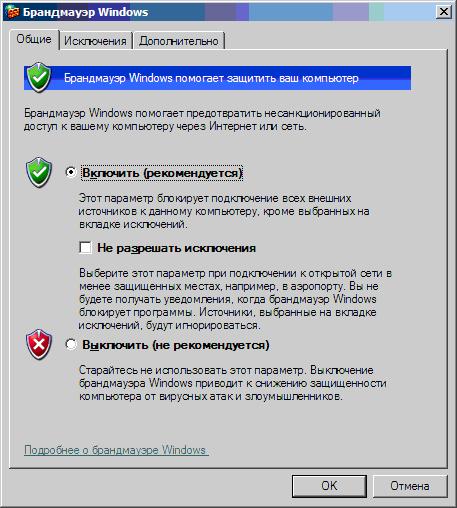

Из популярных операционных систем, встроенный брандмауэр имеется в Windows XP. Окно настройки его параметров можно вызвать из панели управления (см. рисунок 5.2).

Рис. 5.2. — Встроенный брандмауэр Windows XP SP2

Этот брандмауэр обладает ограниченными возможностями. Например, он позволяет задавать правила либо для программы не учитывая порты и протоколы, либо для портов не делая разницы между программами. Для простых случаев этого достаточно и минимальную защиту организовать можно, но часто работать с этим брандмауэром оказывается не очень удобно.

Для более удобной работы, а также на тех операционных системах, где встроенного брандмауэра нет, используются программы-брандмауэры других производителей, например Kaspersky Anti- Hacker , Agnitum Outpost Firewall, ZoneAlarm и другие.

В последнее время широко распространены универсальные защитные программы, объединяющие возможности брандмауэра и антивируса. Например, Kaspersky Internet Security, Norton Internet Security, McAfee Internet Security и пр.

Источник: intuit.ru

Что такое Брандмауэр? — Вводное руководство

В игре сетевой безопасности вы либо в безопасности, либо нет; золотой середины не существует.

Если компьютер подключен к интернет-соединению, он уязвим для онлайн-атак. Единственная разница в том, что некоторые компьютеры могут быть более восприимчивы, чем другие.

Посмотрите на эту глобальную статистику кибербезопасности, чтобы получить ясную картину — Веронис В отчете подчеркивается, что киберпреступники атакуют Интернет каждые 39 секунд и в среднем 2244 раза в день. Утечки данных уже раскрыли около 4,1 миллиарда данных в 2019 году.

Все виды бизнеса, независимо от их размера, стали мишенью, особенно малый бизнес. Это влияет на их репутацию, обходится им в миллионы и ставит под угрозу данные их клиентов.

Этой информации достаточно, чтобы понять, что должен быть барьер для защиты пользователей от угроз, поступающих в сеть.

Барьер, о котором мы поговорим в этой статье, — это брандмауэр.

Итак, давайте прольем свет на этот важный аспект сетевой безопасности.

Что такое брандмауэр?

Говоря компьютерным языком, брандмауэр — это программное или аппаратное обеспечение безопасности, которое может отслеживать и контролировать сетевой трафик, как входящий, так и исходящий. Он устанавливает своего рода барьер между надежными внутренними и неизвестными внешними сетями.

Следовательно, брандмауэр, также известный как сетевой брандмауэр, способен предотвратить несанкционированный доступ к частным сетям и из них.

Сетевой брандмауэр основан на правилах безопасности, позволяющих принимать, отклонять или отбрасывать определенный трафик. Цель брандмауэра — разрешить или запретить соединение или запрос в зависимости от реализованных правил.

История брандмауэров

С названием «брандмауэр» связана интересная история.

Брандмауэр вдохновлен материальным объектом, известным как «брандмауэр» или противопожарная стена. Устанавливается внутри зданий, разделяющих две квартиры. Так, при возникновении пожара брандмауэр может предотвратить распространение огня из одной квартиры в другую.

Применение этого термина в компьютерных сетях началось еще в 1980-х годах. В то время Интернет был недавно основан на подключении и глобальном использовании. По сути, маршрутизаторы были предшественниками брандмауэров, потому что тогда они отделяли одну сеть от другой.

Пакетные фильтры

Сетевой брандмауэр первого поколения, используемый для мониторинга пакетов, другими словами, байтов, передаваемых между компьютерами. Они все еще используются сегодня, но современные брандмауэры прошли долгий путь с технологическим развитием.

Фильтры с отслеживанием состояния

Брандмауэры второго поколения, появившиеся примерно в 1990 году, выполняют ту же работу, что и фильтры пакетов, за исключением мониторинга действий между двумя конечными точками. Фильтры с отслеживанием состояния уязвимы для DDoS-атак.

Прикладной уровень

Брандмауэр третьего поколения, который может понимать протоколы и приложения, такие как FTP, HTTP. Следовательно, он может обнаруживать нежелательные приложения, пытающиеся обойти сетевой брандмауэр.

Брандмауэр нового поколения (NGFW)

Это более глубокая или расширенная проверка прикладного уровня, которая включает системы предотвращения вторжений (IPS), брандмауэр веб-приложений (WAF) и управление идентификацией пользователей.

Типы брандмауэров?

Вы можете найти различные типы брандмауэров, и иногда это может сбивать с толку. Вот некоторые из популярных типов брандмауэров, о которых вы часто слышите.

- Сетевой брандмауэр

- Брандмауэр веб-приложений

- Аппаратный

- Программный

- Облачный

- Брандмауэр персонального компьютера (Windows, macOS)

- Мобильный брандмауэр

В основном они делятся на два типа — сетевые и хостовые.

Сетевые и хост-брандмауэры

Сетевые брандмауэры

Они работают на сетевом уровне и фильтруют весь трафик, входящий и исходящий по сети. Они фильтруют трафик, проверяя правила брандмауэра и защищая сеть. Сетевой брандмауэр обычно устанавливается на границе сети и действует как первый уровень защиты, блокируя любой нежелательный трафик, который не должен проникать в центры обработки данных.

Хост-брандмауэры

Они устанавливаются на разных узлах сети, контролируя каждый исходящий и входящий пакет или байт. Брандмауэр состоит из набора приложений, установленных на сервере или компьютере.

Хост-брандмауэры могут защитить отдельный хост от несанкционированного доступа и атак.

Аппаратное обеспечение, программное обеспечение и облачный брандмауэр

Аппаратный брандмауэр

Выделенный брандмауэр, установленный в вашей сети, и весь трафик проходит через это устройство. Это может быть дорогостоящей реализацией, но часто требуется в организациях для защиты своих сетей.

Некоторые из популярных аппаратных брандмауэров поставляются Cisco, SonicWall, Fortinet.

Программный брандмауэр

Обычно это виртуальное устройство или виртуальная машина с установленным программным обеспечением брандмауэра. Существует множество брандмауэров с открытым исходным кодом, которые вы можете изучить. Они настраиваются, но предлагают меньший контроль над функциями и функциями защиты, чем аппаратное обеспечение.

pfSense — один из популярных программных брандмауэров с открытым исходным кодом.

Облачный брандмауэр

Брандмауэры, использующие облачные решения, — это облачные брандмауэры, что говорит само за себя, верно?

Вы также можете назвать их брандмауэром как услугой (FaaS), и они похожи на прокси-брандмауэры. Помимо того, что они обеспечивают надежную защиту вашей сети, они отлично подходят для масштабирования по мере роста вашей компании.

SUCURI, Cloudflare, Imperva, Sophos — одни из самых популярных облачных брандмауэров.

Как работает брандмауэр?

Брандмауэр поддерживает набор правил, которые применяются как к входящему, так и к исходящему трафику. Он сопоставляет трафик с этими правилами, и если правила совпадают, он инициирует доступ.

Для исходящего трафика, исходящего от сервера, брандмауэр пропускает в основном (настраивается). Но для входящего трафика, поступающего от основных протоколов, таких как TCP, ICMP или UDP, брандмауэры строго контролируют их.

Брандмауэр проверяет входящий трафик на основе его:

- Источник

- Содержание

- Назначения

- Порт

Брандмауэр использует эти данные, чтобы решить, соответствует ли трафик установленным правилам. Если да, то разрешает; в противном случае трафик блокируется брандмауэром.

Кому нужен брандмауэр?

Это распространенное заблуждение, что только крупные фирмы или финансовые учреждения должны использовать брандмауэры. Но реальность другая; каждый бизнес должен использовать брандмауэр независимо от его размера.

А отчет говорит, что 60% малых и средних предприятий, ставших жертвами киберпреступлений, прекратили свою деятельность в течение шести месяцев.

Не говоря уже о том, что киберпреступники всегда в пути, совершенствуя свои методы и находя передовые способы нападения на бизнес.

Без использования брандмауэра ваша сеть и данные потенциально подвержены серьезным рискам и уязвимостям для злонамеренных действий. Вредоносное ПО может украсть данные вашей кредитной карты, банковские учетные данные, информацию о клиентах, уничтожить данные, вывести из строя вашу сеть, перенаправить пропускную способность оборудования и многое другое.

Следовательно, брандмауэры действуют как абсолютные спасители в этих сценариях. Брандмауэры могут использовать как потребители, так и корпорации.

Компании могут использовать брандмауэры в своей стратегии безопасности и управления событиями, устройствах кибербезопасности и т. д. Вы также можете установить их по периметру сети для защиты от внешних угроз безопасности или внутри сети для сегментации и защиты от внутренних угроз.

Вы можете использовать персональный брандмауэр, представляющий собой единый продукт, состоящий из программного обеспечения или встроенной прошивки устройства. Используйте его, чтобы:

- Установите ограничения на домашних устройствах,

- Во время серфинга в Интернете с использованием широкополосного соединения, которое всегда включено,

- При использовании общественного Wi-Fi в аэропорту, парке или кафе

- Если программа пытается подключиться к Интернету и т. д.

Каковы преимущества брандмауэров?

Установка брандмауэра в вашей сети может подавить все колебания, связанные с безопасностью вашего компьютера.

Я думаю, у вас уже есть идея, но давайте рассмотрим больше.

Более безопасная сеть

Отслеживая трафик, входящий в сеть, брандмауэр обеспечивает безопасность вашей сети. Используя двусторонний брандмауэр, вы также получаете двойную защиту, поскольку он отслеживает как входящий, так и исходящий трафик.

Он следит за каждым пакетом, и при обнаружении опасного пакета брандмауэр тут же блокирует его.

Защищает от троянов

Трояны или троянские кони — это тип вредоносного ПО, опасного для вашего компьютера. Они молча сидят в вашей системе и шпионят за всеми присутствующими в ней файлами. Более того, он накапливает информацию и отправляет ее на заданный веб-сервер.

Но у вас не будет ни малейшего намека на то, что происходит на вашем компьютере, пока это не начнет показывать свои последствия.

Не беспокойтесь, если вы установили брандмауэр в своей системе, так как он может блокировать троянские программы непосредственно перед тем, как они смогут проникнуть в ваш компьютер и повредить его.

Остановить хакеров

Хакеры всегда ждут сетевых лазеек. Как только они увидят это, они не оглядываются назад. Они будут нацеливаться на эти системы и выполнять вредоносные действия, такие как распространение вируса через ботнет, кейлоггеры и так далее.

Кроме того, даже ваши соседи, о которых вы даже не подозреваете, могут воспользоваться вашим открытым сетевым подключением.

Брандмауэр является ключом ко всем этим проблемам и обеспечивает безопасную сеть, свободную от таких вторжений.

Контроль доступа

Брандмауэры включают политики доступа, которые можно реализовать для определенных служб и хостов. Причина в том, что злоумышленники могут использовать некоторые хосты, и, следовательно, ваша сеть тоже становится уязвимой.

Таким образом, блокировка таких хостов является решением здесь. Вы можете применять политику доступа к этим хостам или службам с помощью брандмауэров.

Что следует учитывать при выборе брандмауэра

К этому моменту статьи вы, должно быть, поняли важность наличия сетевого брандмауэра.

Итак, если вы решили оставаться в безопасности, используя его, есть некоторые вещи, которые вы должны рассмотреть, прежде чем совершить покупку. Это поможет вам выбрать тот, который может оправдать ваши сетевые потребности.

Защита от DDoS-атак

DDoS-атаки растут, и они уже захватили крупные веб-сайты, что привело к их отключению в течение длительного времени.

Эти атаки происходят без предупреждения, где даже ИТ-ниндзя не могли предвидеть, пока вред уже не нанесен нам. Это внезапно снижает производительность и пропускную способность атакуемых веб-сайтов.

Следовательно, всегда используйте брандмауэр, который может предложить или интегрировать как обнаружение, так и предотвращение DDoS. Вы также можете соединить его с детектором вторжений, чтобы иметь дополнительный уровень защиты и сказать «нет» вредоносному трафику.

Оповещение

Просто полагаться на брандмауэры недостаточно; вам нужно знать, когда угрозы являются встроенными. По этой причине выберите брандмауэр, способный отправлять предупреждения об атаках вашему системному администратору, прежде чем он сможет причинить какой-либо вред.

Предупреждения об атаках напоминают вам о необходимости быстро проверить брандмауэр, чтобы узнать, что происходит. Это также может помочь вам определить метод атаки. Следовательно, вы можете использовать эти знания вместе с брандмауэром, чтобы смягчить любую угрозу, когда у вас еще есть время.

Удаленный доступ

В наши дни никого не затронули волны удаленной работы, и в основном это сотрудники ИТ-сектора. Но если вы разрешите им удаленный доступ к сети компании, это может быть сопряжено с риском для безопасности.

В этом случае брандмауэры обрабатывают действия, связанные с VPN, для авторизации, поддержки и т. д. Хотя у вас есть возможность купить решение VPN, сочетание брандмауэра с VPN в рамках архитектуры лучше и экономичнее.

Расходы

Спасибо за доступные варианты.

В зависимости от бюджета и требований вы можете использовать аппаратные или программные брандмауэры.

Если ваше приложение размещено на облачной платформе, хорошей идеей будет использование облачного брандмауэра. Есть много вариантов и выберите то, что хорошо работает с вашим приложением.

Поверьте мне, стоимость утечки данных намного больше, чем инвестиции в приличный брандмауэр. Так что не пытайтесь здесь сэкономить.

Вывод

Брандмауэры — это первая линия защиты в вашей сети. Если эту линию защиты не поддерживать, это может стоить вам миллионы или нанести ущерб вашей репутации. Но не о чем беспокоиться; если вы используете приличный брандмауэр, вы можете оставаться в безопасности от внешних угроз.

Источник: toadmin.ru