Устанавливаем и настраиваем AIDE — систему обнаружения вторжений для Linux

Безопасность — это вопрос волнующий любого администратора, так как в современном мире, фактически живущем в онлайн, скорость распространения угроз очень велика. Поэтому крайне важно вовремя заметить несанкционированную активность и принять соответствующие меры. В этом нам помогут системы обнаружения вторжений, а именно одна из самых популярных систем для Linux — AIDE (Advanced Intrusion Detection Environment). Несмотря на кажущуюся сложность вопроса, установить и использовать ее довольно просто и в данной статье мы расскажем, как это сделать.

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

AIDE создание игр урок 1 как устроен код

В основе системы обнаружения вторжений лежит контроль состояния файловой системы, а в Linux, насколько мы помним, всё есть файл. AIDE считывает состояние файловой системы включая различные атрибуты, такие как права, владельцы, время создания и последнего доступа, размер и т.д. Также вычисляются контрольные суммы сразу по нескольким алгоритмам. Все это сохраняется в базу, с которой впоследствии происходит сравнение текущего состояния системы. Если какие-либо объекты были изменены, созданы или удалены — вы получите об этом отчет.

Таким образом достаточно просто можно обнаружить нежелательную активность, как внешнюю, так и внутреннюю. Последнее даже более важно, так как позволяет своевременно выявить ошибочные действия коллег, которые могут привести к существенному снижению безопасности, например, неверно выставленные права на директории. Очень часто такими вещами страдают различные веб-дизайнеры и прочие «смежники».

В нашей статье мы будем рассматривать установку и настройку системы обнаружения вторжений в среде Debian 11 и данные действия можно повторить в любой основанной на Debian системе. Для других дистрибутивов инструкция тоже подойдет с поправкой на работу пакетного менеджера и расположения конфигурационных файлов.

Все указанные ниже команды выполняются с правами суперпользователя root или через sudo если не указано иного.

Прежде всего установим программу:

apt install aide

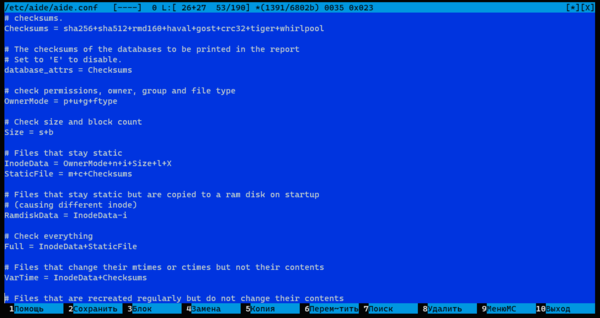

После чего немного осмотримся, все основные настройки хранятся в /etc/aide, здесь же расположен основной конфигурационный файл /etc/aide/aide.conf, оно достаточно короток и содержит только самые базовые настройки, например, расположение базы. Также в этом файле содержатся атрибуты, по которым производятся проверки. Атрибуты можно организовывать в группы, что позволяет получить высокую гибкость настроек и не загромождать конфигурацию, также группы можно вкладывать друг в друга.

Полный список атрибутов можно почерпнуть в документации:

AIDE урок 1 создание приложений

А мы пока пробежимся беглым взглядом:

Здесь как раз отлично видно, как формируются группы и как они затем вкладываются одна в другую. Скажем группа Checksums содержит перечисление всех используемых алгоритмов, а уже ниже она используется в составе другой группы. Но такой список алгоритмов вряд-ли нужен, а вычисления контрольных сумм достаточно ресурсоемкая операция, поэтому данный список можно подсократить по собственному усмотрению.

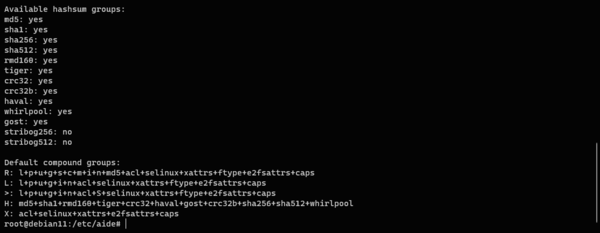

Также существует ряд групп по умолчанию, их, а также все поддерживаемые алгоритмы хеширования можно просмотреть командой:

aide —version

Теперь заглянем в /etc/aide/aide.conf.d и здесь мы увидим большое количество дополнительных конфигурационных файлов для наиболее популярных программ и ряда специфических расположений. Ведь любая работающая служба постоянно создает, изменяет, удаляет файлы и данные правила как раз предназначены исключить их сканирования нормальную активность приложений, в противном случае вы просто погрязнете в списке изменений и с большой долей вероятности пропустите действительно важные события.

Как установить и использовать AIDE (Advanced Intrusion Detection Environment) в CentOS 8

AIDE расшифровывается как “Advanced Intrusion Detection Environment” (усовершенствованная система обнаружения вторжений) — это одна из самых популярных систем для мониторинга изменений в операционных системах на базе Linux. AIDE используется для защиты от вредоносных программ, вирусов и обнаружения несанкционированных действий. Для проверки целостности файлов и обнаружения вторжений AIDE создает базу данных с информацией о файлах и сравнивает текущее состояние системы с этой базой. AIDE помогает сократить время расследования инцидентов, сосредоточившись на файлах, которые были изменены.

- Поддержка различных атрибутов файлов, в том числе: тип файла, inode, uid, gid, разрешения, количество ссылок, mtime, ctime и atime.

- Поддержка сжатия Gzip, SELinux, XAttrs, Posix ACL и атрибутов файловой системы.

- Поддержка различных алгоритмов, включая, md5, sha1, sha256, sha512, rmd160, crc32 и т. д.

- Отправка уведомлений по электронной почте.

Предварительные требования

- Сервер под управлением CentOS 8, минимум с 2 ГБ оперативной памяти.

- root-доступ

Начинаем

Сначала рекомендуется обновить систему. Для этого выполните следующую команду.

dnf update -y

После обновления перезапустите систему, чтобы изменения вступили в силу.

Установка AIDE

AIDE доступен в дефолтном репозитории CentOS 8. Вы можете ее легко установить, выполнив следующую команду:

dnf install aide -y

После завершения установки можно посмотреть версию AIDE с помощью следующей команды:

aide —version

Вы должны увидеть следующее:

Aide 0.16 Compiled with the following options: WITH_MMAP WITH_PCRE WITH_POSIX_ACL WITH_SELINUX WITH_XATTR WITH_E2FSATTRS WITH_LSTAT64 WITH_READDIR64 WITH_ZLIB WITH_CURL WITH_GCRYPT WITH_AUDIT CONFIG_FILE = «/etc/aide.conf»

Доступные параметры aide можно посмотреть следующим образом:

aide —help

Создание и инициализация базы данных

Первое, что вам нужно сделать после установки AIDE — это ее инициализировать. Инициализация заключается в создании базы данных (снимка) всех файлов и каталогов сервера.

Для инициализации базы данных выполните следующую команду:

aide —init

Вы должны увидеть следующее:

Start timestamp: 2020-01-16 03:03:19 -0500 (AIDE 0.16) AIDE initialized database at /var/lib/aide/aide.db.new.gz Number of entries: 49472 ————————————————— The attributes of the (uncompressed) database(s): ————————————————— /var/lib/aide/aide.db.new.gz MD5 : 4N79P7hPE2uxJJ1o7na9sA== SHA1 : Ic2XBj50MKiPd1UGrtcUk4LGs0M= RMD160 : rHMMy5WwHVb9TGUc+TBHFHsPCrk= TIGER : vkb2bvB1r7DbT3n6d1qYVfDzrNCzTkI0 SHA256 : tW3KmjcDef2gNXYqnOPT1l0gDFd0tBh9 xWXT2iaEHgQ= SHA512 : VPMRQnz72+JRgNQhL16dxQC9c+GiYB8g uZp6uZNqTvTdxw+w/IYDSanTtt/fEkiI nDw6lgDNI/ls2esijukliQ== End timestamp: 2020-01-16 03:03:44 -0500 (run time: 0m 25s)

Приведенная выше команда создаст новую базу данных aide.db.new.gz в каталоге /var/lib/aide . Ее можно увидеть, используя следующую команду:

ls -l /var/lib/aide

total 2800 -rw——- 1 root root 2863809 Jan 16 03:03 aide.db.new.gz

AIDE не будет использовать этот новый файл базы данных, пока его не переименовать в aide.db.gz . Это можно сделать следующим образом:

mv /var/lib/aide/aide.db.new.gz /var/lib/aide/aide.db.gz

Рекомендуется периодически обновлять эту базу данных, чтобы обеспечить необходимый мониторинг изменений.

Изменить местоположение базы можно, изменив параметр DBDIR в файле /etc/aide.conf .

Запуск проверки

Теперь AIDE готова к использованию новой базы данных. Запустите первую проверку AIDE, не делая никаких изменений:

aide —check

Выполнение этой команды займет некоторое время в зависимости от размера вашей файловой системы и объема оперативной памяти на вашем сервере. После завершения проверки вы должны увидеть следующее:

Start timestamp: 2020-01-16 03:05:07 -0500 (AIDE 0.16) AIDE found NO differences between database and filesystem. Looks okay!!

Приведенный выше вывод, говорит, что все файлы и каталоги соответствуют базе данных AIDE.

Тестируем AIDE

По умолчанию AIDE не отслеживает дефолтный корневой каталог Apache /var/www/html. Давайте настроим AIDE для его просмотра. Для этого надо изменить файл /etc/aide.conf .

nano /etc/aide.conf

Добавьте над строкой «/root/CONTENT_EX» следующее:

/var/www/html/ CONTENT_EX

Далее, создайте файл aide.txt в каталоге /var/www/html/ , используя следующую команду:

echo «Test AIDE» > /var/www/html/aide.txt

Теперь запустите проверку AIDE и убедитесь, что созданный файл будет обнаружен.

aide —check

Вы должны увидеть следующее:

Start timestamp: 2020-01-16 03:09:40 -0500 (AIDE 0.16) AIDE found differences between database and filesystem!! Summary: Total number of entries: 49475 Added entries: 1 Removed entries: 0 Changed entries: 0 ————————————————— Added entries: ————————————————— f++++++++++++++++: /var/www/html/aide.txt

Обнаружение вторжений и проверка целостности файловой системы Linux с помощью AIDE

Мануал

Автор cryptoparty На чтение 3 мин Опубликовано 29.11.2018

Если вы подозреваете, что ваша система была скомпрометирована, а файлы и / или их разрешения были изменены злоумышленником, вы можете использовать AIDE для проверки вашей файловой системы на некоторые изменения.

AIDE (Advanced Intrusion Detection Environment) – это программа проверки целостности файлов и обнаружения вторжений.

AIDE используется для сканирования системы, когда она находится в известном хорошем состоянии – она собирает информацию о файлах и их разрешениях в файловой системе и записывает собранную информацию в базу данных.

После инициализации базы данных ее можно использовать для проверки целостности файлов в случае подозрения в компрометации.

Все обычные атрибуты файлов можно проверить на несоответствия.

В этом уроке мы покажем вам, как установить и развернуть AIDE на CentOS / Fedora / RedHat.

Шаги установки

1. Установите AIDE

# yum install aide

2. Редактирование файла конфигурации (необязательно)

# vim /etc/aide.conf

Примечание: в этом уроке мы используем значения по умолчанию

3. Создайте исходную базу данных файловой системы

# aide -i AIDE, version 0.15.1 ### AIDE database at /var/lib/aide/aide.db.new.gz initialized.

Примечание: это может занять некоторое время

4. Храните исходную базу данных в безопасном месте.

Скопируйте исходный файл базы данных в безопасное место: резервный диск, удаленные хосты и т. д

5. Скопируйте исходный файл базы данных

# cp /var/lib/aide/aide.db.new.gz /var/lib/aide/aide.db.gz

Примечание: во время проверки целостности AIDE будет искать файл /var/lib/aide/aide.db.gz для проверки.

6. Проверьте целостность файловой системы с помощью AIDE

# aide -C AIDE 0.15.1 found differences between database and filesystem!! Start timestamp: 2015-11-11 17:02:06 Summary: Total number of files: 233470 Added files: 0 Removed files: 0 Changed files: 1 ————————————————— Changed files: ————————————————— changed: /opt/teamviewer/logfiles/TeamViewer10_Logfile.log ————————————————— Detailed information about changes: ————————————————— File: /opt/teamviewer/logfiles/TeamViewer10_Logfile.log Size : 234313 , 234951 Mtime : 2015-11-11 15:01:01 , 2015-11-11 17:01:02 Ctime : 2015-11-11 15:01:01 , 2015-11-11 17:01:02 SHA256 : tzKFXGZuwCOPQmTC5xVp2kUN0phQ78t3 , bx5f9mkZIv4ZQrEkVB3uxHqXQf6IX9zc SHA512 : lu3Iavm/Jbx1hY2safy7ws1eIRzLi8Ug , eyV/xlwVlUD/Ttssn4XPQO5fNqL84ngP

Примечание: проверка может занять некоторое время. Почти после каждой проверки AIDE обнаруживает некоторые отличия от исходной базы данных, и это нормально, потому что некоторые файлы в системе (то есть: файлы журналов) постоянно изменяются, и вам следует скорее обратить внимание на важные / критические различия файлов (например, файлы в /etc, /root и т. д.).

# tail -f /var/log/aide/aide.log

IDE 0.15.1 found differences between database and filesystem!! Start timestamp: 2015-11-11 17:02:06 Summary: Total number of files: 233470 Added files: 0 Removed files: 0 Changed files: 1 .

Пожалуйста, не спамьте и никого не оскорбляйте. Это поле для комментариев, а не спамбокс.

Рекламные ссылки не индексируются!

Источник: itsecforu.ru