Adafruit industries llc порты что это за программа и нужна ли

Уважаемые партнеры! В связи с нестабильной ситуацией на рынке, актуальность цен просим уточнять у менеджера.

- Линия поставок

- Adafruit Industries

- Все

- · Источники и элементы питания

- · Электромеханические компоненты

- · Разъемы «штырь/гнездо»

- · Микросхемы

- · Оптоэлектроника

- · Расходные материалы

- · Средства разработки и промышленное оборудование

Accessory Type:Piezo Buzzer Piezo Buzzer — PS1240

ADAFRUIT RGB MATRIX HAT PLUS RTC FOR RASPBERRY PI — MINI KIT Adafruit RGB Matrix HAT + RTC for Ra.

Accessory Type:Electret Microphone AMP MICROPHONE ADJUSTABLE Electret Microphone Amplifier — MAX4.

Accessory Type:Conductive Sheet Pressure-Sensitive Conductive Sheet (Velostat/Linqstat) PRESSURE-.

ADAPTER, 2.1MM DC JACK-2 POSITION TERMINAL BLOCK ADAPTER, 2.1MM DC JACK-2 POSITION TERMIN TERM BL.

Adafruit NeoTrellis M4 @adafruit #adafruit #circuitpython

TINY BREADBOARD, PROTOTYPE ELECTRONICS PROJECTS TINY BREADBOARD, PROTOTYPE ELECTRONICS P Tiny bre.

PCB, ATMEGA328 DC BOARDUINO KIT

Accessory Type:IR Sensor

LOGIC LEVEL CONVERTER, 4CH, ARM DEVELOPMENT BOARD LOGIC LEVEL CONVERTER, 4CH, ARM DEVELOPM

LED DISPLAY, DOT MATRIX, 8X8, RED LED MATRIX 8X8 I2C BACKPACK RED Adafruit Mini 8×8 LED Matrix w/.

USB PORT POWER SUPPLY (AC ADAPTER), 5V, 1A (1000mA) USB PORT POWER SUPPLY (AC ADAPTER), 5V,

High Temp Waterproof DS18B20 Digital temperature sensor + extras HIGH TEMP WATERPROOF DS18B20 DIG.

TEMPERATURE SENSOR, BEAGLEBONE BOARD TMP36 — Analog Temperature sensor — TMP36 TMP36 — Analog Tem.

TRIM POTENTIOMETER, PROTOTYPING BOARD

Electroluminescent (EL) Tape/Strip Starter Pack — 100cm — Aqua STARTER PK EL STRIP 100CM AQUA

Источник: onelec.ru

Digispark. Начало работы, особенности

Digispark – неофициальное семейство Arduino-совместимых плат от Digistump. Эти ребята из США делают отладочные платы на различных микроконтроллерах и шилды для них. Китайцы быстро смекнули, что дигиспарк на базе ATtiny85 – отличная штука и начали продавать свою версию. До кризиса полупроводников плата стоила около 80 рублей – что весьма приятно для основы небольшого проекта. В этом уроке рассмотрим именно дигиспарки на базе ATtiny85, вы можете видеть их на картинке выше в разных модификациях.

Купить на Aliexpress

Дёшево купить Дигиспарк всех трёх видов можно тут: ссылка, ссылка, ссылка.

Версии плат

Первая сама плата вставляется в USB, вторая и третья – подключается по micro USB. Отдельное спасибо тому, кто проектировал плату: работать с ней на брэдборде – то ещё приключение.

Четвёртая плата является “пустышкой”, в которую можно вставить ATtiny в DIP-8 корпусе. Пины выведены так, что можно удобно подключать USB ASP программатор, но работать на макетке опять же не выйдет. Можно прошить загрузчик от дигиспарк и прошиваться по USB.

Adding I/O with MCP23017 — Collin’s Lab Notes #adafruit #collinslabnotes

В чём прикол?

ATtiny85 – микроконтроллер AVR из младшей серии, имеет всего 8 ножек. А также:

- Flash память: 8 кБ

- SRAM память: 512 Б

- EEPROM память: 512 Б

- Частота ядра: до 32 МГц внутренний клок

- Таймеры: 2 штуки 8 Бит

- GPIO: 6 пинов (5 + RST)

- ШИМ: 3 пина

- АЦП: 10 Бит 4 пина

- USI: UART, I2C

- SPI

- Макс. ток с пина: 20 мА

В то же время это относительно свежая модель и в ней используются некоторые новые технологии, которых нет в той же ATmega328 (Arduino UNO/Nano), например:

- PLL – умножитель частоты. МК может тактироваться от внутреннего источника с частотой 16 МГц и выше (мы разгоняли до 32 МГц)

- Соответственно высокочастотный ШИМ

- Улучшенный таймер, умеет делать аппаратный deadtime

- Встроенный усилитель АЦП – можно измерять термопару без внешних железок

- Дифференциальный АЦП

Основная фишка этих плат – программный USB, то есть USB порт подключен напрямую к пинам микроконтроллера! Что это даёт:

- Плата может прикидываться USB HID устройством (клавиатура, мышь, геймпад, MIDI)

- Загрузка прошивки по USB (используется загрузчик Micronucleus )

- Экономия на отсутствии USB-UART преобразователя, плата стоит дешевле

- Можно спалить компьютер, если неаккуратно подключать USB пины во всякое

Официальная документация

Начало работы

- Запустить Arduino IDE, перейти в Файл/Настройки/

- В окошко “Дополнительные ссылки…” Вставить

- http://digistump.com/package_digistump_index.json

- или https://raw.githubusercontent.com/digistump/arduino-boards-index/master/package_digistump_index.json

Прошивка загружается следующим образом: ПЛАТУ НЕ ПОДКЛЮЧАЕМ, ПОРТ НЕ ВЫБИРАЕМ, нажимаем загрузка, ждём компиляции. Появится надпись “подключите плату”. Втыкаем плату в USB и прошивка загружается.

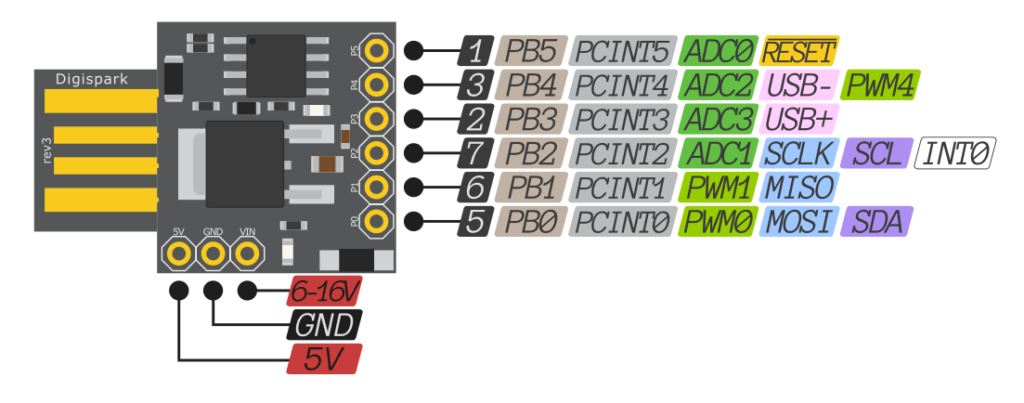

Распиновка

- Цифровые пины – по подписям на плате (без буквы): подадим HIGH на P0: digitalWrite(0, HIGH)

- К аналоговым пинам – по номеру вывода АЦП (как на распиновке). Читаем с пина P2: analogRead(1)

Пройдёмся по особенностям пинов:

- P0: ничего особенного

- P1: подключен светодиод. Пин не может работать в режиме INPUT_PULLUP

- P2: ничего особенного

- P3: USB пин. Подтянут к VCC резистором на 1.5 кОм

- Не трогать этот пин, если нужна работа USB, также на момент загрузки прошивки!

- Нет смысла в режиме INPUT_PULLUP

- Не трогать этот пин, если нужна работа USB, также на момент загрузки прошивки!

- Не использовать как выход

- Не подавать низкий сигнал (МК перезагрузится)

- Можно измерять аналоговый сигнал до VCC/2 (до 2.5V при питании от 5V)

Стороннее ядро

Официальное ядро Digispark не обновлялось с 2016 года, при наличии ISP программатора рекомендуется использовать вот это ядро, для чего нужно будет прошить загрузчик (подробно разбирали вот в этом уроке).

Ссылка для менеджера плат: https://raw.githubusercontent.com/ArminJo/DigistumpArduino/master/package_digistump_index.json

Библиотеки

Большинство Arduino-библиотек совместимы с дигиспарком, также у него есть свой набор встроенных библиотек (ссылка на библиотеки в новом ядре). Из них можно выделить:

- Adafruit_NeoPixel – оптимизированная библиотека для адресной ленты

- DigisparkJoystick – USB джойстик

- DigisparkKeyboard – USB клавиатура

- DigisparkMouse – USB мышь

- DigisparkSoftSerial – программный Serial. Название отличается от стандартной библиотеки!

- DigisparkTinyPinChange – прерывания на любых пинах

Полезные страницы

- Набор GyverKIT – большой стартовый набор Arduino моей разработки, продаётся в России

- Каталог ссылок на дешёвые Ардуины, датчики, модули и прочие железки с Aliexpress у проверенных продавцов

- Подборка библиотек для Arduino, самых интересных и полезных, официальных и не очень

- Полная документация по языку Ардуино, все встроенные функции и макросы, все доступные типы данных

- Сборник полезных алгоритмов для написания скетчей: структура кода, таймеры, фильтры, парсинг данных

- Видео уроки по программированию Arduino с канала “Заметки Ардуинщика” – одни из самых подробных в рунете

- Поддержать автора за работу над уроками

- Обратная связь – сообщить об ошибке в уроке или предложить дополнение по тексту ([email protected])

Источник: alexgyver.ru

Почему некоторые сетевые порты опасны и как их обезопасить? — CloudSavvy ИТ

Есть сетевой порт для каждого типа трафика. Некоторые порты подвержены большему риску, чем другие. Вот самые ужасные преступники и что вы можете сделать, чтобы их обезопасить.

Сетевая адресация

Сеть и Интернет Протокол управления транспортом / Интернет-протокол соединения производятся от одного айпи адрес к другому. Для удобства мы можем использовать имя веб-сайта, например cloudsavvyit.com, но это базовый IP-адрес, который используется для маршрутизации вашего подключения к соответствующему веб-серверу. То же самое работает и в обратном направлении. Сетевой трафик, который прибывает на вашем компьютере был направлен на его IP-адрес.

На вашем компьютере будет запущено множество программ и служб. На вашем рабочем столе могут быть открыты почтовая программа и браузер. Возможно, вы используете чат-клиент, например Слабина или же Команды Microsoft. Если вы администрируете удаленные машины, вы можете использовать безопасная оболочка (SSH) соединение. Если вы работаете из дома и вам нужно подключиться к своему офису, вы можете использовать Протокол удаленного рабочего стола (RDP) или Виртуальная частная сеть (VPN) соединение.

Программы для Windows, мобильные приложения, игры — ВСЁ БЕСПЛАТНО, в нашем закрытом телеграмм канале — Подписывайтесь:)

IP-адрес только идентифицирует компьютер. Это не может быть более детализированным, чем это. Но настоящая конечная точка для сетевого подключения — это запущенное приложение или служба. Итак, как ваш компьютер узнает, в какое приложение отправлять каждый сетевой пакет? Ответ заключается в использовании порты.

Когда курьер доставляет посылку в отель, адрес идентифицирует здание. Номер комнаты идентифицирует комнату и гостя отеля. Уличный адрес подобен IP-адресу, а номер комнаты подобен адресу порта. Приложения и службы используют определенные пронумерованные порты. Таким образом, фактическим местом назначения сетевого пакета является порт с IP-адресом.

Этого достаточно, чтобы идентифицировать приложение или службу на конкретном компьютере, для которого предназначен пакет.

Стандартная нумерация портов

Некоторые порты предназначены для определенных типов трафика. Их называют известные порты. Остальные порты регистрируются приложениями и зарезервированы для их использования. Эти зарегистрированные порты. Существует третий набор портов, доступных для использования любым приложением.

Они запрашиваются, выделяются, используются и освобождаются на к этому основание. Они называются эфемерные порты.

В соединении будет использоваться несколько портов. Сетевому соединению необходим порт на локальном конце соединения — на компьютере — для подключения к удаленному концу соединения — например, к веб-серверу. Если веб-сервер использует Безопасный протокол передачи гипертекста (HTTPS) удаленным портом будет порт 443. Ваш компьютер будет использовать любой из свободных эфемерных портов для подключения к порту 443 по IP-адресу веб-сервера.

Всего имеется 65535 портов TCP / IP (и столько же Протокол пользовательских датаграмм (UDP) порты).

- 0–1023: Известные порты. Они распределяются между службами Управление по присвоению номеров в Интернете (IANA). Например, SSH по умолчанию использует порт 22, веб-серверы прослушивают безопасные соединения через порт 443 и Простой протокол передачи почты (SMTP) трафик использует порт 25.

- 1024–49151: Зарегистрированные порты. Организации могут делать запросы в IANA для порта, который будет зарегистрирован для них и назначен для использования с приложением. Хотя эти зарегистрированные порты называются полурезервированными, их следует учитывать. зарезервированный. Они называются частично зарезервированными, потому что возможно, что регистрация порта больше не требуется, и порт освобождается для повторного использования. Однако, несмотря на то, что в настоящее время он не зарегистрирован, порт все еще находится в списке зарегистрированных портов. Он хранится в готовности к регистрации другой организацией. Примером зарегистрированного порта является порт 3389. Это порт, связанный с подключениями RDP.

- 49152–65535: Эфемерные порты. Они используются клиентскими программами на специальной основе. Вы можете использовать их в любом написанном вами приложении. Обычно они используются в качестве локального порта внутри компьютера, когда он передает данные на хорошо известный или зарезервированный порт на другом устройстве, чтобы запросить и установить соединение.

Ни один порт не является безопасным по своей сути

Любой порт не более безопасен или подвержен риску, чем любой другой порт. Порт есть порт. Именно от того, для чего используется порт, и от того, насколько безопасно это использование используется, зависит, является ли порт безопасным.

Протокол, который используется для связи через порт, служба или приложение, которые потребляют или генерируют трафик, проходящий через порт, должны быть текущими реализациями и находиться в пределах периода поддержки производителя. Они должны получать обновления безопасности и исправления ошибок, и их следует применять своевременно.

Вот некоторые распространенные порты и способы их использования.

Порт 21, протокол передачи файлов

Небезопасный порт FTP, на котором размещен FTP-сервер, является огромным недостатком безопасности. Многие FTP-серверы имеют уязвимости, которые могут позволить анонимную аутентификацию, боковое перемещение в сети, доступ к повышение привилегий методы и — поскольку многими FTP-серверами можно управлять с помощью сценариев — средства развертывания межсайтовый скриптинг.

Вредоносные программы, такие как Dark FTP, Ramen и WinCrash, использовали небезопасные порты и службы FTP.

Порт 22, безопасная оболочка

Учетные записи Secure Shell (SSH), настроенные с использованием коротких, неуникальных, повторно используемых или предсказуемых паролей, небезопасны и могут быть легко взломаны с помощью атак по словарю паролей. Было обнаружено множество уязвимостей в прошлых реализациях служб и демонов SSH, и они все еще обнаруживаются. Установка исправлений жизненно важна для обеспечения безопасности с помощью SSH.

Порт 23, Telnet

Telnet — это устаревшая служба, от которой следует отказаться. Нет никакого оправдания использованию этого древнего и небезопасного средства текстового общения. Вся информация, которую он отправляет и получает через порт 23, отправляется в виде обычного текста. Шифрование вообще отсутствует.

Злоумышленники могут перехватить любое соединение Telnet и легко выбрать учетные данные для аутентификации. Они могут выполнять Атаки посредника путем внедрения специально созданных вредоносных пакетов в немаскированные текстовые потоки.

Даже не прошедший проверку подлинности удаленный злоумышленник может воспользоваться уязвимостью переполнения буфера в демоне или службе Telnet и, создавая вредоносные пакеты и вставляя их в текстовый поток, выполнять процессы на удаленном сервере. Это метод, известный как Удаленное (или произвольное) выполнение кода (RCE).

Порт 80, протокол передачи гипертекста

Порт 80 используется для незащищенных Протокол передачи гипертекста (HTTP) трафик. HTTPS почти заменил HTTP, но некоторые HTTP все еще существуют в сети. Другие порты, обычно используемые с HTTP, — это порты 8080, 8088, 8888. Они обычно используются на старых HTTP-серверах и веб-прокси.

Незащищенный веб-трафик и связанные порты уязвимы для межсайтовых сценариев и подделок, атак с переполнением буфера и Атаки с использованием SQL-инъекций.

Порт 1080, SOCKS прокси

НОСКИ — это протокол, используемый прокси-серверами SOCKS для маршрутизации и пересылки сетевых пакетов по TCP-соединениям на IP-адреса. Порт 1080 был одним из предпочтительных портов для вредоносных программ, таких как Mydoom и много червь и атаки отказа в обслуживании.

Порт 4444, протокол управления транспортом

Несколько руткит, черный вход, и троянский конь программное обеспечение открывает и использует порт 4444. Оно использует этот порт для перехвата трафика и сообщений, для собственных сообщений и для эксфильтрации данных с взломанного компьютера. Он также используется для загрузки новых вредоносных полезных данных. Вредоносное ПО, такое как Бластерный червь и его варианты использовали порт 4444 для установки бэкдоров.

Порт 6660 — 6669, Интернет-ретранслятор

Интернет-чат (IRC) началось в 1988 году в Финляндии, и продолжается до сих пор. В наши дни вам понадобится чугунное экономическое обоснование, чтобы разрешить IRC-трафик в вашу организацию.

За 20 с лишним лет использования IRC было обнаружено и использовалось бесчисленное количество уязвимостей. В UnrealIRCD В 2009 году у daemon был недостаток, делавший удаленное выполнение кода тривиальным делом.

Порт 161, протокол обмена небольшими сетевыми сообщениями

Некоторые порты и протоколы могут дать злоумышленникам много информации о вашей инфраструктуре. Порт 161 UDP привлекателен для злоумышленников, поскольку его можно использовать для опроса информации с серверов — как о них самих, так и об оборудовании и пользователях, которые находятся за ними.

Порт 161 используется Простой протокол управления сетью который позволяет злоумышленникам запрашивать такую информацию, как оборудование инфраструктуры, имена пользователей, имена общих сетевых ресурсов и другую конфиденциальную информацию, то есть, для злоумышленника, оперативную информацию.

Порт 53, служба доменных имен

Злоумышленникам необходимо учитывать маршрут утечки, который их вредоносное ПО будет использовать для передачи данных и файлов из вашей организации на свои собственные серверы.

Порт 53 использовался в качестве предпочтительного порта эксфильтрации, поскольку трафик через Служба доменных имен редко контролируется. Злоумышленники могут легко маскировать украденные данные под трафик DNS и отправлять их на свой собственный поддельный DNS-сервер. Фальшивый DNS-сервер принял трафик и восстановил данные в исходном формате.

Памятные числа

Некоторые авторы вредоносных программ выбирают легко запоминающиеся последовательности чисел или повторяющиеся числа для использования в качестве портов. Для этого использовались порты 234, 6789, 1111, 666 и 8888. Обнаружение любого из этих странно выглядящих номеров портов, используемых в вашей сети, должно повлечь за собой более глубокое расследование.

Порт 31337, означающий элиту в позвольте говорить, — еще один распространенный номер порта для использования вредоносными программами. Его использовали как минимум 30 вариантов вредоносного ПО, включая Заднее отверстие и Bindshell.

Как защитить эти порты

Все порты должны быть закрыты, если нет задокументированного, проверенного и утвержденного экономического обоснования. Сделайте то же самое для открытых сервисов. Пароли по умолчанию необходимо изменить и заменить надежными уникальными паролями. По возможности следует использовать двухфакторную аутентификацию.

Все службы, протоколы, микропрограммы и приложения должны по-прежнему соответствовать жизненному циклу поддержки производителей, и для них должны быть доступны исправления безопасности и исправления ошибок.

Контролируйте порты, которые используются в вашей сети, и исследуйте любые странности или необъяснимые открытые порты. Поймите, как выглядит ваше обычное использование порта, чтобы можно было определить необычное поведение. Выполните сканирование портов и тесты на проникновение.

Закройте порт 23 и прекратите использование Telnet. Шутки в сторону. Просто перестань.

Порты SSH можно защитить с помощью аутентификации с открытым ключом и двухфакторной аутентификации. Также поможет настройка вашей сети на использование другого номера порта для трафика SSH.

Если вам необходимо использовать IRC, убедитесь, что он находится за брандмауэром, и потребуйте, чтобы пользователи IRC подключились к вашей сети через VPN, чтобы использовать его. Не позволяйте внешнему трафику напрямую попадать в ваш IRC.

Отслеживайте и фильтруйте DNS-трафик. Из порта 53 не должно выходить ничего, кроме подлинных DNS-запросов.

Примите стратегию глубокоэшелонированной защиты и сделайте свою защиту многоуровневой. Используйте межсетевые экраны на основе хоста и сети. Рассмотрим систему обнаружения вторжений (IDS), такую как бесплатный Snort с открытым исходным кодом.

Отключите прокси, которые вы не настраивали или которые вам больше не нужны.

Некоторые возвращаемые строки SNMP содержат учетные данные по умолчанию в виде обычного текста. Отключите это.

Удалите нежелательные заголовки ответов HTTP и HTTPS и отключите баннеры, которые по умолчанию включаются в ответы от некоторого сетевого оборудования. Они напрасно выдают информацию, которая приносит пользу только злоумышленникам.

Программы для Windows, мобильные приложения, игры — ВСЁ БЕСПЛАТНО, в нашем закрытом телеграмм канале — Подписывайтесь:)

Источник: cpab.ru

Adafruit industries llc порты что это за программа и нужна ли

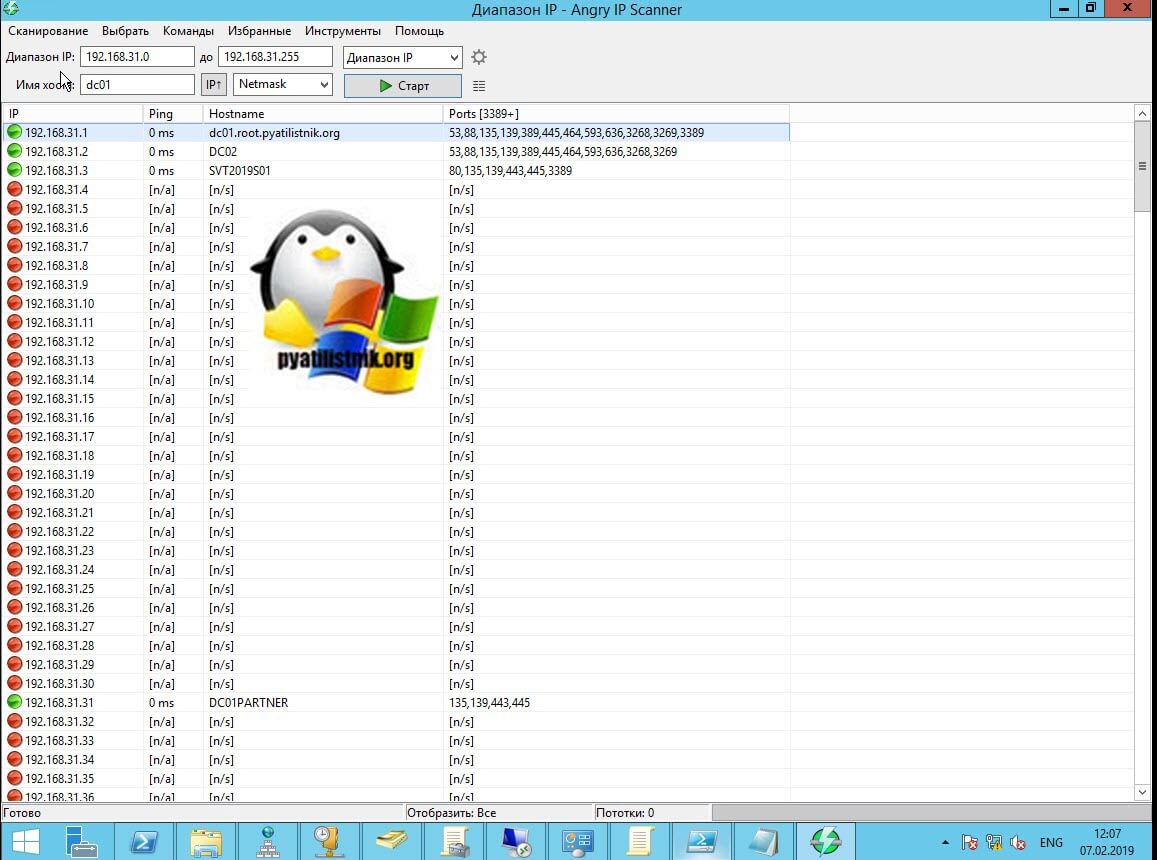

Добрый день! Уважаемые читатели, подписчики и юные падаваны, познающие компьютерные хитрости. Хочу сегодня поделиться очень полезной и жизненной информацией, которую просто обязан знать любой системный администратор, особенно тот кто хочет устроиться на работу. В сегодняшней статье я хочу вам рассказать, по каким портам работает служба каталогов Active Directory. Данную информацию спрашивают практически на любом собеседовании на должность админа, сетевого инженера или представителя технической поддержки, так как это основа основ на большинстве современных предприятий, которую вы должны знать как отче наш.

По каким портам работает Active Directory

Если вы только знакомитесь с активным каталогом Active Directory, то я вам советую почитать, о ней подробнее по ссылке слева. Самый правильный метод получения списка портов и служб, это не гугление или яндексение, а на практике все проверить самому. Для таких вещей у вас под рукой должен быть сканер портов, в задачи которого входит просмотр открытых и активных портов, по которым слушает тот или иной сервис или сервер. Я вам ранее рассказывал подробно, про то, как проверить доступность портов на сервере, поэтому останавливаться на этом не буду, кому интересно переходите по ссылке и читайте.

Данное знание, окажется вам необходимым, когда вы будите настраивать доверительные отношения между лесами, когда вам будет необходимо сетевым инженерам сообщить, какие порты потребуется открыть на их сетевом оборудовании для корректной работы Active Directory.

Открываю свой порт-сканер и натравливаю его на свой свежеустановленный домен на Windows Server 2019 (/install-active-directory-windows-server-2019/). По результатам я вижу два контроллера домена dc01.root.pyatilistnik.org и dc02.root.pyatilistnik.org. Справа от них в соответствующем поле я вижу полный список портов, используемых Active Directory. Давайте подробнее остановимся на каждом из них.

Перед описанием я вам советую посмотреть и проверять порты по таблице список портов TCP и UDP на википедии, так как у номера порта может быть несколько значений, будет полезно для развития кругозора https://ru.wikipedia.org/wiki/Список_портов_TCP_и_UDP

- 53 порт — на нем работает DNS-сервер. Используется как TCP так и UDP, по UDP передаются зоны. Так же порт участвует в трастовых отношениях между доменами.

- 88 TCP и UDP порт — это краеугольная служба Kerberos, про ее алгоритм я подробно писал. Это протокол аутентификации.Используется в доверительных отношениях между лесами. Тип трафика Kerberos.

- 135 TCP и UDP — для операций взаимодействия контроллер-контроллер и контроллер-клиент, если сказать проще, то копирование. Тип трафика RPC или EPMAP

- 137 UDP — аутентификация пользователя и компьютера. Тип трафика NetLogon, разрешение имен NetBIOS.

- 138 TCP и UDP — DFS, групповая политика. Тип трафика DFSN, NetLogon, служба дейтаграмм NetBIOS

- 139 TCP и UDP — Аутентификация пользователя и компьютера, репликация. Тип трафика DFSN, служба сеансов NetBIOS, NetLogon.

- 389 порт — LDAP запросы от клиентов к контроллеру домена. Тип трафика LDAP

- 445 порт — MICROSOFT-DS — используется в Microsoft Windows 2000 и поздних версий для прямого TCP/IP-доступа без использования NetBIOS. Типы трафика SMB, CIFS, SMB2, DFSN, LSARPC, NbtSS, NetLogonR, SamR, SrvSvc.

- 464 порты UDP и TCP — через данный порт идет смена пароля пользователя. Тип трафика Kerberos (изменить / установить пароль)

- 593 порт — Тип трафика HTTP-RPC-EPMAP, может быть использован в DCOM и MS Exchange службах

- 636 TCP и UDP — LDAPS с шифрованием SSL или TLS. Тип трафика LDAP SSL

- 3268 — для доступа к Global Catalog от клиента к контроллеру, через LDAP. Тип трафика LDAP GC.

- 3269 — для доступа к Global Catalog от клиента к контроллеру, через LDAPS. Тип трафика LDAP GC SSL

- 5722 TCP — Репликация файлов. Тип трафика RPC, DFSR (SYSVOL).

- 9389 TCP — Веб-службы AD DS. Тип трафика SOAP

Так же вы можете обнаружить дополнительные порты которые можно встретить на контроллерах домена:

- 3389 — это порт подключения по RDP протоколу к контроллеру домена

- 67 TCP и 2535 UDP — эти порты относятся к DHCP службе, которую очень часто ставят вместе с Active Directory на одном контроллере домена.

- 123 UDP — NTP сервер в Active Directory

Уверен, что вы будите знать все сетевое взаимодействие в Active Directory и всегда сможете применить эту информацию, например при проблемах с репликацией и сможете быстро диагностировать есть ли проблема на сетевом уровне. С вами был Иван Семин, автор и создатель популярного блога про системное администрирования Pyatilistnik.org.

Популярные Похожие записи:

Регистрация оснастки Схема Active Directory в Windows Server 2019

Регистрация оснастки Схема Active Directory в Windows Server 2019 Ошибка репликации 8524 в Active Directory

Ошибка репликации 8524 в Active Directory Ошибка an error occurred while opening a virtual disk при P2V

Ошибка an error occurred while opening a virtual disk при P2V Лимиты и масштабирование Active Directory

Лимиты и масштабирование Active Directory Копирование членов группы AD в группу другого домена

Копирование членов группы AD в группу другого домена- Не открываются свойства коллекции RDS фермы

2 Responses to Порты Active Directory

«53 порт — на нем работает DNS-сервер. Используется как TCP так и UDP, по UDP передаются зоны. Так же порт участвует в трастовых отношениях между доменами.» — разве зоны не по tcp передаются, а на запросы отвечает по udp

Источник: pyatilistnik.org

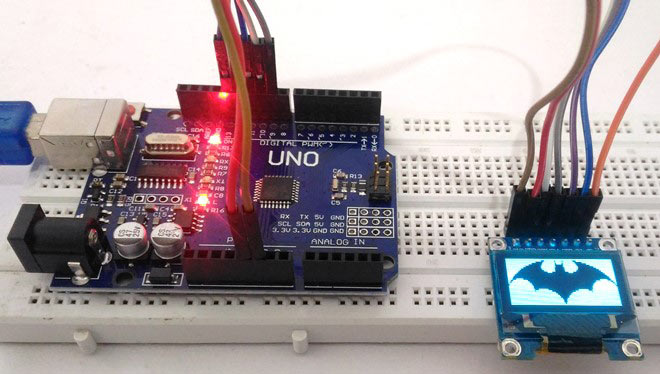

Подключение OLED дисплея SSD1306 к Arduino Uno

Большинство из вас наверняка уже знакомы со стандартным ЖК дисплеем 16×2, который широко используется радиолюбителями во всем мире. Однако при всей простоте и доступности ЖК дисплеи имеют ряд существенных ограничений. В этой статье мы рассмотрим какие бывают OLED дисплеи и как их использовать вместе с Arduino.

Сейчас на рынке существует достаточно много типов OLED дисплеев и достаточно много способов как работать с ними. В этой статье мы также немного рассмотрим тему классификации подобных дисплеев и какие из них наиболее подойдут для ваших проектов.

Необходимые компоненты

- Плата Arduino Uno/Nano (купить на Aliexpress).

- 7-пиновый 128×64 модуль OLED дисплея (SSD1306) (купить на Aliexpress).

- Макетная плата.

- Соединительные провода.

- Компьютер/ноутбук.

Общие сведения об OLED дисплеях

OLED означает “Organic Light emitting diode“, что переводится как органический светоизлучающий диод, или, более коротко – органический светодиод. OLED дисплеи для радиолюбителей изготавливаются по той же самой технологии, что и большинство современных телевизоров, но имеют гораздо меньше пикселов по сравнению с ними. Но устройства на их основе (в том числе и с использованием Arduino) смотрятся потрясающе.

|

|

В нашем проекте мы будем использовать монохромный 7-пиновый SSD1306 0.96” OLED дисплей. Причина, по которой мы выбрали данный дисплей, заключается в том, что он может работать с тремя разными протоколами связи, трехпроводный SPI (Serial Peripheral Interface — последовательный интерфейс) режим, четырехпроводный SPI режим и режим IIC. В данной статье мы рассмотрим его подключение по четырехпроводному SPI режиму как самому скоростному из приведенных.

Контакты дисплея и выполняемые ими функции описаны в следующей таблице.

| Номер контакта | Название контакта | Альтернативное название контакта | Назначение контакта |

| 1 | Gnd | Ground | земля |

| 2 | Vdd | Vcc, 5V | напряжение питания (в диапазоне 3-5 В) |

| 3 | SCK | D0, SCL, CLK | контакт синхронизации (clock pin). Применяется в интерфейсах I2C и SPI |

| 4 | SDA | D1, MOSI | контакт данных. Применяется в интерфейсах I2C и SPI |

| 5 | RES | RST, RESET | контакт сброса модуля. Применяется в интерфейсе SPI |

| 6 | DC | A0 | контакт команд (Data Command pin). Применяется в интерфейсе SPI |

| 7 | CS | Chip Select (выбор чипа) | используется когда несколько устройств взаимодействуют по интерфейсу SPI |

Сообществом Arduino разработано достаточно много библиотек для работы с подобными дисплеями. Мы выбрали из них библиотеку Adafruit_SSD1306 как весьма простую и в то же время содержащую достаточно много полезных функций. Но если ваш проект имеет жесткие ограничения по памяти/скорости, то тогда вам лучше использовать библиотеку U8g поскольку она работает быстрее и занимает меньше места в памяти.

Работа схемы

Схема устройства представлена на следующем рисунке.

В данном проекте мы будем устанавливать связь по протоколу SPI между OLED дисплеем и платой Arduino. Поскольку OLED дисплеи успешно работают с напряжениями 3V-5V это значит что они потребляют мало электроэнергии и не требуют внешнего источника питания. Достаточно просто сделать соединения, показанные на схеме. Дополнительно эти необходимые соединения продублированы в следующей таблице.

| Номер контакта | Наименование контакта | К какому контакту Arduino необходимо подключить |

| 1 | Gnd, Ground | Ground |

| 2 | Vdd, Vcc, 5V | 5V |

| 3 | SCK, D0,SCL,CLK | 10 |

| 4 | SDA, D1,MOSI | 9 |

| 5 | RES, RST,RESET | 13 |

| 6 | DC, A0 | 11 |

| 7 | CS, Chip Select | 12 |

Примечание : вы не сможете визуализировать фоновую подсветку OLED модуля просто подав на нее питание. Для этого вы должны корректно ее запрограммировать чтобы иметь возможность замечать изменения на OLED дисплее.

Программирование OLED дисплея SSD1306 для Arduino

Когда все соединения с OLED дисплеем сделаны можно начинать программирование Arduino. Как уже отмечалось, мы будем использовать библиотеки Adafruit и GFX для взаимодействия с нашим ЖК дисплеем. Выполните следующую последовательность действий:

Шаг 1. Скачайте библиотеки Adafruit и GFX с Github по следующим ссылкам:

- Adafruit Library;

- GFX Graphics Library.

Шаг 2. В предыдущем шаге вы скачали два Zip файла с библиотеками. Теперь добавьте их в вашу программную среду Arduino с помощью Sketch->Include Library -> Add Zip library как показано на следующем рисунке. За один раз вы можете добавить только одну библиотеку, поэтому этот шаг вам придется выполнить 2 раза.

Шаг 3. Запустите пример программы, расположенный по адресу File->Examples->Adafruit SSD1306 -> SSD1306_128*64_SPI.ino как показано на следующем рисунке.

Шаг 4. В этой программе найдите строчку с номером 64 и перед ней добавьте строку “#define SSD1306_LCDHEIGHT 64” как показано на следующем рисунке.

Шаг 5. Теперь загрузите программу в плату Arduino и посмотрите как работает эта тестовая программа.

Эта тестовая программа показывает вам все возможности графики на OLED экране. Этого кода вполне достаточно чтобы создавать битовые карты (матрицы), рисовать линии, круги, прямоугольники, играть с пикселями, отображать символы и строки с различными шрифтами и размерами и многое другое.

Если вы хотите узнать больше об этой библиотеке и ее функциях вы можете продолжить чтение. Каждый кусок кода объяснен с помощью комментариев. Полный текст программы приведен в конце статьи.

Отображение и стирание информации на дисплее

Рисование на OLED дисплее подобно рисованию на школьной доске: вы должны отобразить какую-либо информацию и стереть ее до вывода следующей порции информации. Следующие команды используются для записи на дисплей и его стирания.

Источник: microkontroller.ru